jairocron/Cybersecurity-Home-Lab

GitHub: jairocron/Cybersecurity-Home-Lab

一份循序渐进的网络安全家庭实验室搭建指南,以低成本硬件实现企业级SOC环境并规划攻防演练场景。

Stars: 0 | Forks: 0

# 🔐 网络安全家庭实验室

[](https://github.com/jairocron/Cybersecurity-Home-Lab)

[](https://ubuntu.com/server)

[](https://www.docker.com)

[](https://wazuh.com)

你好,我是 **jairocron** ([@jairocron](https://github.com/jairocron)),一名来自 **洪都拉斯** 🇭🇳 的网络安全学生,通过自学专注于真实企业环境下的攻击性和防御性安全。这个仓库记录了我学习过程的每一个阶段。

## 📋 目录

- [为什么要建这个实验室?](#-por-qué-este-laboratorio)

- [硬件配置](#-hardware)

- [第一阶段 — 使用 Raspberry Pi 5 搭建 SOC](#-fase-1--soc-con-raspberry-pi-5)

- [后续阶段](#-próximas-fases)

- [如何复现此实验室](#-cómo-replicar-este-laboratorio)

## ❓ 为什么要建这个实验室?

网络安全是靠实践而不是光靠读书学会的。这个实验室存在的目的是:

- 在**受控且合法**的环境中练习攻击和防御

- 理解真实企业环境的运作方式

- 记录过程作为实践技能的证明

- 建立面向攻击性安全的坚实基础

## 🖥️ 硬件配置

| 设备 | 规格 | 当前角色 |

|---|---|---|

| Raspberry Pi 5 | 16GB 内存, 256GB SSD | SOC — Wazuh, Pi-hole, 各项服务 |

| 主 PC | AMD Ryzen, RTX 4060 | 主要工作站 |

## 📡 第一阶段 — 使用 Raspberry Pi 5 搭建 SOC

第一阶段是将一台 Raspberry Pi 5 变成一个轻量且功能完备的 SOC(安全运营中心)。

### 架构

```

Red doméstica (192.168.1.x)

│

└── Raspberry Pi 5 (soc-master)

├── Wazuh SIEM (bare metal)

├── Pi-hole DNS (Docker)

├── Portainer (Docker)

├── Netdata (Docker)

└── Tailscale (acceso remoto seguro)

```

### 技术栈

| 服务 | 实现方式 | 端口 | 功能 |

|---|---|---|---|

| **Wazuh** | Bare Metal | 443 | SIEM — 集中并分析警报 |

| **Pi-hole** | Docker | 8080 | DNS filtering — 拦截 74,000+ 个域名 |

| **Portainer** | Docker | 9443 | 容器可视化管理 |

| **Netdata** | Docker | 19999 | 实时系统监控 |

| **Tailscale** | 系统 | — | 加密远程访问 |

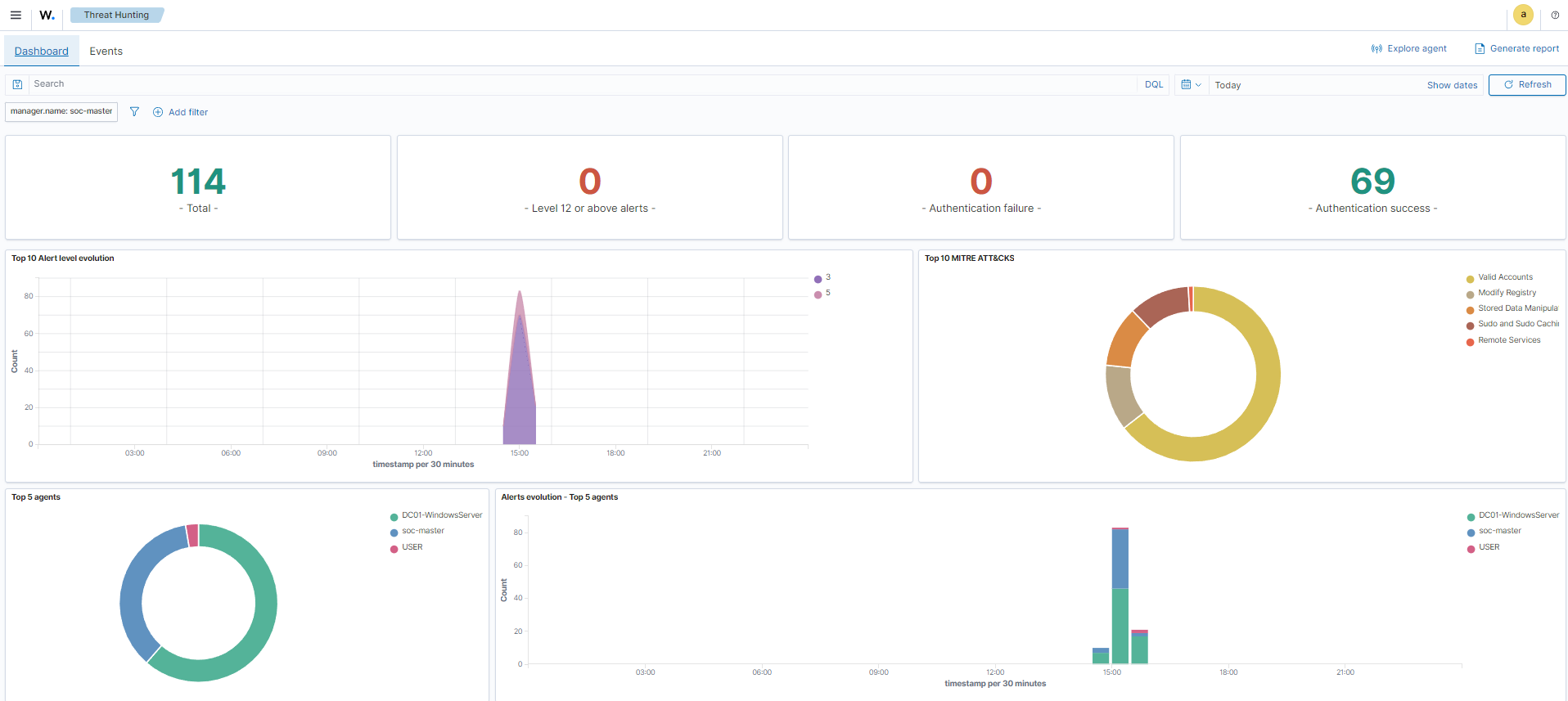

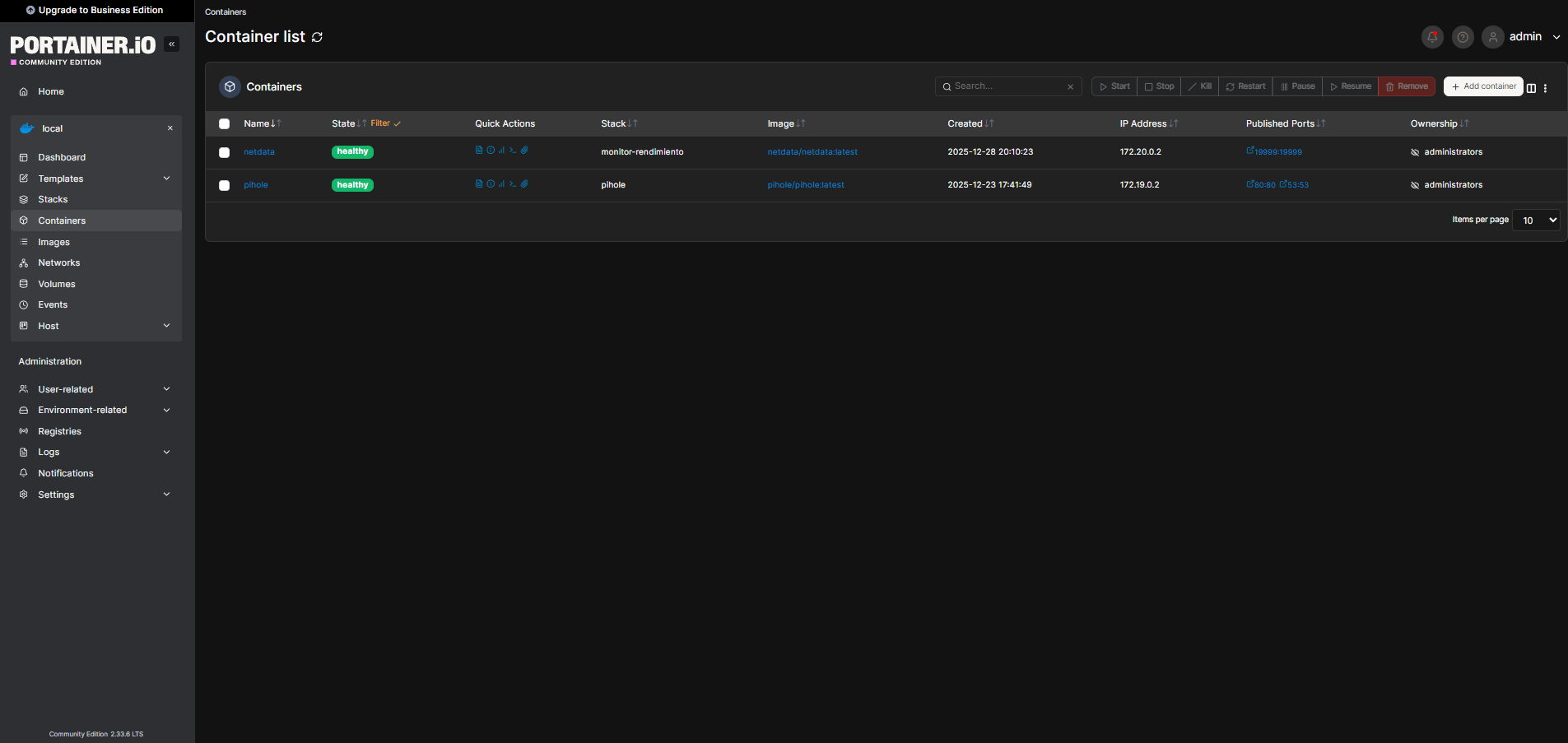

### 实验室运行截图

| 服务 | 截图 |

|---|---|

| **Wazuh SIEM** |  |

| **Pi-hole DNS** |  |

| **Portainer** |  |

### 已解决的技术难题

- ✅ 端口 53 与 `systemd-resolved` 冲突 — 通过禁用该服务解决

- ✅ Wazuh SSL 证书 IP 错误 — 通过重新生成证书解决

- ✅ 通过 Portainer 更新 Immich 且不丢失数据

- ✅ Pi-hole 拦截了 iCloud 和银行域名 — 通过选择性白名单解决

## 🗺️ 后续阶段

实验室正在积极建设中。以下阶段将在实施后逐步记录。

### 第二阶段 — 使用 Proxmox 搭建企业环境 *(建设中)*

- Proxmox 虚拟化平台与分段网络

- pfSense 防火墙

- 隔离网络中的多个虚拟机

### 第三阶段 — Active Directory *(计划中)*

- Windows Server 2022 域环境

- 用户、组和策略

- 攻击与检测场景

### 第四阶段 — 攻击性安全 *(计划中)*

- 从 Kali Linux 发起的 Active Directory 攻击

- AS-REP Roasting, Kerberoasting, BloodHound

- 在 Wazuh 中检测攻击行为

## 🔧 如何复现此实验室

### 前置条件

- 安装了 Ubuntu Server 的 Raspberry Pi 5 (或同等设备)

- 已配置 SSH 访问

- 已安装 Docker 和 Docker Compose

### 1. 克隆仓库

```

git clone https://github.com/jairocron/Cybersecurity-Home-Lab.git

cd Cybersecurity-Home-Lab

```

### 2. 配置环境变量

```

cp .env.example .env

nano .env # edita con tus valores

```

### 3. 启动服务

```

docker-compose up -d

```

已部署的服务:

- **Portainer** → `https://:9443`

- **Netdata** → `http://:19999`

- **Pi-hole** → `http://:8080/admin`

### 4. Wazuh (单独安装)

Wazuh 直接运行在操作系统上以获得更高性能。请遵循[官方文档](https://documentation.wazuh.com/current/installation-guide/wazuh-server/step-by-step.html)。

### 常见问题排查

**端口 53 被 systemd-resolved 占用:**

```

sudo systemctl stop systemd-resolved

sudo systemctl disable systemd-resolved

```

## 📬 联系方式

- GitHub: [@jairocron](https://github.com/jairocron)

- 邮箱: jairocron@proton.me

标签:Active Directory, Cloudflare, DAST, DNS 解析, DNS 过滤, Docker, Github 项目, Honduras, HTTP/HTTPS抓包, IPS, IP 地址批量处理, MITRE ATT&CK, Mr. Robot, NIDS, OPA, PE 加载器, pfSense, Pi-hole, Plaso, Proxmox, Raspberry Pi, Rootkit, Terraform 安全, Type-1 Hypervisor, Ubuntu Server, VPN, Wazuh, Web报告查看器, Windows Server, Zeek, 云资产清单, 企业级环境, 内存执行, 域环境, 威胁 hunting, 威胁检测与响应, 子域名变形, 安全运营中心, 安全防御评估, 家庭实验室, 容器化, 广告拦截, 态势感知, 恶意软件分析, 技能提升, 数字取证, 数据展示, 活动目录, 版权保护, 端口镜像, 紫队, 红队, 网络分段, 网络安全, 网络安全审计, 网络映射, 网络架构, 自动化脚本, 自学, 虚拟化, 西班牙语, 请求拦截, 边缘计算, 进攻性安全, 逆向工程, 防火墙, 隐私保护, 靶场