kesleeNcrypto/Blue-Team-Detection-Lab

GitHub: kesleeNcrypto/Blue-Team-Detection-Lab

一个基于开源工具的端到端 SOC 实验室,用于在受限条件下验证多层检测与告警关联。

Stars: 1 | Forks: 0

# Blue Team Detection Lab — SOC 监控与检测工程

一个实践性的端到端安全运营中心(SOC)实验室,模拟真实世界的检测、告警关联和事件分析,使用多层次遥测数据。

本项目展示了攻击活动如何被:

- 在网络层检测(Suricata)

- 在应用层观察(Cowrie 蜜罐)

- 通过 SIEM 流水线关联(Wazuh / Splunk)

在受限条件下构建,该实验室反映了真实环境,其中可见性、工具与响应能力必须被设计而非假设。

它进一步扩展以对齐网络安全框架(MITRE ATT&CK、NIST CSF、NCPS)并模拟合规驱动的检测流程。

## 目录

- [概述](#overview)

- [目标](#objectives)

- [实验室架构](#lab-architecture)

- [架构图](#architecture-diagram)

- [使用工具](#tools-used)

- [攻击场景](#attack-scenario)

- [检测与分析](#detection--analysis)

- [截图](#screenshots)

- [MITRE ATT&CK 映射](#mitre-attck-mapping)

- [展示的关键技能](#key-skills-demonstrated)

- [为何这很重要](#why-this-matters)

- [简历亮点](#resume-ready-highlights)

- [许可证](#license)

## 本项目展示内容

- 真实世界的 IDS 部署(Suricata)并正确绑定网络接口

- 使用最小权限原则部署 SSH 蜜罐(Cowrie)

- 从 Kali Linux 发起受控攻击模拟

- 使用原始日志和 jq 进行跨层关联(无 SIEM 捷径)

## 概述

本项目记录了蓝色团队检测实验室的设计与实现

重点在于网络入侵检测、攻击者行为监控以及

跨层告警关联。

实验室在受限条件下构建(网络访问受限且部分离线运行),模拟真实 SOC 与本地防御环境

其中工具、更新与可见性并不总是理想。

## 目标

- 部署并调整 Suricata 以实现基于网络的入侵检测

- 模拟 Kali Linux 下的攻击者活动

- 捕获并分析结构化日志(EVE JSON)

- 部署 Cowrie SSH 蜜罐以观察攻击者行为

- 实践检测工程与告警分诊

- 关联网络层与应用层的攻击者活动

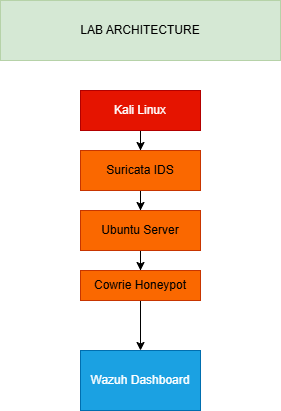

## 实验室架构

- **攻击者:** Kali Linux

- **防御者 / 传感器:** Ubuntu Server

- **IDS:** Suricata(网络层检测)

- **蜜罐:** Cowrie(SSH 欺骗服务)

- **网络:** 仅主机适配器(隔离实验室环境)

## 架构图

攻击者产生的流量在网络层由 Suricata 检查,

同时在应用层由 Cowrie 捕获,实现

对同一敌对行为的多层可见性。

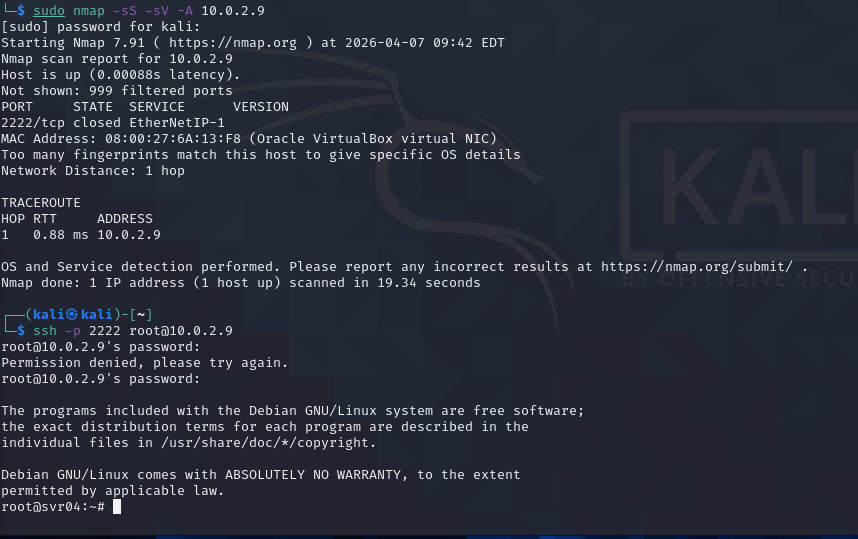

## 攻击场景

- 从 Kali Linux 发起了受控 SSH 暴力破解尝试

- 攻击目标为 Cowrie SSH 服务(端口 2222)

- 故意限制密码尝试次数以保留干净信号

- 使用源 IP 与时间戳跨系统关联事件

## 检测与分析

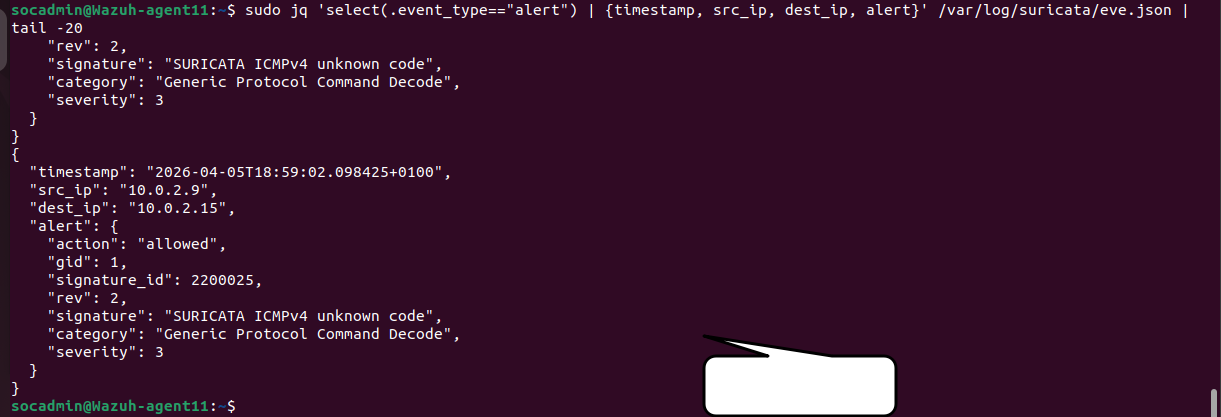

### Suricata(网络层)

- 监控主网络接口上的实时流量

- 生成 SSH 扫描与暴力破解行为的告警

- 将结构化事件记录到 `eve.json` 以供分析

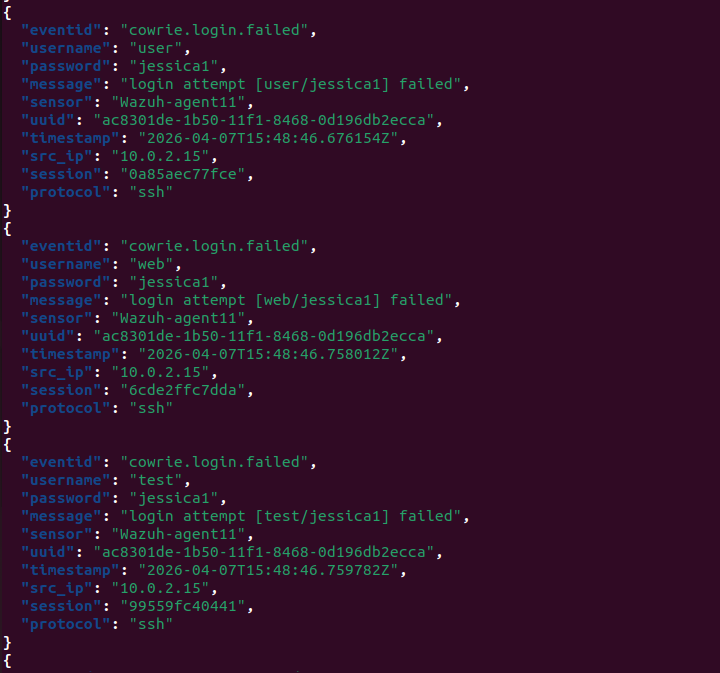

### Cowrie(应用层)

- 记录攻击者连接尝试与失败登录

- 记录详细的会话元数据,包括:

- 源 IP

- 用户名

- 密码尝试

- 时间戳

### 关联方法

- 使用 `jq` 直接解析日志

- 手动关联事件,方式包括:

- 源 IP 地址

- 时间戳接近度

- 这证实了 Suricata 与 Cowrie 在不同遥测层观察到了相同的恶意活动

## 屏幕截图

### 攻击模拟(Kali Linux)

模拟从 Kali Linux 对 Cowrie 蜜罐发起的 SSH 暴力破解活动。

### Suricata 检测告警

Suricata 从检测到的 SSH 暴力破解活动中生成告警。

### Cowrie 蜜罐活动

Cowrie 捕获攻击者的登录尝试与会话活动。

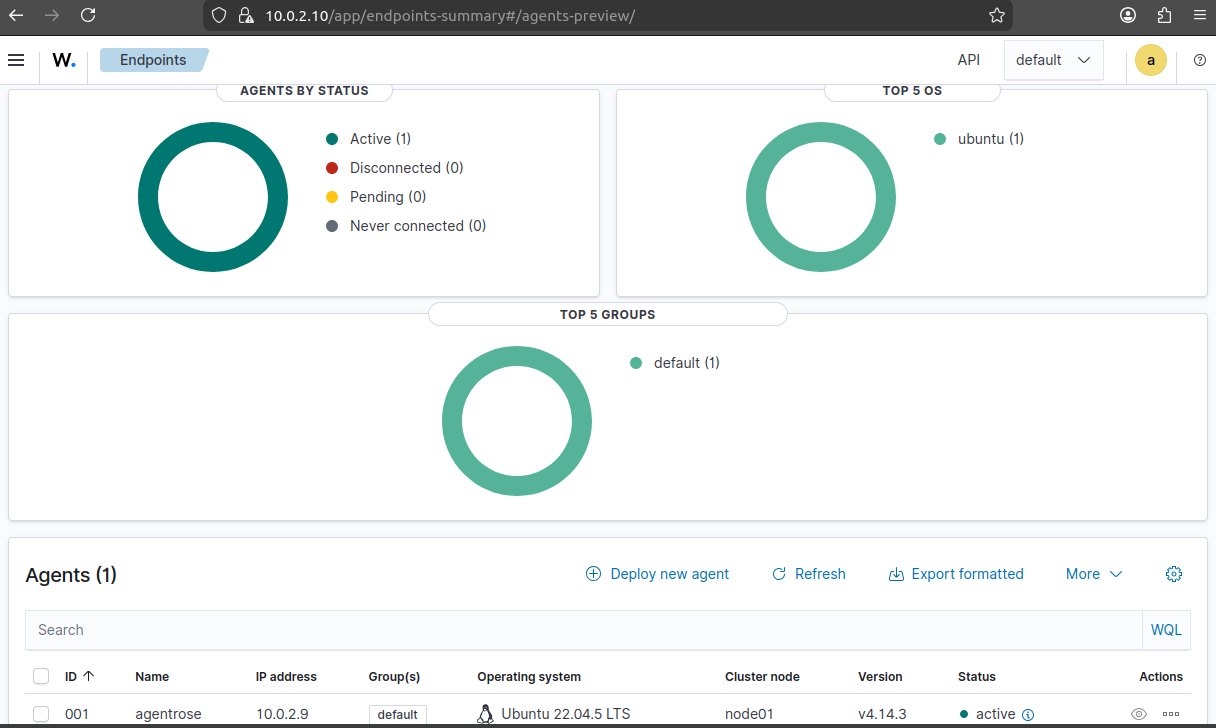

### Wazuh 代理监控

Wazuh 代理监控端点可见性与系统遥测。

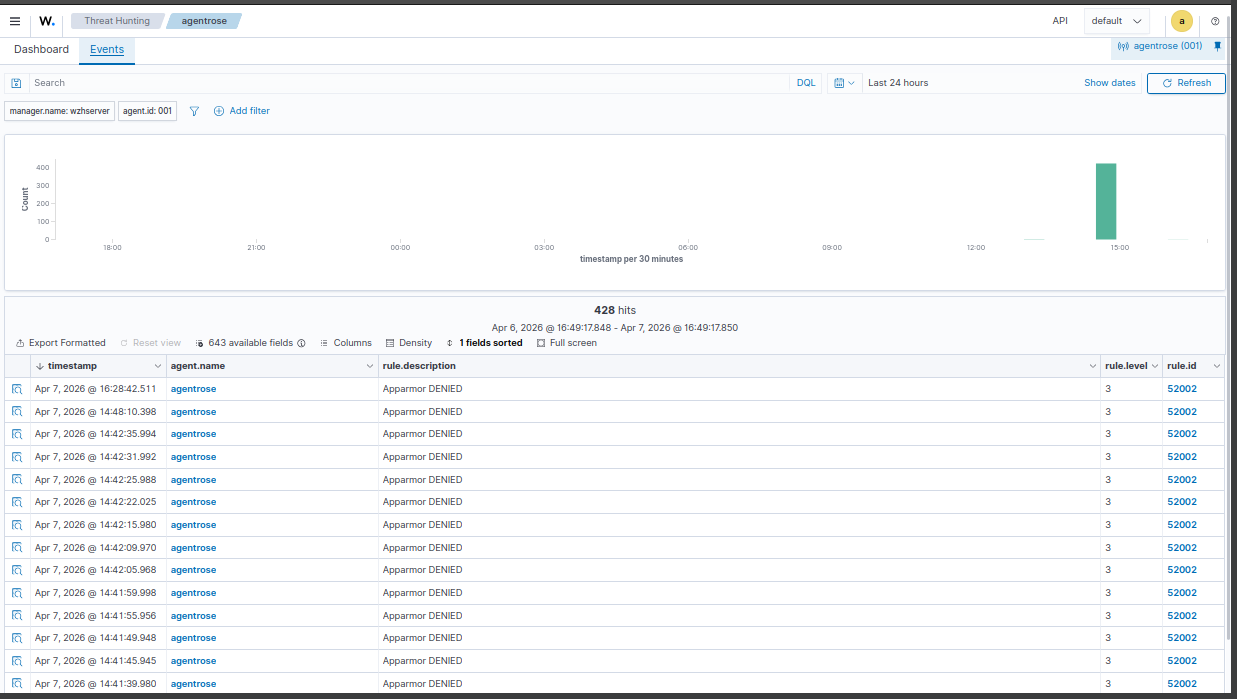

### Wazuh 安全事件

通过 Wazuh SIEM 聚合与分析的安全告警。

## 🇳🇬 NITDA 合规性模拟

### 上下文

遵循 NITDA 网络安全指令,要求 MDA 加强检测、监控与事件响应能力,本实验室扩展以模拟符合国家与全球框架的真实合规场景。

### 所覆盖的框架

| 框架 | 目的 | 覆盖范围 |

|------|------|----------|

| NIST CSF | 安全生命周期 | 检测 + 响应流程 |

| MITRE ATT&CK | 对手行为 | SSH 暴力破解、权限提升 |

| MITRE D3FEND | 防御对策 | 蜜罐欺骗、网络隔离 |

| MITRE F3 | 欺诈与滥用场景 | 凭证滥用、账户接管 |

| NCPS 2021 | 国家政策 | 监控、日志记录、事件响应对齐 |

### 架构对齐

- **Suricata** → 网络检测(NIST DE.CM,NCPS 监控)

- **Cowrie** → 欺骗遥测(MITRE D3FEND:诱饵系统)

- **Wazuh** → 日志聚合与关联(NIST DE.AE)

- **Splunk** → 企业 SIEM 可见性(集中化日志要求)

- **n8n** → 自动化响应流程(NIST RS.RP)

### 展示内容

- 与真实合规要求对齐的检测工程

- 跨层遥测关联(网络 + 应用 + SIEM)

- SOC 监控流水线的实际实现

- **攻击 → 检测 → 框架 → 响应** 的映射

详见 [`compliance`](./compliance/) 文件夹中的框架对齐检测映射。

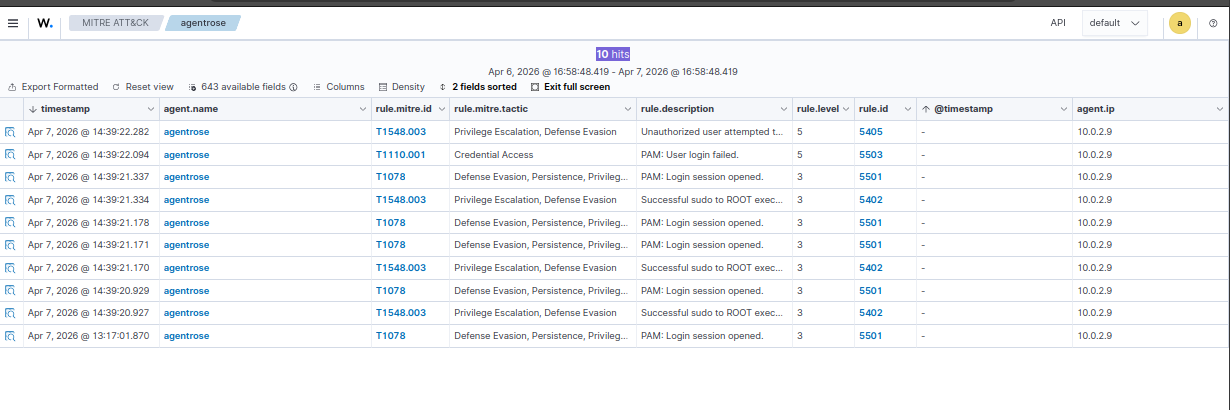

### MITRE ATT&CK 检测映射

检测事件映射到 MITRE ATT&CK 技术。

## MITRE ATT&CK 映射

观察到的活动对应以下技术:

- **T1110** — 暴力破解

- **T1021.004** — 远程服务:SSH

- **T1548.003** — 权限提升

- **T1078** — 有效账户

- **T1110.001** — 密码猜测

这些检测通过 Wazuh SIEM 关联与多层次遥测分析得到验证。

## 展示的关键技能

- 网络安全监控

- 入侵检测系统(IDS)

- 蜜罐部署与隔离

- Linux 系统管理

- 告警分析与结构化日志解析(`jq`)

- 蓝色团队运营思维

- 检测验证与信号关联

## 使用工具

- Suricata

- Cowrie

- Nmap

- jq

- Linux(Ubuntu、Kali)

VirtualBox

## 展示的 SOC 工作流

1. 攻击模拟

2. 网络检测(Suricata)

3. 应用检测(Cowrie)

4. SIEM 关联(Wazuh)

5. MITRE ATT&CK 映射

6. 检测验证

该工作流反映了真实 SOC 运营与检测工程流程。

## 为何这很重要

* 本实验室模拟了真实的 SOC 工作流,包括检测、告警验证与攻击者观察,在受限条件下强调

决策、信号验证与操作真实性,超越理论或仅使用工具的学习。

+ 本实验室是更广泛安全工程组合的一层,涵盖端点检测、云安全态势管理以及 AI 驱动的威胁情报自动化。

## 简历亮点

- 使用 Suricata IDS 与 Cowrie 蜜罐构建蓝色团队检测实验室

- 在隔离环境中模拟 Kali Linux 下的攻击者行为

- 使用 Suricata 网络遥测检测 SSH 暴力破解

- 使用 Cowrie 蜜罐捕获攻击者会话活动

- 使用结构化日志与 jq 执行跨层关联

- 将观察活动映射到 MITRE ATT&CK 技术

- 记录检测流程与调查程序

- 使用开源工具设计 SOC 风格监控环境

## 许可证

本项目根据 MIT 许可证授权——详见 LICENSE 文件。

标签:AMSI绕过, Cloudflare, Linux平台, Metaprompt, MITRE ATT&CK, NIST CSF, SOC实验室, Suricata, Wazuh, 合规监控, 告警关联, 威胁检测, 安全运营中心, 应用层监控, 底层分析, 开源安全工具, 日志关联分析, 日志管道, 现代安全运营, 网络安全实验, 网络映射, 蜜罐, 行为检测, 证书利用, 逆向工程平台, 防御工程