0xayb/ThreatRadar

GitHub: 0xayb/ThreatRadar

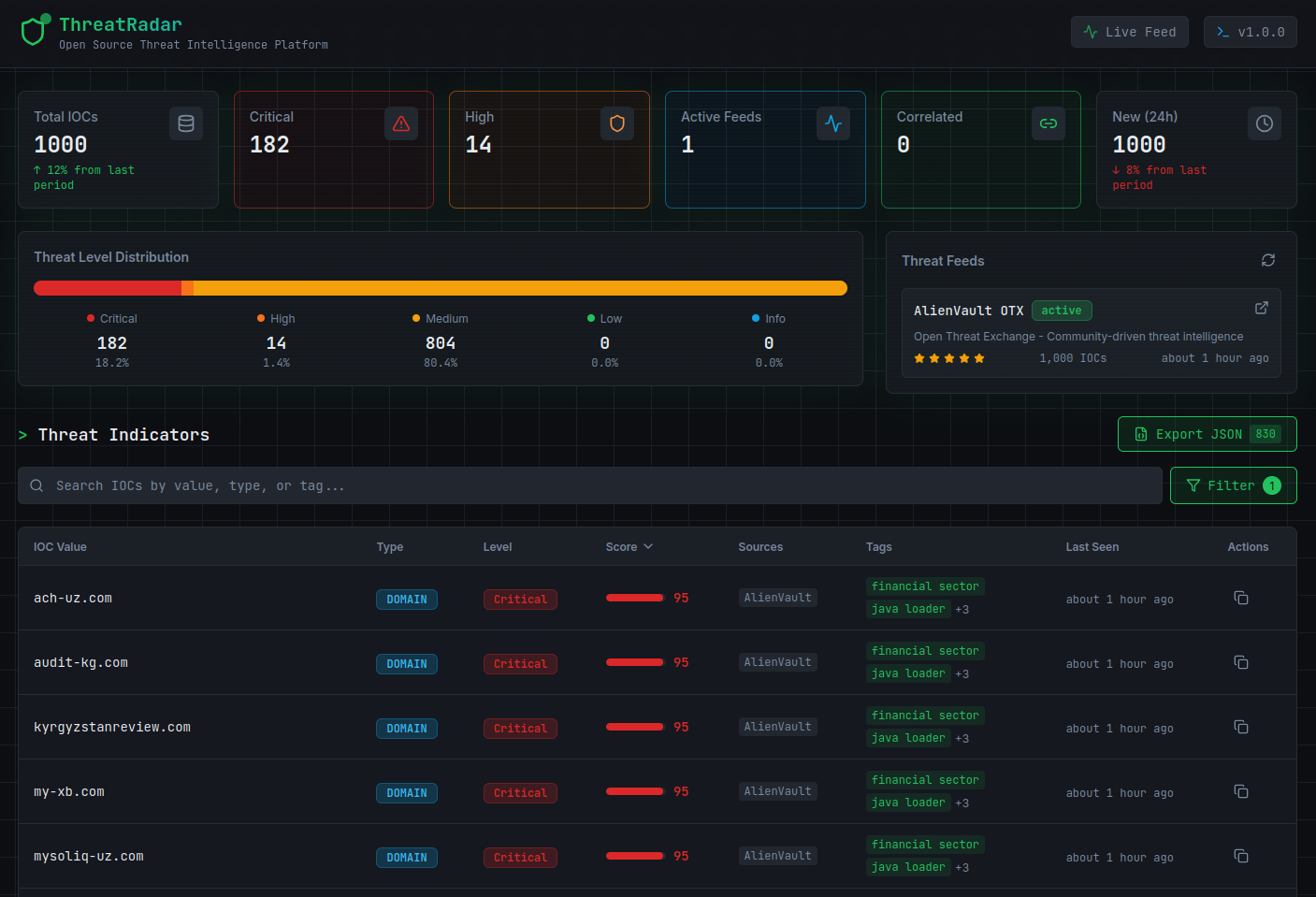

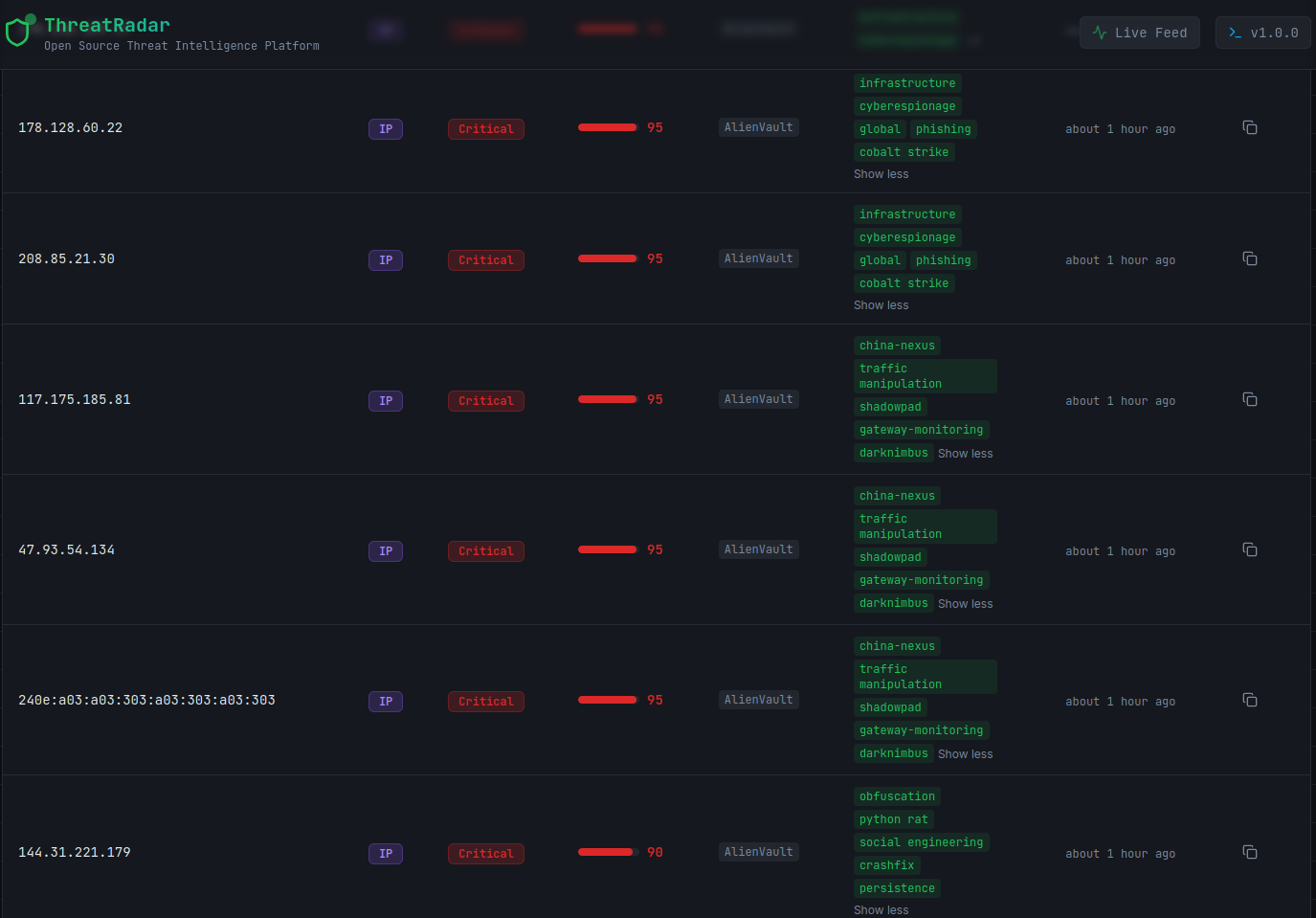

从公开威胁源聚合、标准化 IOC 并通过可视化仪表板展示的开源威胁情报平台。

Stars: 0 | Forks: 0

# 🕵️♂️ ThreatRadar - 开源威胁情报平台

**ThreatRadar** 是一个全栈威胁情报平台,从公共源聚合威胁指标,对其进行标准化处理,并通过实时网络安全仪表板进行展示。

该工具适用于:

* 监控威胁态势的安全专业人员

* 执行威胁检测和分析的 SOC 分析师

* 学习威胁情报概念的网络安全学生

* 研究 IOC 模式和攻击趋势的研究人员

## 📸 截图

Screenshot 1

Screenshot 2

标签:AMSI绕过, AV绕过, Cloudflare, DAST, DFIR, Docker, FastAPI, HTTP/HTTPS抓包, IOC聚合, IP 地址批量处理, masscan, MITRE ATT&CK, nuclei, Python, React, Syscalls, TIP, 企业安全, 失陷指标, 威胁情报平台, 威胁检测, 安全仪表盘, 安全运营中心, 安全防御评估, 密码管理, 开源安全工具, 态势感知, 恶意软件分析, 情报收集, 无后门, 漏洞研究, 网络安全监控, 网络映射, 网络测绘, 网络资产管理, 自动化攻击, 自动化防御, 请求拦截, 逆向工具, 逆向工程平台, 驱动开发