Zawaddie/THM-Penetration-Tester-Path

GitHub: Zawaddie/THM-Penetration-Tester-Path

记录 TryHackMe 渗透测试完整学习路径的中文笔记仓库,涵盖从基础到红队的攻防知识体系。

Stars: 0 | Forks: 0

# THM-Penetration-Tester-Path

本仓库记录了我在 TryHackMe 渗透测试路线图中的学习历程,内容包括结构化的解题思路、攻击方法论、工具使用以及在进攻性安全基础知识方面的核心安全概念。

我组织这个仓库是为了帮助我追踪在学习路线中的一致性。

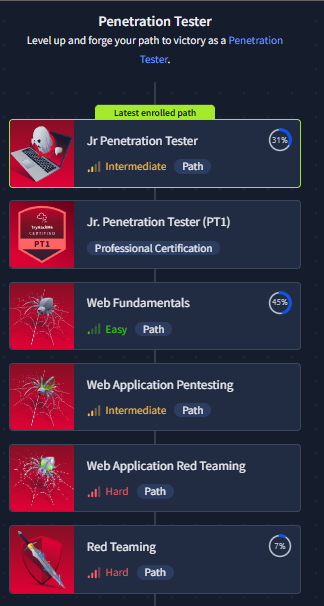

[TryHackMe 渗透测试路径:](https://tryhackme.com/hacktivities?tab=roadmap)

该路线图包含 6 个独立路径,我计划逐一通关,并在这个仓库中记录我的学习历程以追踪我的坚持情况。

[路径 A. 初级渗透测试人员](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/A.%20Jr.%20Penetration%20Tester)

**模块 1:网络安全简介**

1. 进攻性安全简介 ✅

2. 防御性安全简介 ✅

3. 网络安全职业 ✅

**模块 2:渗透测试简介**

1. 渗透测试基础

2. 安全原则

**模块 3:Web 黑客技术简介**

1. 漫步应用程序

2. 内容发现

3. 子域名枚举

4. 身份验证绕过

5. IDOR

6. 文件包含

7. SSRF 简介

8. 跨站脚本攻击 (XSS) 简介

9. 竞争条件

10. 命令注入

11. SQL 注入

**模块 3:Burp Suite**

1. Burp Suite:基础

2. Burp Suite:Repeater

3. Burp Suite:Intruder

4. Burp Suite:其他模块

5. Burp Suite:扩展

**模块 4:网络安全**

1. 被动侦察

2. 主动侦察

3. Nmap 存活主机发现

4. Nmap 基本端口扫描

5. Nmap 高级端口扫描

6. Nmap 端口后扫描

7. 协议和服务器

8. 协议和服务器 2

9. 网络安全挑战

**模块 4:漏洞研究**

1. 漏洞基础 101

2. 漏洞利用

3. 漏洞实战总结

**模块 5:Metasploit**

1. Metasploit:简介

2. Metasploit:漏洞利用

3. Metasploit:Meterpreter

**模块 6:权限提升**

1. 什么是 shell?

2. Linux 权限提升

3. Windows 权限提升

[路径 B. 初级渗透测试人员 (PT1):专业认证](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/B.%20Jr.%20Penetration%20Tester%20(PT1))

[路径 C. Web 基础](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/C.%20WEb%20Fundamental)

[路径 D. Web 应用程序渗透测试](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/D.%20Web%20Application%20Pentesting)

[路径 E. Web 应用程序红队](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/E.%20Web%20Application%20Red%20Teaming)

[路径 E. 红队](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/F.%20Red%20Teaming)

## 🧨 THM 初级渗透测试人员状态:已完成 TryHackMe 路径

已完成 **TryHackMe 初级渗透测试路径**,通过模拟跨网络、Web 应用程序和操作系统的真实攻击场景,在进攻性安全方面打下了坚实的基础。该路径侧重于**像攻击者一样思考**,了解系统如何发生故障,并安全、有条理地利用其弱点。

### 🔓 核心能力

* **侦察与枚举**

* 对目标系统执行主动和被动侦察

* 枚举服务、用户、共享以及错误配置

* 使用扫描和手动技术识别攻击面

* **漏洞发现**

* 检测常见漏洞,例如弱身份验证、错误配置和过时的服务

* 识别 Web 应用程序缺陷,包括 **IDOR、文件包含、命令注入和 XSS**

* 在定义的范围内评估风险和可利用性

* **漏洞利用技术**

* 利用脆弱的服务和 Web 应用程序获取初始访问权限

* 在 Linux 和 Windows 系统上执行本地权限提升

* 负责任地使用公开漏洞并在必要时对其进行修改

* **后渗透**

* 在被攻陷的环境中维持访问权限并进行网络跳板

* 提取凭据和敏感数据

* 在遵守交战规则边界的同时证明影响力

* **报告与方法论**

* 遵循结构化的渗透测试方法论

* 清晰地记录发现、漏洞利用步骤和影响

* 提供可操作的修复建议

### 🧠 测试人员思维

* 在遵循交战规则的同时进行攻击性思考

* 在漏洞利用过程中保持好奇心、条理性和毅力

* 平衡自动化与手动测试

* 关注**实际影响**,而不仅仅是漏洞数量

### 🛠️ 工具与技术

* Nmap, Gobuster, Hydra

* Metasploit Framework

* Burp Suite

* Linux 和 Windows 权限提升技术

* 用于自动化的基础脚本

### 📌 成果

这条学习路径为我胜任入门级的 **渗透测试人员 / 红队** 岗位做好了准备,培养了我的侦察、利用和报告方面的实战技能,并着重于真实世界的攻击链而非孤立的漏洞。

[路径 A. 初级渗透测试人员](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/A.%20Jr.%20Penetration%20Tester)

**模块 1:网络安全简介**

1. 进攻性安全简介 ✅

2. 防御性安全简介 ✅

3. 网络安全职业 ✅

**模块 2:渗透测试简介**

1. 渗透测试基础

2. 安全原则

**模块 3:Web 黑客技术简介**

1. 漫步应用程序

2. 内容发现

3. 子域名枚举

4. 身份验证绕过

5. IDOR

6. 文件包含

7. SSRF 简介

8. 跨站脚本攻击 (XSS) 简介

9. 竞争条件

10. 命令注入

11. SQL 注入

**模块 3:Burp Suite**

1. Burp Suite:基础

2. Burp Suite:Repeater

3. Burp Suite:Intruder

4. Burp Suite:其他模块

5. Burp Suite:扩展

**模块 4:网络安全**

1. 被动侦察

2. 主动侦察

3. Nmap 存活主机发现

4. Nmap 基本端口扫描

5. Nmap 高级端口扫描

6. Nmap 端口后扫描

7. 协议和服务器

8. 协议和服务器 2

9. 网络安全挑战

**模块 4:漏洞研究**

1. 漏洞基础 101

2. 漏洞利用

3. 漏洞实战总结

**模块 5:Metasploit**

1. Metasploit:简介

2. Metasploit:漏洞利用

3. Metasploit:Meterpreter

**模块 6:权限提升**

1. 什么是 shell?

2. Linux 权限提升

3. Windows 权限提升

[路径 B. 初级渗透测试人员 (PT1):专业认证](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/B.%20Jr.%20Penetration%20Tester%20(PT1))

[路径 C. Web 基础](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/C.%20WEb%20Fundamental)

[路径 D. Web 应用程序渗透测试](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/D.%20Web%20Application%20Pentesting)

[路径 E. Web 应用程序红队](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/E.%20Web%20Application%20Red%20Teaming)

[路径 E. 红队](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/F.%20Red%20Teaming)

## 🧨 THM 初级渗透测试人员状态:已完成 TryHackMe 路径

已完成 **TryHackMe 初级渗透测试路径**,通过模拟跨网络、Web 应用程序和操作系统的真实攻击场景,在进攻性安全方面打下了坚实的基础。该路径侧重于**像攻击者一样思考**,了解系统如何发生故障,并安全、有条理地利用其弱点。

### 🔓 核心能力

* **侦察与枚举**

* 对目标系统执行主动和被动侦察

* 枚举服务、用户、共享以及错误配置

* 使用扫描和手动技术识别攻击面

* **漏洞发现**

* 检测常见漏洞,例如弱身份验证、错误配置和过时的服务

* 识别 Web 应用程序缺陷,包括 **IDOR、文件包含、命令注入和 XSS**

* 在定义的范围内评估风险和可利用性

* **漏洞利用技术**

* 利用脆弱的服务和 Web 应用程序获取初始访问权限

* 在 Linux 和 Windows 系统上执行本地权限提升

* 负责任地使用公开漏洞并在必要时对其进行修改

* **后渗透**

* 在被攻陷的环境中维持访问权限并进行网络跳板

* 提取凭据和敏感数据

* 在遵守交战规则边界的同时证明影响力

* **报告与方法论**

* 遵循结构化的渗透测试方法论

* 清晰地记录发现、漏洞利用步骤和影响

* 提供可操作的修复建议

### 🧠 测试人员思维

* 在遵循交战规则的同时进行攻击性思考

* 在漏洞利用过程中保持好奇心、条理性和毅力

* 平衡自动化与手动测试

* 关注**实际影响**,而不仅仅是漏洞数量

### 🛠️ 工具与技术

* Nmap, Gobuster, Hydra

* Metasploit Framework

* Burp Suite

* Linux 和 Windows 权限提升技术

* 用于自动化的基础脚本

### 📌 成果

这条学习路径为我胜任入门级的 **渗透测试人员 / 红队** 岗位做好了准备,培养了我的侦察、利用和报告方面的实战技能,并着重于真实世界的攻击链而非孤立的漏洞。

[路径 A. 初级渗透测试人员](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/A.%20Jr.%20Penetration%20Tester)

**模块 1:网络安全简介**

1. 进攻性安全简介 ✅

2. 防御性安全简介 ✅

3. 网络安全职业 ✅

**模块 2:渗透测试简介**

1. 渗透测试基础

2. 安全原则

**模块 3:Web 黑客技术简介**

1. 漫步应用程序

2. 内容发现

3. 子域名枚举

4. 身份验证绕过

5. IDOR

6. 文件包含

7. SSRF 简介

8. 跨站脚本攻击 (XSS) 简介

9. 竞争条件

10. 命令注入

11. SQL 注入

**模块 3:Burp Suite**

1. Burp Suite:基础

2. Burp Suite:Repeater

3. Burp Suite:Intruder

4. Burp Suite:其他模块

5. Burp Suite:扩展

**模块 4:网络安全**

1. 被动侦察

2. 主动侦察

3. Nmap 存活主机发现

4. Nmap 基本端口扫描

5. Nmap 高级端口扫描

6. Nmap 端口后扫描

7. 协议和服务器

8. 协议和服务器 2

9. 网络安全挑战

**模块 4:漏洞研究**

1. 漏洞基础 101

2. 漏洞利用

3. 漏洞实战总结

**模块 5:Metasploit**

1. Metasploit:简介

2. Metasploit:漏洞利用

3. Metasploit:Meterpreter

**模块 6:权限提升**

1. 什么是 shell?

2. Linux 权限提升

3. Windows 权限提升

[路径 B. 初级渗透测试人员 (PT1):专业认证](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/B.%20Jr.%20Penetration%20Tester%20(PT1))

[路径 C. Web 基础](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/C.%20WEb%20Fundamental)

[路径 D. Web 应用程序渗透测试](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/D.%20Web%20Application%20Pentesting)

[路径 E. Web 应用程序红队](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/E.%20Web%20Application%20Red%20Teaming)

[路径 E. 红队](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/F.%20Red%20Teaming)

## 🧨 THM 初级渗透测试人员状态:已完成 TryHackMe 路径

已完成 **TryHackMe 初级渗透测试路径**,通过模拟跨网络、Web 应用程序和操作系统的真实攻击场景,在进攻性安全方面打下了坚实的基础。该路径侧重于**像攻击者一样思考**,了解系统如何发生故障,并安全、有条理地利用其弱点。

### 🔓 核心能力

* **侦察与枚举**

* 对目标系统执行主动和被动侦察

* 枚举服务、用户、共享以及错误配置

* 使用扫描和手动技术识别攻击面

* **漏洞发现**

* 检测常见漏洞,例如弱身份验证、错误配置和过时的服务

* 识别 Web 应用程序缺陷,包括 **IDOR、文件包含、命令注入和 XSS**

* 在定义的范围内评估风险和可利用性

* **漏洞利用技术**

* 利用脆弱的服务和 Web 应用程序获取初始访问权限

* 在 Linux 和 Windows 系统上执行本地权限提升

* 负责任地使用公开漏洞并在必要时对其进行修改

* **后渗透**

* 在被攻陷的环境中维持访问权限并进行网络跳板

* 提取凭据和敏感数据

* 在遵守交战规则边界的同时证明影响力

* **报告与方法论**

* 遵循结构化的渗透测试方法论

* 清晰地记录发现、漏洞利用步骤和影响

* 提供可操作的修复建议

### 🧠 测试人员思维

* 在遵循交战规则的同时进行攻击性思考

* 在漏洞利用过程中保持好奇心、条理性和毅力

* 平衡自动化与手动测试

* 关注**实际影响**,而不仅仅是漏洞数量

### 🛠️ 工具与技术

* Nmap, Gobuster, Hydra

* Metasploit Framework

* Burp Suite

* Linux 和 Windows 权限提升技术

* 用于自动化的基础脚本

### 📌 成果

这条学习路径为我胜任入门级的 **渗透测试人员 / 红队** 岗位做好了准备,培养了我的侦察、利用和报告方面的实战技能,并着重于真实世界的攻击链而非孤立的漏洞。

[路径 A. 初级渗透测试人员](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/A.%20Jr.%20Penetration%20Tester)

**模块 1:网络安全简介**

1. 进攻性安全简介 ✅

2. 防御性安全简介 ✅

3. 网络安全职业 ✅

**模块 2:渗透测试简介**

1. 渗透测试基础

2. 安全原则

**模块 3:Web 黑客技术简介**

1. 漫步应用程序

2. 内容发现

3. 子域名枚举

4. 身份验证绕过

5. IDOR

6. 文件包含

7. SSRF 简介

8. 跨站脚本攻击 (XSS) 简介

9. 竞争条件

10. 命令注入

11. SQL 注入

**模块 3:Burp Suite**

1. Burp Suite:基础

2. Burp Suite:Repeater

3. Burp Suite:Intruder

4. Burp Suite:其他模块

5. Burp Suite:扩展

**模块 4:网络安全**

1. 被动侦察

2. 主动侦察

3. Nmap 存活主机发现

4. Nmap 基本端口扫描

5. Nmap 高级端口扫描

6. Nmap 端口后扫描

7. 协议和服务器

8. 协议和服务器 2

9. 网络安全挑战

**模块 4:漏洞研究**

1. 漏洞基础 101

2. 漏洞利用

3. 漏洞实战总结

**模块 5:Metasploit**

1. Metasploit:简介

2. Metasploit:漏洞利用

3. Metasploit:Meterpreter

**模块 6:权限提升**

1. 什么是 shell?

2. Linux 权限提升

3. Windows 权限提升

[路径 B. 初级渗透测试人员 (PT1):专业认证](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/B.%20Jr.%20Penetration%20Tester%20(PT1))

[路径 C. Web 基础](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/C.%20WEb%20Fundamental)

[路径 D. Web 应用程序渗透测试](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/D.%20Web%20Application%20Pentesting)

[路径 E. Web 应用程序红队](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/E.%20Web%20Application%20Red%20Teaming)

[路径 E. 红队](https://github.com/Zawaddie/THM-Penetration-Tester-Path/tree/main/F.%20Red%20Teaming)

## 🧨 THM 初级渗透测试人员状态:已完成 TryHackMe 路径

已完成 **TryHackMe 初级渗透测试路径**,通过模拟跨网络、Web 应用程序和操作系统的真实攻击场景,在进攻性安全方面打下了坚实的基础。该路径侧重于**像攻击者一样思考**,了解系统如何发生故障,并安全、有条理地利用其弱点。

### 🔓 核心能力

* **侦察与枚举**

* 对目标系统执行主动和被动侦察

* 枚举服务、用户、共享以及错误配置

* 使用扫描和手动技术识别攻击面

* **漏洞发现**

* 检测常见漏洞,例如弱身份验证、错误配置和过时的服务

* 识别 Web 应用程序缺陷,包括 **IDOR、文件包含、命令注入和 XSS**

* 在定义的范围内评估风险和可利用性

* **漏洞利用技术**

* 利用脆弱的服务和 Web 应用程序获取初始访问权限

* 在 Linux 和 Windows 系统上执行本地权限提升

* 负责任地使用公开漏洞并在必要时对其进行修改

* **后渗透**

* 在被攻陷的环境中维持访问权限并进行网络跳板

* 提取凭据和敏感数据

* 在遵守交战规则边界的同时证明影响力

* **报告与方法论**

* 遵循结构化的渗透测试方法论

* 清晰地记录发现、漏洞利用步骤和影响

* 提供可操作的修复建议

### 🧠 测试人员思维

* 在遵循交战规则的同时进行攻击性思考

* 在漏洞利用过程中保持好奇心、条理性和毅力

* 平衡自动化与手动测试

* 关注**实际影响**,而不仅仅是漏洞数量

### 🛠️ 工具与技术

* Nmap, Gobuster, Hydra

* Metasploit Framework

* Burp Suite

* Linux 和 Windows 权限提升技术

* 用于自动化的基础脚本

### 📌 成果

这条学习路径为我胜任入门级的 **渗透测试人员 / 红队** 岗位做好了准备,培养了我的侦察、利用和报告方面的实战技能,并着重于真实世界的攻击链而非孤立的漏洞。标签:Burp Suite, Chaos, CISA项目, CSV导出, CTF Writeups, CTI, Nmap, SSRF, TryHackMe, Web Hacking, Web安全, Web报告查看器, XSS, 协议分析, 命令注入, 安全学习路线, 安全笔记, 密码管理, 插件系统, 数据展示, 权限提升, 漏洞情报, 红队, 网络安全, 蓝队分析, 虚拟驱动器, 隐私保护, 零基础渗透, 靶机攻略