Chocapikk/CVE-2026-21858

GitHub: Chocapikk/CVE-2026-21858

针对 n8n 工作流平台的全链漏洞利用工具,串联任意文件读取与表达式注入实现未认证 RCE。

Stars: 255 | Forks: 50

# CVE-2026-21858 + CVE-2025-68613 - n8n 全链利用

**未认证任意文件读取 → 管理员 Token 伪造 → 沙箱绕过 → RCE**

| | |

|---|---|

| **CVE** | CVE-2026-21858 (AFR) + CVE-2025-68613 (RCE) |

| **CVSS** | 10.0 + 9.9 (严重) |

| **受影响版本** | <= 1.65.0 (AFR) / >= 0.211.0 (RCE) |

| **修复版本** | 1.121.0 (AFR) / 1.120.4+ (RCE) |

| **披露时间** | 2026-01-07 11:09 UTC |

| **代号** | Ni8mare |

| **致谢** | Dor Attias (Cyera) |

| **漏洞利用** | [Chocapikk](https://github.com/Chocapikk/CVE-2026-21858) |

| **过程** | AI 自动化:补丁对比 → 复现 → 搭建环境 → 漏洞利用(披露后约 9 小时) |

| **类型** | 概念验证 - 并非通用漏洞利用(需要特定工作流配置,参见 [局限性](#limitations)) |

## TL;DR

n8n 上的完整未认证 RCE 链:

1. **CVE-2026-21858** - Content-Type 混淆 → 任意文件读取

2. 读取配置 + 数据库 → 伪造管理员 JWT

3. **CVE-2025-68613** - 表达式注入 → 沙箱绕过 → RCE

## 检测

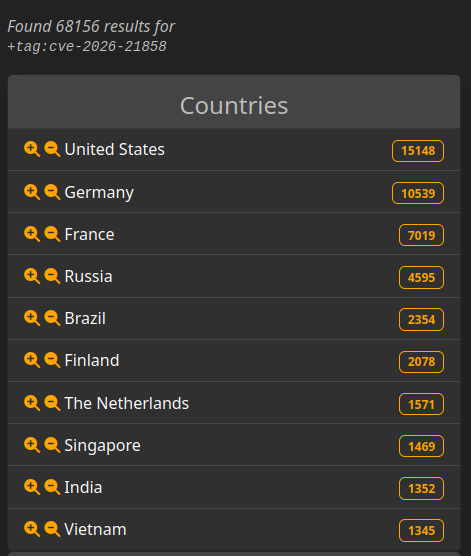

漏洞暴露基于**版本**。就暴露面而言,存在公开可访问的易受攻击 n8n 实例。

**LeakIX 结果:** [查看暴露实例](https://leakix.net/search?scope=leak&q=%2Btag%3Acve-2026-21858)

标签:CISA项目, CVE-2025-68613, CVE-2026-21858, CVSS 10.0, JWT 伪造, n8n, PoC, Python, RCE, 任意文件读取, 安全助手, 工作流自动化, 无后门, 暴力破解, 未授权访问, 沙箱逃逸, 漏洞链, 编程工具, 网络安全, 网络安全审计, 表达式注入, 请求拦截, 远程代码执行, 逆向工具, 隐私保护, 零日漏洞