SwampChicken/Active_Directory_SOC_Detection_Lab

GitHub: SwampChicken/Active_Directory_SOC_Detection_Lab

这是一个模拟 Windows 域环境攻击场景的 SOC 实验室项目,完整展示了从检测工程配置到事件响应文档编写的蓝队实战流程。

Stars: 0 | Forks: 0

# Active Directory SOC 检测实验室

## 目录

### [1. 概述](#overview)

### [2. 实验室架构](#lab-architecture)

### [3. 检测工程与分析](./Analytics)

* [自定义 Splunk 警报](./Analytics/alerts.md)

* [SOC 监控仪表板](./Analytics/dashboard.md)

* [MITRE ATT&CK 映射](./Analytics/mitre_mapping.md)

### [4. 事件响应文档](./Incident_Response/)

* [事件摘要](./Incident_Response/incident_summary.md)

* [完整攻击时间线](./Incident_Response/attack_timeline.md)

* [调查与证据](./Incident_Response/investigation.md)

* [遏制与根除](./Incident_Response/containment_and_eradication.md)

* [经验教训与加固](./Incident_Response/lessons_learned.md)

### [5. 基础设施与配置](#repository-structure)

* [AD 设置脚本](./Provisioning/AD_provisioning.ps1)

* [遥测配置](./Telemetry/)

## 概述

本项目从 SOC 分析师的角度,模拟了 Windows Active Directory 环境中的真实安全事件。

该场景侧重于对钓鱼攻击的检测、调查和事件响应,该攻击导致了:

- 初始用户失陷

- 恶意 PowerShell 执行

- 指挥与控制 (C2) 通信

- 凭据滥用和权限提升

- 持久化机制

- 数据泄露

- 日志篡改以进行防御规避

所有活动均通过 Splunk 进行集中记录和分析,从而能够完整重建攻击时间线并评估检测覆盖率。

## 实验室架构

实验室环境旨在模拟由集中式 SIEM 监控的小型企业 Active Directory 设置。

- **域控制器:** Windows Server 2022 VM

- **工作站:** Windows 10 VM(最初通过网络钓鱼遭到入侵)

- **攻击机:** Kali Linux VM

- **SIEM:** 在主机上运行的 Splunk Enterprise

- **日志转发:** Splunk Universal Forwarder

- **遥测:**

- Windows Security Event Logs

- Sysmon

- **网络连接:** 虚拟机使用桥接网络连接,允许它们直接相互通信以及与主机通信。

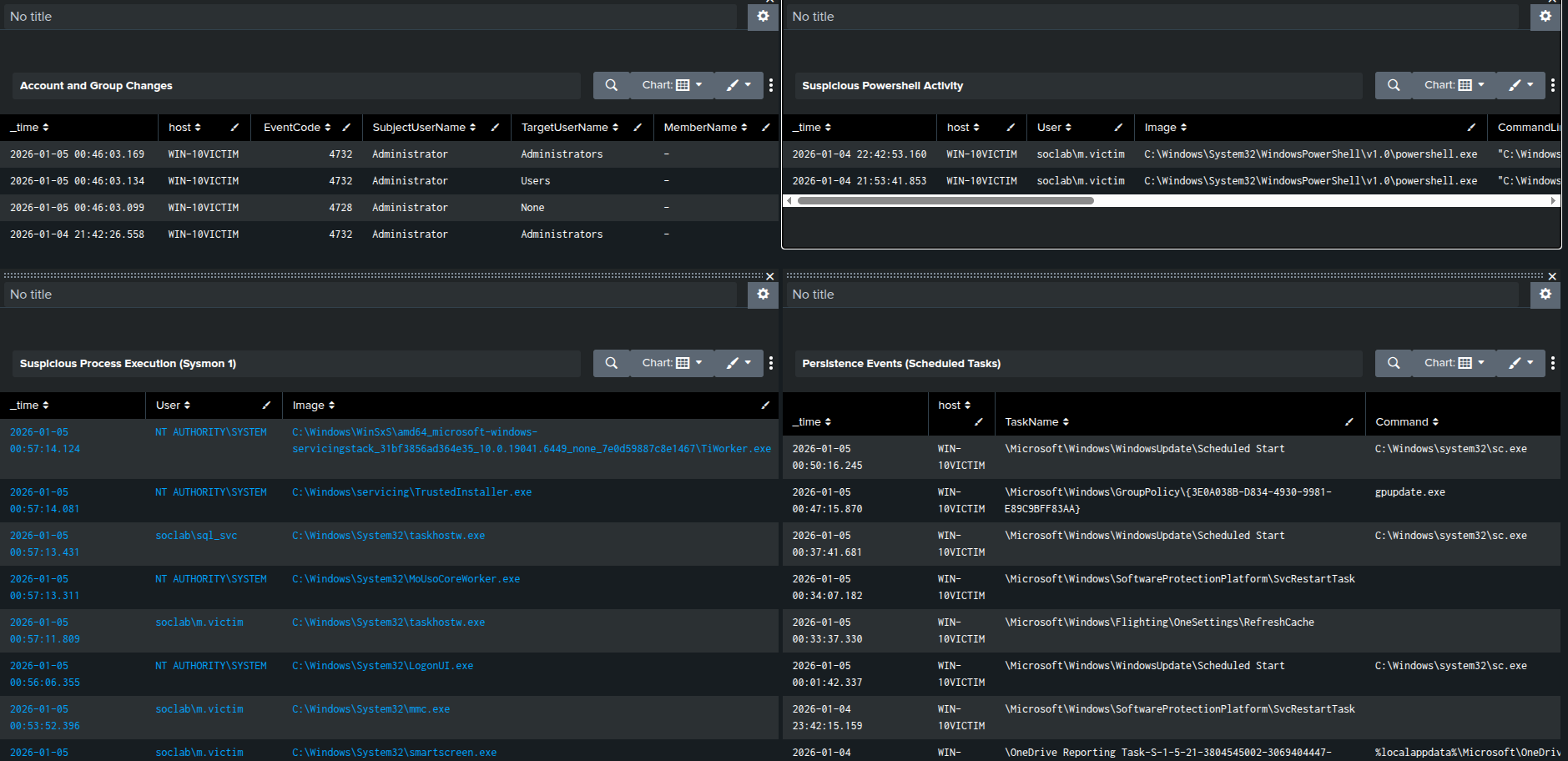

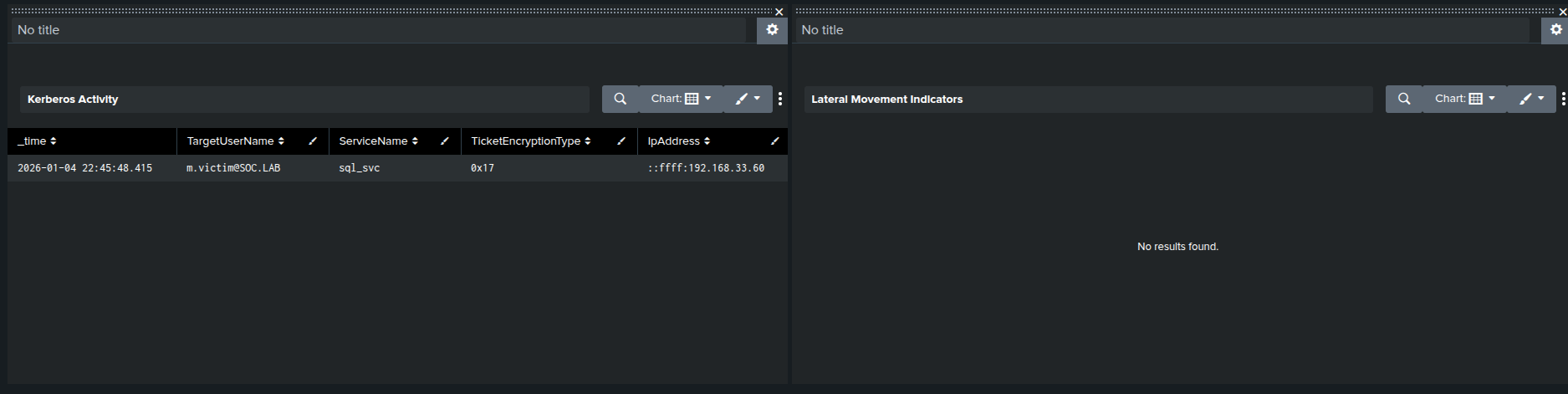

## 检测策略

在攻击模拟之前,我配置了检测逻辑和警报以模拟主动的 SOC 环境。

检测策略侧重于:

- 身份验证滥用

- 可疑的 PowerShell 活动

- 可疑的进程执行

- 持久化机制

- 日志篡改

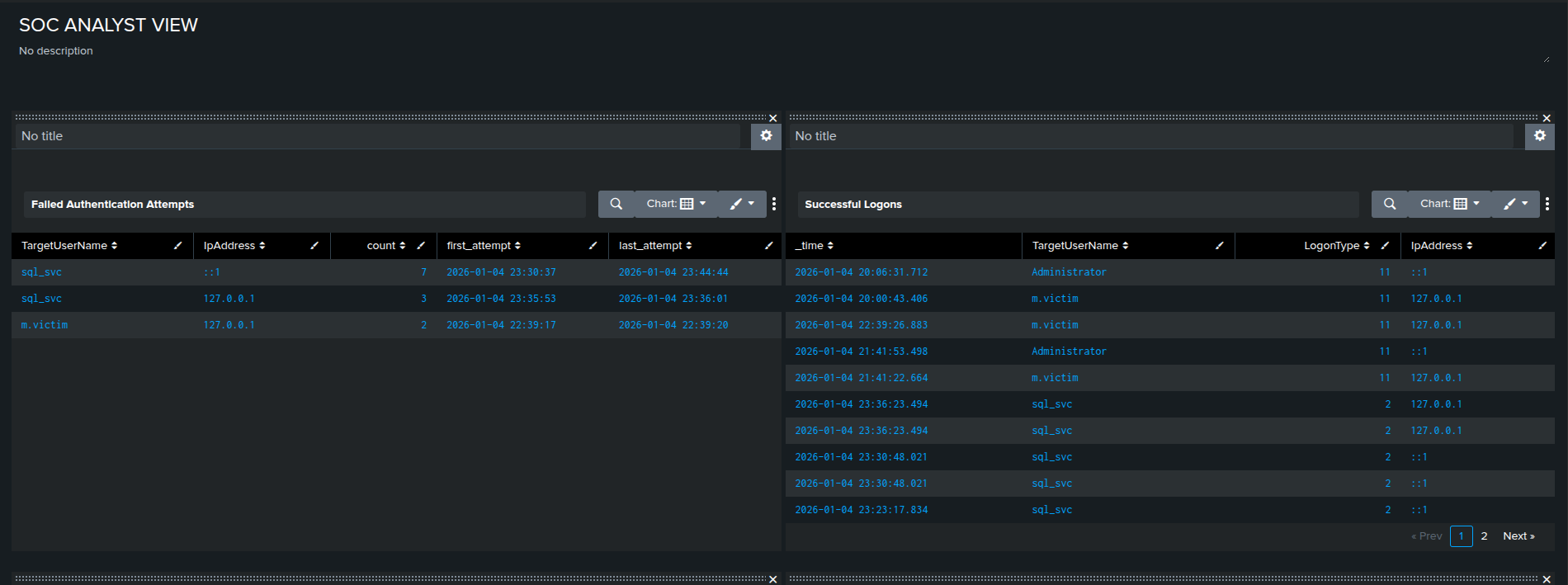

## SOC 仪表板

此仪表板是在攻击之前创建的,旨在作为事件发生期间的主要监控界面,但由于配置稍有错误,我无法仅依赖它。

## 事件摘要

该事件始于针对工作站用户 的钓鱼攻击。

在用户执行了恶意 PowerShell 脚本后,攻击者建立了到失陷主机的反向 shell 连接。

随后攻击者的行为包括:

- 后渗透发现

- 凭据滥用

- 权限提升

- 创建持久化机制

- 通过 HTTP 请求进行数据泄露

- 日志清除

部分预配置的警报被触发,从而允许检测和回溯分析完整的攻击链。

## 事件响应范围

本项目侧重于分析员端的事件响应流程,包括:

- 警报验证和分类

- 调查和时间线重建

- 识别受影响的用户

- 评估攻击者的目标和影响

- 建议的遏制、根除和恢复措施

## 仓库结构

- **Telemetry/** - 日志收集配置(Sysmon, Splunk inputs)

- **Provisioning/** - 用于配置实验室用户的脚本

- **Analytics/** - 仪表板和检测逻辑

- **Incident_Response/** - 事件分析、时间线和响应文档

- **images/** - 与项目相关的屏幕截图

标签:AD攻击, AI合规, AMSI绕过, ATT&CK框架, BurpSuite集成, Conpot, IPv6, Kerberoasting, Libemu, Libemu, Libemu, PE 加载器, PowerShell, SOC实验室, Sysmon, Terraform 安全, Web报告查看器, Windows安全, 企业安全架构, 协议分析, 威胁检测, 子域枚举, 安全运营中心, 库, 应急响应, 攻击模拟, 数字取证, 数据渗出, 日志篡改, 权限提升, 模拟器, 横向移动, 活动目录安全, 私有化部署, 管理员页面发现, 编程规范, 网络安全, 网络映射, 自动化脚本, 防御规避, 隐私保护, 驱动签名利用