DebaA17/CVE-scanner-cli

GitHub: DebaA17/CVE-scanner-cli

一款基于公共 API 查询并彩色展示 CVE 详情的命令行工具,解决快速检索漏洞信息的问题。

Stars: 2 | Forks: 0

CVE 扫描器 CLI

[](https://snapcraft.io/cvecli)

[](https://github.com/DebaA17/CVE-scanner-cli/actions/workflows/snapstore.yml)

[](https://github.com/DebaA17/CVE-scanner-cli/blob/main/LICENSE)

一款使用公共 API 搜索 CVE(通用漏洞披露)的命令行工具。结果将以彩色格式显示,并包含详细信息。

## 功能

- 按 ID 搜索 CVE(使用 cve.circl.lu)

- 在描述中按关键词搜索 CVE(使用 NVD)

- 打印格式化的 CVE 详细信息(ID、发布/修改日期、CVSS 分数、严重性、描述、引用)

- 交互式菜单或命令行参数

## 要求

- Python 3.7+

- requests

- rich

## 安装(Snap Store)

```

sudo snap install cvecli

```

## 安装(Windows / Winget)

```

winget source update

winget install -e --id DebaA17.CVECLI

```

安装完成后,打开新终端并运行:

```

cvecli --version

cvecli --id CVE-2025-55184

```

## 安装(本地/全局使用)

```

git clone https://github.com/DebaA17/CVE-scanner-cli.git

cd CVE-scanner-cli

bash setup.sh

```

安装脚本提供两种安装方式:

- Docker(推荐):拉取预构建的 GHCR 镜像并为默认 shell 添加 `cvecli` 别名。

- 本地机器:创建虚拟环境,安装依赖项,并将 `cvecli` 链接到 `~/.local/bin`。

您也可以直接选择安装方式:

```

bash setup.sh --docker

```

```

bash setup.sh --local

```

如果在设置期间终端已打开,请重新加载:

```

source ~/.bashrc

```

如果使用 zsh,请运行:

```

source ~/.zshrc

```

## 卸载

要移除全局 `cvecli` 命令、Docker 别名以及 setup 添加的任意 PATH 条目,请运行:

```

bash uninstall.sh

```

这将移除 `~/.local/bin/cvecli` 启动器、从 shell 启动文件中删除 Docker 别名,并在为本地安装添加时清理 PATH 行。它不会删除仓库文件夹或 `myenv`。

## 本地 Docker 测试

如果您想测试 Docker 镜像而不是使用预构建的 GHCR 镜像,请使用以下命令构建一次:

```

docker build -t cvecli .

```

然后运行:

```

docker run --rm -it cvecli

```

或直接传递参数:

```

docker run --rm cvecli --id CVE-2025-55184

docker run --rm cvecli --keyword wordpress

```

## 用法

### 交互模式(推荐)

```

cvecli

```

系统会提示您输入 CVE ID 或关键词。只需按照屏幕指示操作,即可按 ID 或描述中的关键词搜索 CVE。

### 按 CVE ID 搜索

```

cvecli --id CVE-2025-55184

```

### 按关键词搜索

```

cvecli --keyword wordpress

```

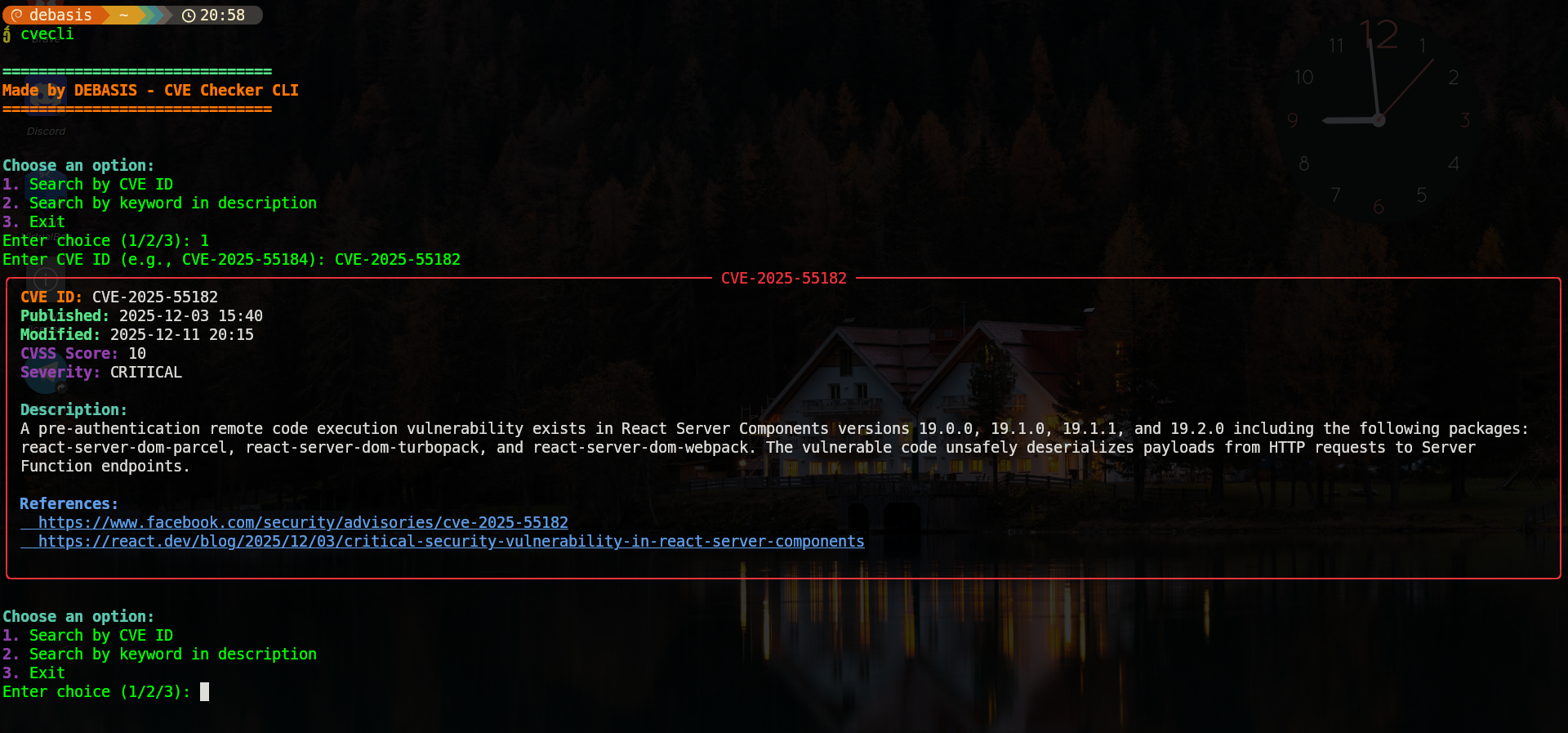

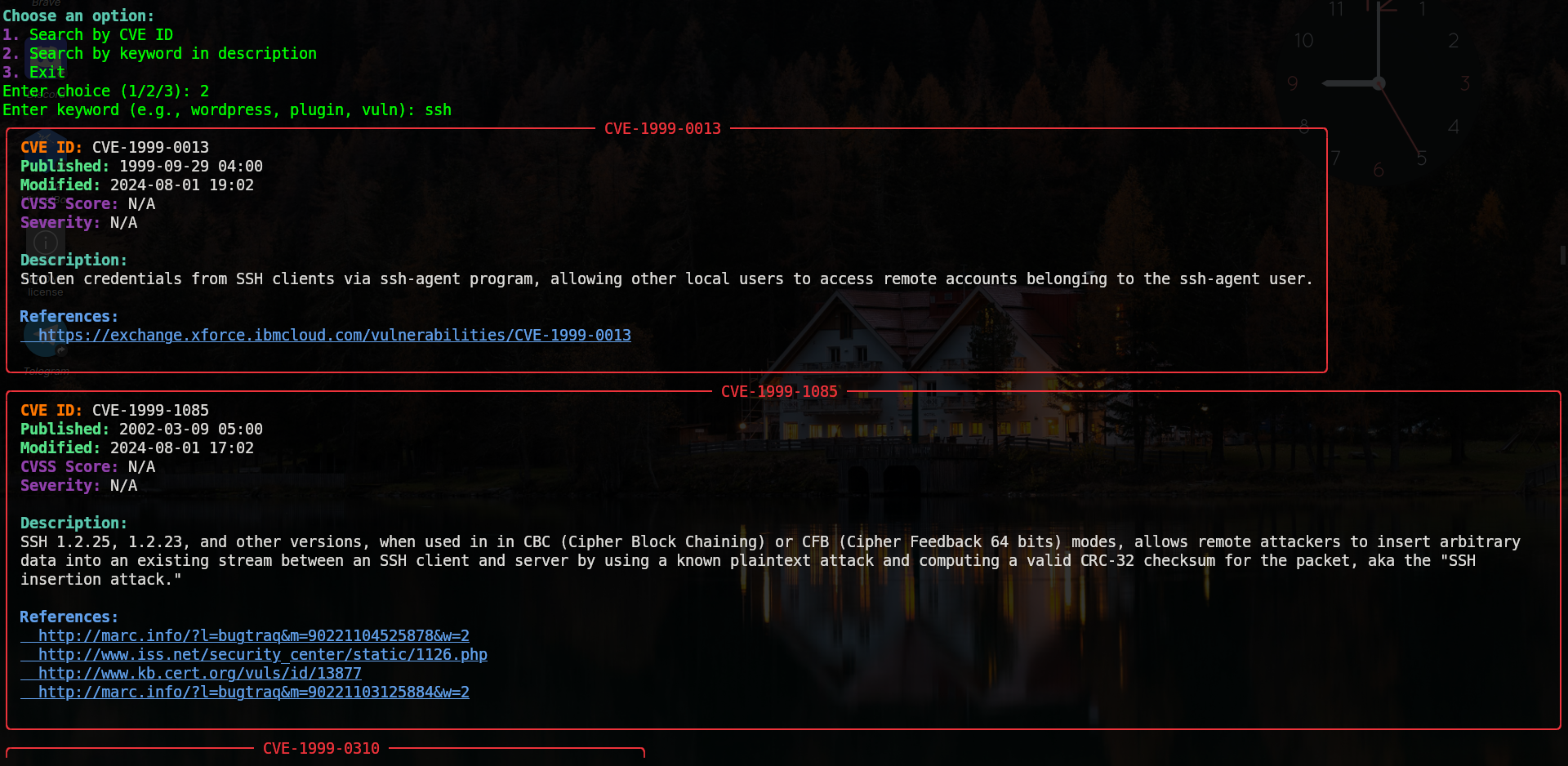

## 输出示例

结果将以彩色格式显示在终端中,便于阅读。

#### 演示输出(CVE ID 搜索)

#### 演示输出(关键词搜索)

## 注意事项

- CVE ID 搜索使用 cve.circl.lu API。

- 关键词搜索使用 NVD API,每次搜索最多返回 5 个结果。

## 免责声明

本工具仅供教育和信息用途。所有者和贡献者不对任何误用、损害或法律问题负责。使用风险自担。

## 许可证

[MIT](LICENSE)

由 [DEBASIS](https://github.com/DebaA17) 创建标签:CLI, CVE, cve.circl.lu, CVSS, DevOps安全, NVD, Python, Python CLI, Requests, Rich, Snap, Snapcraft, WiFi技术, Winget, XSS, 交互式菜单, 公开漏洞数据库, 数字签名, 无后门, 漏洞情报, 漏洞查询, 请求拦截, 逆向工具