Herimnx/Phantom-Dropper-WebBased-Chrome-Bypas-Fud-Runtime-Native

GitHub: Herimnx/Phantom-Dropper-WebBased-Chrome-Bypas-Fud-Runtime-Native

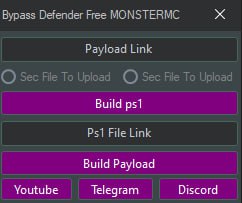

一款具备多种规避能力的恶意载荷生成与加密工具,支持权限提升、杀软绕过及持久化驻留。

Stars: 2 | Forks: 2

# 什么是 Exe Malware Tool?

Exe-UacBypass-Downloader-Crypter 是一款设计用于执行恶意 payload 并规避现代安全措施的高级工具。**UAC Bypass** 通过绕过用户帐户控制提示来实现权限提升。**Defender Evasion** 用于禁用或规避 Windows Defender 的检测。**FUD Crypter** 对 payload 进行加密,使其在扫描和执行期间保持不被发现。**Malware Downloader** 从远程服务器获取额外的 payload。**Runtime Execution** 在内存中解密并运行 payload 以实现隐蔽执行。**Anti-Debugging** 防止安全工具进行分析。**Icon Spoofing** 将可执行文件伪装成合法文件。**Persistence Setup** 确保恶意软件在系统重启后仍然保持活动状态。

## 媒体

https://github.com/user-attachments/assets/390b7bf2-655f-46b1-af8a-d04fcf969769

## 功能特性

* 1 UAC Bypass

* 2 Defender Evasion

* 3 FUD Crypter

* 4 Malware Downloader

* 5 Runtime Execution

* 6 Anti-Debugging

* 7 Icon Spoofing

* 8 Persistence Setup

标签:Conpot, C#编程, DNS 反向解析, DOM解析, FUD加壳, .NET开发, Raspberry Pi, RAT客户端, UAC绕过, Visual Studio, Windows安全, 下载器, 互斥体, 免杀技术, 内存执行, 协议分析, 反射注入, 反调试, 图标伪造, 多人体追踪, 恶意软件构建器, 攻击框架, 暴力破解检测, 木马生成器, 权限提升, 汇编代码修改, 私有化部署, 端点可见性, 网络信息收集, 网络安全, 远程控制, 防御规避, 隐私保护