Frozoewn/Slient-URL-Exploit

GitHub: Frozoewn/Slient-URL-Exploit

一个用于构建URL污染和Java Drive-by静默下载攻击的漏洞利用生成器,支持多种浏览器环境和Metasploit框架集成。

Stars: 1 | Forks: 0

# URL Exploit 隐蔽下载器

URL 污染和静默 Java Drive-by 下载可能发生在各种在线活动中,例如浏览网站、打开电子邮件或与伪装成系统错误消息的恶意弹窗进行交互。

- 关键点:

用户同意假象:用户似乎“同意”了下载,但他们往往没有意识到恶意软件正在被下载。

Drive-By 下载:在浏览受损网站时,用户可能成为 Drive-by 下载的受害者,恶意代码在用户不知情的情况下执行,利用浏览器或插件漏洞。

执行恶意代码:下载的材料可以在用户不知情的情况下执行有害代码,利用浏览器或其插件中的弱点。

Drive-By 安装:与 Drive-by 下载类似,这涉及攻击者设置和执行恶意内容。

- 攻击流程:

配置:攻击者配置恶意材料以执行攻击。

托管:攻击者将恶意内容托管在个人服务器上,或攻陷合法网站以分发内容。

客户端交互:当内容加载时,攻击者分析客户端痕迹以编写利用特定漏洞的代码。

利用:攻击者利用这些漏洞发起 Drive-by 下载攻击。

- 使用的技术:

API 利用:利用用于插件的 API 调用。

Shellcode 注入:将 Shellcode 写入内存并利用浏览器或插件漏洞执行它,从而允许进一步的恶意操作,如数据窃取或恶意软件部署。

## 如何使用

- 将项目以 zip 格式下载到您的电脑

- 将项目解压到文件夹。

- 确保您的电脑上已安装 Visual Studio

- [若未安装 Visual Studio 请点击此处](https://visualstudio.microsoft.com/en/thank-you-downloading-visual-studio/?sku=Community&channel=Release&version=VS2022&source=VSLandingPage&passive=false&cid=2030)

### Visual Studio

1. 打开解决方案文件 (.sln)。

2. 从 **Build** 菜单中选择 **Build Solution** 或按 `Ctrl+Shift+B` 编译项目。

3. 构建完成后,从 **Debug** 菜单中选择 **Start Without Debugging** 或按 `Ctrl+F5` 运行项目。

- URL Exploit Builder 现已可用

## 功能特性

- URL 污染 (隐蔽 Java Drive By)

- 通用适配各类 Web 浏览器

- 通用兼容各种 Java 变体

- 通过社交媒体渠道无缝传播:Facebook、Gmail、Yahoo、Hotmail 等。

- URL 污染配有预嵌入的 payload 和一系列 shellcode 预设,让您可以根据自己的判断自由选择。

- 通用兼容 Web 服务器,如 Apache、Xampp、Nginx、IIS 等。

- 与 Metasploit 及其全套后渗透模块完美同步。

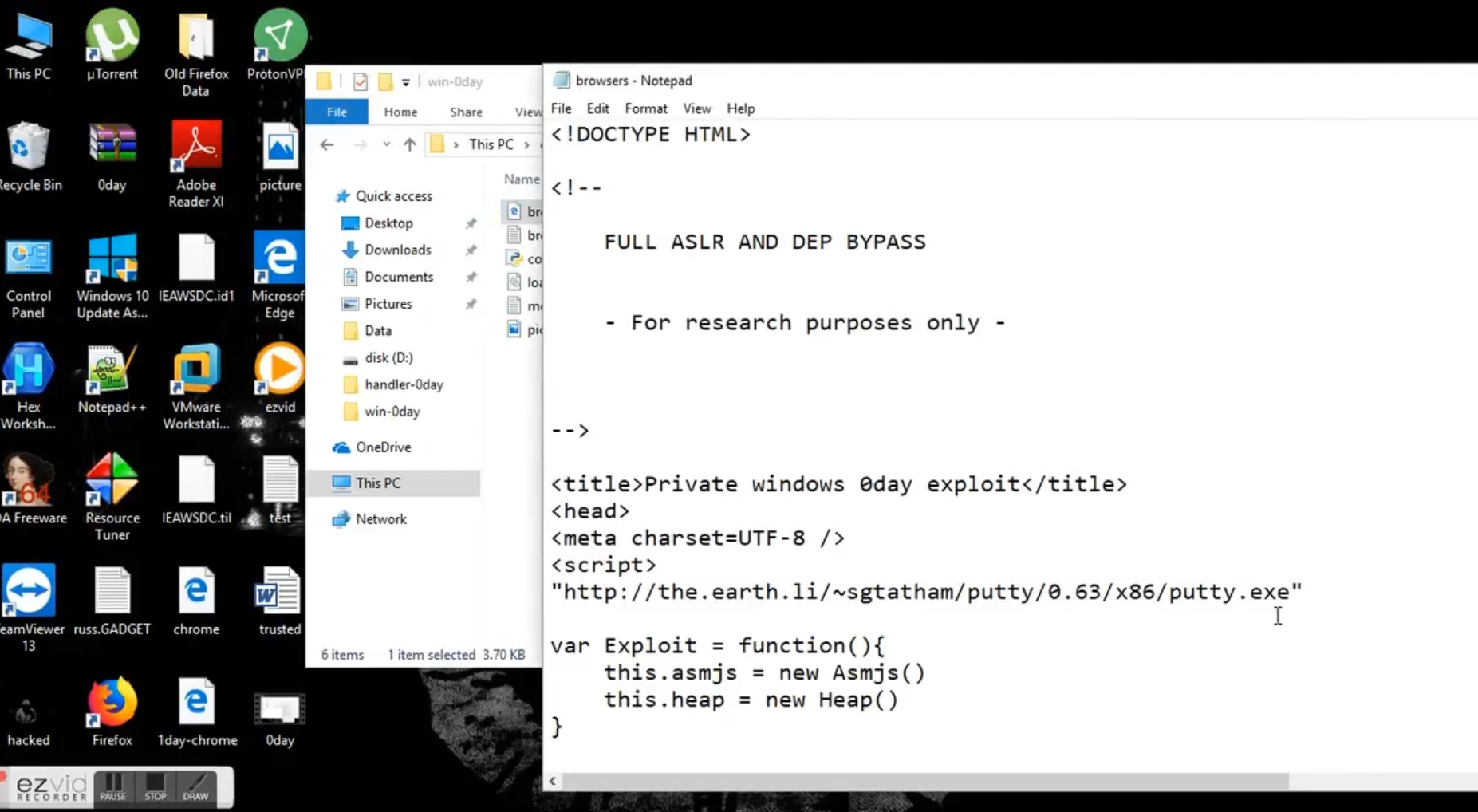

## 截图

## 免责声明

此源代码仅用于教育目的。

## 许可证

本项目采用 MIT 许可。有关更多信息,请参阅 [许可证](LICENSE)。

标签:API利用, Github安全, Go语言工具, Java Drive-By, Shellcode注入, URL污染, Visual Studio, 子域名枚举, 客户端攻击, 恶意弹窗, 恶意软件, 木马下载器, 浏览器漏洞, 社工攻击, 系统安全, 路过式下载, 隐蔽下载