subrat243/Intelify

GitHub: subrat243/Intelify

开源实时威胁情报聚合平台,整合多个免费 IOC 源,提供 REST API 和可视化仪表盘。

Stars: 0 | Forks: 0

# Intelify 🛡️

**开源、实时网络威胁情报平台。**

采集实时 IOC 源,提供可搜索的 REST API 和 React 仪表盘 —— 无需 API 密钥,无需订阅。

## 功能特性

- **实时源采集** —— 8 个开源源在后台自动刷新

- **REST API** —— FastAPI 后端,在 `/docs` 提供完整的 OpenAPI/Swagger 文档

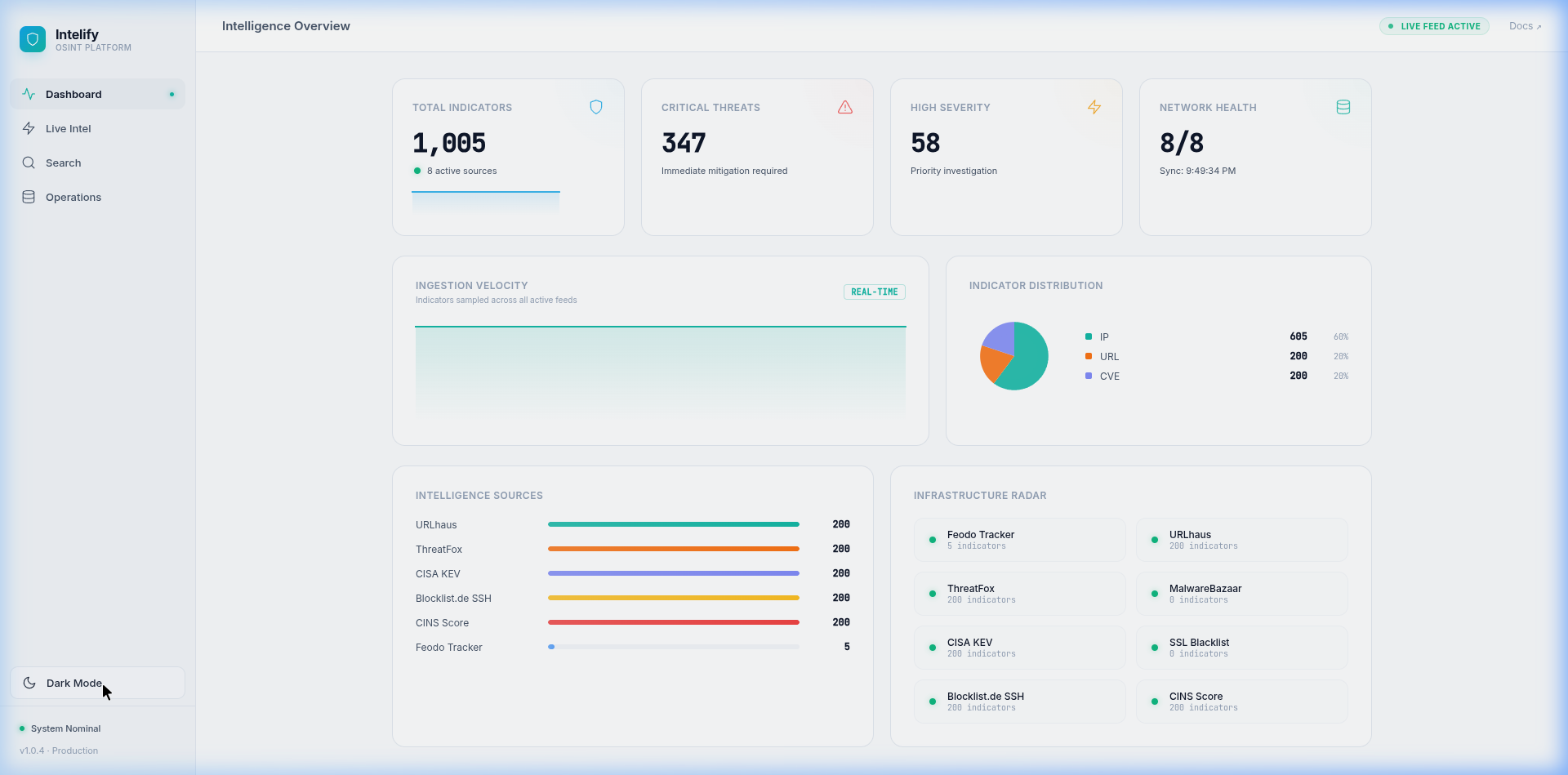

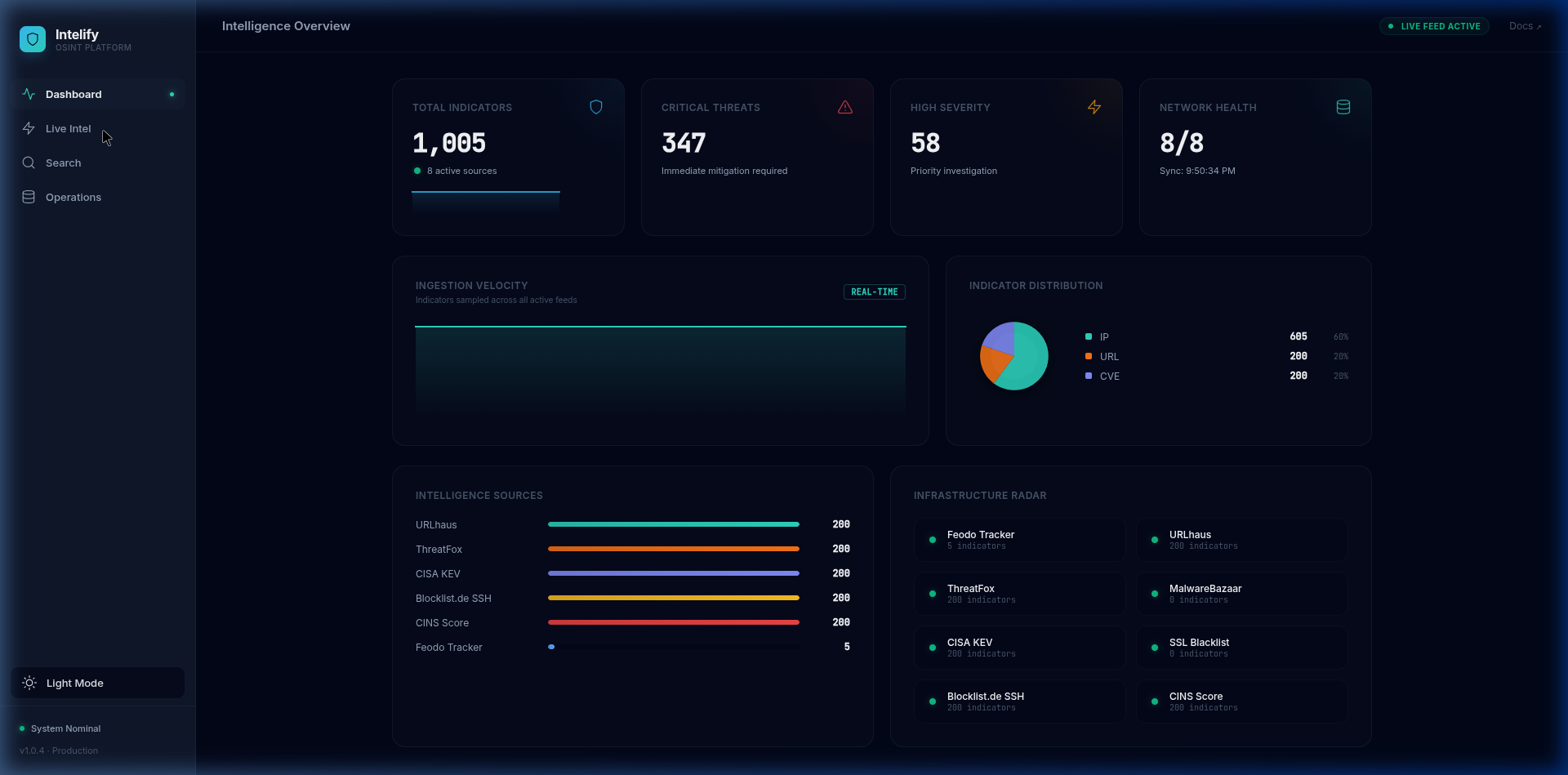

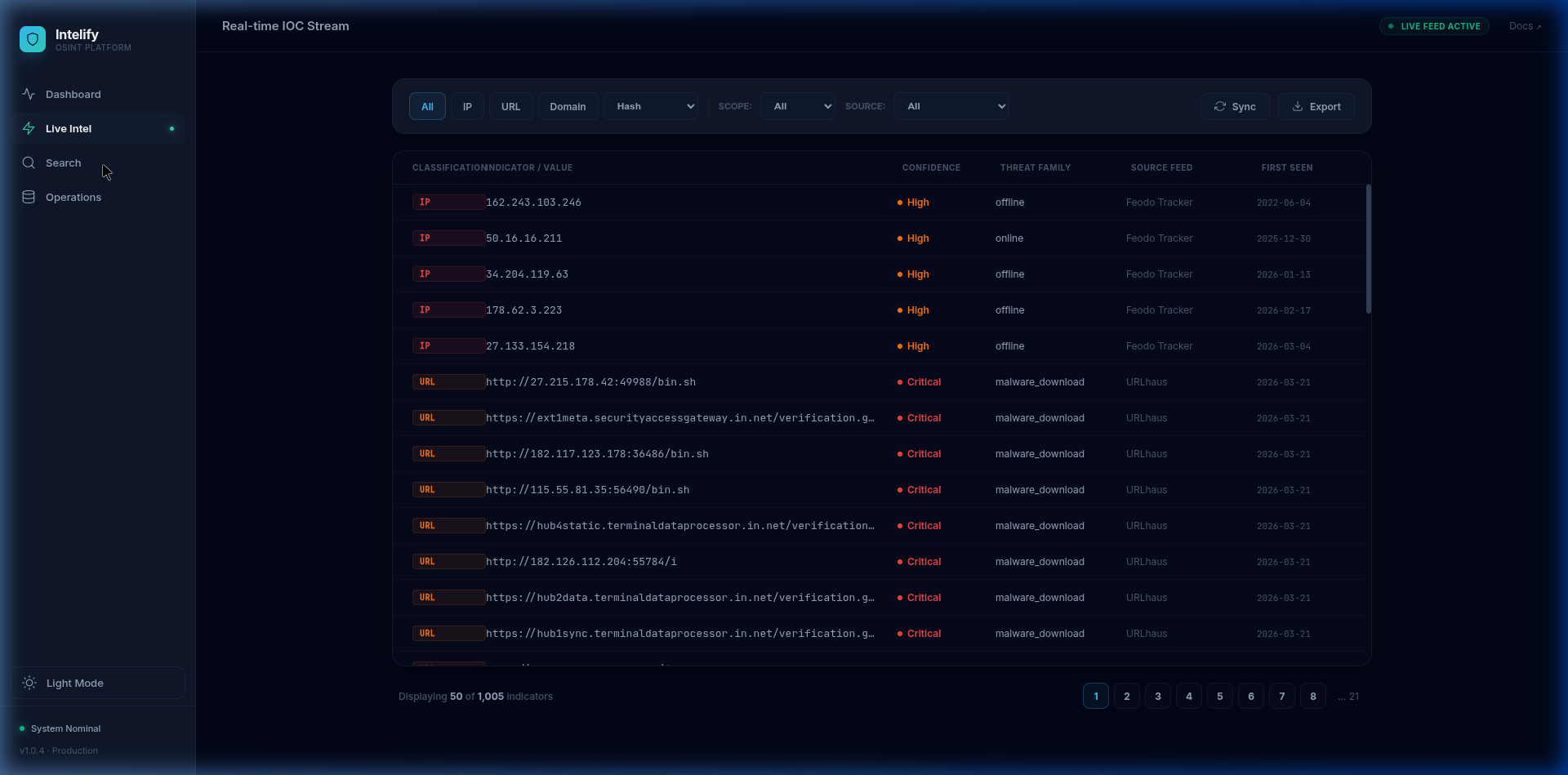

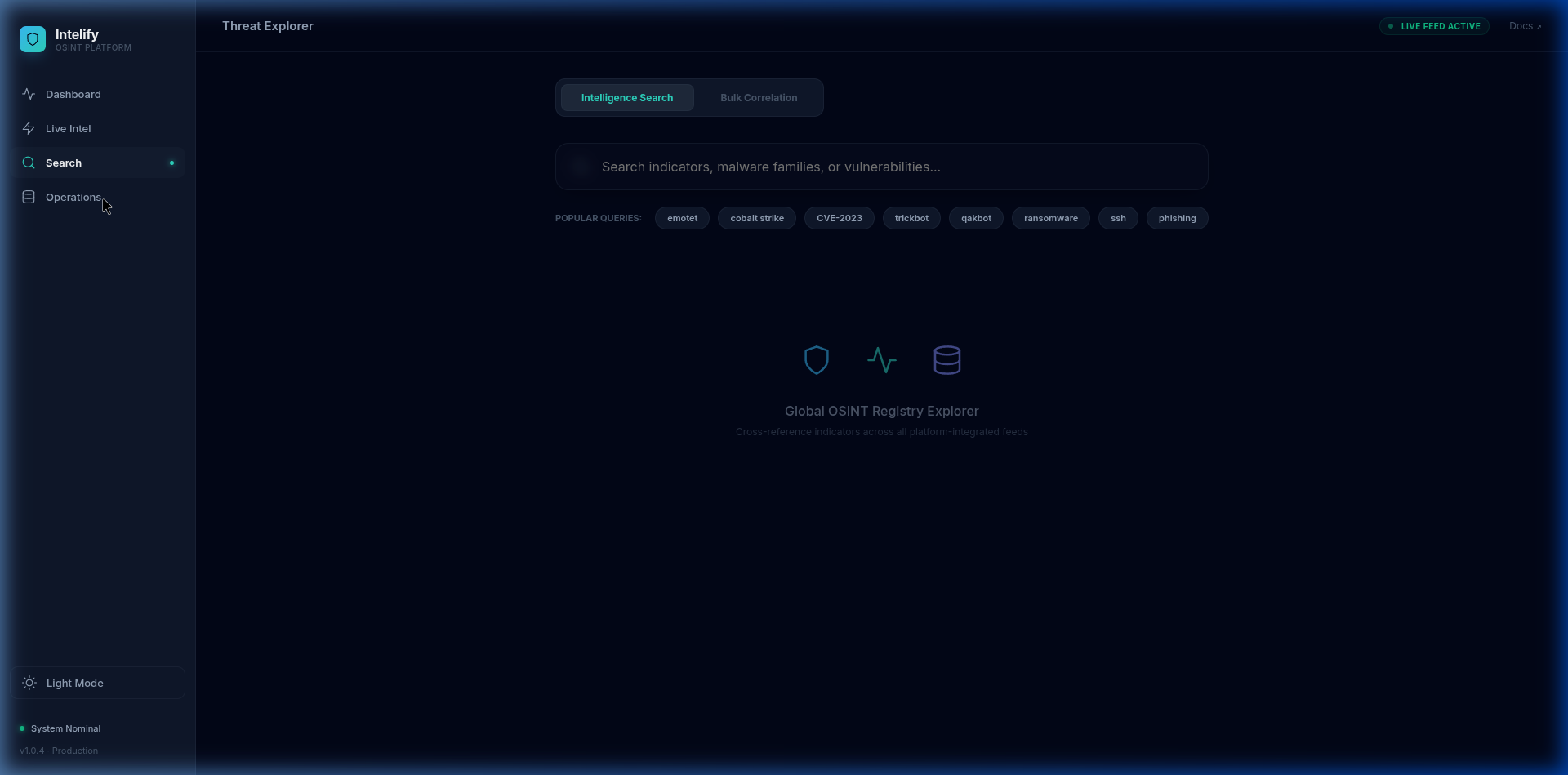

- **React 仪表盘** —— 实时源表格、IOC 搜索、批量查询、源健康管理

- **零付费服务依赖** —— 所有数据均来自免费、公开的威胁情报源

- **CSV 导出** —— 下载任何过滤后的 IOC 数据集

- **Docker Compose** —— 一条命令运行所有内容

## 📸 界面预览

### Slate Dark Mode(默认)

### Light Mode

### 实时源监控

### 威胁搜索与关联

### 基础设施雷达

## 数据源

| 源 | 组织 | IOC 类型 | 刷新频率 |

|------|-------------|-----------|---------|

| [Feodo Tracker](https://feodotracker.abuse.ch) | Abuse.ch | 僵尸网络 C2 IP | 5 分钟 |

| [URLhaus](https://urlhaus.abuse.ch) | Abuse.ch | 恶意软件 URL | 5 分钟 |

| [ThreatFox](https://threatfox.abuse.ch) | Abuse.ch | IP, 域名, URL, 哈希 | 5 分钟 |

| [MalwareBazaar](https://bazaar.abuse.ch) | Abuse.ch | 恶意软件 SHA256 哈希 | 10 分钟 |

| [CISA KEV](https://www.cisa.gov/known-exploited-vulnerabilities-catalog) | CISA (美国政府) | 已知被利用的 CVE | 60 分钟 |

| [SSL Blacklist](https://sslbl.abuse.ch) | Abuse.ch | 恶意 SSL 证书哈希 | 30 分钟 |

| [Blocklist.de SSH](https://www.blocklist.de) | Blocklist.de | SSH 暴力破解 IP | 10 分钟 |

| [CINS Score](https://cinsscore.com) | Sentinel IPS | 恶意行为者 IP | 15 分钟 |

所有源均为**免费**且**无需 API 密钥**。

## 系统架构

```

┌─────────────────────────────────────────────────────────────┐

│ React Frontend │

│ Dashboard · Live Feed · IOC Search · Feed Management │

└──────────────────────┬──────────────────────────────────────┘

│ HTTP /api/v1/*

┌──────────────────────▼──────────────────────────────────────┐

│ FastAPI Backend │

│ /iocs /feeds /stats /search │

│ │

│ FeedManager (asyncio background tasks) │

│ ┌──────────┐ ┌──────────┐ ┌──────────┐ ┌──────────┐ │

│ │ Feodo │ │ URLhaus │ │ThreatFox │ │ Bazaar │ ... │

│ └──────────┘ └──────────┘ └──────────┘ └──────────┘ │

└─────────────────────────────────────────────────────────────┘

│ aiohttp async fetches to public feed URLs

▼

Open-Source Threat Intelligence Feeds (internet)

```

## 快速开始

### 选项 1 — Docker Compose(推荐)

```

git clone https://github.com/subrat243/Intelify.git

cd Intelify

docker compose up --build

```

- Frontend: http://localhost:5173

- Backend API: http://localhost:8000

- Swagger 文档: http://localhost:8000/docs

### 选项 2 — 本地开发

**后端:**

```

cd backend

python -m venv .venv

source .venv/bin/activate # Windows: .venv\Scripts\activate

pip install -r requirements.txt

uvicorn main:app --reload --port 8000

```

**前端**(新终端):

```

cd frontend

npm install

npm run dev

```

Frontend 将运行在 http://localhost:5173,并将 `/api` 代理到 `localhost:8000`。

## REST API 参考

Base URL: `http://localhost:8000/api/v1`

| 方法 | 端点 | 描述 |

|--------|----------|-------------|

| `GET` | `/stats/` | 平台统计 —— 总 IOC 数,按类型、按来源 |

| `GET` | `/feeds/` | 列出所有配置的源及其状态 |

| `GET` | `/feeds/{id}` | 单个源信息 |

| `POST` | `/feeds/{id}/refresh` | 触发立即重新获取源 |

| `POST` | `/feeds/refresh-all` | 重新获取所有源 |

| `GET` | `/iocs/` | 列出/过滤 IOC(`q`, `type`, `confidence`, `source`, `page`, `limit`) |

| `GET` | `/iocs/{id}` | 单个 IOC 详情 |

| `POST` | `/iocs/lookup` | 批量查询 `{ "values": ["1.2.3.4", "evil.ru"] }` |

| `GET` | `/search/?q=` | 跨所有 IOC 的全文搜索 |

交互式文档: http://localhost:8000/docs

**示例请求:**

```

# 获取平台统计信息

curl http://localhost:8000/api/v1/stats/

# 搜索 Emotet IOC

curl "http://localhost:8000/api/v1/iocs/?q=emotet&confidence=Critical"

# 批量查询

curl -X POST http://localhost:8000/api/v1/iocs/lookup \

-H "Content-Type: application/json" \

-d '{"values": ["185.220.101.1", "CVE-2023-44487"]}'

# 触发 Feed 刷新

curl -X POST http://localhost:8000/api/v1/feeds/feodo/refresh

```

## 项目结构

```

Intelify/

├── backend/

│ ├── main.py # FastAPI app + lifespan

│ ├── requirements.txt

│ ├── Dockerfile

│ ├── models/

│ │ └── schemas.py # Pydantic models (IOC, Feed, Stats)

│ ├── services/

│ │ └── feed_manager.py # Feed fetching, parsing, scheduling

│ └── routers/

│ ├── iocs.py

│ ├── feeds.py

│ ├── stats.py

│ └── search.py

├── frontend/

│ ├── index.html

│ ├── vite.config.js

│ ├── package.json

│ ├── Dockerfile

│ ├── nginx.conf

│ └── src/

│ ├── App.jsx # Layout + sidebar navigation

│ ├── main.jsx

│ ├── components/

│ │ └── ui.jsx # Shared: Badge, Spinner, IOCModal, SparkLine...

│ ├── hooks/

│ │ └── usePolling.js # Generic polling hook

│ ├── pages/

│ │ ├── Dashboard.jsx # Stats overview + charts

│ │ ├── LiveFeed.jsx # Paginated real-time IOC table

│ │ ├── Search.jsx # Single + bulk IOC lookup

│ │ └── Feeds.jsx # Feed health + manual refresh

│ └── utils/

│ └── api.js # All fetch() calls to backend

├── docker-compose.yml

└── README.md

```

## 配置

要添加新的源,请编辑 `backend/services/feed_manager.py`:

1. 在 `FEED_DEFINITIONS` 中添加一个条目,包含 `id`、`name`、`org`、`type`、`color`、`url`、`refresh_interval_minutes`

2. 添加一个解析器方法 `_parse_yourfeed(self, text, feed_id) -> List[IOC]`

3. 在 `fetch_feed()` 中调度它,使用 `elif feed_id == "yourfeed": iocs = self._parse_yourfeed(...)`

## 许可证

MIT —— 详见 [LICENSE](LICENSE)

## 致谢

所有威胁数据 courtesy of:

- [Abuse.ch](https://abuse.ch) — Feodo Tracker, URLhaus, ThreatFox, MalwareBazaar, SSL Blacklist

- [CISA](https://www.cisa.gov) — Known Exploited Vulnerabilities catalog

- [Blocklist.de](https://www.blocklist.de) — SSH attack IPs

- [Sentinel IPS / CINS](https://cinsscore.com) — Bad actor IP list

标签:Abuse.ch, AV绕过, C2 服务器, CVE 追踪, Cyber Threat Intelligence, Docker, Docker Compose, ESC4, FastAPI, Feodo Tracker, Go语言工具, IOC 源, IP 信誉, IP 地址批量处理, MalwareBazaar, OSINT, Python, React, REST API, Syscalls, ThreatFox, URLhaus, 仪表盘, 僵尸网络, 免费开源, 入侵指标, 威胁情报, 安全运营, 安全防御评估, 密码管理, 开发者工具, 恶意 URL, 恶意软件, 扫描框架, 数据导出, 无后门, 暗网监控, 沙箱逃逸, 网络安全, 网络测绘, 自定义脚本, 计算机取证, 请求拦截, 逆向工具, 配置审计, 隐私保护