Mehtab-alt/Aegis_Interceptor

GitHub: Mehtab-alt/Aegis_Interceptor

一款支持 IPv6 的异步 ARP/DNS 欺骗中间人框架,具备实时凭据嗅探与自适应流量控制能力。

Stars: 2 | Forks: 0

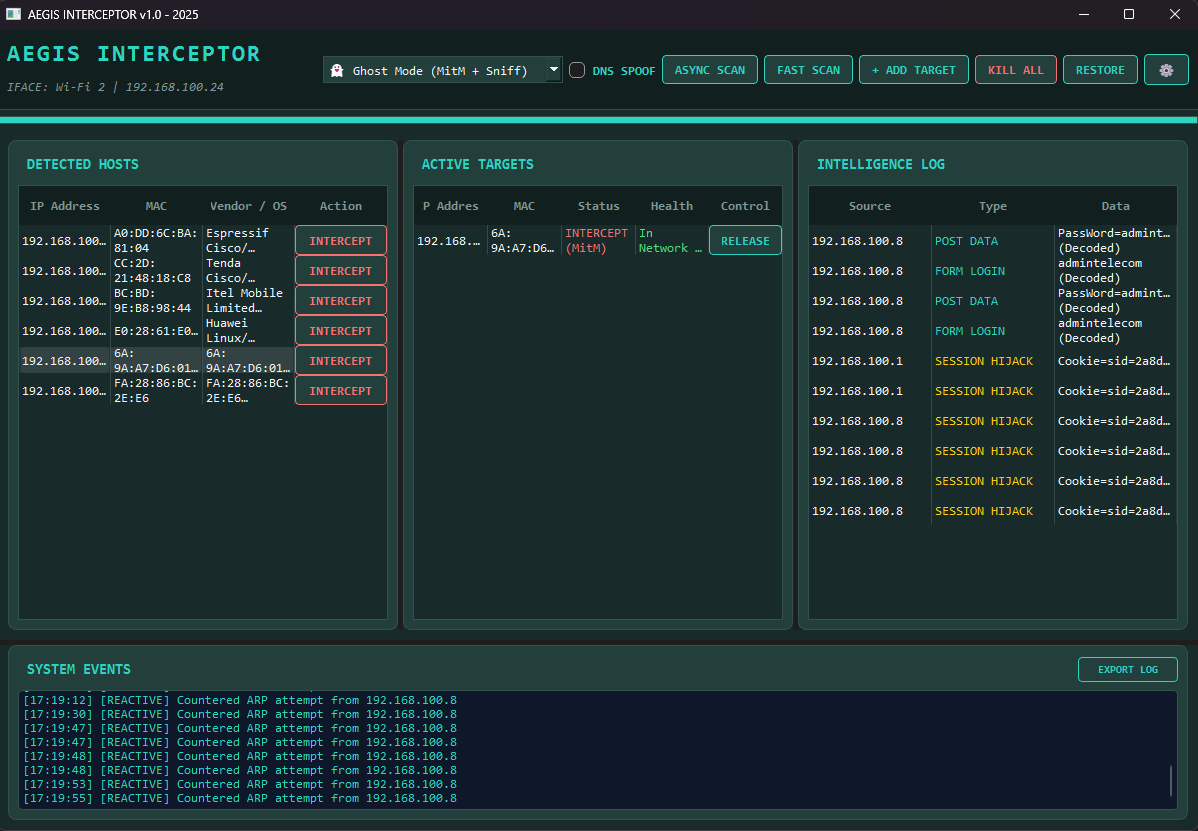

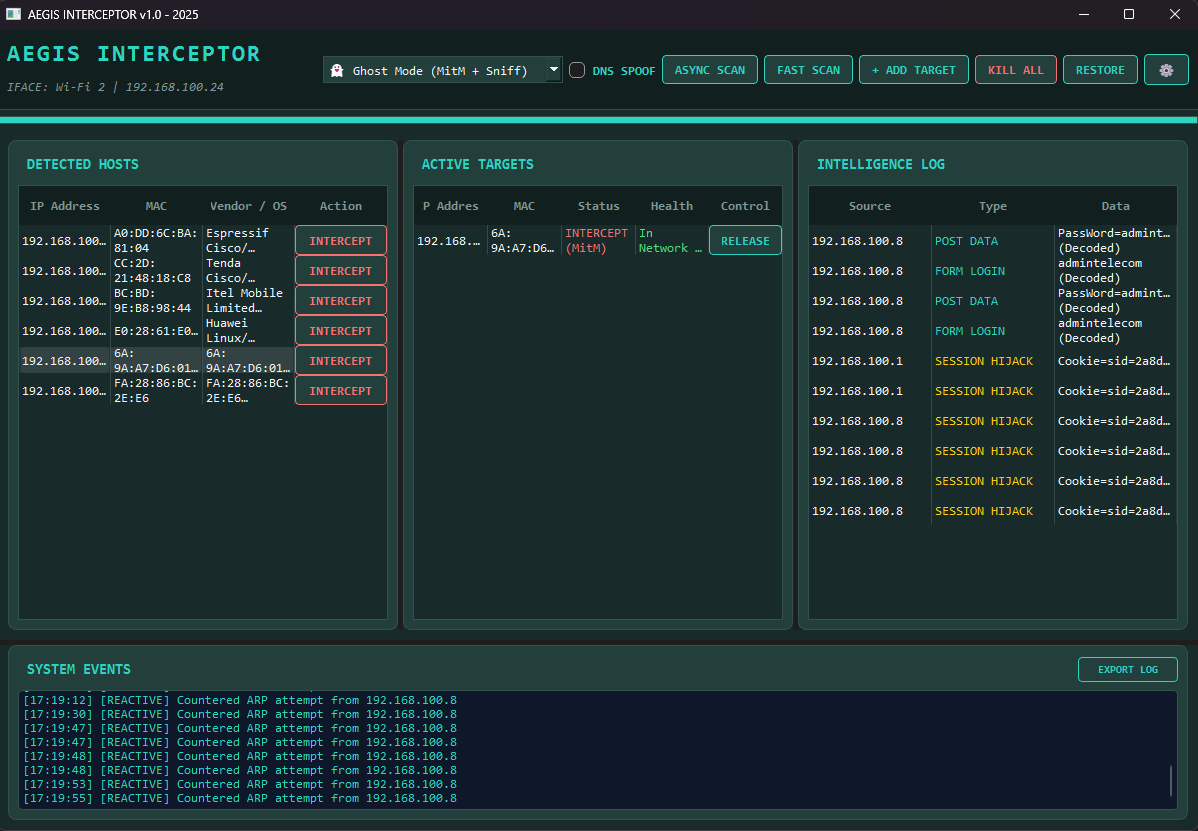

# AEGIS INTERCEPTOR

**异步二层/三层安全审计与拦截框架**

### 技术架构

#### Zero-Copy Engine (ZCE)

ZCE 是一个性能优先的注入层。在 Windows 上,它利用 Npcap 的底层驱动;在 Linux 上,它使用 AF_PACKET 原始套接字。通过避开标准的 OS TCP/IP 协议栈,AEGIS 能够以全线路速度直接在链路上伪造和注入帧,确保拦截操作不会导致通常会触发 IDS/IPS 系统警报的“抖动”或延迟峰值。

#### GhostProxy (Async MITM)

GhostProxy 取代了标准的包转发机制,是一个非阻塞的异步拦截器。它使用 asyncio 管理并发的受害者会话,在维持目标连接的同时,执行实时的 SSL 剥离和敏感数据提取(Bearer token、Basic Auth、会话 Cookies)。

#### Adaptive Aggression Logic

只有在目标保持在线的情况下,拦截才是有效的。AEGIS 实现了一个实时健康检查循环,用于监控目标延迟。如果网络发生拥塞或目标掉线,引擎会自动抑制攻击频率。一旦目标尝试恢复,AEGIS 会重新启动高突发 Chaos Mode 以维持拦截状态。

### 核心能力

- **IPv6 NDP Overriding**:通过恶意 ICMPv6 路由器通告毒化 Neighbor Discovery Protocol (NDP),拦截现代智能手机流量,强制仅支持 IPv6 的设备进入被拦截状态。

- **Protocol Slayer**:一个内核级的断路器,通过快速 TCP RST 注入来识别并终止未经授权或不符合 RFC 标准的会话。

- **DNS Distortion Field**:一个针对竞争条件优化的 DNS 欺骗器,利用二层突发确保虚假解析响应先于合法 DNS 服务器的回复到达。

- **Passive Endpoint Fingerprinting**:分析 TTL (Time-to-Live) 值和 mDNS/NetBIOS 签名,以识别操作系统类型(iOS、Android、Windows、Linux),无需发送任何主动探测。

- **Ghost Mode Injection**:向非加密 HTTP 流量中注入自定义 HTML/JS payload,以模拟客户端攻击或显示自定义警告。

### 系统要求

- Python 3.10+

- Root (Linux) 或 Administrator (Windows) 权限

- Npcap (Windows) 或 libpcap (Linux)

- `pip install scapy PyQt6 pydivert`

### 安装与执行

```

# 1. Clone 仓库

git clone https://github.com/Mehtab-alt/Aegis_Interceptor

cd Aegis-Interceptor

# 2. 使用提升的权限运行

# Windows:

python aegis.py

# Linux:

sudo python3 aegis.py

```

标签:ARP欺骗, DNS欺骗, GitHub, IPv6安全, IP 地址批量处理, NDP攻击, Npcap, PE 加载器, Python安全工具, Raw Socket, SSL剥离, 中间人攻击, 代码生成, 会话劫持, 低延迟攻击, 凭证嗅探, 协议分析, 异步编程, 数据包注入, 权限提升, 流量劫持, 渗透测试工具, 系统提示安全, 网络安全, 计算机取证, 逆向工具, 隐私保护, 零拷贝引擎