Sylphoraz/search_rbcd

GitHub: Sylphoraz/search_rbcd

枚举 Active Directory 域内所有计算机的 RBCD 委派属性,快速发现可被利用进行横向移动的目标计算机。

Stars: 2 | Forks: 0

# 前言

目前执行 RBCD 攻击的主要方法涉及搜索 `mS-DS-CreatorSID`。如果机器创建者在我们控制之下,我们可以使用工具 [SharpAllowedToAct-Modify] 修改相应机器的 `msDS-AllowedToActOnBehalfOfOtherIdentity` 设置。

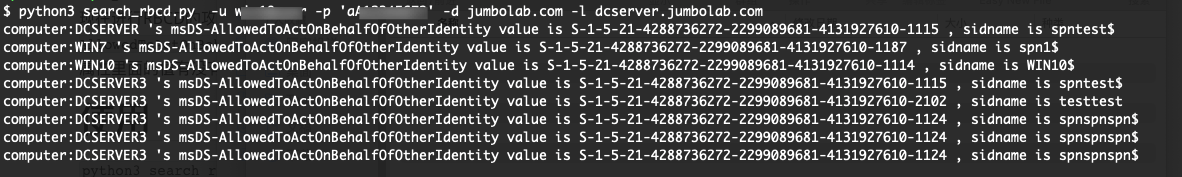

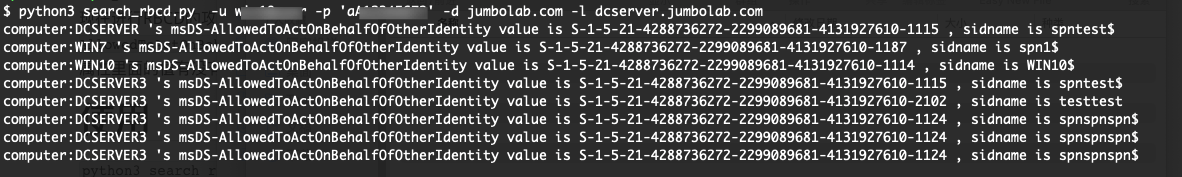

那么让我们继续尝试搜索所有计算机以检查它们的 `msDS-AllowedToActOnBehalfOfOtherIdentity` 属性。如果有任何值指向我们控制的机器或账户,我们可以直接使用 RBCD 接管它们。

# 用法

`python3 search_rbcd.py -u ldapusername -p 'ldappassword' -d domain.com -l ldapserver.domain`

标签:Active Directory, AD安全, Checkov, LDAP查询, Plaso, Python, RBCD, Terraform 安全, TGT, Web报告查看器, 协议分析, 域渗透, 基于资源的约束性委派, 委派攻击, 攻防演练, 数据展示, 无后门, 权限提升, 模拟器, 横向移动, 电子数据取证, 目录服务, 红队, 编程规范, 网络安全, 逆向工具, 隐私保护