athulyabiju277-sudo/Windows-Sysmon-Threat-Hunting

GitHub: athulyabiju277-sudo/Windows-Sysmon-Threat-Hunting

这是一个基于Sysmon的Windows端点威胁搜寻实验室项目,旨在通过分析特定事件ID来检测可疑进程执行和注册表持久化技术。

Stars: 0 | Forks: 0

# 使用 Sysmon 进行 Windows 威胁搜寻实验室

## 项目概述

本项目演示了使用 Sysmon 进行 Windows 威胁搜寻的实战操作,以检测可疑的进程执行和持久化技术。实验室模拟了攻击者类似的行为,并分析端点日志以识别异常活动,遵循 SOC(安全运营中心)风格的调查工作流。

目标是了解攻击者如何滥用合法工具,以及如何使用端点遥测技术检测此类行为。

## 工具与技术

- Sysmon

- Windows 事件查看器

- PowerShell

- Windows 10

- Oracle VirtualBox

## 威胁模拟

安全模拟了以下攻击者类似的活动:

### 1️ 可疑执行

使用 PowerShell 启动了记事本,创建了异常的父子进程关系。

### 2️ 持久化机制

创建了一个注册表 Run 键项以模拟持久化,这是恶意软件用来维持访问的常用技术。

## 检测与分析

### 基线行为(正常)

- 父进程:`explorer.exe`

- 子进程:`notepad.exe`

这代表了正常的用户活动。

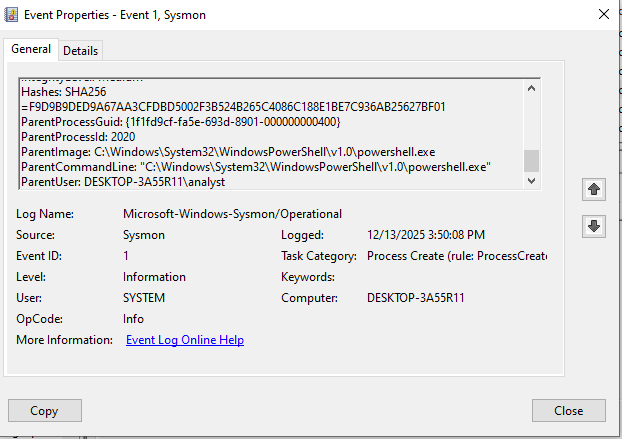

### 事件 ID 1 – 可疑执行

- 父进程:`powershell.exe`

- 子进程:`notepad.exe`

**分析:**

此行为是可疑的,因为记事本通常由 `explorer.exe` 启动。

PowerShell 生成记事本表明存在异常的父子进程关系。

此模式通常与攻击者使用的 **Living-Off-The-Land Binaries (LOLbins)** 相关,用于执行载荷并规避检测。

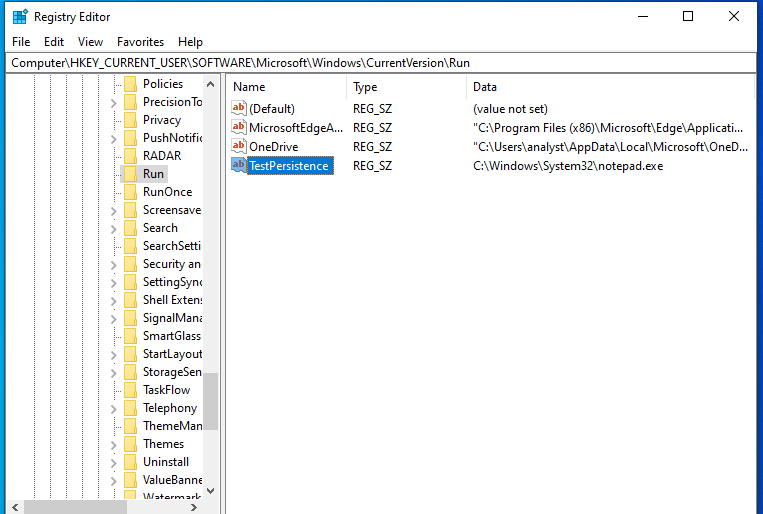

### 事件 ID 13 – 注册表持久化

- 注册表路径:

`HKCU\Software\Microsoft\Windows\CurrentVersion\Run`

**分析:**

Run 键是攻击者用于在系统重启或用户登录后维持执行的众所周知的持久化机制。

这确认了一次 **持久化尝试**。

## 攻击链关联

检测到的活动关联为以下攻击链:

```

Execution → Persistence

PowerShell → Registry Run Key

```

此序列反映了常见的攻击者行为,即在初始执行后进行持久化以维持访问。

## 事件响应

- 将活动验证为受控模拟

- 识别了可疑执行行为

- 检测到基于注册表的持久化

- 移除了持久化条目

- 将系统恢复到干净状态

## 现实相关性

本项目演示了现实攻击中常见的技术:

- 滥用 PowerShell 作为 **Living-Off-The-Land Binary (LOLBin)**

- 使用注册表 Run 键进行持久化

- 通过合法系统工具进行规避

## 展示的技能

- 威胁搜寻

- Sysmon 日志分析

- Windows 事件日志分析

- 进程创建监控

- 注册表持久化检测

- 父子进程分析

- 攻击链关联

- SOC 调查工作流

## 项目结构

```

Windows-Sysmon-Threat-Hunting

│

├── Reports

│ ├── Final_Investigation_Summary.txt

│ └── ThreatHunting_Notes_Phase3.txt

│

├── Screenshots

│ ├── 01_sysmon_custom_config.png

│ ├── 02_sysmon_installed_files.png

│ ├── 03_powershell_admin_sysmon.png

│ ├── 04_event_viewer_sysmon_operational.png

│ ├── 05_eventid1_suspicious_powershell_notepad.png

│ ├── 06_eventid13_registry_persistence.png

│ └── 07_registry_run_key_review.png

│

└── README.md

```

## 关键要点

- 建立了基线与可疑行为的对比

- 使用 Sysmon 事件 ID 1 检测到异常执行

- 使用事件 ID 13 识别了持久化

- 将事件关联为完整的攻击链

- 获得了 SOC 风格威胁搜寻的实战经验

## 📂 项目链接

👉 https://github.com/YOUR_USERNAME/Windows-Sysmon-Threat-Hunting

标签:AI合规, BurpSuite集成, Conpot, Event ID 1, Event ID 13, IPv6, LOLBins, OpenCanary, PowerShell, Sysmon, VirtualBox实验, Windows安全, 事件分析, 安全运营, 异常检测, 扫描框架, 注册表, 红队对抗, 终端检测