CyberStrategyInstitute/ai-safe2-framework

GitHub: CyberStrategyInstitute/ai-safe2-framework

面向智能体 AI 的通用 GRC 操作系统,将治理、控制与生产证据统一为可执行的运营契约。

Stars: 128 | Forks: 19

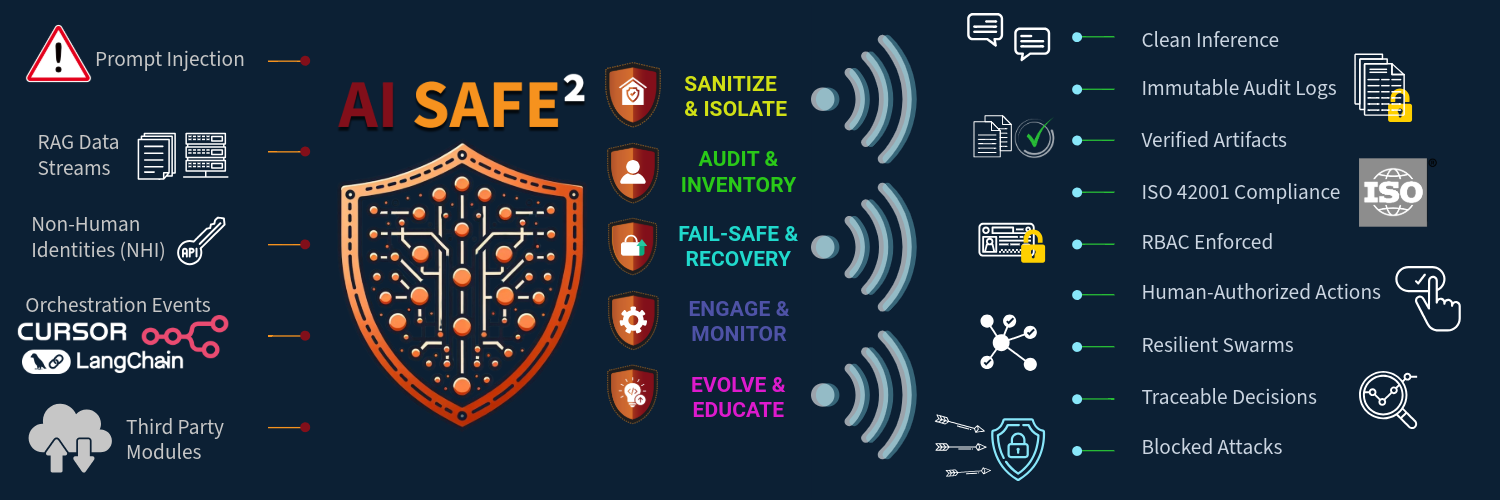

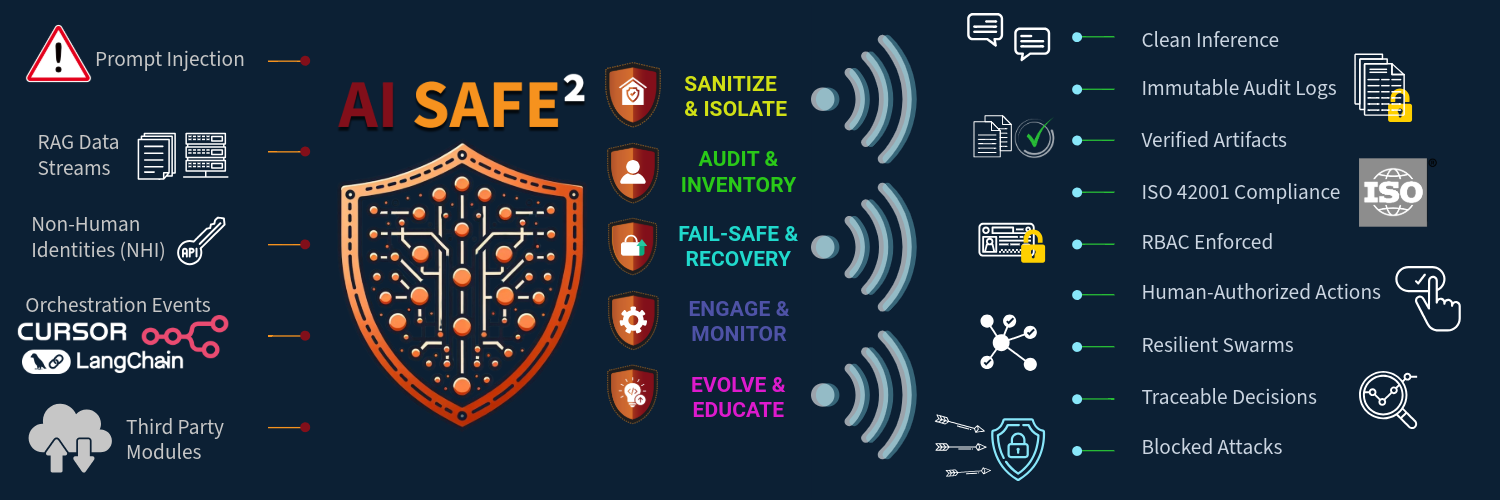

# AI SAFE² 框架 v3.0

### 面向智能体 AI、蜂群治理与 ISO 42001 合规的通用 GRC 标准

[](https://github.com/CyberStrategyInstitute/ai-safe2-framework/releases)

[](https://creativecommons.org/licenses/by-sa/4.0/)

[](LICENSE)

[](https://cyberstrategyinstitute.com/ai-safe2/)

[](https://cyberstrategyinstitute.com/ai-safe2/)

[](https://github.com/CyberStrategyInstitute/ai-safe2-framework/graphs/commit-activity)

[**为何选择 AI SAFE²**](#why) | [**5 分钟起步**](#5-min-plan) | [**架构**](#architecture) | [**32 个框架**](#grc) | [**对比**](#comparison) | [**获取工具包**](#toolkit) | [**仪表板**](https://cyberstrategyinstitute.github.io/ai-safe2-framework/dashboard/)

## 🎯 AI SAFE² 的应用场景

每个在生产环境中构建 AI 智能体的团队都会遇到同样的时刻。一个运行数周且表现正确的智能体开始输出微妙的错误结果。代码未变,模型未更新。团队花费数天重建事件经过,却发现检索层发生偏移、记忆写入在会话间累积了错误的信念,或某个工具调用在无人建模的情况下被升级。执行过程是一个黑盒。事后分析提出的问题比答案更多。

### 为何重要

市面上的工具各自解决一层问题。运行时扫描器会阻断注入攻击,但不会生成合规证据。传统 GRC 平台治理员工与笔记本电脑,却无法理解自主智能体、蜂群或非人类身份及其自身的权限生命周期。通用框架描述了风险态势,但未说明如何实施工程修复。它们共同缺失的是一份治理契约:对智能体 AI 的完整运行环境进行正式规范,定义哪些内容需要净化、哪些需要记录、故障如何 containment、谁有权在需要时停止部署,以及何种证据可满足审计要求。

### AI SAFE² 如何解决

这正是本框架的定位。AI SAFE² v3.0 是智能体 AI 的工程规范,恰好能同时满足所有主要合规要求——因为它通过反向工程生产环境中的实际故障模式,再定义所需的防护控制。版本 3.0 在此基础上新增了 23 项支柱级控制,使总控制数达到 **161 项**,涵盖 5 个运营支柱的 151 项内容。它还引入了 10 项跨支柱治理控制,解决了其他框架尚未触及的领域:智能体复制治理(当一个智能体能够自我复制时,四项 IAM 假设同时崩塌)、命名化终止开关权限以管理自主部署,以及首次将 OWASP AIVSS v0.8 放大因子评分集成到 GRC 风险公式中。

## 🏗️ 核心架构

该框架围绕 **5 个运营支柱** 与 **跨支柱治理层**(v3.0 引入)组织。它们共同构成覆盖智能体 AI 全生命周期的运营契约。

| 支柱 | 角色 | 重点 |

| :--- | :--- | :--- |

|  | **防护盾** | 输入验证、注入防御、内存治理、无代码平台安全 |

|  | **账本** | 完整可见性、语义执行追踪、模型来源、RAG 差异追踪 |

|  | **刹车** | 递归限制、蜂群中止、行为漂移回滚、级联 containment |

|  | **控制室** | 对抗检测、工具误用监控、云 AI 平台遥测、人机交互 |

|  | **反馈环** | 持续对抗评估、能力涌现审查、红队仓库 |

|  | **治理操作系统** | ACT 层级、控制平面、智能体复制治理、HEAR 原则、灾难性风险阈值 |

## 📂 浏览框架

| 章节 | 链接 | 内容 |

| :--- | :--- | :--- |

| 支柱 1:净化与隔离 | [01-sanitize-isolate/](./01-sanitize-isolate/README.md) | 输入防御、注入覆盖、内存治理、无代码安全 |

| 支柱 2:审计与清单 | [02-audit-inventory/](./02-audit-inventory/README.md) | 追踪、日志、模型谱系、RAG 完整性 |

| 支柱 3:故障安全与恢复 | [03-fail-safe-recovery/](./03-fail-safe-recovery/README.md) | 断路器、递归限制、回滚 |

| 支柱 4:参与与监控 | [04-engage-monitor/](./04-engage-monitor/README.md) | 检测流水线、HITL、平台遥测 |

| 支柱 5:演进与教育 | [05-evolve-educate/](./05-evolve-educate/README.md) | 对抗评估、红队工件 |

| 跨支柱治理 | [00-cross-pillar/](./00-cross-pillar/README.md) | CP.1-CP.10:ACT 层级、HEAR 原则、复制治理 |

| AISM 层 | [AISM/](./AISM/) | 治理、控制映射、操作监督 |

| 研究笔记 | [research/](./research/) | 所有控制(001-014)的深度验证依据 |

| 交互式仪表板 | [启动仪表板](https://cyberstrategyinstitute.github.io/ai-safe2-framework/dashboard/) | 实时搜索、筛选并探索全部 161 项控制 |

## 🚀 5 分钟启动安全防护

**不要等待漏洞发生。选择你的路径并立即加固。**

| 我是谁 | 🛠️ 你的行动计划 | ⏱️ 耗时 |

| :--- | :--- | :--- |

| **开发者 / 工程师** | [运行 5 分钟审计](QUICKSTART.md) | 5 分钟 |

| **Python 构建者** | [保护 Python 实现](guides/DEVELOPER_IMPLEMENTATION.md) | 15 分钟 |

| **无代码 / 自动化** | [保护 Make.com 与 n8n 工作流](guides/NO_CODE_AUTOMATION.md) | 10 分钟 |

| **CISO / 合规官** | [获取完整 GRC 工具包](https://cyberstrategyinstitute.com/ai-safe2/) | 即时 |

## 🤖 OpenClaw 集成——真实世界的智能体治理

OpenClaw 是首个广泛部署的、具备 shell 访问权限的自主智能体——这正是 AI SAFE² 旨在治理的系统类型。该集成让每位 OpenClaw 运维者在不到一个下午的时间内即可获得完整、可审计的治理堆栈。

### 双层模型

| 层 | 内容 | 位置 |

|---|---|---|

| **内部治理** | 11 个核心文件,定义价值观、规则、内存、身份和工作区策略 | `examples/openclaw/core/` |

| **外部强制** | 扫描器、网关、v1 内存疫苗——包裹智能体的基础设施 | `examples/openclaw/` |

两者缺一不可。内部治理定义智能体 *意图* 做什么,外部强制确保即使智能体被欺骗,有害行为 *也不会逃逸*。

**快速开始:**

```

cp -r examples/openclaw/core/. ~/my-agent/

# 然后打开 OPENCLAW-AGENT-TEMPLATE.md 并遵循检查清单

```

**快速入门:**[10 分钟加固指南](./guides/openclaw-hardening.md)

**完整资源:**[examples/openclaw/](./examples/openclaw/)

## 🏗️ 五层架构覆盖

大多数框架止步于模型。AI SAFE² v3.0 明确建模并强制要求覆盖 **整个真实世界堆栈**,保护开发者实际使用的工具。

| 层级 | 范围 | 关键控制 |

| :--- | :--- | :--- |

| **L1:核心模型** | LLM、微调权重 | A2.3 模型谱系账本 |

| **L2:数据基础设施** | 向量数据库、RAG、知识库 | S1.5 内存治理 + A2.6 RAG 语料差异追踪 |

| **L3:系统模式** | MCP、A2A、API 集成、协议网格 | CP.5 平台特定配置文件 + P2.T3.10 漏洞扫描 |

| **L4:智能体 AI** | 蜂群、编排、n8n、LangGraph、CrewAI | F3.2-F3.5 故障安全套件 + CP.9 智能体复制治理 |

| **L5:非人类身份** | 服务账户、智能体、API 密钥 | CP.4 智能体控制平面 + CP.10 HEAR 原则 |

## 🏗️ v3.0 覆盖矩阵

| 风险领域 | 🤖 蜂群 | 🆔 非人类身份 | 🧠 内存与 RAG | 📦 供应链 | 🔄 复制 | ⚖️ 通用 GRC |

| :--- | :---: | :---: | :---: | :---: | :---: | :---: |

| **P1:净化与隔离** |  |  |  |  | 🔗 |  |

| **P2:审计与清单** |  |  |  |  |  |  |

| **P3:故障安全与恢复** |  |  |  | 🔗 |  |  |

| **P4:参与与监控** |  |  |  | 🔗 | 🔗 |  |

| **P5:演进与教育** |  |  |  |  | 🔗 |  |

| **跨支柱(CP.1-CP.10)** |  |  |  |  |  |  |

### 🧠 逻辑流程

```

graph LR;

A[User Input / Agent Action] -->|Interception| B{Pillar 1: Firewall};

B -- "Injection Detected" --> C[BLOCK & LOG];

B -- "Clean" --> D{Pillar 2: Policy Check};

D -- "Violation" --> C;

D -- "Approved" --> E[Model Inference];

E --> F{Pillar 3: Fail-Safe Governor};

F -- "Recursion / Drift" --> G[Contain & Alert];

F -- "Safe" --> H{Pillar 4: Monitor & Detect};

H -- "Anomaly" --> G;

H -- "Clear" --> I[Execute Action];

I --> J{Cross-Pillar: HEAR / Replication};

J -- "Class-H Action" --> K[HEAR Authorization Required];

J -- "Standard" --> L[Complete + Log];

style C fill:#B80000,stroke:#333,stroke-width:2px;

style L fill:#006400,stroke:#333,stroke-width:2px;

style K fill:#cc6600,stroke:#333,stroke-width:2px;

```

## 🎯 交互式仪表板

**探索全部 161 项 AI SAFE² 控制,通过我们的实时可分类法浏览器。**

### 👉 **[启动仪表板](https://cyberstrategyinstitute.github.io/ai-safe2-framework/dashboard/)** 👈

**特性:**

- 🔍 **实时搜索** 所有控制元数据

- 🎨 **支柱筛选** 聚焦战略领域

- 📊 **风险等级可视化**(关键、高、中、低)

- 💼 **业务影响摘要**

- 🏷️ **框架映射** 至全部 32 个合规标准

- 🆕 **v3.0 高亮** 包括 CP.1-CP.10 跨支柱控制

- 📱 **响应式设计**,适配所有设备

## 🏛️ “通用罗塞塔石碑”——32 个框架

一次 AI SAFE² v3.0 实施即可同时满足 32 个框架的要求,消除碎片化治理需求。

### AI 专用框架

| 标准 | 覆盖 | 关键映射 |

| :--- | :--- | :--- |

| **NIST AI RMF 1.0 / 2.0** | **100%** | GOVERN:CP.3、CP.4、CP.8 / MAP:A2.3、A2.4 / MEASURE:M4.x、E5.1 / MANAGE:F3.x |

| **ISO/IEC 42001:2023** | **100%** | Sec 8.1:P1 / Sec 8.2:P2 / Sec 8.3:P4 / Sec 8.4:P5 / Sec 9:CP.6 |

| **OWASP AIVSS v0.8** | **100%(全新)** | 全部 10 项核心风险 + AAF 放大公式集成——首个实现此功能的框架 |

| **OWASP Top 10 LLM** | **100%** | LLM01-LLM10 全部映射,包括新的智能体变体 |

| **OWASP Agentic Top 10 (ASI)** | **100%(全新)** | ASI01-ASI10;CP.9 独特解决 ASI03 身份滥用;CP.10 解决 ASI09 |

| **MITRE ATLAS(2025 年 10 月)** | **100%** | 全部 14 项新智能体技术完全映射 |

| **MIT AI Risk Repository v4** | **100%** | 7 个领域、灾难性风险路径(CP.8)、 CBRN 风险 |

| **Google SAIF** | **97%** | 在蜂群安全、非人类身份治理、内存中毒防护方面超越 SAIF |

| **CSA Agentic Control Plane** **85%** | CP.4 覆盖身份、授权、编排与运行时信任 |

| **CSA Zero Trust for LLMs(全新)** | **90%** | 每个智能体的 S1.3 微边界、CP.4 策略即代码、A2.5 输出追踪 |

| **MAESTRO(CSA 7 层)** | **95%** | 第 1-7 层通过支柱与 CP 控制完全覆盖 |

| **Arcanum PI Taxonomy** | **95%** | 规避技术在 P1.T1.2、间接注入在 P1.T1.10、认知层在 S1.6 |

| **AIDEFEND(7 项策略)** | **90%** | 欺骗策略(CP.7)、驱逐(F3.5)、左移加固(S1.4) |

| **AIID 智能体事件** | **90%** | CP.6 事件反馈环路;M4.8 平台监控 |

| **欧盟 AI 法案(2024)** | **一致** | 高风险 AI:CP.3 / 通用 AI:A2.3 / 透明度:A2.5 / 人为监督:CP.10 |

| **国际 AI 安全报告 2026(全新)** | **一致** | 灾难性风险:CP.8 / 失控:F3.2-F3.5 / 评估:E5.1-E5.4 |

| **CSETv1 危害** | **92%** | 全部 8 类危害,包括物理安全、财务损失与民主规范 |

### 企业合规框架

| 标准 | 覆盖 | 关键映射 |

| :--- | :--- | :--- |

| **HIPAA** | **一致+** | P1.T1.5 PHI 脱敏 / P3.T6 灾难恢复 §164.308 / S1.5 跨会话 PHI |

| **PCI-DSS v4.0** | **一致+** | P1.T1.5 PAN 脱敏 / P1.T2 网络分段(Req 1.3)/ M4.8 云 AI(Req 6.4) |

| **SOC 2 Type II** | **一致+** | CC.6.1-6.6:P1.T2、CP.4 / CC.7.x:P4、M4.x / C.1:S1.5 / CC.7.4:CP.10 HEAR |

| **ISO 27001:2022** | **一致+** | A.5.15 访问:P1.T2 / A.8.8 漏洞管理:M4.8 / A.12.4 日志:A2.5 |

| **NIST CSF 2.0** | **一致+** | GOVERN:CP.x / IDENTIFY:P2 / PROTECT:P1 / DETECT:P4 / RESPOND:P3 + CP.6 |

| **NIST SP 800-53 Rev 5** | **一致+** | AC:P1.T2、CP.4 / AU:P2.T3、A2.5 / IR:CP.6、F3.x / RA:CP.2、CP.3 |

| **FedRAMP** | **一致+** | 高级基线:完整 ACT-3/ACT-4 控制 / S1.7 用于无代码互联 |

| **CMMC 2.0** | **一致+** | Level 1:P1-P2 / Level 2:P1-P5 + CP.3-CP.4 / Level 3:E5.x + CP.8 |

| **CIS Controls v8** | **一致+** | CIS-1:A2.4 / CIS-3:S1.5 / CIS-6:CP.4 / CIS-8:A2.5 / CIS-17:CP.6 |

| **GDPR** | **一致+** | Art.22 自动化决策:E5.2 + P4.T7 / Art.25 设计:S1.5 / Art.33:CP.6 |

| **CCPA / CPRA** | **一致+** | P1.T1.5 PII 输入 / S1.5 跨会话记忆 / M4.6 决策偏差 |

| **SEC 网络披露** | **一致+** | 重大事件:CP.6 IICR / 董事会问责:CP.3、CP.4、CP.10 |

| **DORA** | **一致+** | ICT 风险:CP.2 / 事件报告:CP.6 / 弹性测试:E5.1 |

| **CVE / CVSS** | **集成** | 综合风险评分:`CVSS + (100 - 支柱得分) / 10 + (AAF / 10)` |

| **零信任** | **原生** | 构建于“永不信任,始终验证”原则,面向非人类身份 |

### 🧠 架构洞见

- **OWASP AIVSS v0.8**:AI SAFE² v3.0 是首个将全部 10 项核心代理风险与 AAF 放大因子集成到复合 GRC 风险公式的框架。

- **OWASP Agentic Top 10**:CP.9(智能体复制治理)和 CP.10(HEAR 原则)解决了 ASI03 与 ASI09——目前尚无其他框架提供此类控制。

- **CVE/CVSS 集成**:不同于静态框架,AI SAFE² 使用经技术漏洞评分调整的智能体部署上下文。CVSS 7.5 在 ACT-4 编排器且 AAF 较高时的风险,与 CVSS 7.5 在 ACT-1 只读智能体中的风险截然不同。

- **基础安全**:ISO 27001 与 NIST CSF 被视为通用安全基础,AI 专用 SAFE² 支柱直接映射至标准企业运营。

## 🆚 为何竞赛已结束(对比矩阵)

| 功能 / 能力 | **AI SAFE² v3.0(操作系统)** | **传统 GRC** | **AI 点工具** |

| :--- | :--- | :--- | :--- |

| **通用映射** | ✅ **32 个框架,一个实现** | ⚠️ 在 SOC2 上表现强,但无智能体覆盖 | ❌ 无合规证据 |

| **智能体感知** | ✅ 原生支持:蜂群、循环、编排 | ❌ 将 AI 视为通用软件 | ⚠️ 仅限 LLM 输入/输出 |

| **智能体复制治理** | ✅ CP.9 — 框架中首创 | ❌ 未定义 | ❌ 未定义 |

| **命名终止开关权限** | ✅ CP.10 HEAR 原则 | ❌ 无个体问责 | ❌ 无流程定义 |

| **AIVSS 评分集成** | ✅ AAF 纳入风险公式 — 首个 | ❌ 无 | ❌ 无 |

| **主动欺骗防御** | ✅ CP.7 蜜罐与诱饵 | ❌ 无 | ❌ 无 |

| **无代码平台安全** | ✅ S1.7 — 首个,覆盖 CVE-2026-25049 | ❌ 无 | ❌ 无 |

| **非人类身份** | ✅ 作为一等公民,具备生命周期 | ❌ 仅 SSO 面向人类 | ⚠️ 仅密钥扫描 |

| **内存与 RAG 治理** | ✅ 完整生命周期控制 | ❌ 零覆盖 | ⚠️ 仅输入过滤 |

| **实施速度** | ✅ 使用工具包 60 分钟 | ❌ 6-12 个月 | ❌ 代码集成优先 |

## 🚀 快速实施(工具包)

本仓库包含定义(“是什么”)。要在企业环境中实现(如何做),请使用实施工具包。

| 资产 | 描述 | 访问 |

| :--- | :--- | :--- |

| **框架分类法** | 所有 151 项控制在 5 个支柱 + 10 项跨支柱治理控制(CP.1-CP.10)中的完整 Markdown | ✅ **免费(本仓库)** |

| **161 点审计计分卡** | Excel 计算器,自动计算风险评分(含 v3.0 AAF 公式) | 🔒 [获取工具包](https://cyberstrategyinstitute.com/ai-safe2/) |

| **企业治理策略** | 包含 ACT 层级分配、HEAR 指定和 CP.9 复制语言的 Word 模板 | 🔒 [获取工具包](https://cyberstrategyinstitute.com/ai-safe2/) |

| **AI SAFE² v3.0 框架文档** | 含全部 161 项控制、跨支柱治理及 32 框架交叉对照的完整框架 | 🔒 [获取工具包](https://cyberstrategyinstitute.com/ai-safe2/) |

| **供应商风险问卷** | 针对 v3.0 协议层供应链评估(CP.5)更新的版本 | 🔒 [获取工具包](https://cyberstrategyinstitute.com/ai-safe2/) |

| **30 天实施路线图** | 从零或 v2.1 逐步过渡到完整 v3.0 合规的周计划 | 🔒 [获取工具包](https://cyberstrategyinstitute.com/ai-safe2/) |

| **风险指挥中心仪表板** | 交互式 v3.0 计分卡,含 ACT 层级可视化与董事会导出功能 | 🔒 [获取工具包](https://cyberstrategyinstitute.com/ai-safe2/) |

-cc6600?style=for-the-badge&logo=rocket&logoColor=white)

Consultants charge $5,000-$15,000 for equivalent implementation work. One time. $97.

## 📈 框架演进

AI SAFE² 是一个持续演进的活标准,随威胁形势而更新。

| 版本 | 重点 | 新增关键内容 | 控制数量 |

| :--- | :--- | :--- | :--- |

| **v3.0** | **蜂群治理 + 生产证据** | 23 项支柱级控制、10 项跨支柱治理控制(CP.1-CP.10)、AIVSS 评分集成、HEAR 原则、智能体复制治理 | **161** |

| **v2.1** | 智能体与分布式 | NHI 治理、蜂群控制、内存疫苗、OpenSSF OMS | **128** |

| **v2.0** | 企业运营 | NIST/ISO 映射 | **99** |

| **v1.0** | 基础概念 | 10 个核心主题 | **10** |

👉 **[阅读完整的演进历史与更新日志](EVOLUTION.md)**

## 📂 仓库结构

```

/

├── .github/ # CI/CD Workflows & Dependabot Config

├── 00-cross-pillar/ # Governance OS: CP.1-CP.10 (ACT Tiers, HEAR Doctrine, Replication)

├── 01-sanitize-isolate/ # Pillar 1: Input Filters & Boundaries

├── 02-audit-inventory/ # Pillar 2: Logging & Asset Tracking

├── 03-fail-safe-recovery/ # Pillar 3: Circuit Breakers & Kill Switches

├── 04-engage-monitor/ # Pillar 4: Human-in-the-Loop

├── 05-evolve-educate/ # Pillar 5: Red Teaming & Updates

├── AISM/ # AI Security Management Layer: Governance, Control Mapping, Operational Oversight

├── FORGE-Act/ # The American Marshall Plan for AI economic engine in all 435 congressional districts

├── assets/ # Visual Maps, Badges & Diagrams

├── config/ # Security Configurations (default.yaml)

├── examples/ # 🧪 Real-world usage examples

├── gateway/ # 🛡️ The AI SAFE² Gateway (Runtime Enforcement Layer)

├── guides/ # 📚 Implementation Guides (Python & No-Code)

├── research/ # 🧠 Threat Intelligence & Deep Dive Evidence (001-014)

├── resources/ # Community Tools & Checklists

├── scanner/ # 🕵️ The Audit Scanner CLI (Assessment Engine)

├── ADVANCED_AGENT_THREATS.md # Guide: Swarm & RAG Vulnerabilities

├── Dockerfile # Gateway Build Instruction

├── INTEGRATIONS.md # 🔌 Ecosystem Map (Cursor, n8n, CI/CD)

├── QUICKSTART_5_MIN.md # ⚡ START HERE: 5-Minute Audit

├── docker-compose.yml # Container Orchestration

├── pyproject.toml # Python Dependencies

├── README.md # The Universal GRC Standard (You are here)

└── skill.md # 🧠 The Brain (Context for AI Agents/IDEs)

```

## 🤖 配套框架:认知主权框架(CSF)

AI SAFE² 保护 AI 系统。它不保护操作它的用户。

一个经历了足够认知卸载或决策自动化捕获的操作员可能完全被攻破——无论 AI 基础设施加固得多么完善。这个缺口有一个配套框架。

| | AI SAFE² | CSF |

|---|---|---|

| **层级** | 机器 | 人类 |

| **防御对象** | AI 系统 | 人类操作员 |

| **防止** | 提示注入、数据泄漏、不安全自主性 | 认知卸载、注意力捕获、决策自动化捕获 |

| **确保** | AI 保持在它的车道上 | 人类保持定义车道的能力 |

→ **[CSF 学习中心](https://cyberstrategyinstitute.github.io/cognitive-sovereignty/)**

→ **[威胁浏览器](https://cyberstrategyinstitute.github.io/cognitive-sovereignty/csf-explorer.html)**

→ **[完整仓库](https://github.com/CyberStrategyInstitute/cognitive-sovereignty)**

## ✏️ 引用

```

@misc{aisafe2_framework,

title = {AI SAFE² Framework v3.0: The Universal GRC Standard for Agentic AI},

author = {Sullivan, Vincent and {Cyber Strategy Institute}},

year = {2026},

publisher = {Cyber Strategy Institute},

url = {https://github.com/CyberStrategyInstitute/ai-safe2-framework},

note = {Version 3.0. Swarm Governance and Production Evidence Edition. 161 Controls, 32 Frameworks.}

}

```

## 星标历史

## ⚖️ 许可与使用权利

**代码(MIT 许可证):** 适用于 MCP 服务器脚本、JSON 模式、HTML 仪表板和代码片段。可用于商业用途,修改自由,可闭源发布修改。

**框架/文档(CC-BY-SA 4.0):** 适用于 AI SAFE² 方法论文本、支柱定义和 PDF 手册。分享时需署名;派生作品必须在本许可证下共享回馈。

标签:Agentic AI, AI SAFE², AISM, AI Sovereignty, AI安全, C2, CC-BY-SA, Chat Copilot, CP.1, CP.10, GRC, ISO 42001, NIST, SOC2, 内存写入, 双许可, 合规框架, 安全运营, 扫描框架, 控制框架, 数据可视化, 映射框架, 检索层, 欧盟AI法案, 治理风险合规, 生产AI代理, 蜂群治理, 请求拦截, 逆向工具, 通用操作系统, 集成安全, 非人类身份, 风险管控, 黑盒执行

# AI SAFE² 框架 v3.0

### 面向智能体 AI、蜂群治理与 ISO 42001 合规的通用 GRC 标准

[](https://github.com/CyberStrategyInstitute/ai-safe2-framework/releases)

[](https://creativecommons.org/licenses/by-sa/4.0/)

[](LICENSE)

[](https://cyberstrategyinstitute.com/ai-safe2/)

[](https://cyberstrategyinstitute.com/ai-safe2/)

[](https://github.com/CyberStrategyInstitute/ai-safe2-framework/graphs/commit-activity)

[**为何选择 AI SAFE²**](#why) | [**5 分钟起步**](#5-min-plan) | [**架构**](#architecture) | [**32 个框架**](#grc) | [**对比**](#comparison) | [**获取工具包**](#toolkit) | [**仪表板**](https://cyberstrategyinstitute.github.io/ai-safe2-framework/dashboard/)

# AI SAFE² 框架 v3.0

### 面向智能体 AI、蜂群治理与 ISO 42001 合规的通用 GRC 标准

[](https://github.com/CyberStrategyInstitute/ai-safe2-framework/releases)

[](https://creativecommons.org/licenses/by-sa/4.0/)

[](LICENSE)

[](https://cyberstrategyinstitute.com/ai-safe2/)

[](https://cyberstrategyinstitute.com/ai-safe2/)

[](https://github.com/CyberStrategyInstitute/ai-safe2-framework/graphs/commit-activity)

[**为何选择 AI SAFE²**](#why) | [**5 分钟起步**](#5-min-plan) | [**架构**](#architecture) | [**32 个框架**](#grc) | [**对比**](#comparison) | [**获取工具包**](#toolkit) | [**仪表板**](https://cyberstrategyinstitute.github.io/ai-safe2-framework/dashboard/)

-cc6600?style=for-the-badge&logo=rocket&logoColor=white)

-cc6600?style=for-the-badge&logo=rocket&logoColor=white)