kryp10n/AdithyaA_MinorProject_anti-forensics-detection-tool

GitHub: kryp10n/AdithyaA_MinorProject_anti-forensics-detection-tool

一款针对 Windows 系统的反取证检测工具,通过关联事件日志、NTFS 元数据和行为异常来识别日志清除、时间戳篡改等隐藏恶意活动的尝试。

Stars: 0 | Forks: 0

# 检测 Windows 系统中的反取证行为

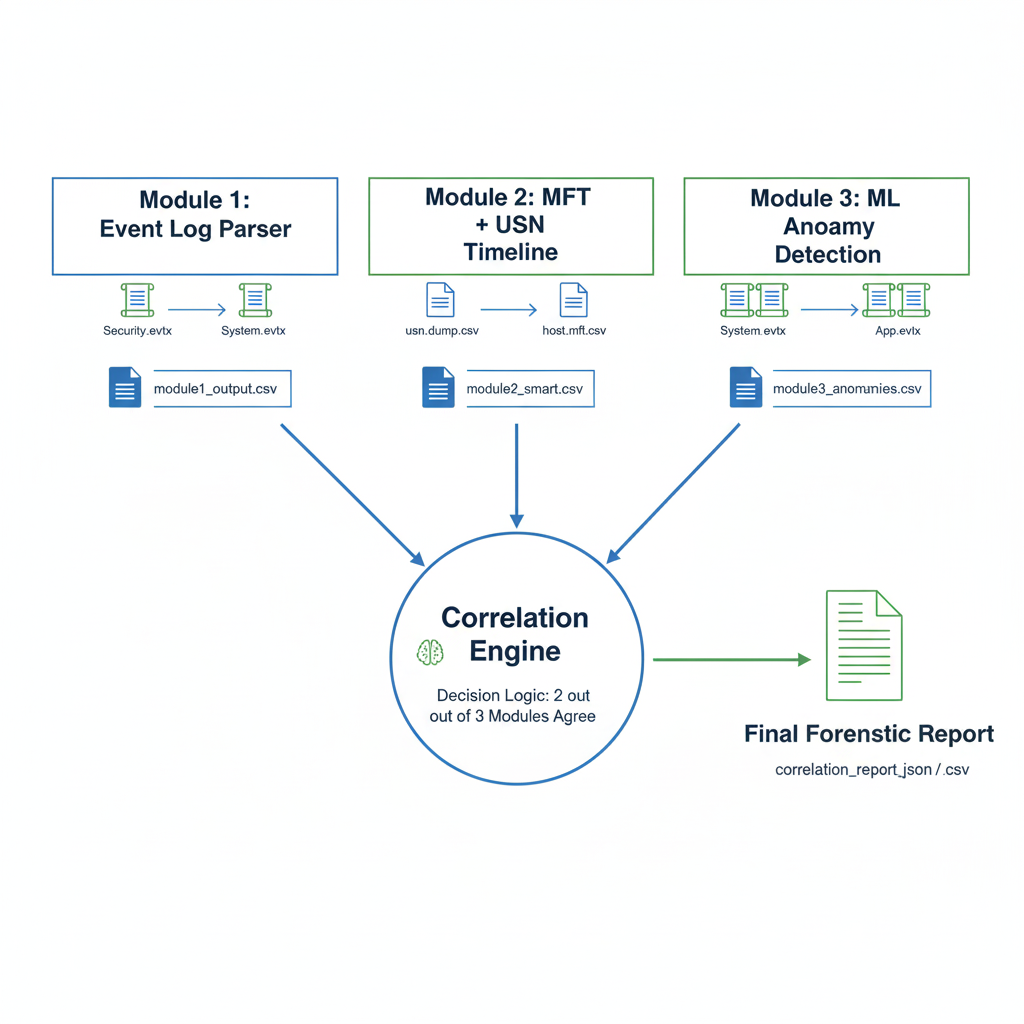

本项目是一个取证分析工具,旨在通过关联**事件日志**、**文件系统元数据**和**行为异常**中的证据,来检测 Windows 系统上的**反取证活动**。

该系统遵循**模块化管道**架构,包含三个独立的分析模块以及一个最终的**关联引擎**,后者结合各模块的发现以生成高置信度的结果。

## 工具概述

该工具的目标是识别隐藏恶意活动的尝试,例如:

- 日志清除

- 时间戳操纵 (Timestomping)

- 随时间出现的异常行为模式

每个模块分析**不同的取证痕迹**,确保绕过一层防御无法逃避检测。

## 架构

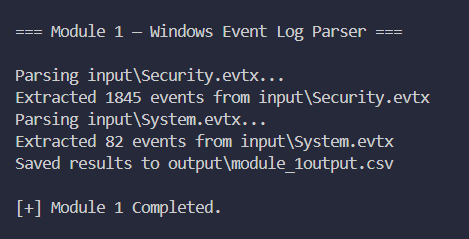

## 模块 1 — Windows 事件日志分析

### 目的

使用基于规则的检测方法,识别 Windows 事件日志中记录的**显式可疑行为**。

### 输入

- `input/Security.evtx`

- `input/System.evtx`

### 方法

- 解析 EVTX 文件

- 使用已知的高风险事件 ID(例如日志清除、时间更改、权限提升、进程创建)筛选事件

### 输出

- `output/module1_output.csv` - 来自规则表的事件

-

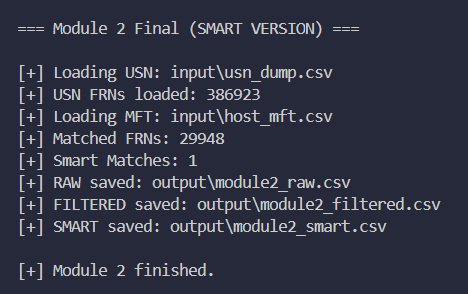

## 模块 2 — NTFS 时间戳不一致性检测

### 目的

通过比较 NTFS 时间戳与日志记录的文件活动,检测**时间戳操纵 (Timestomping) 和文件元数据篡改**。

### 输入

- 通过 MFTECmd 解析的 `$MFT` (CSV)

- 解析为 CSV 的 `$UsnJrnl:$J`

### 方法

- 文件参考编号 (FRN) 关联

- MFT 与 USN 之间的时间戳比较

- 智能过滤以消除正常的系统噪音

### 输出

- `output/module2_raw.csv` — 所有时间戳不匹配项

- `output/module2_filtered.csv` — 基本可疑不匹配项

- `output/module2_smart.csv` — 高置信度时间戳操纵检测

-

## 模块 3 — 行为异常检测

### 目的

检测系统行为中的**统计异常**,这可能表明存在隐蔽或未知的攻击。

### 输入

- `input/module3_all_events.csv`

(来自 EVTX 日志的全面事件导出)

### 方法

- 滑动时间窗口特征提取

- 事件频率建模

- Isolation Forest 异常检测

### 输出

- `output/module3_features.csv`

- `output/module3_anomalies.csv`

-

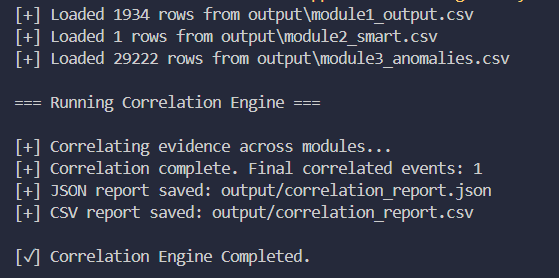

## 关联引擎

### 目的

结合来自多个模块的证据,生成**高置信度取证警报**。

### 输入

- `output/module1_output.csv`

- `output/module2_smart.csv`

- `output/module3_anomalies.csv`

### 关联逻辑

只有当**两个或更多独立模块**在相关时间窗口内证实同一活动时,事件才被视为有效。

### 输出

- 最终关联报告 (CSV / JSON)

- 如果不存在经证实的证据,则不会生成报告

-

## 结论

该工具表明**反取证活动无法可靠地跨越所有取证层隐藏**。

通过关联日志、文件系统痕迹和行为,系统在减少误报的同时保持了强大的检测覆盖范围。

标签:BurpSuite集成, EVTX解析, Homebrew安装, HTTPS请求, MFT解析, NTFS文件系统, Python安全工具, Timestomping, USN日志, Windows取证, Zenmap, 事件日志分析, 反取证检测, 取证关联分析, 取证管道, 子域名变形, 数字取证, 数据完整性, 日志清除检测, 时间戳篡改检测, 自动化脚本, 行为异常分析, 逆向工具