debjitghosal/HoneyTrapX

GitHub: debjitghosal/HoneyTrapX

一款基于浏览器端的欺骗式蜜罐系统,可静默捕获入侵者照片、GPS 轨迹与设备信息并集中展示,用于威胁情报收集与数字取证。

Stars: 0 | Forks: 0

# 🛡️ HoneyTrapX – 基于欺骗的入侵者追踪与证据捕获系统

HoneyTrapX 是一个网络安全欺骗系统,旨在**静默捕获访问该页面入侵者的照片、GPS 轨迹、设备数据和活动日志**。

作为受控的蜜罐环境设计,它支持**实时威胁情报**和**数字证据收集**,且不会惊动目标。

## 🎥 实时演示

🔗 **管理员仪表板(电脑端视图):**

https://drive.google.com/file/d/1Iq2rza6qaN5VeHSydwP_KO7t-oHq-qUR/view?usp=sharing

🔗 **用户端体验(移动端视图):**

https://drive.google.com/file/d/19Lt8WPiUHLzbJcmyxnCZXJGQ0xxHanSv/view?usp=sharing

## 🗂️ 目录

- [功能](#features)

- [管理员仪表板](#admin-dashboard)

- [项目结构](#project-structure)

- [系统架构](#system-architecture)

- [快速入门摘要](#quick-start-summary)

- [使用的技术](#technologies-used)

- [安全提示](#security-notice)

- [作者](#author)

## ⭐ 功能

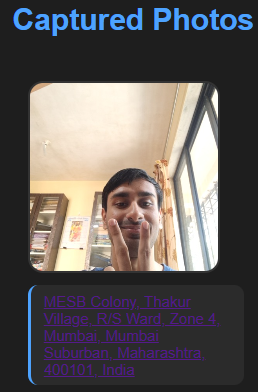

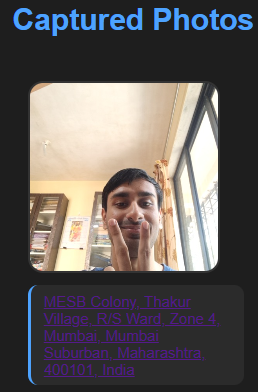

### 📸 隐秘照片抓拍

- 完全隐藏的前置摄像头激活

- 不向入侵者显示视频预览

- 自动抓拍 **13 张照片**

- 3 张极速连续照片

- 10 张快速照片(间隔 350ms)

- 安全存储在 `/uploads`

- 记录时间戳 + IP + 地理位置

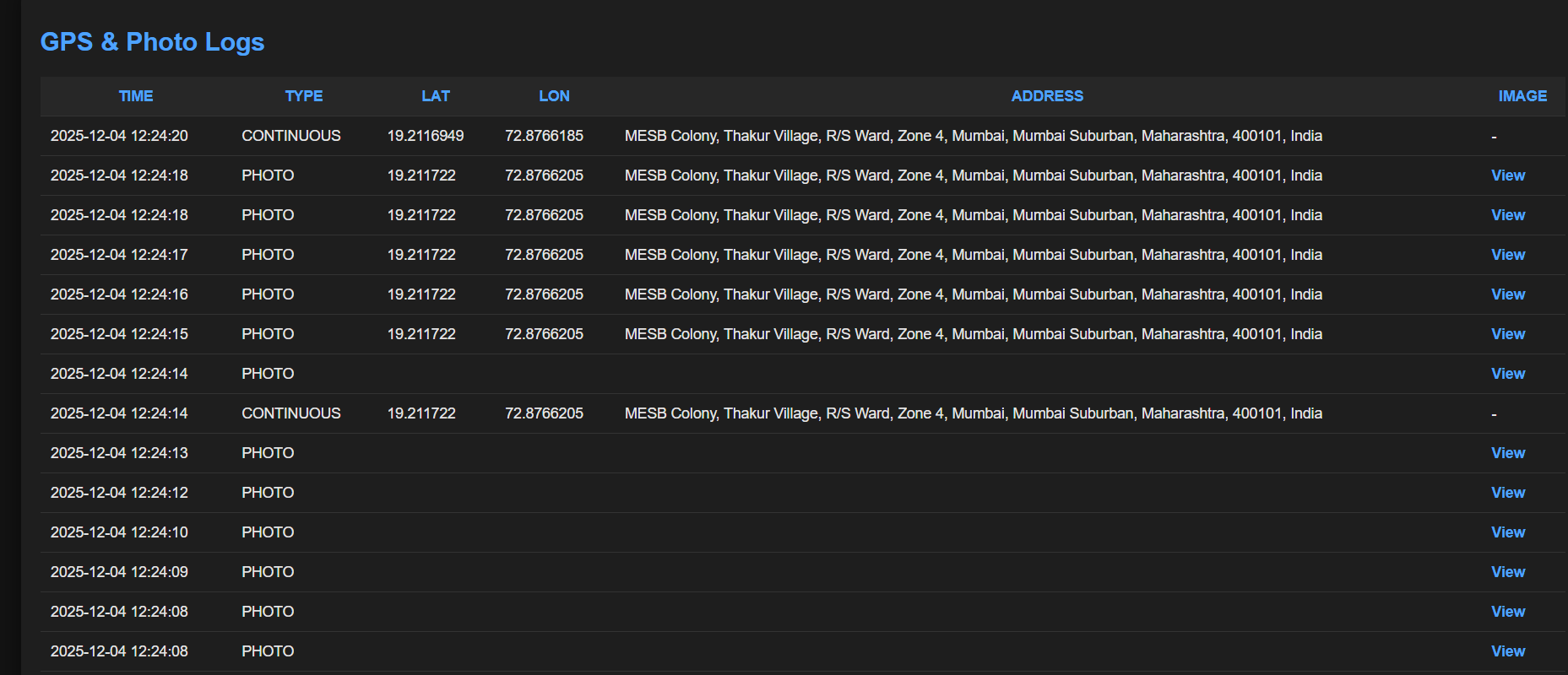

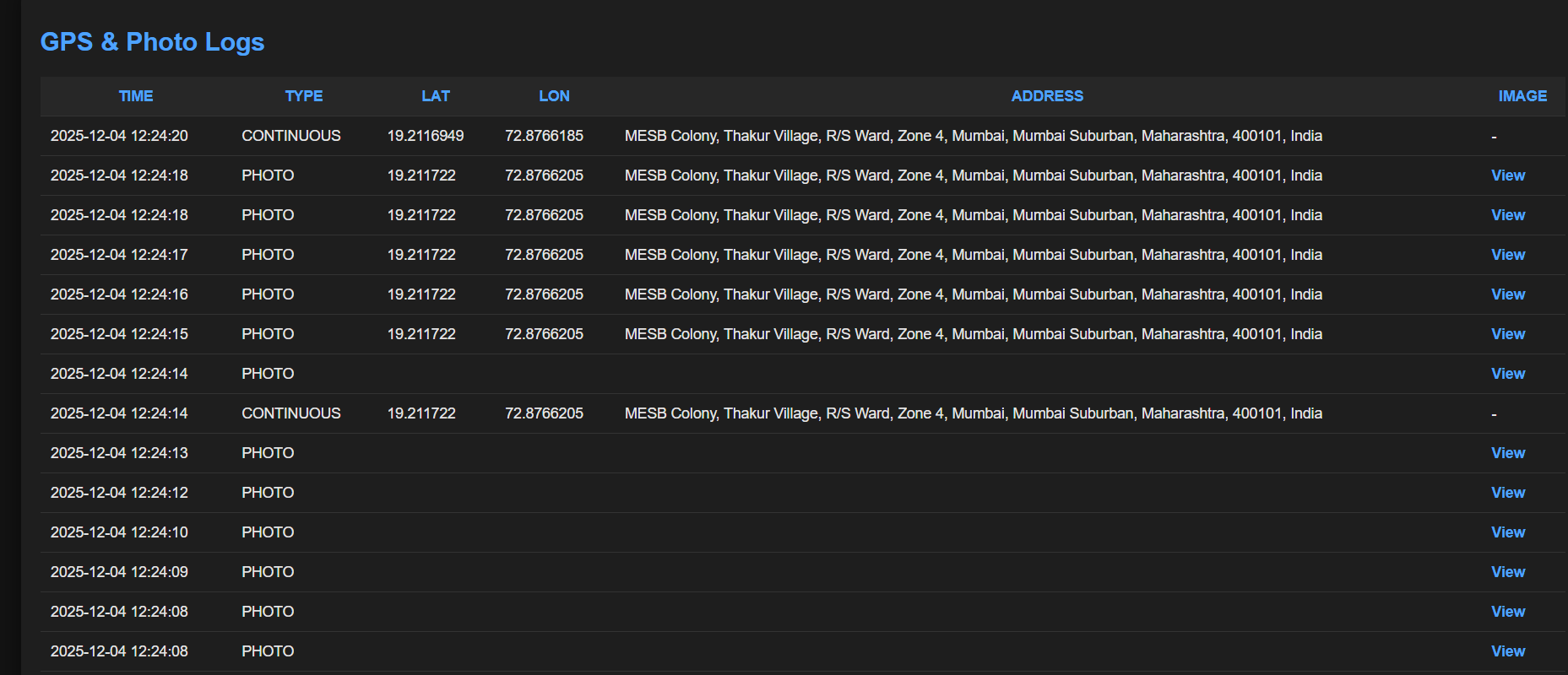

### 📍 持续 GPS 追踪

- 每 **3 秒** 更新一次位置

- 逆地理编码为完整地址(OpenStreetMap API)

- 记录在 `log.txt` 中

- 使用 Cloudflare tunnels 在全球范围运行

- 管理员可以点击地址 → 在 Google Maps 中打开

### 🎭 基于欺骗的前端

- 假的“加载中…” UI

- 流畅的绿色进度条动画

- 虚假的“支付成功”二维码

- 在目标看来像是一个无害的网页

- 所有追踪行为均不可见

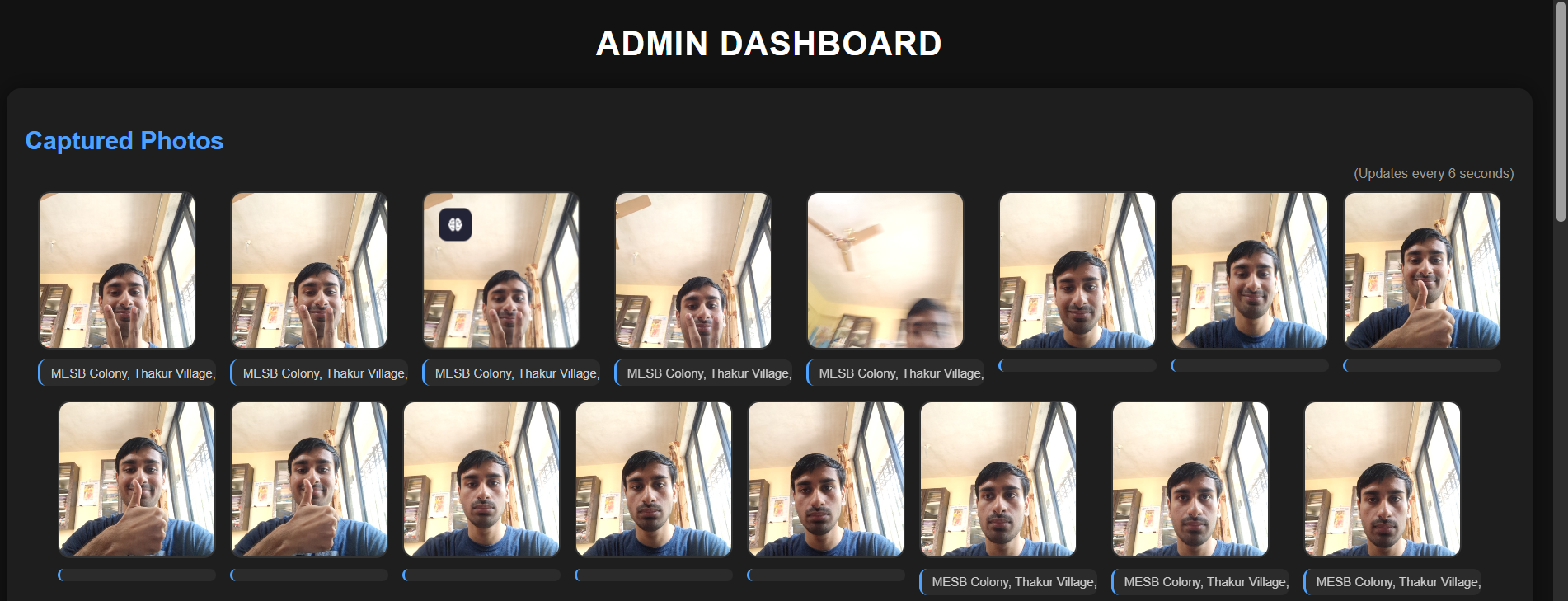

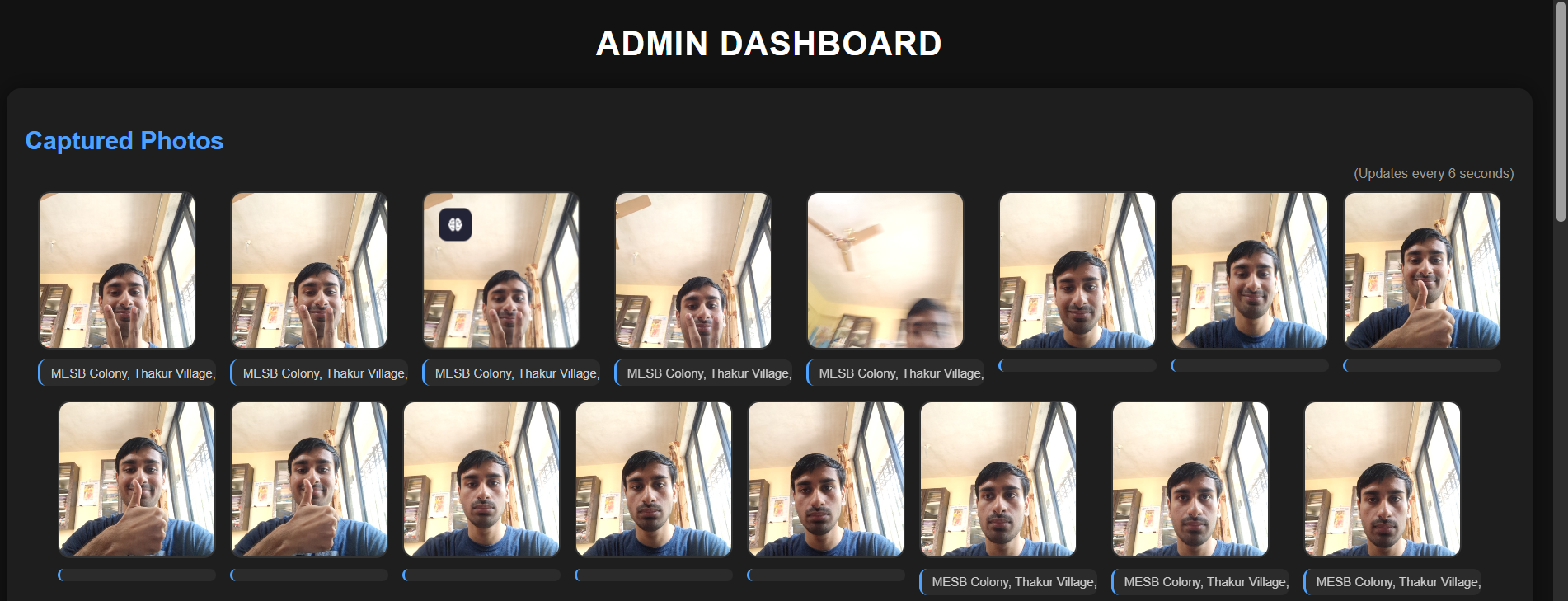

### 🕵️♂️ 管理员仪表板

- 暗黑模式 UI

- 每 6 秒自动刷新

- 显示:

- 捕获的照片

- 缩略地址

- 点击查看完整地址

- 地图链接

- 活动日志

- 干净现代的界面,用于审查收集到的证据

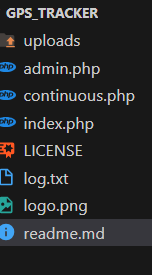

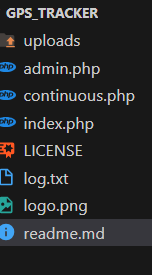

## 📁 项目结构

### 🕵️♂️ 管理员仪表板

- 暗黑模式 UI

- 每 6 秒自动刷新

- 显示:

- 捕获的照片

- 缩略地址

- 点击查看完整地址

- 地图链接

- 活动日志

- 干净现代的界面,用于审查收集到的证据

## 📁 项目结构

## 🏗️ 系统架构

```

A[User Device] -->|Opens Honeypot| B[index.php]

B -->|Auto Photos| C[uploads/]

B -->|GPS Stream| D[continuous.php]C -->|Image Path| E[log.txt]

D -->|Lat/Lon + Address| E

E -->|Read Logs| F[admin.php]

F -->|Display Evidence| G[Admin]

```

# ⚡ 快速入门摘要

启动 XAMPP Apache

打开 PowerShell:

终端 1:

cd C:\xampp\htdocs\gps_tracker

& "C:\xampp\php\php.exe" -S localhost:8000

终端 2:

全局访问 (HTTPS):cloudflared tunnel --url http://localhost/HoneyTrapX(由 Cloudflare 生成的唯一 URL)

管理员面板:

http://localhost/HoneyTrapX/admin.php

## 🏗️ 系统架构

```

A[User Device] -->|Opens Honeypot| B[index.php]

B -->|Auto Photos| C[uploads/]

B -->|GPS Stream| D[continuous.php]C -->|Image Path| E[log.txt]

D -->|Lat/Lon + Address| E

E -->|Read Logs| F[admin.php]

F -->|Display Evidence| G[Admin]

```

# ⚡ 快速入门摘要

启动 XAMPP Apache

打开 PowerShell:

终端 1:

cd C:\xampp\htdocs\gps_tracker

& "C:\xampp\php\php.exe" -S localhost:8000

终端 2:

全局访问 (HTTPS):cloudflared tunnel --url http://localhost/HoneyTrapX(由 Cloudflare 生成的唯一 URL)

管理员面板:

http://localhost/HoneyTrapX/admin.php

# 🔥 使用的技术:

🐘 PHP

⚡ JavaScript

🎨 CSS3

🧱 HTML5

🛠️ Apache (XAMPP)

🌐 Cloudflare Tunnel

📍 Geolocation API

📸 Camera API (getUserMedia)

🗺️ OpenStreetMap API

🛡️ Cloudflare Security

# 🔐 安全提示

HoneyTrapX 严格限于网络安全研究和学术目的使用。

请勿将其用于:

❌ 侵犯隐私

❌ 监控无辜用户

❌ 非法监视

您可以将其用于:

✔ 蜜罐研究

✔ 网络防御模拟

✔ 威胁分析

✔ 学术提交

✔ 道德的攻击者行为研究

# 👤 作者

Debjit Ghosal

# 🔥 使用的技术:

🐘 PHP

⚡ JavaScript

🎨 CSS3

🧱 HTML5

🛠️ Apache (XAMPP)

🌐 Cloudflare Tunnel

📍 Geolocation API

📸 Camera API (getUserMedia)

🗺️ OpenStreetMap API

🛡️ Cloudflare Security

# 🔐 安全提示

HoneyTrapX 严格限于网络安全研究和学术目的使用。

请勿将其用于:

❌ 侵犯隐私

❌ 监控无辜用户

❌ 非法监视

您可以将其用于:

✔ 蜜罐研究

✔ 网络防御模拟

✔ 威胁分析

✔ 学术提交

✔ 道德的攻击者行为研究

# 👤 作者

Debjit Ghosal

### 🕵️♂️ 管理员仪表板

- 暗黑模式 UI

- 每 6 秒自动刷新

- 显示:

- 捕获的照片

- 缩略地址

- 点击查看完整地址

- 地图链接

- 活动日志

- 干净现代的界面,用于审查收集到的证据

## 📁 项目结构

### 🕵️♂️ 管理员仪表板

- 暗黑模式 UI

- 每 6 秒自动刷新

- 显示:

- 捕获的照片

- 缩略地址

- 点击查看完整地址

- 地图链接

- 活动日志

- 干净现代的界面,用于审查收集到的证据

## 📁 项目结构

## 🏗️ 系统架构

```

A[User Device] -->|Opens Honeypot| B[index.php]

B -->|Auto Photos| C[uploads/]

B -->|GPS Stream| D[continuous.php]C -->|Image Path| E[log.txt]

D -->|Lat/Lon + Address| E

E -->|Read Logs| F[admin.php]

F -->|Display Evidence| G[Admin]

```

# ⚡ 快速入门摘要

启动 XAMPP Apache

打开 PowerShell:

终端 1:

cd C:\xampp\htdocs\gps_tracker

& "C:\xampp\php\php.exe" -S localhost:8000

终端 2:

全局访问 (HTTPS):cloudflared tunnel --url http://localhost/HoneyTrapX(由 Cloudflare 生成的唯一 URL)

管理员面板:

http://localhost/HoneyTrapX/admin.php

## 🏗️ 系统架构

```

A[User Device] -->|Opens Honeypot| B[index.php]

B -->|Auto Photos| C[uploads/]

B -->|GPS Stream| D[continuous.php]C -->|Image Path| E[log.txt]

D -->|Lat/Lon + Address| E

E -->|Read Logs| F[admin.php]

F -->|Display Evidence| G[Admin]

```

# ⚡ 快速入门摘要

启动 XAMPP Apache

打开 PowerShell:

终端 1:

cd C:\xampp\htdocs\gps_tracker

& "C:\xampp\php\php.exe" -S localhost:8000

终端 2:

全局访问 (HTTPS):cloudflared tunnel --url http://localhost/HoneyTrapX(由 Cloudflare 生成的唯一 URL)

管理员面板:

http://localhost/HoneyTrapX/admin.php

# 🔥 使用的技术:

🐘 PHP

⚡ JavaScript

🎨 CSS3

🧱 HTML5

🛠️ Apache (XAMPP)

🌐 Cloudflare Tunnel

📍 Geolocation API

📸 Camera API (getUserMedia)

🗺️ OpenStreetMap API

🛡️ Cloudflare Security

# 🔐 安全提示

HoneyTrapX 严格限于网络安全研究和学术目的使用。

请勿将其用于:

❌ 侵犯隐私

❌ 监控无辜用户

❌ 非法监视

您可以将其用于:

✔ 蜜罐研究

✔ 网络防御模拟

✔ 威胁分析

✔ 学术提交

✔ 道德的攻击者行为研究

# 👤 作者

Debjit Ghosal

# 🔥 使用的技术:

🐘 PHP

⚡ JavaScript

🎨 CSS3

🧱 HTML5

🛠️ Apache (XAMPP)

🌐 Cloudflare Tunnel

📍 Geolocation API

📸 Camera API (getUserMedia)

🗺️ OpenStreetMap API

🛡️ Cloudflare Security

# 🔐 安全提示

HoneyTrapX 严格限于网络安全研究和学术目的使用。

请勿将其用于:

❌ 侵犯隐私

❌ 监控无辜用户

❌ 非法监视

您可以将其用于:

✔ 蜜罐研究

✔ 网络防御模拟

✔ 威胁分析

✔ 学术提交

✔ 道德的攻击者行为研究

# 👤 作者

Debjit Ghosal标签:Cloudflare Tunnels, ESC漏洞, ffuf, GPS定位, HTTP/HTTPS抓包, OpenStreetMap, 入侵追踪, 威胁情报, 开发者工具, 态势感知, 数字取证, 数据可视化, 欺诈页面, 社工防御, 网络安全, 网络安全开源项目, 自动化脚本, 蜜罐, 证书利用, 证据收集, 钓鱼追踪, 隐私保护, 隐蔽拍摄, 黑客画像