omatomato/Fraud-Investigation

GitHub: omatomato/Fraud-Investigation

针对加密货币用户的JavaScript注入攻击活动的完整威胁情报调查报告,包含社会工程学分析、恶意代码逆向、链上追踪和威胁归因方法论。

Stars: 0 | Forks: 0

# ⚠️ 保密声明

出于安全原因并遵守保密协议,本案例研究特意省略了敏感信息——包括具体公司名称、真实恶意代码和入侵指标。

然而,我获准在保密协议 (NDA) 的保护下,在受控环境中讨论技术和方法细节。

## [摘要](docs/summary.md)

## 📧 验证与联系

鉴于本案对加密货币生态系统的重大影响,合法组织、技术招聘人员或安全团队可以请求:

- 更多技术信息

- 身份验证和研究真实性核实

- 有关所应用方法的详细信息

该研究是通过 Tor 网络匿名进行的,以确保调查的完整性和安全性。

**用于合法验证的联系渠道:**

## ⚖️ 潜在法律定性

本研究记录的活动包括属于以下范畴的行为模式:

- 加密货币混淆

- 电子诈骗

- 恶意代码注入

- 恶意软件传播

- 犯罪团伙关联

- 用于犯罪目的的社会工程学

- 洗钱

- 使用虚假身份

本研究仅用于研究、意识提升和安全发展目的。任何法律行动必须由主管当局执行。

通过“链上”分析追踪钱包软件 (On-Chain Analysis)(docs/On-chain.md)

```

Cake Wallet

Wasabi Wallet

JoinMarket

Redacted: “Black P*ramid” wallet/service and Illegal Mixer

```

# 道德与安全

- 此处不存储任何 PII(个人身份信息)

- 不包含完整的恶意域名(两者均不包含)

- 不存在可执行的恶意代码

- 所有内容遵循负责任披露准则

加密货币 JavaScript 注入攻击活动调查

概述

一项为期 5 个月的威胁情报调查,针对向加密货币用户分发恶意 JavaScript 的复杂社会工程学活动,导致跨多个交易所的交易劫持和凭证盗窃。

威胁类型:社会工程学 + JavaScript 注入攻击

传播方式:具有广泛覆盖面的垃圾信息活动(达百万级)

社会工程学诱饵:虚假利润承诺和“轻松赚钱”声明

具体指令:攻击者指示受害者绕过安全设置

影响:完全的会话沦陷、交易拦截、资金被盗风险

技术调查

恶意软件分析

该活动利用了复杂的多阶段 Payload,采用十六进制混淆和动态脚本注入。

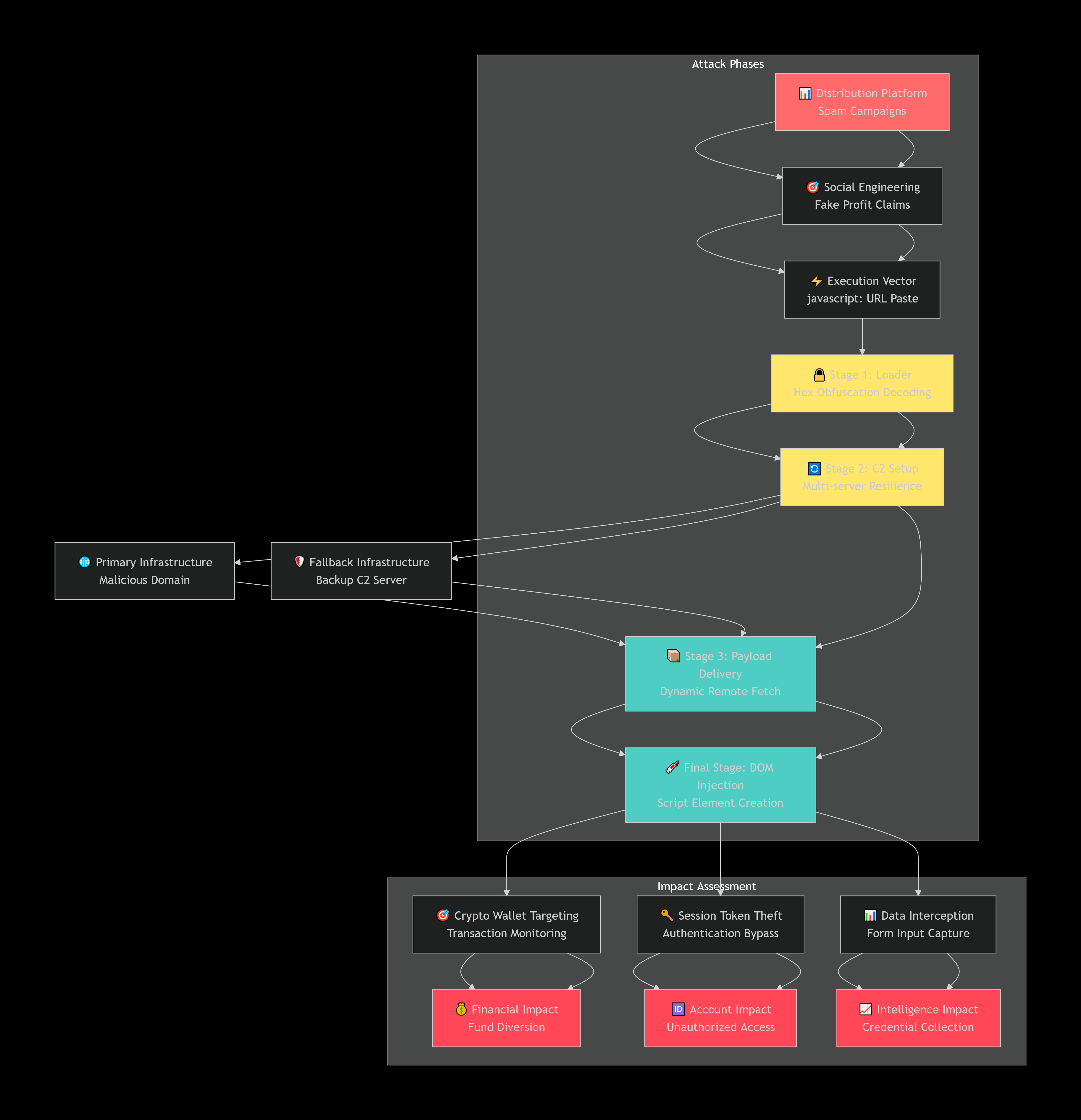

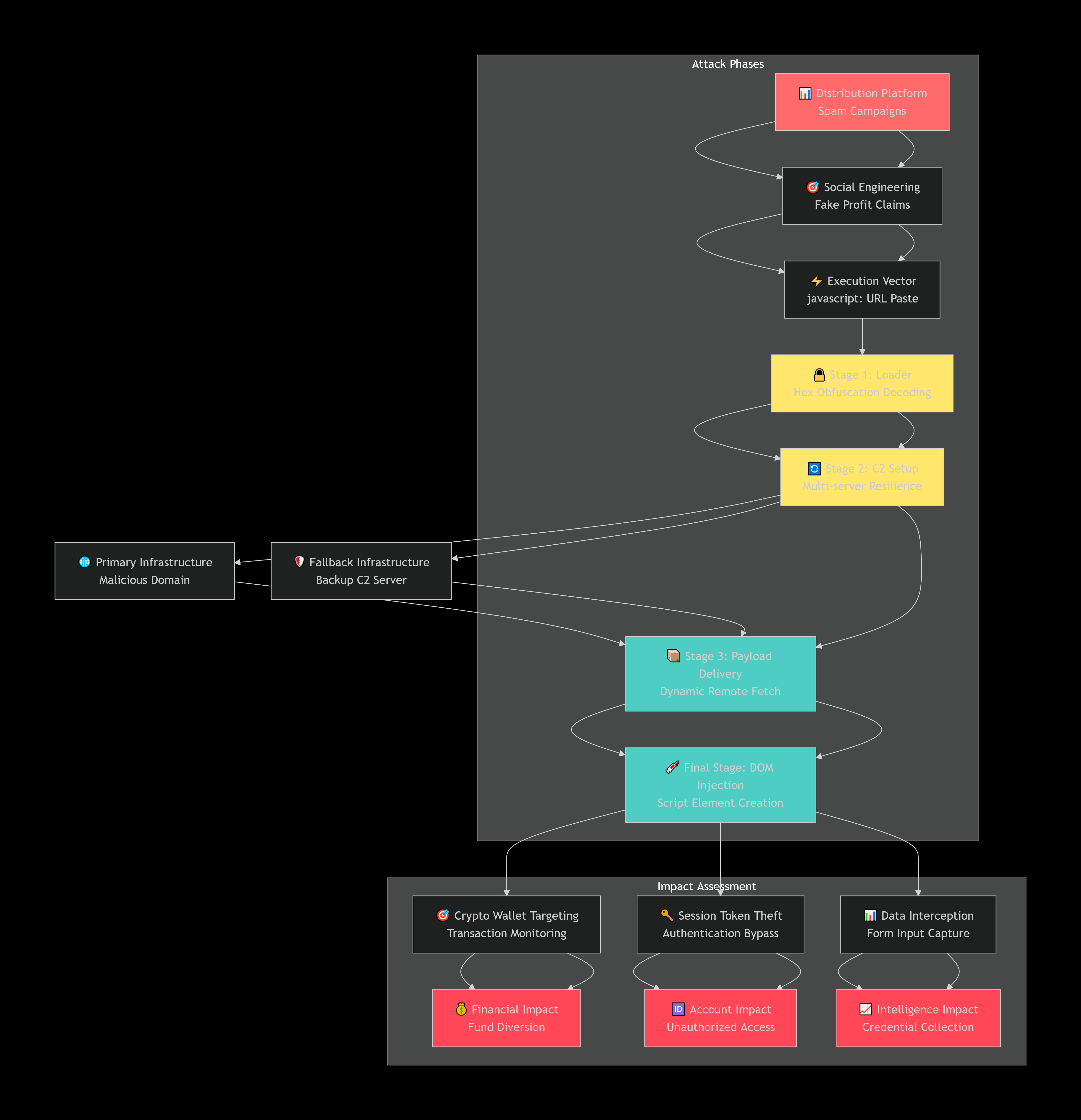

### 攻击流程

1. **分发**:发布多条声称能获利的虚假帖子

2. **执行**:诱骗用户将恶意代码作为 `javascript:` 粘贴执行

3. **混淆**:十六进制解码后显露 C2 服务器

4. **Payload 获取**:从远程服务器获取恶意脚本

5. **注入**:利用会话权限执行动态脚本

6. **影响**:会话劫持、交易篡改

诈骗架构:

威胁行为者归因

```

OSINT operations across multiple platforms

Blockchain forensic analysis and transaction tracing

Threat actor profiling and pattern analysis

```

详细技术:[OSINT 技术](docs/osint-techniques.md) | [链上分析](docs/On-chain.md)

🛡️ 缓解措施与影响

安全建议

```

CSP Hardening: Content Security Policy implementation

WAF Rules: Custom rule development for injection detection

Domain Blocking: Infrastructure takedown coordination

User Protection: Proactive threat hunting recommendations

```

主要成果

```

✅ Direct attribution to threat actor operations

✅ Infrastructure takedowns through coordinated disclosures

✅ Formal recognition from affected organizations

✅ Thousands of users protected from financial loss

✅ Sector-wide IoC sharing preventing further attacks

```

🛠️ 技术文档 [方法论](docs/methodology.md)

结果与影响

```

3+ cryptocurrency exchanges protected

Thousands of potential victims safeguarded

100% infrastructure takedown success rate

Formal recognition from affected organizations

Ongoing monitoring established for related campaigns

```

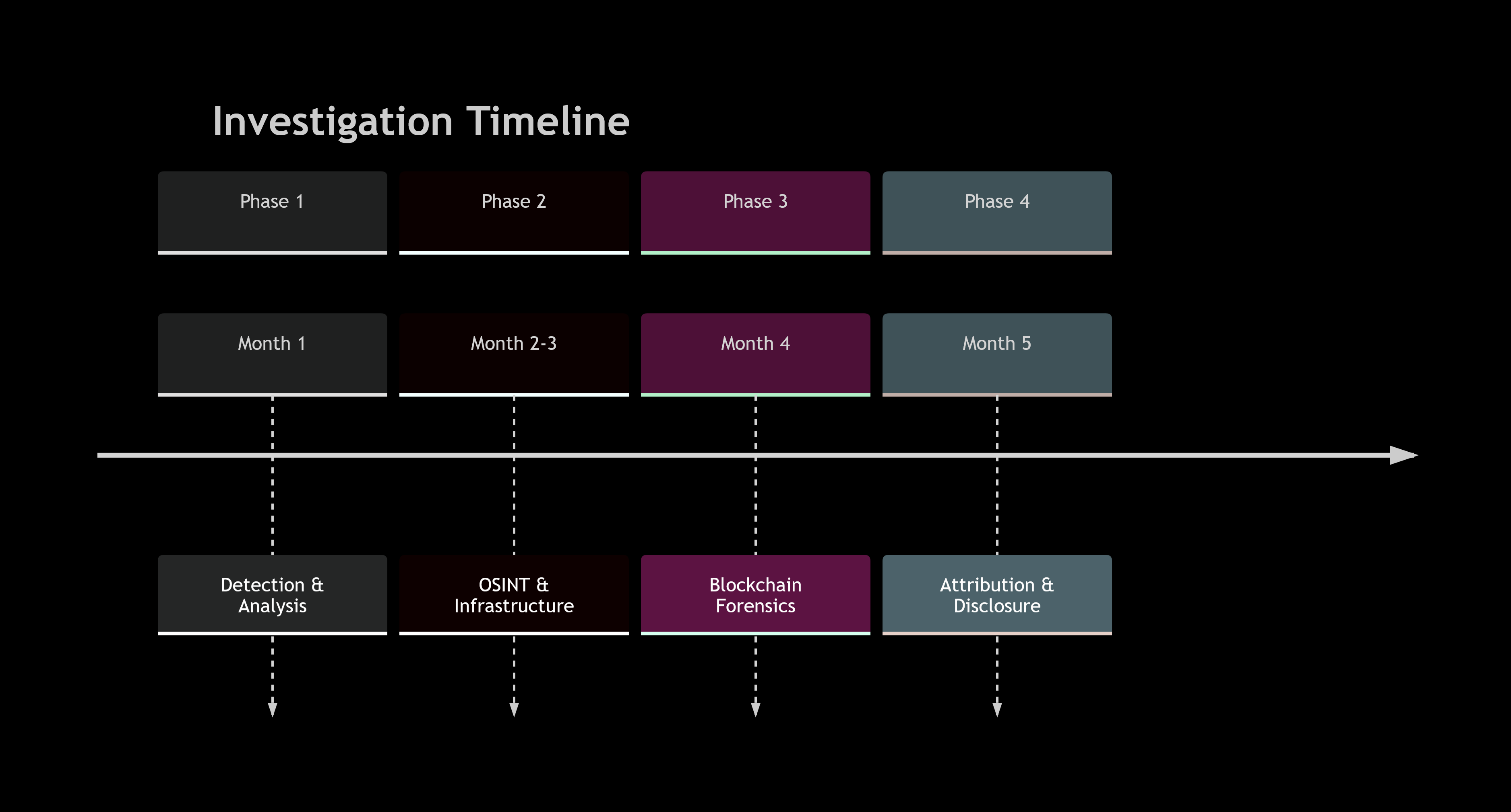

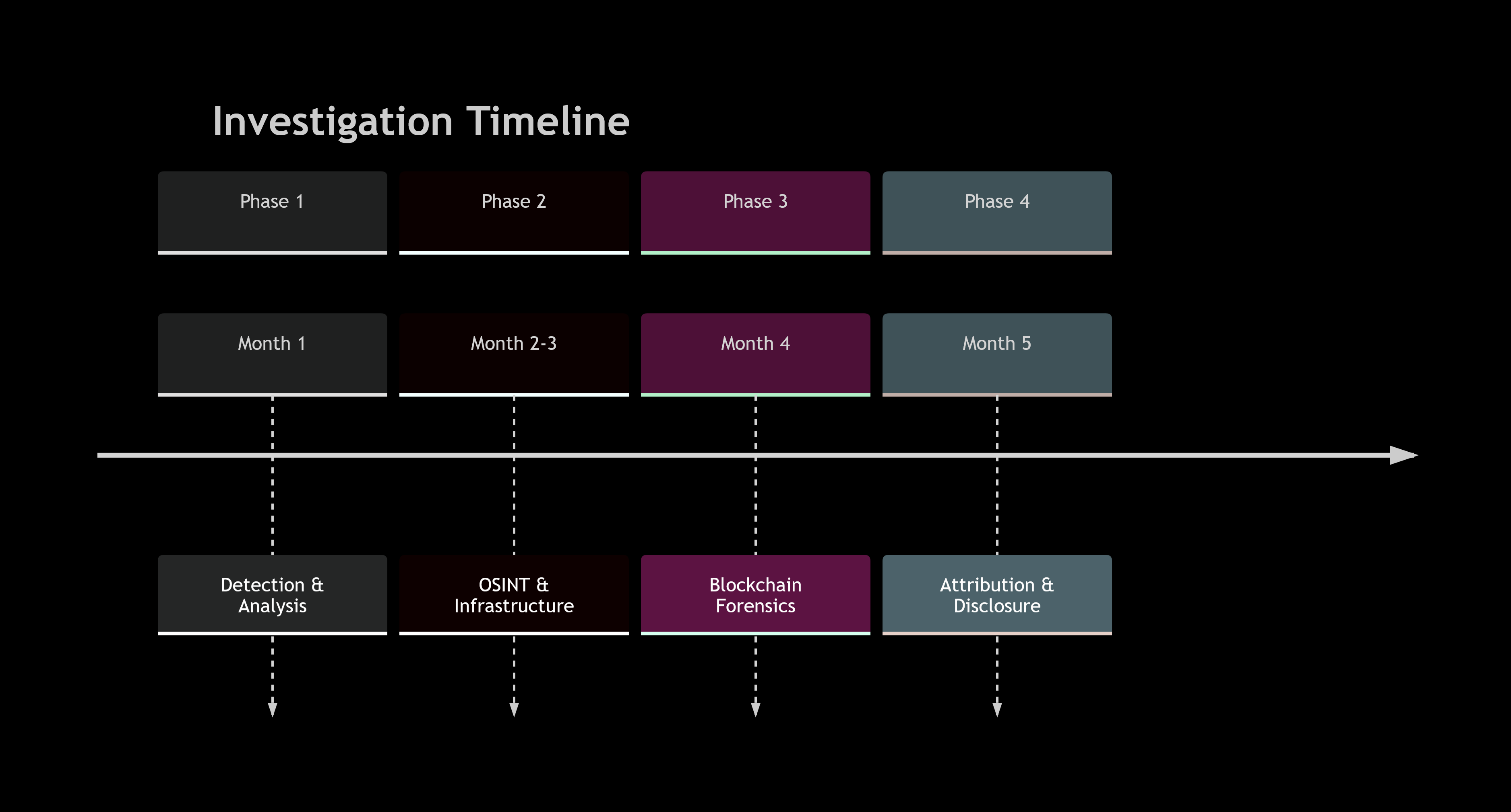

### 时间线:

威胁行为者归因

```

OSINT operations across multiple platforms

Blockchain forensic analysis and transaction tracing

Threat actor profiling and pattern analysis

```

详细技术:[OSINT 技术](docs/osint-techniques.md) | [链上分析](docs/On-chain.md)

🛡️ 缓解措施与影响

安全建议

```

CSP Hardening: Content Security Policy implementation

WAF Rules: Custom rule development for injection detection

Domain Blocking: Infrastructure takedown coordination

User Protection: Proactive threat hunting recommendations

```

主要成果

```

✅ Direct attribution to threat actor operations

✅ Infrastructure takedowns through coordinated disclosures

✅ Formal recognition from affected organizations

✅ Thousands of users protected from financial loss

✅ Sector-wide IoC sharing preventing further attacks

```

🛠️ 技术文档 [方法论](docs/methodology.md)

结果与影响

```

3+ cryptocurrency exchanges protected

Thousands of potential victims safeguarded

100% infrastructure takedown success rate

Formal recognition from affected organizations

Ongoing monitoring established for related campaigns

```

### 时间线:

本文档仅用于教育和意识提升目的。任何法律行动应由主管当局进行。

本文档仅用于教育和意识提升目的。任何法律行动应由主管当局进行。

威胁行为者归因

```

OSINT operations across multiple platforms

Blockchain forensic analysis and transaction tracing

Threat actor profiling and pattern analysis

```

详细技术:[OSINT 技术](docs/osint-techniques.md) | [链上分析](docs/On-chain.md)

🛡️ 缓解措施与影响

安全建议

```

CSP Hardening: Content Security Policy implementation

WAF Rules: Custom rule development for injection detection

Domain Blocking: Infrastructure takedown coordination

User Protection: Proactive threat hunting recommendations

```

主要成果

```

✅ Direct attribution to threat actor operations

✅ Infrastructure takedowns through coordinated disclosures

✅ Formal recognition from affected organizations

✅ Thousands of users protected from financial loss

✅ Sector-wide IoC sharing preventing further attacks

```

🛠️ 技术文档 [方法论](docs/methodology.md)

结果与影响

```

3+ cryptocurrency exchanges protected

Thousands of potential victims safeguarded

100% infrastructure takedown success rate

Formal recognition from affected organizations

Ongoing monitoring established for related campaigns

```

### 时间线:

威胁行为者归因

```

OSINT operations across multiple platforms

Blockchain forensic analysis and transaction tracing

Threat actor profiling and pattern analysis

```

详细技术:[OSINT 技术](docs/osint-techniques.md) | [链上分析](docs/On-chain.md)

🛡️ 缓解措施与影响

安全建议

```

CSP Hardening: Content Security Policy implementation

WAF Rules: Custom rule development for injection detection

Domain Blocking: Infrastructure takedown coordination

User Protection: Proactive threat hunting recommendations

```

主要成果

```

✅ Direct attribution to threat actor operations

✅ Infrastructure takedowns through coordinated disclosures

✅ Formal recognition from affected organizations

✅ Thousands of users protected from financial loss

✅ Sector-wide IoC sharing preventing further attacks

```

🛠️ 技术文档 [方法论](docs/methodology.md)

结果与影响

```

3+ cryptocurrency exchanges protected

Thousands of potential victims safeguarded

100% infrastructure takedown success rate

Formal recognition from affected organizations

Ongoing monitoring established for related campaigns

```

### 时间线:

本文档仅用于教育和意识提升目的。任何法律行动应由主管当局进行。

本文档仅用于教育和意识提升目的。任何法律行动应由主管当局进行。标签:ESC4, ESC8, JavaScript注入, Object Callbacks, OSINT, pdftotext, Tor网络, 加密货币安全, 区块链安全, 反洗钱, 多阶段攻击, 威胁情报, 安全研究报告, 开发者工具, 恶意软件研究, 混币器, 电子欺诈, 社会工程学, 网络犯罪调查, 网络钓鱼, 负责任披露, 资金追踪, 身份伪造, 链上分析