Samuel-Ziger/SetupRedTeam

GitHub: Samuel-Ziger/SetupRedTeam

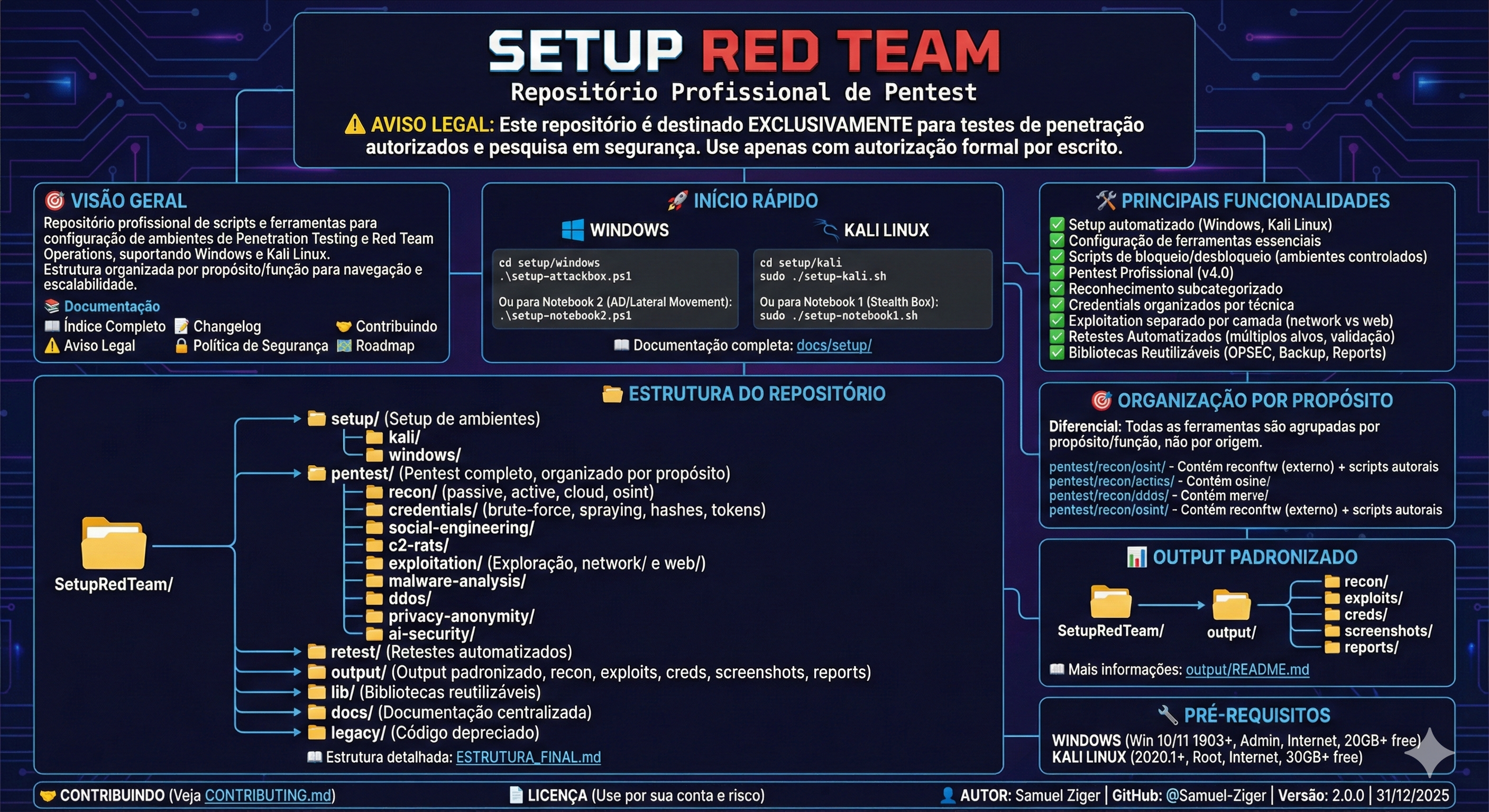

面向红队和渗透测试人员的跨平台环境一键部署框架,整合 90+ 款工具并按实战用途分类组织。

Stars: 0 | Forks: 0

# Setup Red Team - 专业渗透测试仓库

## 🎯 概述

用于配置 **Penetration Testing** 和 **Red Team Operations** 环境的专业脚本和工具仓库,支持 Windows 和 Kali Linux。

**按用途/功能组织结构** - 所有工具按逻辑分组,便于导航和扩展。

### 📊 项目统计

- 🛠️ **90+ 工具**按类别组织

- 📁 **5 个新类别**已创建(Mobile、Reverse Engineering、Static Analysis、GraphQL、API)

- 📚 **26 款 Recon 工具**(Passive、Active、Cloud、OSINT)

- 🔓 **18 款 Web Exploitation 工具**(Generic、GraphQL、API)

- 📱 **4 款 Mobile Security 工具**(Android、iOS、Messaging)

- 🔧 **6 款 Reverse Engineering 工具**(CTF、Debuggers、Frameworks)

- 🔍 **4 款 Static Analysis 工具**(Java、Ruby、PHP)

## 📚 文档

- 📖 **[完整目录](./INDEX.md)** - 快速浏览整个仓库

- 📝 **[更新日志](./CHANGELOG.md)** - 更新历史

- ⚠️ **[免责声明](./DISCLAIMER.md)** - 使用前请阅读

- 🔒 **[安全政策](./SECURITY.md)** - 报告漏洞

- 🤝 **[贡献指南](./CONTRIBUTING.md)** - 贡献者指南

- 🗺️ **[路线图](./ROADMAP.md)** - 项目未来方向

## 🚀 快速开始

### Windows

```

cd setup/windows

.\setup-attackbox.ps1

```

**或用于笔记本 2(AD/横向移动):**

```

.\setup-notebook2.ps1

```

📖 **完整文档:** [docs/setup/](./docs/setup/)

### Kali Linux

```

cd setup/kali

sudo ./setup-kali.sh

```

**或用于笔记本 1(隐蔽主机):**

```

sudo ./setup-notebook1.sh

```

## 📁 仓库结构

```

SetupRedTeam/

├── setup/ # Setup de ambientes

│ ├── kali/ # Scripts Kali Linux

│ └── windows/ # Scripts Windows

│

├── pentest/ # Pentest completo (organizado por propósito)

│ ├── recon/ # Reconhecimento

│ │ ├── passive/ # Recon passivo (subfinder, dnsgen, wayback)

│ │ ├── active/ # Recon ativo (VHostScan, EyeWitness, wafw00f)

│ │ ├── cloud/ # Cloud recon (prowler, aws-security-checks)

│ │ └── osint/ # OSINT (sherlock, awesome-osint, keyhacks)

│ │

│ ├── credentials/ # Credentials

│ │ ├── brute-force/# Brute force (bruteforce-lists, crowbar)

│ │ ├── spraying/ # Password spraying

│ │ ├── hashes/ # Hash tools (Name-That-Hash, Ciphey, pyWhat)

│ │ └── tokens/ # Token manipulation

│ │

│ ├── social-engineering/

│ ├── c2-rats/

│ │

│ ├── exploitation/ # Exploração

│ │ ├── network/ # Camada de rede (ssh, telnet, smtp, dns, wifi)

│ │ └── web/ # Camada de aplicação

│ │ ├── sql/ # SQL injection

│ │ ├── mysql/ # MySQL specific

│ │ ├── joomla/ # Joomla exploitation

│ │ ├── email/ # Email exploitation

│ │ ├── generic/# Generic web tools (wfuzz, Arjun, domdig, tplmap)

│ │ ├── graphql/# GraphQL security (clairvoyance, inql) ⭐ NOVO

│ │ └── api/ # API security tools ⭐ NOVO

│ │

│ ├── mobile-security/# Mobile Security ⭐ NOVO

│ │ ├── android/ # Android tools (apkleaks, andriller)

│ │ ├── ios/ # iOS tools (unc0ver)

│ │ └── messaging/ # Messaging apps (SlackPirate)

│ │

│ ├── reverse-engineering/ # Reverse Engineering ⭐ NOVO

│ │ ├── ctf/ # CTF tools (katana, ctf-katana, pwntools)

│ │ ├── debuggers/ # Debuggers (dnSpy, Sourcetrail)

│ │ └── frameworks/ # Frameworks (pwntools)

│ │

│ ├── static-analysis/# Static Analysis ⭐ NOVO

│ │ ├── java/ # Java (find-sec-bugs)

│ │ ├── ruby/ # Ruby (brakeman)

│ │ └── php/ # PHP (phan, php-exploit-scripts)

│ │

│ ├── malware-analysis/

│ ├── ddos/

│ ├── privacy-anonymity/

│ ├── ai-security/

│ └── tools/ # Utilitários diversos

│

├── retest/ # Retestes automatizados

├── output/ # Output padronizado (recon, exploits, creds, screenshots, reports)

├── lib/ # Bibliotecas reutilizáveis

├── docs/ # Documentação centralizada

│ └── references/ # Referências e recursos ⭐ NOVO

└── legacy/ # Código depreciado

```

📖 **详细结构:** [ESTRUTURA_FINAL.md](./ESTRUTURA_FINAL.md)

## 🛠️ 主要功能

### 🆕 2.1.0 版本新特性

- ✅ **90+ 新工具已整理**,来自 `NovasFerramentas/` 文件夹

- ✅ **5 个新的主要类别:**

- Mobile Security(Android、iOS、Messaging)

- Reverse Engineering(CTF、Debuggers、Frameworks)

- Static Analysis(Java、Ruby、PHP)

- GraphQL Security Tools

- API Security Tools

- ✅ **26 款 Recon 工具**分为 4 个子类别

- ✅ **18 款 Web Exploitation 工具**,包括 GraphQL 和 API

- ✅ **完整文档**,在新类别中包含 README

### 环境设置

- ✅ Windows 和 Kali Linux 自动化设置

- ✅ 基础工具配置

- ✅ 锁定/解锁脚本(受控环境)

### 专业 Pentest

- ✅ 完整的 pentest 脚本(v4.0)

- ✅ **90+ 工具**按用途/功能组织

- ✅ 子分类别的 Recon(passive、active、cloud、osint)

- Passive:subfinder、dnsgen、wayback、urlhunter

- Active:VHostScan、EyeWitness、wafw00f、eyeballer

- Cloud:prowler、aws-security-checks

- OSINT:sherlock、awesome-osint、keyhacks

- ✅ 按技术组织的 Credentials

- Hashes:Name-That-Hash、Search-That-Hash、Ciphey、pyWhat

- Brute-force:bruteforce-lists、crowbar

- ✅ Exploitation 按层级分离(network 与 web)

- Web Generic:wfuzz、Arjun、domdig、tplmap、fuxploider

- **GraphQL:** clairvoyance、inql ⭐ 新增

- **API:** public-apis ⭐ 新增

- ✅ **Mobile Security**(Android、iOS、Messaging)⭐ 新增

- Android:apkleaks、andriller

- iOS:unc0ver

- ✅ **Reverse Engineering**(CTF、Debuggers、Frameworks)⭐ 新增

- CTF:katana、ctf-katana、pwntools

- Debuggers:dnSpy、Sourcetrail

- ✅ **Static Analysis**(Java、Ruby、PHP)⭐ 新增

- Java:find-sec-bugs

- Ruby:brakeman

- PHP:phan、php-exploit-scripts

- ✅ Social engineering、C2/RATs、malware analysis

### 自动化复测

- ✅ 多目标重测脚本

- ✅ 漏洞修复验证

- ✅ 自动化报告

### 可复用库

- ✅ OPSEC(操作安全)

- ✅ 自动备份

- ✅ 报告生成

- ✅ 资源检查

## ⚠️ 重要提示

- ❌ **未经明确授权请勿使用**

- ✅ **仅在受控环境中使用**

- 🔒 **遵守当地和国际法律**

- 📋 **使用前请阅读 [DISCLAIMER.md](./DISCLAIMER.md)**

## 🔥 重点工具(新增)

### 侦察

- **subfinder** - 被动子域名枚举(`recon/passive/subfinder/`)

- **prowler** - AWS/GCP/Azure 云安全扫描器(`recon/cloud/prowler/`)

- **sherlock** - 社交网络用户名枚举(`recon/osint/sherlock/`)

- **VHostScan** - 虚拟主机扫描(`recon/active/VHostScan/`)

- **EyeWitness** - 网站截图(`recon/active/EyeWitness/`)

### Web Exploitation

- **wfuzz** - Web fuzzing(`exploitation/web/generic/wfuzz/`)

- **Arjun** - HTTP 参数发现(`exploitation/web/generic/Arjun/`)

- **domdig** - DOM XSS 扫描器(`exploitation/web/generic/domdig/`)

- **tplmap** - 模板注入利用(`exploitation/web/generic/tplmap/`)

- **clairvoyance** - GraphQL schema 提取(`exploitation/web/graphql/clairvoyance/`)⭐ 新增

### 移动安全

- **apkleaks** - APK secrets 分析(`mobile-security/android/apkleaks/`)⭐ 新增

- **andriller** - Android 取证(`mobile-security/android/andriller/`)⭐ 新增

### 逆向工程

- **pwntools** - CTF 框架(`reverse-engineering/frameworks/pwntools/`)⭐ 新增

- **dnSpy** - .NET 调试器/编辑器(`reverse-engineering/debuggers/dnspy/`)⭐ 新增

- **katana** - CTF 自动化工具(`reverse-engineering/ctf/katana/`)⭐ 新增

### Credentials

- **Name-That-Hash** - Hash 类型识别(`credentials/hashes/name-that-hash/`)

- **Ciphey** - 自动解密/解码(`credentials/hashes/ciphey/`)

- **pyWhat** - 数据类型识别(`credentials/hashes/pywhat/`)

### 静态分析

- **find-sec-bugs** - Java 静态分析(`static-analysis/java/find-sec-bugs/`)⭐ 新增

- **brakeman** - Ruby 静态分析(`static-analysis/ruby/brakeman/`)⭐ 新增

- **phan** - PHP 静态分析(`static-analysis/php/phan/`)⭐ 新增

📖 **查看所有工具:** [完整映射](./MAPEAMENTO_NOVAS_FERRAMENTAS.md)

## 📖 分类文档

### 设置

- [Setup Kali Linux](./docs/setup/executar-setup-kali.md)

- [Setup Windows](./docs/setup/)(开发中)

### Pentest

- [Pentest 完整指南](./docs/pentest/guia-completo.md)

- [快速入门](./docs/pentest/quick-start.md)

- [Pentest Checklist](./pentest/CHECKLIST_PENTEST.md)

- [Mobile Security](./pentest/mobile-security/README.md) ⭐ 新增

- [Reverse Engineering](./pentest/reverse-engineering/README.md) ⭐ 新增

- [Static Analysis](./pentest/static-analysis/README.md) ⭐ 新增

- [GraphQL Security](./pentest/exploitation/web/graphql/README.md) ⭐ 新增

### Retest

- [自动化复测](./retest/README_PENTEST.md)

- [多目标](./retest/README_TODOS_ALVOS.md)

### OPSEC

- [OPSEC Checklist](./docs/opsec/opsec-checklist.md)

### 指南

- [备份策略](./docs/guides/backup-strategy.md)

- [升级指南](./docs/guides/upgrade-guide.md)

- [笔记本 2 完整版](./docs/guides/notebook2-completo.md)

## 🎯 按用途组织

**差异化特点:** 所有工具按 **用途/功能** 分组,而非按来源。

**示例:**

- `pentest/recon/osint/` - 包含 sherlock、awesome-osint(外部)+ 原创脚本

- `pentest/recon/passive/` - 包含 subfinder、dnsgen、wayback(外部)+ 原创脚本

- `pentest/social-engineering/` - 包含 zphisher(外部)+ rubber-ducky(原创)

- `pentest/exploitation/web/generic/` - 包含 wfuzz、Arjun、domdig、tplmap(外部)+ 原创脚本

- `pentest/exploitation/web/graphql/` - 包含 clairvoyance、inql(外部)⭐ 新增

- `pentest/mobile-security/android/` - 包含 apkleaks、andriller(外部)⭐ 新增

- `pentest/reverse-engineering/ctf/` - 包含 katana、ctf-katana、pwntools(外部)⭐ 新增

**优势:**

- ✅ 便于按功能查找工具

- ✅ 仓库扩展性更好(90+ 工具已整理)

- ✅ 新用户导航直观

- ✅ 便于自动化

- ✅ 按层级/技术清晰分离(network 与 web,mobile 与 desktop)

## 📊 标准化输出

所有结果以标准化格式保存在 `output/` 中:

```

output/

├── recon/ # Resultados de reconhecimento

├── exploits/ # Resultados de exploração

├── creds/ # Credenciais encontradas

├── screenshots/ # Screenshots/evidências

└── reports/ # Relatórios finais

```

📖 **更多信息:** [output/README.md](./output/README.md)

## 🔧 前置要求

### Windows

- Windows 10/11(版本 1903+)

- 管理员权限

- 网络连接

- 20GB+ 可用空间

### Kali Linux

- Kali Linux 2020.1+

- root 权限

- 网络连接

- 30GB+ 可用空间

## 🤝 贡献

欢迎贡献!请参阅 [CONTRIBUTING.md](./CONTRIBUTING.md) 了解指南。

## 📄 许可证

本项目按“原样”提供,不提供任何保证。使用风险自负。

**作者不对这些脚本的滥用负责。**

## 🔗 有用链接

- [完整目录](./INDEX.md)

- [更新日志](./CHANGELOG.md)

- [路线图](./ROADMAP.md)

- [最终结构](./ESTRUTURA_FINAL.md)

- [新工具映射](./MAPEAMENTO_NOVAS_FERRAMENTAS.md) - 90+ 工具完整组织

- [已完成的组织工作](./ORGANIZACAO_REALIZADA.md) - 组织工作摘要

## 👤 作者

**Samuel Ziger**

- GitHub: [@Samuel-Ziger](https://github.com/Samuel-Ziger)

**最后更新:** 2026年1月10日

**版本:** 2.1.0(新工具整理 - 90+ 工具)

标签:Active Directory 攻击, AI合规, API 安全测试, BloodHound 图分析, C2 远控, DNS 反向解析, DNS 解析, Ethical Hacking, Evil-WinRM, GraphQL 安全, Impacket 协议攻击, IP 地址批量处理, Kali Linux 工具集, Kerberos 攻击 Rubeus, Modbus, OSINT 开源情报, PE 加载器, PowerShell 渗透, Pupy RAT, RAT 特洛伊, RFI远程文件包含, SecLists 字典, Slowloris DoS, Web 安全, Web报告查看器, Windows 安全, WSL2 集成, 云资产清单, 企业防御评估, 信息收集 Recon, 协议分析, 安全专业人员, 安全脚本库, 密码管理, 应用安全, 插件系统, 攻击模拟, 权限提升, 模拟器, 横向移动, 渗透测试框架, 目录枚举, 移动安全, 编程规范, 网络侦察 reconftw, 网络信息收集, 网络安全工具包, 自动化安全工具, 自动化攻击, 自动化攻击, 蓝队训练靶场, 载荷规避, 逆向工具, 逆向工程, 错误基检测, 防御, 静态代码分析, 驱动签名利用