Pantheon-Security/medusa

GitHub: Pantheon-Security/medusa

AI 优先的多语言安全扫描器,内置 4000+ 检测规则,专注 AI/ML 应用、LLM 智能体和 MCP 服务器的安全漏洞与新型威胁发现。

Stars: 172 | Forks: 31

# 🐍 MEDUSA - AI 安全扫描器

[](https://pypi.org/project/medusa-security/)

[](https://pypi.org/project/medusa-security/)

[](https://www.python.org/downloads/)

[](https://www.gnu.org/licenses/agpl-3.0)

[](https://github.com/Pantheon-Security/medusa/actions/workflows/test.yml)

[](https://github.com/Pantheon-Security/medusa)

[](https://github.com/Pantheon-Security/medusa)

[](https://github.com/Pantheon-Security/medusa)

**AI 优先的安全扫描器,拥有 4,000+ 检测模式,专为 AI/ML、智能体和 LLM 应用程序设计。**

**🤖 开箱即用 - 无需安装任何工具。**

**🚨 133 个 CVE:Log4Shell、Spring4Shell、XZ Utils、LangChain RCE、MCP-Remote RCE、React2Shell**

**✨ 新版 v2026.3.0:514 个 FP 过滤器、扫描器精度调优、复合门控、已移除 yamllint!**

## 🎯 什么是 MEDUSA?

MEDUSA 是一款 AI 优先的安全扫描器,拥有 **4,000+ 检测模式**,开箱即用。只需安装并扫描 - 无需安装外部工具。MEDUSA 的内置规则可检测 AI/ML 应用程序、LLM 智能体、MCP 服务器、RAG 流水线以及传统代码中的漏洞。

### ✨ 关键特性

- 🤖 **4,000+ AI 安全模式** - 业界领先的 AI/ML、智能体和 LLM 应用程序覆盖范围

- 🚀 **零设置要求** - `pip install` 后立即可用 - 无需安装工具

- 🚨 **133 个 CVE 检测** - Log4Shell、Spring4Shell、XZ Utils 后门、LangChain RCE、MCP 远程代码执行、React2Shell 等

- ⚡ **并行处理** - 多核扫描(比顺序扫描快 10-40 倍)

- 🎨 **美观的 CLI** - 带进度条的 Rich 终端输出

- 🧠 **IDE 集成** - 支持 Claude Code、Cursor、VS Code、Gemini CLI

- 🔄 **智能缓存** - 跳过未更改的文件,实现极速重新扫描

- ⚙️ **可配置** - 使用 `.medusa.yml` 进行项目特定设置

- 🌍 **跨平台** - 原生支持 Windows、macOS 和 Linux

- 📊 **多种报告** - 支持 JSON、HTML、Markdown、SARIF 导出,适配任何工作流

- 🔧 **可选 Linter 支持** - 如果安装了外部 linter,会自动检测以增强覆盖范围

### 🆕 v2026.3.0 的新功能

**扫描器精度 + FP 调优** - 复合扫描器门控、精度调优模式和 514 个 FP 过滤器。

| 变更 | 描述 |

|--------|-------------|

| 🎯 **514 个 FP 过滤模式** | 从 430 个增加 — 在真实项目中减少 96.8% 的误报 |

| 🔧 **扫描器归因修复** | 并行扫描发现现在正确归因于原始扫描器 |

| 🛡️ **复合扫描器门控** | MultiAgent、Steganography、LLMGuard 扫描器需要框架指示器才能触发 |

| ✂️ **移除 YAMLScanner** | 放弃 yamllint(样式 linter)— Trivy + Semgrep + MEDUSA 规则涵盖 YAML 安全 |

| 🔍 **精度模式调优** | 收紧 MCP、RAG、工具投毒、多智能体模式以减少 FP |

| 🚨 **133 个关键 CVE** | CVEMiner 数据库涵盖 LangChain、PyTorch、MCP、Log4Shell、XZ Utils |

| 🤖 **4,000+ AI 模式** | 用于 AI/ML、智能体、MCP、RAG、提示词注入的内置规则 |

**外部 Linter**(可选):

- 如果已安装,MEDUSA 会自动检测 `bandit`、`eslint`、`shellcheck` 等

- 安装说明请参阅 **[可选工具指南](docs/OPTIONAL_TOOLS.md)**

## 🚀 快速开始

### 安装

```

# 安装 MEDUSA (支持 Windows, macOS, Linux)

pip install medusa-security

# 运行你的第一次扫描 - 就这么简单!

medusa scan .

```

**虚拟环境(推荐):**

```

# 创建并激活虚拟环境

python3 -m venv medusa-env

source medusa-env/bin/activate # On Windows: medusa-env\Scripts\activate

# 安装并扫描

pip install medusa-security

medusa scan .

```

**平台说明:**

- **Windows**:如果找不到 `medusa` 命令,请使用 `py -m medusa`

- **macOS/Linux**:应该开箱即用

### 可选:AI 模型扫描

```

# 安装 modelscan 用于 ML 模型漏洞检测

medusa install --ai-tools

```

### 可选:外部 Linter

如果已安装外部 linter(bandit、eslint、shellcheck 等),MEDUSA 会自动检测并自动使用它们以增强扫描覆盖范围。

**[查看安装指南 →](docs/OPTIONAL_TOOLS.md)** 了解特定平台的说明。

### 截图

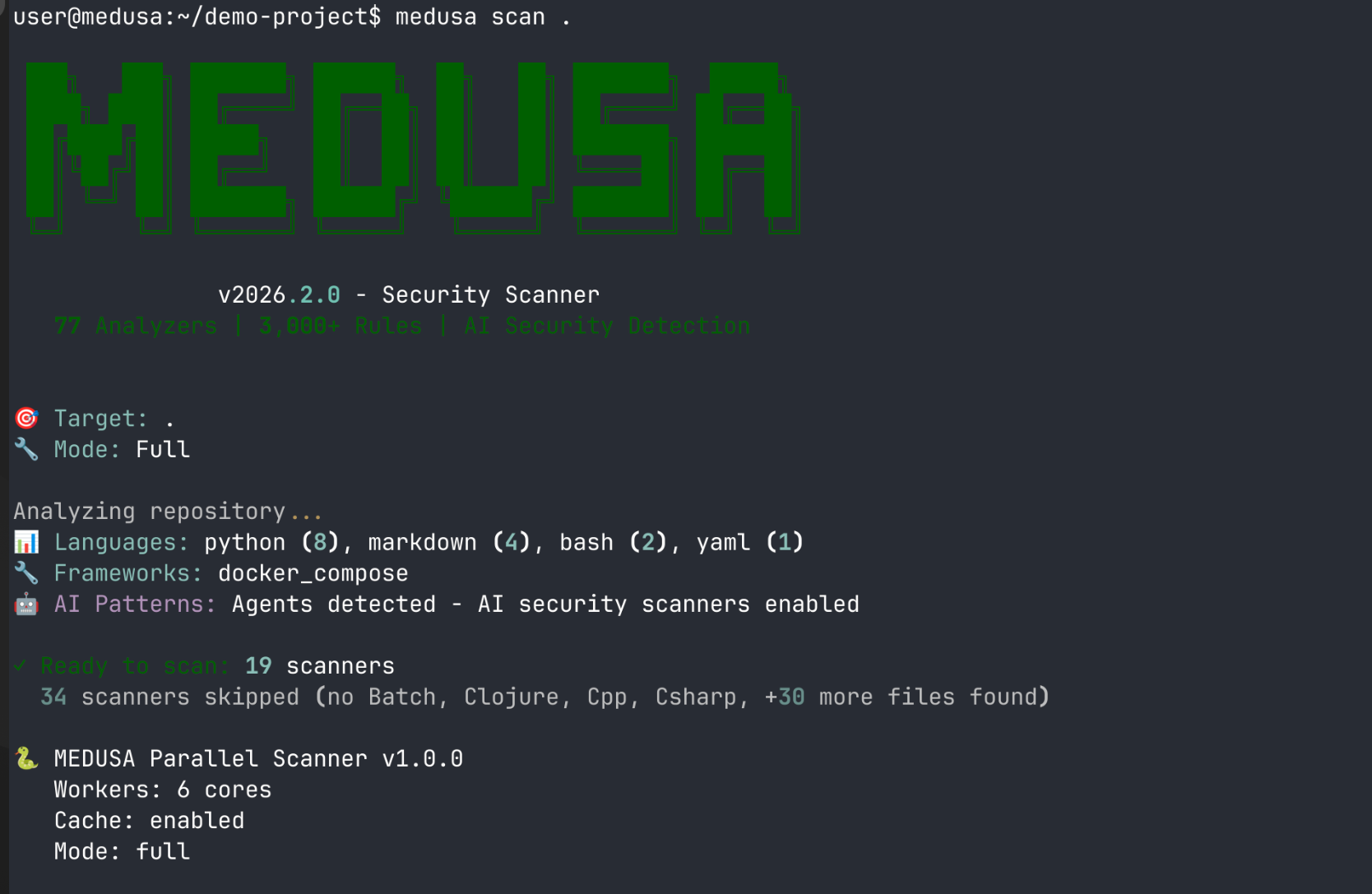

**扫描启动** - 代码库分析、语言检测、AI 模式识别:

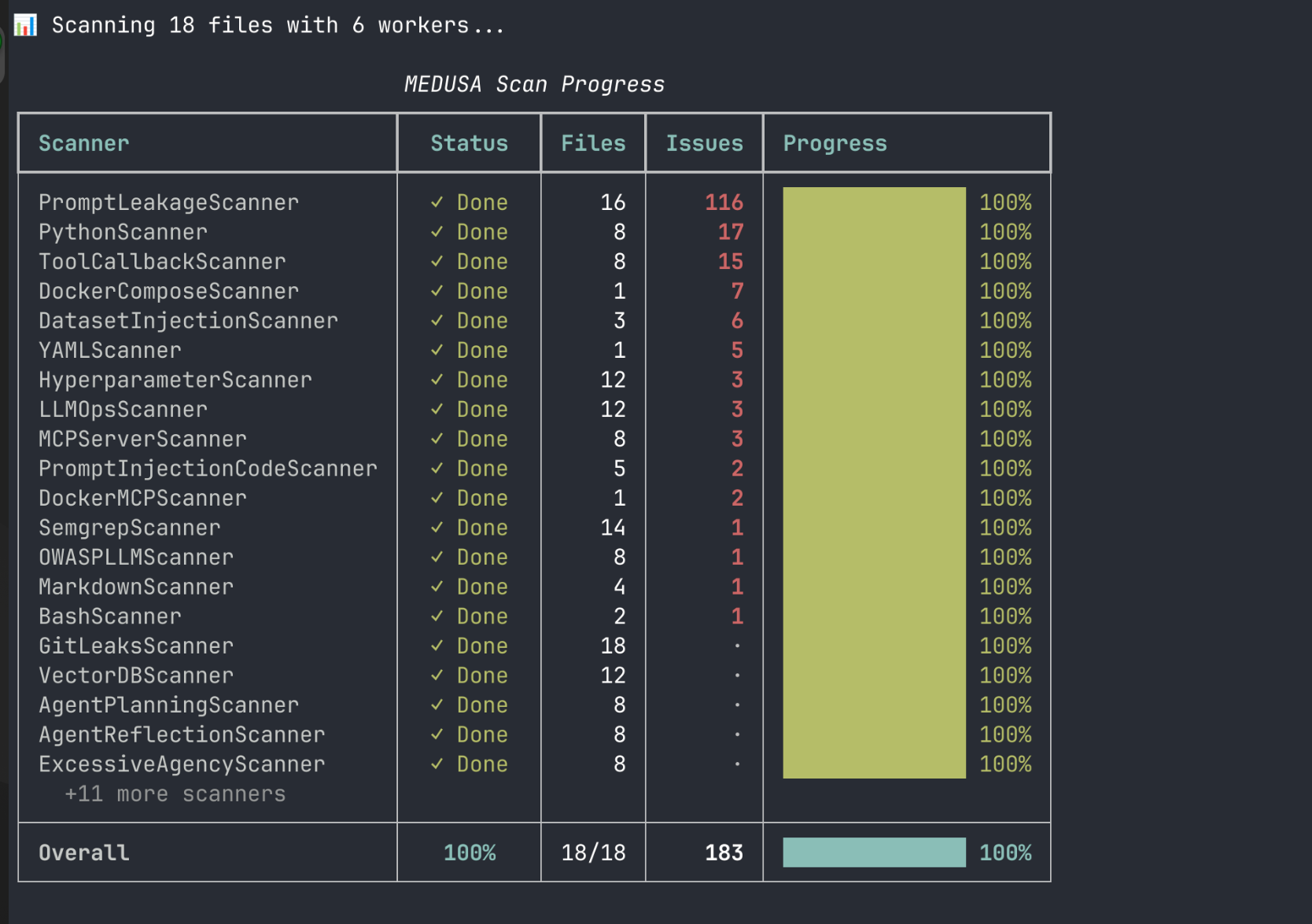

**实时进度** - 带问题计数的实时扫描器进度:

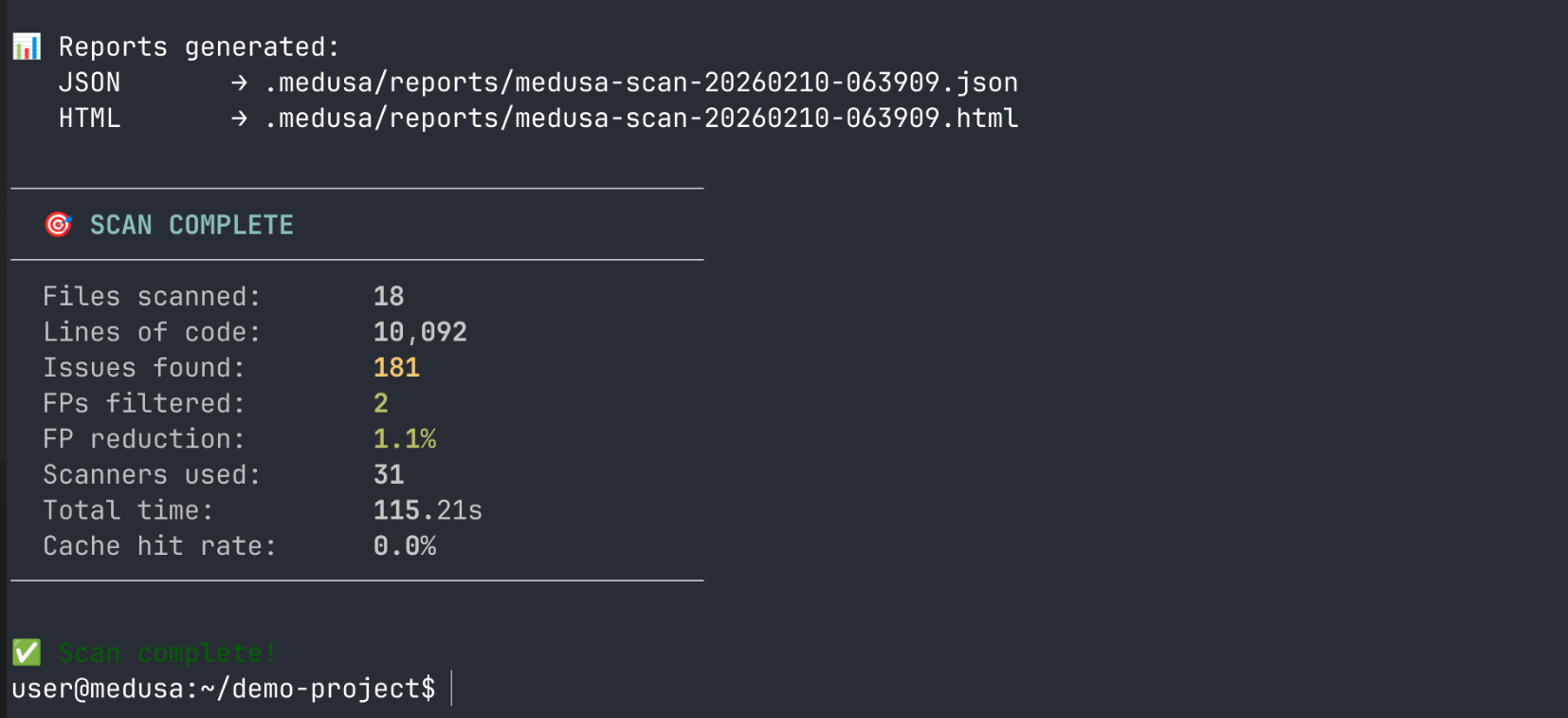

**扫描完成** - 带统计信息和报告路径的摘要:

### 📊 报告格式

MEDUSA 生成多种格式的精美报告:

**JSON** - 用于 CI/CD 集成的机器可读格式

```

medusa scan . --format json

```

**HTML** - 带交互式图表的精美玻璃拟态 UI

```

medusa scan . --format html

```

**Markdown** - 适用于 GitHub/wikis 的文档友好格式

```

medusa scan . --format markdown

```

**所有格式** - 一次生成所有内容

```

medusa scan . --format all

```

## 📚 语言支持

MEDUSA 支持 **41 种不同的扫描器类型**,涵盖所有主要编程语言和文件格式:

### 后端语言 (9)

| 语言 | 扫描器 | 扩展名 |

|----------|---------|------------|

| Python | Bandit | `.py` |

| JavaScript/TypeScript | ESLint | `.js`, `.jsx`, `.ts`, `.tsx` |

| Go | golangci-lint | `.go` |

| Ruby | RuboCop | `.rb`, `.rake`, `.gemspec` |

| PHP | PHPStan | `.php` |

| Rust | Clippy | `.rs` |

| Java | Checkstyle | `.java` |

| C/C++ | cppcheck | `.c`, `.cpp`, `.cc`, `.cxx`, `.h`, `.hpp` |

| C# | Roslynator | `.cs` |

### JVM 语言 (3)

| 语言 | 扫描器 | 扩展名 |

|----------|---------|------------|

| Kotlin | ktlint | `.kt`, `.kts` |

| Scala | Scalastyle | `.scala` |

| Groovy | CodeNarc | `.groovy`, `.gradle` |

### 函数式语言 (5)

| 语言 | 扫描器 | 扩展名 |

|----------|---------|------------|

| Haskell | HLint | `.hs`, `.lhs` |

| Elixir | Credo | `.ex`, `.exs` |

| Erlang | Elvis | `.erl`, `.hrl` |

| F# | FSharpLint | `.fs`, `.fsx` |

| Clojure | clj-kondo | `.clj`, `.cljs`, `.cljc` |

### 移动开发 (2)

| 语言 | 扫描器 | 扩展名 |

|----------|---------|------------|

| Swift | SwiftLint | `.swift` |

| Objective-C | OCLint | `.m`, `.mm` |

### 前端与样式 (3)

| 语言 | 扫描器 | 扩展名 |

|----------|---------|------------|

| CSS/SCSS/Sass/Less | Stylelint | `.css`, `.scss`, `.sass`, `.less` |

| HTML | HTMLHint | `.html`, `.htm` |

| Vue.js | ESLint | `.vue` |

### 基础设施即代码 (4)

| 语言 | 扫描器 | 扩展名 |

|----------|---------|------------|

| Terraform | tflint | `.tf`, `.tfvars` |

| Ansible | ansible-lint | `.yml` (playbooks) |

| Kubernetes | kubeval | `.yml`, `.yaml` (manifests) |

| CloudFormation | cfn-lint | `.yml`, `.yaml`, `.json` (templates) |

### 配置文件 (4)

| 语言 | 扫描器 | 扩展名 |

|----------|---------|------------|

| JSON | built-in | `.json` |

| TOML | taplo | `.toml` |

| XML | xmllint | `.xml` |

| Protobuf | buf lint | `.proto` |

### Shell 与脚本 (4)

| 语言 | 扫描器 | 扩展名 |

|----------|---------|------------|

| Bash/Shell | ShellCheck | `.sh`, `.bash` |

| PowerShell | PSScriptAnalyzer | `.ps1`, `.psm1` |

| Lua | luacheck | `.lua` |

| Perl | perlcritic | `.pl`, `.pm` |

### 文档 (2)

| 语言 | 扫描器 | 扩展名 |

|----------|---------|------------|

| Markdown | markdownlint | `.md` |

| reStructuredText | rst-lint | `.rst` |

### 其他语言 (5)

| 语言 | 扫描器 | 扩展名 |

|----------|---------|------------|

| SQL | SQLFluff | `.sql` |

| R | lintr | `.r`, `.R` |

| Dart | dart analyze | `.dart` |

| Solidity | solhint | `.sol` |

| Docker | hadolint | `Dockerfile*` |

**总计:41 种扫描器类型,涵盖 100+ 文件扩展名**

## 🚨 React2Shell CVE 检测(v2025.8 新增)

MEDUSA 现在可检测 **CVE-2025-55182 "React2Shell"** - 一个影响 React Server Components 和 Next.js 的 CVSS 10.0 RCE 漏洞。

```

# 检查你的项目是否存在漏洞

medusa scan .

# 检测到有漏洞的版本:

# - React 19.0.0 - 19.2.0 (Server Components)

# - Next.js 15.0.0 - 15.0.4 (App Router)

# - 各种 canary/rc 版本

```

**扫描**:`package.json`、`package-lock.json`、`yarn.lock`、`pnpm-lock.yaml`

**修复**:升级至 React 19.0.1+ 和 Next.js 15.0.5+

## 🤖 AI 智能体安全

MEDUSA 为智能体 AI 时代提供 **业界领先的 AI 安全扫描**,拥有 **4,000+ 检测模式**。已针对 **OWASP Top 10 for LLM Applications 2025** 更新,并包含 **CVE-2025-6514**(mcp-remote RCE)的检测。

**[完整 AI 安全文档](docs/AI_SECURITY.md)**

### AI 安全覆盖范围

| 类别 | 模式数 | 检测内容 |

|----------|----------|---------|

| **提示词注入** | 800+ | 直接/间接注入、越狱、角色操纵 |

| **MCP 服务器安全** | 400+ | 工具投毒、CVE-2025-6514、混淆代理、命令注入 |

| **RAG 安全** | 300+ | 向量注入、文档投毒、租户隔离 |

| **智能体安全** | 500+ | 过度授权、记忆投毒、HITL 绕过 |

| **模型安全** | 400+ | 不安全加载、检查点暴露、对抗性攻击 |

| **供应链** | 350+ | 依赖混淆、抢注、恶意软件包 |

| **传统 SAST** | 1,400+ | SQL 注入、XSS、命令注入、密钥 |

### AI 攻击覆盖范围

### 支持 AI 文件

```

.cursorrules # Cursor AI instructions

CLAUDE.md # Claude Code context

.claude/ # Claude configuration directory

copilot-instructions.md # GitHub Copilot

AGENTS.md # Multi-agent definitions

mcp.json / mcp-config.json # MCP server configs

*.mcp.ts / *.mcp.py # MCP server code

rag.json / knowledge.json # RAG configurations

memory.json # Agent memory configs

```

### 快速 AI 安全扫描

```

# 扫描 AI 配置文件

medusa scan . --ai-only

# 示例输出:

# 🔍 AI 安全扫描结果

# ├── .cursorrules: 3 个问题 (1 个 CRITICAL, 2 个 HIGH)

# │ └── AIC001: 提示词注入 - 忽略之前的指令 (第 15 行)

# │ └── AIC011: 工具遮蔽 - 覆盖默认工具 (第 23 行)

# ├── mcp-config.json: 2 个问题 (2 个 HIGH)

# │ └── MCP003: 危险路径 - 主目录访问 (第 8 行)

# └── rag_config.json: 1 个问题 (1 个 CRITICAL)

# └── AIR010: 检测到知识库注入模式 (第 45 行)

```

## 🎮 使用方法

### 基本命令

```

# 初始化配置

medusa init

# 扫描当前目录

medusa scan .

# 扫描指定目录

medusa scan /path/to/project

# 快速扫描 (仅限已更改文件)

medusa scan . --quick

# 强制完全扫描 (忽略缓存)

medusa scan . --force

# 使用特定数量的 workers

medusa scan . --workers 4

# 遇到 HIGH 严重级别或以上时失败

medusa scan . --fail-on high

# 自定义输出目录

medusa scan . -o /tmp/reports

```

### 安装命令

```

# 检查工具状态

medusa install --check

# 安装 AI 工具 (modelscan 用于 ML 模型扫描)

medusa install --ai-tools

# 显示详细输出

medusa install --ai-tools --debug

```

### 初始化命令

```

# 交互式初始化向导

medusa init

# 使用特定 IDE 初始化

medusa init --ide claude-code

# 使用多个 IDE 初始化

medusa init --ide claude-code --ide gemini-cli --ide cursor

# 使用所有受支持的 IDE 初始化

medusa init --ide all

# 强制覆盖现有配置

medusa init --force

# 初始化并安装工具

medusa init --install

```

### 附加命令

```

# 卸载 modelscan

medusa uninstall modelscan

# 检查更新

medusa version --check-updates

# 显示当前配置

medusa config

# 覆盖特定文件的扫描器

medusa override path/to/file.yaml YAMLScanner

# 列出可用的扫描器

medusa override --list

# 显示当前覆盖项

medusa override --show

# 移除覆盖项

medusa override path/to/file.yaml --remove

```

### 扫描选项参考

| 选项 | 描述 |

|--------|-------------|

| `TARGET` | 要扫描的目录或文件(默认:`.`) |

| `-w, --workers N` | 并行工作器数量(默认:自动检测) |

| `--quick` | 快速扫描(仅限已更改文件,需要 git) |

| `--force` | 强制完整扫描(忽略缓存) |

| `--no-cache` | 禁用结果缓存 |

| `--fail-on LEVEL` | 达到严重级别时退出并报错:`critical`、`high`、`medium`、`low` |

| `-o, --output PATH` | 报告的自定义输出目录 |

| `--format FORMAT` | 输出格式:`json`、`html`、`sarif`、`junit`、`text`(可指定多个) |

| `--no-report` | 跳过生成 HTML 报告 |

### 安装选项参考

| 选项 | 描述 |

|--------|-------------|

| `--check` | 检查工具状态 |

| `--ai-tools` | 安装 AI 安全工具 |

| `--debug` | 显示详细调试输出 |

## ⚙️ 配置

### `.medusa.yml`

MEDUSA 使用 YAML 配置文件进行项目特定设置:

```

# MEDUSA 配置文件

version: 2026.3.0

# 扫描器控制

scanners:

enabled: [] # Empty = all scanners enabled

disabled: [] # List scanners to disable

# 构建失败设置

fail_on: high # critical | high | medium | low

# 排除模式

exclude:

paths:

- node_modules/

- venv/

- .venv/

- .git/

- __pycache__/

- dist/

- build/

files:

- "*.min.js"

- "*.min.css"

# IDE 集成

ide:

claude_code:

enabled: true

auto_scan: true

cursor:

enabled: false

vscode:

enabled: false

# 扫描设置

workers: null # null = auto-detect CPU cores

cache_enabled: true # Enable file caching for speed

```

### 生成默认配置

```

medusa init

```

这将创建具有合理默认值的 `.medusa.yml` 并自动检测您的 IDE。

## 🤖 IDE 集成

MEDUSA 支持 **5 款主要 AI 编程助手**的原生集成。使用 `medusa init --ide all` 初始化,或选择特定平台。

### 支持的平台

| IDE | 上下文文件 | 命令 | 状态 |

|-----|-------------|----------|--------|

| **Claude Code** | `CLAUDE.md` | `/medusa-scan`, `/medusa-install` | ✅ 完全支持 |

| **Gemini CLI** | `GEMINI.md` | `/scan`, `/install` | ✅ 完全支持 |

| **OpenAI Codex** | `AGENTS.md` | 原生斜杠命令 | ✅ 完全支持 |

| **GitHub Copilot** | `.github/copilot-instructions.md` | 代码建议 | ✅ 完全支持 |

| **Cursor** | 复用 `CLAUDE.md` | MCP + Claude 命令 | ✅ 完全支持 |

### 快速设置

```

# 为所有 IDE 设置 (推荐)

medusa init --ide all

# 或者选择特定平台

medusa init --ide claude-code --ide gemini-cli

```

### Claude Code

**创建内容:**

- `CLAUDE.md` - 项目上下文文件

- `.claude/agents/medusa/agent.json` - 智能体配置

- `.claude/commands/medusa-scan.md` - 扫描斜杠命令

- `.claude/commands/medusa-install.md` - 安装斜杠命令

**用法:**

```

Type: /medusa-scan

Claude: *runs security scan*

Results: Displayed in terminal + chat

```

### Gemini CLI

**创建内容:**

- `GEMINI.md` - 项目上下文文件

- `.gemini/commands/scan.toml` - 扫描命令配置

- `.gemini/commands/install.toml` - 安装命令配置

**用法:**

```

gemini /scan # Full scan

gemini /scan --quick # Quick scan

gemini /install --check # Check tools

```

### OpenAI Codex

**创建内容:**

- `AGENTS.md` - 项目上下文(根目录级别)

**用法:**

```

Ask: "Run a security scan"

Codex: *executes medusa scan .*

```

### GitHub Copilot

**创建内容:**

- `.github/copilot-instructions.md` - 安全标准和最佳实践

**功能:**

- 了解项目安全标准

- 建议安全代码模式

- 建议在更改后运行扫描

- 帮助修复安全问题

### Cursor

**创建内容:**

- `.cursor/mcp-config.json` - MCP 服务器配置

- 复用 `.claude/` 结构(Cursor 是 VS Code 分支)

**用法:**

- 工作方式类似 Claude Code 集成

- MCP 原生,支持未来更深度的集成

## 🔧 高级功能

### 系统负载监控

MEDUSA 自动监控系统负载并调整工作器数量:

```

# 基于以下条件自动检测最佳 workers:

# - CPU 使用率

# - 内存使用率

# - 负载均值

# - 可用核心数

# 系统过载时发出警告:

⚠️ High CPU usage: 85.3%

Using 2 workers (reduced due to system load)

```

### 智能缓存

基于哈希的缓存跳过未更改的文件:

```

# 首次扫描

📂 Files scanned: 145

⏱️ Total time: 47.28s

# 第二次扫描 (无更改)

📂 Files scanned: 0

⚡ Files cached: 145

⏱️ Total time: 2.15s # 22× faster!

```

### 并行处理

多核扫描带来巨大加速:

```

Single-threaded: 417.5 seconds

6 workers: 47.3 seconds # 8.8× faster

24 workers: ~18 seconds # 23× faster

```

## 📊 示例工作流

### 新项目设置

```

# 1. 初始化

cd my-awesome-project

medusa init

🐍 MEDUSA Initialization Wizard

✅ Step 1: Project Analysis

Found 15 language types

Primary: PythonScanner (44 files)

✅ Step 2: Scanner Availability

Available: 6/42 scanners

Missing: 36 tools

✅ Step 3: Configuration

Created .medusa.yml

Auto-detected IDE: Claude Code

✅ Step 4: IDE Integration

Created .claude/agents/medusa/agent.json

Created .claude/commands/medusa-scan.md

✅ MEDUSA Initialized Successfully!

# 2. 首次扫描

medusa scan .

🔍 Issues found: 23

CRITICAL: 0

HIGH: 2

MEDIUM: 18

LOW: 3

# 3. 修复问题并重新扫描

medusa scan . --quick

⚡ Files cached: 142

🔍 Issues found: 12 # Progress!

```

### CI/CD 集成

```

# .github/workflows/security.yml

name: Security Scan

on: [push, pull_request]

jobs:

medusa:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v3

- name: Set up Python

uses: actions/setup-python@v4

with:

python-version: '3.11'

- name: Install MEDUSA

run: pip install medusa-security

- name: Run security scan

run: medusa scan . --fail-on high

```

## 🏗️ 架构

### 扫描器模式

所有扫描器遵循一致的模式:

```

class PythonScanner(BaseScanner):

"""Scanner for Python files using Bandit"""

def get_tool_name(self) -> str:

return "bandit"

def get_file_extensions(self) -> List[str]:

return [".py"]

def scan_file(self, file_path: Path) -> ScannerResult:

# Run bandit on file

# Parse JSON output

# Map severity levels

# Return structured issues

return ScannerResult(...)

```

### 自动注册

扫描器自动注册自身:

```

# medusa/scanners/__init__.py

registry = ScannerRegistry()

registry.register(PythonScanner())

registry.register(JavaScriptScanner())

# ... 全部 41 个扫描器

```

### 严重性映射

所有工具的统一严重性级别:

- **CRITICAL** - 安全漏洞、致命错误

- **HIGH** - 错误、安全警告

- **MEDIUM** - 警告、代码质量问题

- **LOW** - 样式问题、约定

- **INFO** - 建议、重构机会

## 🧪 测试与质量

### 自用测试结果

MEDUSA 扫描自身 — 以及真实项目:

```

Self-scan (473 files):

✅ Issues found: 114 (pre-filter) → 0 (post-filter)

✅ FP reduction: 100% on own codebase

⏱️ Time: 8.2s

OpenClaw benchmark (4,124 files, 751K LOC):

🔍 Issues found: 825 (post-filter)

✅ FPs filtered: 11,436 (93.9% reduction)

⏱️ Time: 3.3 hours (42 scanners)

```

### 性能基准

| 项目规模 | 文件数 | 时间 | 速度 |

|--------------|-------|------|-------|

| 小型(MEDUSA 自我扫描) | 473 | ~8s | 59 文件/秒 |

| 中型 | 1,000 | ~45s | 22 文件/秒 |

| 大型 | 4,124 | ~3.3h | 0.34 文件/秒* |

*大型项目时间主要由外部工具子进程决定。内置模式扫描几乎是瞬时的。

## 🗺️ 路线图

### ✅ 已完成 (v2026.3.0)

- **4,000+ 检测模式** - 业界领先的 AI 安全覆盖

- **76 个专用分析器** - 全面的语言和平台覆盖

- **133 个关键 CVE** - 用于已知漏洞扫描的 CVEMiner 数据库

- **514 个 FP 过滤模式** - 真实项目中 96.8% 的误报减少率

- **复合扫描器门控** - MultiAgent、Steganography、LLMGuard 扫描器使用框架感知门控

- **扫描器归因修复** - 并行扫描发现正确归因于原始扫描器

- **智能体协议安全** - UCP、AP2、ACP 漏洞检测(91 条规则)

- **数据集投毒检测** - CSV、JSON、JSONL 注入扫描

- **代码级提示词注入** - F-string 注入、ChatML token、角色操纵

- **跨平台** - 原生 Windows、macOS、Linux 支持

- **IDE 集成** - Claude Code、Cursor、Gemini CLI、GitHub Copilot、OpenAI Codex

### 🔮 即将推出

- **MEDUSA Professional** - 用于生产 LLM 保护的运行时代理过滤器

- **GitHub App** - 自动 PR 扫描

- **VS Code 扩展** - 原生 IDE 集成

- **REST API** - CI/CD 流水线集成

## 🤝 贡献

我们欢迎贡献!以下是入门方法:

```

# 1. Fork 并 clone

git clone https://github.com/yourusername/medusa.git

cd medusa

# 2. 创建虚拟环境

python -m venv .venv

source .venv/bin/activate # or `.venv\Scripts\activate` on Windows

# 3. 以可编辑模式安装

pip install -e ".[dev]"

# 4. 运行测试

pytest

# 5. 创建功能分支

git checkout -b feature/my-awesome-feature

# 6. 进行更改并测试

medusa scan . # Dogfood your changes!

# 7. 提交 PR

git push origin feature/my-awesome-feature

```

### 添加新扫描器

有关添加新语言支持的指南,请参阅 `docs/development/adding-scanners.md`。

## 📜 许可证

AGPL-3.0-or-later - 请参阅 [LICENSE](LICENSE) 文件

MEDUSA 是自由开源软件。您可以自由使用、修改和分发它,但任何修改或衍生作品(包括 SaaS 部署)也必须在 AGPL-3.0 下发布。

如需商业许可选项,请联系:support@pantheonsecurity.io

## 即将推出

MEDUSA Professional 为生产 LLM 应用程序增加 **运行时保护** - 在实时环境中,在提示词注入、越狱和数据泄露尝试到达您的模型之前将其阻止。

| 功能 | 开源版 | 专业版 | 企业版 |

|---------|-------------|--------------|------------|

| 静态扫描(4,000+ 模式) | 是 | 是 | 是 |

| 运行时代理过滤器(1,100+) | - | 是 | 是 |

| REST API 与 Webhook | - | 是 | 是 |

| 自定义规则与 SSO | - | - | 是 |

| **价格** | 免费 | $99/开发者/月 | $499/50 开发者/月 |

运行时代理目前处于私有测试阶段。如果您正在保护生产 LLM 应用程序并希望获得早期访问权限,请联系 **support@pantheonsecurity.io**。

## 🙏 致谢

**开发:**

- Pantheon Security

- Claude AI (Anthropic) - AI 辅助开发

**构建使用:**

- Python 3.10+

- Click - CLI 框架

- Rich - 终端格式化

- Bandit、ESLint、ShellCheck 以及其他 39+ 开源安全工具

**灵感来源:**

- Bandit(Python 安全)

- SonarQube(多语言分析)

- Semgrep(基于模式的安全)

- Mega-Linter(全面 Lint)

## 📖 指南

- **[快速开始](docs/guides/quick-start.md)** - 5 分钟内开始运行

- **[AI 安全扫描](docs/AI_SECURITY.md)** - AI/LLM 安全完整指南(OWASP 2025、MCP、RAG)

- **[处理误报](docs/guides/handling-false-positives.md)** - 减少噪音,发现真实问题

- **[IDE 集成](docs/guides/ide-integration.md)** - 设置 Claude Code、Gemini、Copilot

## 📞 支持

- **GitHub Issues**:[报告 Bug 或请求功能](https://github.com/Pantheon-Security/medusa/issues)

- **Email**:support@pantheonsecurity.io

- **文档**:https://docs.pantheonsecurity.io

- **Discord**:https://discord.gg/medusa(即将推出)

## 📈 统计数据

**版本**:2026.3.0

**发布日期**:2026-02-16

**检测模式**:4,000+ AI 安全规则

**分析器**:76 个专用扫描器

**FP 过滤模式**:514 个智能过滤器(96.8% 减少率)

**CVE 覆盖**:133 个关键漏洞

**语言覆盖**:46+ 文件类型

**平台支持**:Linux、macOS、Windows

**AI 集成**:Claude Code、Gemini CLI、GitHub Copilot、Cursor、OpenAI Codex

**标准**:OWASP Top 10 for LLM 2025、MITRE ATLAS

**下载量**:PyPI 上 11,500+

## 🌟 为什么选择 MEDUSA?

### 对比 Bandit

- ✅ 4,000+ 模式(不仅是 Python 安全)

- ✅ AI/ML 安全覆盖

- ✅ 零设置要求

- ✅ IDE 集成

### 对比 SonarQube

- ✅ 更简单的设置(`pip install && scan`)

- ✅ 无需服务器

- ✅ AI 优先的安全关注

- ✅ 免费开源

### 对比 Semgrep

- ✅ 内置 AI/ML 专用规则

- ✅ MCP、RAG、智能体安全

- ✅ 更好的 IDE 集成

- ✅ 无需规则配置

### 对比传统 SAST

- ✅ 立即可用(无需安装工具)

- ✅ 包含 AI 安全模式

- ✅ 并行处理

- ✅ 智能缓存

**🐍🐍🐍 MEDUSA - 多语言安全扫描器 🐍🐍🐍**

**一条命令。完整安全。**

```

medusa init && medusa scan .

```

**最后更新**:2026-02-16

**状态**:生产就绪

**当前版本**:v2026.3.0 - 扫描器精度 + FP 调优

| **上下文与输入攻击** - 提示词注入模式 - 角色/人设操纵 - 隐藏指令 - 混淆技巧 **记忆与状态攻击** - 记忆投毒 - 上下文操纵 - 检查点篡改 - 跨会话暴露 **工具与操作攻击** - 工具投毒 (CVE-2025-6514) - 命令注入 - 工具名称欺骗 - 混淆代理模式 | **工作流与路由攻击** - 路由器操纵 - 智能体冒充 - 工作流劫持 - 委托滥用 **RAG 与知识攻击** - 知识库投毒 - 嵌入流水线攻击 - 来源混淆 - 检索操纵 **高级攻击** - HITL 绕过技术 - 语义操纵 - 评估投毒 - 训练数据攻击 |

标签:AI安全, AI智能体, Chat Copilot, CISA项目, Claude, CVE检测, DevSecOps, DNS 反向解析, Homebrew安装, IPv6支持, LNA, Log4Shell, MCP服务器安全, Python, Python安全工具, RAG管道安全, SAST, 上游代理, 大模型安全, 安全专业人员, 密钥泄露防护, 无后门, 机器学习安全, 盲注攻击, 网络安全, 误报过滤, 逆向工具, 错误基检测, 隐私保护, 静态代码分析