DevStackJunior/DevSecCD

GitHub: DevStackJunior/DevSecCD

基于 GitHub Actions 的 DevSecOps 自动化安全审计流水线,实现 OWASP 标准的持续合规监控与漏洞检测。

Stars: 0 | Forks: 0

# 🛡️ 自动化治理与安全流水线 (DevSecOps)

本项目实现了一套 **持续监控** 基础设施,用于保护应用程序的生命周期安全。它将过去作为最终手动环节的安全检查,转变为一个无形、系统化且自动化的流程。

## 📋 战略愿景

在现代开发环境中,该流水线确保开发速度绝不会损害数据完整性。它就像一个 **永久审计** 机制,确保每一行代码变更在部署之前就符合网络安全要求。

## 🚀 企业核心价值

* **降低风险:** 在漏洞(如明文密码、关键漏洞)进入生产环境之前进行早期检测。

* **国际合规:** 与 **OWASP** 标准保持一致,促进 ISO 认证或客户合规性审计。

* **成本优化:** 统计数据显示,在设计阶段修复漏洞的成本远低于在网络攻击后处理事件的成本。

* **全链路可追溯:** 自动存档每次扫描,创建不可篡改且易于查阅的项目健康历史记录。

## ⚙️ 技术原理 (底层机制)

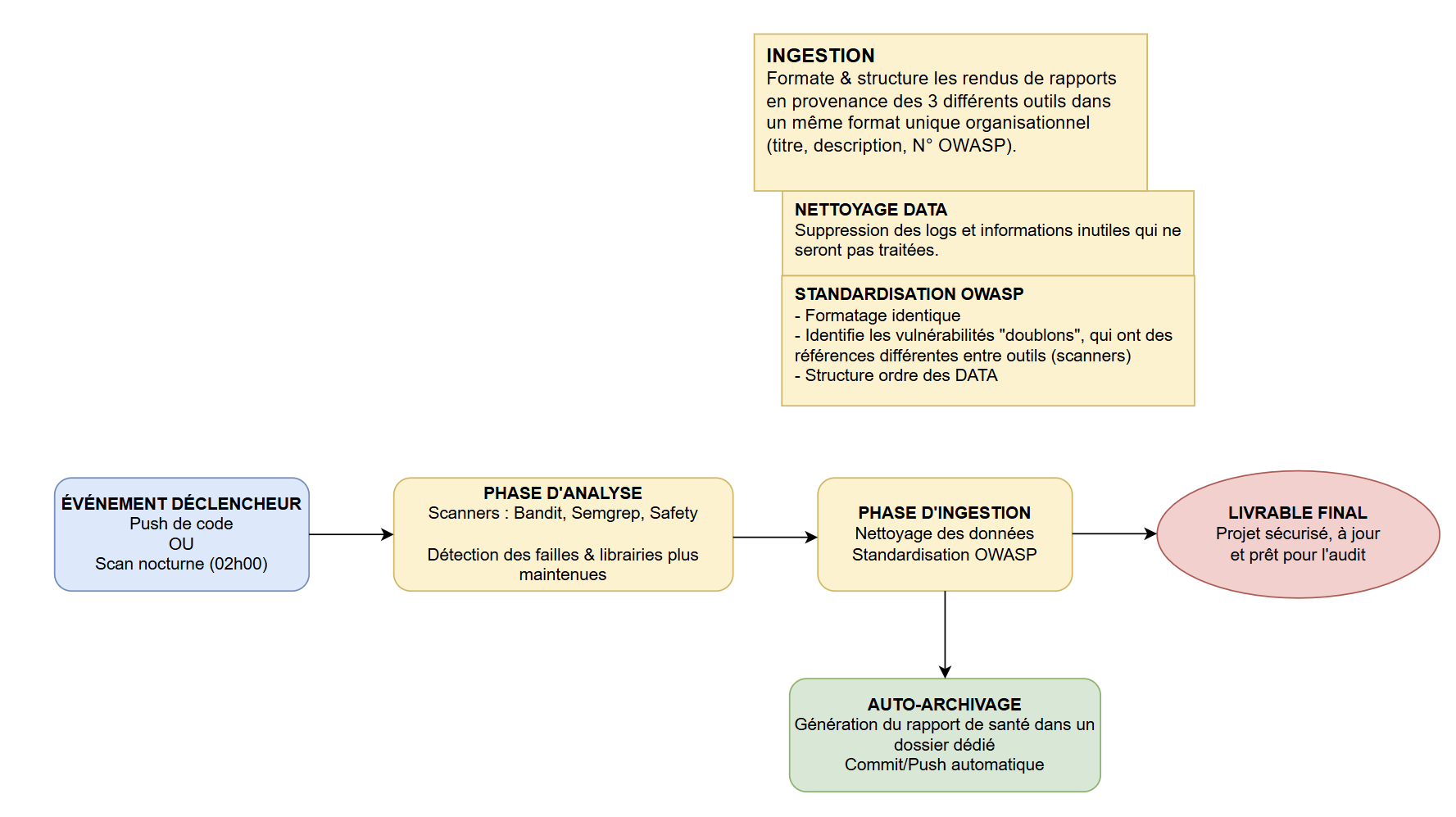

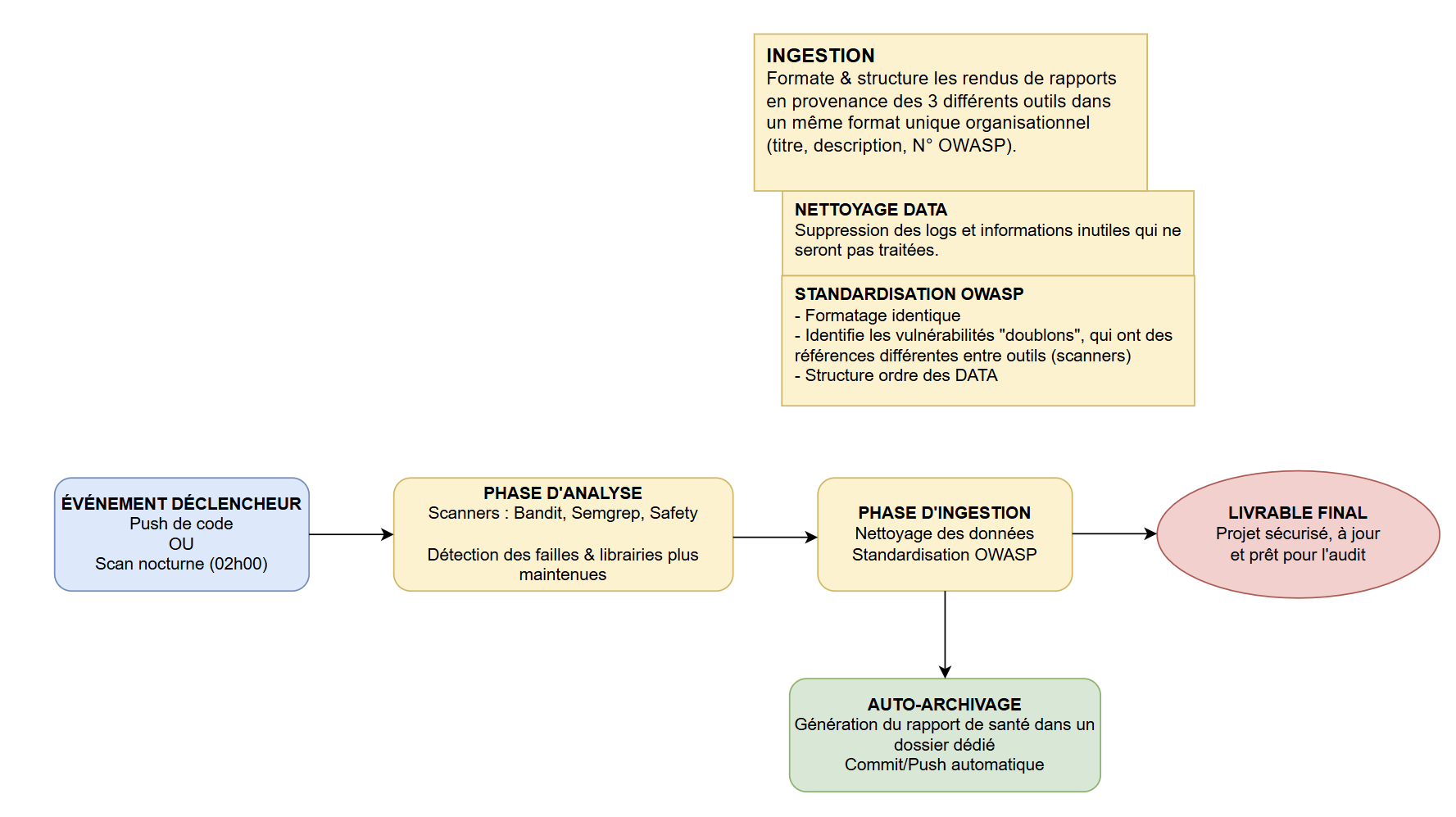

该项目利用 **GitHub Actions** 的概念,即根据预定义规则执行特定任务的“机器人”:

1. **触发机制 (Trigger):** 系统在代码提交时自动激活,或通过每天凌晨 **02:00 UTC** 的计划任务触发。

2. **环境准备:** 创建一个安全隔离的虚拟环境 (Ubuntu + Python 3.11)。

3. **执行安全脚本:**

* `run_security_scan.sh`:分析源代码以发现潜在弱点。

* `run_owasp_ingest.sh`:获取并集中处理基于 OWASP 标准的安全数据。

4. **自动更新:** 如果扫描产生新结果,机器人会自动执行“Commit”(保存)以更新报告目录(`statements/` 和 `analysis/`),无需人工干预。

## ⚠️ 局限性与注意事项

尽管功能强大,该自动化系统仍存在一些需要管理结构性局限:

* **误报:** 自动工具有时会在特定上下文中发出并非真实威胁的警报。仍需人工专家来验证最关键的报告。

* **检测范围:** 流水线主要检测配置错误和已知漏洞。它不能替代人工进行的“Pentest”(渗透测试)来测试复杂的业务逻辑。

* **基础设施依赖:** 系统的正常运行依赖于 GitHub 服务的可用性以及外部漏洞数据库。

* **时效性挑战:** 该系统针对已知威胁非常有效。针对“Zero-Day”(尚未记录的新型漏洞)攻击,需要保持额外的警惕。

## 🛠️ 技术栈

* **编排:** GitHub Actions

* **语言:** Python 3.11

* **报告:** JSON (用于数据分析) 和 Artifacts (用于存储)。

*本文档生成用于技术文档记录和项目合规。*

## 🚀 企业核心价值

* **降低风险:** 在漏洞(如明文密码、关键漏洞)进入生产环境之前进行早期检测。

* **国际合规:** 与 **OWASP** 标准保持一致,促进 ISO 认证或客户合规性审计。

* **成本优化:** 统计数据显示,在设计阶段修复漏洞的成本远低于在网络攻击后处理事件的成本。

* **全链路可追溯:** 自动存档每次扫描,创建不可篡改且易于查阅的项目健康历史记录。

## ⚙️ 技术原理 (底层机制)

该项目利用 **GitHub Actions** 的概念,即根据预定义规则执行特定任务的“机器人”:

1. **触发机制 (Trigger):** 系统在代码提交时自动激活,或通过每天凌晨 **02:00 UTC** 的计划任务触发。

2. **环境准备:** 创建一个安全隔离的虚拟环境 (Ubuntu + Python 3.11)。

3. **执行安全脚本:**

* `run_security_scan.sh`:分析源代码以发现潜在弱点。

* `run_owasp_ingest.sh`:获取并集中处理基于 OWASP 标准的安全数据。

4. **自动更新:** 如果扫描产生新结果,机器人会自动执行“Commit”(保存)以更新报告目录(`statements/` 和 `analysis/`),无需人工干预。

## ⚠️ 局限性与注意事项

尽管功能强大,该自动化系统仍存在一些需要管理结构性局限:

* **误报:** 自动工具有时会在特定上下文中发出并非真实威胁的警报。仍需人工专家来验证最关键的报告。

* **检测范围:** 流水线主要检测配置错误和已知漏洞。它不能替代人工进行的“Pentest”(渗透测试)来测试复杂的业务逻辑。

* **基础设施依赖:** 系统的正常运行依赖于 GitHub 服务的可用性以及外部漏洞数据库。

* **时效性挑战:** 该系统针对已知威胁非常有效。针对“Zero-Day”(尚未记录的新型漏洞)攻击,需要保持额外的警惕。

## 🛠️ 技术栈

* **编排:** GitHub Actions

* **语言:** Python 3.11

* **报告:** JSON (用于数据分析) 和 Artifacts (用于存储)。

*本文档生成用于技术文档记录和项目合规。*

## 🚀 企业核心价值

* **降低风险:** 在漏洞(如明文密码、关键漏洞)进入生产环境之前进行早期检测。

* **国际合规:** 与 **OWASP** 标准保持一致,促进 ISO 认证或客户合规性审计。

* **成本优化:** 统计数据显示,在设计阶段修复漏洞的成本远低于在网络攻击后处理事件的成本。

* **全链路可追溯:** 自动存档每次扫描,创建不可篡改且易于查阅的项目健康历史记录。

## ⚙️ 技术原理 (底层机制)

该项目利用 **GitHub Actions** 的概念,即根据预定义规则执行特定任务的“机器人”:

1. **触发机制 (Trigger):** 系统在代码提交时自动激活,或通过每天凌晨 **02:00 UTC** 的计划任务触发。

2. **环境准备:** 创建一个安全隔离的虚拟环境 (Ubuntu + Python 3.11)。

3. **执行安全脚本:**

* `run_security_scan.sh`:分析源代码以发现潜在弱点。

* `run_owasp_ingest.sh`:获取并集中处理基于 OWASP 标准的安全数据。

4. **自动更新:** 如果扫描产生新结果,机器人会自动执行“Commit”(保存)以更新报告目录(`statements/` 和 `analysis/`),无需人工干预。

## ⚠️ 局限性与注意事项

尽管功能强大,该自动化系统仍存在一些需要管理结构性局限:

* **误报:** 自动工具有时会在特定上下文中发出并非真实威胁的警报。仍需人工专家来验证最关键的报告。

* **检测范围:** 流水线主要检测配置错误和已知漏洞。它不能替代人工进行的“Pentest”(渗透测试)来测试复杂的业务逻辑。

* **基础设施依赖:** 系统的正常运行依赖于 GitHub 服务的可用性以及外部漏洞数据库。

* **时效性挑战:** 该系统针对已知威胁非常有效。针对“Zero-Day”(尚未记录的新型漏洞)攻击,需要保持额外的警惕。

## 🛠️ 技术栈

* **编排:** GitHub Actions

* **语言:** Python 3.11

* **报告:** JSON (用于数据分析) 和 Artifacts (用于存储)。

*本文档生成用于技术文档记录和项目合规。*

## 🚀 企业核心价值

* **降低风险:** 在漏洞(如明文密码、关键漏洞)进入生产环境之前进行早期检测。

* **国际合规:** 与 **OWASP** 标准保持一致,促进 ISO 认证或客户合规性审计。

* **成本优化:** 统计数据显示,在设计阶段修复漏洞的成本远低于在网络攻击后处理事件的成本。

* **全链路可追溯:** 自动存档每次扫描,创建不可篡改且易于查阅的项目健康历史记录。

## ⚙️ 技术原理 (底层机制)

该项目利用 **GitHub Actions** 的概念,即根据预定义规则执行特定任务的“机器人”:

1. **触发机制 (Trigger):** 系统在代码提交时自动激活,或通过每天凌晨 **02:00 UTC** 的计划任务触发。

2. **环境准备:** 创建一个安全隔离的虚拟环境 (Ubuntu + Python 3.11)。

3. **执行安全脚本:**

* `run_security_scan.sh`:分析源代码以发现潜在弱点。

* `run_owasp_ingest.sh`:获取并集中处理基于 OWASP 标准的安全数据。

4. **自动更新:** 如果扫描产生新结果,机器人会自动执行“Commit”(保存)以更新报告目录(`statements/` 和 `analysis/`),无需人工干预。

## ⚠️ 局限性与注意事项

尽管功能强大,该自动化系统仍存在一些需要管理结构性局限:

* **误报:** 自动工具有时会在特定上下文中发出并非真实威胁的警报。仍需人工专家来验证最关键的报告。

* **检测范围:** 流水线主要检测配置错误和已知漏洞。它不能替代人工进行的“Pentest”(渗透测试)来测试复杂的业务逻辑。

* **基础设施依赖:** 系统的正常运行依赖于 GitHub 服务的可用性以及外部漏洞数据库。

* **时效性挑战:** 该系统针对已知威胁非常有效。针对“Zero-Day”(尚未记录的新型漏洞)攻击,需要保持额外的警惕。

## 🛠️ 技术栈

* **编排:** GitHub Actions

* **语言:** Python 3.11

* **报告:** JSON (用于数据分析) 和 Artifacts (用于存储)。

*本文档生成用于技术文档记录和项目合规。*标签:CI/CD 安全, Cutter, DevSecOps, GitHub Actions, Homebrew安装, ISO 合规, meg, Pipeline, Python, TLS抓取, 上游代理, 企业安全, 信息安全, 安全左移, 安全治理, 持续合规, 数据投毒防御, 无后门, 源代码审计, 结构化查询, 网络安全, 网络资产管理, 自动化安全, 自动笔记, 软件安全, 隐私保护, 风险控制