SnakeBoss7/Endpoint_Telemetry-Automated_Incident_Response_Lab

GitHub: SnakeBoss7/Endpoint_Telemetry-Automated_Incident_Response_Lab

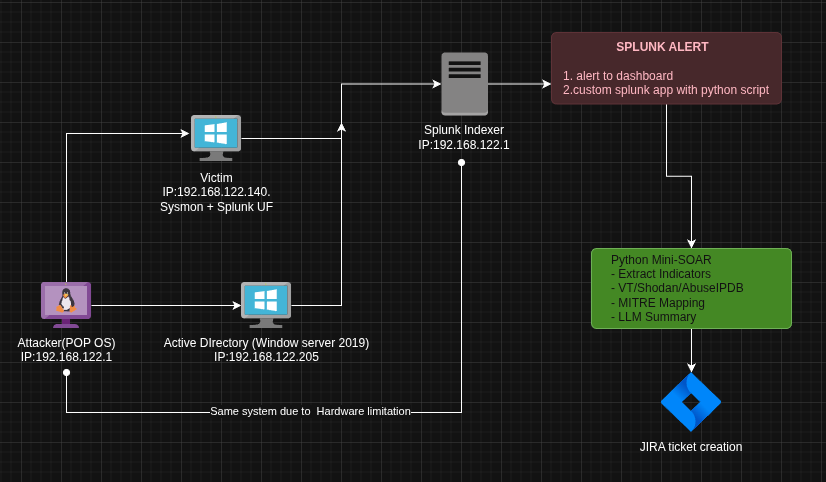

一个集成了 Sysmon 遥测、Splunk SIEM 检测和自研 Python SOAR 框架的 Windows 端点安全实验室,实现从攻击模拟到自动化事件响应的完整闭环。

Stars: 2 | Forks: 1

# Windows 端点遥测与 SOAR 自动化

Windows 端点遥测系统,采用 Sysmon + Splunk Indexer + UF + 生成告警 + SPL 查询 + 仪表盘 + Atomic Red Team 攻击 + 编写 Sysmon XML 规则 + Python SOAR 迷你克隆版。

## 系统架构与组件

### 1. 遥测与检测 (Sysmon + Splunk)

项目的基础是稳健的遥测与检测能力。

* **Sysmon**:配置了自定义 XML 规则以捕获相关的端点遥测数据。

* [安装指南](Window/Sysmon/Insatallion.md)

* **Splunk**:作为 SIEM,通过 Universal Forwarder (UF) 接收日志,运行 SPL 查询,并托管仪表盘。

* [Windows UF 安装](Window/SplunkUF/Installtion.md)

* [Splunk 自定义告警](Linux/Splunk/customAlert.md)

### 2. Python SOAR 迷你克隆版

一个处理 Splunk 触发告警的自定义自动化流水线。

**流水线步骤:**

1. **获取 (Ingest)**:接收来自 Splunk 的告警 JSON payload。

2. **提取**:解析 payload 以提取工件(IP、哈希值、URL)。

3. **富化**:查询外部 API(VirusTotal、Shodan、AbuseIPDB)以获取信誉数据。

4. **评分**:基于富化数据计算严重性评分。

5. **AI 分析**:查询 LLM 以格式化分析结果,映射到 MITRE ATT&CK,并建议响应措施。

* *注意:AI 主要用于格式化和结构化处理,因为它在关键风险评估方面可能不够可靠。*

6. **响应**:自动创建包含所有收集上下文的 Jira 工单。

**脚本:**

- [告警脚本](SoarWorkflow/soar_flow.py) - SOAR 流水线的主控制器。

- [测试脚本](SoarWorkflow/soar_testing.py) - 演示/测试流水线(从 `stdin` 读取)。

**环境设置 (`SoarWorkflow/.env`):**

```

nv_api=

ABUSEIPDB_API_KEY=

VIRUS_TOTAL_API_KEY=

```

**快速演示(无需 Splunk):**

```

cd SoarWorkflow

cat demo.txt | python soar_testing.py

```

这会将示例告警 JSON 通过管道传输到流水线中,并运行完整的 获取 -> 富化 -> AI 分析 -> Jira 工单流程。

### 3. 攻击模拟与检测 (Atomic Red Team)

用于测试和验证检测流水线的模拟攻击。

#### Windows 攻击

* **T1003.001 (OS 凭据转储)**

* [分析](AtomicRedteam/T1003.001-Playbook/Analysis.md)

* [攻击执行](AtomicRedteam/T1003.001-Playbook/Detection.md)

* **T1053.005 (计划任务)**

* [分析](AtomicRedteam/T1053.005-Playbook/Analysis.md)

* [攻击执行](AtomicRedteam/T1053.005-Playbook/Detection.md)

* **T1059 (命令和脚本解释器)**

* [指南](AtomicRedteam/T1059-Playbook/Guide.md)

* **T1110 (密码喷洒和暴力登录)**

* [指南](/Linux/T1110-Playbook/Setup_AND_security_event_analysis.md)

* [攻击执行](/Linux/T1110-Playbook/pre_access.md)

#### Active Directory 攻击

* **T1558.003 (Kerberoasting)**

* [攻击执行](/AtomicRedteam/AD-ATTACKS/T1558.003-Playbook/Analysis.md)

* [指南](/AtomicRedteam/AD-ATTACKS/T1558.003-Playbook/Detection.md)

* **T1550.002 (Pass the Hash)**

* [攻击执行](/AtomicRedteam/AD-ATTACKS/T1550.002&003-Playbook/Analysis.md)

* [指南](/AtomicRedteam/AD-ATTACKS/T1550.002&003-Playbook/Detection.md)

* **T1550.003 (Pass the Ticket)**

* [攻击执行](/AtomicRedteam/AD-ATTACKS/T1550.002&003-Playbook/Analysis.md)

* [指南](/AtomicRedteam/AD-ATTACKS/T1550.002&003-Playbook/Detection.md)

### 4. 集成指南

- [Jira Python 连接](Jira/Python_Connection.md)

- [Jira 设置](Jira/Setup_Guide.md)

### 5. 已知局限性

这是一个家庭实验室项目。以下缺陷目前存在,已标记为未来改进项。

* **无速率限制** — VirusTotal 免费层限制为 4 次请求/分钟,AbuseIPDB 为 1,000 次/天。高告警量会耗尽配额或导致 IP 被封禁。

* **告警泛滥 / 无去重** — 同一个 IP 触发 50 个告警会创建 50 个 Jira 工单。生产环境需要冷却窗口或基于哈希的去重机制。

* **无队列/异步处理** — 告警是同步处理的,因此缓慢的 API 调用会阻塞整个流水线。

* **LLM 非确定性** — 相同的告警在重复运行时可能会产生略微不同的 MITRE 映射。

标签:Active Directory, AMSI绕过, ATT&CK框架, C2, Conpot, DAST, DLL 劫持, EDR, Jira集成, PE 加载器, Plaso, Python, SOAR, SPL查询, Sysmon, Web报告查看器, Windows安全, 原子红队, 大语言模型, 威胁情报, 威胁检测, 安全实验室, 安全运营, 开发者工具, 恶意软件分析, 扫描框架, 数据 обогащение, 无后门, 端点检测, 网络安全, 脆弱性评估, 逆向工具, 隐私保护