LETHAL-FORENSICS/MacOS-Analyzer-Suite

GitHub: LETHAL-FORENSICS/MacOS-Analyzer-Suite

一套运行于 Windows 的 PowerShell 脚本集合,用于解析 macOS 取证工件并生成结构化 Excel 报告,覆盖 TCC、FSEvents、LSQuarantine 等关键数据源。

Stars: 21 | Forks: 2

# MacOS-Analyzer-Suite

用于分析 macOS 取证工件 (Forensic Artifacts) 的 PowerShell 脚本集合

## 目前支持以下 macOS 取证工件:

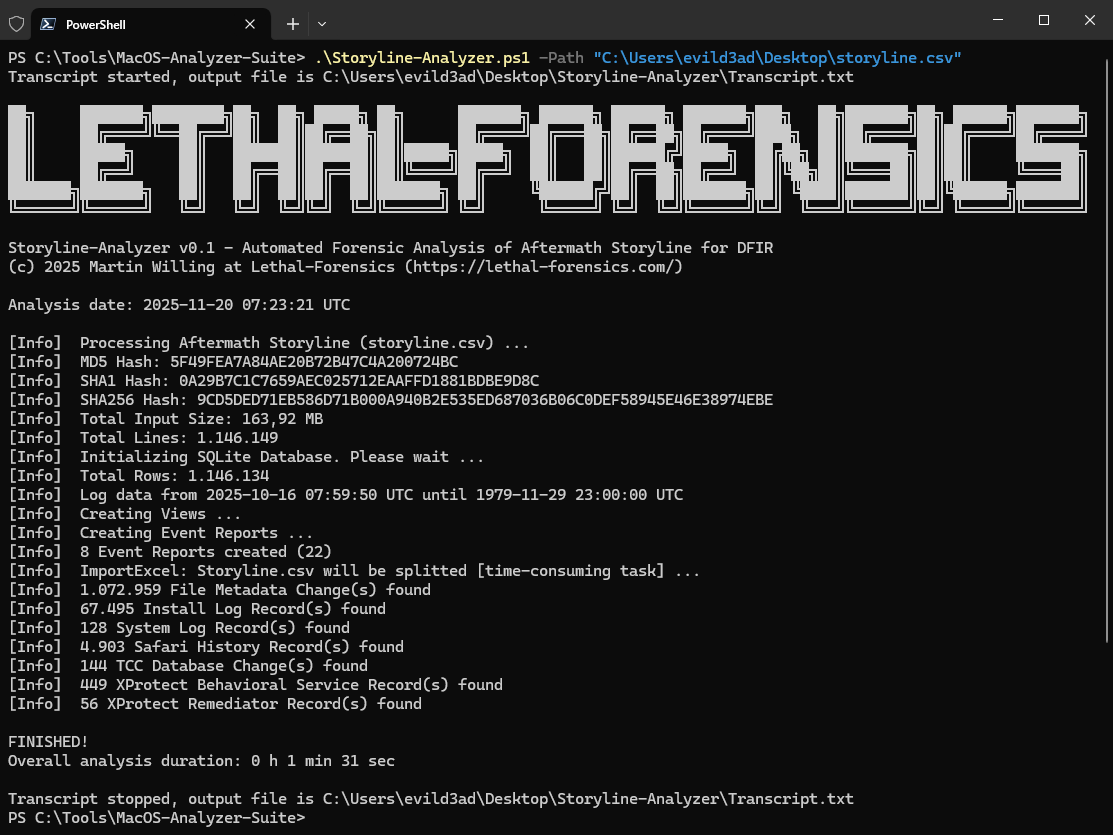

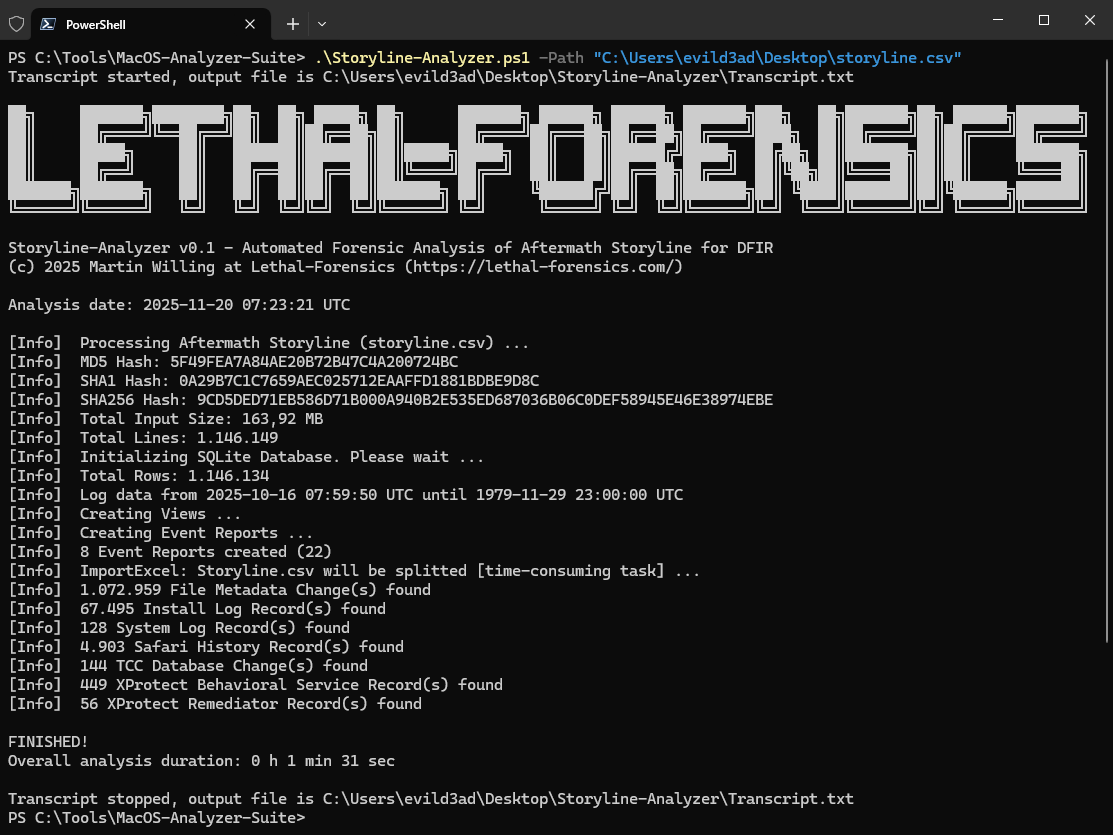

* Aftermath Storyline → Storyline-Analyzer

* Aftermath File Timeline → Timeline-Analyzer

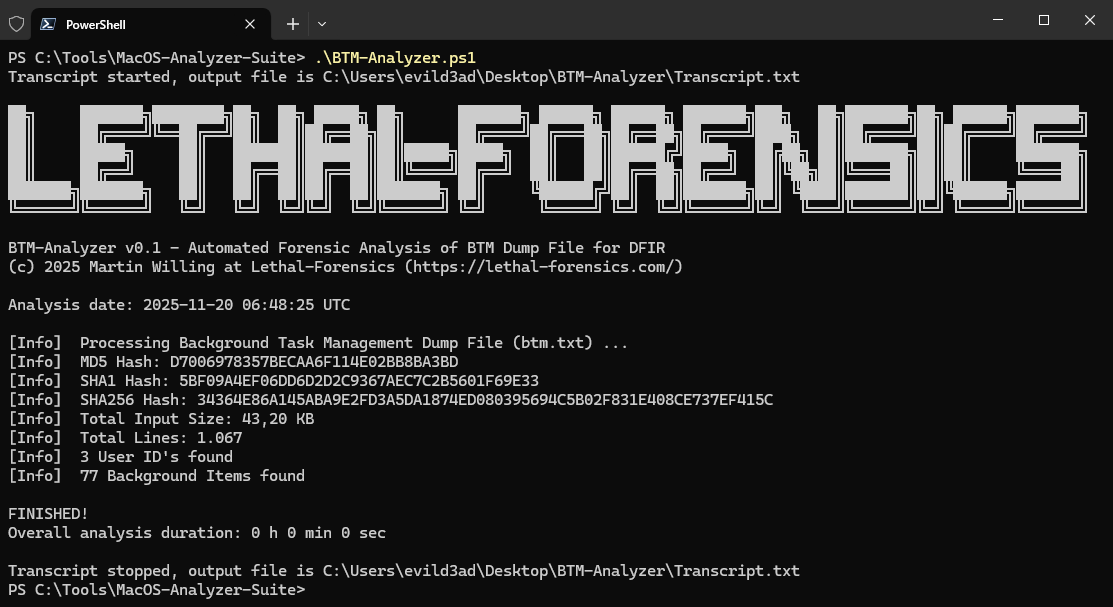

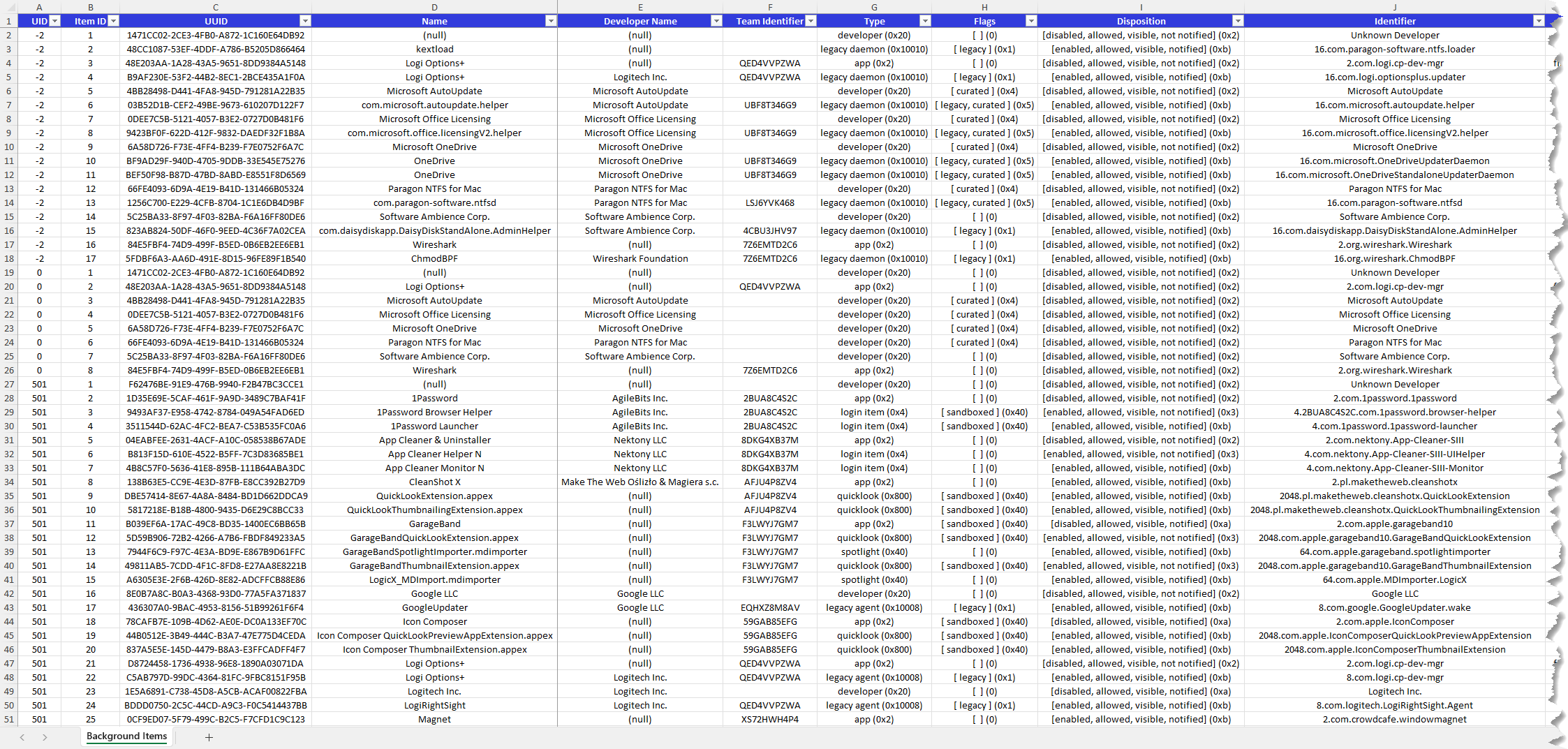

* BTM 转储文件 → BTM-Analyzer

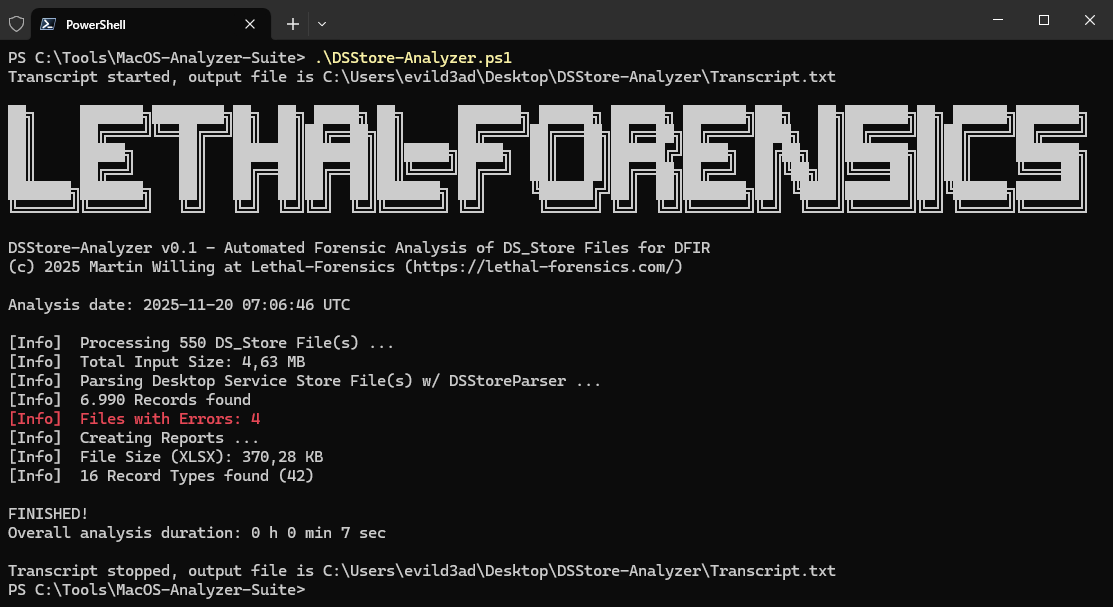

* .DS_Store 文件 → DSStore-Analyzer

* 文件哈希列表 → VirusTotal-Analyzer

* FSEvent 日志 → FSEvents-Analyzer

* KnockKnock 结果 → KnockKnock-Analyzer (含 VirusTotal-Analyzer)

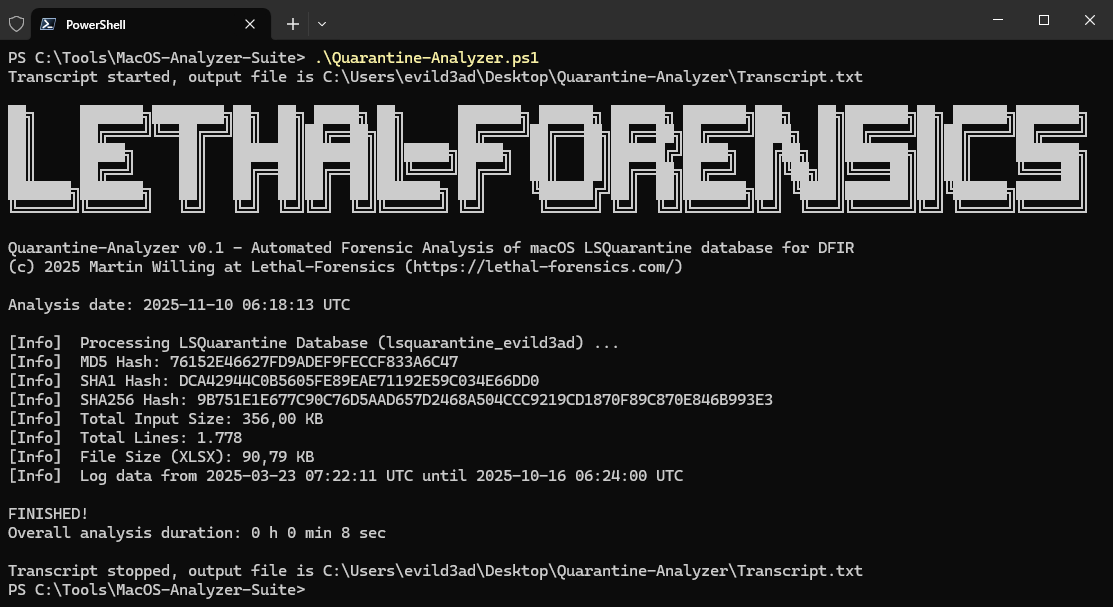

* LSQuarantine 数据库文件 → Quarantine-Analyzer

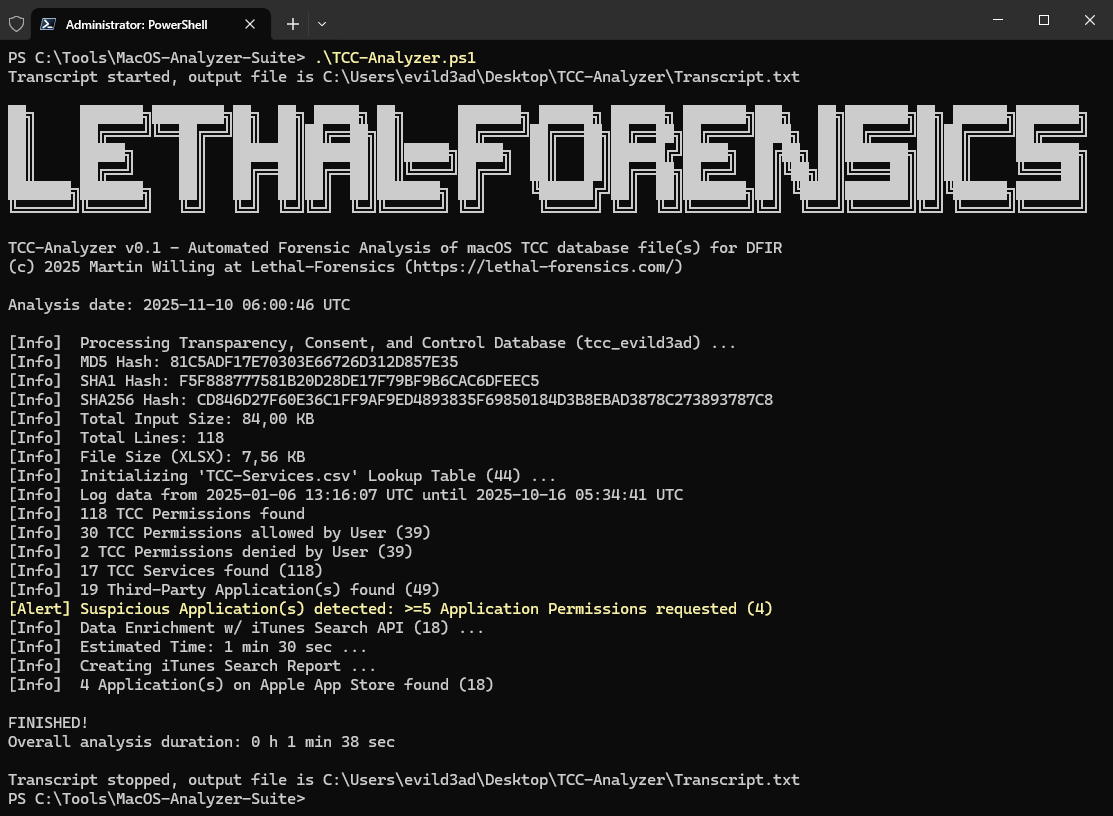

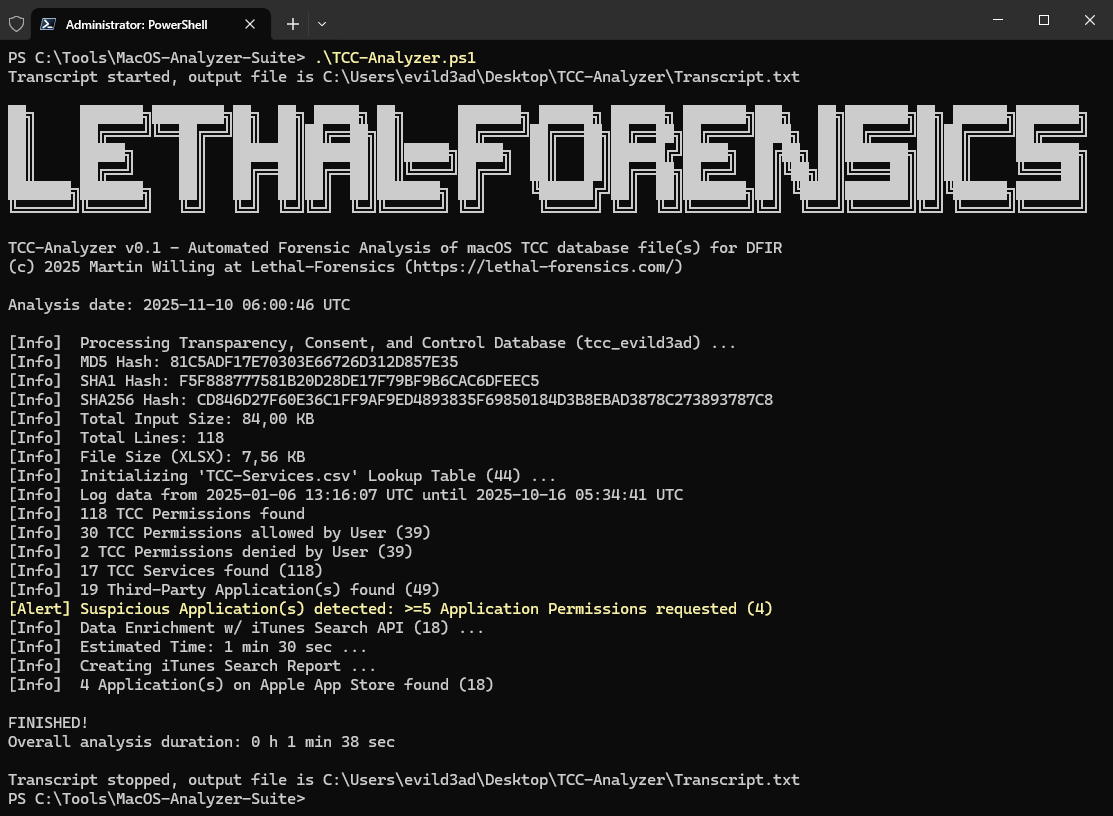

* TCC 数据库文件 → TCC-Analyzer

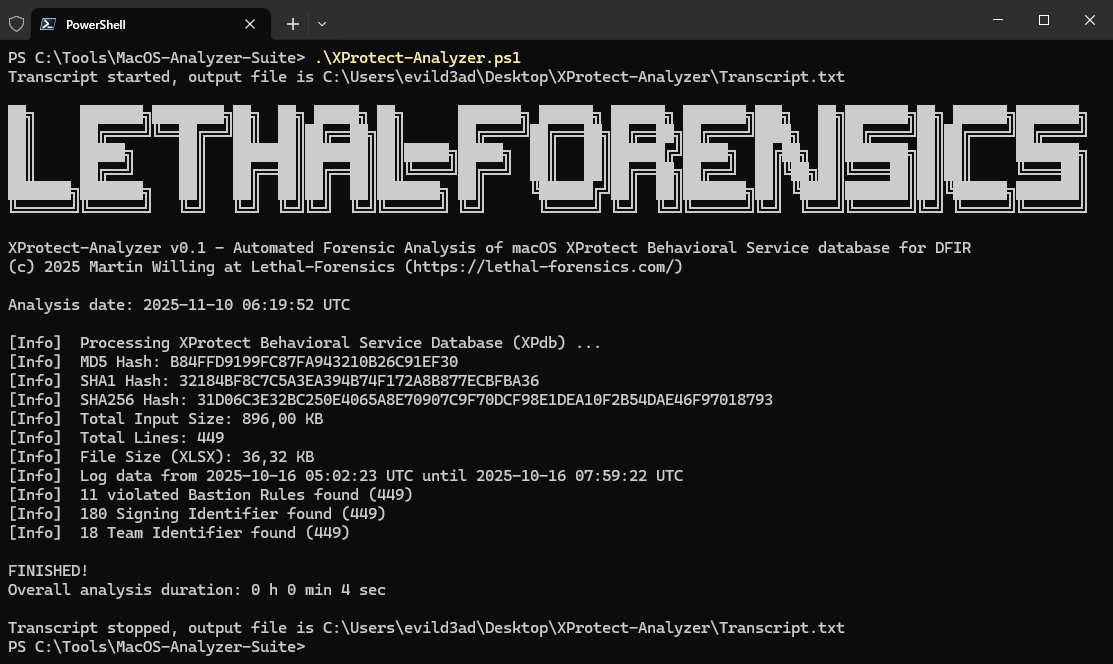

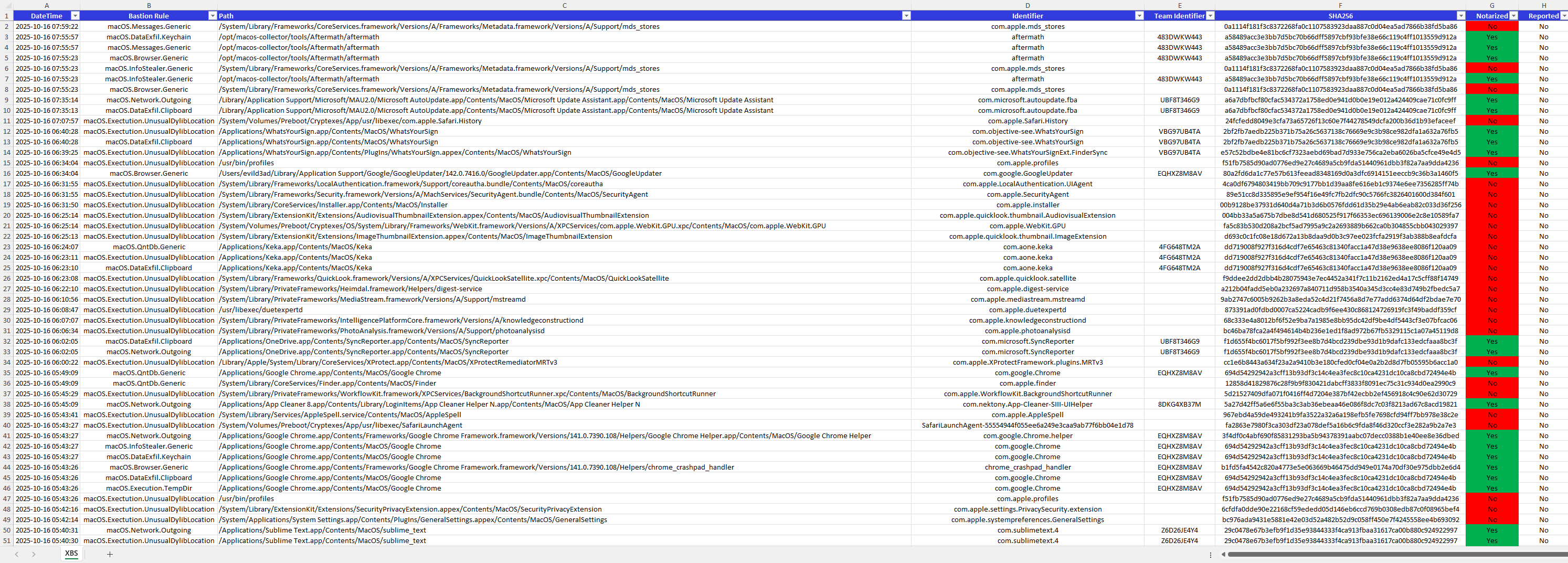

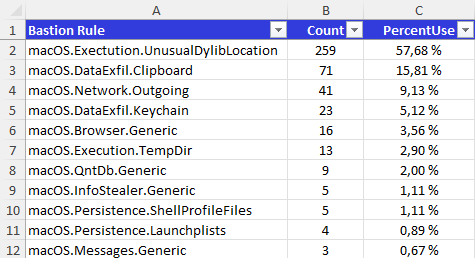

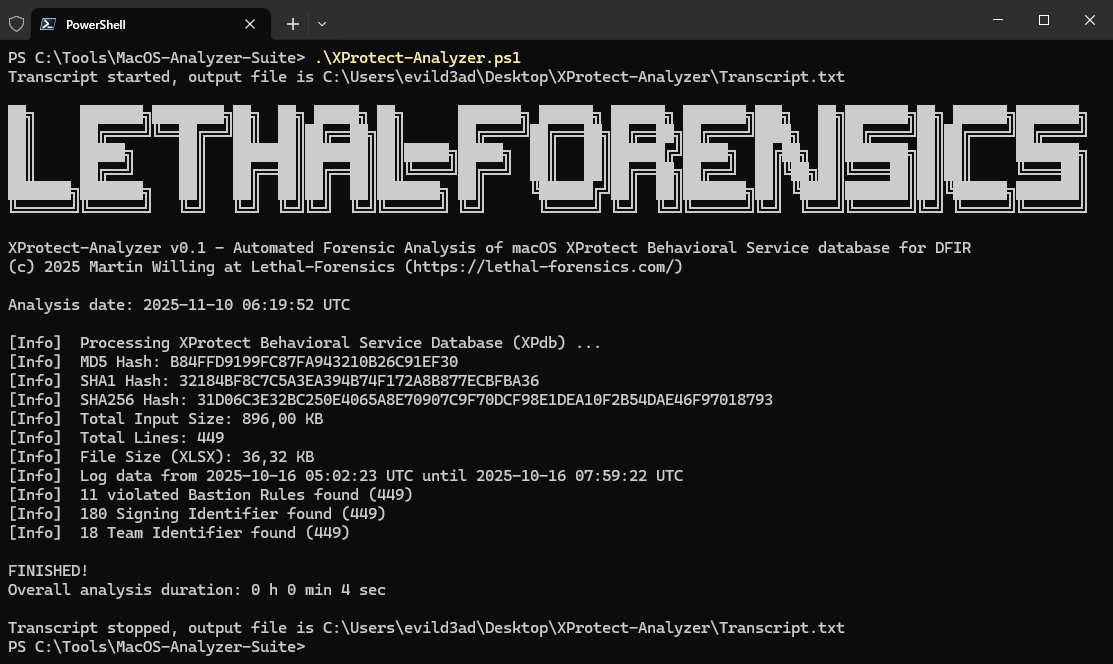

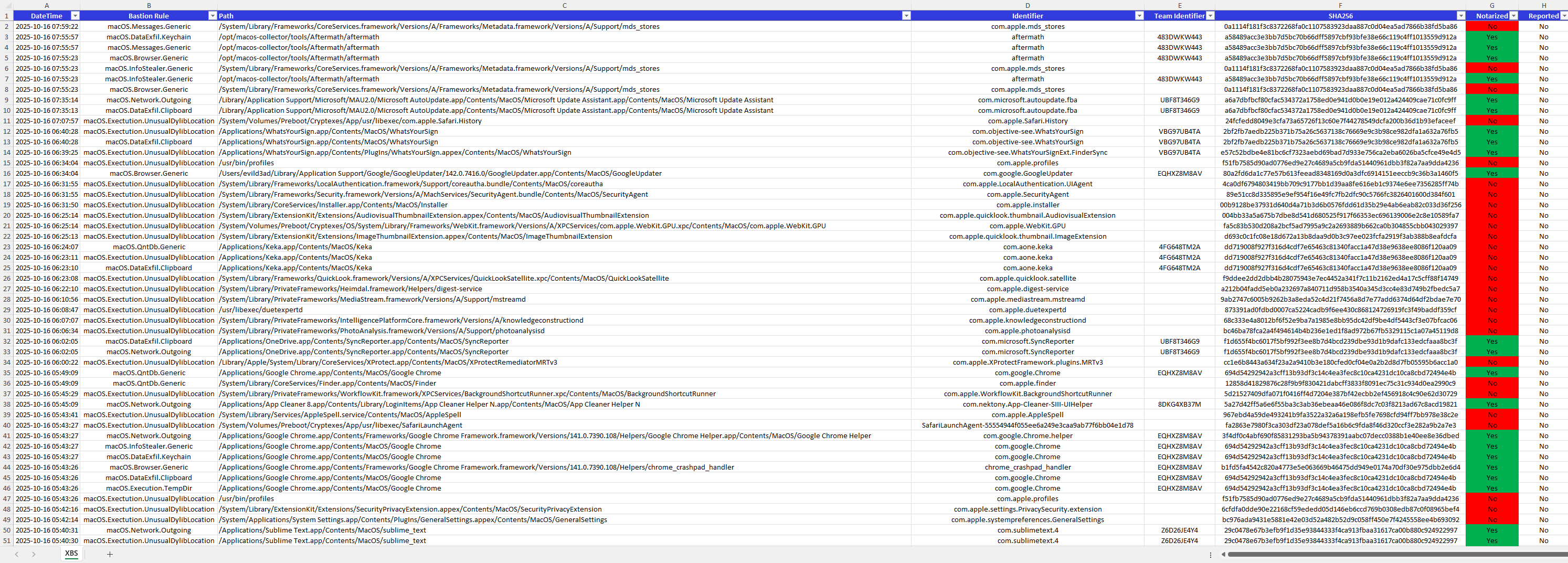

* XProtect Behavioral Service 数据库文件 → XProtect-Analyzer

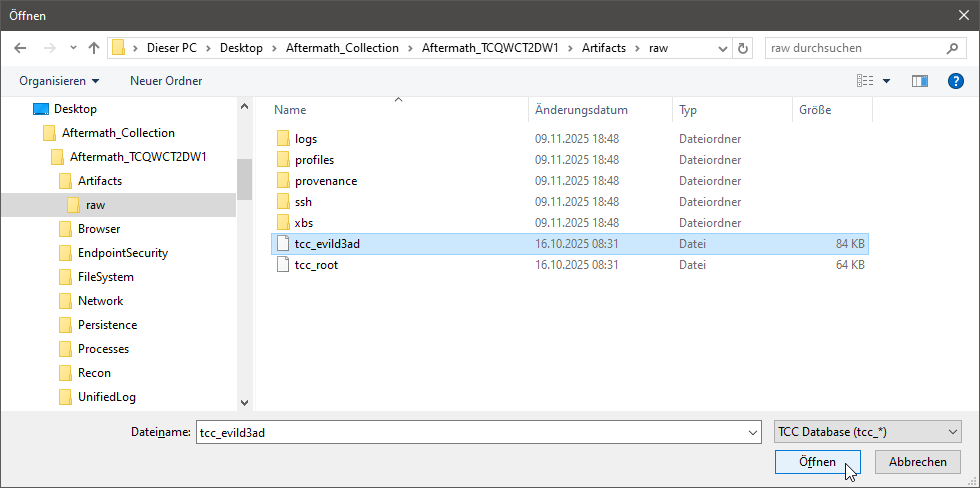

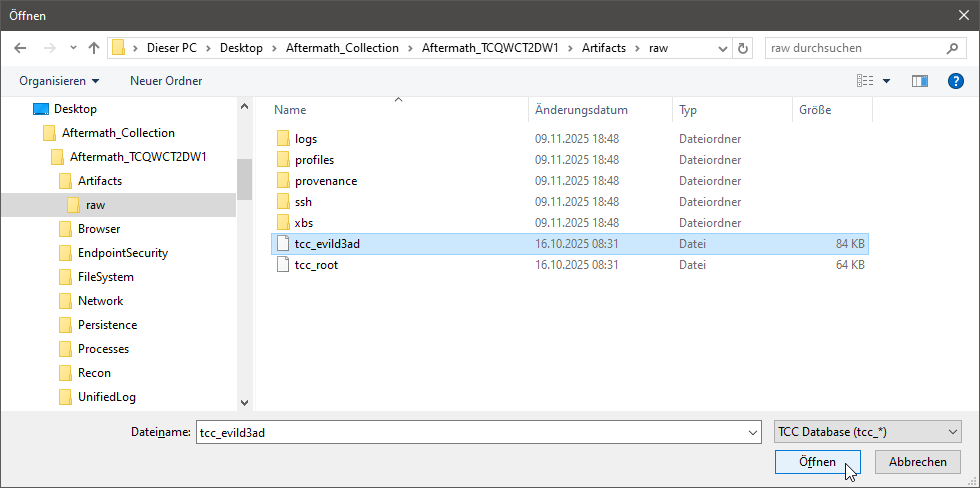

## 前置条件 1. Windows PowerShell 5.1 或更新版本。 ## 安装说明 1. 从 [Releases](https://github.com/LETHAL-FORENSICS/MacOS-Analyzer-Suite/releases/latest) 版块下载最新版本的 **MacOS-Analyzer-Suite**。 2. 安装 [ImportExcel](https://github.com/dfinke/ImportExcel) PowerShell 模块,用于在无需 Excel 的情况下导入/导出 Excel 电子表格。 Install-Module -Name ImportExcel 3. 安装 [Python 3](https://www.python.org/downloads/windows/) 并将其添加到 PATH 环境变量中。 4. 在 PowerShell 中运行特定的脚本(例如 TCC-Analyzer.ps1)。 5. 可选:编辑 `Config.json` 以选择您自己的 Excel 配色方案。 ## 使用方法 打开 PowerShell 并导航到包含脚本的目录(例如 TCC-Analyzer.ps1),使用以下命令运行脚本:`.\TCC-Analyzer.ps1`  **图 1:** 选择您的 TCC 数据库文件 您可以跳过文件选择对话框,并使用以下命令提供日志文件的路径: `.\TCC-Analyzer.ps1 -Path "$env:USERPROFILE\Desktop\tcc_"`

您可以使用以下命令指定输出目录:

`.\TCC-Analyzer.ps1 -Path "H:\macos-collector\tcc_" -OutputDir "H:\MacOS-Analyzer-Suite"`

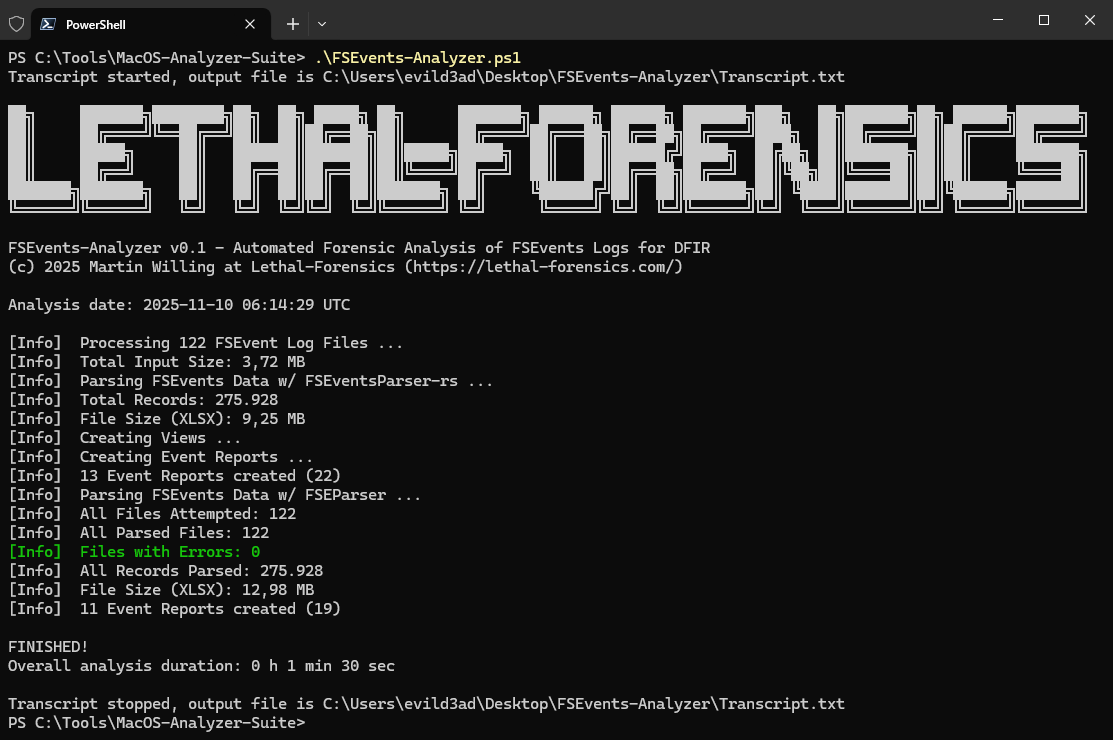

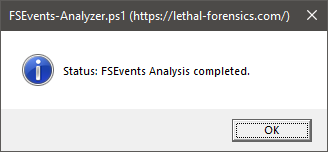

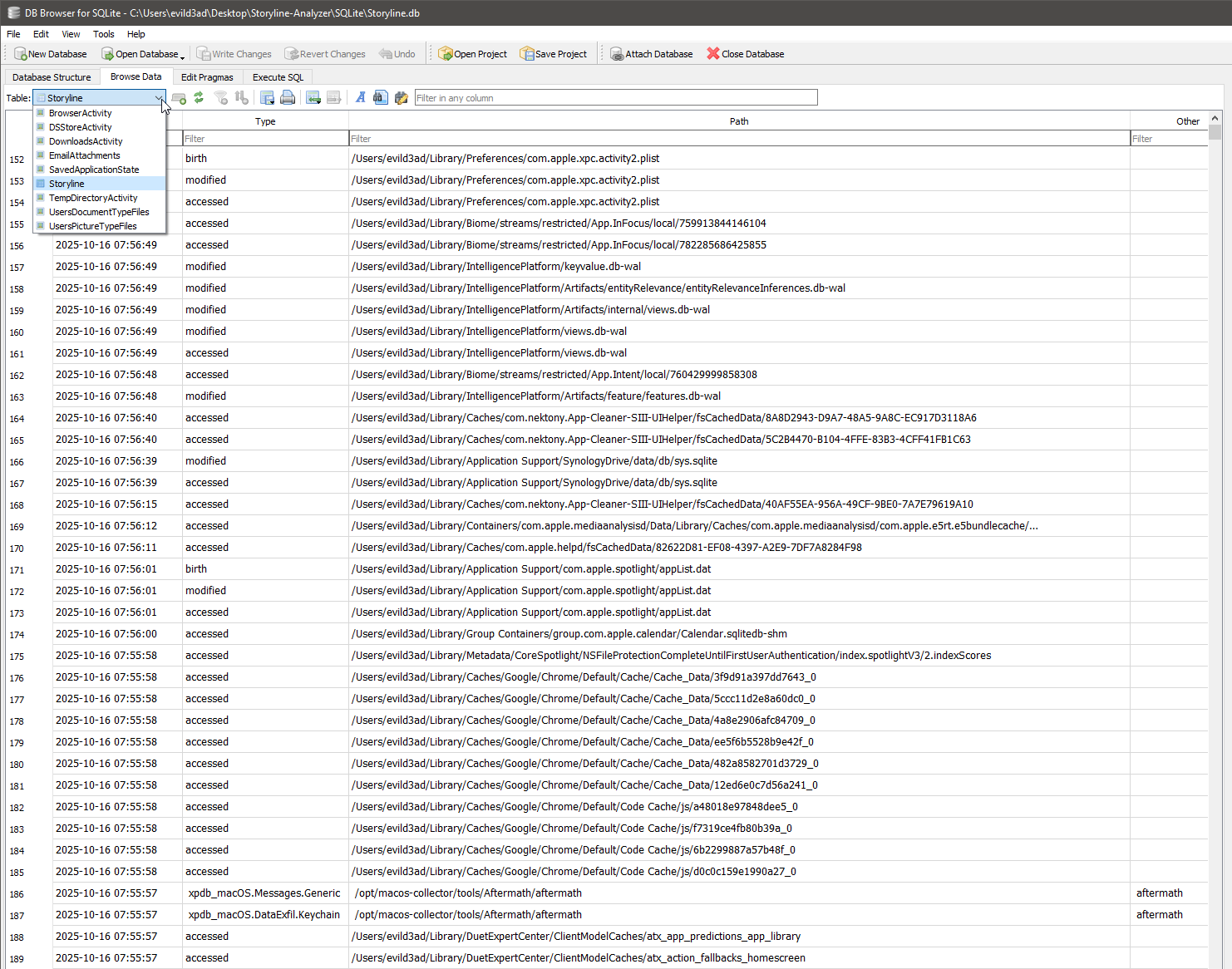

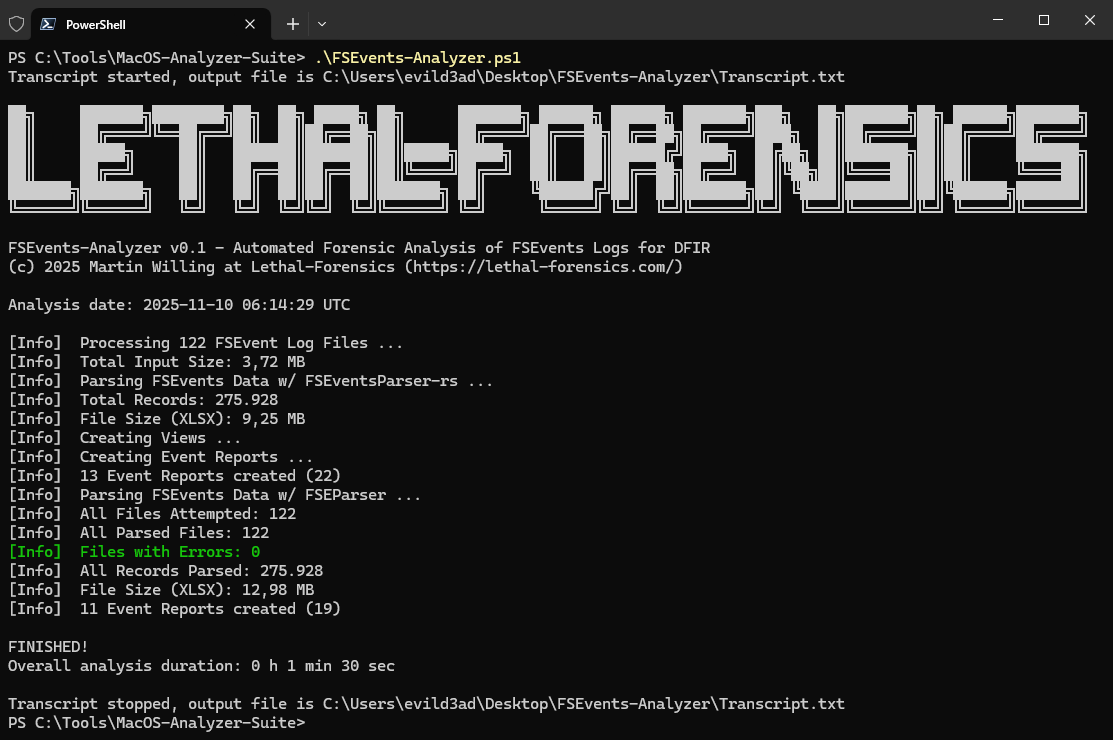

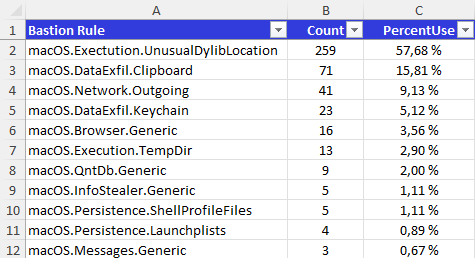

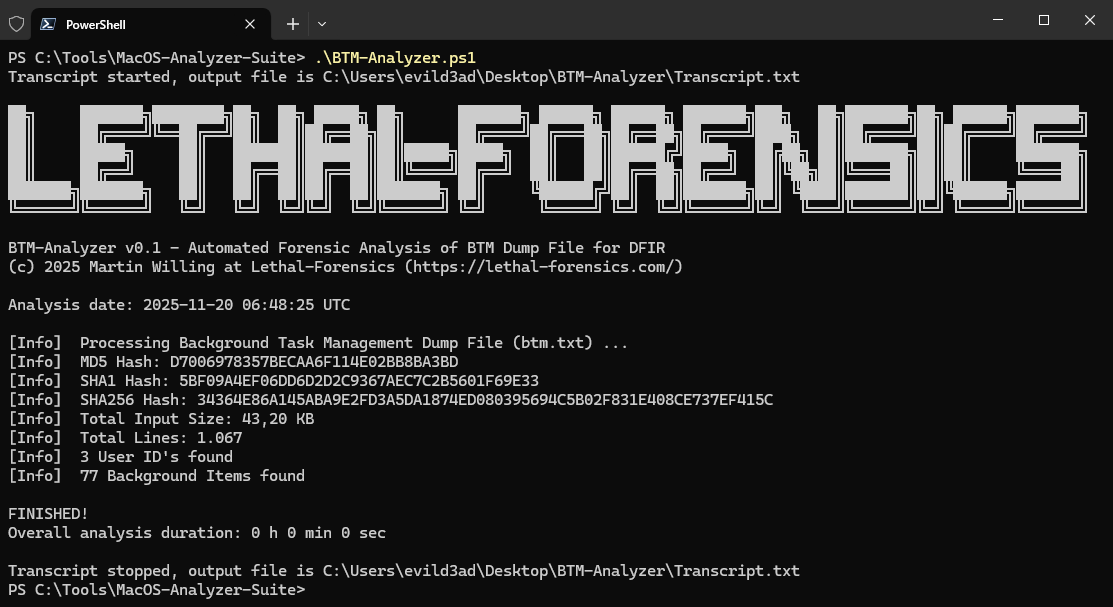

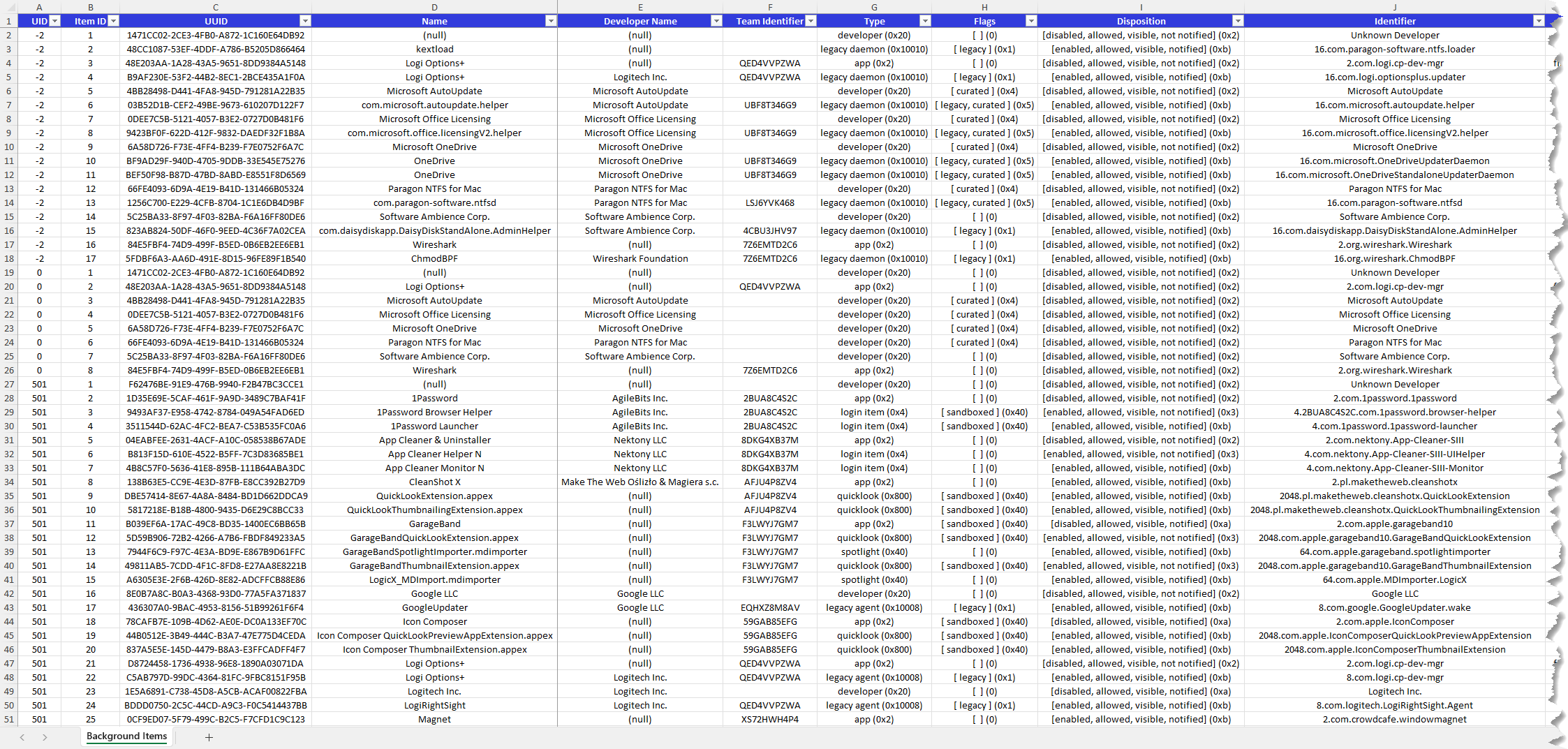

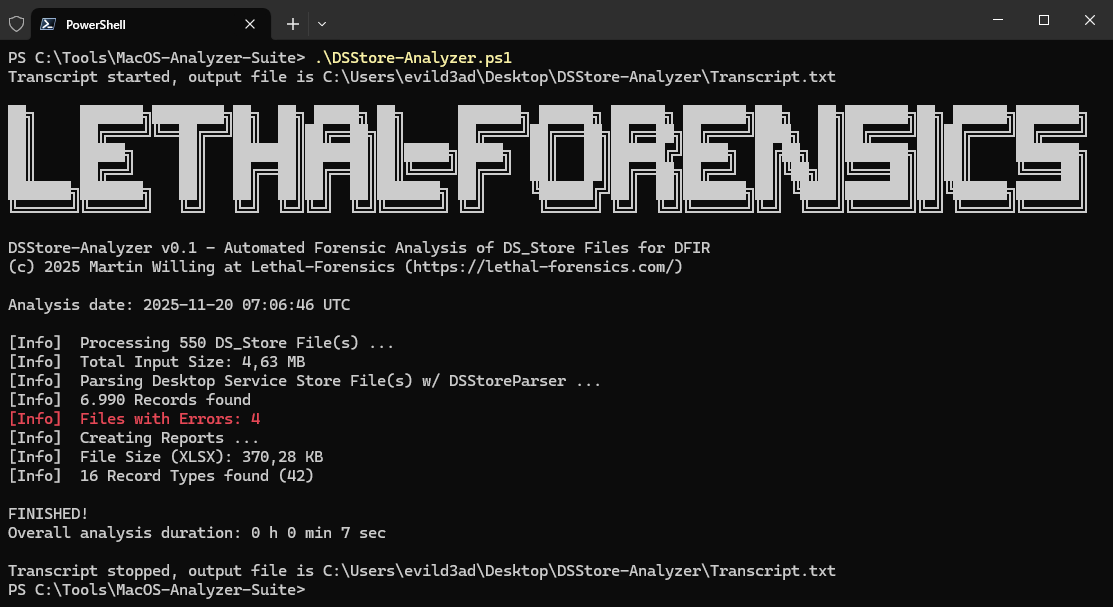

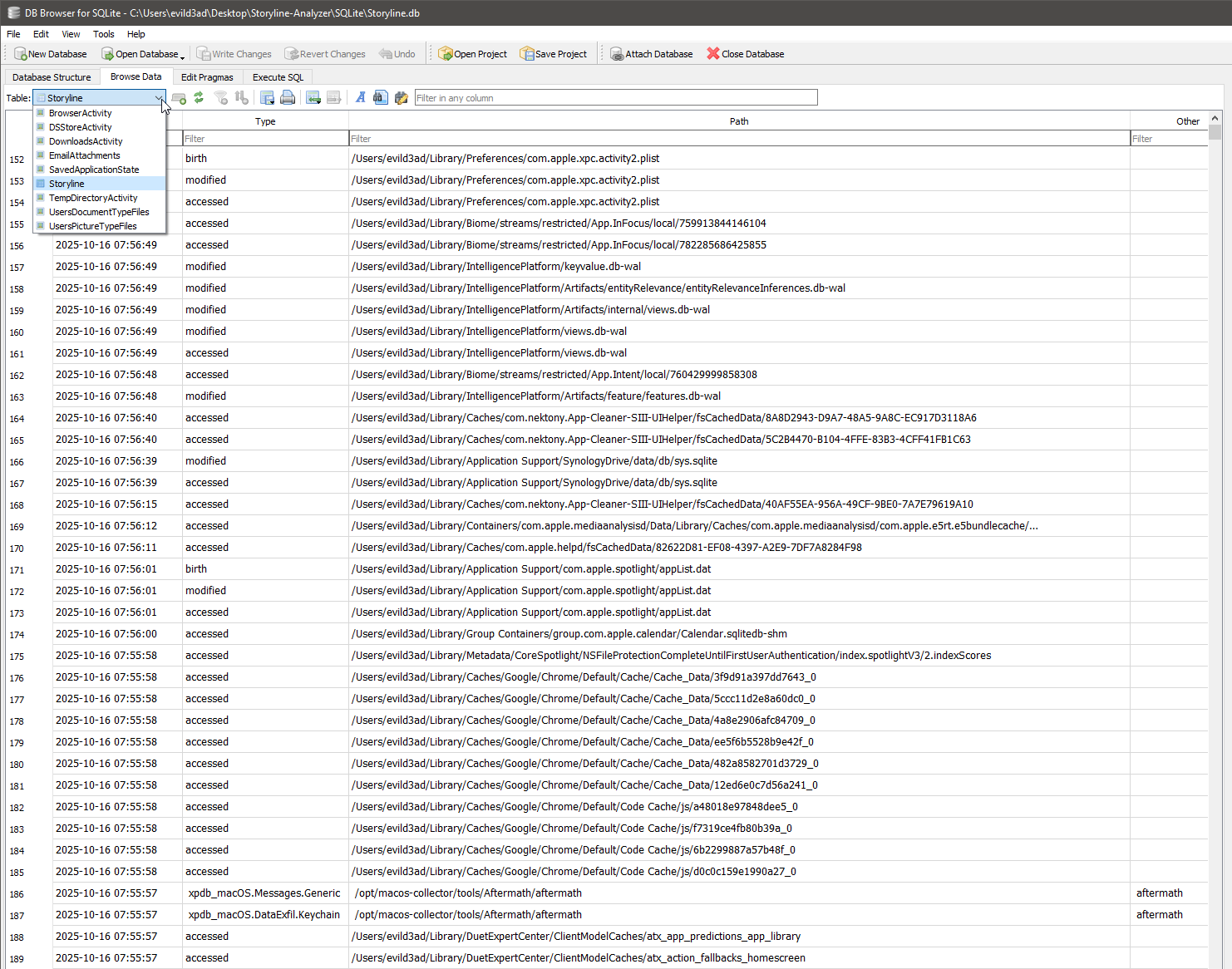

**图 1:** FSEvents-Analyzer  **图 2:** 消息框  **图 3:** Quarantine-Analyzer  **图 4:** TCC-Analyzer  **图 5:** XProtect-Analyzer  **图 6:** XProtect Behavior Service  **图 7:** Bastion-Rules.xlsx (统计)  **图 8:** BTM-Analyzer (后台任务管理)  **图 9:** BTM.xlsx  **图 10:** DSStore-Analyzer  **图 11:** Storyline-Analyzer  **图 12:** Storyline-Analyze.db (SQLite 数据库及视图)  **图 13:** KnockKnock-Analyzer (含 VirusTotal-Analyzer)  **图 14:** VirusTotal-Analyzer (独立版)  **图 15:** VirusTotal-Report.xlsx ## 许可证 本项目基于 MIT 许可证授权 - 详见 [LICENSE](LICENSE) 文件。 ## 反馈 欢迎将评论和反馈发送至 [github@lethal-forensics.com](mailto:github@lethal-forensics.com) 或提交 [issue](https://github.com/LETHAL-FORENSICS/MacOS-Analyzer-Suite/issues)。 ## 链接 [Aftermath by Jamf Threat Labs](https://github.com/jamf/aftermath) [macos-collector by LETHAL-FORENSICS](https://github.com/LETHAL-FORENSICS/macos-collector) [DB Browser for SQLite](https://sqlitebrowser.org/dl/) [Arsenal Image Mounter (AIM)](https://arsenalrecon.com/products/arsenal-image-mounter) [APFS for Windows by Paragon Software](https://www.paragon-software.com/home/apfs-windows/) [VirusTotal CLI](https://github.com/VirusTotal/vt-cli)

## 前置条件 1. Windows PowerShell 5.1 或更新版本。 ## 安装说明 1. 从 [Releases](https://github.com/LETHAL-FORENSICS/MacOS-Analyzer-Suite/releases/latest) 版块下载最新版本的 **MacOS-Analyzer-Suite**。 2. 安装 [ImportExcel](https://github.com/dfinke/ImportExcel) PowerShell 模块,用于在无需 Excel 的情况下导入/导出 Excel 电子表格。 Install-Module -Name ImportExcel 3. 安装 [Python 3](https://www.python.org/downloads/windows/) 并将其添加到 PATH 环境变量中。 4. 在 PowerShell 中运行特定的脚本(例如 TCC-Analyzer.ps1)。 5. 可选:编辑 `Config.json` 以选择您自己的 Excel 配色方案。 ## 使用方法 打开 PowerShell 并导航到包含脚本的目录(例如 TCC-Analyzer.ps1),使用以下命令运行脚本:`.\TCC-Analyzer.ps1`  **图 1:** 选择您的 TCC 数据库文件 您可以跳过文件选择对话框,并使用以下命令提供日志文件的路径: `.\TCC-Analyzer.ps1 -Path "$env:USERPROFILE\Desktop\tcc_

**图 1:** FSEvents-Analyzer  **图 2:** 消息框  **图 3:** Quarantine-Analyzer  **图 4:** TCC-Analyzer  **图 5:** XProtect-Analyzer  **图 6:** XProtect Behavior Service  **图 7:** Bastion-Rules.xlsx (统计)  **图 8:** BTM-Analyzer (后台任务管理)  **图 9:** BTM.xlsx  **图 10:** DSStore-Analyzer  **图 11:** Storyline-Analyzer  **图 12:** Storyline-Analyze.db (SQLite 数据库及视图)  **图 13:** KnockKnock-Analyzer (含 VirusTotal-Analyzer)  **图 14:** VirusTotal-Analyzer (独立版)  **图 15:** VirusTotal-Report.xlsx ## 许可证 本项目基于 MIT 许可证授权 - 详见 [LICENSE](LICENSE) 文件。 ## 反馈 欢迎将评论和反馈发送至 [github@lethal-forensics.com](mailto:github@lethal-forensics.com) 或提交 [issue](https://github.com/LETHAL-FORENSICS/MacOS-Analyzer-Suite/issues)。 ## 链接 [Aftermath by Jamf Threat Labs](https://github.com/jamf/aftermath) [macos-collector by LETHAL-FORENSICS](https://github.com/LETHAL-FORENSICS/macos-collector) [DB Browser for SQLite](https://sqlitebrowser.org/dl/) [Arsenal Image Mounter (AIM)](https://arsenalrecon.com/products/arsenal-image-mounter) [APFS for Windows by Paragon Software](https://www.paragon-software.com/home/apfs-windows/) [VirusTotal CLI](https://github.com/VirusTotal/vt-cli)

标签:AI合规, DAST, DS_Store, FSEvents, IPv6, Libemu, LSQuarantine, MacOS取证, MacOS安全, PowerShell, TCC数据库, Windows客户端, XProtect, 二进制发布, 取证分析工具, 域渗透, 库, 应急响应, 开源工具, 恶意软件分析, 数字取证, 流量控制, 电子数据取证, 痕迹分析, 磁盘取证, 自动化取证, 自动化脚本