28Zaaky/LPE-EXPLOIT

GitHub: 28Zaaky/LPE-EXPLOIT

一个展示 Windows UAC 绕过与令牌窃取技术的概念验证(PoC)项目。

Stars: 4 | Forks: 3

# Windows 本地权限提升漏洞 - UAC 绕过 x 令牌复制

## 概述

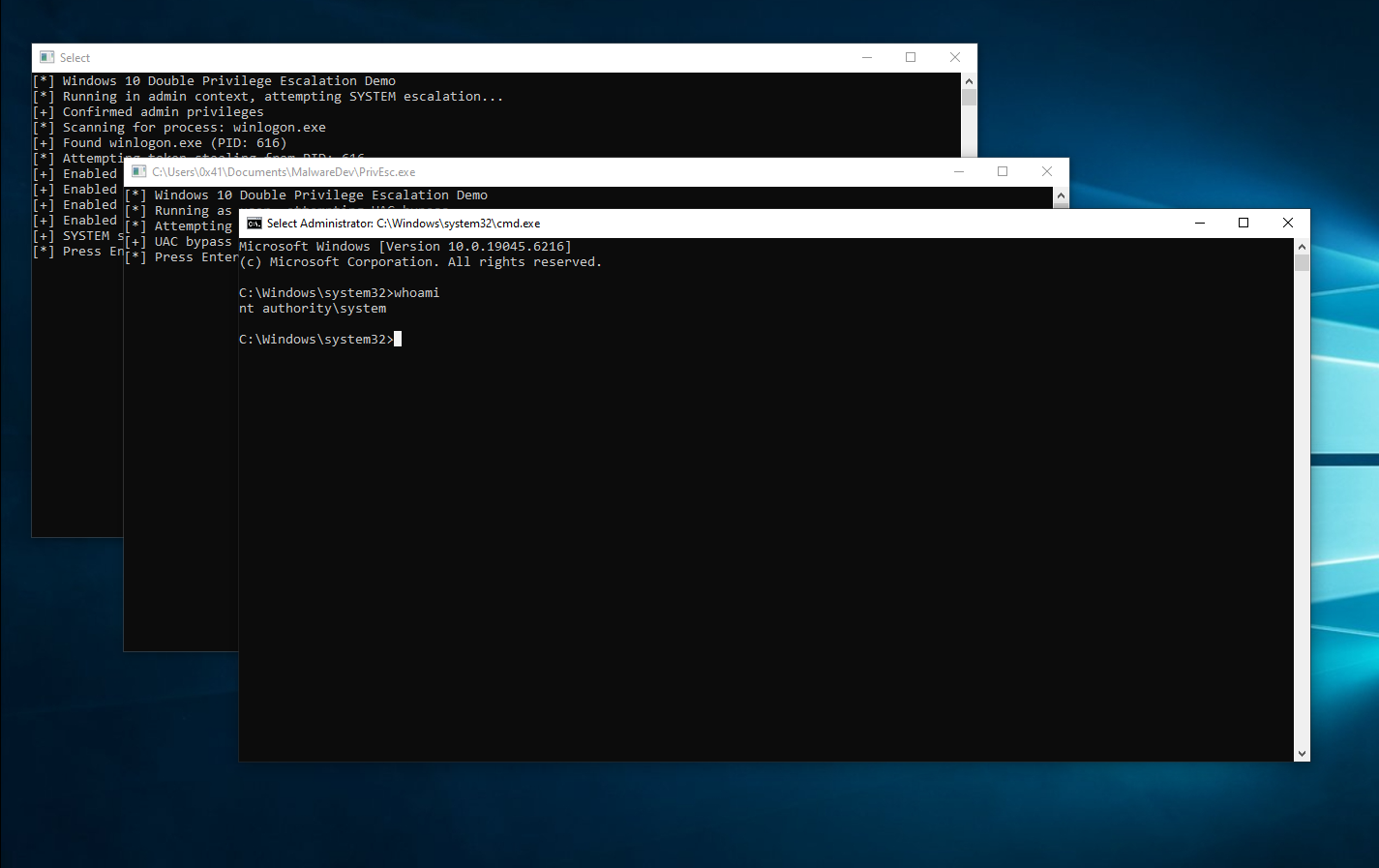

此概念验证(PoC)通过代码展示了两种权限提升技术如何结合:

1. **用户 → 管理员**:尝试绕过 UAC 以提升权限重新启动自身。

2. **管理员 → SYSTEM**:在该提升的上下文中,复制一个 SYSTEM 令牌(来自高权限进程)以启动一个以 SYSTEM 身份运行的新 shell。

该 PoC 旨在说明 **Windows 令牌机制**、**UAC 内部原理** 和 **进程安全性**,而非作为可操作的漏洞利用工具。

## 使用方法

**gcc -o PrivEsc.exe .\PrivEsc01.c -ladvapi32 -lshell32 -luser32**

## 执行流程

### 1. 普通用户路径

- 程序启动并检查当前进程是否为管理员组成员(`IsAdmin()`)。

- 如果**未提升权限**,则触发 UAC 绕过例程(`UACBypassWin10` 或 `UACBypassAlternative`)。

- 这些函数会临时修改注册表项,以定义一个自定义命令处理程序,用于可信的自动提升可执行文件(例如 `fodhelper.exe` 或 `computerdefaults.exe`)。

- 该可信辅助程序随后以 `--admin` 参数启动 PoC 二进制文件,模拟权限提升。

### 2. 提升权限 / 管理员路径

- 当使用 `--admin` 参数启动时,PoC 假设自身已提升权限。

- 它使用 `EnableAllPrivileges` 在其令牌上启用关键权限(例如 `SE_DEBUG_NAME`、`SE_IMPERSONATE_NAME`)。

- 程序通过 `GetWinlogonPid` 定位一个 SYSTEM 级进程(通常为 `winlogon.exe`)。

- 接着,它使用 `TokenStealing` 执行以下操作:

1. 打开进程并获取其访问令牌。

2. 调用 `DuplicateTokenEx` 创建主令牌。

3. 调用 `CreateProcessAsUserA` 以该复制的 SYSTEM 令牌启动新进程(例如 `cmd.exe`)。

## 关键概念说明

| 概念 | 描述 |

|------|------|

| **访问令牌** | 描述进程身份和权限的数据结构。复制令牌允许创建继承另一个身份的新进程。 |

| **权限** | 特殊权利(例如 `SE_DEBUG_NAME`),用于控制敏感操作,如打开系统进程或创建模拟令牌。 |

| **UAC(用户账户控制)** | Windows 机制,用于中介权限提升。某些受信任的系统二进制文件会自动提升权限,形成潜在的滥用向量。 |

| **DuplicateTokenEx / CreateProcessAsUserA** | 用于使用现有令牌创建进程的 Windows API,是权限转移或模拟技术的关键。 |

## 函数映射(代码架构)

| 函数 | 用途 |

|------|------|

| **`main`** | 入口点。根据权限和参数决定执行路径。 |

| **`IsAdmin`** | 使用 `AllocateAndInitializeSid` + `CheckTokenMembership` 验证管理员状态。 |

| **`UACBypassWin10` / `UACBypassAlternative`** | 两种尝试绕过 UAC 的变体,使用不同的可信辅助程序(注册表 COM 处理方法)。 |

| **`EnableAllPrivileges`** | 启用所需权限(调试、模拟、分配令牌、增加配额)。 |

| **`GetWinlogonPid`** | 枚举运行中的进程以查找 SYSTEM 级目标(例如 `winlogon.exe`)。 |

| **`TokenStealing`** | 复制特权令牌并使用 `CreateProcessAsUserA` 启动新进程。 |

## 法律与伦理声明

本项目是一个 **实验室概念验证**,不是漏洞利用工具。

请仅在 **隔离的测试环境** 中使用,并获得 **明确授权**。

未经授权执行、修改或分发本代码可能违反适用法律。

## 作者信息

联系:28zaakypro@proton.me

## 许可与使用

本 PoC 仅限 **研究与教育目的** 分发。

不提供任何担保。作者不承担任何误用责任。

标签:CreateProcessAsUser, DuplicateTokenEx, PoC 演示, Privilege Escalation, RFI远程文件包含, SE_DEBUG_NAME, SYSTEM 权限, Token Duplication, UAC Bypass, UAC 绕过, Web报告查看器, Windows 安全, Windows 提权, Winlogon 劫持, 令牌复制, 令牌窃取, 协议分析, 客户端加密, 本地提权, 权限提升, 知识库安全, 端点可见性, 管理员权限, 进程劫持