Red-Hex-Consulting/Ankou

GitHub: Red-Hex-Consulting/Ankou

一款集成 AI 助手、支持多协议传输与二进制多样化的模块化 C2 框架,专为红队与安全测试人员设计。

Stars: 170 | Forks: 18

#

### 加入我们的 Discord 进行讨论、获取支持、提出建议和参与开发

[](https://discord.gg/dkVC3NKsqp)

[](https://x.com/RedHexCaps)

# Ankou:新一代命令与控制框架

Ankou 是一个现代化、模块化的命令与控制 (C2) 平台,旨在让操作人员在不牺牲战术技艺的前提下快速行动。每个组件——从传输中继到桌面客户端——都提供了快速启动脚本,您只需克隆仓库,设置植入程序密钥,运行提供的命令,即可立即开始实验。内置的 AI 助手降低了新操作员的学习曲线,同时也为经验丰富的团队提供了深入目标分析的倍增器。Ankou 包含三个默认 Agent 供您的团队定制——您也可以创建全新的处理器,为您的团队打造一个前所未见的新 Agent。

## 核心架构概览

| 组件 | 描述 |

|-----------|-------------|

| **Server (`server/`)** | 基于 Go 的 API + WebSocket 中心,包含 GraphQL schema、持久化任务、战利品存储、JWT 认证和受 HMAC 保护的 Agent 端点。首次运行时生成 TLS 证书、密钥和 SQLite 数据库 (`go run .`)。 |

| **Ghost Relay (`ghost-relay/`)** | 一次性前端,支持多种传输协议(HTTPS、HTTP/3 QUIC、SSH、SMB/WebSocket)并将流量转发到服务器。每个协议都位于独立的 `accept_*.go` 模块中,因此添加新传输协议就像复制模板一样简单。 |

| **Agents (`agents//`)** | 参考 Implant(geist、phantasm、shade),展示了不同的传输栈和命令集。每个 Agent 负责处理 HMAC 签名、任务执行和战利品回传。 |

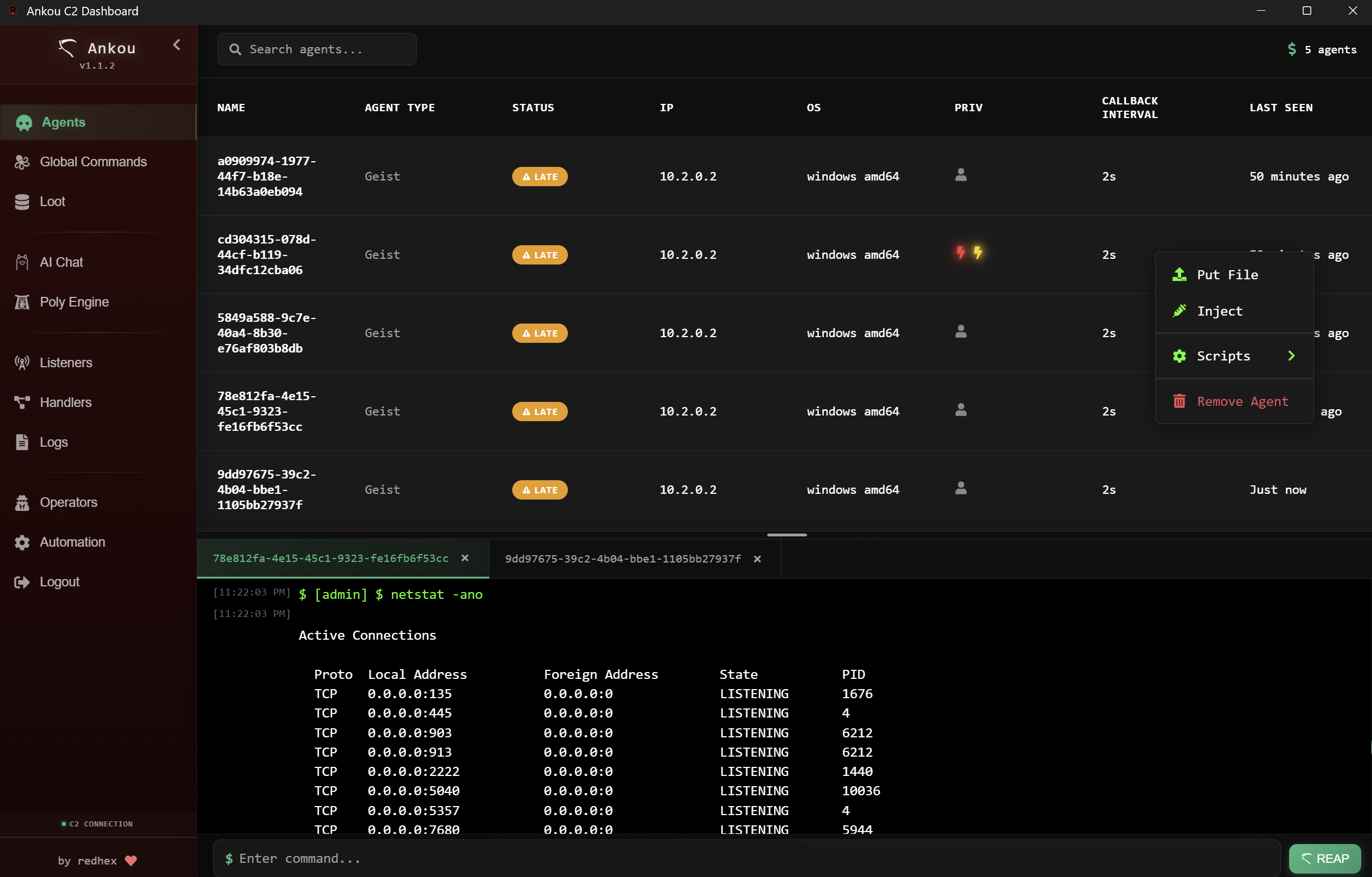

| **Client (`frontend/`)** | Electron/Vite 桌面应用,包含实时仪表盘、监听器管理、文件系统浏览器、AI 助手面板和战利品视图。运行 `npm install && npm run electron` 启动。 |

将它们组合在一起,形成了一个分层的 C2 架构,既隐藏了真实服务器,又允许您独立扩展传输协议或 Agent 行为。

## 功能亮点

### 1. 模块化传输、处理器和自定义 Agent

- **基于 Body 的 Agent 识别** - Agent 在请求负载中声明其类型,允许无限类型的 Agent 共享任何传输协议而无需端口耦合。

- Ghost Relay 透明转发流量,服务器根据 Body 内容而非端口绑定来路由 Agent 类型。

- 通过 JSON 配置添加新处理器 (`server/agent_handlers/handler_*.json`)。UI 会立即为操作员显示支持的命令。

- 想要自定义传输协议?遵循 [ghost-relay 新传输协议指南](docs/ghost-relay-new-transport.md),几分钟内即可获得生产就绪的模块。

- 所有这些功能都提供了一种简便的方法来构建自定义 Agent;一旦您的传输协议设置完成,查看当前的 Agent,并围绕您的新处理器构建一个包含您喜欢的 TTP 的 Agent。

- 有关灵活 Agent 类型系统的详细信息,请参阅 [基于 Body 的 Agent 识别](docs/body-based-agent-identification.md)。

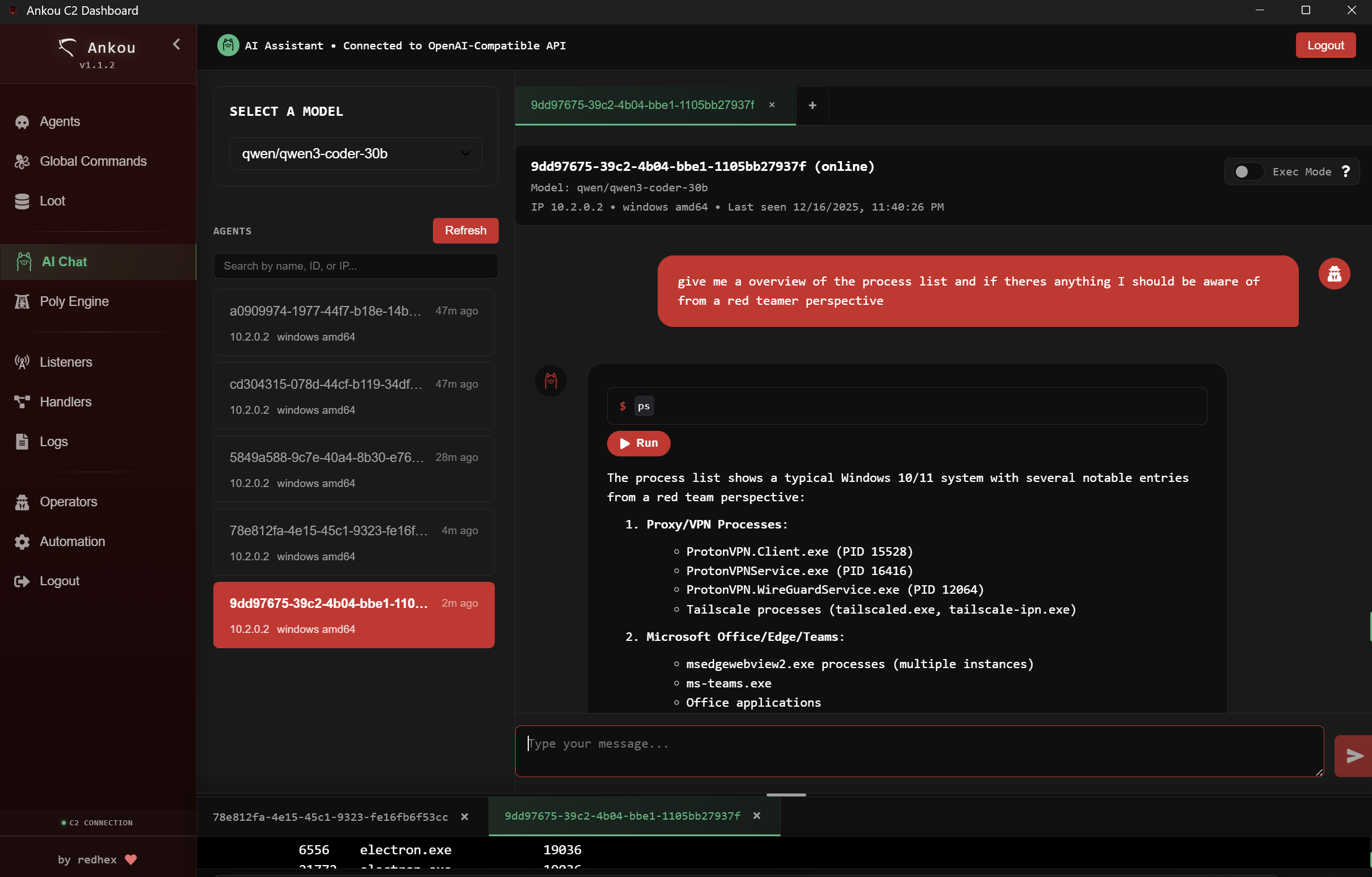

### 2. 人在回路 AI 助手

- 客户端的 **AI Operations** 面板可与任何 OpenAI 兼容端点通信,因此所有目标数据都可以保留在您控制的主机上(OpenAI、LM Studio、Ollama、OpenWebUI 等)。

- 接入您喜欢的本地或自托管 LLM;助手会摄取完整的命令输出历史,建立对目标的共享理解,并可以总结结果、标记异常、起草后续命令或在您保持完全控制的同时监视值得注意的工件。

- 引导式工作流帮助经验不足的操作员学习交战的节奏:助手解释上下文,提议经过审查的命令,建议决策树,并突出显示常见的下一步行动。资深操作员可以专注于更高层的策略,使用 AI 筛选嘈杂的遥测数据、比较主机或在几秒钟内发现跳板点。

- 点击运行建议(使用 `` 标签)让您直接从聊天中执行 AI 建议的命令,保持操作快速且可审计。

- 因为所有内容都通过 OpenAI 兼容层代理,您无需修改 Ankou 的代码即可切换模型。

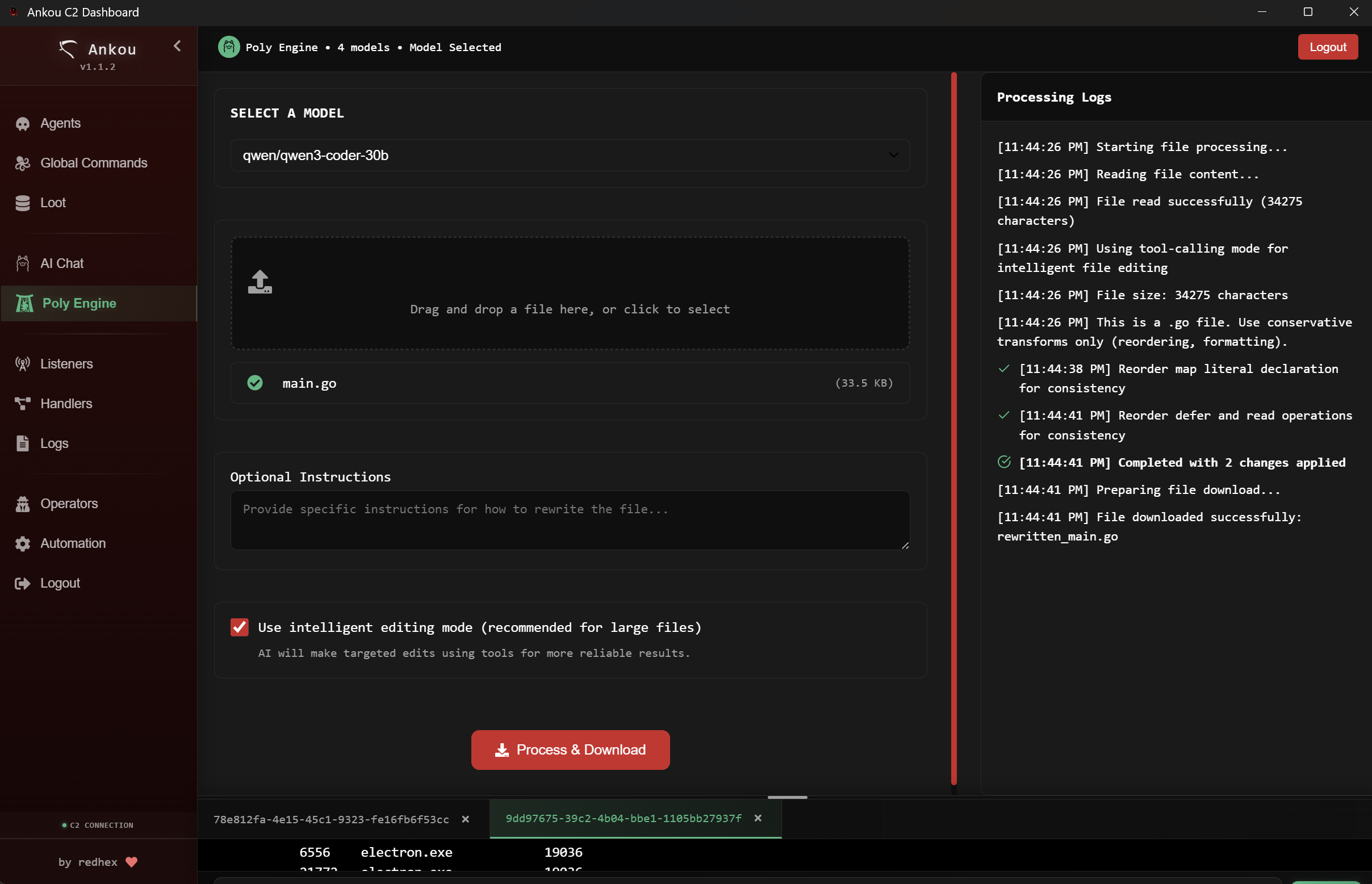

### 3. AI 辅助二进制多样化

- Ankou 的 Poly Engine 重写您的 Implant 源结构,同时保留完整功能。每次构建都会编译成一个明显不同的二进制文件,以减少跨活动的特征可识别性。

- 多样化逻辑与命令映射集成,因此操作员无需学习每个变种的怪癖。

### 4. 操作员工作流增强

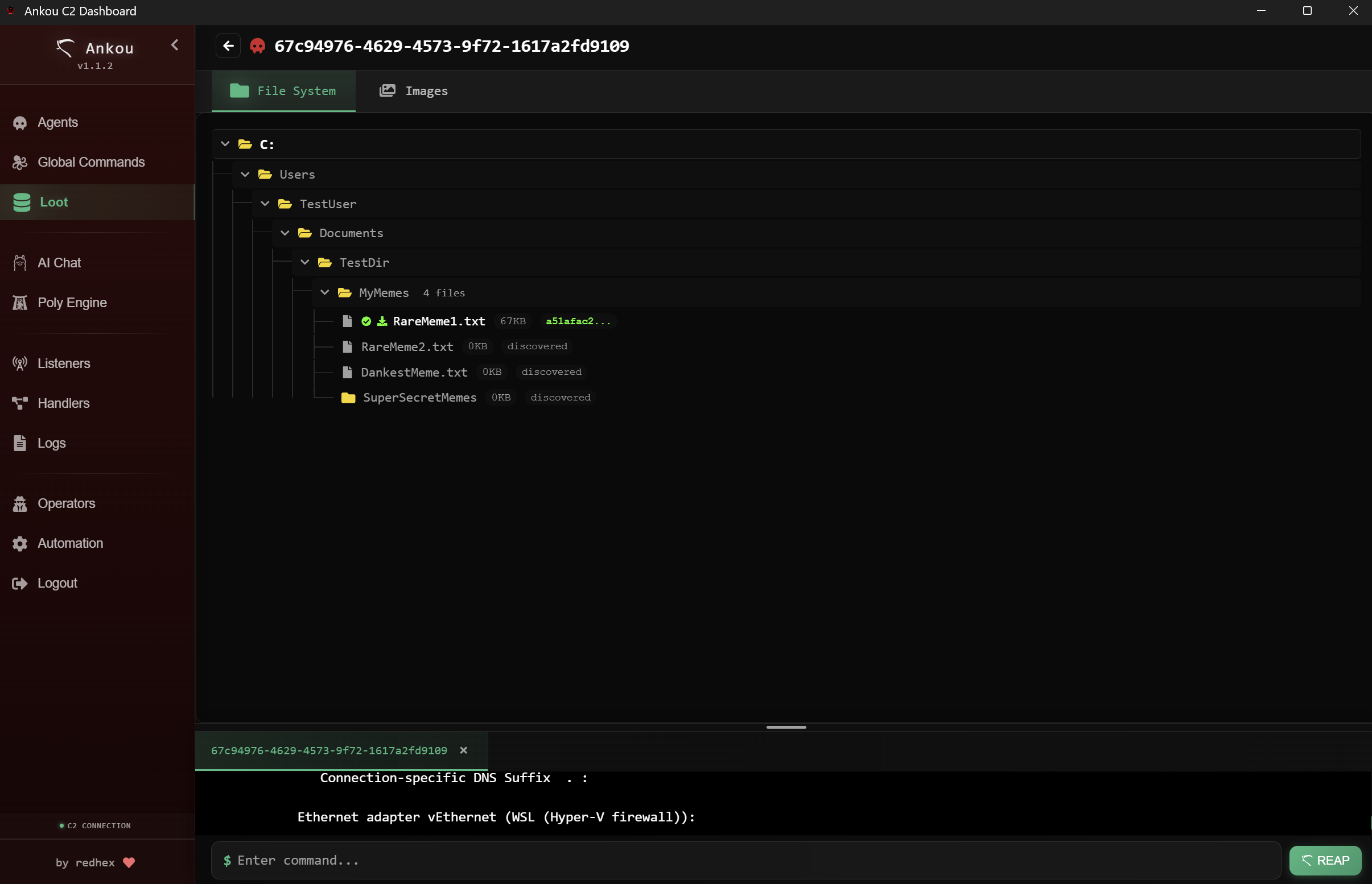

- **文件系统 & 战利品浏览器** – 从单个窗格浏览远程目录、排队下载/上传和标记战利品。战利品条目在团队间即时同步。

- **监听器编排** – 从 UI 启动/停止 HTTPS 监听器,并透明处理中继协调。

- **GraphQL + WebSocket 管道** – 所有状态变更实时广播到连接的客户端,确保操作员不会错过任何心跳、命令结果或战利品更新。

### 5. 自动化 Playbook

- **Automations** 标签页捕获可重复的 Playbook——快速分类、权限提升、横向移动——以便团队触发精选工作流,而不是每次交战都重建检查清单。

- 操作员通过点击重放经过审查的序列来节省时间,而 AI 助手可以在情报变化时中途调整 Playbook。

## Agent 概览

| Agent | 平台 | 语言 | 协议 / 传输 |

|------------|-------------------|--------------------|-----------------------------|

| **geist** | Windows | Rust and Go | HTTP3/QUIC |

| **phantasm** | Windows | Rust and Go | HTTPS |

| **anomaly** | Windows | Node.js (inject in C) | HTTPS |

| **shade** | Linux | Go | SSH |

| **wraith** | Linux | Rust | HTTP3/QUIC |

## AI 后端配置(OpenAI 兼容)

AI 助手和 Poly Engine 都使用 OpenAI API。您可以将 Ankou 指向任何 OpenAI 兼容的后端:

- 本地/自托管:LM Studio、Ollama、OpenWebUI(通常默认无需 API Key)

默认值和用法:

- **API Base URL**:默认为 `http://localhost:11434/v1`(适用于 Ollama/LM Studio 开箱即用)。

- **API Key**:可选;仅对于需要认证的提供商(例如 OpenAI)才需要。对于不需要密钥的本地后端,请留空。

- AI 聊天面板和 Poly Engine 共享这些设置,因此您只需配置一次即可复用。

## 快速启动(一切“开箱即用”)

- 安装最新版本的 golang

- 运行 quickstart.py

- 记下您的注册密钥和 Agent HMAC 密钥(两者均由 quickstart.py 以绿色打印;您也可以在 `ghost-relay/relay.config` 中找到 Agent HMAC 密钥,名为 `AGENT_HMAC_KEY` - 您需要它来构建 Agent)

- 运行或构建 ghostrelay

```

cd ghost-relay

go mod tidy

go run .

# 或

go build .

```

- 运行或构建 C2

```

cd server

go mod tidy

go run .

# 或

go build .

```

- 进入任何 Agent 目录并运行构建脚本,根据您的中继和 C2 设置填写请求的字段。

## 构建独立桌面应用程序(如果您喜欢构建自己的版本而不是使用我们的)

Ankou 客户端可以打包为 Windows、Linux 和 macOS 的独立桌面应用程序:

```

cd frontend

# 构建 Windows 版本 (NSIS 安装程序 + 便携版 .exe)

npm run dist:win

# 构建 Linux 版本 (AppImage + .deb package)

npm run dist:linux

# 构建 macOS 版本 (Intel 和 Apple Silicon 的 DMG)

npm run dist:mac

# 构建所有平台

npm run dist:all

```

如果您不想构建,也可以直接使用 npm 运行应用程序:

```

npm build

npm run electron

```

**输出** 放置在 `frontend/release/` 中:

- **Windows:** `Ankou C2-0.1.0-x64.exe` (安装程序) 和便携版

- **Linux:** `Ankou C2-0.1.0-x64.AppImage` 和 `.deb` 包

- **macOS:** `Ankou C2-0.1.0-x64.dmg` (Intel) 和 `Ankou C2-0.1.0-arm64.dmg` (Apple Silicon)

有关详细的构建说明、故障排除和配置选项,请参阅 [frontend/BUILD.md](frontend/BUILD.md)。

## 路线图 & 贡献

我们正在积极迭代:

- **Geist 和 Phantasm 的 Rust Agent 集成**,使其开箱即用,体积更小、威力更大

- **Geist、Shade 和 Phantasm 的 Golang 基础模板**,使其功能更完整且更易于扩展。

- **更好的 Agent 执行**,让您的工作更轻松。

- **开箱即用的更多 C2 协议支持**,以便您可以将我们的更多东西用作模板来制作出色的工具。

### 想要特定功能?

带有功能建议或粗略概念的 GitHub issue——我们会优先考虑社区需要的想法。也欢迎 Pull Request;在深入研究之前,请查阅上面链接的文档以获取指导。

## 常见问题

**Q: 我的 Agent 注册请求返回 HTTP 502。我漏掉了什么?**

A: 监听器已暂停。打开桌面客户端,进入 **Listeners**,找到 Agent 应使用的监听器,然后点击 **Resume**。一旦监听器显示为正在运行,注册就会成功。如果情况并非如此,您可能在构建 Agent 时在端点前漏掉了斜杠。

**Q: 如何提供反馈或建议功能?**

A: 创建一个 GitHub issue。请尽可能详细——截图、日志或工作流描述有助于我们确定优先级并快速响应。

**Q: 为什么每个 Agent 都是单个巨大的文件?**

A: 我们通过将单个文件交付给 LLM 在 Polyengine 中获得了最佳结果,我们知道这会使理解代码库变得更加困难,但我们想突破 AI 可以为我们做的事情的极限。

## 道德使用

**此工具的使用**

Ankou 严格仅用于**道德研究、安全测试和防御目的**。我们**不支持任何恶意活动**、未经授权的访问或违反法律或他人权利的行为。

使用本软件,即表示您同意遵守您所在司法管辖区的所有适用法律和法规。代码按**原样**提供,不提供任何形式的保证。使用风险自负。

## 联系 RedHex

- 网站: [redhex.net](https://redhex.net)

- 邮箱: [capabilities@redhex.net](mailto:capabilities@redhex.net)

**保持隐蔽,保持模块化。** Ankou 让您的行动保持敏捷,同时让您试验最新的战术技艺、AI 工作流和传输机制——所有这些都无需离开您自己的基础设施。

标签:Agent, AI辅助, C2框架, DNS 反向解析, Go语言, GraphQL, HTTP/3, HTTPS, Implant, IP 地址批量处理, JWT认证, MITM代理, Petitpotam, QUIC, SMB, SQLite, SSH, WebSocket, 人工智能, 依赖分析, 内存分配, 匿名通信, 可视化界面, 命令与控制, 安全学习资源, 恶意软件, 攻击模拟, 日志审计, 桌面客户端, 模块化设计, 流量伪装, 流量转发, 用户模式Hook绕过, 程序破解, 网络信息收集, 网络安全, 自动化修复, 自动化攻击, 自动化攻击, 远控木马, 错误配置检测, 隐私保护, 驱动签名利用