noelia-alt/TrustTentacle

GitHub: noelia-alt/TrustTentacle

一款以浏览器扩展为核心的防钓鱼工具,通过实时 URL 风险判定、域名情报和社区举报为用户提供主动式浏览保护。

Stars: 0 | Forks: 0

TrustTentacle

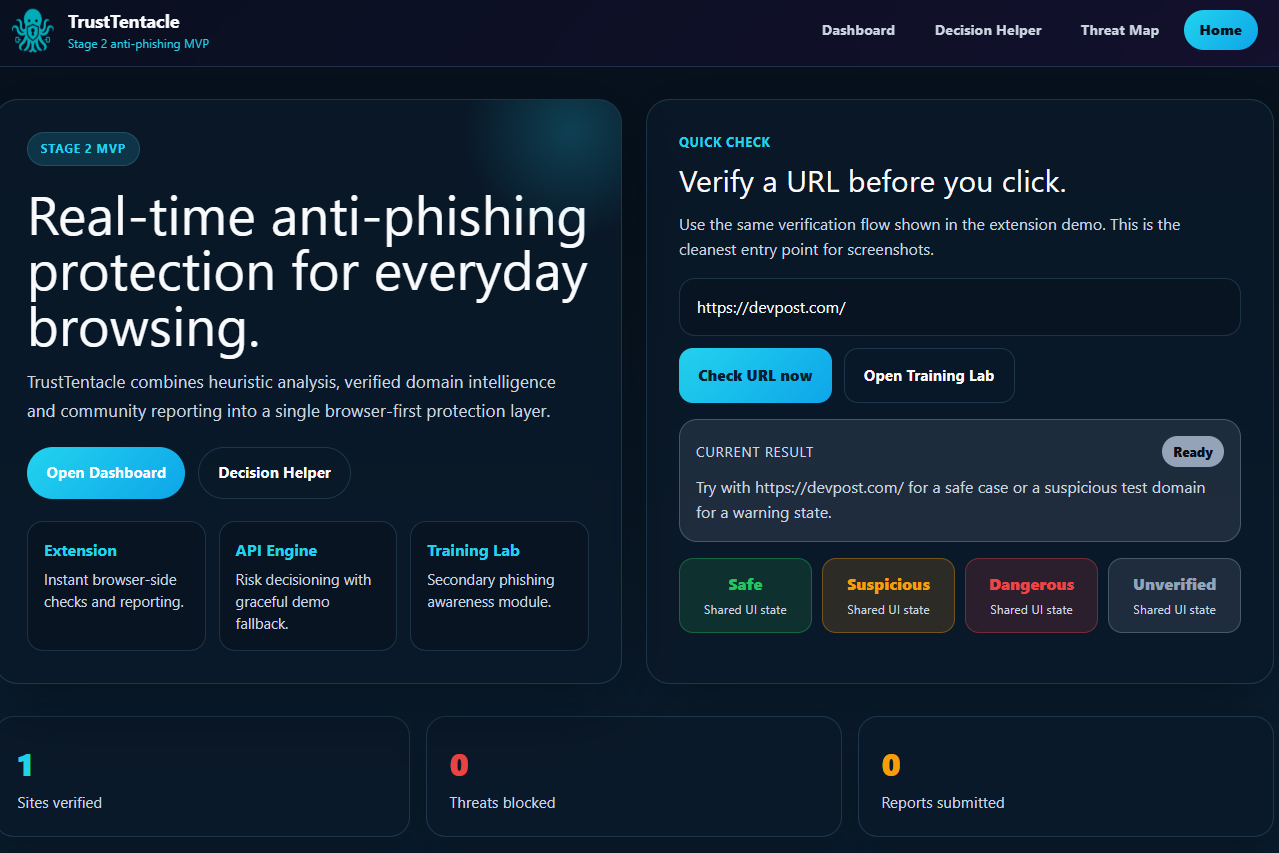

面向实时浏览的主动式防钓鱼保护。

Octopus Hackathon 2025 | 第二阶段入围项目 | 900+ 个项目中的前 50 名

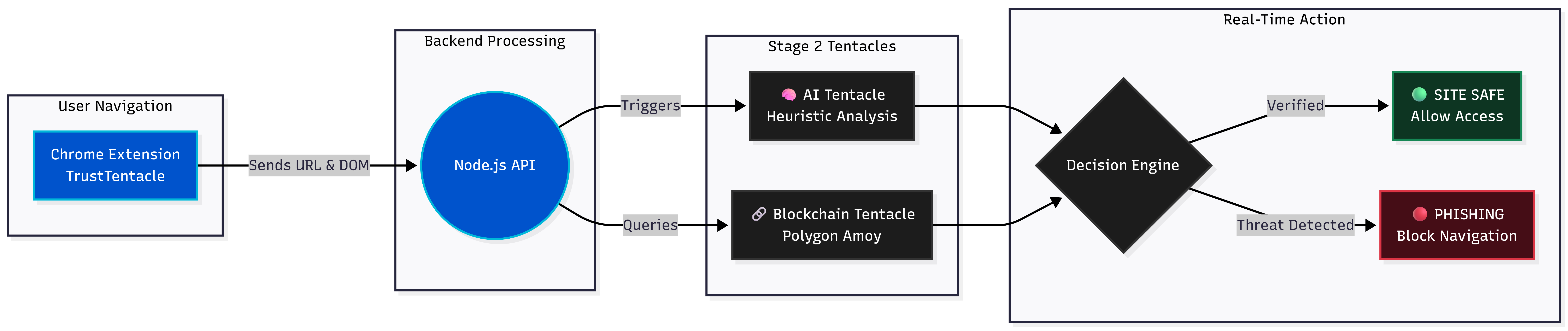

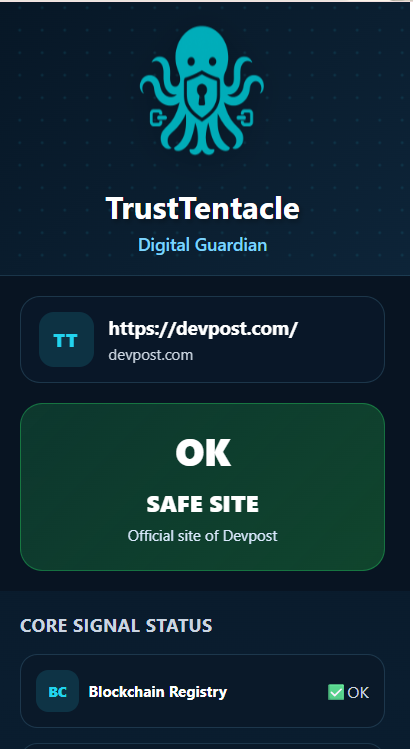

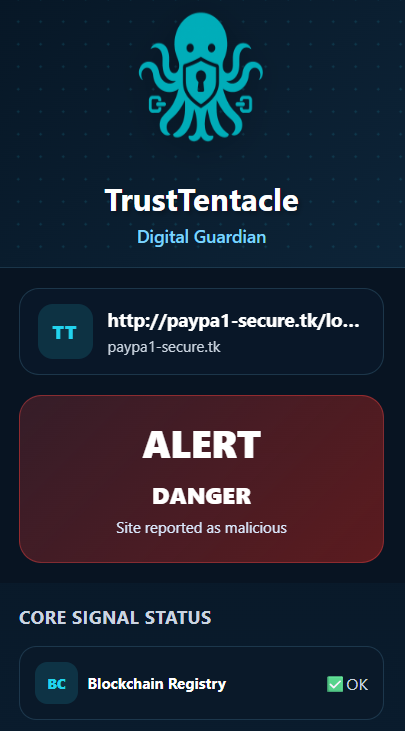

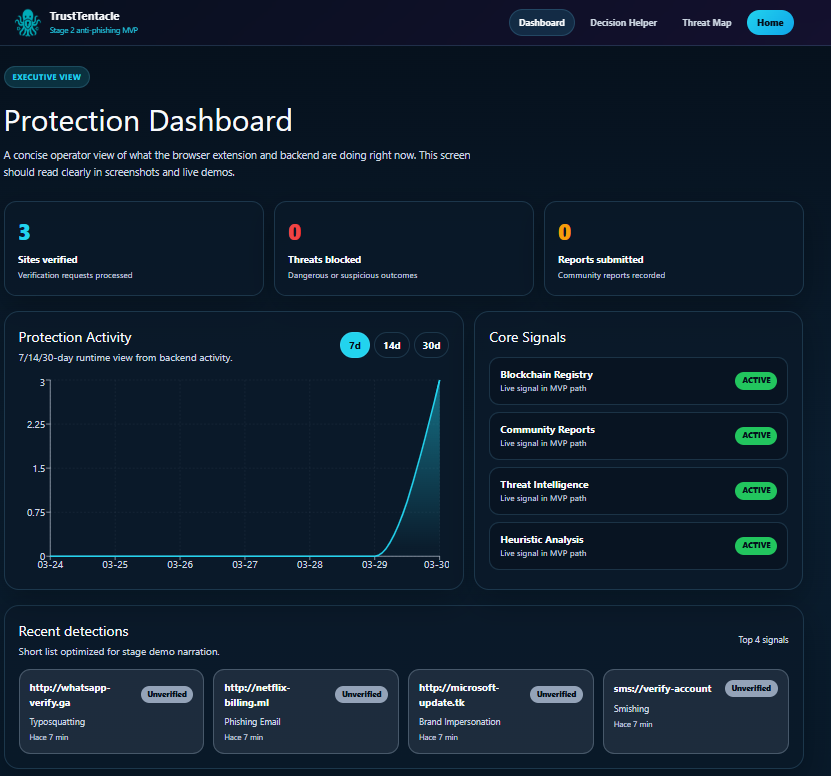

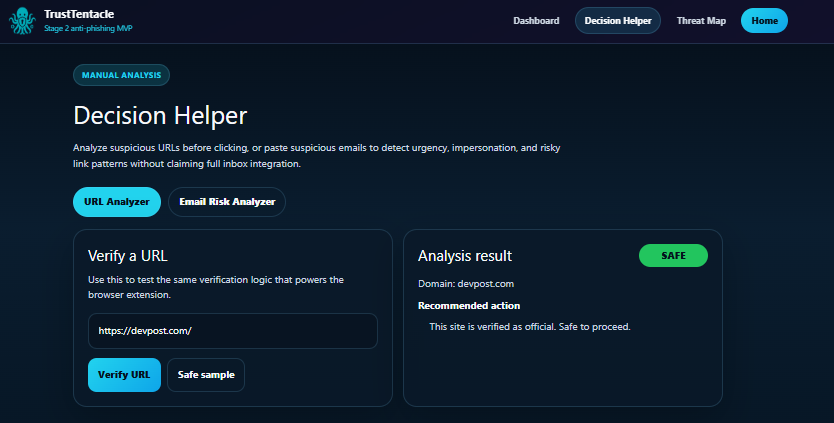

## 问题 网络钓鱼、域名冒充和社会工程攻击依然能够绕过用户的安全意识和许多被动防御机制。用户在浏览时、提交凭证前、连接钱包前或信任恶意页面前,需要一个预防性的信任层。 ## 解决方案 TrustTentacle 是一个以浏览器优先的防钓鱼 MVP,它结合了: - 用于实时浏览保护的 Chrome 扩展程序 - Node.js 后端中的启发式风险分析 - 针对可信目标地址的已验证域名情报 - 社区网络钓鱼举报 - 危险流程中的可解释性风险指标 - 用于可疑消息的手动电子邮件风险分析器 - 用于查看指标和近期检测结果的仪表板可见性 该仓库还包含智能合约和区块链就绪架构,而当前的第二阶段 MVP 针对本地可靠性和稳定的现场演示进行了优化。 ## 核心 MVP 范围 已实现且具备演示条件: - 具有 `SAFE`、`SUSPICIOUS`、`DANGEROUS` 和 `UNVERIFIED` 判定结果的 URL 验证 - 浏览器扩展弹窗、自动检查和上下文菜单操作 - 危险网站流程中的可解释性 `Risk Indicators` - 从扩展程序提交社区网络钓鱼举报 - 使用后端活动指标的 Web 仪表板 - 用于分析可疑发件人、主题、正文和嵌入链接的手动电子邮件风险分析器 路线图: - 扩展威胁情报集成 - 更深层次的视觉和行为分析 - 完整的生产级链上验证工作流 - 邮件客户端集成和邮件头验证 ## 架构  仓库结构: ``` TrustTentacles/ |-- backend/ # Node.js / Express API |-- contracts/ # Solidity contracts (roadmap-ready) |-- extension/ # Chrome extension (MV3) |-- web/ # React / Vite dashboard |-- docs/ # Architecture and repository media assets `-- scripts/ # Operational scripts ``` ## 截图 ### 扩展弹窗 安全判定:  危险判定:  ### Web 体验 主页:  仪表板概览:  包含 URL 和电子邮件分析的决策助手:  威胁地图:  ## 快速开始 前置条件: - Node.js 18+ - pnpm - Chrome 或 Edge 安装依赖: ``` pnpm install:all ``` 启动后端: ``` pnpm backend:dev ``` 启动 Web 端: ``` pnpm web:dev ``` 构建扩展: ``` pnpm extension:build ``` 加载扩展: 1. 打开 `chrome://extensions/` 2. 启用开发者模式 3. 点击 `Load unpacked` 4. 选择 `extension/dist` ## 环境配置 后端: ``` cp backend/.env.example backend/.env ``` 合约: ``` cp contracts/.env.example contracts/.env ``` Web 端: ``` cp web/.env.example web/.env ``` 对于本地演示,将 `VITE_API_BASE_URL` 设置为 `http://localhost:3001/api/v1`。 ## 脚本 - `pnpm backend:dev` - `pnpm web:dev` - `pnpm extension:build` - `pnpm demo:start` - `pnpm demo:check` ## 备注 - 当前的 MVP 在用户浏览时提供保护,包括从电子邮件、短信和社会工程渠道中打开的钓鱼链接。 - 手动电子邮件风险分析器专为粘贴的可疑消息而设计。它不是 Gmail 或 Outlook 收件箱集成。 - 区块链仍是该架构和路线图的一部分,但现场演示并不依赖于完整的链上流程。 ## 许可证 本项目基于 [MIT 许可证](LICENSE) 授权。标签:GNU通用公共许可证, MITM代理, MVP, Node.js, URL检测, Web3安全, XAI, 区块链, 反钓鱼, 可解释性AI, 启发式分析, 域名安全, 威胁情报, 开发者工具, 智能合约, 浏览器插件, 社会工程学防护, 社区众包, 网络安全, 自定义脚本, 软件架构, 邮件安全, 隐私保护, 黑客松