Samyukta-14/soc-home-lab

GitHub: Samyukta-14/soc-home-lab

基于Wazuh和Docker Compose的企业级SOC家庭实验室,帮助学习者从基线建模到自定义规则编写,系统掌握威胁检测与事件响应技能。

Stars: 0 | Forks: 0

# SOC 家庭实验室

一个使用 Wazuh SIEM/XDR 构建的安全运营中心 家庭实验室,用于学习威胁检测、日志分析和事件响应。

## 概述

本项目模拟了一个企业安全监控环境,包含:

- 定义正常活动的文档化基线

- 针对基线违规的自定义检测规则

- 映射到 MITRE ATT&CK 的检测

- 真实攻击模拟和分诊工作流

### 场景

一个小型企业环境,包含:

- **Windows 工作站** - 业务分析师 (`jsmith`) 使用 Excel、浏览器、电子邮件、Power BI

- **Linux SSH 堡垒机** - 用于管理员访问的安全网关(仅限 `admin` 用户)

- **Wazuh SIEM** - 集中监控和检测

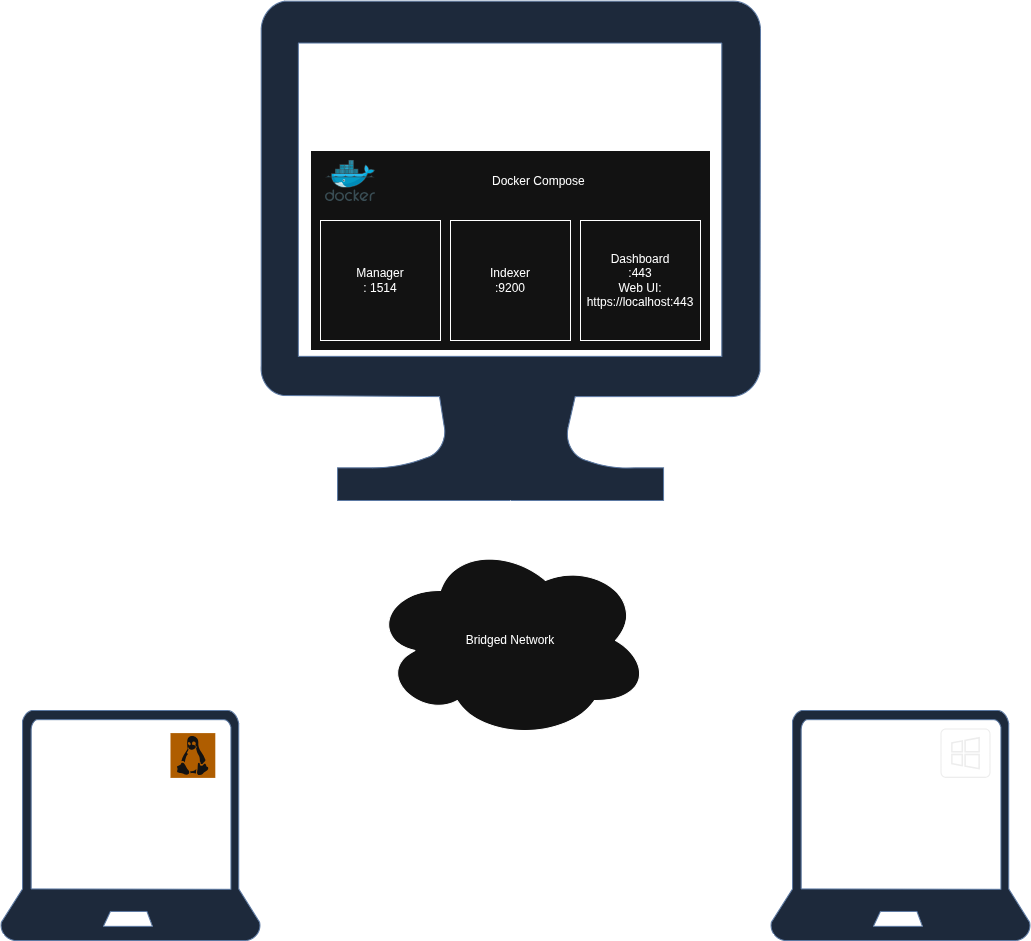

## 架构

标签:AMSI绕过, Cloudflare, Docker Compose, Linux安全监控, meg, MITRE ATT&CK, OpenCanary, Sysmon, Wazuh, Windows安全监控, x64dbg, 云计算, 企业级安全, 信息安全, 分类与处置, 威胁检测, 安全基线, 安全架构, 安全运营中心, 家庭实验室, 库, 应急响应, 攻击模拟, 教学环境, 日志收集, 横向移动, 版权保护, 编程规范, 网络安全, 网络映射, 规则引擎, 隐私保护, 驱动签名利用