okpulse/links-overseer

GitHub: okpulse/links-overseer

本地化 OSINT 网站分析工具,可爬取链接、图片、文档并提取元数据,支持反向图片搜索和 WHOIS 查询

Stars: 3 | Forks: 1

# Links Overseer

**Links Overseer** 是一个用于分析网站的本地的 OSINT 工具。

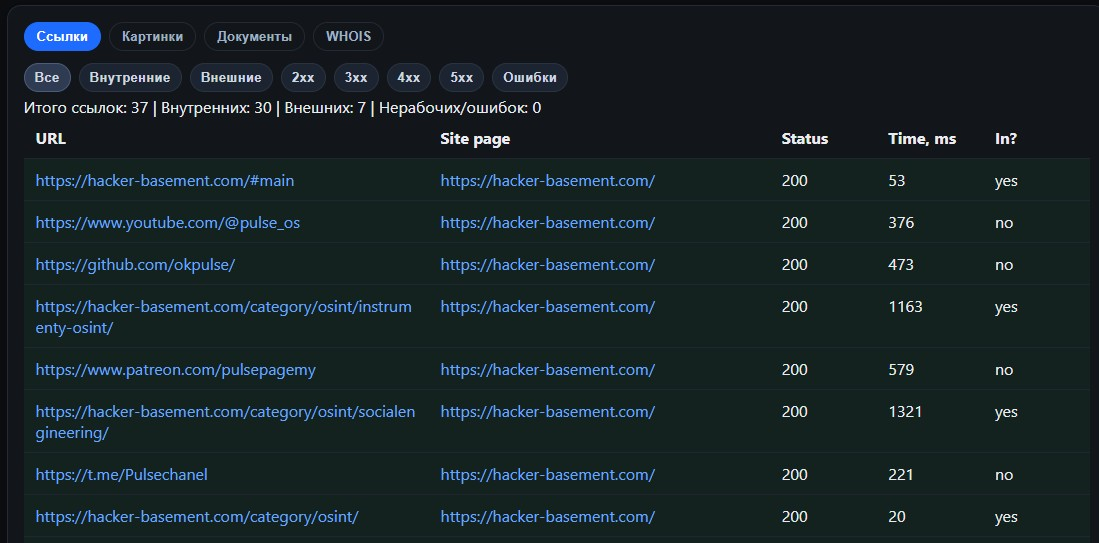

它分析指定的 URL:按选定深度遍历网站的内部页面,并显示所有找到的链接及其状态和响应时间,同时收集网站上的所有图片和文档。图片会被添加到图库中,文档则被整理到汇总表中。

## 🚀 功能特性

| 🔗链接 | 🖼️图片 | 📄 文档 |

|----------|-----------|-----------|

|收集指定深度的所有链接|收集所有格式的图片到图库|收集网站上的所有文档|

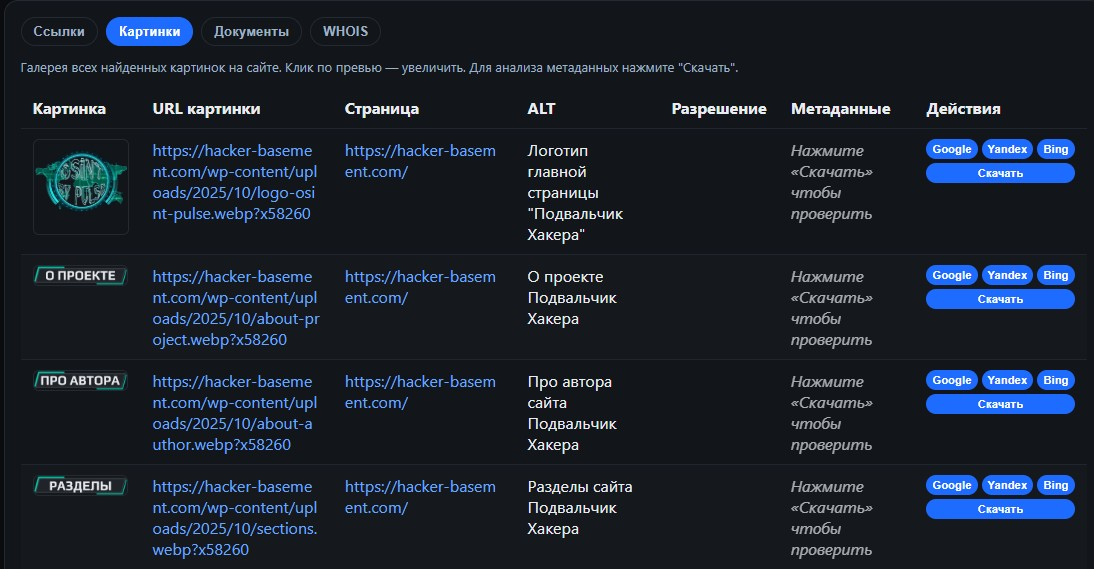

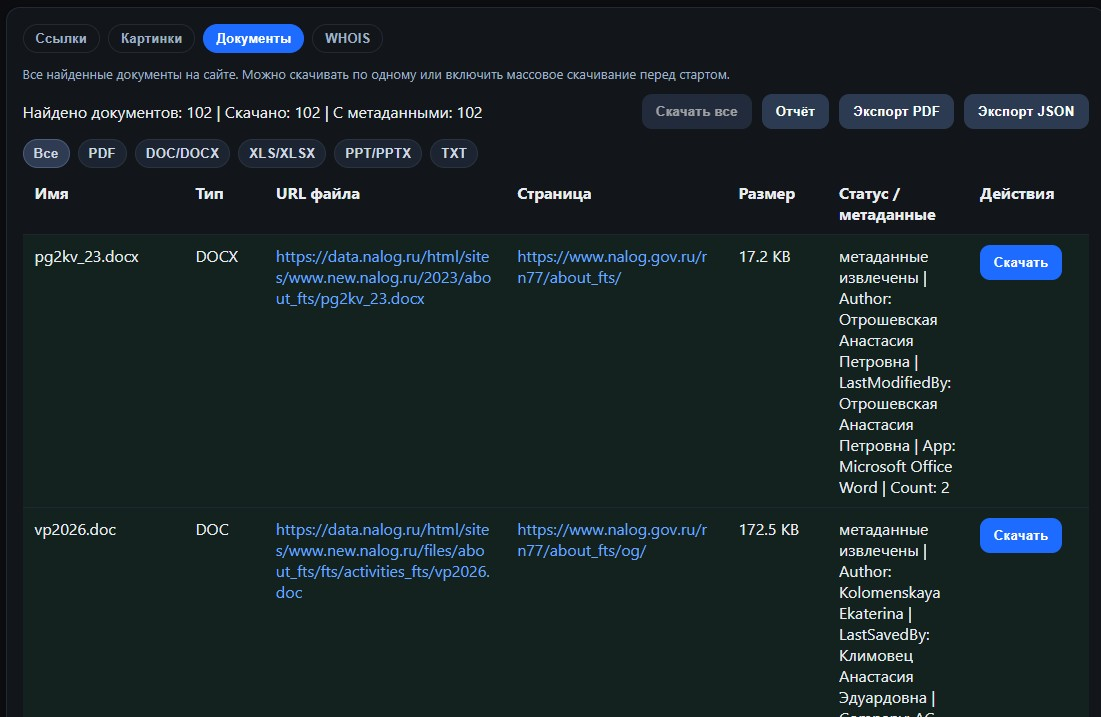

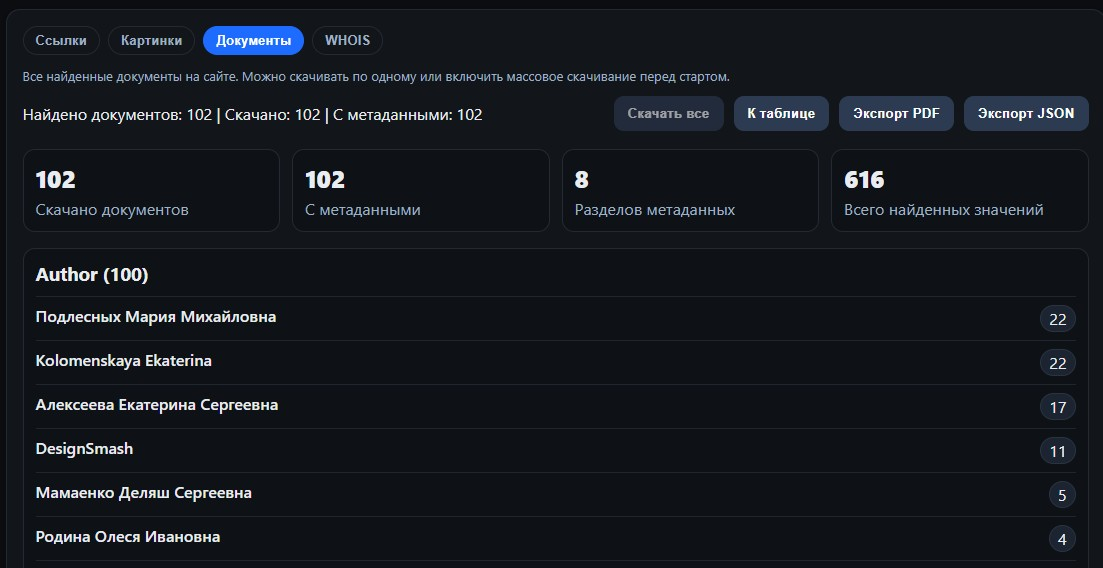

|检查网站上所有链接的状态|在图库中预览图片|提取和分析文档元数据|

|显示响应速度(毫秒)|收集 URL:图片和页面 |收集 URL:文档和页面 |

|判断链接是内部还是外部|查看图片的 `alt` 属性|已提取元数据的报告|

|结果过滤与汇总|下载:批量或单独|下载:批量或单独|

|支持遵循或忽略 `robots.txt` 进行遍历|元数据分析及图片反向搜索|导出报告为 PDF/JSON|

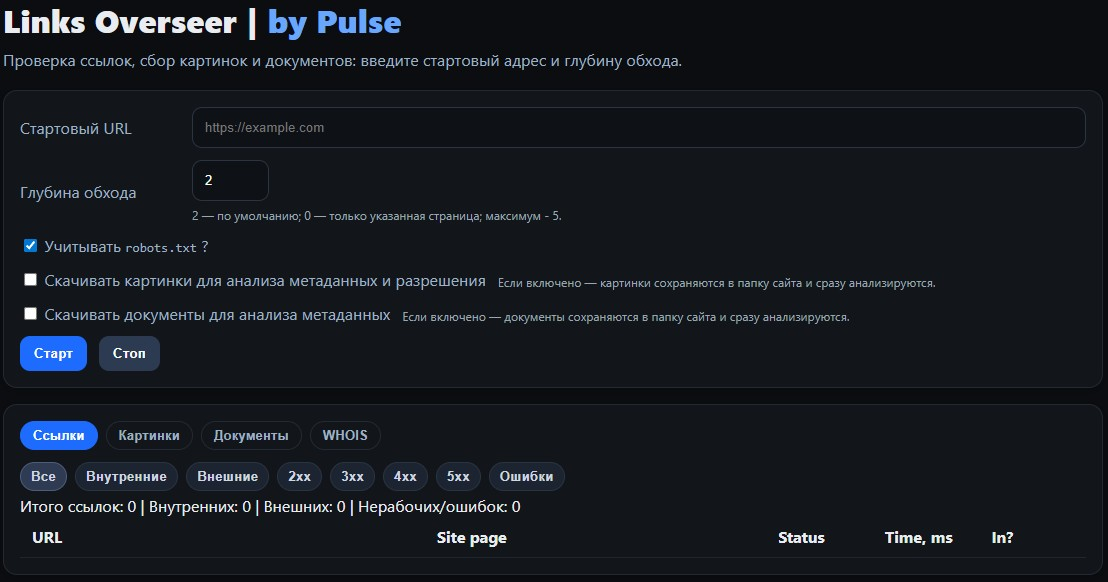

## 💻 界面

值为 `0` 表示仅检查输入页面上的链接,`1` 表示起始页及其上的所有链接,`2` 表示向深处走 2 步,依此类推。 | | **遵守 robots.txt** | 如果启用,程序将不会进入 `robots.txt` 文件中禁止的部分 | | **下载图片**| 启用后将创建目录 `data/<网站>/`。所有找到的图片将保存于此,并在结果中直接显示元数据| | **下载文档**| 启用后将创建目录 `data/<网站>/documents`。所有找到的文档将保存于此,并在结果中直接显示元数据| | **“开始”按钮** | 启动遍历过程 | | **“停止”按钮** | 中断当前检查 | | **进度条** | 显示执行进度。运行时为黄色,完成后为绿色 | ### ▪️ “链接”部分

值为 `0` 表示仅检查输入页面上的链接,`1` 表示起始页及其上的所有链接,`2` 表示向深处走 2 步,依此类推。 | | **遵守 robots.txt** | 如果启用,程序将不会进入 `robots.txt` 文件中禁止的部分 | | **下载图片**| 启用后将创建目录 `data/<网站>/`。所有找到的图片将保存于此,并在结果中直接显示元数据| | **下载文档**| 启用后将创建目录 `data/<网站>/documents`。所有找到的文档将保存于此,并在结果中直接显示元数据| | **“开始”按钮** | 启动遍历过程 | | **“停止”按钮** | 中断当前检查 | | **进度条** | 显示执行进度。运行时为黄色,完成后为绿色 | ### ▪️ “链接”部分

标签:DInvoke, ESC4, EVTX分析, OSINT, URL监测, 侦察工具, 元数据提取, 反向图片搜索, 命令控制, 图片搜集, 对称加密, 数据采集, 文档分析, 日志审计, 本地工具, 漏洞挖掘辅助, 网站分析, 网络安全, 自动化审计, 证书透明日志, 路径扫描, 进程保护, 链接抓取, 隐私保护