zakirkun/deep-eye

GitHub: zakirkun/deep-eye

一款集成多 AI 提供商的智能漏洞扫描与渗透测试工具,支持 AI 驱动的 Payload 生成、45+ 种攻击向量检测和专业报告输出。

Stars: 1171 | Forks: 222

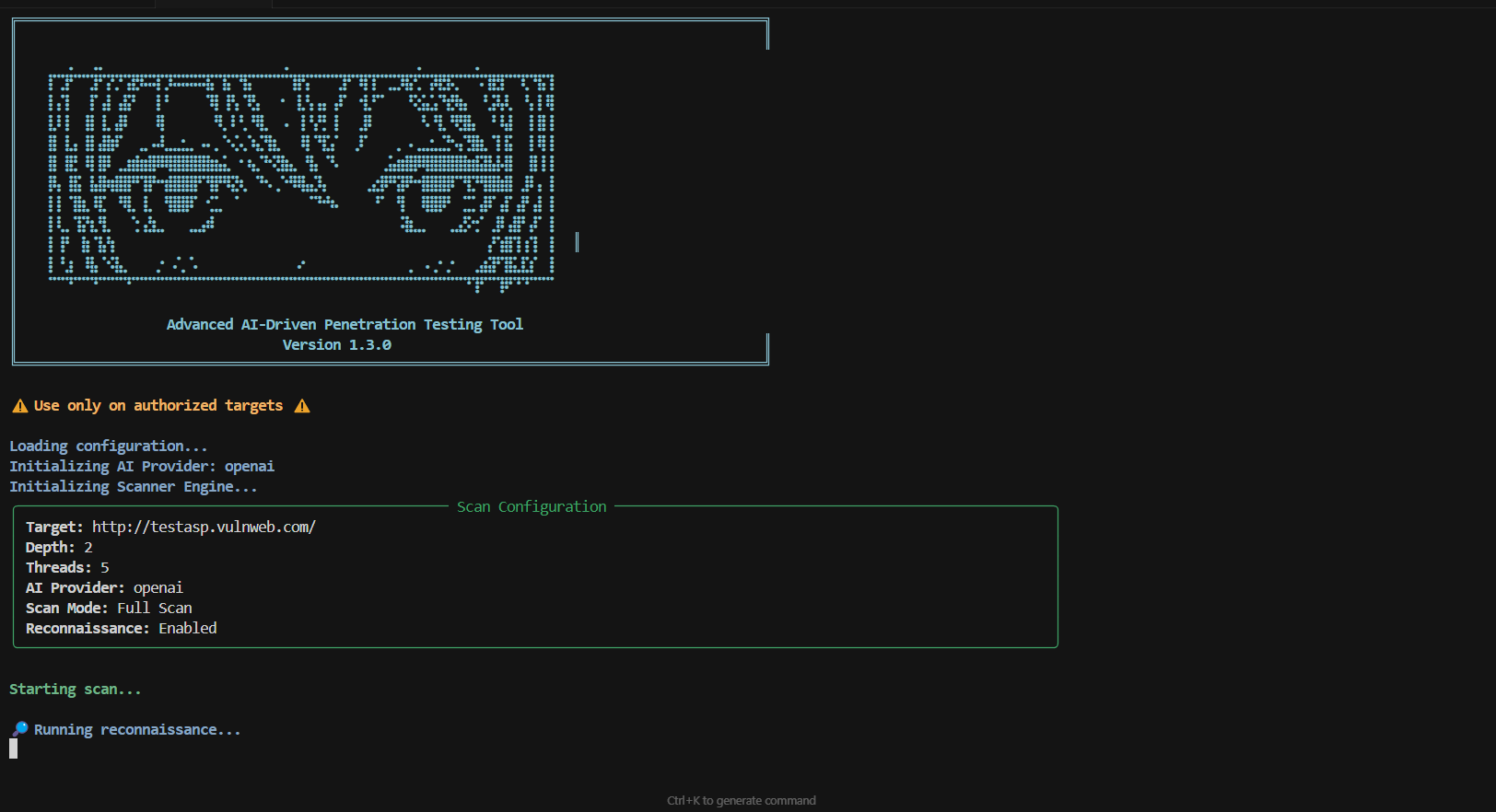

# 深海之眼 🔍

一款先进的 AI 驱动漏洞扫描器和渗透测试工具,集成了多种 AI 提供商(OpenAI、Grok、OLLAMA、Claude)和全面的安全测试模块,用于自动化漏洞挖掘、智能 Payload 生成和专业报告生成。

## 🚀 功能特性

### 核心能力

- **多 AI 提供商支持**:在 OpenAI、Grok、OLLAMA 和 Claude 之间动态切换

- **智能 Payload 生成**:AI 驱动、感知 CVE、上下文敏感的 Payload

- **全面扫描**:45+ 种攻击方法,包含针对特定框架的测试

- **高级侦察**:被动 OSINT、DNS 枚举、子域名发现

- **专业报告**:包含 OSINT 情报和执行摘要的 PDF/HTML/JSON 报告

- **协同扫描**:基于团队的分布式扫描与会话管理

- **自定义插件系统**:使用您自己的漏洞扫描器扩展 Deep Eye

- **多渠道通知**:通过电子邮件、Slack 和 Discord 进行实时警报

### 漏洞检测

#### 核心漏洞

- SQL 注入(报错型、盲注、时间型)

- 跨站脚本攻击 (XSS)

- 命令注入

- SSRF(服务器端请求伪造)

- XXE(XML 外部实体)

- 路径遍历

- CSRF(跨站请求伪造)

- 开放重定向

- CORS 配置错误

- 安全头分析

#### v1.3.0 新增漏洞

- 本地文件包含 (LFI)

- 远程文件包含 (RFI)

- 服务端模板注入 (SSTI)

- CRLF 注入

- Host 头注入

- LDAP 注入

- XML 注入

- 不安全的反序列化

- 认证绕过

- 信息泄露

- 敏感数据暴露

- JWT 漏洞

- 认证失效

#### v1.1.0 高级模块

- **API 安全测试**(OWASP API Top 10 2023)

- **GraphQL 安全**(内省、深度限制、批量攻击)

- **业务逻辑缺陷**(价格篡改、工作流绕过、竞争条件)

- **认证测试**(会话管理、JWT、OAuth、MFA 绕过)

- **文件上传漏洞**(无限制上传、路径遍历、类型绕过)

- **协同扫描**(基于团队的分布式扫描)

#### v1.2.0 高级模块

- **WebSocket 测试**(Origin 验证、认证、注入、DoS 防护)

- **基于机器学习的异常检测**(行为分析、模式识别)

- **交互式 HTML 报告**(图表、过滤、实时搜索)

- **增强型 OSINT**(Google dorking、违规数据库、CT 日志、GitHub/Pastebin)

- **高级 Payload 混淆**(11+ 种 WAF 绕过技术)

#### v1.3.0 新功能

- **自定义插件系统**(使用您自己的扫描器进行扩展)

- **多渠道通知**(电子邮件、Slack、Discord 警报)

- **增强型 OSINT 报告**(所有报告中均包含侦察数据)

以及 17+ 种攻击向量

## 📋 前置条件

- Python 3.8 或更高版本

- pip 包管理器

- AI 提供商的 API 密钥(至少一个):

- OpenAI API 密钥

- Anthropic (Claude) API 密钥

- Grok API 密钥

- OLLAMA(本地安装)

## 🔧 安装说明

### 快速安装(推荐)

**Windows:**

```

.\scripts\install.ps1

```

**Linux/Mac:**

```

chmod +x scripts/install.sh

./scripts/install.sh

```

### 手动安装

1. 克隆仓库:

```

git clone https://github.com/zakirkun/deep-eye.git

cd deep-eye

```

2. 安装依赖:

```

pip install -r requirements.txt

```

3. 配置 AI 提供商:

```

cp config/config.example.yaml config/config.yaml

# 使用您的 API 密钥编辑 config.yaml

```

## 🎯 使用方法

### 快速入门

```

# 通过命令行指定目标进行扫描

python deep_eye.py -u https://example.com

# 使用配置文件进行扫描

python deep_eye.py -c myconfig.yaml

# 详细模式

python deep_eye.py -u https://example.com -v

```

### 配置驱动扫描

所有扫描选项均在 `config/config.yaml` 中配置:

```

scanner:

target_url: "https://example.com" # Default target

ai_provider: "openai" # AI provider

default_depth: 2 # Crawl depth

default_threads: 5 # Thread count

enable_recon: true # Enable reconnaissance

full_scan: false # Full/quick scan mode

proxy: "" # Proxy settings

custom_headers: {} # Custom headers

reporting:

enabled: true # Auto-generate reports

output_directory: "reports" # Report directory

default_format: "html" # Report format

```

然后运行:

```

python deep_eye.py

```

### 命令行选项(精简)

```

-u, --url Target URL (overrides config)

-c, --config Configuration file path (default: config/config.yaml)

-v, --verbose Enable verbose output

--version Show version and exit

--no-banner Disable banner display

```

**注意:** 所有扫描选项(深度、线程、AI 提供商、扫描模式、代理等)现已在 `config.yaml` 中配置,以便更好地管理和重复使用。

## 📁 项目结构

```

deep-eye/

├── core/ # Core scanning engine

├── ai_providers/ # AI provider integrations

├── modules/ # Security testing modules

├── utils/ # Utility functions

├── config/ # Configuration files

├── templates/ # Report templates

├── examples/ # Usage examples

├── scripts/ # Installation scripts

├── docs/ # Documentation

├── deep_eye.py # Main entry point

├── setup.py # Package setup

└── requirements.txt # Dependencies

```

详细结构请参阅 [docs/ARCHITECTURE.md](docs/ARCHITECTURE.md)

## 🔧 故障排除

### PDF 报告生成

**问题**:Windows 上 PDF 生成出错(WeasyPrint 库问题)

**解决方案**:该工具现默认使用 ReportLab(Windows 友好)进行 PDF 生成。如果您遇到任何问题:

1. 确保已安装 ReportLab:

```

pip install reportlab>=4.0.0

```

2. 如果 PDF 生成失败,工具将自动回退到 HTML 格式。

3. 对于高级 HTML 转 PDF 功能(可选),您可以安装额外的工具,但这并非必需。

### 常见问题

**AI 提供商连接错误**

- 验证 `config/config.yaml` 中的 API 密钥

- 检查您的网络连接

- 确保 API 密钥有足够的额度

**扫描错误**

- 验证目标 URL 是否可访问

- 检查目标是否有速率限制或 WAF

- 尝试使用 `-t` 选项降低线程数

## 🛡️ 法律声明

**重要提示**:Deep Eye 仅供授权安全测试使用。

- 仅在您拥有或获得明确测试许可的系统上使用

- 未经授权访问计算机系统是违法的

- 用户有责任遵守所有适用法律

- 开发者不对滥用行为承担任何责任

## 🤝 参与贡献

欢迎贡献!请随时提交 Pull Request。

## 📄 许可证

本项目采用 MIT 许可证授权 - 详情请参阅 LICENSE 文件。

## 📚 文档

- **[快速入门指南](docs/QUICKSTART.md)** - 快速上手

- **[架构设计](docs/ARCHITECTURE.md)** - 系统设计与结构

- **[测试指南](docs/TESTING_GUIDE.md)** - 测试流程

- **[贡献指南](docs/CONTRIBUTING.md)** - 如何参与贡献

- **[更新日志](docs/CHANGELOG.md)** - 版本历史

## 🙏 致谢

- OpenAI 提供的 GPT 模型

- Anthropic 提供的 Claude

- OWASP 提供的安全测试方法论

- 安全研究社区

## 📧 联系方式

如有问题或需要支持,请在 GitHub 上提交 issue。

**⚠️ 负责任地使用 | 🔒 合乎道德地测试 | 💜 持续地学习**

标签:AI安全, API安全测试, Bug Bounty, Chat Copilot, CISA项目, Claude, CVE检测, DLL 劫持, DNS 反向解析, ESC4, Grok, LLM评估, Ollama, OpenAI, OSINT, Payload生成, Petitpotam, SSRF, Web安全, XSS, 事件响应, 人工智能, 内存规避, 加密, 可自定义解析器, 命令注入, 域名收集, 大语言模型, 安全报告, 密码管理, 插件系统, 漏洞情报, 漏洞扫描器, 用户模式Hook绕过, 网络安全, 蓝队分析, 逆向工具, 隐私保护