Sahilmir18/DevSecOps-pipeline

GitHub: Sahilmir18/DevSecOps-pipeline

一个基于GitHub Actions的DevSecOps流水线,通过Python自定义扫描器实现源代码、第三方依赖和Azure Terraform IaC的自动化安全检测与合规阻断。

Stars: 1 | Forks: 0

# DevSecOps 流水线

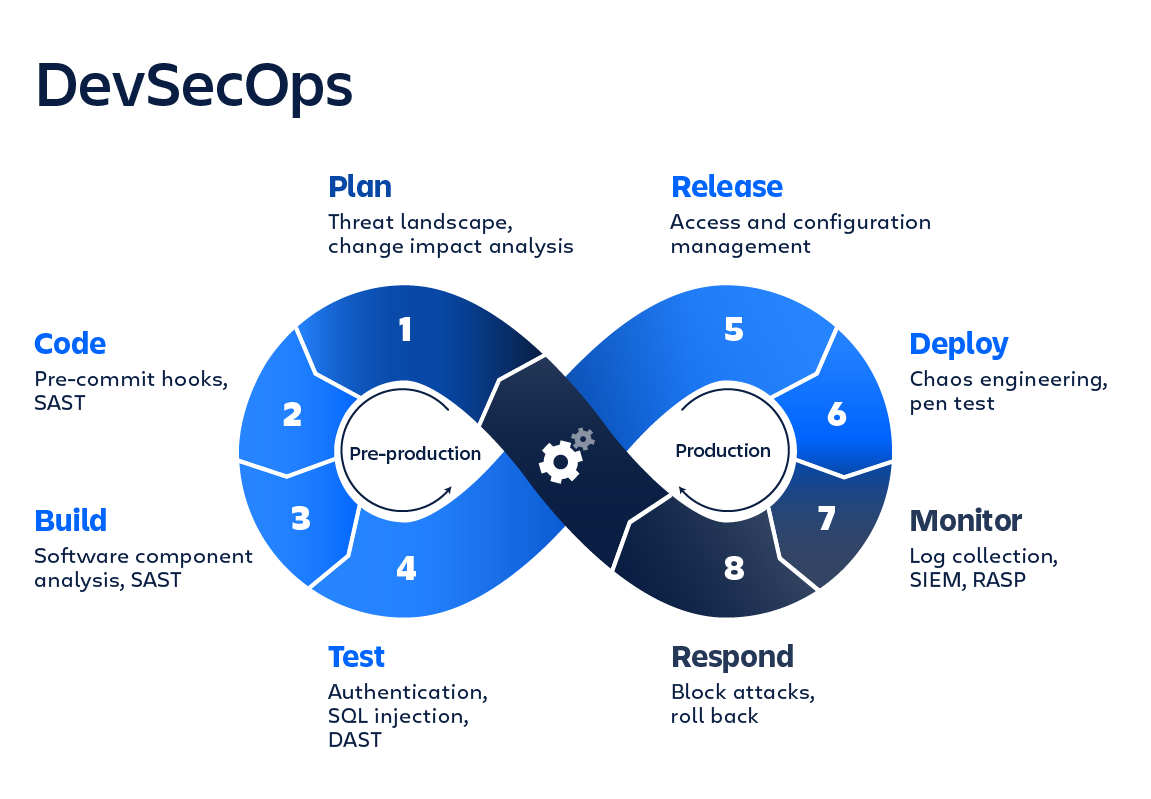

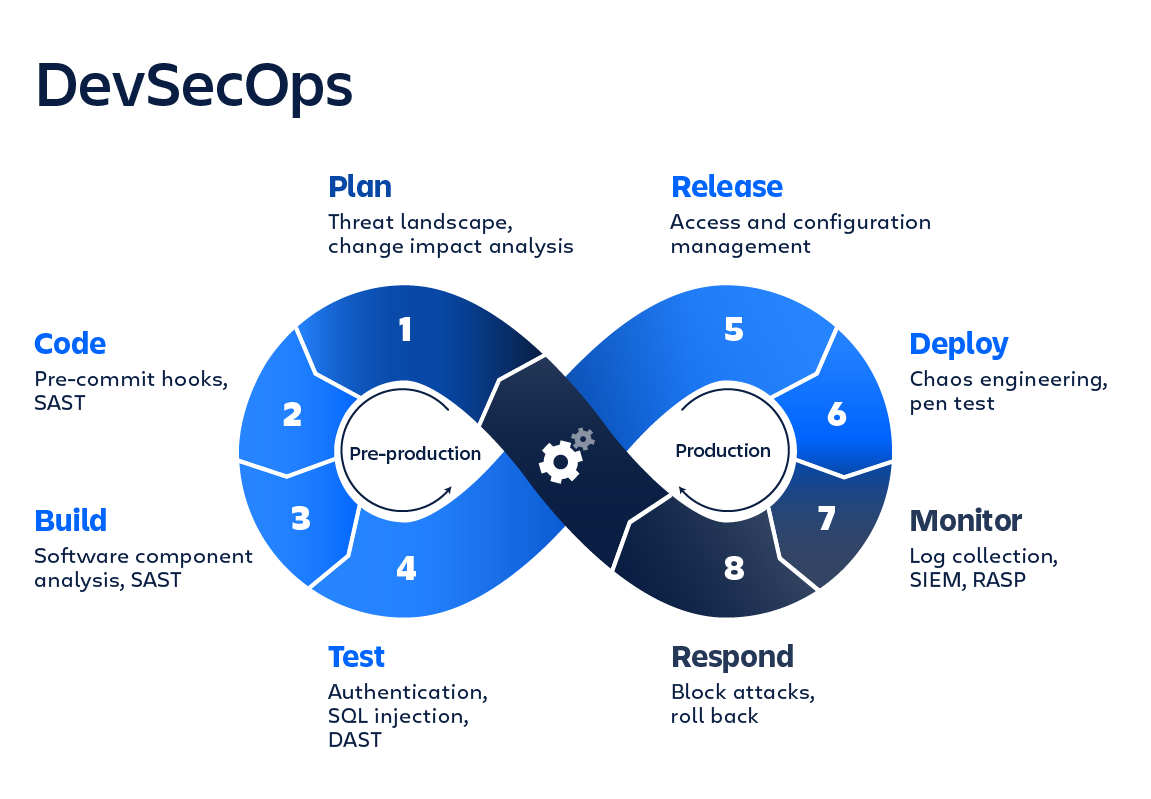

DevOps 和 CI/CD(持续集成/持续部署)方法的快速采用显著加速了软件交付周期。然而,这种速度往往将传统的、手动的安全实践甩在后面,导致部署易受攻击的代码和配置错误的云基础设施的风险显著增加。本项目通过设计和实施全面的 DevSecOps 流水线来解决这一关键差距,将自动化安全验证直接嵌入到开发工作流程中,这种做法被称为"左移"。

本项目的核心是一个使用 GitHub Actions 构建的健壮的 CI/CD 流水线。这个流水线不仅仅是构建和测试代码;它还充当智能安全守门人的角色。它集成了使用 Python 开发的一系列自定义的、策略驱动的安全扫描器。这些扫描器执行静态应用程序安全测试(SAST)以发现源代码中的漏洞,软件成分分析(SCA)以检测不安全的第三方依赖,以及基础设施即代码(IaC)分析以识别 Microsoft Azure Terraform 代码中的配置错误。

该系统围绕策略即代码模型设计,其中安全规则定义在简单的 JSON 文件中,允许轻松更新而无需更改扫描器逻辑。当开发者推送代码时,流水线会自动触发,并行运行所有安全扫描。如果任何扫描器检测到高严重性漏洞,流水线就会失败。这一失败信号通过 GitHub 的分支保护规则强制执行,物理上阻止将不合规的代码合并到主分支。

结果是一个主动的、预防性的安全控制系统,为开发者提供即时反馈并确保自动维护安全基线。本项目成功演示了如何将标准 CI/CD 流水线转变为强大的自动化安全执行机制,使安全成为软件开发生命周期中不可或缺且无缝的一部分。

该系统围绕策略即代码模型设计,其中安全规则定义在简单的 JSON 文件中,允许轻松更新而无需更改扫描器逻辑。当开发者推送代码时,流水线会自动触发,并行运行所有安全扫描。如果任何扫描器检测到高严重性漏洞,流水线就会失败。这一失败信号通过 GitHub 的分支保护规则强制执行,物理上阻止将不合规的代码合并到主分支。

结果是一个主动的、预防性的安全控制系统,为开发者提供即时反馈并确保自动维护安全基线。本项目成功演示了如何将标准 CI/CD 流水线转变为强大的自动化安全执行机制,使安全成为软件开发生命周期中不可或缺且无缝的一部分。

该系统围绕策略即代码模型设计,其中安全规则定义在简单的 JSON 文件中,允许轻松更新而无需更改扫描器逻辑。当开发者推送代码时,流水线会自动触发,并行运行所有安全扫描。如果任何扫描器检测到高严重性漏洞,流水线就会失败。这一失败信号通过 GitHub 的分支保护规则强制执行,物理上阻止将不合规的代码合并到主分支。

结果是一个主动的、预防性的安全控制系统,为开发者提供即时反馈并确保自动维护安全基线。本项目成功演示了如何将标准 CI/CD 流水线转变为强大的自动化安全执行机制,使安全成为软件开发生命周期中不可或缺且无缝的一部分。

该系统围绕策略即代码模型设计,其中安全规则定义在简单的 JSON 文件中,允许轻松更新而无需更改扫描器逻辑。当开发者推送代码时,流水线会自动触发,并行运行所有安全扫描。如果任何扫描器检测到高严重性漏洞,流水线就会失败。这一失败信号通过 GitHub 的分支保护规则强制执行,物理上阻止将不合规的代码合并到主分支。

结果是一个主动的、预防性的安全控制系统,为开发者提供即时反馈并确保自动维护安全基线。本项目成功演示了如何将标准 CI/CD 流水线转变为强大的自动化安全执行机制,使安全成为软件开发生命周期中不可或缺且无缝的一部分。标签:Azure, DevSecOps, ECS, GitHubActions, Homebrew安装, IaC安全, JSON, Policy-as-Code, Python, SAST, Terraform, 上游代理, 代码安全, 分支保护, 安全扫描, 安全流水线, 左移安全, 无后门, 时序注入, 漏洞枚举, 盲注攻击, 第三方依赖安全, 策略即代码, 结构化查询, 聊天机器人安全, 自动化安全, 逆向工具, 静态应用安全测试