greykaizen/ThreatChain

GitHub: greykaizen/ThreatChain

一个溯源感知的威胁情报管道,通过可解释信任评分与区块链证明解决指标可信度与审计难题。

Stars: 2 | Forks: 0

# 威胁链

**具有可验证信任评分的溯源感知威胁情报**

ThreatChain 是一个威胁情报管道,它在规范化处理过程中保留每个指标的完整谱系。它计算可解释的信任评分,并在区块链账本上记录不可篡改的证明,使安全团队能够获得所需上下文并自信地采取行动。

## 问题

现代威胁源是一个黑盒。你收到一个被标记为恶意的 IP 地址,但你不知道它是否来自可靠来源、是否经过多方佐证,或在处理过程中是否被修改。当事件发生时,重建决策轨迹几乎不可能。

现有的平台(如 MISP 和 OpenCTI)侧重于共享和扩展,但它们并未解决根本的信任问题:*你怎么知道哪些指标值得采取行动?*

## ThreatChain 如何工作

ThreatChain 将每个指标视为需要收据的证据。该管道包含四个主要组件:

**解析器与规范化器**

摄取来自 OpenCTI、MISP、OSINT 源和自定义格式的源。所有内容均规范化为 STIX 2.1,但我们保留原始元数据、验证结果和转换步骤。没有上下文丢失。

**信任评分引擎**

XGBoost 模型根据多个信号评估每个指标:历史源声誉、独立源的佐证、伪造模式检测和时效性衰减。输出是一个带有特征重要性的信任评分,因此你可以理解 *为什么* 某项得分高或低。

**区块链账本**

每个指标都会获得一个记录在许可区块链上的加密证明。证明包含谱系元数据哈希和验证收据,创建不可变的取证审计轨迹。原始源数据保持私有——只有指纹上链。

**Taxi 服务器**

一个符合 TAXII 2.1 规范的服务器公开扩展且评分后的指标。客户端可以查询高信任度 IOC、检索谱系链,或提取完整的审计轨迹以进行事件响应。

## 与众不同之处

**完整的溯源追踪**:大多数平台规范化数据并丢弃转换历史。ThreatChain 保留一切——原始格式、解析器决策、验证错误和映射选择。

**可解释的信任评分**:你得到一个 0 到 1 之间的数字,以及驱动它的特征。“该 IP 的信任评分为 0.87,因为三个独立来源在 24 小时内报告了该信息,且源声誉较高。”

**区块链证明**:不可篡改的证据,证明某指标在特定时间以特定元数据存在。这对法律诉讼、合规审计以及证明你基于最佳可用情报采取行动至关重要。

**以隐私为先的账本**:只有哈希和元数据上链。实际威胁数据保留在你的基础设施中并由你控制。

## 架构

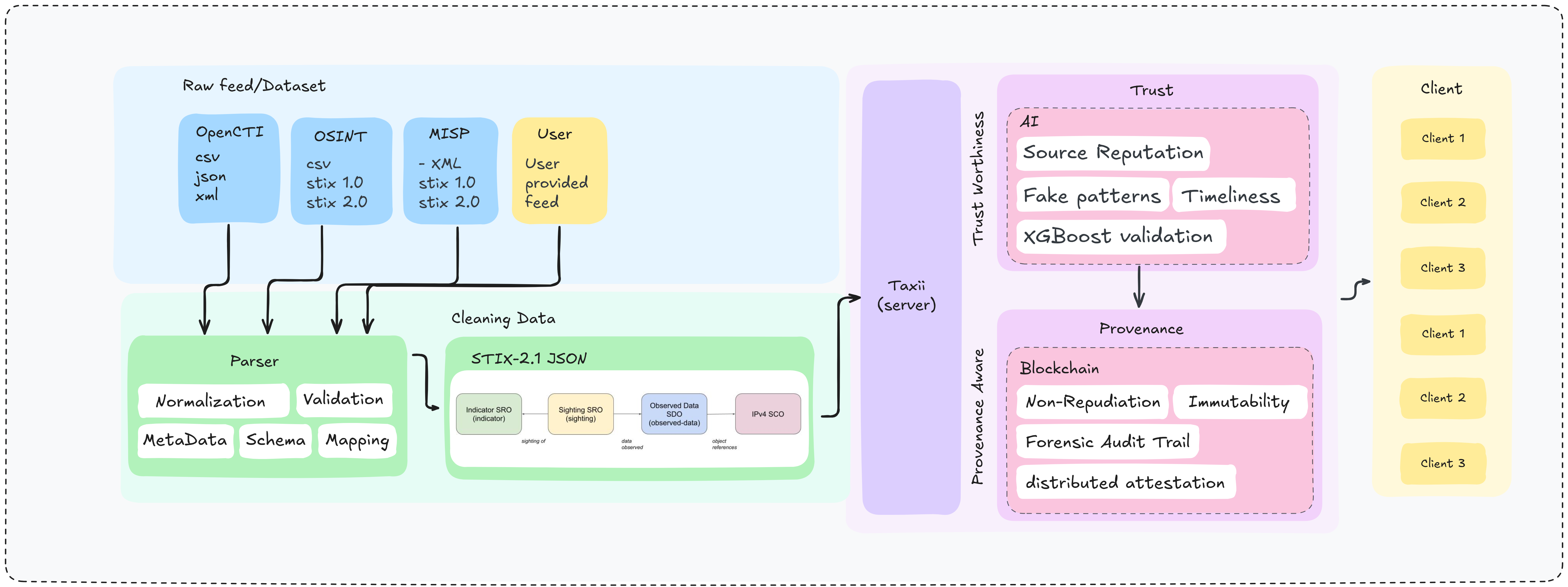

图表展示了从原始源到评分、证明再到客户端消费的完整流程:

源以多种格式到达(OpenCTI 导出、MISP XML、STIX 包、自定义 CSV)。解析器将所有内容规范化为 STIX 2.1 JSON,同时捕获元数据。清洗后的数据流向信任评分模型,该模型根据源声誉、伪造模式、佐证和时效性分配评分。评分后的指标及其谱系元数据被哈希并在区块链上证明。客户端通过 TAXII 服务器拉取扩展后的指标。

## 当前状态

**活跃开发中——架构与研究阶段。**

我们正在构建核心解析器、最终确定信任评分模型,并进行区块链集成的原型设计。该仓库目前包含设计文档、架构图和项目规划材料。代码发布计划在未来一年内进行。

如果你有兴趣贡献评估数据集、讨论威胁情报工作流程,或在设计决策上合作,请打开议题或讨论。

## 路线图

- 为主要源格式(OpenCTI、MISP、STIX 包)最终确定解析器契约

- 整理用于信任评分验证的已标注评估数据集

- 部署带特征重要性报告的信任评分原型

- 实现区块链证明层(评估 Hyperledger Fabric 与 Quorum)

- 构建带有谱系查询端点的 TAXII 2.1 服务器

- 记录常见 SIEM/SOAR 平台的集成模式

- 公开测试版,提供匿名化源遥测和社区反馈

## 贡献

我们需要来自 SOC 团队和威胁情报从业者的实际输入。如果你有关于信任评分信号、可能有用的谱系元数据或集成需求的建议,请打开讨论。

若要贡献数据集或在数据使用协议下进行私有威胁情报共享,请打开一个议题并提供摘要,我们将安全协调。

## 许可证

Apache 2.0 许可证。详细信息请参见 `LICENSE`。

标签:Apex, Explainable AI, IOC, Pipeline, Provenance-aware, SEO: 区块链安全, SEO: 可信IOC, SEO: 威胁情报平台, STIX 2.1, Tamper-evident, TAXII 2.1, Threat Intelligence Platform, XGBoost, 信任评分, 区块链存证, 可验证信任, 威胁情报, 威胁溯源, 安全运营, 审计追踪, 开发者工具, 扫描框架, 数字指纹, 数据血缘, 时间衰减, 服务器, 机器学习, 权限链, 来源声誉, 特征重要性, 自动化攻击, 虚假模式检测, 许可链, 证据链, 逆向工具, 防篡改