0xflux/Wyrm

GitHub: 0xflux/Wyrm

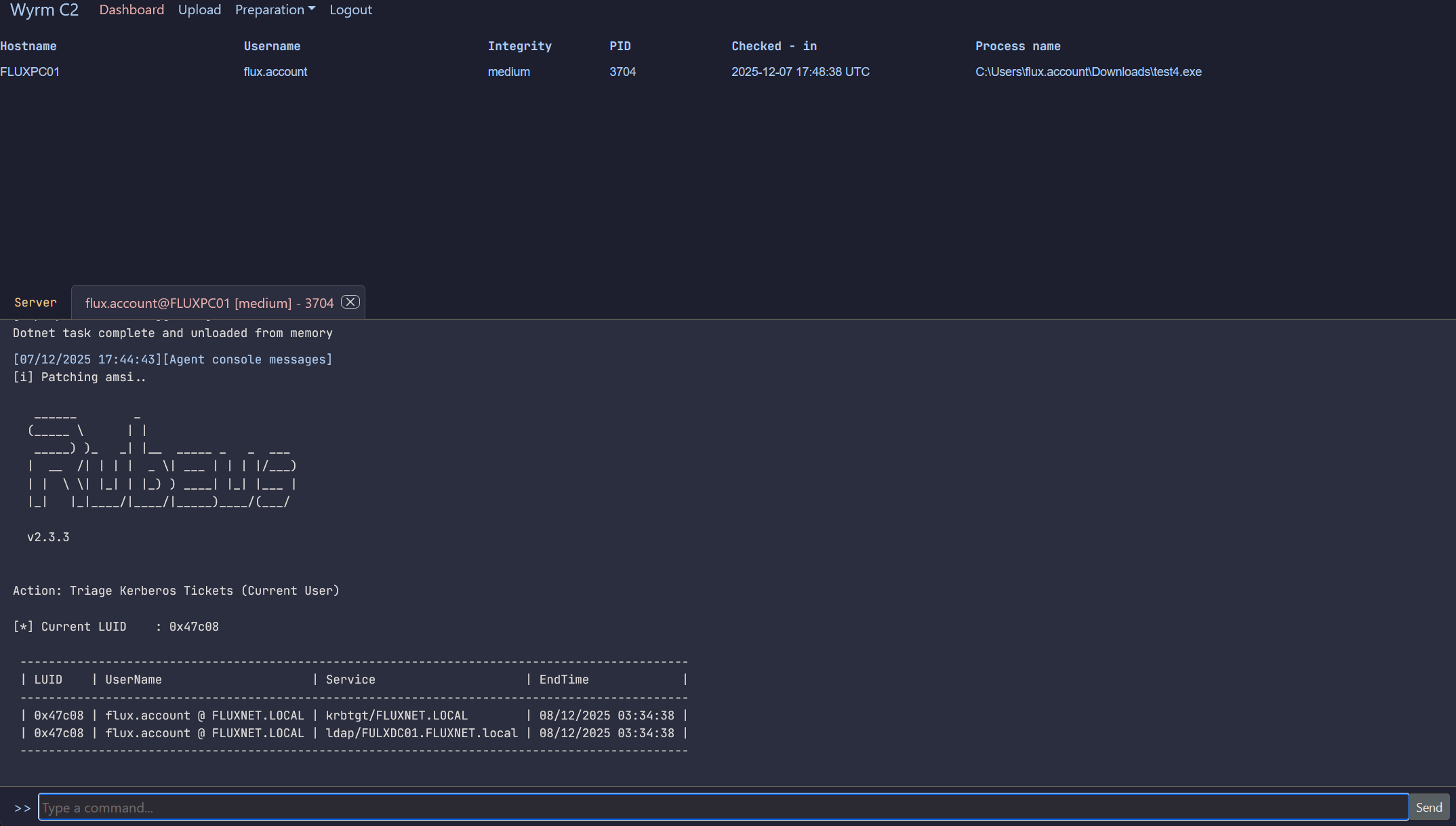

Wyrm 是一个使用 Rust 编写的开源后渗透红队框架,提供加密 C2 通信、反检测和动态 payload 生成能力,旨在成为 Cobalt Strike、Mythic 等工具的开源替代方案。

Stars: 468 | Forks: 44

# Wyrm - v0.7.2 Hatchling

Wyrm(发音为 'worm',一个古英语词汇,意为 'serpent' [大蛇] 或 'dragon' [龙])是一个后渗透 (post exploitation)、开源的 Red Team 安全测试框架,使用 Rust 编写,专为 Red Teams、Purple Teams、渗透测试人员以及一般的信息安全爱好者设计。该项目完全使用 Rust 构建,并投入了额外精力来混淆可能存在于内存中的工件。项目由 [flux](https://github.com/0xflux/) 创建和维护,**仅用于合法授权的安全测试**。

请访问 https://docs.wyrm-c2.com/ 阅读文档以获取快速设置说明。或者直接阅读关于[可定制配置文件](https://docs.wyrm-c2.com/implant/profiles/)、[规避技术](https://docs.wyrm-c2.com/implant/profiles/evasion.html)以及[混淆](https://docs.wyrm-c2.com/implant/profiles/obfuscation.html)的内容。随着项目的发展和新功能的增加,文档将不断更新。

**重要提示**:在拉取更新之前,请查看[发行说明](https://github.com/0xflux/Wyrm/blob/master/RELEASE_NOTES.md),了解是否存在任何可能需要您手动调整或迁移的配置文件/配置的重大变更。这样做是为了特别防止更新覆盖您的本地配置和 agent 配置文件。

## 后渗透 Red Team 框架

Wyrm 目前仅支持 HTTPS agent,使用自定义加密方案对 TLS 以下层面的流量进行加密,并采用独特的数据包设计,使得即使在防火墙级别的 TLS 检查下,数据包也无法被实际解密。

更新计划涵盖 1.0、2.0、3.0 和 4.0 版本。您可以在此项目中查看计划路线图(参见 [Milestones.md](https://github.com/0xflux/Wyrm/blob/master/Milestones.md))。随着时间的推移,该工具旨在成为 **Cobalt Strike**、**Mythic**、**Sliver** 等工具的开源竞争对手。

如有任何 bug 或功能请求,请使用 Issues 标签页;对于其他任何事项,请使用 GitHub Discussions。我活跃于此项目中,因此会关注提出的任何问题。

### 功能特性

- Implant 使用可配置的 profile 来定制功能和配置

- 您可以通过 WOFs (Wyrm Object Files) 定制 Wyrm agent,这些是静态链接的 C 代码或其他语言(Rust 等)的目标文件

- 完全反射式 DLL 模型 + 提供基础加载器

- 提供对原生二进制文件的访问,以及准备好加载器的文件,如果您希望使用自己的工具配合 Wyrm

- 通过 profile 实现直观的自动 DLL 搜索顺序劫持和旁加载功能

- payload 中的 IOC 经过加密,以协助反分析和反 Yara 加固

- Implant 在 TLS 之下传输加密数据,开箱即用地击败边界检测安全工具

- 动态 payload 生成

- 轻松的机制在 C2 上暂存文件(如构建的 implant、PDF、zip 等)以供下载,从而支持钓鱼活动和初始攻击向量

- 支持原生 Windows API 命令,未来更新计划增加更多

- 易于使用的终端客户端,供操作人员任务化和检查 agent,并管理暂存资源

- Implant 默认使用最常见的 User-Agent 进行通信,以帮助其隐蔽地混入流量,这也可以根据您的行动进行配置

- 使用 docker 轻松、自动化部署 C2 基础设施

- 在内存中执行 dotnet 二进制文件

- 反沙箱技术,操作人员可通过 profile 进行高度配置

- 由数据库支持,完全带有时间戳,以便于报告编写

- 代理感知(适用于使用代理的客户端)

该项目目前不接受贡献,请**提出问题**或使用 **GitHub Discussions**,我会进行调查并帮助回答任何问题。

### 加载器

Wyrm C2 随附一个用于工具包反射式 DLL 组件的加载器。加载器将 Wyrm 后渗透 payload 加密在其 .text 节中;更多信息请参阅[文档](https://docs.wyrm-c2.com/implant/rdll.html)。直观地看,加载器的运行方式如下:

### 更新

**警告:** 在拉取更新之前;请检查[发行说明](https://github.com/0xflux/Wyrm/blob/master/RELEASE_NOTES.md)以查看是否有任何重大变更 - 例如,如果**可配置的 C2 profile** 与您之前的 profile 发生了重大变更,您需要确保备份并迁移您的 profile。一旦项目以预发布形式发布,我将把 `/c2/profiles/*` 和 `.env` 从 git 中排除,以防止在运行 `git pull` 更新软件时意外覆盖您之前的 profile。

根据路线图,该项目在未来 12 个月内将看到显著开发。要拉取更新,无论是新功能还是 bug 修复,您只需执行 **git pull**,通过 docker 重新构建:`docker compose up -d --build c2` 和 `docker compose up -d --build client`。

# 法律条款

## 仅限授权使用

**许可用户**

本软件**专门**用于**授权的**渗透测试人员、Red Teams、Purple Teams、爱好者以及安全研究人员,且其已获得**每个目标系统所有者的明确书面授权**。

任何在未持有此类授权的系统上使用本软件的行为均**严格禁止**,并可能构成犯罪,违反英国《1990 年计算机滥用法》(包括关于未经授权访问计算机材料、未经授权访问意图实施进一步犯罪以及未经授权行为损害运行等条款)或其他地区的同等法律。

## 禁止行为

您不得使用、分发或协助使用本软件进行以下行为:

- 未经授权的访问(CMA 1990,第 1 节)—— 未经许可黑入系统或账户。

- 未经授权的修改(CMA 1990,第 3 节)—— 更改、删除或破坏您无权修改的数据或程序。

- 拒绝服务(CMA 1990,第 3A 节)—— 破坏或中断任何服务、网络或应用程序。

- 恶意软件/勒索软件创建 —— 编写、包含或部署旨在勒索、破坏或扣押数据的代码。

- 任何其他恶意、非法或有害的活动。

或其他司法管辖区的同等罪行。

**不鼓励滥用:**

作者明确**不纵容、不支持或不鼓励**任何非法或恶意活动。本软件纯粹用于合法的安全测试目的,且仅在已获得完全授权的环境中使用。

## 遵守法律与法规

**地方法律**:您需自行确保您对本软件的使用符合所有适用的地方、国家、国际法律、法规和企业政策。

## 无担保

本软件按“原样”和“可用”基础提供,不附带任何形式的明示或暗示保证。

我们不保证适销性、特定用途适用性或不侵权。

我们不保证本软件无错误、安全或不中断。

## 责任限制

在法律允许的最大范围内,作者或贡献者均不对以下情况承担责任:

- 直接、间接、偶然、特殊、惩罚性或后果性损害。

- 收入、利润、数据或商誉的损失。

- 替代商品或服务的采购成本。

即使我们已被告知此类损害的可能性,此限制仍然适用。专业操作人员有责任安全地使用此工具。

标签:C2框架, Cobalt Strike 替代, DNS 反向解析, HTTPS 通信, IP 地址批量处理, Mythic 替代, Purple Team, Rust, Sliver 替代, Wyrm, 中高交互蜜罐, 内存混淆, 可视化界面, 后渗透框架, 命令与控制, 多人体追踪, 安全学习资源, 安全测试, 底层编程, 开源安全工具, 恶意软件开发, 攻击性安全, 攻击模拟, 流量加密, 红队框架, 网络安全, 网络流量审计, 请求拦截, 逆向工程平台, 通知系统, 隐私保护, 驱动签名利用