NextronSystems/veeam-integration

GitHub: NextronSystems/veeam-integration

Stars: 3 | Forks: 0

# 将 THOR 集成到 Veeam Backup & Replication

本指南介绍如何将 Nextron THOR 取证扫描器集成到 Veeam Backup & Replication 中,以便扫描还原点以查找攻击者痕迹和异常情况。

## 前置条件

- 已安装 Veeam Backup & Replication

- THOR 扫描器及有效许可证文件(完整功能需要 Lab License)

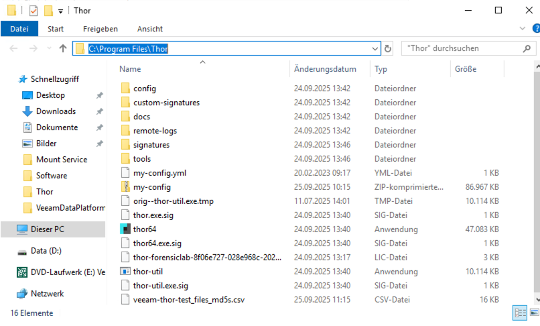

## 步骤 1 – 放置 THOR

将 THOR 扫描器解压到以下目录:

```

C:\Program Files\THOR

```

确保证书文件位于同一目录中。

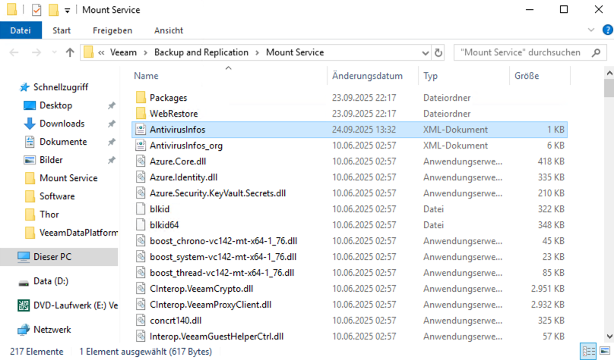

## 步骤 2 – 调整 Veeam Mount Services

导航至:

```

C:\Program Files\Common Files\Veeam\Backup and Replication\Mount Service

```

打开文件:

```

AntivirusInfos.xml

```

编辑防病毒软件列表,并为 THOR 添加以下条目。

有关此文件的更多信息,请参阅 Veeam 的[官方文档](https://www.veeam.com/kb3132))。

根据您的使用场景,可以在两种配置之间进行选择:

### 选项 A – 密集扫描(用于事件响应)

此配置旨在实现最大的覆盖范围和速度,例如在主动事件响应期间验证备份时。

- 使用几乎所有的 CPU 核心(`--threads -2`,保留 2 个空闲)

- 无限制地扫描**所有文件**

- 忽略内存压力(`--norescontrol`),在可用内存不足时不停止

```

...

0

1

```

### 选项 B – 温和扫描(用于预防性扫描)

此配置针对备份的持续或定期预防性扫描进行了优化,此时必须将系统影响降至最低。

- 仅使用**一个 CPU 线程**

- 尊重系统资源(激活资源控制,在内存交换之前停止扫描)

- 仅扫描相关的文件类型(而非每一个文件)

```

...

0

1

```

**建议:**

- 在**事件响应**期间或当出结果的时间最重要时,使用**密集扫描**。

- 对于备份的**预防性、定期扫描**,使用**温和扫描**,此时备份服务器的稳定性比扫描速度更重要。

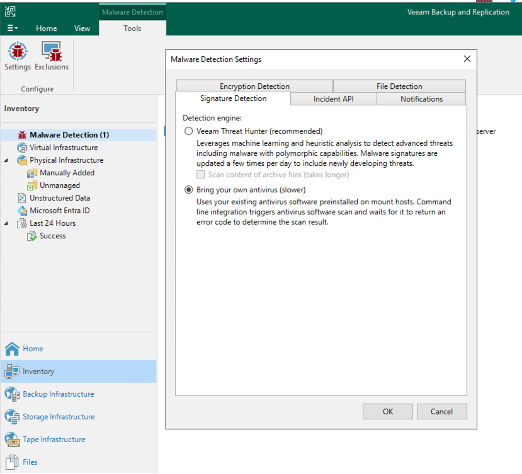

## 步骤 3 – 更改 Veeam 配置

在 Veeam Console 中:

1. 转到 **Menu → Inventory → Settings**(左上角)。

2. 选择 **Signature Detection** 选项卡。

3. 将设置从

`Veeam Threat Hunter Recommended`

更改为

`Bring your own antivirus (Slower)`。

4. 点击 **OK** 确认。

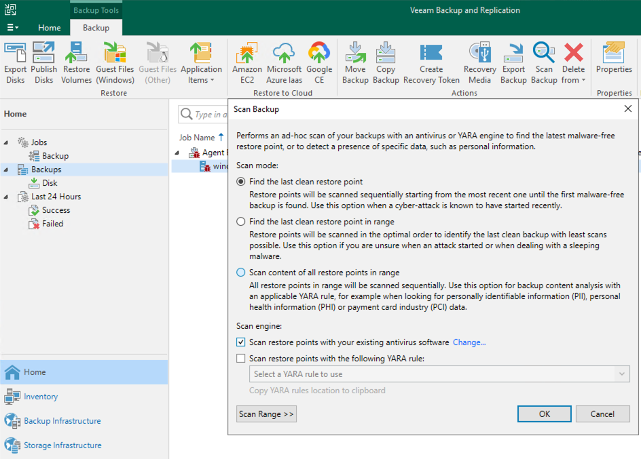

## 步骤 4 – 启动备份扫描

在 Veeam Console 中:

1. 导航至 **Home → Backups → Disks**。

2. 选择所需的备份 → 右键点击 → **Scan Backup**。

3. 在 **Scan Backup** 对话框中,勾选:

`Scan Restore Points with Your Existing Antivirus Software`。

4. 点击 **OK** 确认。

Veeam 现在会将任务传递给 THOR。

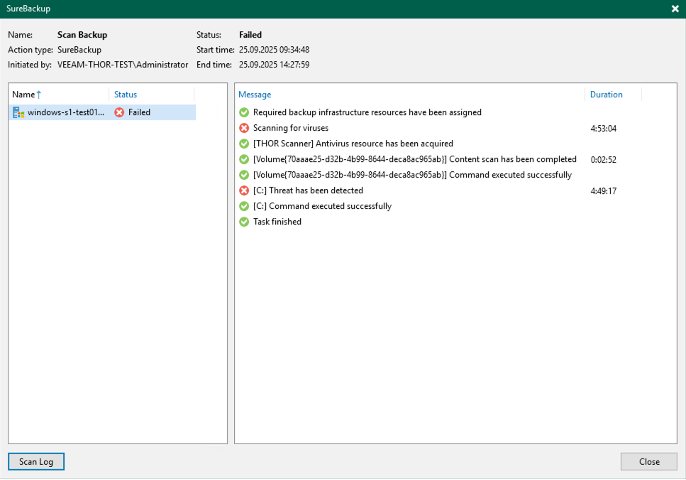

## 步骤 5 – 监控扫描

- Veeam 将任务移交给 **THOR**。

- **THOR** 扫描还原点以查找取证痕迹。

## 步骤 6 – 查看结果

THOR 扫描还原点以查找取证痕迹。

完成后,报告将写入输出目录,格式为:

- `.txt`(结构化报告)

- `.html`(便于在浏览器中查看)

## 结果

通过此集成,THOR 通过扫描备份中的 webshells、后门、混淆脚本和其他攻击者痕迹,补充了 Veeam 中现有的防病毒集成。

标签:meg, Nextron, PB级数据处理, ProjectDiscovery, SOC工具, THOR, URL收集, Veeam, Windows服务器安全, 信息安全, 勒索软件防护, 取证扫描器, 备份与复制, 备份安全, 安全运维, 安全集成, 异常检测, 恢复点扫描, 恶意代码分析, 攻击痕迹检测, 数据保护, 漏洞发现, 配置文件