nkranidiotis/Erevos

GitHub: nkranidiotis/Erevos

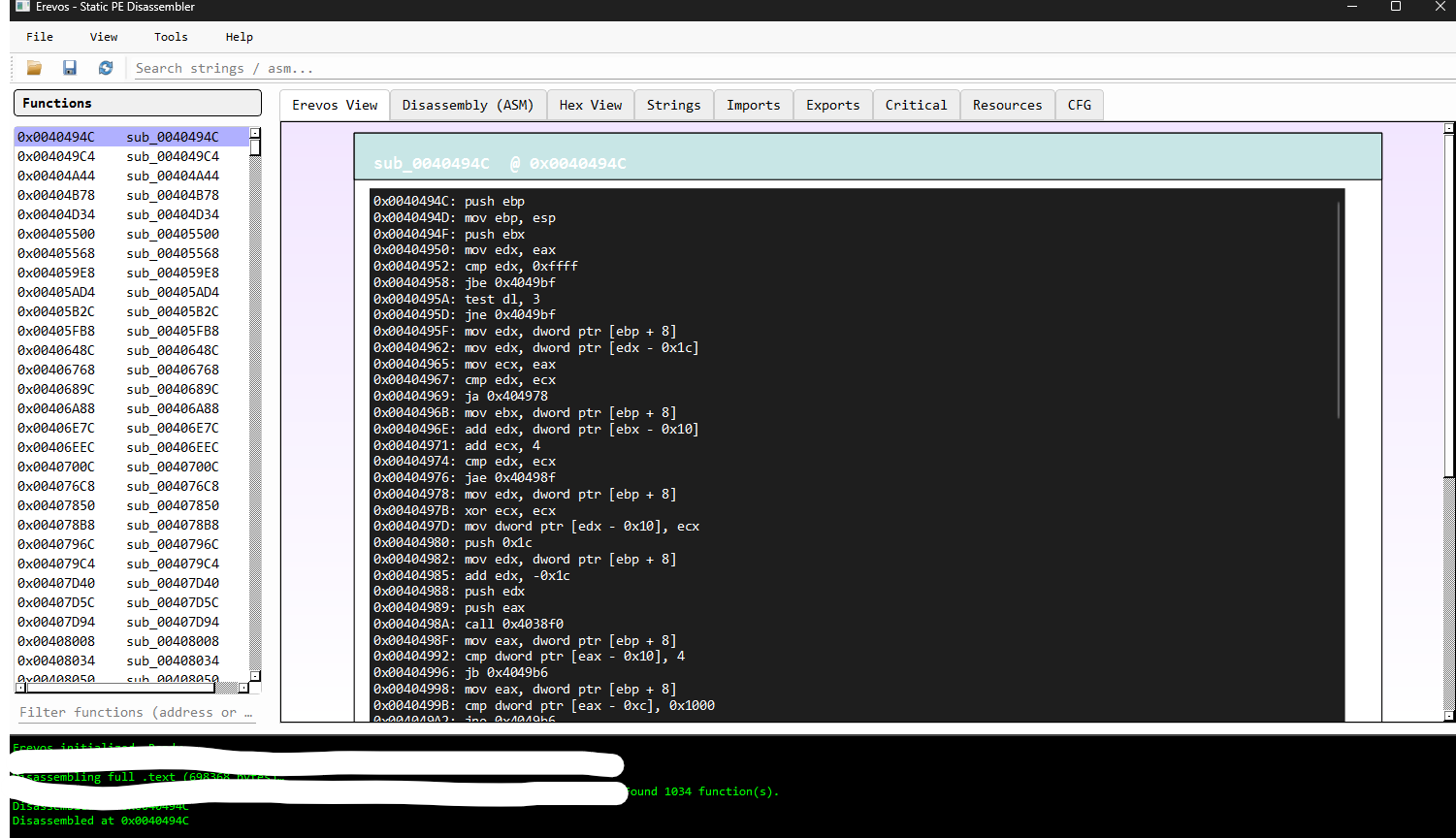

一款用于 Windows PE 可执行文件的静态分析工具包,集成反汇编、风险评分、控制流图和报告导出功能,帮助安全分析人员快速完成恶意软件分类与取证分析。

Stars: 3 | Forks: 1

# Erevos – 静态 PE 反汇编与取证工具包

Erevos 是一个用于 Windows PE 可执行文件的**静态分析工具包**。

它为调查人员、逆向工程师和恶意软件分析师提供了一个直观的界面,用于探索二进制文件、提取取证痕迹以及生成专业报告。

无论您是在进行**恶意软件快速分类**、**逆向工程**,还是**应急响应**,Erevos 都能为您提供所需的洞察力,以检查可疑的可执行文件。

## 🔹 核心功能

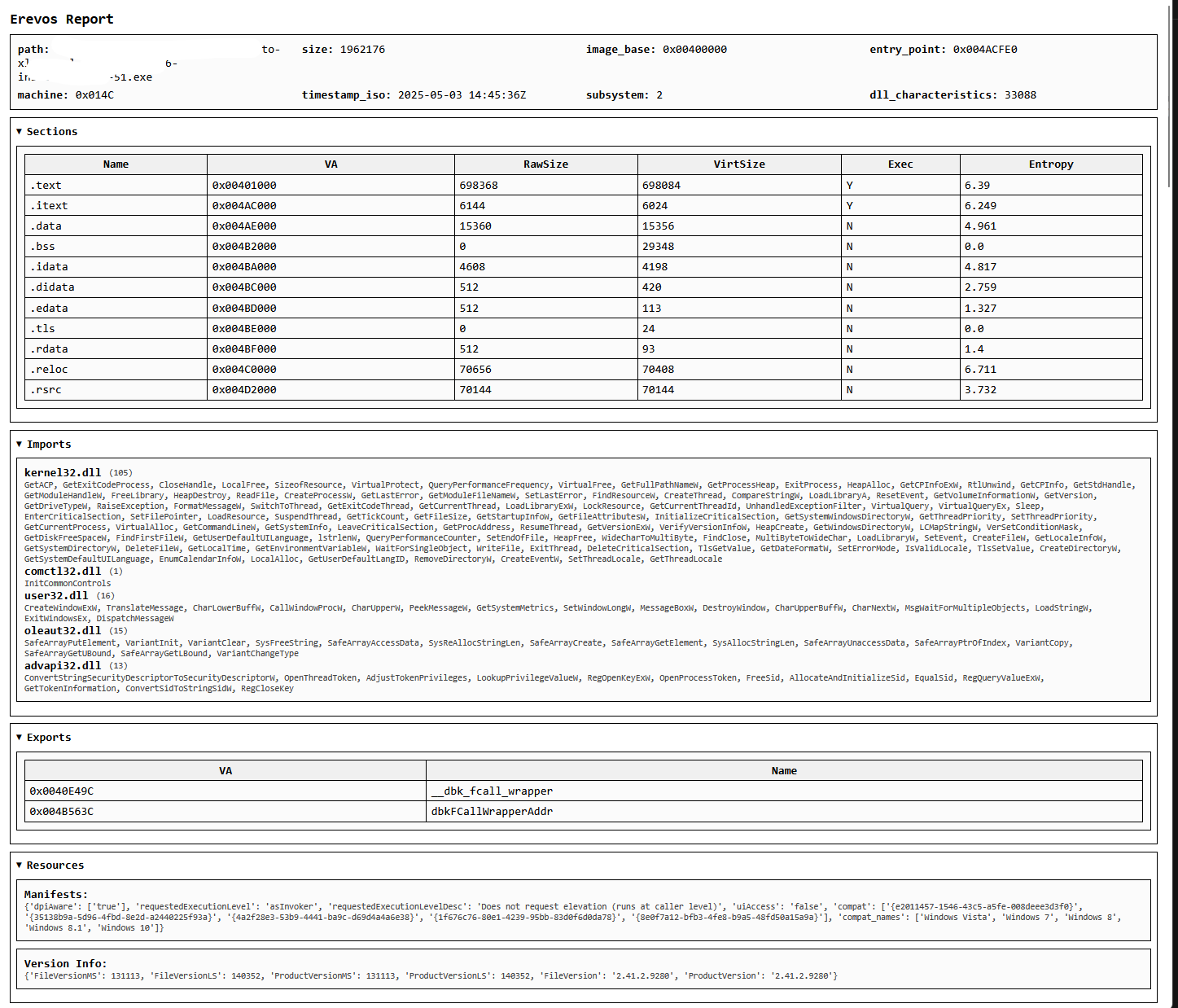

- **PE 元数据概览** – 检查节、头部和熵值。

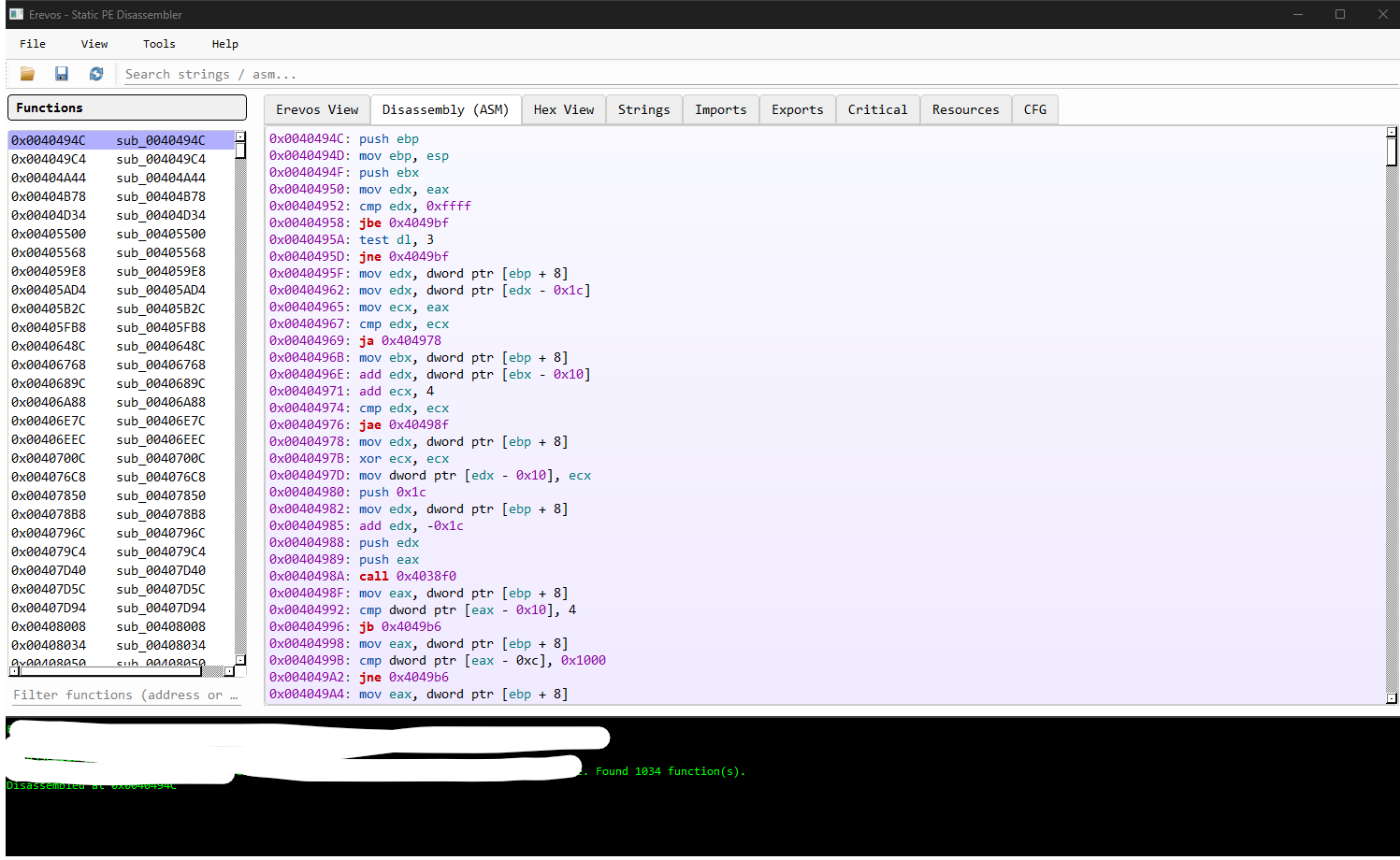

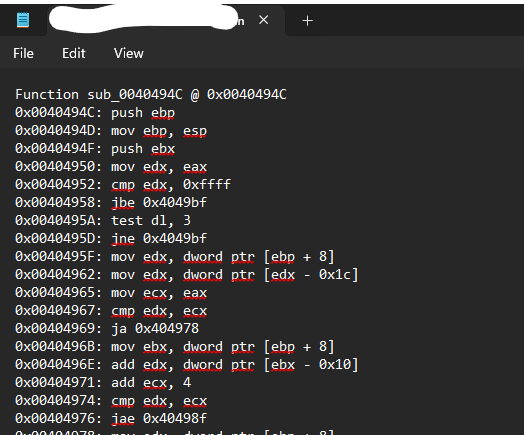

- **反汇编查看器 (ASM)** – 基于 Capstone 的反汇编,支持语法高亮。

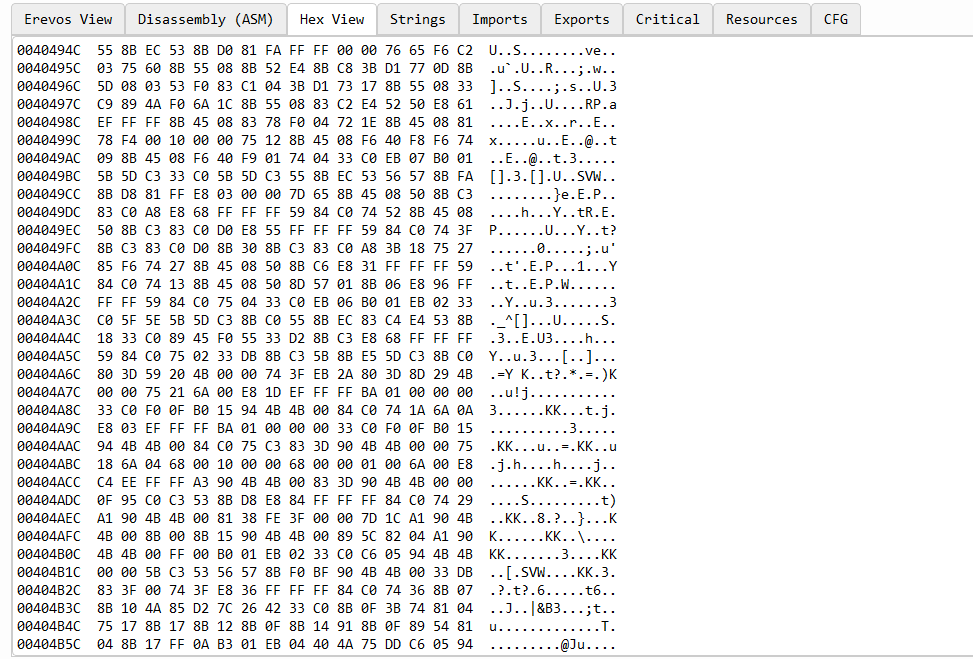

- **Hex 视图** – 用于字节级检查的原始十六进制视图。

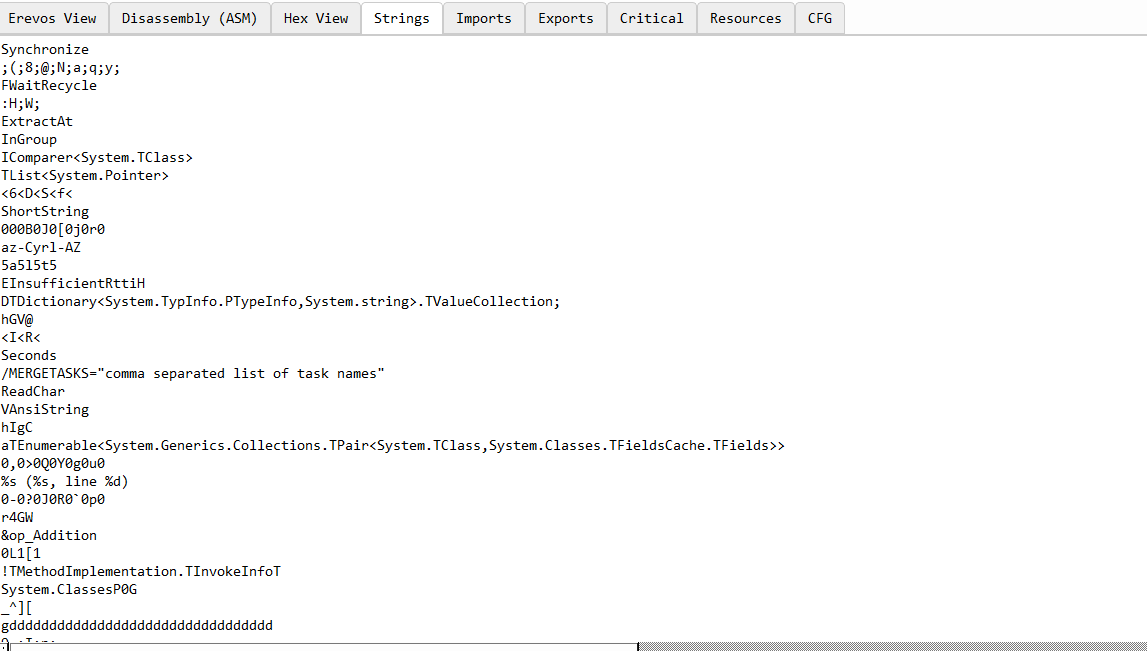

- **字符串提取** – PE 中发现的 ASCII/Unicode 字符串列表。

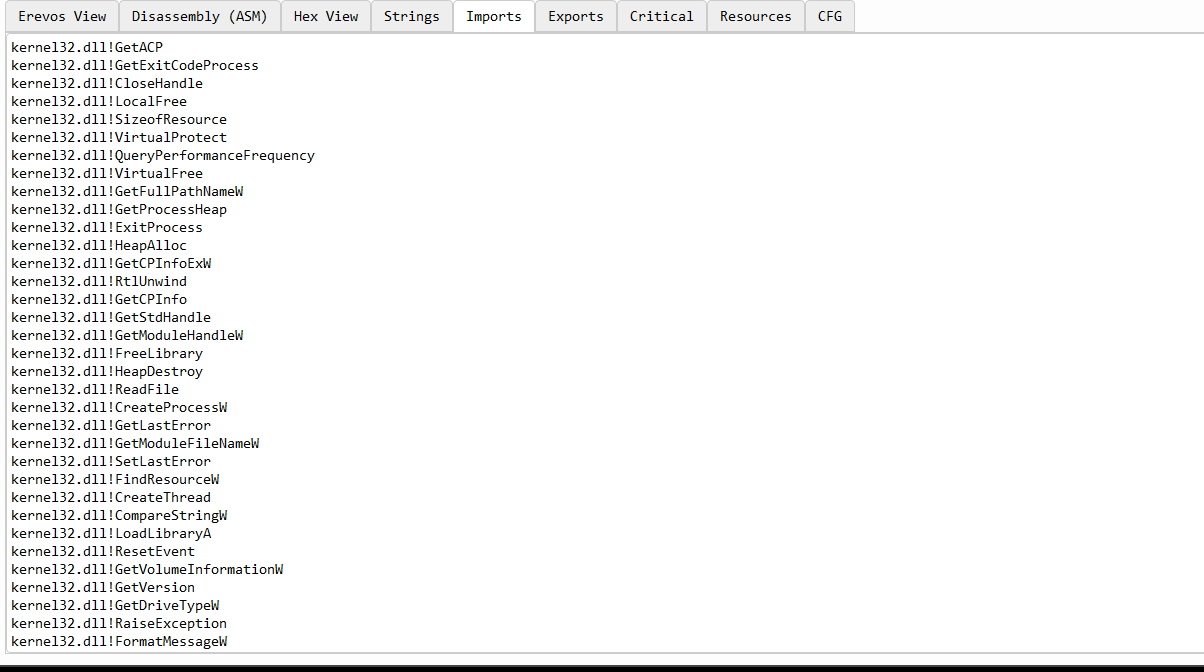

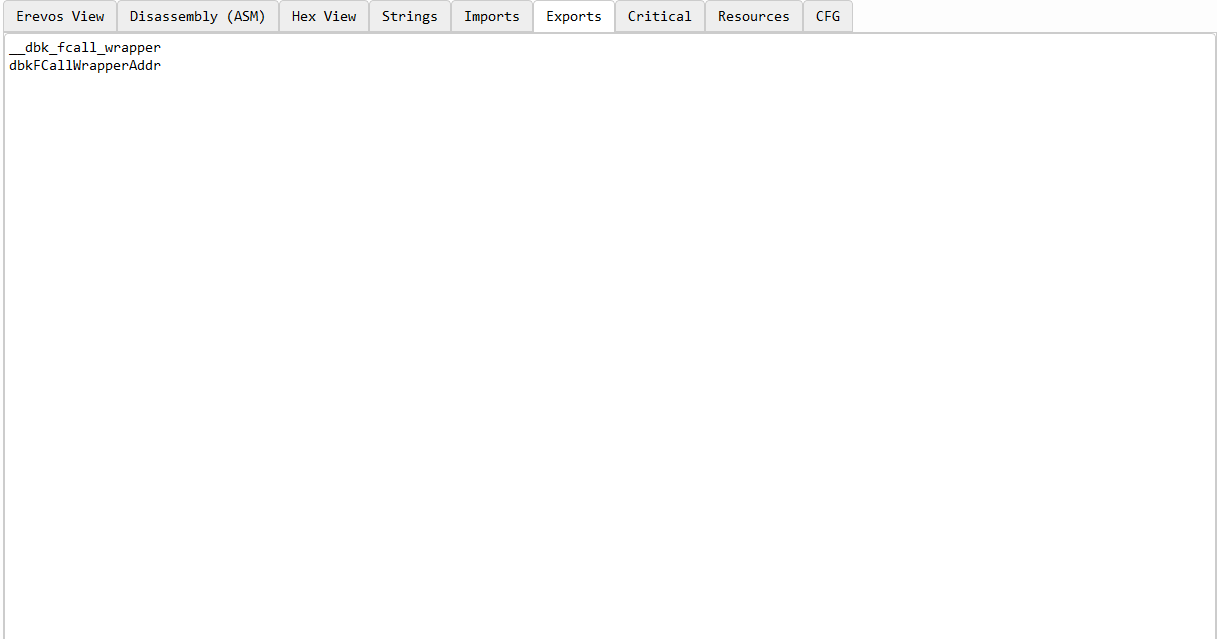

- **导入/导出解析** – 所有导入和导出的函数。

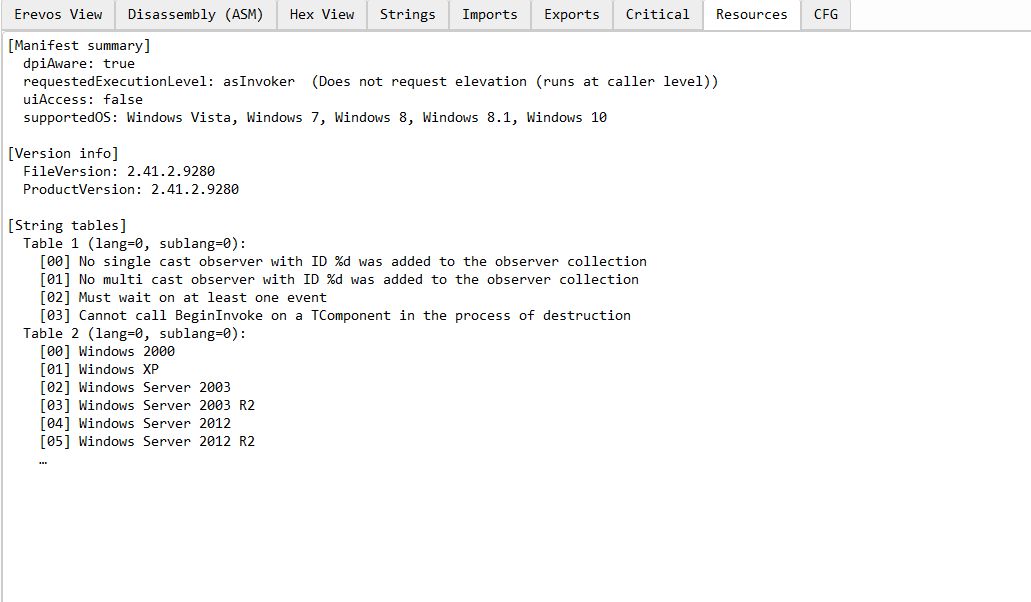

- **资源选项卡** – 清单、图标、对话框和版本信息。

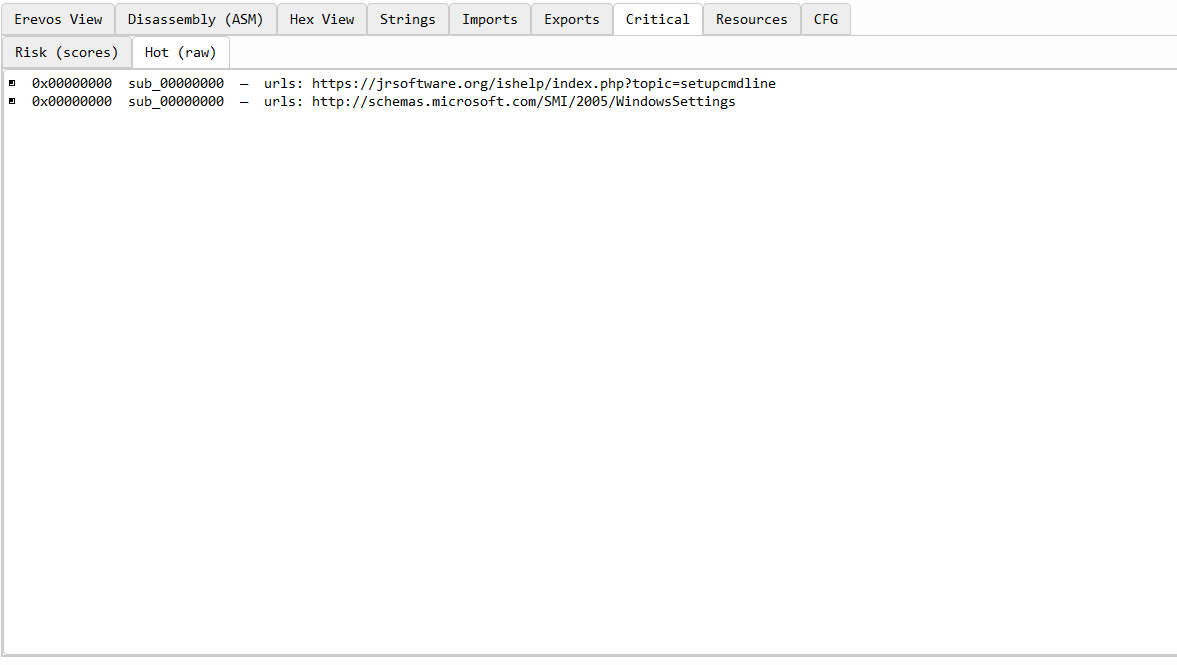

- **关键分析** –

- 对可疑 API 和函数进行风险评分。

- 原始可疑痕迹。

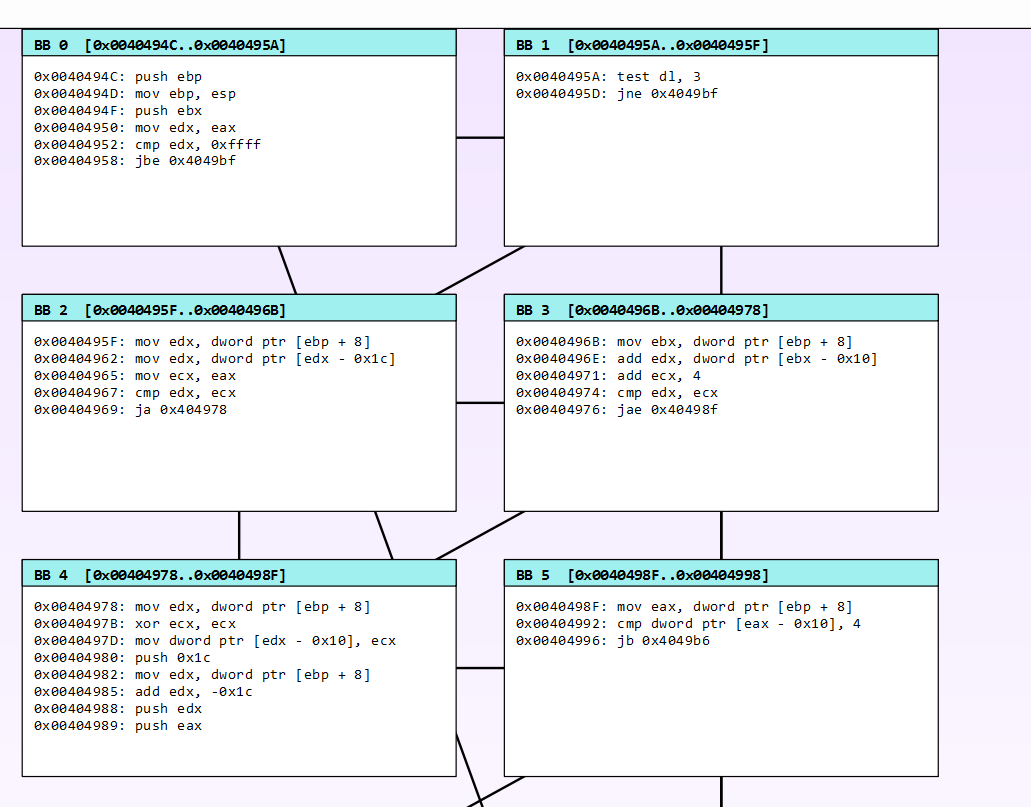

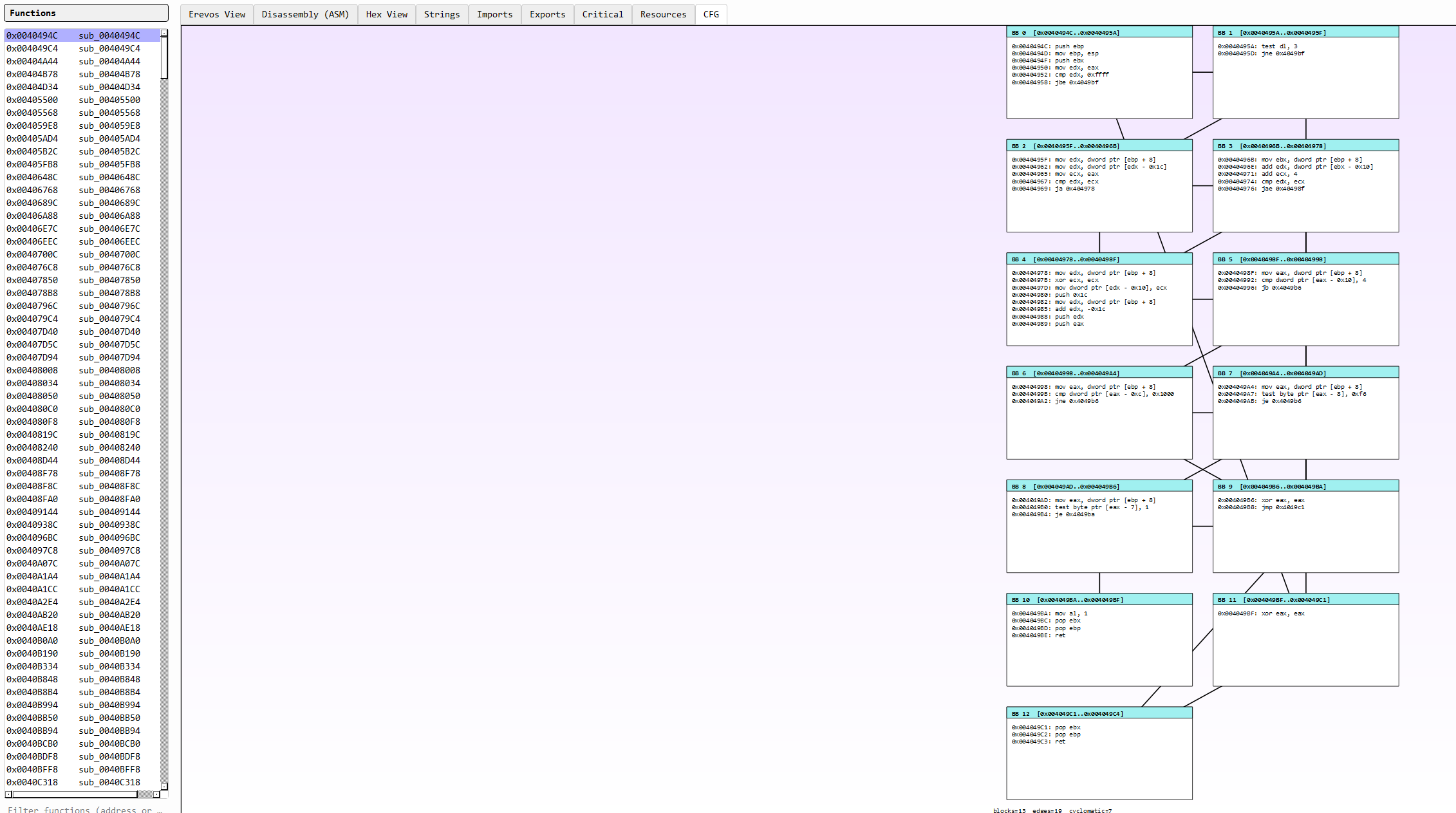

- **控制流图 (CFG)** – 在交互式图表中可视化函数控制流。

- **HTML 报告导出** – 生成专业的取证 HTML 报告。

- **反汇编导出** – 将反汇编结果保存为 `.txt`。

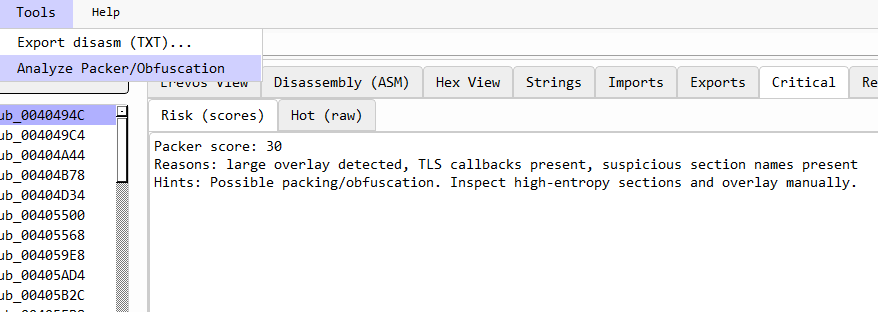

- **加壳/混淆分析** – 对加壳、Overlay 和 TLS 回调进行启发式检测。

## 📖 使用指南

1. **启动 Erevos**

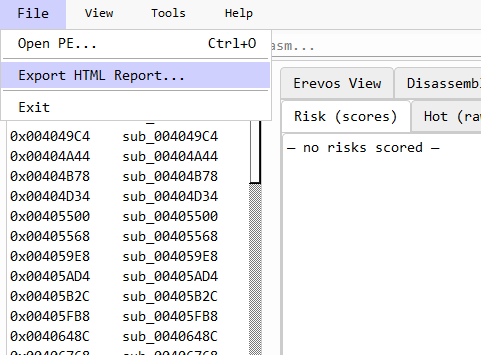

启动应用程序并通过以下方式加载 PE 文件:

`File → Open PE…`

2. **浏览选项卡**

- **Erevos View** – 快速的元数据概览。

- **ASM** – 带语法高亮的反汇编。

- **Hex View** – 原始二进制检查。

- **Strings / Imports / Exports / Resources** – 取证痕迹视图。

- **Critical** – 风险评分和可疑痕迹检测。

- **CFG** – 交互式函数图表。

3. **生成报告**

- 导出 **HTML 报告**:`File → Export HTML Report…`

- 导出 **反汇编 (TXT)**:`Tools → Export disasm (TXT)…`

4. **分析工具**

- 运行 `Tools → Analyze Packer/Obfuscation` 进行启发式加壳检测。

- 检查 **Critical 选项卡** 以查看被标记的 API、可疑导入和危险行为。

## 使用以下命令安装依赖:`pip install -r requirements.txt`

## 🚀 计划路线图

- 增强的 CFG 导出 (图片/PDF)。

- 集成 YARA 规则。

- 用于自定义分析模块的插件系统。

- 扩展的风险评分启发式算法。

## 📜 关于

- **作者:** Nikolaos Kranidiotis

- **网站:** [osec.gr](https://osec.gr)

- **联系方式:** erevos@osec.gr

- **版本:** v0.1 Preview

## 📌 许可证

Erevos 仅限用于**取证和研究目的**。

严禁用于任何恶意用途。

标签:API分析, Capstone, DAST, HTML报告, PE文件分析, Wayback Machine, Windows可执行文件, 二进制分析, 云安全监控, 云安全运维, 云资产清单, 反汇编, 字符串提取, 安全报告, 安全调查, 恶意软件分析, 控制流图, 数字取证, 网络信息收集, 自动化脚本, 逆向工具, 逆向工程, 静态分析