TwoSevenOneT/EDR-Freeze

GitHub: TwoSevenOneT/EDR-Freeze

利用 WerFaultSecure 漏洞在用户态冻结 EDR 和反恶意软件进程的 Windows 安全研究工具。

Stars: 806 | Forks: 148

### EDR-Freeze

这是一个利用 WerFaultSecure 软件漏洞来挂起 EDR 和反恶意软件进程的工具,无需使用 BYOVD(自带易受攻击驱动程序)攻击方法。

EDR-Freeze 在用户模式下运行,因此您不需要安装任何额外的驱动程序。它可以在最新版本的 Windows 上运行。

*实验是在项目创建时的最新版本 Windows 上进行的:__Windows 11 24H2__*

### 命令行语法

**EDR-Freeze.exe [目标PID] [休眠时间]**

*示例:__EDR-Freeze.exe 1234 10000__*

*将目标冻结 10000 毫秒*

## 链接

[EDR-Freeze:一种使 EDR 和杀毒软件陷入瘫痪状态的工具](https://www.zerosalarium.com/2025/09/EDR-Freeze-Puts-EDRs-Antivirus-Into-Coma.html)

[无需驱动程序即可运行 PPL 进程的工具](https://github.com/TwoSevenOneT/CreateProcessAsPPL)

## 演示视频

Youtube: [https://www.youtube.com/watch?v=vFcbE94qD70](https://www.youtube.com/watch?v=vFcbE94qD70)

## 如何有效使用 EDR-Freeze

与其使用较长的休眠持续时间运行 EDR-Freeze,不如将其整合到具有以下步骤的脚本中:

1. 短暂停所有反恶意软件/EDR 进程(1-3 秒)。

2. 在成功挂起后立即执行任务。

由于在某些情况下 GUI 可能会无响应,您应该选择尽可能短的休眠时间。只需确保在反恶意软件/EDR 恢复之前完成脚本执行。

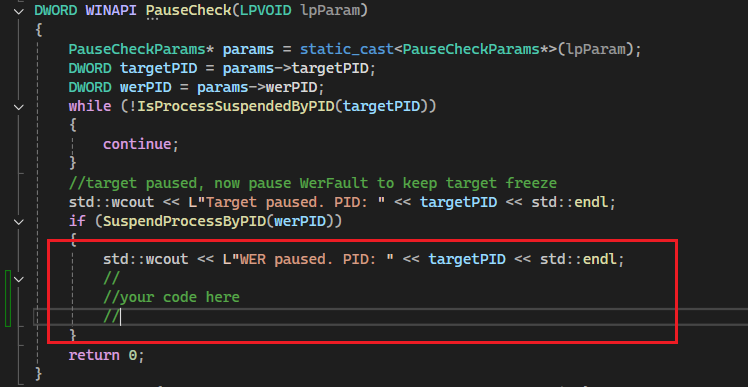

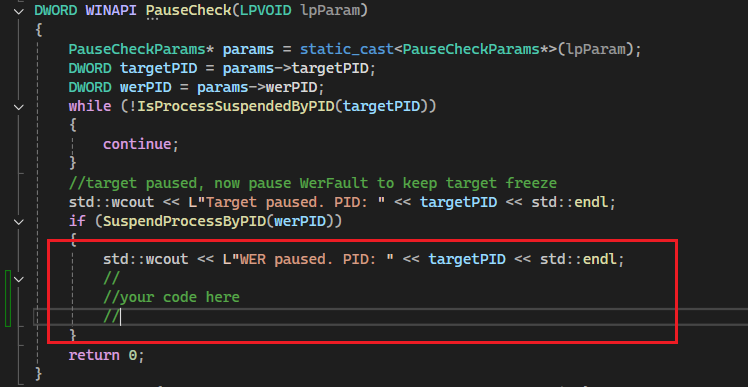

或者,最好将您想要执行的代码直接插入到 EDR-Freeze 的源代码中:

## 安全研究人员和黑客工具

每位安全研究人员和黑客工具包中必备的基本工具:

[安全研究人员和黑客必备工具](https://www.zerosalarium.com/p/essential-tools-for-security-researcher.html)

## 阅读

一些您应该阅读以提升网络安全技能的书籍,特别是在进攻性安全方面:

[Zero Salarium 研究人员推荐的编程和网络安全书籍](https://www.zerosalarium.com/2025/10/books-on-programming-and-cybersecurity-recommended.html)

## 作者:

[Two Seven One Three](https://x.com/TwoSevenOneT)

## 安全研究人员和黑客工具

每位安全研究人员和黑客工具包中必备的基本工具:

[安全研究人员和黑客必备工具](https://www.zerosalarium.com/p/essential-tools-for-security-researcher.html)

## 阅读

一些您应该阅读以提升网络安全技能的书籍,特别是在进攻性安全方面:

[Zero Salarium 研究人员推荐的编程和网络安全书籍](https://www.zerosalarium.com/2025/10/books-on-programming-and-cybersecurity-recommended.html)

## 作者:

[Two Seven One Three](https://x.com/TwoSevenOneT)

## 安全研究人员和黑客工具

每位安全研究人员和黑客工具包中必备的基本工具:

[安全研究人员和黑客必备工具](https://www.zerosalarium.com/p/essential-tools-for-security-researcher.html)

## 阅读

一些您应该阅读以提升网络安全技能的书籍,特别是在进攻性安全方面:

[Zero Salarium 研究人员推荐的编程和网络安全书籍](https://www.zerosalarium.com/2025/10/books-on-programming-and-cybersecurity-recommended.html)

## 作者:

[Two Seven One Three](https://x.com/TwoSevenOneT)

## 安全研究人员和黑客工具

每位安全研究人员和黑客工具包中必备的基本工具:

[安全研究人员和黑客必备工具](https://www.zerosalarium.com/p/essential-tools-for-security-researcher.html)

## 阅读

一些您应该阅读以提升网络安全技能的书籍,特别是在进攻性安全方面:

[Zero Salarium 研究人员推荐的编程和网络安全书籍](https://www.zerosalarium.com/2025/10/books-on-programming-and-cybersecurity-recommended.html)

## 作者:

[Two Seven One Three](https://x.com/TwoSevenOneT)标签:Conpot, EDR绕过, pdftotext, PPL, UML, WerFaultSecure, Windows安全, 免杀技术, 反杀毒技术, 子域名枚举, 安全测试, 恶意软件研究, 攻击性安全, 攻击模拟, 暴力破解检测, 用户模式利用, 私有化部署, 端点可见性, 系统安全, 进程挂起, 防御规避, 防病毒绕过, 驱动签名利用, 高交互蜜罐