y0k4i-1337/origami

GitHub: y0k4i-1337/origami

Origami 是一款通过截图比对检测CDN背后源站泄露的安全侦察工具,帮助渗透测试人员发现被云防护隐藏的真实服务器地址。

Stars: 3 | Forks: 0

Origami

关于 | 功能 | 技术 | 环境要求 | 开始使用 | 许可证 | 支持 | 作者

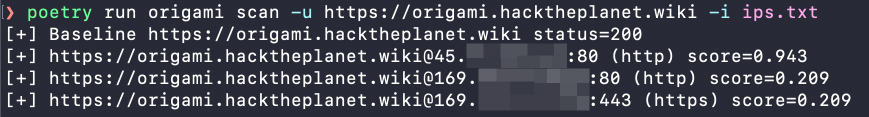

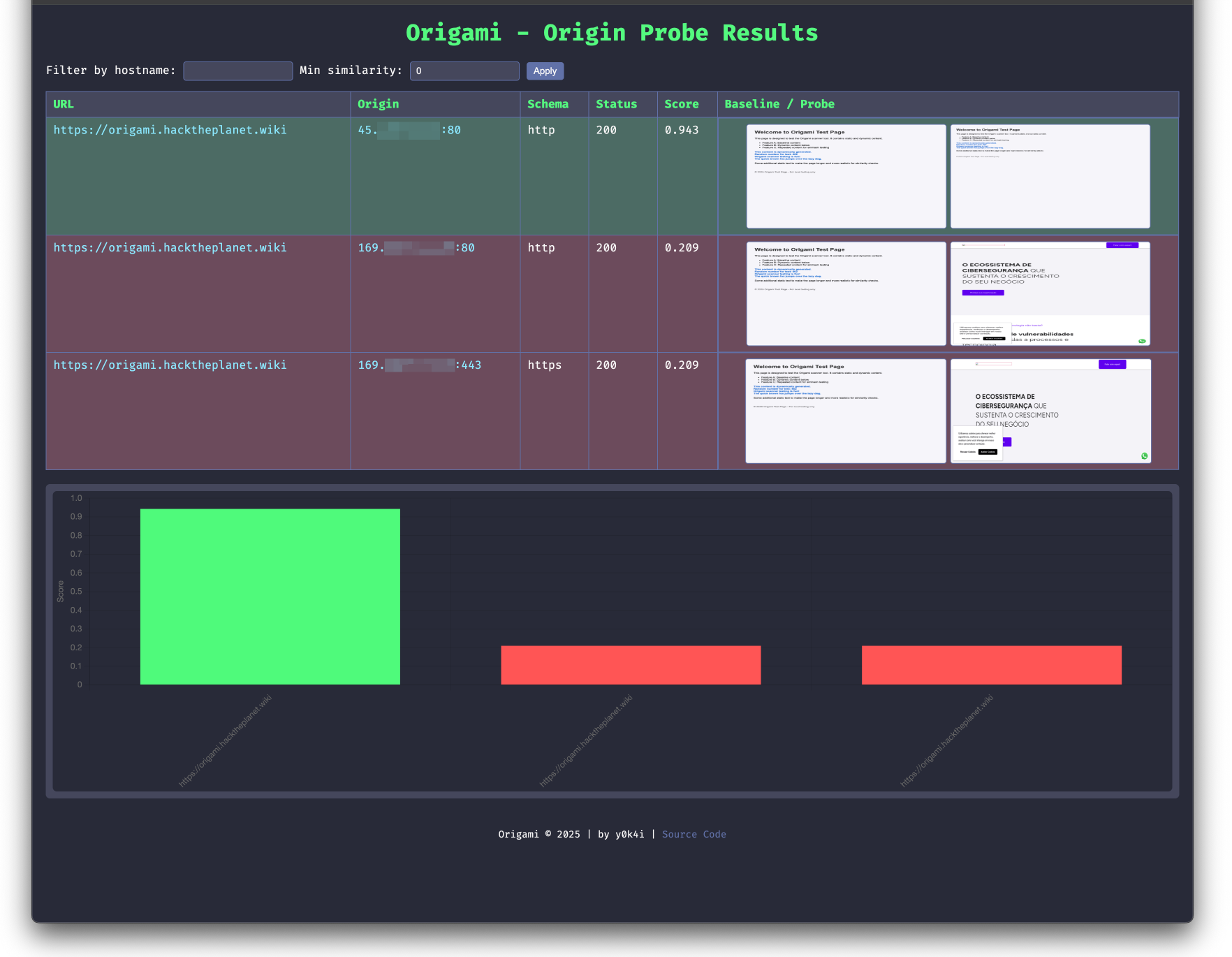

## :dart: 关于 Origami 是一款旨在通过分析 Web 应用程序来识别潜在源站泄露的工具。它扫描 URL 列表,截取屏幕截图,并进行比对以检测可能表明源站存在的相似性。 该工具已在 macOS 和 Linux 上使用 Python 3.10 进行了测试。 ## :sparkles: 功能 :heavy_check_mark: 扫描 URL 以查找潜在的源站泄露;\ :heavy_check_mark: 利用自定义评分来检测相似性;\ :heavy_check_mark: 将结果导出为 CSV 或 JSON;\ :heavy_check_mark: Web 界面可视化结果。 ## :rocket: 技术 本项目使用了以下工具: - [Python](https://www.python.org/) - [Poetry](https://python-poetry.org/) - [Playwright](https://playwright.dev/python/) ## :white_check_mark: 环境要求 在开始 :checkered_flag: 之前,您需要安装 [Git](https://git-scm.com) 和 [Poetry](https://python-poetry.org/)。 ## :checkered_flag: 开始使用 ``` # 克隆此项目 $ git clone https://github.com/y0k4i-1337/origami # Access $ cd origami # 安装依赖 $ poetry install # 安装 headless browser $ poetry run playwright install chromium # 运行项目 $ poetry run origami ``` ### 示例 使用包含 IP 的文件扫描单个 URL,并定义自定义端口: ``` $ poetry run origami scan -u https://example.com -i ips.txt -p 80,443,8080,8443 ``` 使用包含 URL 的文件扫描多个 URL,并定义自定义端口和并发数: ``` $ poetry run origami scan -U urls.txt -p 80,443,8080,8443 -c 4 -i ips.txt ``` 在端口 5000 上启动 Web 应用程序: ``` $ poetry run origami serve --port 5000 ``` 将结果导出到 CSV 文件: ``` $ poetry run origami export --csv results.csv ``` 将结果导出到 JSON 文件,并按主机名过滤: ``` $ poetry run origami export --json results.json --hostname contoso ``` ### 截图   ## :memo: 许可证 本项目采用 MIT 许可证。有关更多详细信息,请参阅 [LICENSE](LICENSE) 文件。 ## :coffee: 支持

由 y0k4i 用 :green_heart: 制作 返回顶部

标签:Bypass CDN, C2日志可视化, Origami, Python, URL扫描, Web安全, 图像相似度, 密码管理, 对称加密, 截图比对, 指纹识别, 无后门, 源站泄露检测, 特征检测, 系统独立性, 网站画像, 自动化审计, 蓝队分析, 逆向工具