iconidentify/wiretap

GitHub: iconidentify/wiretap

一款专用于 AOL 协议逆向与流量分析的网络协议抓包与解析工具。

Stars: 10 | Forks: 3

#  WireTap

一个专为逆向工程和分析 AOL 协议设计的网络协议分析器和数据包捕获工具。

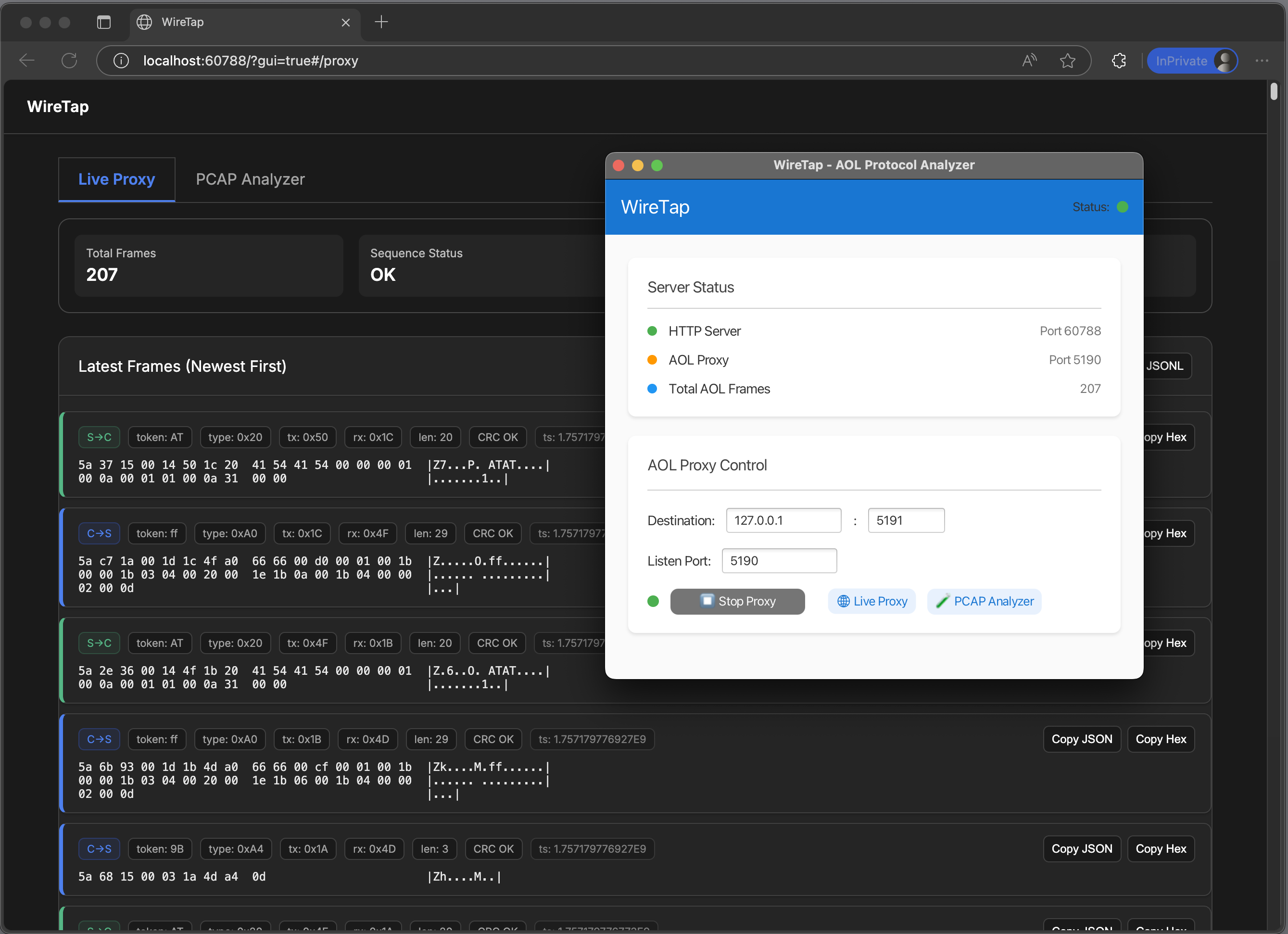

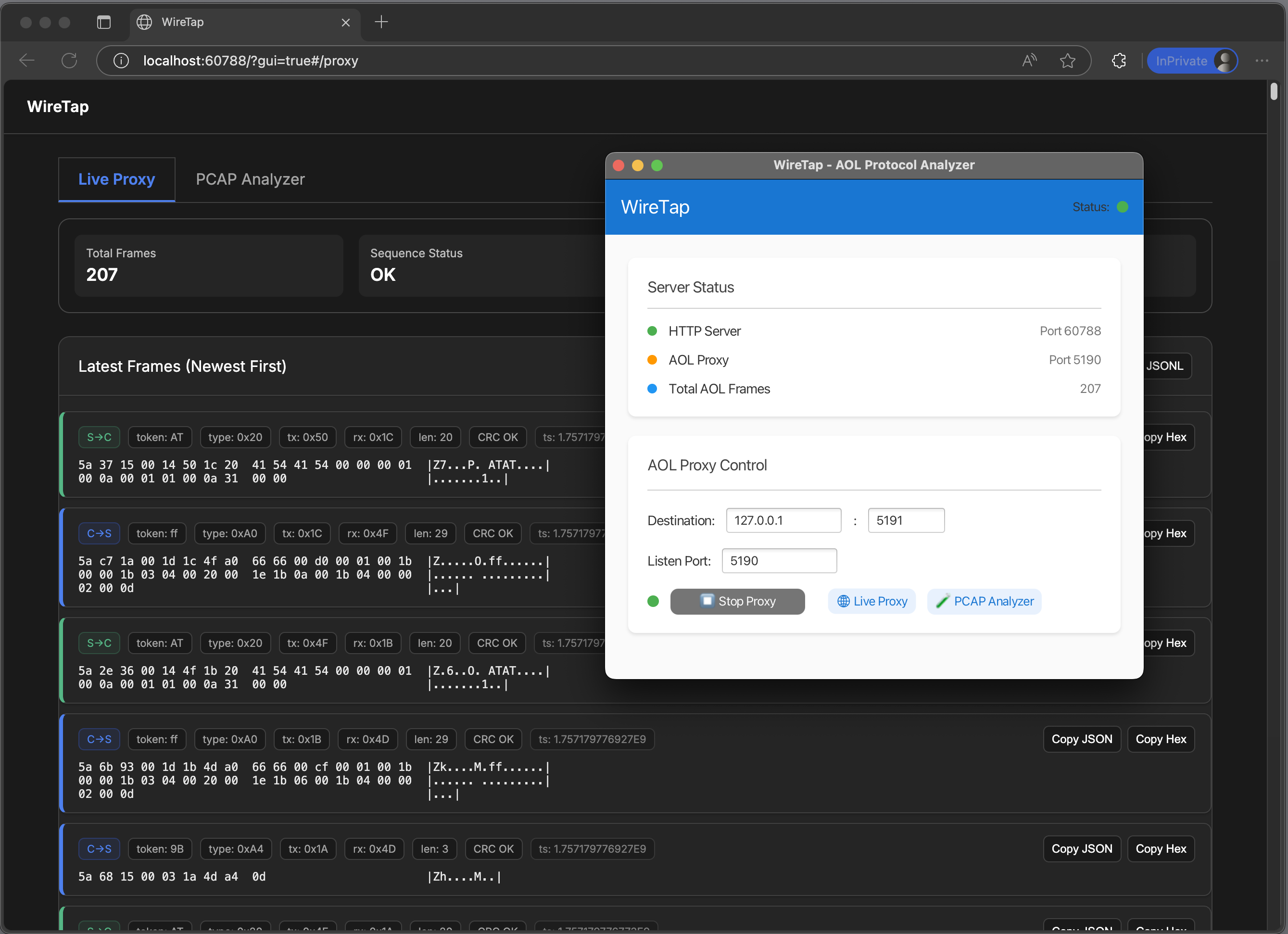

## 截图

*WireTap 网络界面,显示实时 AOL 协议分析和数据包捕获。*

## 演示

*演示通过 WireTap 代理工作的逆向工程拨号服务器,展示实时协议分析。[完整视频可用](dialtone_wiretap_demo.mp4)*

## 功能

- **实时 AOL 协议分析** - 实时数据包捕获与解析

- **PCAP 文件处理** - 分析捕获的网络流量 PCAP 文件

- **交互式 GUI** - 带有代理控制和状态监控的原生应用程序

- **Web 界面** - 用于远程访问的基于浏览器的仪表板

- **JSONL 导出/导入** - 保存和加载分析会话

- **TCP 代理** - 拦截并分析 AOL 网络流量

- **AtomForge 集成** - 按需 FDO 反编译用于逆向工程

- **详细日志** - 可选的调试输出用于故障排除

## 运行应用程序

从 [最新版本](https://github.com/iconidentify/wiretap/releases/latest) 下载适用于您平台的二进制文件。

### macOS

```

# 移除无符号二进制文件的隔离属性(必需)

xattr -c wiretap-macos-arm64

# 运行应用程序

./wiretap-macos-arm64

```

### Windows

```

# 运行可执行文件 - Windows 会对无符号二进制文件显示安全警告

wiretap-windows-x64.exe

```

**注意**:Windows 会显示安全警告,因为该二进制文件未签名。点击“仍要运行”以继续。尽管有警告,应用程序仍会正常工作。

## 命令行选项

- `--help` - 显示帮助信息

- `--port

WireTap

一个专为逆向工程和分析 AOL 协议设计的网络协议分析器和数据包捕获工具。

## 截图

*WireTap 网络界面,显示实时 AOL 协议分析和数据包捕获。*

## 演示

*演示通过 WireTap 代理工作的逆向工程拨号服务器,展示实时协议分析。[完整视频可用](dialtone_wiretap_demo.mp4)*

## 功能

- **实时 AOL 协议分析** - 实时数据包捕获与解析

- **PCAP 文件处理** - 分析捕获的网络流量 PCAP 文件

- **交互式 GUI** - 带有代理控制和状态监控的原生应用程序

- **Web 界面** - 用于远程访问的基于浏览器的仪表板

- **JSONL 导出/导入** - 保存和加载分析会话

- **TCP 代理** - 拦截并分析 AOL 网络流量

- **AtomForge 集成** - 按需 FDO 反编译用于逆向工程

- **详细日志** - 可选的调试输出用于故障排除

## 运行应用程序

从 [最新版本](https://github.com/iconidentify/wiretap/releases/latest) 下载适用于您平台的二进制文件。

### macOS

```

# 移除无符号二进制文件的隔离属性(必需)

xattr -c wiretap-macos-arm64

# 运行应用程序

./wiretap-macos-arm64

```

### Windows

```

# 运行可执行文件 - Windows 会对无符号二进制文件显示安全警告

wiretap-windows-x64.exe

```

**注意**:Windows 会显示安全警告,因为该二进制文件未签名。点击“仍要运行”以继续。尽管有警告,应用程序仍会正常工作。

## 命令行选项

- `--help` - 显示帮助信息

- `--port ` - 设置 Web 界面端口(默认:8080)

- `--server-port ` - 设置代理监听端口(默认:5190)

- `--no-gui` - 以无头服务器模式运行

- `--pcap ` - 分析 PCAP 或 JSONL 文件

- `--out ` - 分析输出目录

- `--pretty` - 美化 JSON 输出

- `--verbose` 或 `-v` - 启用详细调试日志

## 使用示例

### 启动 GUI 应用程序

```

./wiretap-macos-arm64

```

### 运行无头服务器

```

./wiretap-macos-arm64 --no-gui --port 3000

```

### 分析 PCAP 文件

```

./wiretap-macos-arm64 --pcap capture.pcap --out analysis

```

### 启用详细日志

```

./wiretap-macos-arm64 --verbose

# 或

./wiretap-macos-arm64 -v

```

## JSONL 格式

WireTap 使用 JSONL(JSON Lines)格式保存和加载分析会话。每行包含一个表示捕获帧的完整 JSON 对象。

### 示例 JSONL 条目:

```

{"timestamp":"2025-01-01T12:00:00Z","source":"192.168.1.1:1234","destination":"10.0.0.1:5190","protocol":"AOL","data":"...","tokens":[{"type":"AUTH","value":"..."}]}

```

### 会话保存

- 捕获过程中自动保存会话

- 使用 Web 界面导出会话为 JSONL 文件

- 命令行分析默认输出 JSONL 格式

### 会话加载

- 通过 Web 界面上传 JSONL 文件

- 使用 `--pcap session.jsonl` 加载并分析保存的会话

- 会话在应用程序重启后仍然保持

## PCAP 文件分析

WireTap 可以处理由 Wireshark、tcpdump 或其他网络捕获工具生成的标准 PCAP 文件。

### 分析 PCAP 文件:

```

# 分析 PCAP 文件

./wiretap-macos-arm64 --pcap network_capture.pcap

# 保存分析结果

./wiretap-macos-arm64 --pcap network_capture.pcap --out analysis_results

```

## AtomForge 集成

WireTap 集成 [AtomForge](https://github.com/iconidentify/atom-forge) 以提供按需 FDO(文件描述对象)反编译。这允许您直接在 Web 界面中查看 AOL 协议帧的反编译源代码。

### 设置:

1. 在 `http://localhost:8000` 上安装并运行 AtomForge

2. WireTap 将自动检测 AtomForge 服务

3. 在 Web 界面中点击任意帧的“显示 FDO”以进行反编译

当可用时,GUI 会显示 AtomForge 连接状态和版本信息。

## 许可证

本项目根据 MIT 许可证授权 - 详细信息请参阅 [LICENSE](LICENSE) 文件。

## 免责声明

本工具仅用于教育和研究目的。请确保在捕获或分析网络流量之前获得适当授权。

标签:AOL协议, AtomForge集成, JSONL导出, PCAP分析, TCP代理, Waymore结果处理, Web界面, 包捕获, 协议逆向, 反向工程, 可视化界面, 域名枚举, 实时分析, 抓包工具, 服务管理, 桌面应用, 网络协议分析, 调试日志