Rishav1609-code/Splunk-SOC-Threat-Hunting

GitHub: Rishav1609-code/Splunk-SOC-Threat-Hunting

一个基于Splunk的SOC威胁狩猎实战演示项目,通过模拟日志分析展示从暴力破解检测到恶意软件响应的完整安全调查流程。

Stars: 0 | Forks: 0

# 🛡️ Splunk SOC 事件调查与威胁狩猎

## 🔍 概述

本仓库记录了使用 **Splunk** 进行的一项独立安全运营中心 (SOC) 调查。该项目模拟了一个遭受攻击的真实企业环境。通过摄取、解析和分析服务器及身份验证日志,我识别出了多种可疑活动,包括暴力破解登录尝试、异常文件访问、端口扫描以及活跃的恶意软件感染。

本项目展示了在 **SIEM 日志分析、Splunk 处理语言 (SPL)、威胁情报关联以及安全可视化** 方面的实践专业技能。

## 🎯 项目目标

- 将原始安全日志摄取并标准化到 Splunk 中。

- 执行主动威胁狩猎以发现隐藏的攻击向量。

- 识别与恶意软件、撞库和未授权访问相关的失陷指标。

- 开发自定义仪表板和可视化分析,以辅助快速的事件响应。

- 提出可操作的修复和缓解策略。

## 🛠️ 使用的工具与技术

- **SIEM:** Splunk Cloud / Splunk Enterprise

- **查询语言:** Splunk 处理语言 (SPL)

- **分析的日志类型:** 身份验证日志、网络连接尝试、文件访问日志、防病毒/恶意软件警报。

## 🕵️♂️ 威胁狩猎方法与关键发现

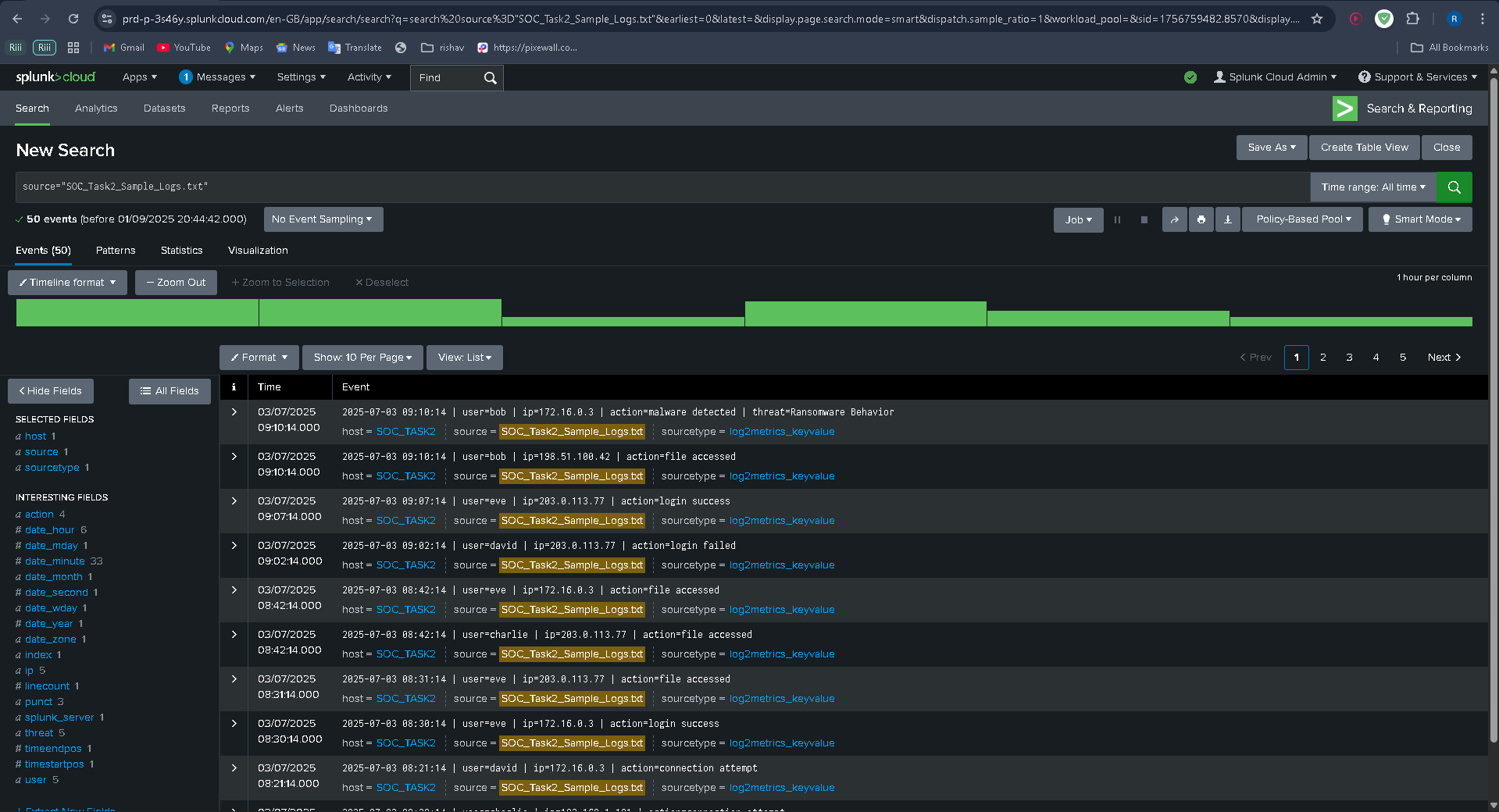

### 1. 基线摄取与事件概述

在寻找异常之前,首先建立所有摄取日志的基线,以了解网络流量的数量和结构。

* **查询:** `source="SOC_Task2_Sample_Logs.txt"`

* **观察结果:** 成功解析了身份验证、网络和文件系统事件。

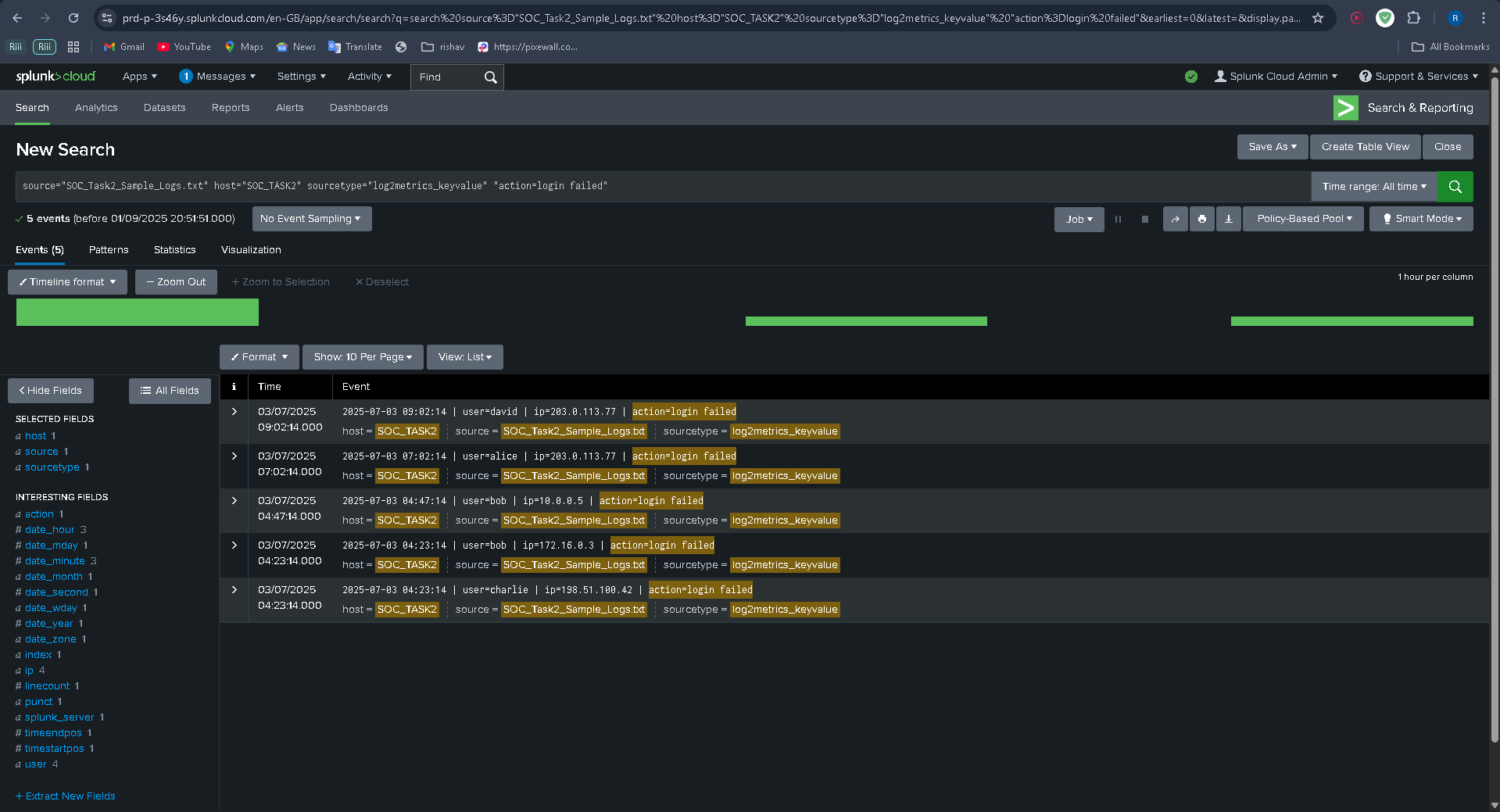

### 2. 调查暴力破解与撞库

检测到大量失败的登录尝试,表明存在针对特定用户账户的潜在暴力破解或撞库攻击。

* **查询:** `source="SOC_Task2_Sample_Logs.txt" action="login failed"`

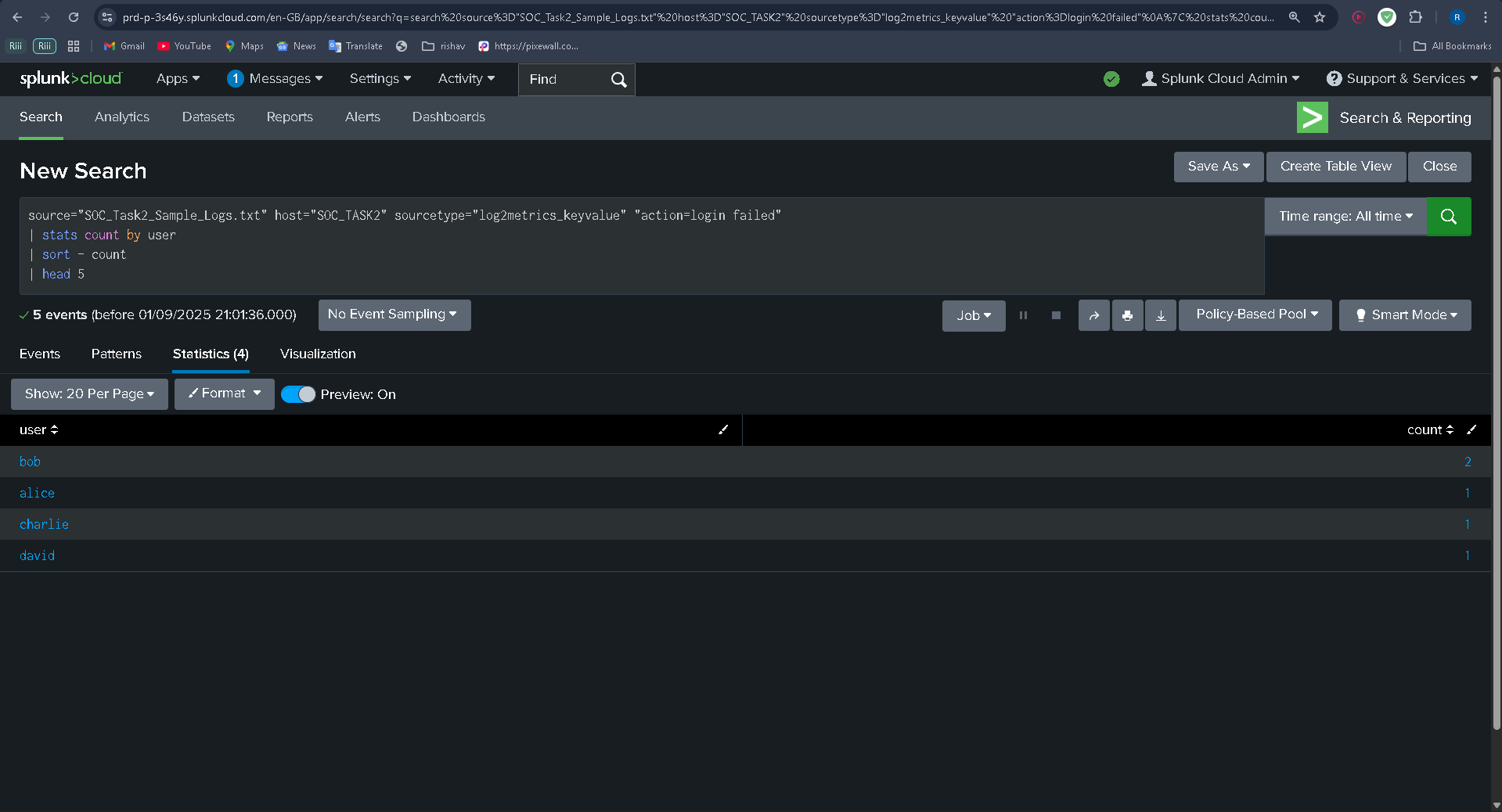

为了隔离目标账户,我对数据进行了聚合,以找出经历身份验证失败次数最多的前 5 名用户。

* **查询:** `source="SOC_Task2_Sample_Logs.txt" action="login failed" | stats count by user | sort - count | head 5`

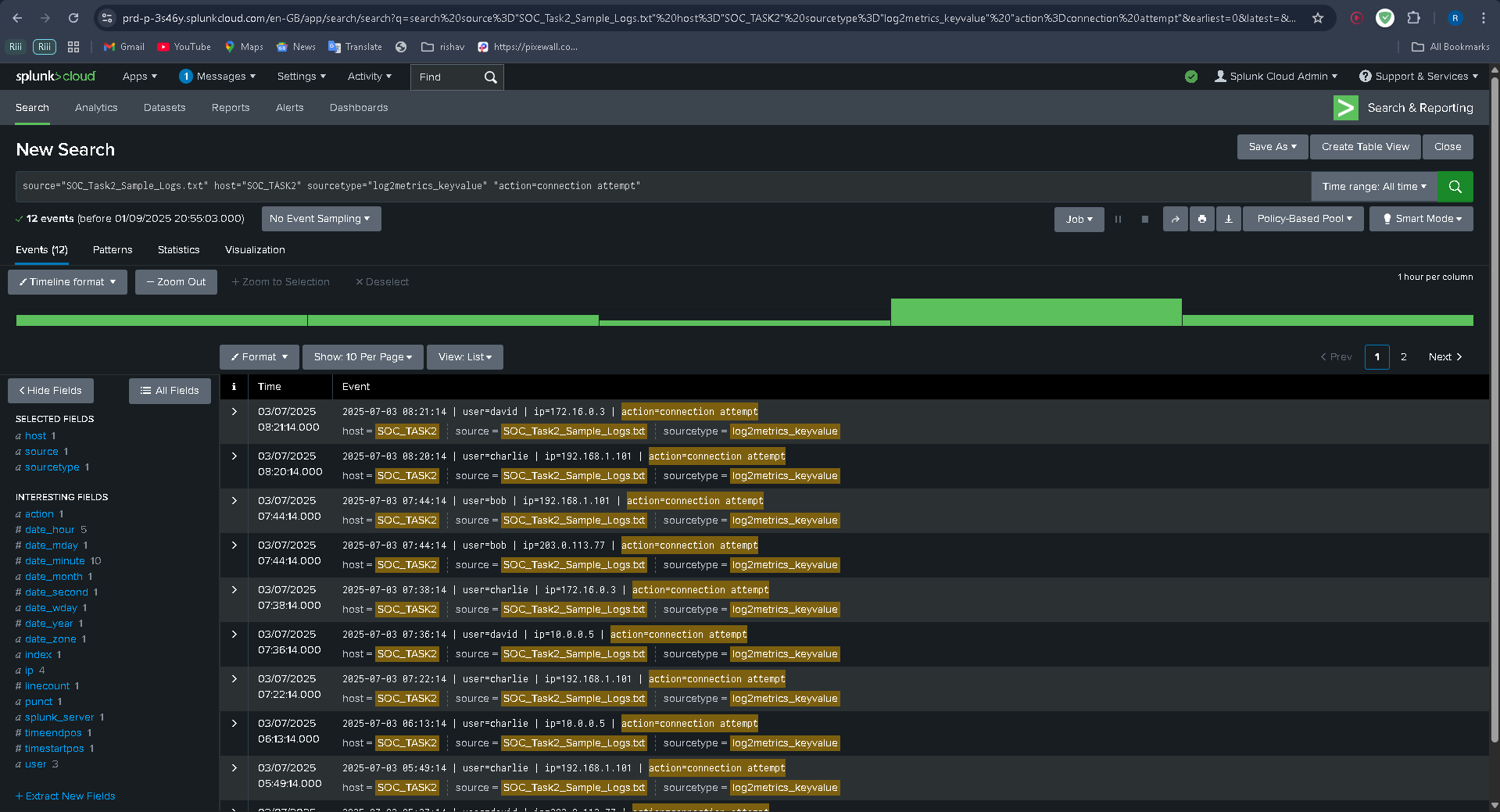

### 3. 网络侦察与连接异常

分析了原始连接尝试,以识别来自外部/内部 IP 的潜在端口扫描或激进的网络侦察。

* **查询:** `source="SOC_Task2_Sample_Logs.txt" action="connection attempt" | stats count by ip | sort - count | head 5`

*可视化显示了最频繁的恶意 IP 地址,以协助制定防火墙拦截规则。*

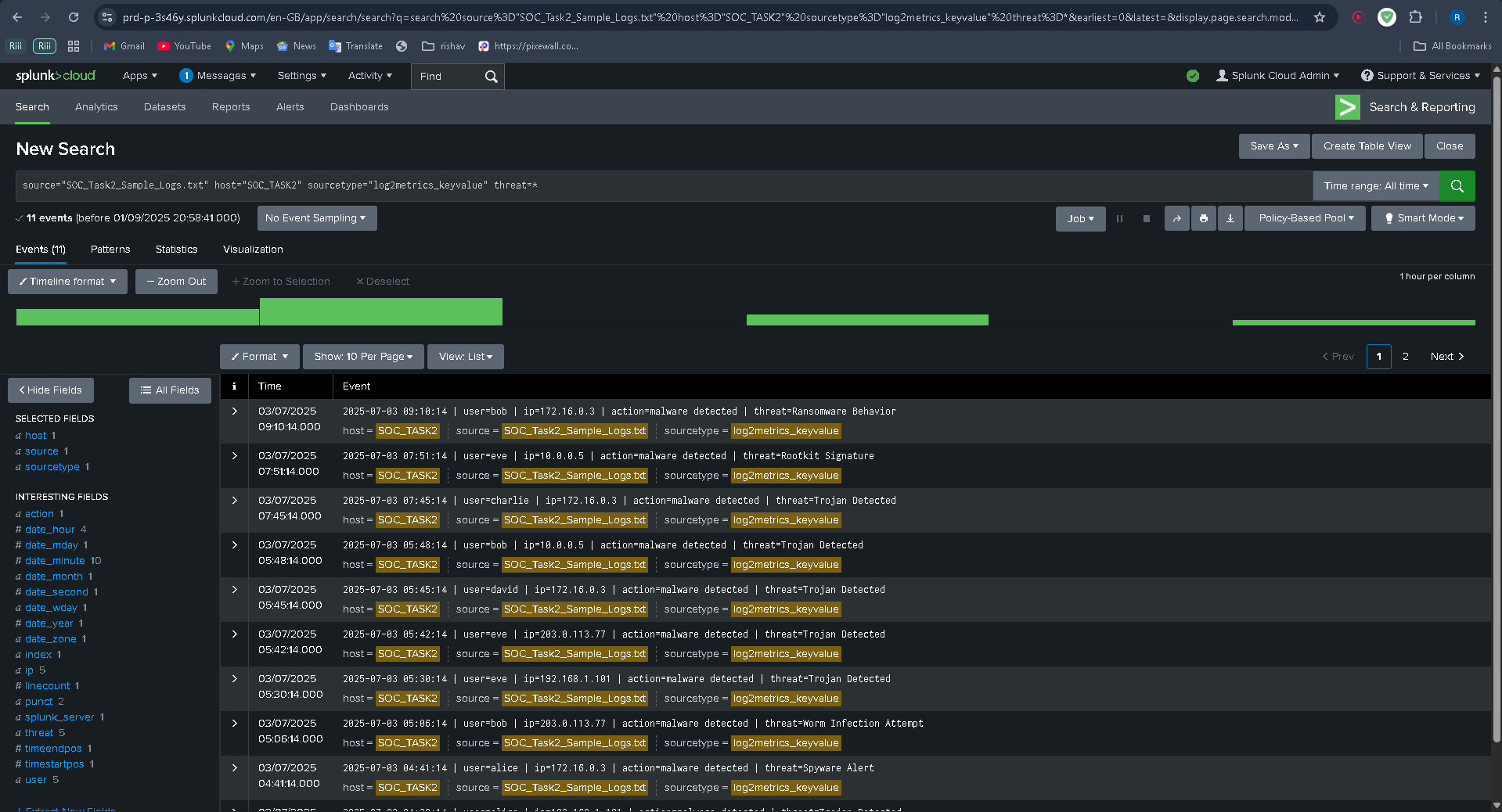

### 4. 恶意软件爆发检测

日志显示了严重警报,表明有活跃的恶意软件有效载荷试图在环境中执行或传播。

* **查询:** `source="SOC_Task2_Sample_Logs.txt" threat=*`

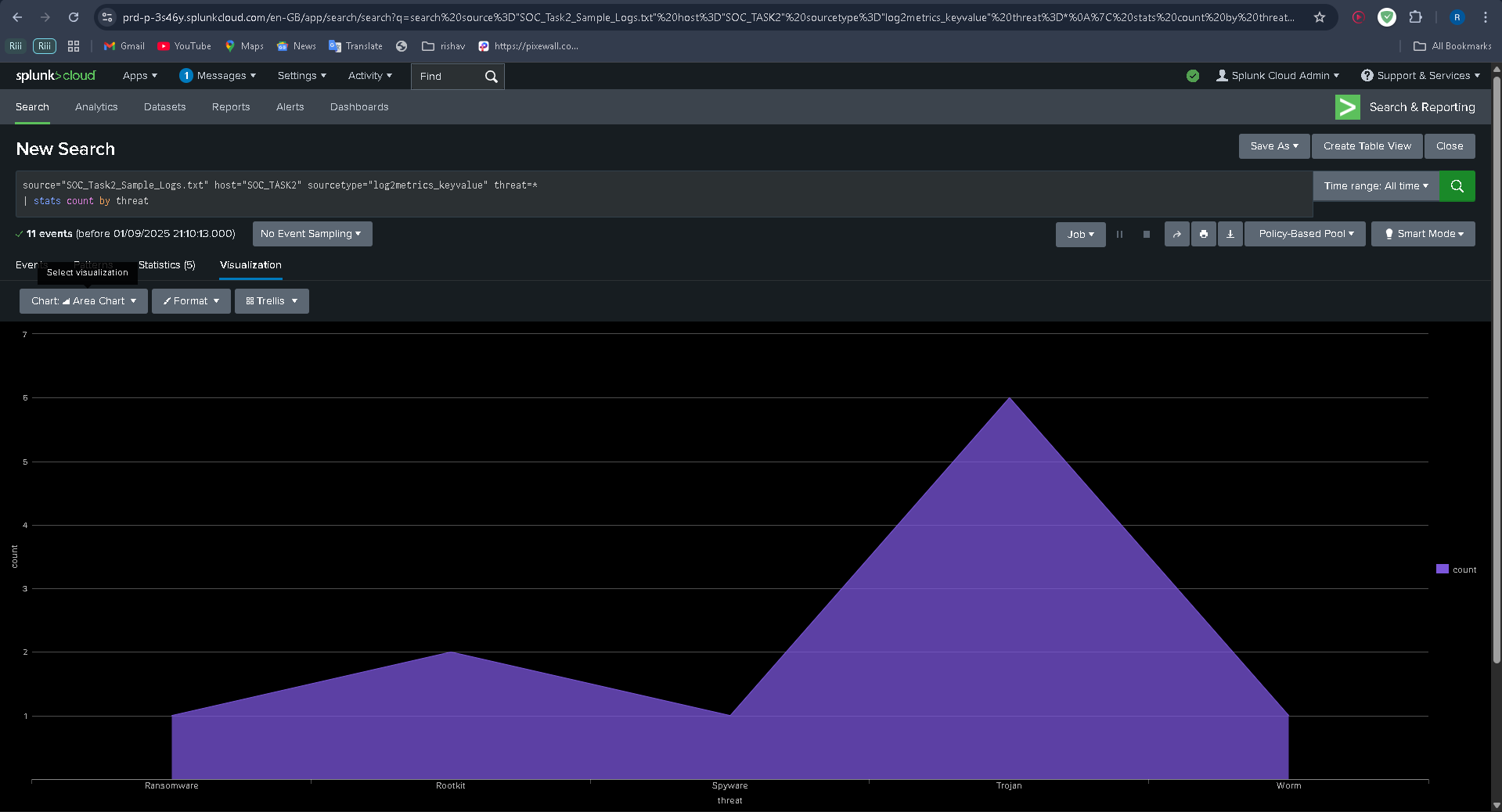

我进一步对这些威胁进行了分类,以优先安排事件响应工作,发现了木马、Rootkits 和勒索软件行为的实例。

* **查询:** `source="SOC_Task2_Sample_Logs.txt" threat=* | stats count by threat`

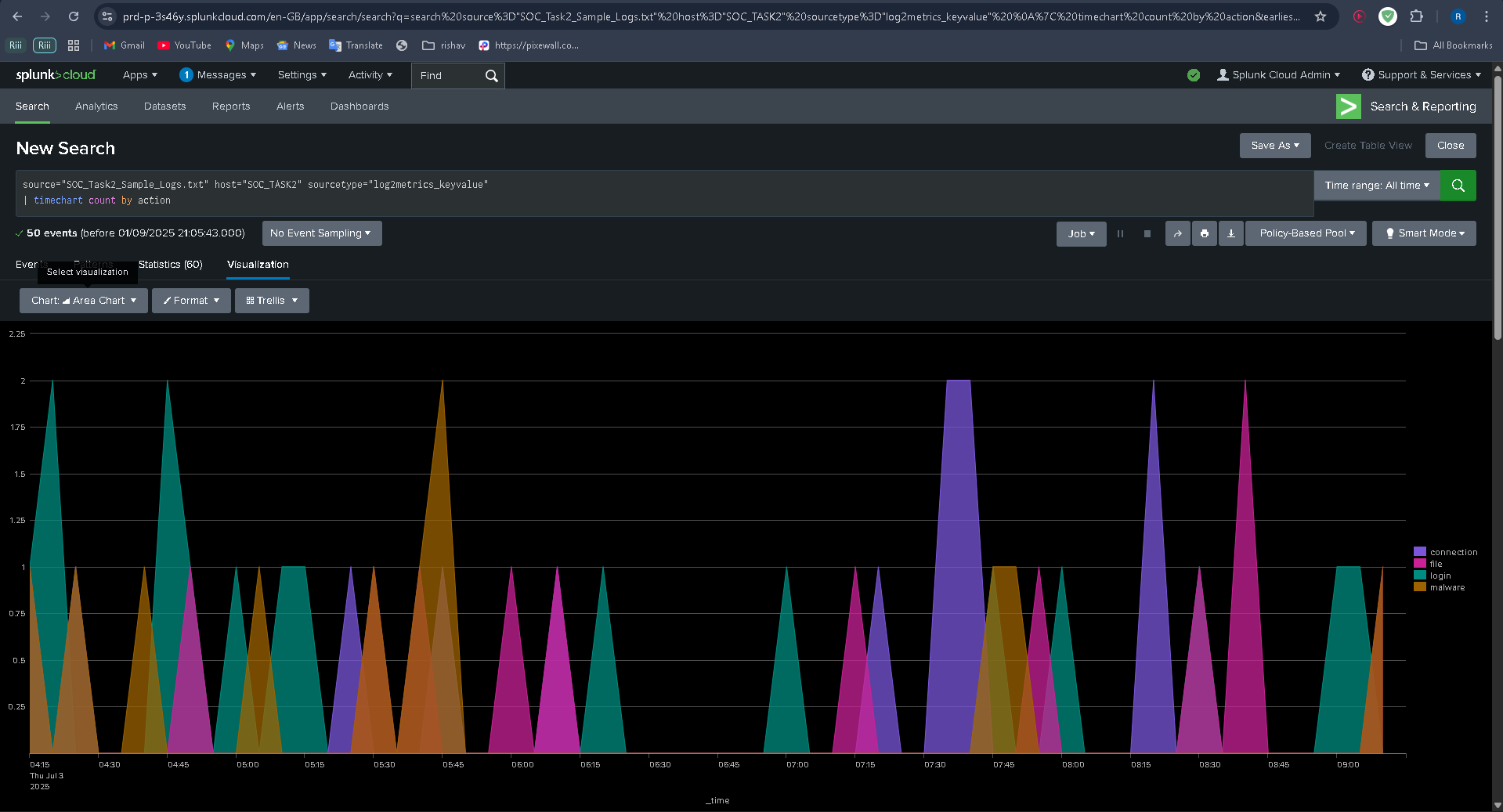

## 📊 安全仪表板与可视化

为了向 SOC 分析师提供态势感知,我构建了一个 **综合日志活动时间表**。此面积图跟踪了网络连接、文件访问、登录和恶意软件触发随时间变化的趋势,能够轻松高亮显示确切的攻击时间窗口。

* **查询:** `source="SOC_Task2_Sample_Logs.txt" | timechart count by action`

## 🛡️ 修复与建议

基于在此次 Splunk 调查期间收集的威胁情报,我建议采取以下安全控制措施:

1. **强制实施多因素认证 (MFA):** 在所有关键和管理账户上实施 MFA,以消除观察到的暴力破解/撞库攻击带来的风险。

2. **自动账户锁定:** 配置目录服务,在失败登录尝试达到阈值后临时锁定账户。

3. **端点检测与响应 (EDR):** Rootkits 和勒索软件的存在表明传统的防病毒软件是不够的。部署现代 EDR 代理以主动杀死恶意进程。

4. **网络隔离与 IP 封禁:** 在边界防火墙处,将连接尝试日志中识别出的高频恶意 IP 地址列入黑名单。

5. **实施 UEBA:** 利用用户和实体行为分析来监控受损内部账户的异常文件访问模式(内部威胁缓解)。

## 📂 仓库结构

```

├── Data/

│ └── SOC_Task2_Sample_Logs.txt # Raw log data used for the investigation

├── Report/

│ └── SOC_Task_02_Report.pdf # Detailed incident response documentation

├── Screenshots/ # Splunk query proofs and visualizations

└── README.md # Project documentation

```

## ⚠️ 免责声明

本仓库中记录的所有安全调查、威胁狩猎练习和日志分析,均是在受控环境中使用模拟的、特意生成的样本数据集进行的。本项目严格用于教育、作品集展示和研究目的。没有实际的任何企业网络、实时系统或真实用户数据遭到破坏或分析。

## 👨💻 作者

**Rishav Raj** *网络安全研究员 | SIEM 与事件响应分析师*

👉 **如果您觉得此 SIEM 调查方法有帮助,请给本仓库点 Star ⭐!**

标签:Brute Force, Credential Stuffing, Incident Response, IoC, Malware Detection, PoC, Port Scanning, SPL, Splunk处理语言, SPL查询, Threat Hunting, 仪表盘, 企业安全, 凭证填充, 基线分析, 失陷标示, 威胁情报, 子域枚举, 安全信息与事件管理, 安全可视化, 安全运营, 安全运营中心, 安全项目, 库, 应急响应, 开发者工具, 异常文件访问, 情报关联, 扫描框架, 插件系统, 搜索引擎爬取, 搜索语句(dork), 数据清洗, 数据统计, 日志摄取, 日志解析, 暴力破解, 模拟攻击, 端口扫描, 红队行动, 缓解策略, 网络安全, 网络安全审计, 网络日志, 网络映射, 网络资产管理, 证书伪造, 身份验证日志, 隐私保护