badeeuzzaman/SuperShellAI

GitHub: badeeuzzaman/SuperShellAI

SuperShellAI 是一款集成 DeepSeek AI 的高级渗透测试工具,通过生成多态和高度混淆的 PowerShell 反向 shell 载荷来绕过 EDR 与杀毒软件检测。

Stars: 10 | Forks: 0

# SuperShellAI

# 描述

SuperShellAI 是一款高级渗透测试工具,用于创建高度混淆的 PowerShell 反向 shell 载荷,并集成了 AI 驱动的规避技术。该工具利用 DeepSeek AI 生成多态载荷,能够绕过现代 EDR(端点检测与响应)解决方案和杀毒软件。

# 功能

🚀 AI 驱动的混淆:利用 DeepSeek AI 创建高级规避技术。

🔀 多种载荷类型:支持标准 PowerShell、Nishang 风格和 CMD.exe 反向 shell。

🛡️ EDR 规避:实施字符串分割、加密和 API unhooking 等技术。

🔄 多态生成:每次生成均创建唯一的载荷特征。

💾 导出选项:使用自定义名称将载荷保存到文件。

📋 单行命令生成:创建紧凑的命令以便于执行。

# 安装

1. 克隆仓库:

```

git clone https://github.com/badeeuzzaman/SuperShellAI.git

cd SuperShellAI

```

2. 安装所需的依赖项:

```

pip install -r requirements.txt

```

3. 从 https://platform.deepseek.com/ 获取 DeepSeek API 密钥

# 使用方法

运行脚本:

```

python supershellai.py

```

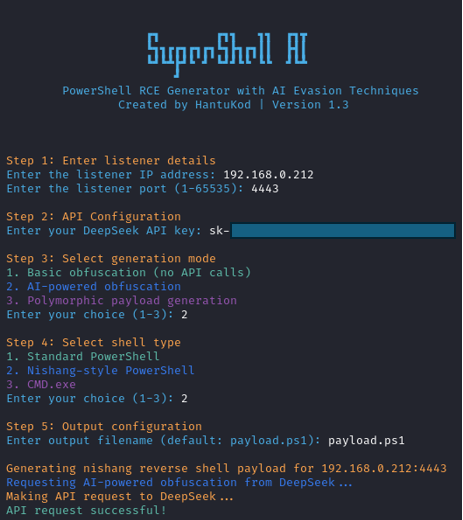

按照交互式提示进行操作:

1. 输入您的监听器 IP 地址和端口

2. 提供您的 DeepSeek API 密钥

3. 选择生成模式(Basic、AI-powered 或 Polymorphic)

4. 选择 shell 类型(PowerShell、Nishang 或 CMD)

5. 指定输出文件名

要测试 payload.ps1,请在 cmd 上运行:

```

powershell -ExecutionPolicy Bypass -File payload.ps1

```

# 生成模式

1. Basic Obfuscation:不调用 API 的本地混淆

2. AI-Powered Obfuscation:使用 DeepSeek AI 进行增强混淆

3. Polymorphic Generation:使用 AI 生成完全唯一的载荷

# Shell 类型

1. Standard PowerShell:经典 PowerShell 反向 shell

2. Nishang-style:带有错误处理的增强型反向 shell

3. CMD.exe:传统命令提示符反向 shell

# 道德使用声明

本工具仅用于教育目的和授权渗透测试。用户必须确保在测试任何系统之前已获得明确许可。开发人员不对本工具的滥用负责。

# 法律声明

未经明确许可,针对系统使用本工具是非法的。在进行任何安全测试之前,请务必确保您拥有适当的授权。

# 许可证

本项目采用 MIT 许可证 - 详情请参阅 LICENSE 文件。

# 支持

如果您遇到任何问题或有疑问:

1. 查看现有的 GitHub issues

2. 创建包含详细信息的新 issue

3. 如适用,提供示例代码和错误消息

# 截图

# 描述

SuperShellAI 是一款高级渗透测试工具,用于创建高度混淆的 PowerShell 反向 shell 载荷,并集成了 AI 驱动的规避技术。该工具利用 DeepSeek AI 生成多态载荷,能够绕过现代 EDR(端点检测与响应)解决方案和杀毒软件。

# 功能

🚀 AI 驱动的混淆:利用 DeepSeek AI 创建高级规避技术。

🔀 多种载荷类型:支持标准 PowerShell、Nishang 风格和 CMD.exe 反向 shell。

🛡️ EDR 规避:实施字符串分割、加密和 API unhooking 等技术。

🔄 多态生成:每次生成均创建唯一的载荷特征。

💾 导出选项:使用自定义名称将载荷保存到文件。

📋 单行命令生成:创建紧凑的命令以便于执行。

# 安装

1. 克隆仓库:

```

git clone https://github.com/badeeuzzaman/SuperShellAI.git

cd SuperShellAI

```

2. 安装所需的依赖项:

```

pip install -r requirements.txt

```

3. 从 https://platform.deepseek.com/ 获取 DeepSeek API 密钥

# 使用方法

运行脚本:

```

python supershellai.py

```

按照交互式提示进行操作:

1. 输入您的监听器 IP 地址和端口

2. 提供您的 DeepSeek API 密钥

3. 选择生成模式(Basic、AI-powered 或 Polymorphic)

4. 选择 shell 类型(PowerShell、Nishang 或 CMD)

5. 指定输出文件名

要测试 payload.ps1,请在 cmd 上运行:

```

powershell -ExecutionPolicy Bypass -File payload.ps1

```

# 生成模式

1. Basic Obfuscation:不调用 API 的本地混淆

2. AI-Powered Obfuscation:使用 DeepSeek AI 进行增强混淆

3. Polymorphic Generation:使用 AI 生成完全唯一的载荷

# Shell 类型

1. Standard PowerShell:经典 PowerShell 反向 shell

2. Nishang-style:带有错误处理的增强型反向 shell

3. CMD.exe:传统命令提示符反向 shell

# 道德使用声明

本工具仅用于教育目的和授权渗透测试。用户必须确保在测试任何系统之前已获得明确许可。开发人员不对本工具的滥用负责。

# 法律声明

未经明确许可,针对系统使用本工具是非法的。在进行任何安全测试之前,请务必确保您拥有适当的授权。

# 许可证

本项目采用 MIT 许可证 - 详情请参阅 LICENSE 文件。

# 支持

如果您遇到任何问题或有疑问:

1. 查看现有的 GitHub issues

2. 创建包含详细信息的新 issue

3. 如适用,提供示例代码和错误消息

# 截图

# 描述

SuperShellAI 是一款高级渗透测试工具,用于创建高度混淆的 PowerShell 反向 shell 载荷,并集成了 AI 驱动的规避技术。该工具利用 DeepSeek AI 生成多态载荷,能够绕过现代 EDR(端点检测与响应)解决方案和杀毒软件。

# 功能

🚀 AI 驱动的混淆:利用 DeepSeek AI 创建高级规避技术。

🔀 多种载荷类型:支持标准 PowerShell、Nishang 风格和 CMD.exe 反向 shell。

🛡️ EDR 规避:实施字符串分割、加密和 API unhooking 等技术。

🔄 多态生成:每次生成均创建唯一的载荷特征。

💾 导出选项:使用自定义名称将载荷保存到文件。

📋 单行命令生成:创建紧凑的命令以便于执行。

# 安装

1. 克隆仓库:

```

git clone https://github.com/badeeuzzaman/SuperShellAI.git

cd SuperShellAI

```

2. 安装所需的依赖项:

```

pip install -r requirements.txt

```

3. 从 https://platform.deepseek.com/ 获取 DeepSeek API 密钥

# 使用方法

运行脚本:

```

python supershellai.py

```

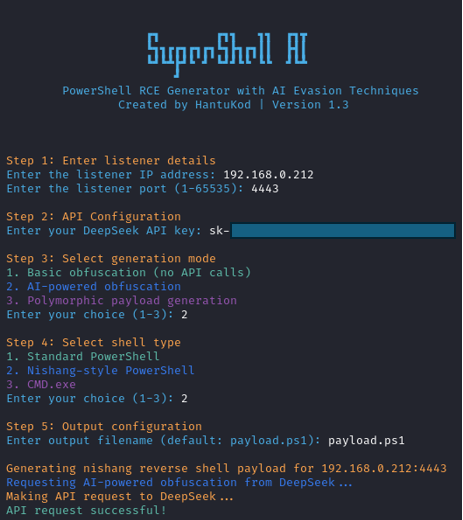

按照交互式提示进行操作:

1. 输入您的监听器 IP 地址和端口

2. 提供您的 DeepSeek API 密钥

3. 选择生成模式(Basic、AI-powered 或 Polymorphic)

4. 选择 shell 类型(PowerShell、Nishang 或 CMD)

5. 指定输出文件名

要测试 payload.ps1,请在 cmd 上运行:

```

powershell -ExecutionPolicy Bypass -File payload.ps1

```

# 生成模式

1. Basic Obfuscation:不调用 API 的本地混淆

2. AI-Powered Obfuscation:使用 DeepSeek AI 进行增强混淆

3. Polymorphic Generation:使用 AI 生成完全唯一的载荷

# Shell 类型

1. Standard PowerShell:经典 PowerShell 反向 shell

2. Nishang-style:带有错误处理的增强型反向 shell

3. CMD.exe:传统命令提示符反向 shell

# 道德使用声明

本工具仅用于教育目的和授权渗透测试。用户必须确保在测试任何系统之前已获得明确许可。开发人员不对本工具的滥用负责。

# 法律声明

未经明确许可,针对系统使用本工具是非法的。在进行任何安全测试之前,请务必确保您拥有适当的授权。

# 许可证

本项目采用 MIT 许可证 - 详情请参阅 LICENSE 文件。

# 支持

如果您遇到任何问题或有疑问:

1. 查看现有的 GitHub issues

2. 创建包含详细信息的新 issue

3. 如适用,提供示例代码和错误消息

# 截图

# 描述

SuperShellAI 是一款高级渗透测试工具,用于创建高度混淆的 PowerShell 反向 shell 载荷,并集成了 AI 驱动的规避技术。该工具利用 DeepSeek AI 生成多态载荷,能够绕过现代 EDR(端点检测与响应)解决方案和杀毒软件。

# 功能

🚀 AI 驱动的混淆:利用 DeepSeek AI 创建高级规避技术。

🔀 多种载荷类型:支持标准 PowerShell、Nishang 风格和 CMD.exe 反向 shell。

🛡️ EDR 规避:实施字符串分割、加密和 API unhooking 等技术。

🔄 多态生成:每次生成均创建唯一的载荷特征。

💾 导出选项:使用自定义名称将载荷保存到文件。

📋 单行命令生成:创建紧凑的命令以便于执行。

# 安装

1. 克隆仓库:

```

git clone https://github.com/badeeuzzaman/SuperShellAI.git

cd SuperShellAI

```

2. 安装所需的依赖项:

```

pip install -r requirements.txt

```

3. 从 https://platform.deepseek.com/ 获取 DeepSeek API 密钥

# 使用方法

运行脚本:

```

python supershellai.py

```

按照交互式提示进行操作:

1. 输入您的监听器 IP 地址和端口

2. 提供您的 DeepSeek API 密钥

3. 选择生成模式(Basic、AI-powered 或 Polymorphic)

4. 选择 shell 类型(PowerShell、Nishang 或 CMD)

5. 指定输出文件名

要测试 payload.ps1,请在 cmd 上运行:

```

powershell -ExecutionPolicy Bypass -File payload.ps1

```

# 生成模式

1. Basic Obfuscation:不调用 API 的本地混淆

2. AI-Powered Obfuscation:使用 DeepSeek AI 进行增强混淆

3. Polymorphic Generation:使用 AI 生成完全唯一的载荷

# Shell 类型

1. Standard PowerShell:经典 PowerShell 反向 shell

2. Nishang-style:带有错误处理的增强型反向 shell

3. CMD.exe:传统命令提示符反向 shell

# 道德使用声明

本工具仅用于教育目的和授权渗透测试。用户必须确保在测试任何系统之前已获得明确许可。开发人员不对本工具的滥用负责。

# 法律声明

未经明确许可,针对系统使用本工具是非法的。在进行任何安全测试之前,请务必确保您拥有适当的授权。

# 许可证

本项目采用 MIT 许可证 - 详情请参阅 LICENSE 文件。

# 支持

如果您遇到任何问题或有疑问:

1. 查看现有的 GitHub issues

2. 创建包含详细信息的新 issue

3. 如适用,提供示例代码和错误消息

# 截图

标签:AI合规, API Unhooking, CMD, CTF工具, DeepSeek AI, DNS 反向解析, IPv6, Nishang, OpenCanary, PowerShell, 人工智能, 代码混淆, 加密, 反Shell, 命令执行, 多态引擎, 字符串分割, 安全测试, 攻击性安全, 漏洞扫描器, 漏洞搜索, 用户模式Hook绕过, 绕过EDR, 绕过杀毒软件, 网络安全, 逆向工具, 隐私保护