youhgo/WFAPP

GitHub: youhgo/WFAPP

一个基于 Docker 的全自动化取证工件解析平台,能够快速处理 DFIR-ORC 等采集工具获取的归档文件并生成易分析的结果。

Stars: 1 | Forks: 0

# 取证工件解析器项目 (A.P.P) 💻

### 📌 关键链接

* **文档:** [安装指南](https://github.com/youhgo/WFAPP/blob/master/ressources/documentation/how_to_install.md) | [使用指南](https://github.com/youhgo/WFAPP/blob/master/ressources/documentation/how_to_use.md) | [结果架构](https://github.com/youhgo/WFAPP/blob/master/ressources/documentation/Explaining_the_results.md)

* **DFIR-ORC 配置:** [教程](https://github.com/youhgo/WFAPP/blob/master/ressources/documentation/configure_orc.md)

### 进行中

* **测试 Splunk 接入**

**免责声明**:我并非专业开发者,且此工具在设计上并非绝对安全。

因此,**绝对不建议**将 API 或 Web UI 暴露在互联网上。

### 正在进行的工作:

- 配置凭证 + 地址,以便直接从 app worker 向 ELK + Splunk 发送数据

- 改进 ORC 配置

- 翻译 + 注释所有内容

## 🧐 什么是 A.P.P?

APP 是一个多合一解决方案,旨在提供一种快速、简单且可靠的方式来解析取证工件(事件日志、MFT、注册表配置单元等)。

该工具旨在处理来自 [DFIR-ORC](https://github.com/dfir-orc) 采集工具和 [UAC](https://github.com/tclahr/uac) 的归档文件。

它也兼容任何包含原始工件的归档文件,例如来自 [Kape](https://www.kroll.com/en/services/cyber/incident-response-recovery/kroll-artifact-parser-and-extractor-kape) 的归档文件。

### 主要优势:

* **快速:** 处理一个 500MB 的归档文件约需 \~5 分钟(不包含 Plaso)。

* **简单:** 只需一条 `docker compose build` 命令即可轻松安装。

* **高效:** 生成高可读性的 CSV 文件,使分析人员能够立即开始调查。

* **横向可扩展:** 通过利用 Redis 和 Celery,您可以轻松扩展工作节点以处理并发解析任务。

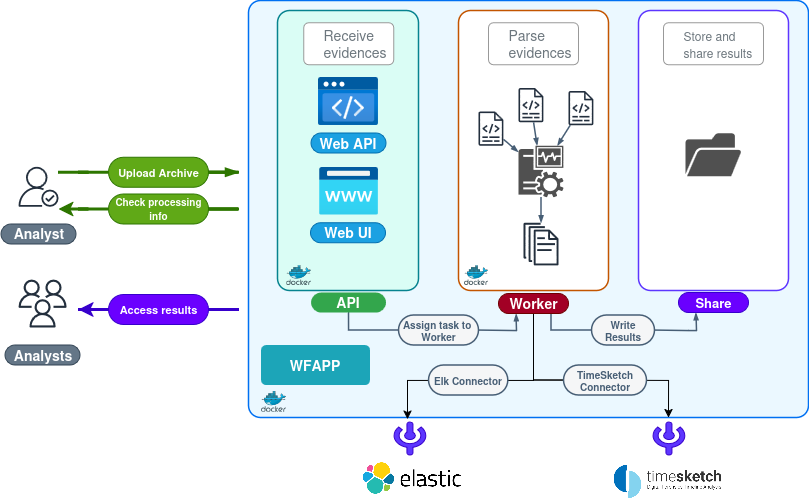

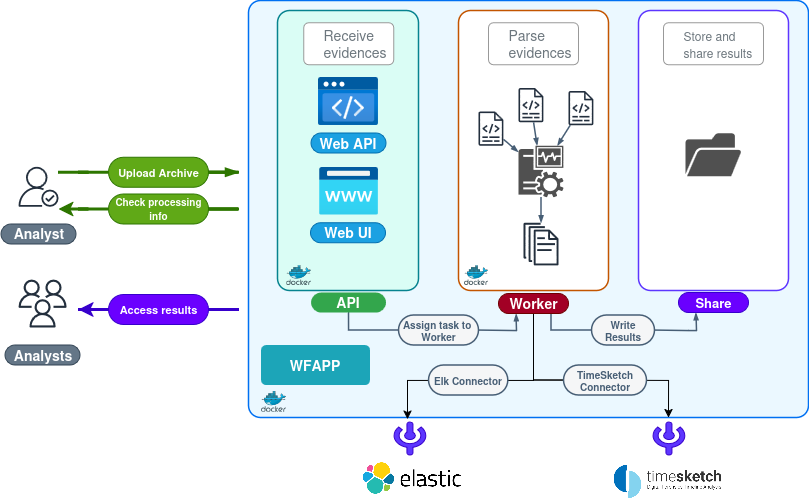

## 🚀 工作原理

APP 通过无缝衔接的流水线自动执行取证解析工作流程:

1. **摄取:** 处理 DFIR-ORC 归档文件或任何包含原始工件的归档文件。

2. **解析:** 使用一套强大的内部和外部工具解析所有收集到的证据。

3. **输出:** 创建极具可读性的 CSV 文件以便快速分析。

4. **时间线创建:** 使用 Plaso 摄取所有证据,以创建全面的时间线。

5. **集成:** 时间线可以通过集成的流水线发送到 Elastic(正在进行中)。

## 📈 结果示例

APP 通过关注最相关的信息,生成清晰且具有可操作性的结果。

在此示例中,我们可以快速识别关键事件,例如:

* Mimikatz 和 Cobalt Strike beacon 的使用。

* 后门和勒索软件活动。

* 禁用防病毒软件。

* 受损用户的连接。

```

rg -i "2021-01-07\|03.(3|4|5)" user_logon_id4624.csv new_service_id7045.csv amcache.csv app_compat_cache.csv powershell.csv windefender.csv

windefender.csv

2021-01-07|03:32:30|1116 - Detection|VirTool:Win32/MSFPsExecCommand|Severe|NT AUTHORITY\SYSTEM|Unknown|CmdLine:_C:\Windows\System32\cmd.exe /Q /c echo cd ^> \\127.0.0.1\C$\__output 2^>^&1 > C:\Windows\TEMP\execute.bat & C:\Windows\system32\cmd.exe /Q /c C:\Windows\TEMP\execute.bat & del C:\Windows\TEMP\execute.bat|Not Applicable

2021-01-07|03:33:13|1117 - Action|VirTool:Win32/MSFPsExecCommand|Severe|NT AUTHORITY\SYSTEM|Unknown|Remove

2021-01-07|03:35:44|1116 - Detection|HackTool:Win64/Mikatz!dha|High|BROCELIANDE\arthur|C:\Users\Public\beacon.exe|file:_C:\Users\Public\mimikatz.exe|Not Applicable

app_compat_cache.csv

2021-01-07|03:39:31|beacon.exe|C:\Users\Public\beacon.exe|e55e5b02ad40e9846a3cd83b00eec225fb98781c6f58a19697bf66a586f77672

2021-01-07|03:41:21|mimikatz.exe|C:\Users\Public\mimikatz.exe|e55e5b02ad40e9846a3cd83b00eec225fb98781c6f58a19697bf66a586f77672

2021-01-07|03:56:55|Bytelocker.exe|C:\Users\Public\Bytelocker.exe|e55e5b02ad40e9846a3cd83b00eec225fb98781c6f58a19697bf66a586f77672

powershell.csv

2021-01-07|03:37:03|600|powershell Set-MpPreference -DisableRealtimeMonitoring $true; Get-MpComputerStatus

new_service_id7045.csv

2021-01-07|03:32:30|7045|LocalSystem|%COMSPEC% /Q /c echo cd ^> \\127.0.0.1\C$\__output 2^>^&1 > %TEMP%\execute.bat & %COMSPEC% /Q /c %TEMP%\execute.bat & del %TEMP%\execute.bat|BTOBTO

user_logon_id4624.csv

2021-01-07|03:31:26|4624|-|MSOL_0537fce40030|192.168.88.136|54180|3

2021-01-07|03:31:38|4624|-|arthur|192.168.88.137|54028|3

```

## 🛠️ 工具架构与设计

APP 的架构专为简洁和团队协作而生:

* **Docker 容器化:** 整个工具链已完全容器化,只需一条命令即可极其轻松地完成设置和运行。

* **API 驱动:** 内置的 Web 服务器提供用于发送归档文件和检查处理任务状态的 API。

* **结果共享:** 所有结果都存储在共享文件夹中,允许任何有权访问该共享的分析人员独立审查和分析数据。

* **拒绝花里胡哨:** 没有用于与结果交互的蹩脚 GUI,仅提供 CSV/JSON 格式,因此您可以按自己期望的方式进行调查。

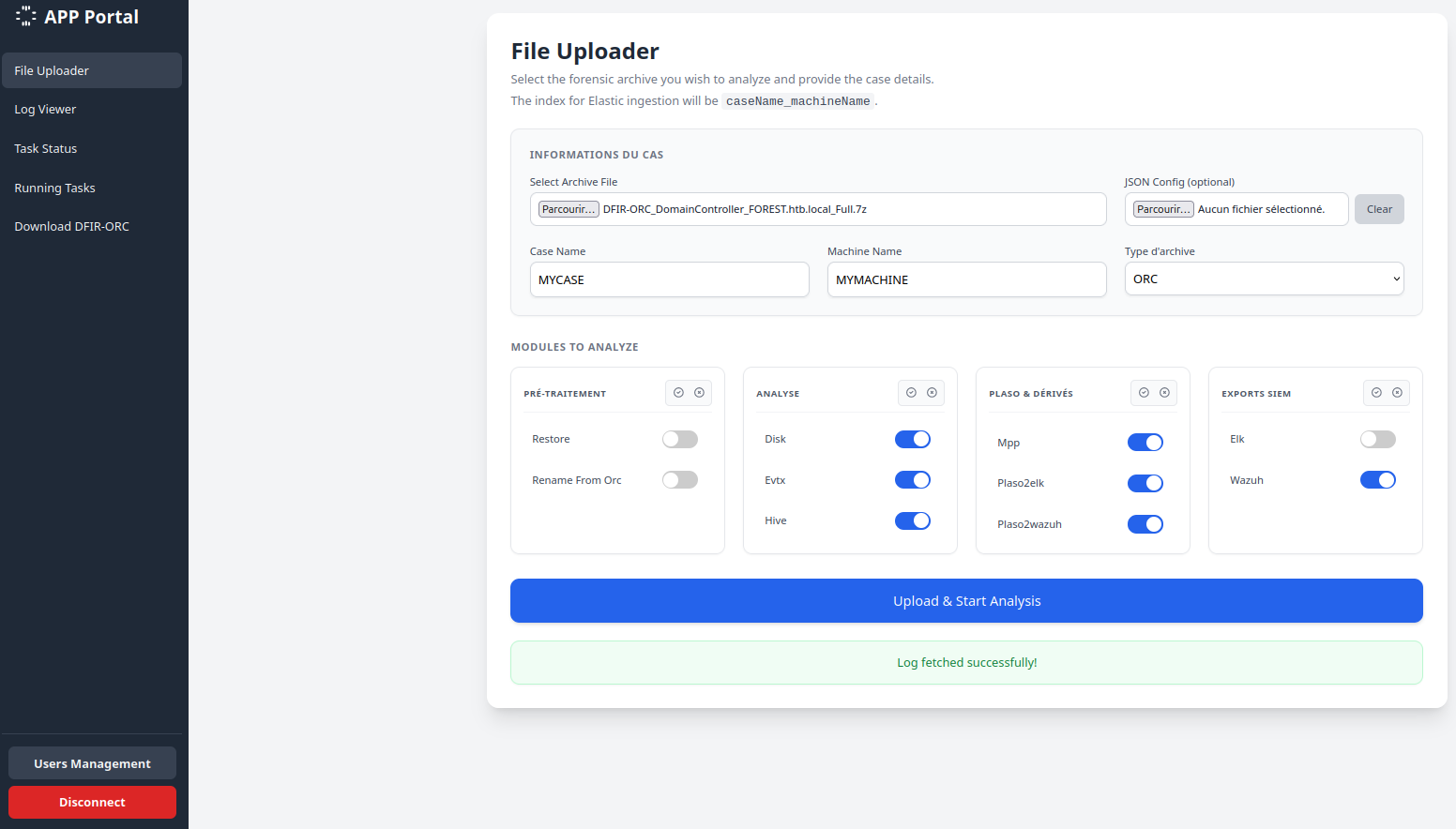

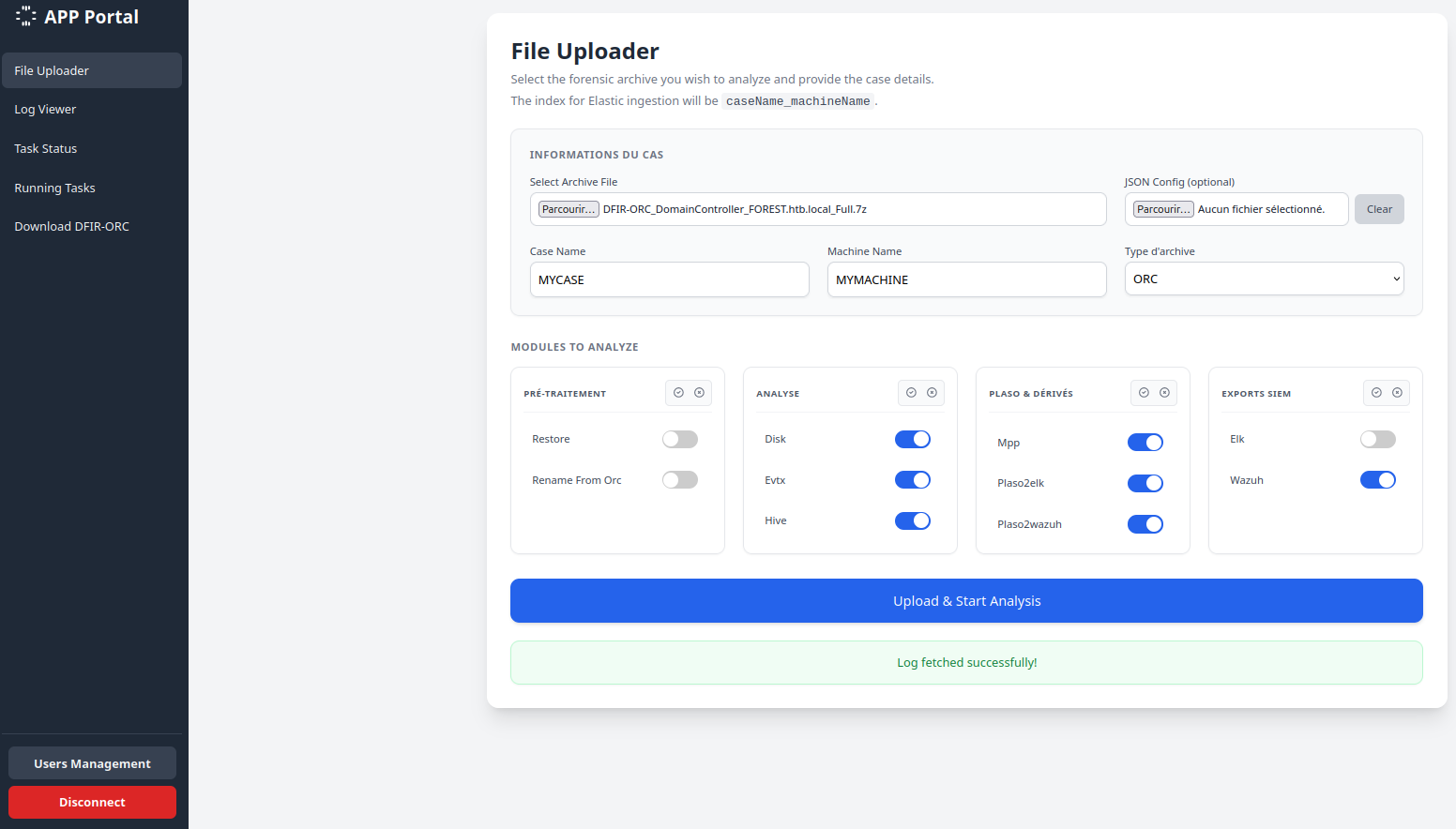

该工具还包含一个简单的 Web GUI,用于执行常见任务:

* 上传归档文件。

* 检查日志和解析状态。

* 下载 DFIR-Orc.exe 二进制文件。

* 停止正在运行的任务。

## 🔗 外部工具与资源

APP 充分利用了以下出色的开源工具:

* [**PREFETCH PARSER**](http://www.505forensics.com)

* [**PLASO**](https://github.com/log2timeline/plaso)

* [**EVTX DUMP**](https://github.com/0xrawsec/golang-evtx)

* [**analyzeMFT**](https://github.com/rowingdude/analyzeMFT)

* [**regpy**](https://pypi.org/project/regipy/)

* [**YARP**](https://github.com/msuhanov/yarp)

* [**MaximumPlasoParser**](https://github.com/Xbloro/maximumPlasoTimelineParser)

标签:API, Celery, CSV, DFIR-ORC, Docker, ELK, KAPE, MFT解析, Python, Redis, TCP SYN 扫描, UAC, Web UI, Web技术栈, 任务队列, 域渗透, 子域名变形, 安全防御评估, 工件解析, 库, 应急响应, 搜索引擎查询, 数字取证, 无后门, 横向扩展, 注册表分析, 电子数据取证, 自动化脚本, 请求拦截, 逆向工具

该工具还包含一个简单的 Web GUI,用于执行常见任务:

* 上传归档文件。

* 检查日志和解析状态。

* 下载 DFIR-Orc.exe 二进制文件。

* 停止正在运行的任务。

该工具还包含一个简单的 Web GUI,用于执行常见任务:

* 上传归档文件。

* 检查日志和解析状态。

* 下载 DFIR-Orc.exe 二进制文件。

* 停止正在运行的任务。

## 🔗 外部工具与资源

APP 充分利用了以下出色的开源工具:

* [**PREFETCH PARSER**](http://www.505forensics.com)

* [**PLASO**](https://github.com/log2timeline/plaso)

* [**EVTX DUMP**](https://github.com/0xrawsec/golang-evtx)

* [**analyzeMFT**](https://github.com/rowingdude/analyzeMFT)

* [**regpy**](https://pypi.org/project/regipy/)

* [**YARP**](https://github.com/msuhanov/yarp)

* [**MaximumPlasoParser**](https://github.com/Xbloro/maximumPlasoTimelineParser)

## 🔗 外部工具与资源

APP 充分利用了以下出色的开源工具:

* [**PREFETCH PARSER**](http://www.505forensics.com)

* [**PLASO**](https://github.com/log2timeline/plaso)

* [**EVTX DUMP**](https://github.com/0xrawsec/golang-evtx)

* [**analyzeMFT**](https://github.com/rowingdude/analyzeMFT)

* [**regpy**](https://pypi.org/project/regipy/)

* [**YARP**](https://github.com/msuhanov/yarp)

* [**MaximumPlasoParser**](https://github.com/Xbloro/maximumPlasoTimelineParser)