swastiksagar/malwareinsight

GitHub: swastiksagar/malwareinsight

一款基于浏览器的恶意软件静态分析Web应用,支持本地文件分类、哈希计算、字符串提取、PE解析和威胁情报查询,无需上传文件即可完成初步分析。

Stars: 3 | Forks: 0

Description

一个专业的恶意软件分析 Web 应用程序,将常见的分类任务(从哈希计算和静态检查到信誉查询)整合在一个整洁、快速的 UI 中,并可在 Netlify 上部署。

功能特性

⦁ 本地文件选择 **默认不上传至服务器**

⦁ 大小与类型检测

⦁ 加密哈希:**MD5, SHA‑1, SHA‑256**

⦁ 快速字符串提取 ASCII/UTF‑16,最小长度可配置

⦁ PE 基础信息 **如果是 Windows PE**:*头部、节区、导入表* **尽最大努力**

**威胁情报查询**

⦁ VirusTotal Hash/URL 报告获取 *需要 API key*

⦁ 快速链接到外部沙箱 *ANY.RUN, Hybrid Analysis*,使用 **hash**

⦁ **URL/IP** 域名信誉辅助工具

**IOC 管理**

⦁ 自动收集 *哈希、域名、IP、URL* 从结果中

⦁ 复制为 CSV / JSON;导出整合报告

**可搜索的历史记录**

⦁ 最近的分析对象缓存在浏览器 localStorage/IndexedDB 中

⦁ 一键重新查询 VT

项目结构

工作原理

⦁ 哈希增量计算 **SHA‑256/MD5**

⦁ 启发式扫描 & PE 解析 *如果适用,提取:*

⦁ DOS/PE 头,编译时间,节区,入口点

⦁ 导入表 **DLLs & 函数** 以及可疑指标

⦁ IOC 提取扫描字符串以查找 *IP、URL、域名、注册表路径*

⦁ **富化信息(可选)**:**VT** 哈希查询 - 结论、检测结果、链接

⦁ 报告汇总所有信息;导出为 **JSON/CSV/Markdown**

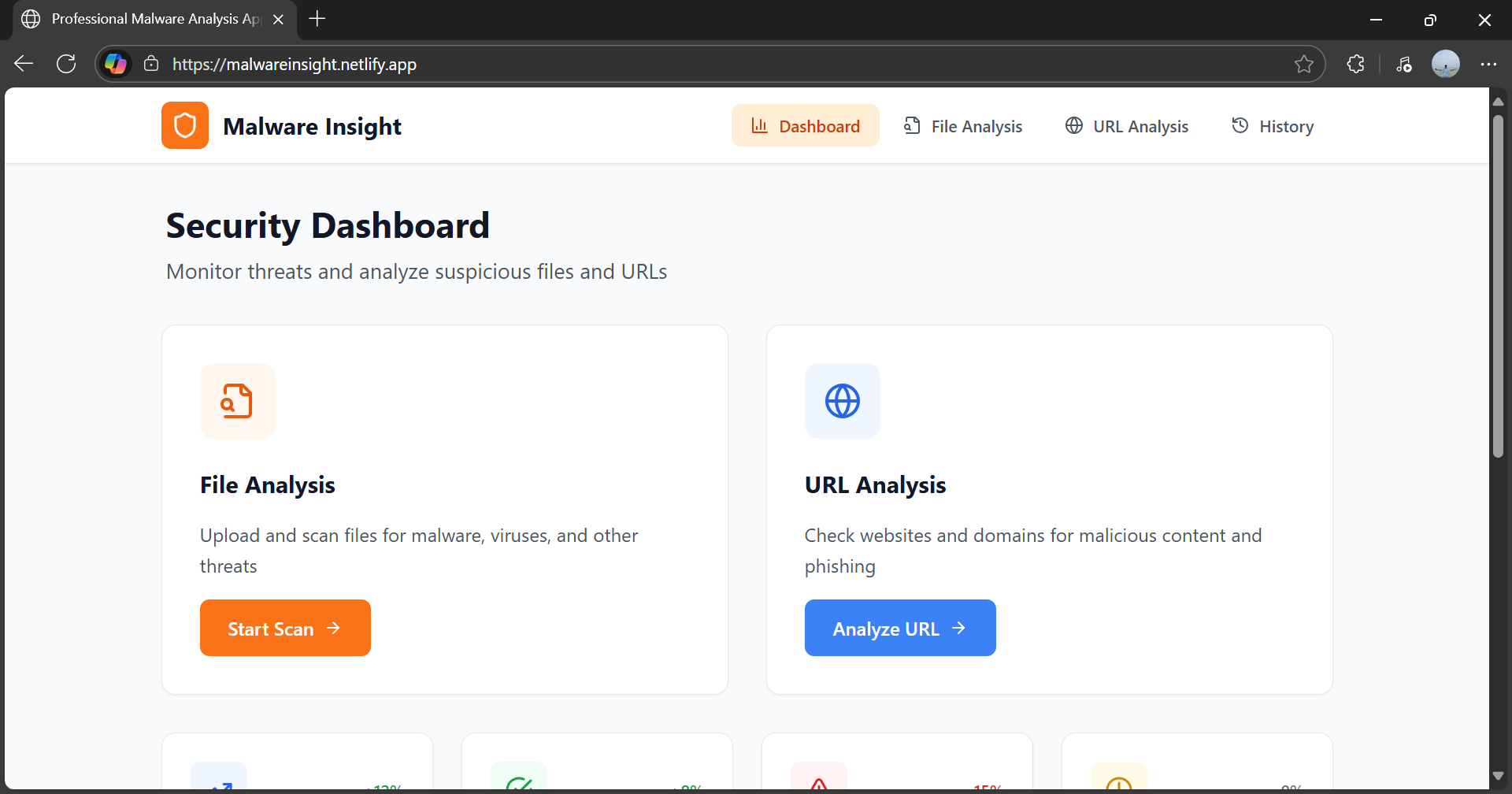

Preview

Integrations & Extensibility

⦁ VirusTotal **Hash/URL**⦁ WHOIS 查询 **域名 & IP 所有权详情**

⦁ 可插拔的 TI 提供商:即插即用客户端模式;添加 **Hybrid Analysis, URLHaus, AbuseIPDB**

⦁ 自定义 YARA **可选**:客户端 WebAssembly 运行器,用于简单规则

⦁ 导出钩子:编写您自己的导出器 **PDF, STIX 2.1 JSON**

常见问题

*不会 —— 分析是在客户端进行的。只有当您选择加入时,哈希/URL 才会发送到外部 API。*

**这是沙箱的替代品吗?**

*不是 —— 它旨在用于分类处理。请使用 VM + 沙箱进行动态行为分析。*

**为什么非 PE 文件的某些字段是空的?**

*PE 特定视图仅适用于 Windows 可执行文件/库。*

标签:Ask搜索, DAST, DInvoke, DNS枚举, IOC提取, IP 地址批量处理, MD5, Netlify, PE文件解析, React, SecOps, SHA-256, Syscalls, VirusTotal, Zustand, 云安全架构, 云安全监控, 哈希计算, 失陷指标, 威胁情报, 字符串提取, 安全运营, 开发者工具, 恶意软件分析, 扫描框架, 数据可视化, 文件分级, 沙箱联动, 浏览器端, 网络信息收集, 网络安全工具, 配置审计, 静态分析