spkatragadda/intelliHunt

GitHub: spkatragadda/intelliHunt

一个容器化的AI驱动威胁情报平台,通过Agentic Pipeline自动聚合漏洞数据、深度研究威胁上下文,并生成针对特定技术栈的SIEM检测查询。

Stars: 6 | Forks: 2

# intelliHunt

**IntelliHunt** 是一个容器化、AI 驱动的平台,旨在自动化处理网络威胁情报 (CTI) 和威胁追踪 (CTH) 中的繁重工作。通过将组织软件栈与实时漏洞数据相关联,并利用自主 Agentic Pipeline,IntelliHunt 将原始数据转化为可操作的追踪策略。

## 主要功能

* **自动化数据聚合:** 根据特定的通用平台枚举 (CPE) 以编程方式从国家漏洞数据库 (NVD) 提取漏洞数据。

* **Agentic AI 增强:** 利用 [CrewAI](https://www.crewai.com/) 编排智能代理,研究 CVE,分析相关 URL,并执行网络搜索以将威胁背景化。

* **自动化追踪查询:** 生成组织特定的 Splunk 查询(计划支持更多 SIEM 集成),以检测您网络内的利用企图。

* **灵活的输入方式:** 支持通过手动文本输入或 YAML 配置文件定义软件栈。

## 开始使用

### 前置条件

* Docker 和 Docker Compose

* 受支持的 LLM 提供商(OpenAI 或 Groq)的 API Key

### 安装与部署

1. **配置环境:**

将 `example.env` 重命名为 `.env`,并填入您的提供商、模型选择和 API keys。

2. **启动容器:**

docker-compose up --build

3. **访问界面:**

在 Web 浏览器中导航至 `http://localhost:3000`。

## 功能深入解析

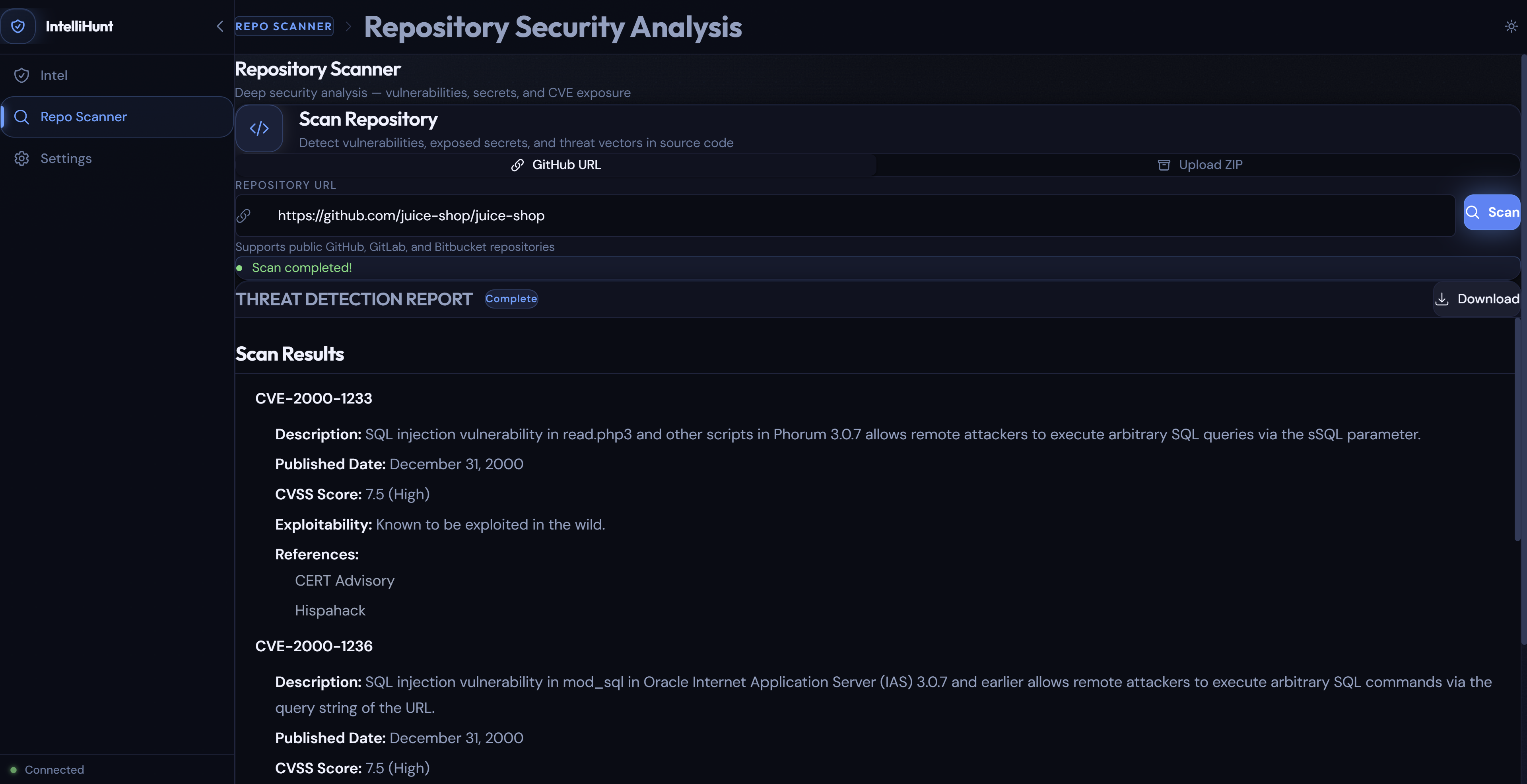

### 存储库扫描器

**Repo Scanner** 端点通过分析源代码环境,提供了一种评估攻击面的主动方法。此功能允许用户自动识别软件栈,无需手动输入。

* **GitHub 集成:** 提供公共或私有 GitHub 仓库 URL 以触发扫描。

* **压缩包上传:** 上传本地仓库的 `.zip` 或 `.tar.gz` 归档文件。

* **自动化 CPE 映射:** 扫描器解析依赖文件(如 `requirements.txt`、`package.json`、`pom.xml`)以识别软件版本,并将它们映射到相关的 CPE 以进行漏洞追踪。

### Agentic Pipeline

IntelliHunt 不仅仅列出漏洞;它还会对其进行调查。我们的代理会:

1. **分析** 漏洞对您特定技术栈的影响。

2. **研究** 二级来源和技术博客以获取利用模式。

3. **综合** 生成包含缓解步骤和检测逻辑的综合报告条目。

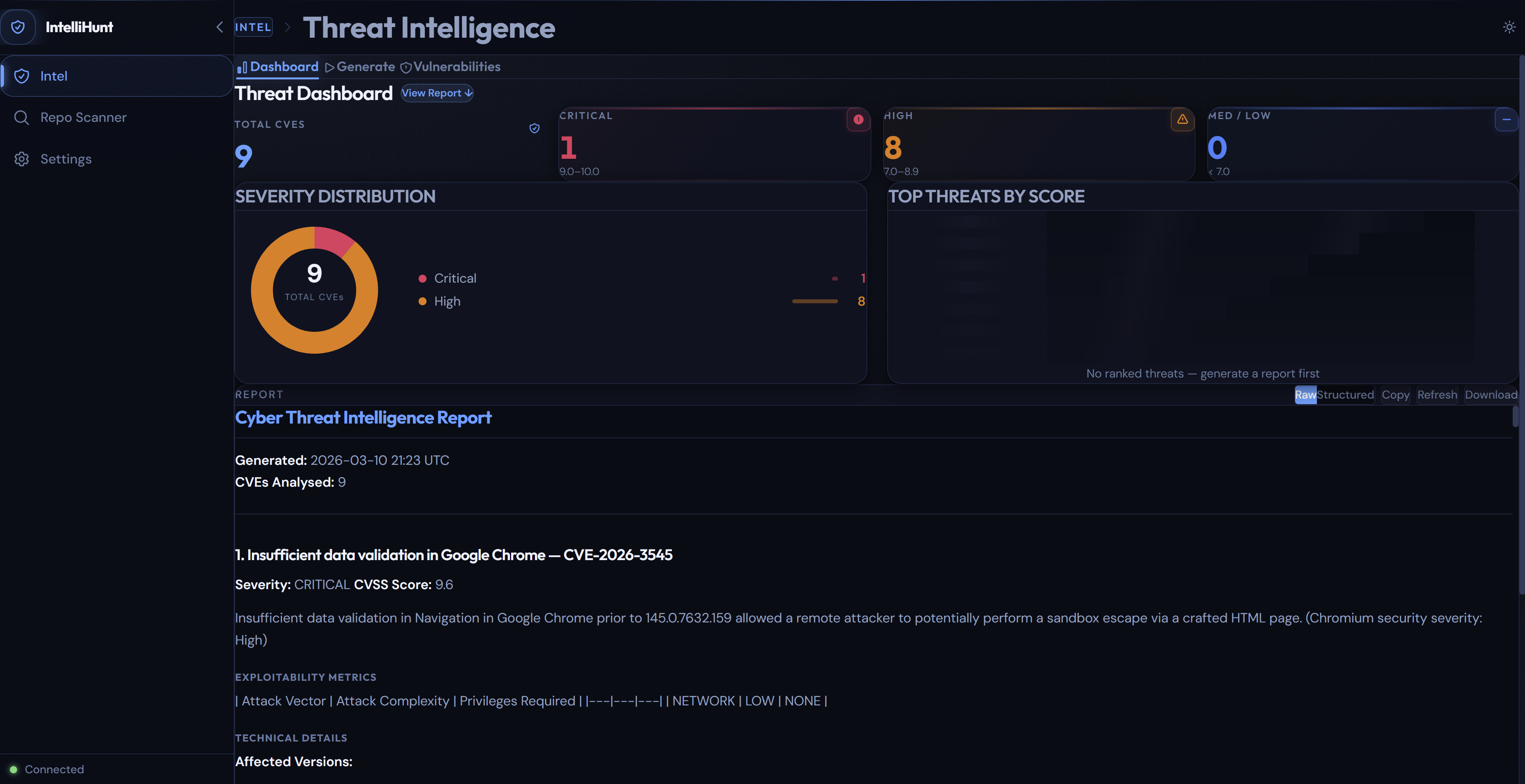

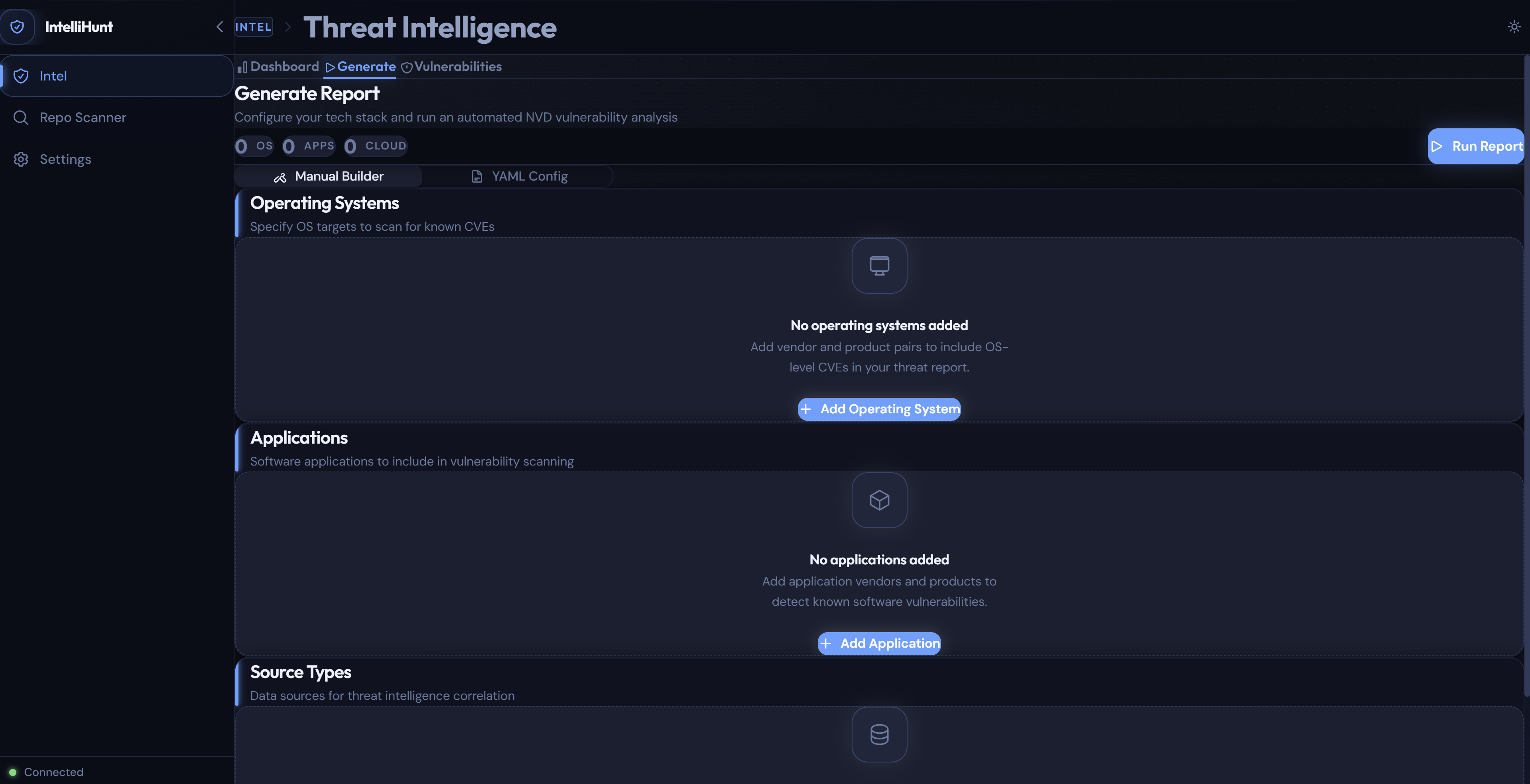

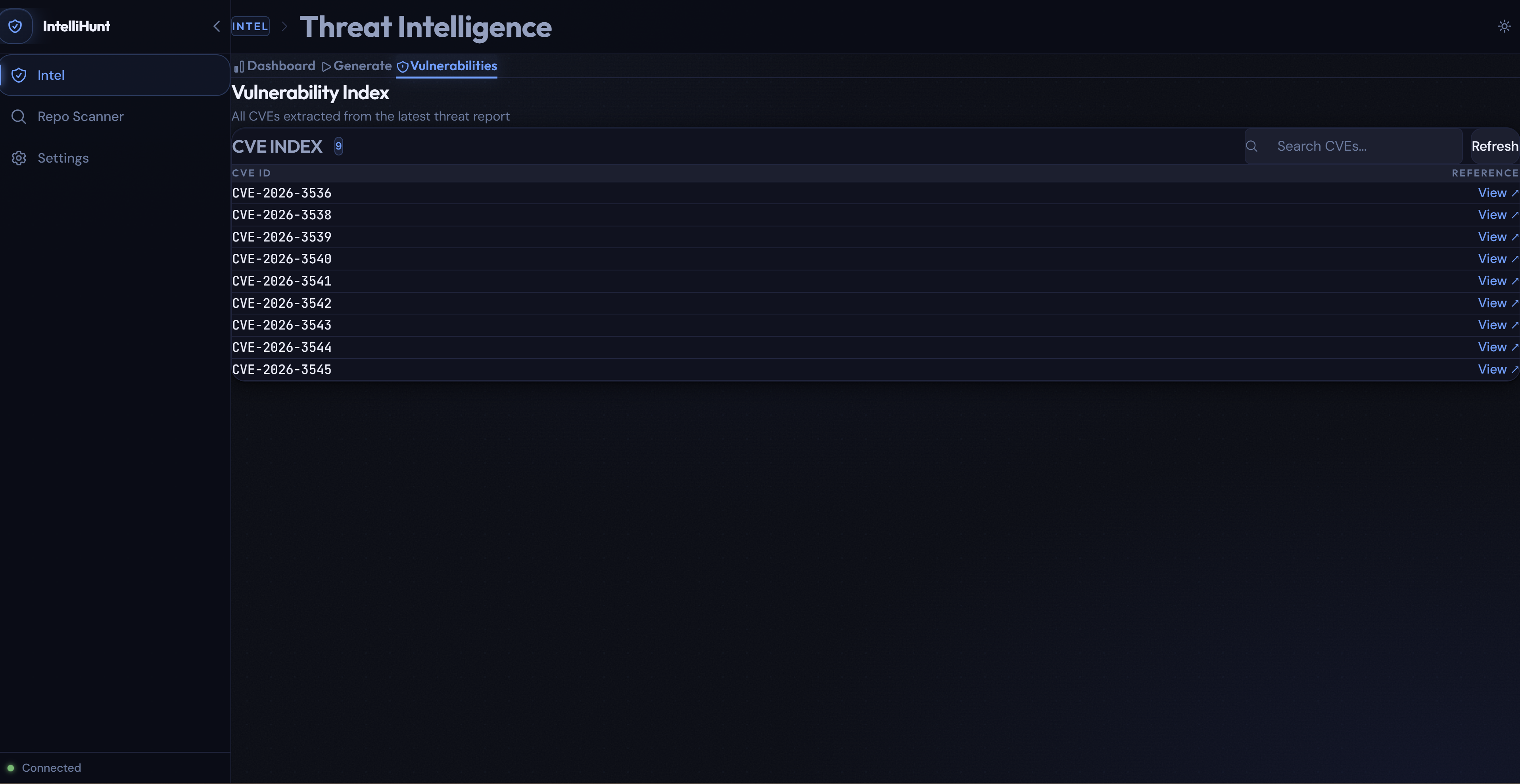

## 用户界面

### 主页

### 报告生成

### 漏洞信息

### Repo Scanner

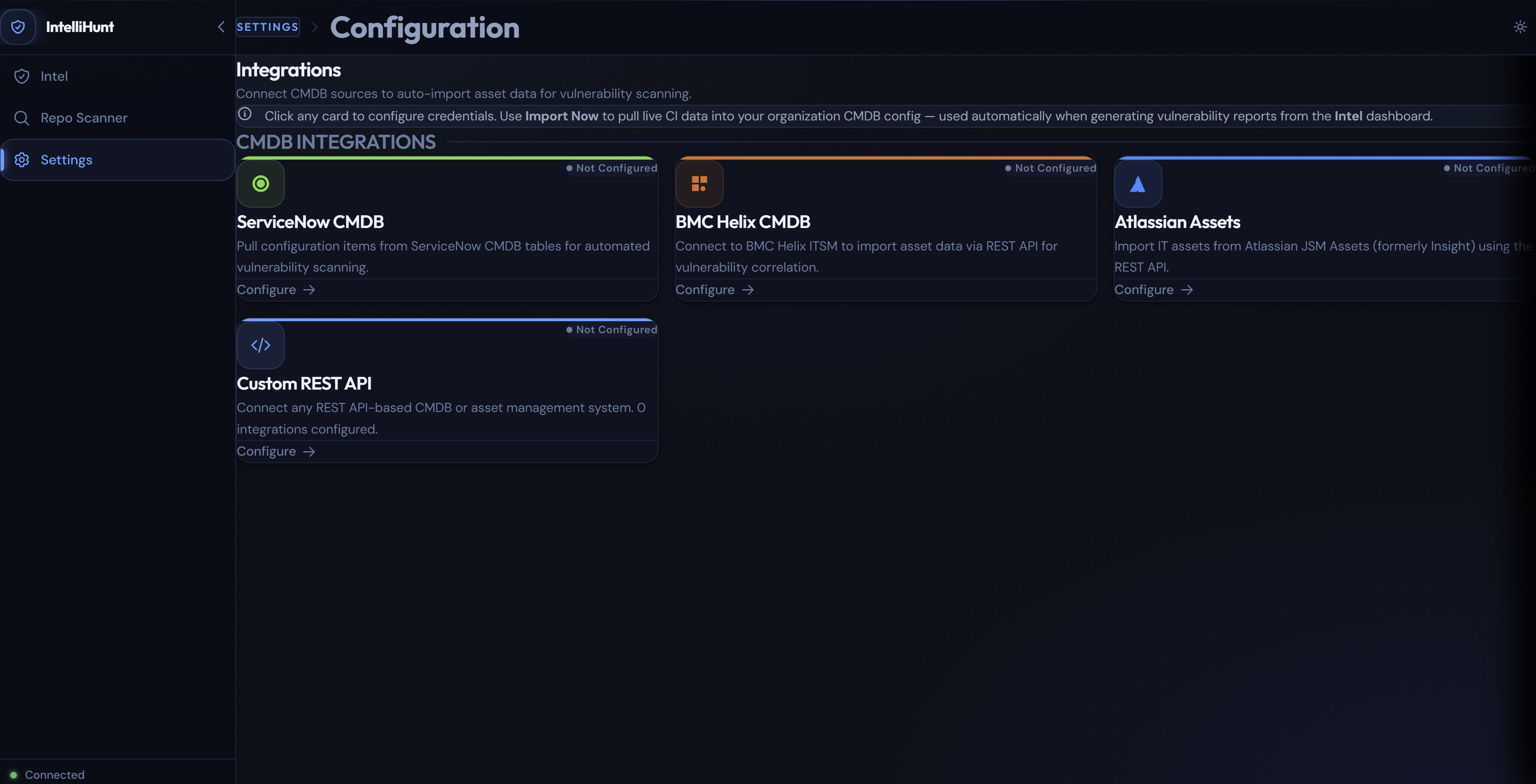

### 设置

## 路线图

* **本地推理:** 支持本地模型以确保数据隐私。

* **扩展数据源:** 与 OSINT 源和 ISAC 数据库集成。

* **高级检测逻辑:** 支持 Sigma 规则和 KQL (Microsoft Sentinel)。

标签:Agentic AI, CPE, CrewAI, CVE分析, DLL 劫持, Docker, FTP漏洞扫描, GPT, LLM, NVD, Python, Threat Hunting, Unmanaged PE, 人工智能, 大语言模型, 威胁情报, 安全编排, 安全防御评估, 容器化应用, 密码管理, 库, 应急响应, 开发者工具, 开源安全工具, 无后门, 无线安全, 漏洞管理, 用户模式Hook绕过, 结构化查询, 网络安全, 网络安全审计, 自动化安全, 自动化攻击, 请求拦截, 逆向工具, 逆向工程平台, 隐私保护