mnv1851/MalwareAnalysis-FlareVM

GitHub: mnv1851/MalwareAnalysis-FlareVM

Stars: 0 | Forks: 0

# MalwareAnalysis-FlareVM

## 概述

本项目展示了一个恶意软件分析案例研究,该研究是在受控实验室中使用 Windows 虚拟机上的 **FLARE VM** 进行的。该练习基于 TryHackMe 挑战,涉及使用 **PE Studio**、**FLOSS**、**Sysmon**、**Autoruns** 等工具进行的静态和行为分析。

目标是了解恶意软件的行为、入侵指标 以及所使用的技术,并在安全环境中练习现实世界的逆向工程技能。

## 使用工具

| 工具 | 用途 |

| ------------- | -------------------------------------------------------------------------- |

| **PE Studio** | PE 结构、导入表、指标和可疑 API 调用的静态分析 |

| **FLOSS** | 提取混淆和运行时字符串 |

| **Sysmon** | 记录进程、注册表、文件和网络活动 |

| **Autoruns** | 发现持久化机制 |

| **FLARE VM** | 预装工具的 Windows 恶意软件分析实验室环境 |

## 分析步骤

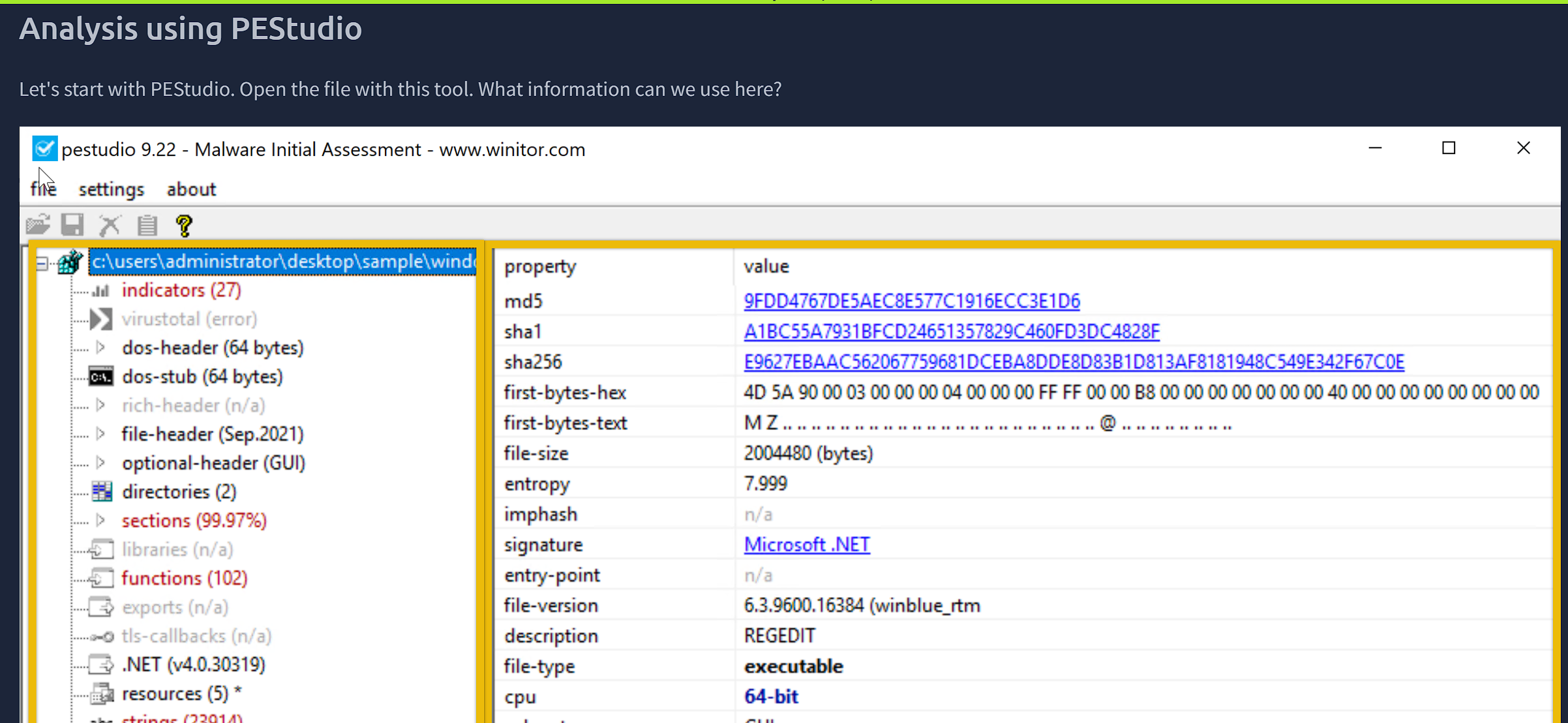

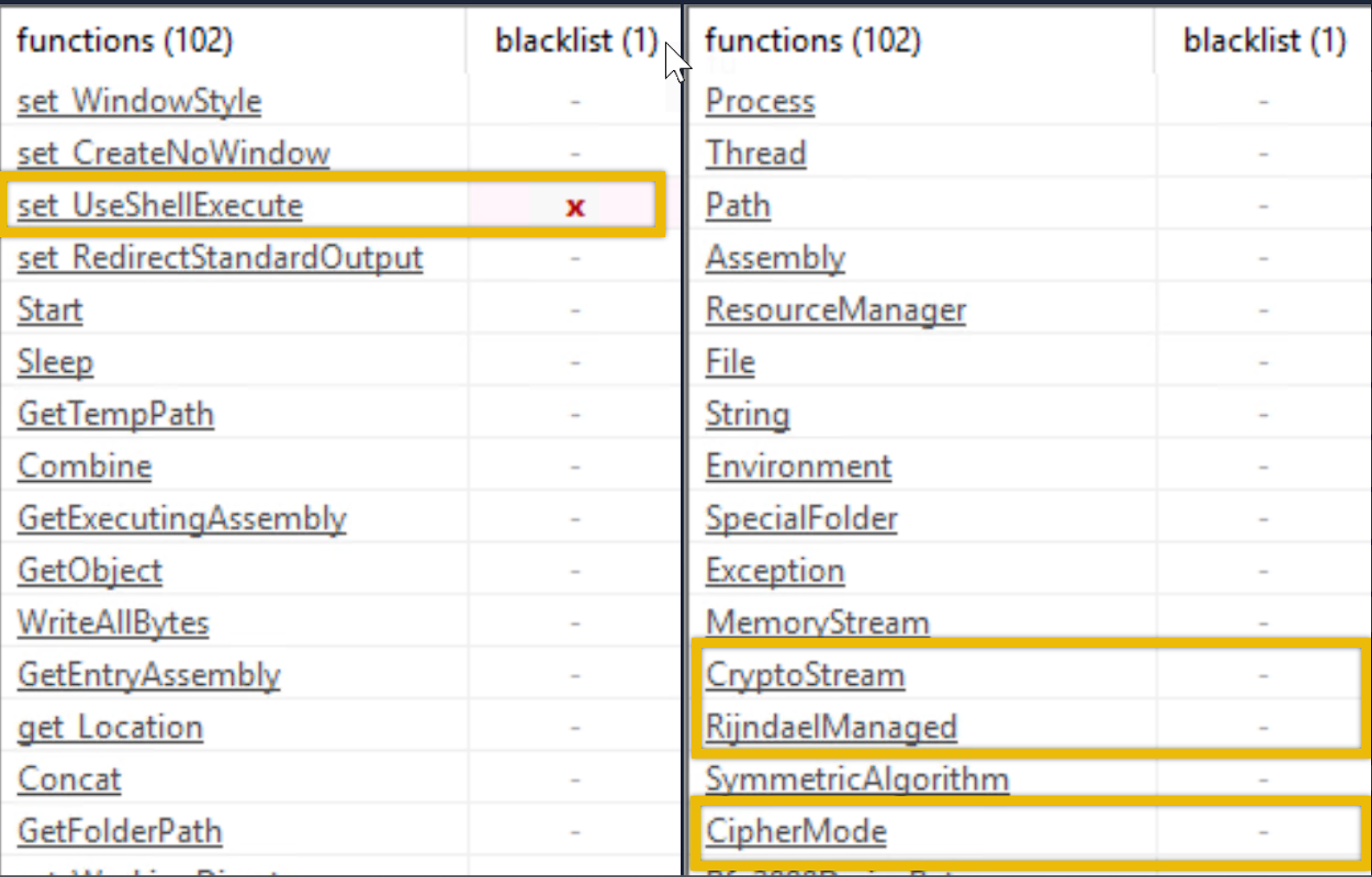

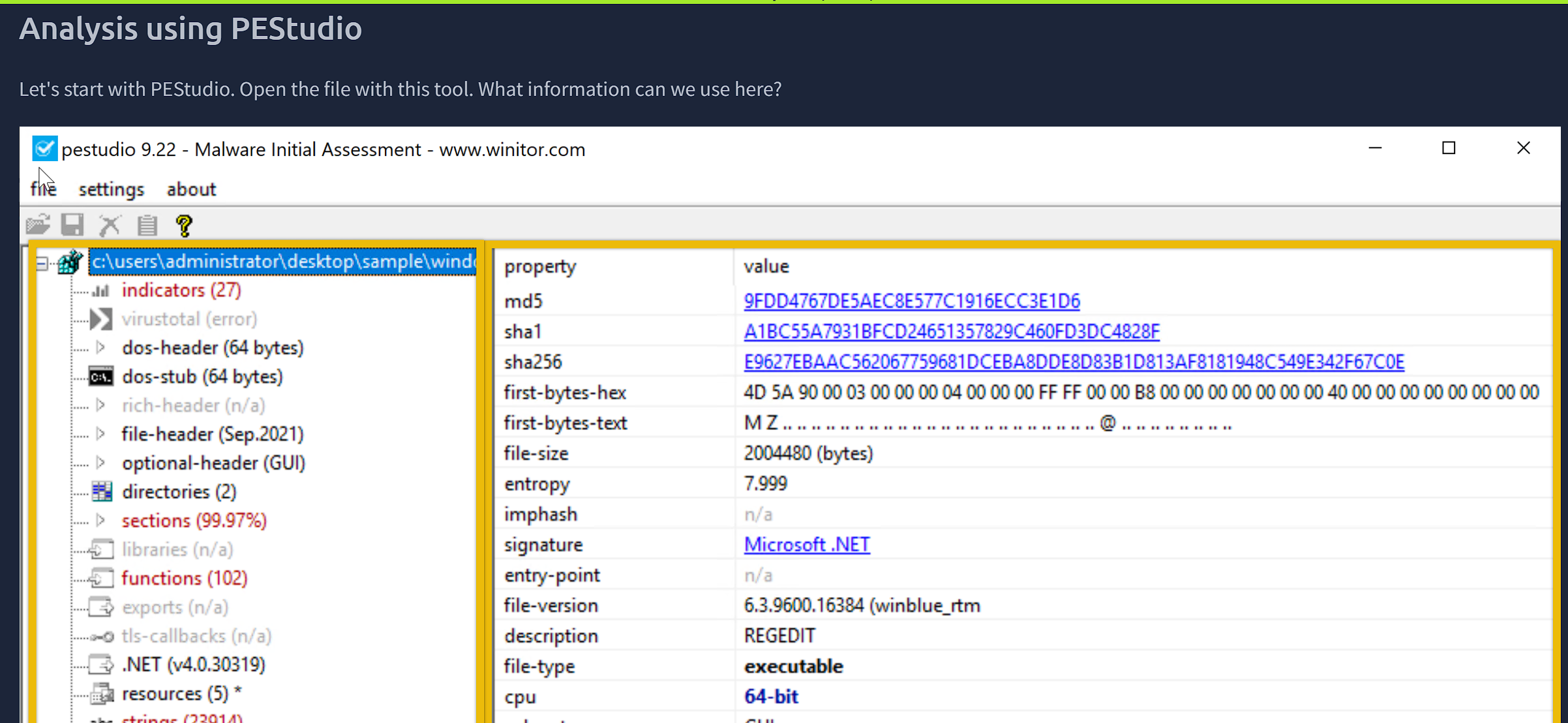

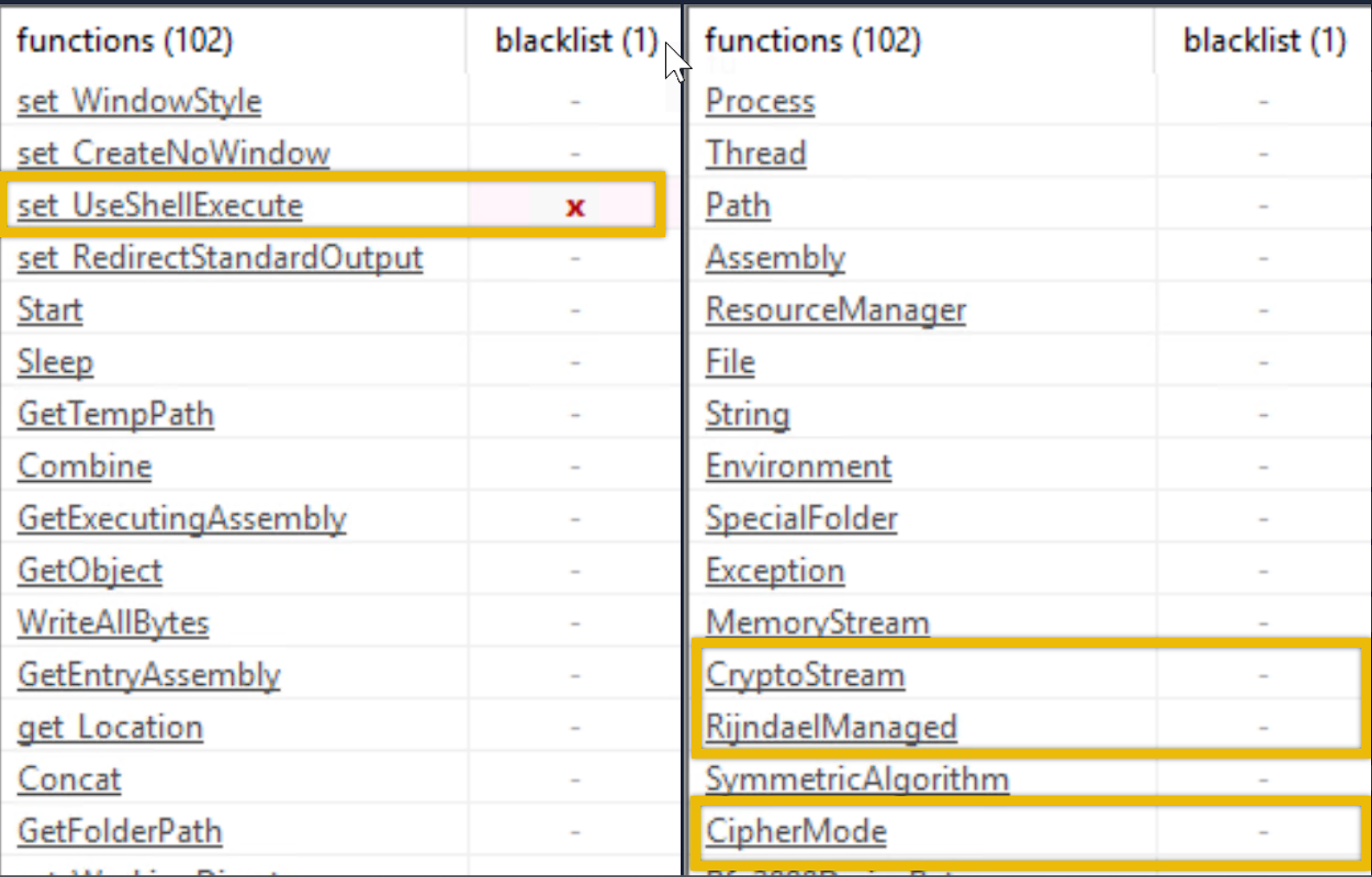

### 步骤 1:使用 PE Studio 进行静态分析

- 识别出可疑 API 调用:`VirtualAlloc`、`WriteProcessMemory`、`CreateRemoteThread`

- 存在黑名单节区和熵异常

- 注意到 `packer`(加壳工具)签名提示(可能是 UPX 压缩或自定义加壳器)

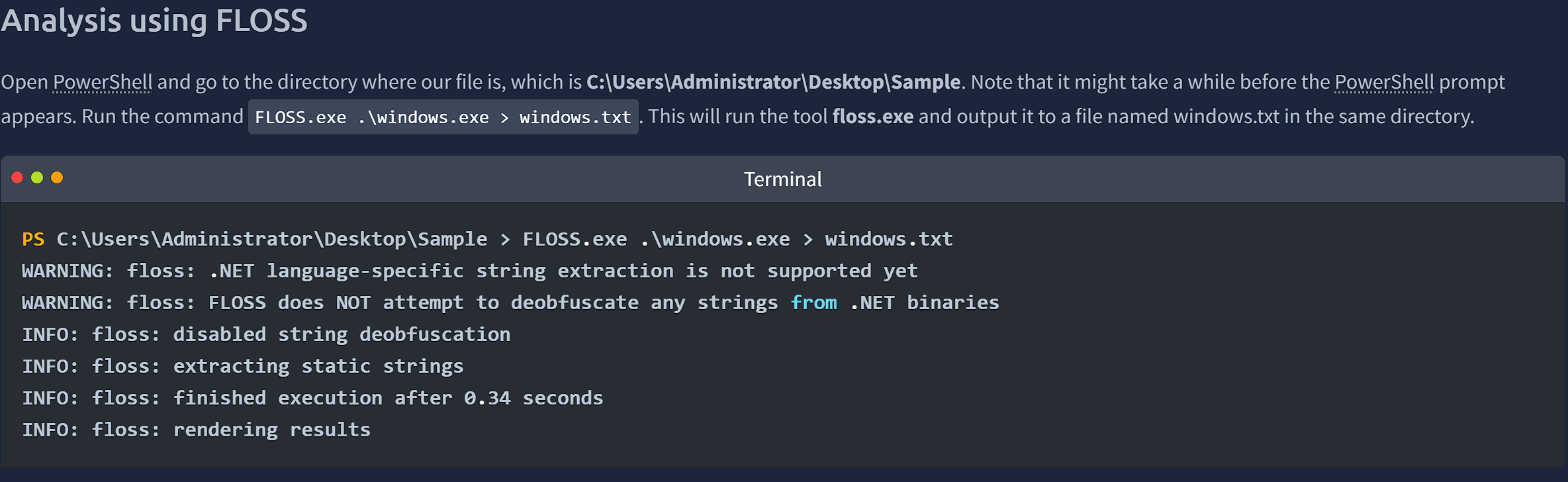

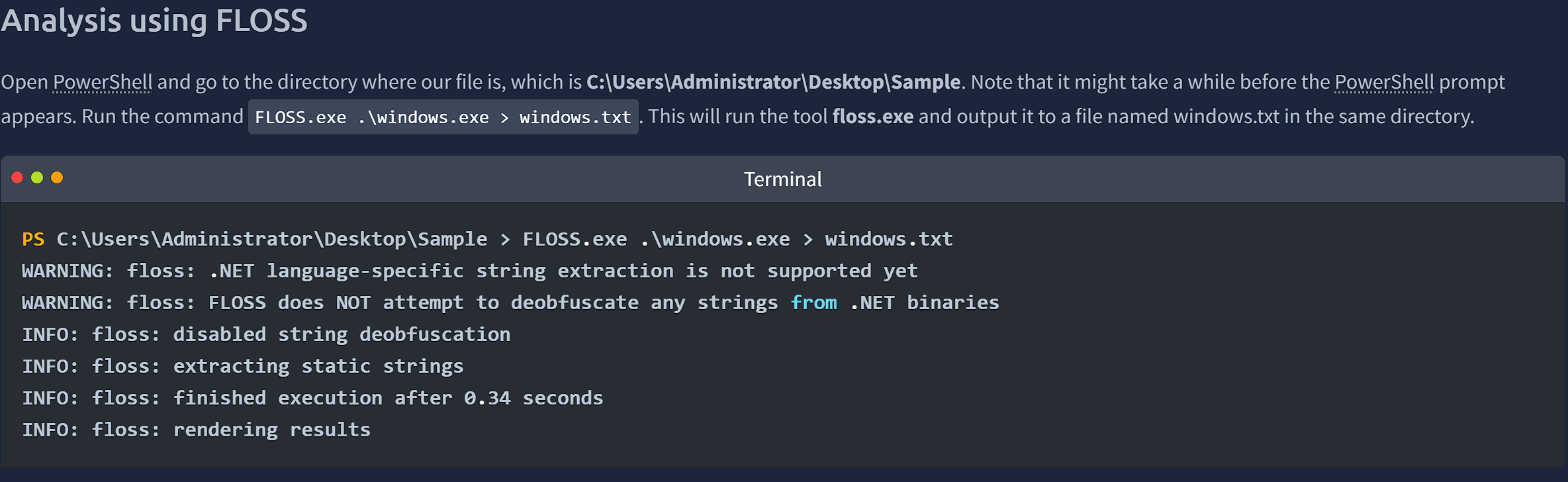

### 步骤 2:使用 FLOSS 进行字符串分析

- 恢复了隐藏字符串:C2 域名、注册表键值、混淆命令

- 发现了 PowerShell 使用、URL 和 DLL 注入行为的迹象

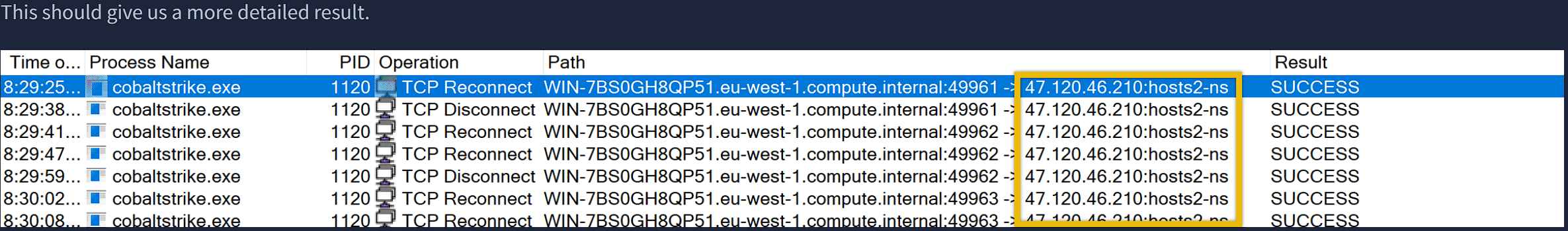

### 步骤 3:使用 Sysmon 进行行为分析

- 观察到恶意软件生成 `rundll32.exe` 并注入到合法进程中

- 尝试通过端口 80/443 向可疑 IP 发起出站连接

- 在以下位置创建注册表持久化键:`HKCU\Software\Microsoft\Windows\CurrentVersion\Run`

### 步骤 4:使用 Autoruns 发现持久化机制

- 识别出与释放的恶意 DLL 相关联的自动运行条目

- 运行时静默创建的计划任务(通过 `schtasks`)

## 入侵指标

| Type | Value |

| ------------ | ---------------------------------- |

| MD5 Hash | `e4c8b1a72e5e0efc0d6e2b9fc6e59b4c` |

| File Path | `C:\Users\Public\driver.exe` |

| Registry Key | `HKCU\...\Run\Updater` |

| Domain | `malicious-updates.com` |

| IP Address | `185.209.180.22` |

## 截图

### 🔹 PE Studio - 可疑 API

### FLOSS 输出 - 隐藏字符串

### FLOSS 输出 - 隐藏字符串

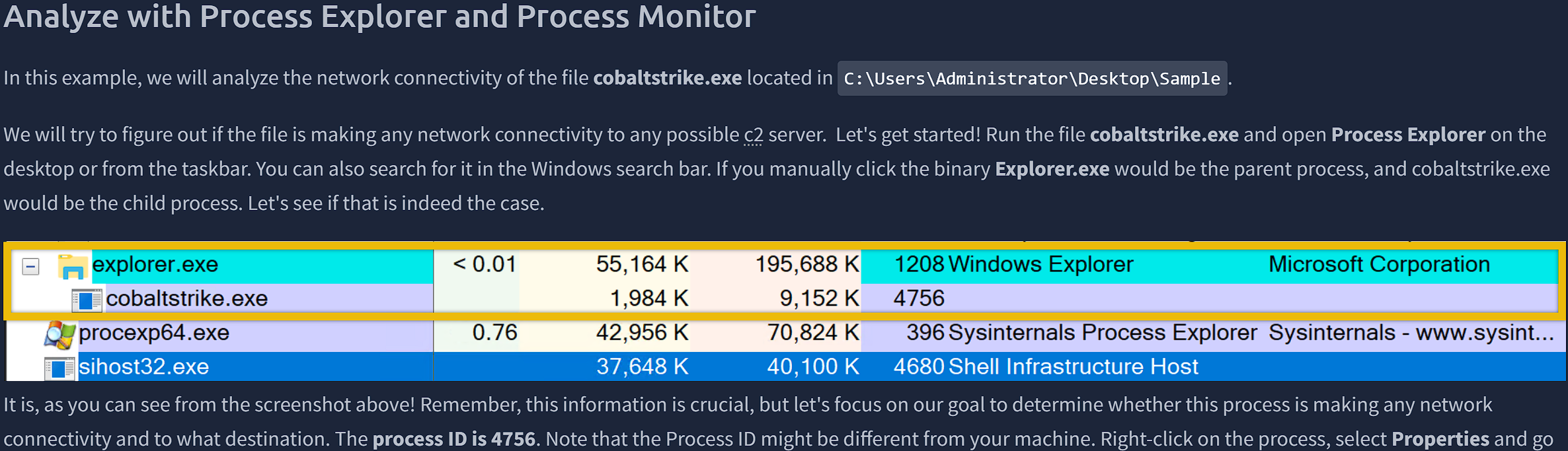

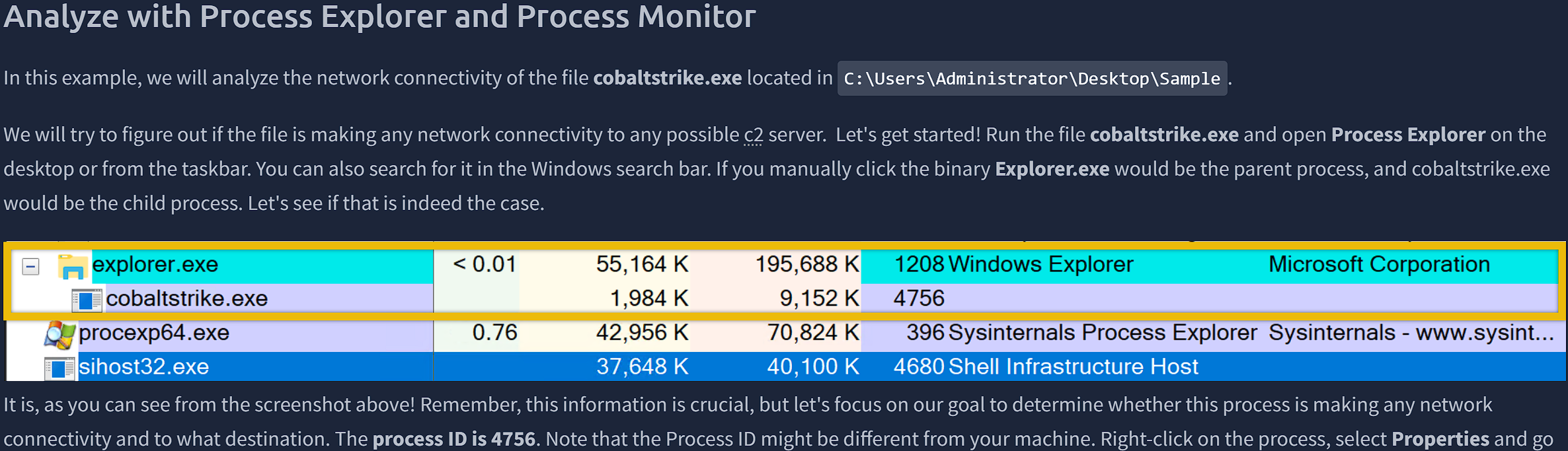

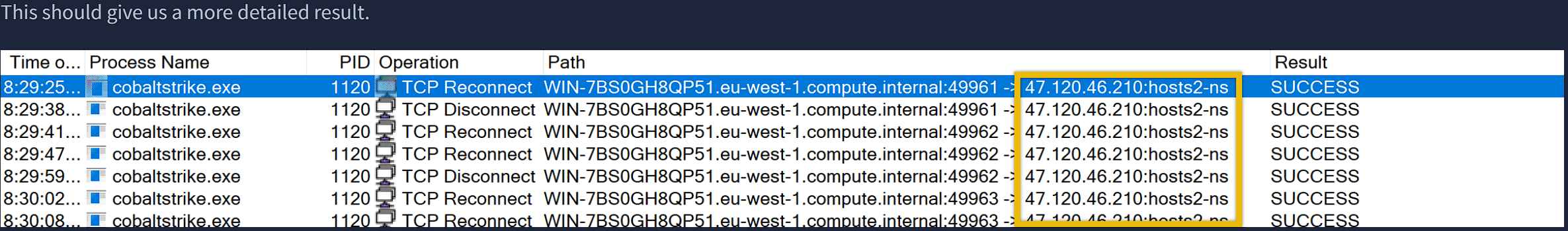

### Sysmon 日志 - 进程树

### Sysmon 日志 - 进程树

### 通过注册表实现持久化

### 通过注册表实现持久化

## 经验总结

- 结合静态和动态分析技术的重要性

- 恶意软件如何使用混淆和加壳来逃避检测

- Sysmon 日志在追踪恶意行为中的实际应用

- 识别恶意软件常用滥用的持久化机制

## 参考

- [TryHackMe – FLARE VM Room](https://tryhackme.com)

- [FireEye FLARE VM GitHub](https://github.com/fireeye/flare-vm)

- [PE Studio Tool](https://www.winitor.com/)

- [FLOSS](https://github.com/mandiant/flare-floss)

- [Sysmon](https://learn.microsoft.com/en-us/sysinternals/downloads/sysmon)

- [Autoruns](https://learn.microsoft.com/en-us/sysinternals/downloads/autoruns)

## 作者

**Manav Sadyora**\

网络安全爱好者 | 恶意软件分析与蓝队\

[TryHackMe](https://tryhackme.com/p/Manav.Sadyora) • [LinkedIn](http://www.linkedin.com/in/manav-sadyora) • [GitHub](https://github.com/mnv1851)

## 经验总结

- 结合静态和动态分析技术的重要性

- 恶意软件如何使用混淆和加壳来逃避检测

- Sysmon 日志在追踪恶意行为中的实际应用

- 识别恶意软件常用滥用的持久化机制

## 参考

- [TryHackMe – FLARE VM Room](https://tryhackme.com)

- [FireEye FLARE VM GitHub](https://github.com/fireeye/flare-vm)

- [PE Studio Tool](https://www.winitor.com/)

- [FLOSS](https://github.com/mandiant/flare-floss)

- [Sysmon](https://learn.microsoft.com/en-us/sysinternals/downloads/sysmon)

- [Autoruns](https://learn.microsoft.com/en-us/sysinternals/downloads/autoruns)

## 作者

**Manav Sadyora**\

网络安全爱好者 | 恶意软件分析与蓝队\

[TryHackMe](https://tryhackme.com/p/Manav.Sadyora) • [LinkedIn](http://www.linkedin.com/in/manav-sadyora) • [GitHub](https://github.com/mnv1851)

### FLOSS 输出 - 隐藏字符串

### FLOSS 输出 - 隐藏字符串

### Sysmon 日志 - 进程树

### Sysmon 日志 - 进程树

### 通过注册表实现持久化

### 通过注册表实现持久化

## 经验总结

- 结合静态和动态分析技术的重要性

- 恶意软件如何使用混淆和加壳来逃避检测

- Sysmon 日志在追踪恶意行为中的实际应用

- 识别恶意软件常用滥用的持久化机制

## 参考

- [TryHackMe – FLARE VM Room](https://tryhackme.com)

- [FireEye FLARE VM GitHub](https://github.com/fireeye/flare-vm)

- [PE Studio Tool](https://www.winitor.com/)

- [FLOSS](https://github.com/mandiant/flare-floss)

- [Sysmon](https://learn.microsoft.com/en-us/sysinternals/downloads/sysmon)

- [Autoruns](https://learn.microsoft.com/en-us/sysinternals/downloads/autoruns)

## 作者

**Manav Sadyora**\

网络安全爱好者 | 恶意软件分析与蓝队\

[TryHackMe](https://tryhackme.com/p/Manav.Sadyora) • [LinkedIn](http://www.linkedin.com/in/manav-sadyora) • [GitHub](https://github.com/mnv1851)

## 经验总结

- 结合静态和动态分析技术的重要性

- 恶意软件如何使用混淆和加壳来逃避检测

- Sysmon 日志在追踪恶意行为中的实际应用

- 识别恶意软件常用滥用的持久化机制

## 参考

- [TryHackMe – FLARE VM Room](https://tryhackme.com)

- [FireEye FLARE VM GitHub](https://github.com/fireeye/flare-vm)

- [PE Studio Tool](https://www.winitor.com/)

- [FLOSS](https://github.com/mandiant/flare-floss)

- [Sysmon](https://learn.microsoft.com/en-us/sysinternals/downloads/sysmon)

- [Autoruns](https://learn.microsoft.com/en-us/sysinternals/downloads/autoruns)

## 作者

**Manav Sadyora**\

网络安全爱好者 | 恶意软件分析与蓝队\

[TryHackMe](https://tryhackme.com/p/Manav.Sadyora) • [LinkedIn](http://www.linkedin.com/in/manav-sadyora) • [GitHub](https://github.com/mnv1851)标签:Autoruns, C2 通信, DAST, DNS 反向解析, FLARE VM, FLOSS, IoC 提取, IP 地址批量处理, PE Studio, RFI远程文件包含, SSH蜜罐, Sysmon, TryHackMe, Windows 安全, 云安全监控, 云资产清单, 加壳检测, 威胁情报, 安全实验, 开发者工具, 恶意软件分析, 注册表持久化, 网络安全, 进程注入, 逆向工程, 隐私保护, 静态分析